当社のウェブ調査チームの一員が、複数の中国系ウェブサイトからリンクされていた偽のWinRARインストーラーを私に指摘しました。こうしたリンクが出現し始めた時は、通常、新たな攻撃キャンペーンの兆候と見なせます。

ファイルをダウンロードして分析を始めたところ、それはまるでマトリョーシカ人形のような構造だった。層が次から次へと、幾重にも重なっている。

WinRARは人気のユーティリティであり、しばしば「非公式サイト」からダウンロードされるため、偽のダウンロードを提供するキャンペーンが効果を発揮する可能性が高くなります。

多くの場合、これらのペイロードには自己解凍型または多段階型のコンポーネントが含まれており、初期のシステム分析に基づいて、さらなるマルウェアのダウンロード、永続化の確立、データの窃取、バックドアの開設などを行う可能性があります。したがって、このマルウェアが最初に行ったアクションの一つが、Windows 情報という形でWindows アクセスすることだったのは驚くべきことではありませんでした。

この事実は、当社の分析によるその他の知見(下記参照)と相まって、当該ファイルが影響を受けたシステムに対して「最適」なマルウェアを選択した後、さらに侵害や感染を行うことを示唆している。

安全に過ごすには

問題を解決するソフトウェアを探す際、特に迅速な解決策を求める時は、間違いを犯しがちです。こうした状況で安全を確保するための、いくつかの簡単なヒントがあります。

- ソフトウェアは公式かつ信頼できるソースからのみダウンロードしてください。ソーシャルメディア、メール、またはその他の見知らぬウェブサイトで、そのソフトウェアを提供すると謳うリンクをクリックすることは避けてください。

- リアルタイムで最新のマルウェア対策ソリューションを使用し、脅威が実行される前にブロックします。

分析

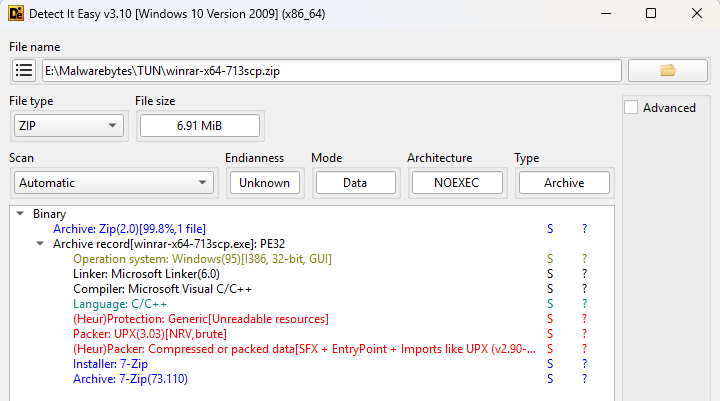

元のファイル名は winrar-x64-713scp.zip そしてDetect It Easy(DIE)による初期分析は、すでに複数のレイヤーの存在を示唆していた。

ファイルを解凍すると生成された winrar-x64-713scp.exe それはUPXで圧縮されたファイルであることが判明し、 --force 意図的なPE異常による展開オプション。UPXは通常、実行可能ヘッダーフィールド内で予期しない値や未知のデータを見つけた場合、圧縮を中止します。そのデータはプログラムが正しく動作するために必要となる可能性があるためです。 --force このオプションは、UPXにこれらの異常を無視して、それでも解凍を続行するよう指示します。

解凍されたファイルを見ると、DIEはさらに別の層を示していた: (Heur)Packer: Compressed or packed data[SFX]ファイル内の文字列を見て、二つ気づいた RunProgram インスタンス:

RunProgram="nowait:\"1winrar-x64-713scp1.exe\" "

RunProgram="nowait:\"youhua163

これらのコマンドは、SFXアーカイブに対し、抽出完了を待たずに埋め込まれたプログラムを直ちに実行するよう指示します。nowait).

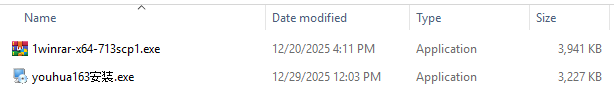

PeaZipを使用して、両方の埋め込みファイルを抽出しました。

漢字「安装文字列解析を複雑にしたが、それらは「インストール」と訳され、さらに私の興味をそそった。ファイル 1winrar-x64-713scp1.exe 実際にはWinRARのインストーラーであることが判明し、マルウェアを実行する者の疑念を和らげるために含まれていた可能性が高い。

別のレイヤーを削除した後、もう一方のファイルはsetup.htaという名前のパスワード保護されたzipファイルであることが判明した。ここで使用されていた難読化手法により、動的解析に切り替える必要が生じた。仮想マシン上でファイルを実行したところ、setup.htaは実行時にメモリに直接展開されることが確認された。メモリダンプからは別の興味深い文字列が明らかになった: nimasila360.exe.

これは偽のインストーラーによって作成されることが多く、Winzipperマルウェアに関連付けられた既知のファイルです。Winzipperは中国語圏で知られる悪意のあるプログラムであり、無害なファイルアーカイブを装って被害者のコンピュータに侵入します。侵入経路はリンクや添付ファイルが一般的です。一度開いてインストールされると、攻撃者がマシンを遠隔操作し、データを窃取し、追加のマルウェアをインストールできる隠れたバックドアを密かに展開します。この間、被害者は単に正規のソフトウェアをインストールしただけだと信じ込んでいます。

妥協の指標(IOCs)

ドメイン:

winrar-tw[.]com

winrar-x64[.]com

winrar-zip[.]com

ファイル名:

winrar-x64-713scp.zip

youhua163インストール.exe

setup.hta (ドロップイン) C:\Users\{username}\AppData\Local\Temp)

MalwarebytesコンポーネントMalwarebytes、悪意のあるファイルとインストーラーをホストするすべてのドメインをブロックします。

![Malwarebytes [.]comをMalwarebytes](https://www.malwarebytes.com/wp-content/uploads/sites/2/2026/01/blocked.png)