更新(2026年2月27日):正規の商用製品の不正利用およびTeramindのステルスモードに関する説明を明確化しました。

重要なお知らせ:本記事で言及されているソフトウェアベンダーであるTeramindは、記載された脅威アクターとは一切関係がなく、言及されたソフトウェアを展開しておらず、商用監視技術の不正使用を非難する旨を表明しています。Teramindは合法的な商用製品であり、企業における正当な利用事例があります。

2026年2月24日、偽のZoomミーティング「更新」が監視ソフトウェアを密かにインストールする手法に関する記事を掲載した。本記事では、精巧な偽Zoom待機室を利用し、正当なTeramindインストーラーを悪用Windows 不正監視ツールを押し込むキャンペーンの実態を明らかにした。

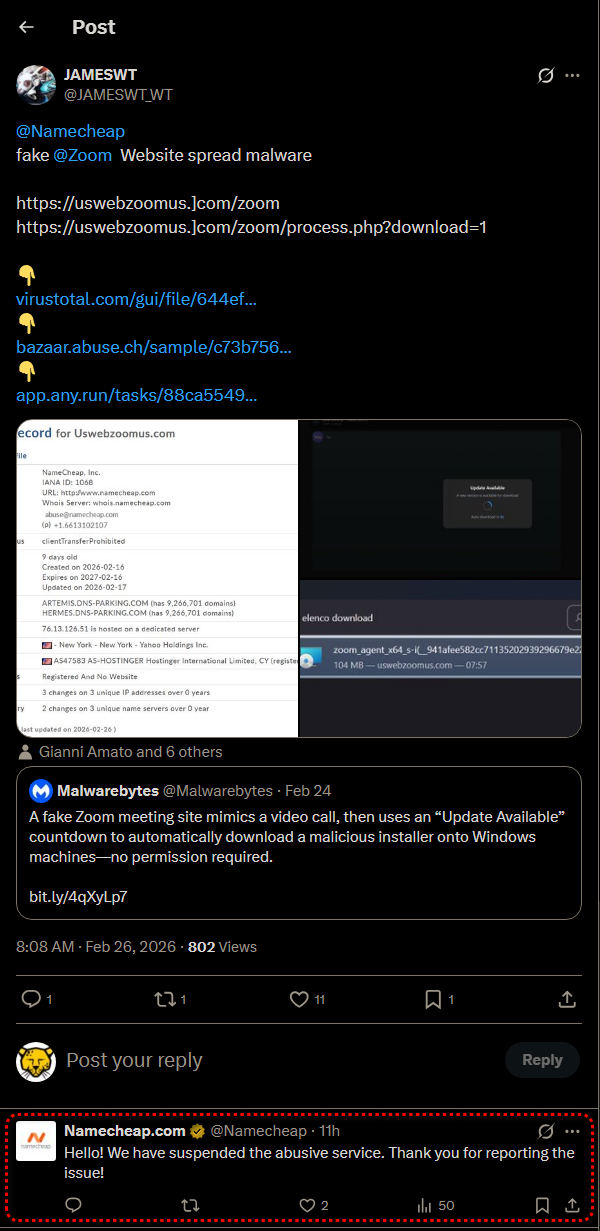

調査結果の公表後、悪意のあるドメインは登録業者であるNamecheapに通報され、同社がサービス停止を確認しました。停止措置にもかかわらず、継続的な監視により、このキャンペーンが依然として活動中であるだけでなく拡大していることが判明しています。現在、別のドメインとインフラから運営されるGoogle Meetを装った並行する活動を確認しています。

本記事では、両亜種に関するより深い技術的分析を提供します。具体的には、当社が直接観察またはサンドボックスリポジトリから収集した詐欺師によるTeramindインスタンスIDの使用状況を分類し、制御された環境下でのインストーラーの実機検証結果を文書化し、調査中に浮上した疑問「Windows が複数の異なる攻撃者アカウントにどのように利用されるのか?」に答えます。

キャンペーンはGoogle Meetに拡大します

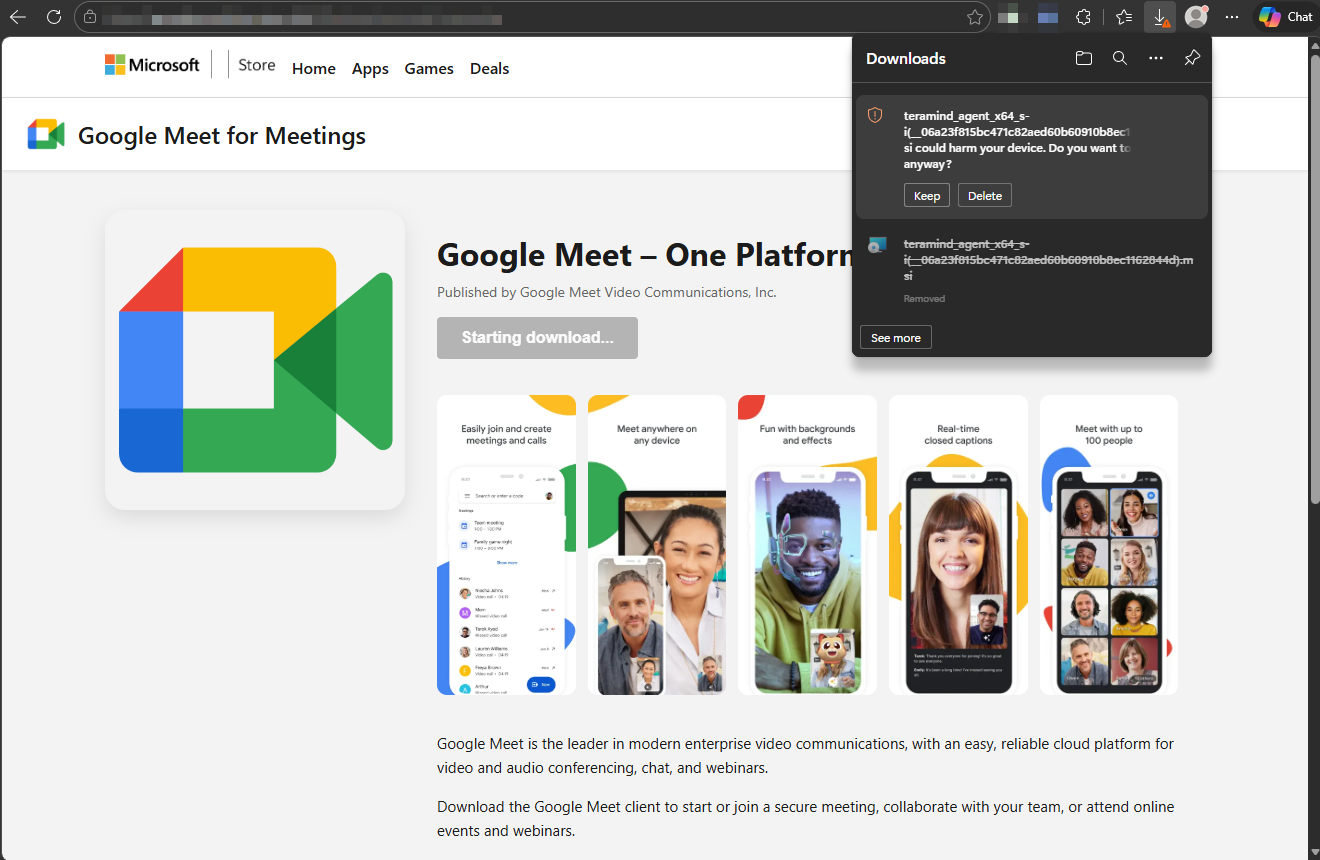

元のZoomをテーマにしたサイトは uswebzoomus[.]com コミュニティからの報告を受けてNamecheapによって削除された後、別のサイトが googlemeetinterview[.]click Google Meet用に調整された同一のプレイブックを使用して、同じペイロードを積極的に展開している。

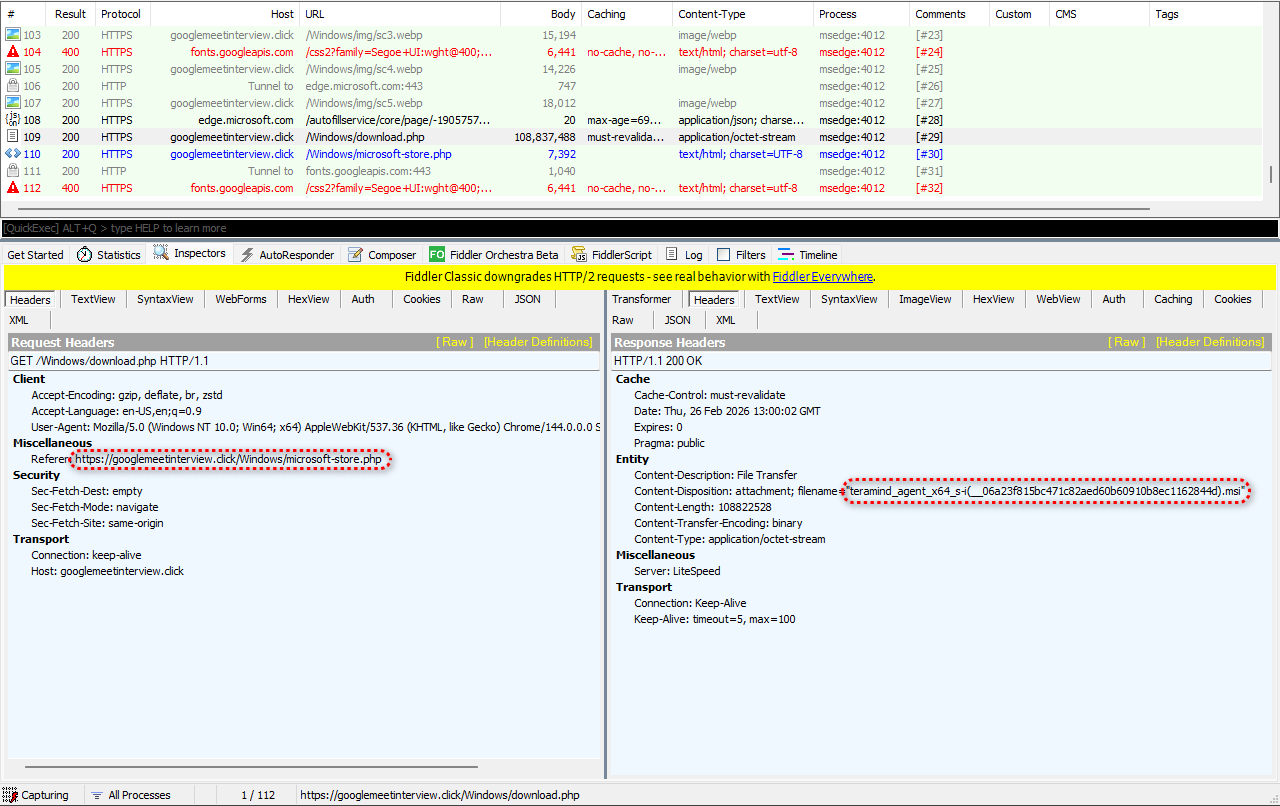

Google Meetの亜種は、「Google Meet for Meetings」と称する偽のMicrosoft Storeページを表示します。このページは架空の企業「Google Meet Video Communications, Inc」によって公開されています。MSIファイルがパス経由で静かに配信される間、「ダウンロード開始…」ボタンが表示されます。 /Windows/download.php参照元ページは /Windows/microsoft-store.php偽のMicrosoft Store画面がMicrosoftではなく攻撃者のインフラによって提供されていることを確認した。

Google Meetの亜種に対する当社のFiddlerトラフィックキャプチャでは、レスポンスヘッダーが次のように表示されます:

Content-Disposition: attachment; filename="teramind_agent_x64_s-i(__06a23f815bc471c82aed60b60910b8ec1162844d).msi".

Zoom亜種ではファイル名がZoomコンポーネントを装っていましたが、この亜種ではファイル名においてTeramindの悪用を隠そうともしていません。 両ファイルがバイト単位で同一であることを確認しました(MD5: AD0A22E393E9289DEAC0D8D95D8118B5)。これは、両キャンペーンで単一のバイナリが配信されており、変更されているのはファイル名のみであることを裏付けています。

バリアント間のインフラストラクチャの違い

同じペイロードを使用しているにもかかわらず、2つの亜種は異なるインフラストラクチャ上にホストされている。Zoom亜種は uswebzoomus[.]com Apache/2.4.58 (Ubuntu) 上で実行され、2026年2月16日にNamecheapを通じて登録されました。Google Meetのバリエーションは googlemeetinterview[.]click LiteSpeedサーバー上で動作します。

両者ともPHPスクリプト経由でダウンロードを提供し、同じ偽のMicrosoft Storeリダイレクトパターンを使用しているが、ウェブサーバーとドメインレジストラの変更は、運営者がサイト閉鎖を予期し、予備のインフラを事前に配置していたことを示唆している。

一つのバイナリ、複数のアイデンティティ。インストーラが自身のファイル名を読み取る方法

調査の結果、同一のSHA-256ハッシュを持つ14の異なるMSIファイル名を特定しました。このうち2つは、マルウェアドメイン分析を通じて悪意のあるインフラから直接取得したものです:uswebzoomus[.]comからのZoom亜種と、googlemeetinterview[.]clickからのGoogle Meet亜種です。残りのファイル名はサンドボックスリポジトリから収集されました。

これらのサンドボックス由来のファイル名のいくつかは、悪意のある活動ではなく、正当な企業向けTeramind導入環境を表している可能性がある点に留意することが重要です。Teramindは合法的な企業利用ケースを持つ商用製品であり、サンドボックスサービスに提出されたファイルが必ずしも不正利用を示すわけではありません。しかしながら、それらはすべて同一のバイナリを共有し、同じファイル名ベースの設定メカニズムを示しています。

すべてのファイルが同じSHA-256ハッシュを共有しています: 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425faこれにより、すぐに疑問が生じた:TeramindのインスタンスIDがファイル名ごとに変わるのに、バイナリがバイト単位で同一であるなら、IDは実際にどこに保存されているのか?

その答えは、MSI内部に埋め込まれた.NETカスタムアクションにあります。当社の行動分析により、以下のシーケンスが明らかになりました:

Calling custom action Teramind.Setup.Actions!Teramind.Setup.Actions.CustomActions.ReadPropertiesFromMsiName

PROPERTY CHANGE: Modifying TMINSTANCE property. Its current value is 'onsite'. Its new value: '__941afee582cc71135202939296679e229dd7cced'.

PROPERTY CHANGE: Adding TMROUTER property. Its value is 'rt.teramind.co'.

MSIにはデフォルトで TMINSTANCE 価値 onsiteこれは標準的なTeramindオンプレミスのデフォルト設定です。インストール時には、 ReadPropertiesFromMsiName カスタムアクションはインストーラー自身のファイル名を解析し、そこから40文字の16進数文字列を抽出する s-i(__) その部分を書き換え、デフォルト値を攻撃者固有のインスタンスIDで上書きします。

ログにはメッセージも表示される Failed to get router from msi nameインストーラーはファイル名からC2サーバーアドレスを抽出しようとしましたが、抽出できませんでした。この場合、デフォルト値にフォールバックします。 rt.teramind.coMSI内部で事前設定されているものです。ただし、 TMROUTER これは公開されたMSIプロパティであるため、インストール時に上書きされる可能性や、別のビルドで変更される可能性があります。このキャンペーン内のファイル名はインスタンスIDのみを含み、C2の宛先はMSIのデフォルト設定によって決定されます。

ライブ爆発:インストール担当者が実際のシステム上で行うこと

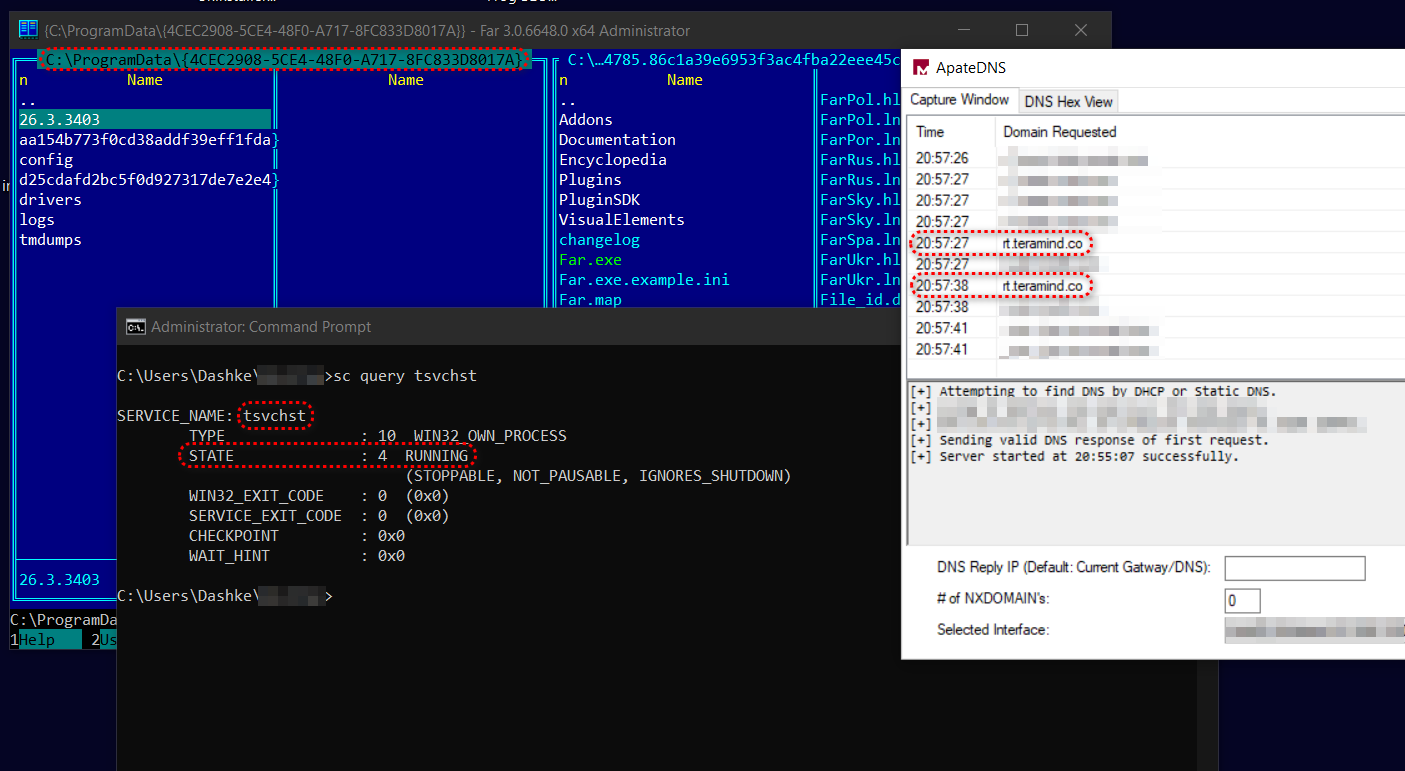

サンドボックスベースの行動分析を超えるため、MSIインストーラーを分離Windows 仮想マシン内で実行した。詳細なMSIログ記録を有効化し、DNS傍受にはApateDNSを、ネットワーク監視にはFiddlerを採用した。この実機分析により、自動化されたサンドボックスレポートでは確認できない複数の重大な動作が明らかになった。

インストールチェーンとCheckHostsゲート

MSIインストーラーは、WiX Toolsetを介して実行される4つの.NETカスタムアクションを順に処理します。 zzzzInvokeManagedCustomActionOutOfProc メカニズム:

- ReadPropertiesFromMsiName: MSI自身のファイル名を解析してTeramindインスタンスIDを抽出し、デフォルトを上書きします

onsite価値 - CheckAgent:対象マシンにTeramindエージェントが既にインストールされているかどうかを判定します

- ValidateParams:抽出された構成パラメータを検証します

- ホストファイルチェックC2サーバーに対する事前接続チェックを実行します

rt.teramind.co

について CheckHosts アクションは厳しいゲートである:インストーラーがTeramindサーバーに到達できない場合、インストールはエラーコード1603で中止される。ネットワークから隔離されたVMでの最初の起動試行は、まさにこの時点で失敗した:

TM: TMINSTANCE = __941afee582cc71135202939296679e229dd7cced

TM: TMROUTER = rt.teramind.co

CustomAction CheckHosts returned actual error code 1603

この動作は二つの理由から重要である。第一に、C2サーバーのアドレスを明らかにする: rt.teramind.co第二に、これは制限的なDNSやアウトバウンドフィルタリングが適用された企業ネットワーク上の被害者が意図せず保護される可能性があることを意味します。インストーラーはインストール中にホームへの通信が確立できない場合、黙って失敗します。ただし、MSIは TMSKIPSRVCHECK このチェックをバイパスできるプロパティであり、そのデフォルト値は no.

分析を完了するために、我々は追加した rt.teramind.co Windows ファイルにlocalhostを指すように設定し、DNS解決を成功させ、CheckHostsアクションを通過させました。その後、インストールは正常に完了しました。

ステルスモード確認

インストール成功ログは、元の記事が推測した通り、このビルドではTeramindのステルスモード(Hidden Agentと呼ばれる、バックグラウンドで静かに動作する展開オプション)がデフォルトで有効になっていることを確認しています。隠蔽またはステルス展開モードは、正当なエンタープライズエンドポイント監視製品の標準機能であり、通常は内部者脅威の検出や、適切な従業員への通知と同意を得たコンプライアンス監視に使用されます。しかし、このキャンペーンでは、脅威アクターがこの機能を悪用し、被害者に知られずにエージェントを展開することが可能です。 MSIプロパティダンプは以下の通り:

Property(S): TMSTEALTH = 1

これにより、エージェントがタスクバーアイコン、システムトレイエントリ、Windows 一覧に表示される項目なしでインストールされることが確認されます。被害者は監視ソフトウェアが実行されていることを視覚的に認識できません。

二つではなく、一つのサービス

インストールログによれば、キャンペーンでは当初の記事に記載されていた1つだけでなく、2つの常駐サービスが展開されていることが判明した:

| サービス名 | 表示名 | バイナリ | 開始タイプ |

|---|---|---|---|

| tsvchst | サービスホスト | svc.exe –サービス | 自動(起動) |

| pmon | パフォーマンスモニター | pmon.exe | マニュアル(需要) |

両方のサービス名は周囲に溶け込むように選ばれています: tsvchst 正規Windowsを模倣する svchost.exe 命名規則、一方で pmon 表示名「パフォーマンスモニター」は、組み込みWindows モニターを模倣します。どちらも LocalSystemWindows における最高特権レベル。

両サービスは積極的な障害回復設定が適用されています:初回障害時再起動、2回目障害時再起動、およびそれ以降の障害時再起動が実施され、それぞれ160秒(tsvchst)および130秒(pmon)の遅延が設定されています。これにより、ユーザーやセキュリティツールによってサービスが強制終了された場合でも、数分以内に自動的に再起動されます。

ライブC2コールバックが観測されました

インストール直後、ApateDNSはエージェントがホームに連絡するのを捕捉した。 rt.teramind.co サービス開始から数秒以内に現れ、エージェントが直ちにコールバックサイクルを開始することを確認した。クエリは約11秒間隔で繰り返し発生し、持続的なポーリングパターンを示している。

被害者がインターネット接続環境にある現実のシナリオでは、これらはTeramindのインフラストラクチャに解決され、エージェントは取得したデータの送信を開始する。

完全なMSI構成インターフェース

詳細なインストールログは、MSIがサポートするすべての設定可能なパラメータをそのインターフェースを通じて公開する SecureCustomProperties リスト。これによりインストーラの完全な設定面が明らかになります:

TMSTEALTH—ステルスモード(このビルドでは1に設定)TMINSTANCE— アカウント識別子(ファイル名から抽出)TMROUTER— C2サーバーアドレス(rt.teramind.co にハードコード)TMENCRYPTION— C2通信暗号化切り替えTMSOCKSHOST / TMSOCKSPORT / TMSOCKSUSER / TMSOCKSPASSWORD— SOCKS5プロキシの組み込みサポートにより、C2トラフィックをプロキシ経由でトンネリングTMHTTPPROXY— HTTP プロキシサポートTMSKIPSRVCHECK— C2接続の事前チェックをスキップするTMNODRV / TMNOFSDRV— カーネルフィルタドライバを無効にするTMNOIPCCLIPBOARD— クリップボード監視のオン/オフ切り替えTMNOREMOTETS— リモート ターミナル サービスの監視の切り替えTMHASHUSERNAMES— キャプチャしたユーザー名を匿名化/ハッシュ化TMDISABLESCREEN— スクリーンショットの撮影を無効にするTMADDENTRYTOARP— プログラムの追加と削除からエントリを追加/削除する(ステルスモードでは無効)TMCRASHUPLOADURL— クラッシュテレメトリアップロードエンドポイントTMREVEALEDPASSWORDLESS— パスワード不要の表示機能の切り替え

SOCKS5プロキシのサポートは、脅威の観点から特に注目に値する。プロキシ設定は標準的な企業機能であり、組織がエージェントのトラフィックを社内インフラ経由でルーティングすることを可能にするが、この文脈では、エージェントが攻撃者が制御するプロキシ経由で収集データをルーティングするよう設定される可能性があることを意味する。これにより、C2トラフィックを正当なプロキシトラフィックとして偽装することで、ネットワークレベルでの検知が著しく困難になる。

観測されたTeramindインスタンスID

以下の表は、収集したすべてのMSIファイル名と対応するTeramindインスタンスIDを一覧表示したものです。このうち2つは、当社独自のマルウェアドメイン分析を通じて実環境で直接観測されました:Zoom亜種(941afee…7cced、uswebzoomus[.]comから取得)とGoogle Meet亜種(06a23f8…2844d、googlemeetinterview[.]clickから取得)です。 残りのファイル名はサンドボックスリポジトリから収集したものです。

前述の通り、これらのうち一部は悪意のある使用ではなく、正当な企業導入を表している可能性があります。すべてのファイルは同一のSHA-256ハッシュを共有しています。2つのファイル名が同一のインスタンスID「c0cea71…0a6d7」を共有しており、複数のファイル名バリエーションにわたり同一の攻撃者アカウントが使用されたことを示しています。

| MSIファイル名 | インスタンスID |

|---|---|

zoom_agent_x64_s-i(__941afee582cc71135202939296679e229dd7cced).msi | 941afee582cc71135202939296679e229dd7cced |

ZoomApp_agent_x64_s-i(__fca21db2bb0230ee251a503b021fe02d2114d1f0).msi | fca21db2bb0230ee251a503b021fe02d2114d1f0 |

945bd48ad7552716f4583_s-i(__d72c88943945bd48ad7552716f4583ada0b7c2a6).msi | d72c88943945bd48ad7552716f4583ada0b7c2a6 |

teramind_agent_x64_s-i(__572d85bb94f4f59ef947c3faf42677f9adb223c3).msi | 572d85bb94f4f59ef947c3faf42677f9adb223c3 |

file_agent_x64_s-i(__f76fee1df21e19d93d5842f50c375286477b3f6c).msi | f76fee1df21e19d93d5842f50c375286477b3f6c |

teramind_agent_x64_s-i(__653d105a51cc886dede8101d1b0cd02e20329546).msi | 653d105a51cc886dede8101d1b0cd02e20329546 |

e411293f92e8730f717_s-i(__c0cea713de411293f92e8730f71759aa1890a6d7).msi | c0cea713de411293f92e8730f71759aa1890a6d7 |

0154299765aa7b198bce97d8361_s-i(__c0cea713de411293f92e8730f71759aa1890a6d7).msi | c0cea713de411293f92e8730f71759aa1890a6d7 |

GoogleMeet_agent_x64_s-i(__ab28818c0806ce7996c10c59b0e4e5d102783461).msi | ab28818c0806ce7996c10c59b0e4e5d102783461 |

teramind_agent_x64_s-i(__5ca3d9dd35249200363946b1f007b59f88dbde39).msi | 5ca3d9dd35249200363946b1f007b59f88dbde39 |

file_agent_x64_s-i(__81c39bed817fc9989834c81352cb7f69b94342da).msi | 81c39bed817fc9989834c81352cb7f69b94342da |

GoogleMeet_agent_x64_s_i_94120be3942474019852c62041d2f373fdb11a0e.msi | 94120be3942474019852c62041d2f373fdb11a0e |

AdobeReader_agent_x64_s-i(__d57d34e76cc8c2c883cbdcb42a14c47d00be03c0).msi | d57d34e76cc8c2c883cbdcb42a14c47d00be03c0 |

teramind_agent_x64_s-i(__06a23f815bc471c82aed60b60910b8ec1162844d).msi | 06a23f815bc471c82aed60b60910b8ec1162844d |

ファイル名の接頭辞の多様性は注目に値する: zoom_agent, ZoomApp_agent, GoogleMeet_agent, AdobeReader_agent, teramind_agent, そして file_agentこれは、このキャンペーンがビデオ会議でのなりすましを超えた範囲に及んでいることを示唆している。

ただし、AdobeReaderブランドの亜種はサンドボックスリポジトリでのみ確認されており、実際の展開ではなくテストまたは計画中の拡張を示す可能性がある。teramind_agentやfile_agentのような汎用的な接頭辞を持つファイル名も同様に、ブランド固有のソーシャルエンジニアリングの餌ではなく、デフォルトの命名規則を保持したサンドボックス提出物と見られる。

侵害の兆候

ファイルハッシュ

SHA-256: 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa

MD5: AD0A22E393E9289DEAC0D8D95D8118B5

ドメイン

- uswebzoomus[.]com(Zoomのバリエーション:Namecheapにより削除済み)

- googlemeetinterview[.]click (Google Meet 変種: 2026年2月26日現在有効)

検知と防御に関する推奨事項

- ProgramData GUID ディレクトリに関する警告

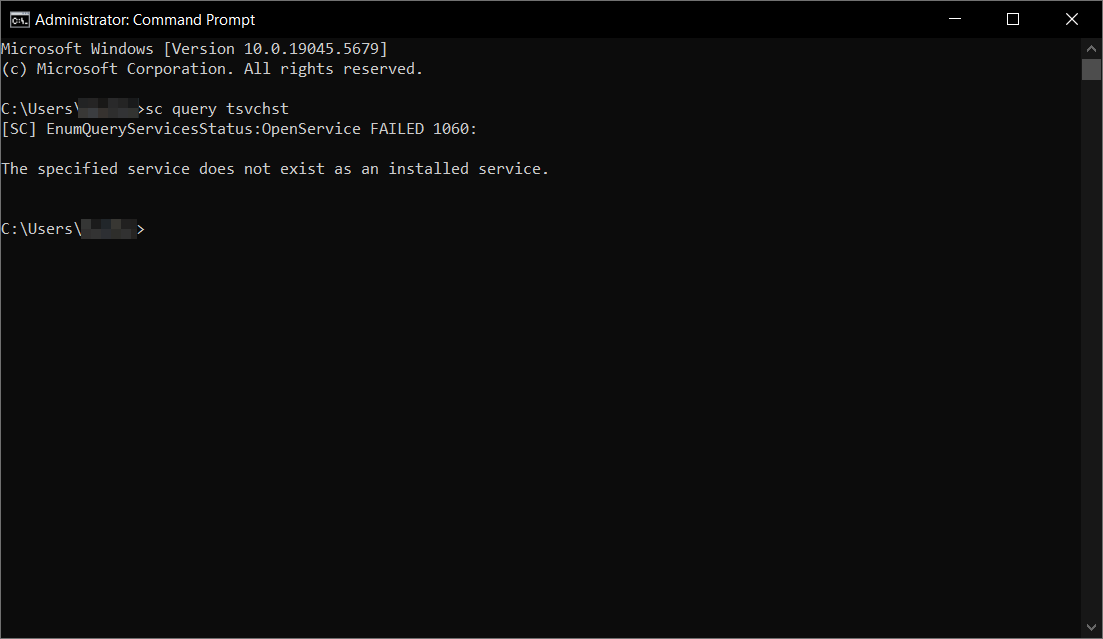

{4CEC2908-5CE4-48F0-A717-8FC833D8017A}このGUIDは、観察されたすべてのバリアントで共通です。 - 両サービスに対するクエリ:

sc query tsvchstそしてsc query pmon非企業マシンでの実行は、アクティブな監視を確認する。 - カーネルドライバのロードに注意:

tm_filter.sysそしてtmfsdrv2.sys個人用マシンへのロードは重大なアラートをトリガーすべきである。 - ブラウザのダウンロードディレクトリからのMSI実行をブロックする。両方の攻撃手法は、ユーザーがダウンロードフォルダからMSIを実行することに依存している。ユーザー書き込み可能なパスからのMSI実行を防止するアプリケーション制御ポリシーは、この攻撃チェーンを阻止する。

- 従業員への教育:メッセージ内のリンクをクリックしてアプリケーションを更新しないでください。アプリケーションの組み込み更新機能を使用するか、ベンダーの公式ウェブサイトに手動でアクセスしてください。

- 認識されていないドメインからの自動ファイルダウンロードに対して警告を表示するかブロックするブラウザポリシーを展開する。

除去

エージェントをアンインストールするには、管理者として次のコマンドを実行してください: msiexec /x {4600BEDB-F484-411C-9861-1B4DD6070A23} /qbこれにより、サービス、カーネルドライバー、およびインストール済みファイルの大半が削除されます。ただし、当社のテストでは、ランタイム生成ファイルのためアンインストーラーが ProgramData ディレクトリを完全に削除できないことが確認されました。アンインストール後は、残存ファイルを手動で削除してください。 rmdir /s /q "C:\ProgramData\{4CEC2908-5CE4-48F0-A717-8FC833D8017A}" カーネルドライバをメモリから完全にアンロードするために再起動する。

結論

このキャンペーンは、正当な商用ソフトウェアが悪意ある目的に悪用されるという増加傾向を示しています。攻撃者はカスタムマルウェアを作成しませんでした。代わりに、合法的な企業利用向けに設計された市販の監視製品を悪用し、その組み込みのステルスモードとファイル名ベースの設定システムを利用。ZoomやGoogle Meetといったブランドへの信頼を悪用するソーシャルエンジニアリングでこれを包み込みました。 この種の悪用はあらゆる正規ソフトウェアベンダーに影響を及ぼしうるものであり、ソーシャルエンジニアリングの手口に関するユーザー教育の重要性を浮き彫りにしている。

Google Meetへの拡大に加え、AdobeReaderブランドのファイル名を含む追加のサンドボックス由来の亜種が確認されたことから、これは他のアプリケーションを偽装する可能性のある進化を続ける攻撃であることが示唆される。

我々の実機爆発実験により、自動化されたサンドボックスでは検出できない詳細が明らかになった: CheckHosts C2搭乗ゲート、 rt.teramind.co ルーターアドレス、二つ目の pmon パフォーマンスモニターを装ったサービス、確認済み TMSTEALTH = 1 フラグ、およびC2回避のための完全なSOCKS5プロキシ機能を備える。単一のバイナリが、ファイル名の変更だけで無制限の攻撃者アカウントを処理できるという事実は、このキャンペーンを容易に拡張可能にしている。

謝辞

セキュリティ研究者@JAMESWT_WTが、元の悪意のあるドメインをNamecheapに迅速に報告し、その結果として削除に至ったことに感謝申し上げます。 uswebzoomus[.]com.

Teramindは、当社がこのキャンペーンに関与しておらず、脅威アクターに関する知識や関連性も一切ないことを確認しました。多くの正規商用ソフトウェア製品と同様に、Teramindも悪意あるアクターによって悪用される可能性があります。これはエンタープライズソフトウェアエコシステム全体に存在するリスクです。Teramindは正規の商用製品であるため、セキュリティソフトウェアによって本質的にフラグが立てられることはありません。つまり、このキャンペーンが実際の感染につながったかどうかを当社が把握することは不可能です。 確認できるのは、当社が記録したインフラ(ZoomやGoogle Meetを装った専用フィッシングドメイン、偽のMicrosoft Storeページ、ステルスモードで設定されたTeramindエージェントを含む)が、標的の知らぬ間に監視ソフトウェアを配布するキャンペーンの特徴と一致している点です。