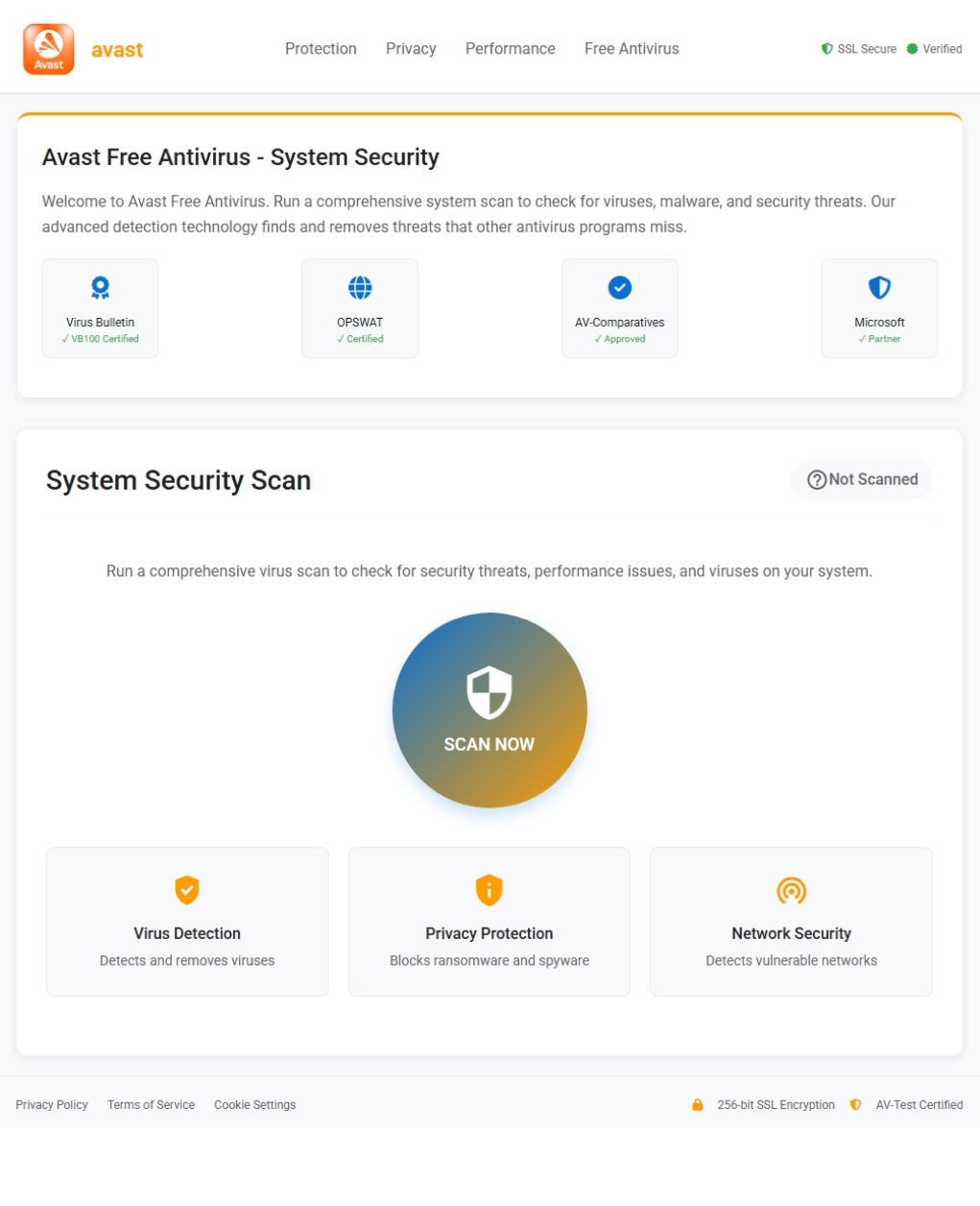

アバストのアンチウイルスを装った偽のウェブサイトが、人々を騙して自分のパソコンにウイルスを感染させている。

このサイトは一見正規のものに見え、ウイルススキャンを実行しているように見せかけ、システムに脅威が蔓延していると主張します。しかし、その結果は偽造されたものです。「問題を修正」するよう促されると、提供されるダウンロードファイルは実際には「Venom Stealer」というマルウェアであり、これはパスワード、セッションクッキー、および仮想通貨ウォレットのデータを盗み出すように設計されたものです。

これは典型的な「脅して解決」型の詐欺です。まずパニックを引き起こし、その後に解決策を提示する手口です。今回のケースでは、その「解決策」が、信頼されているAvastのブランド名を悪用して攻撃を仕掛けています。

攻撃者があなたに見せたいものを正確に映し出すスキャン

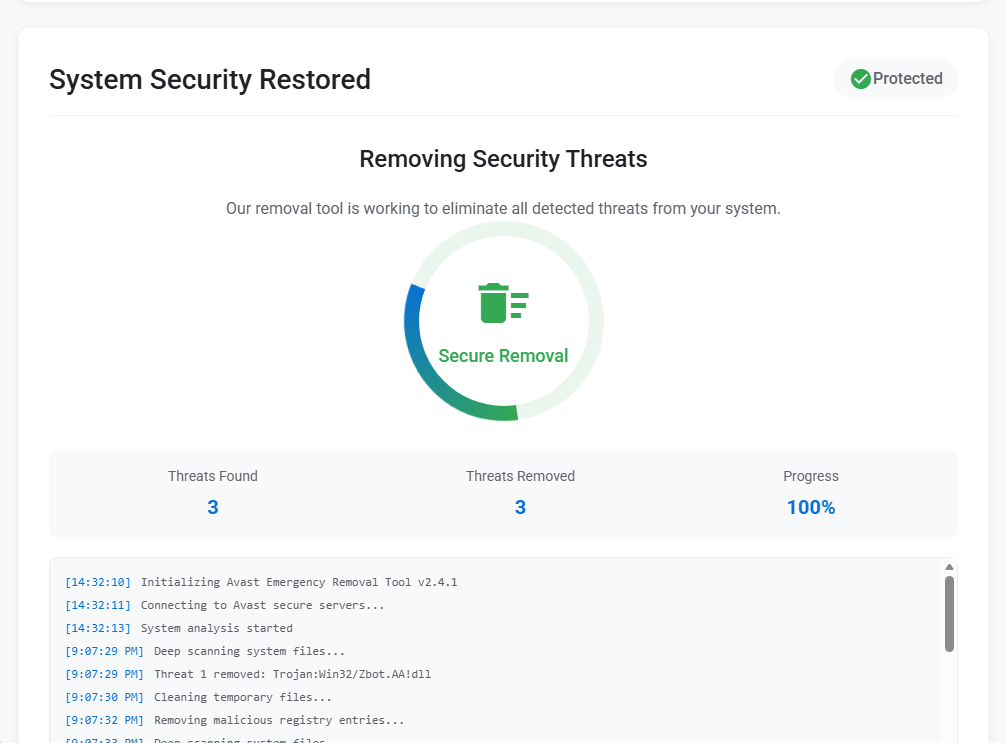

このフィッシングページは、ナビゲーションバーやロゴ、信頼性をアピールする認証バッジまで完備し、Avastのブランドを模倣したものです。訪問者は、一見すると包括的なウイルススキャンを実行するよう促されます。クリックすると、ページ上で短いアニメーションが再生された後、あらかじめ決められた結果が表示されます。「3つの脅威を検出、3つの脅威を削除、システムは保護されました」。スクロールするコンソールログには、具体的な検出結果が記載されており――Trojan:Win32/Zbot.AA!dll—パフォーマンスに独特の雰囲気を与えるためだ。その後、被害者は「治療法」と呼ばれるファイルをダウンロードするよう促される。そのファイルは Avast_system_cleaner.exe.

これがペイロードです。そして、何かをクリーンアップするどころか、すぐに盗み始めます。

ChromeではないChrome

被害者が起動すると Avast_system_cleaner.exeこのバイナリ(サイズ約2MBWindows 実行ファイル)は、正規のソフトウェアに紛れ込むように設計された場所に自身をコピーします: C:\Program Files\Google\Chrome\Application\v20svc.exe. ドロップされたファイルは親ファイルとバイト単位で完全に同一であり、同じMD5ハッシュを共有しています(0a32d6abea15f3bfe2a74763ba6c4ef5)。その後、コマンドライン引数 --v20c、これは、マルウェアに対して、自身が第2段階の役割で実行中であることを知らせることだけを目的とした、意味のない引数である。

この偽装は意図的なものです。Chrome「v20svc.exe」というプロセスは、一見すると正当なブラウザのサービスコンポーネントのように見えます。タスクマネージャーを確認する人は、おそらく何の疑いも抱かずにこのプロセスをスルーしてしまうでしょう。これは「なりすまし」の典型的な例です。つまり、悪意のあるバイナリに信頼できるソフトウェアの命名規則に合わせることで、ざっとした確認をすり抜けるようにしているのです。

バイナリに組み込まれたデバッグアーティファクトがその由来を裏付けています。PDBのパスは次のようになっています。 crypter_stub.pdbこれは、当該実行ファイルが「クリプター」と呼ばれるツールを使用して圧縮されたことを示しています。クリプターとは、ペイロードのコードを撹乱し、アンチウイルスエンジンがシグネチャだけではそれを識別できないようにするツールです。分析時点では、VirusTotal上のエンジンのうち、このサンプルを検知したのはわずか27%にとどまっており、つまり市販のアンチウイルス製品の約4分の3がこれを完全に見逃していたことになります。

YARAルールにより、このサンプルは「Venom Stealer」マルウェアファミリーに一致することが判明した。これは、少なくとも2020年以降、アンダーグラウンドのフォーラムで販売されている「Quasar RAT」フレームワークの既知の派生種である。Venom Stealerは、ブラウザの認証情報、セッションクッキー、仮想通貨ウォレット、およびブラウザに保存されたクレジットカード情報などのデータを盗むことを目的に特別に設計されている。

すべてのクッキー、すべてのウォレット、保存されているすべてのパスワード

実行されると、このマルウェアは被害者のマシン上の重要ターゲットのリストに沿って動作する。

まずブラウザから始まります。動作解析の結果、このマルウェアが保存された認証情報やセッション Cookie を収集していることが確認されました。解析環境では、Firefox の Cookie データベースに直接アクセスしている様子が確認されました。 C:\Users\<USER>\AppData\Roaming\Mozilla\Firefox\Profiles\<profile>\cookies.sqlite-shm. プロセスメモリには、Edge Chrome盗まれたCookieデータを含む完全なJSON構造も含まれており、Netflix、YouTube、Reddit、Facebook、LinkedIn、AliExpress、Outlook、Adobe、Googleのアクティブなセッションが含まれていました。盗まれたセッションCookieにより、攻撃者は被害者のパスワードを必要とせずに、二要素認証で保護されたセッションを含め、認証済みのブラウザセッションを乗っ取ることが可能になります。

このマルウェアは、仮想通貨ウォレットも標的としています。動作シグネチャの分析により、ローカルに保存されたウォレットデータを検索し、盗み出そうとする動きが確認されており、Venom Stealerはデスクトップ型ウォレットアプリケーションを標的としていることが報告されています。ホットウォレットに仮想通貨資産を保有しているユーザーにとっては、その影響は即座に及ぶことになります。

認証情報を取得するだけでなく、このスティーラーは被害者のデスクトップのスクリーンショットを撮影し、一時的に C:\Users\<USER>\AppData\Local\Temp\screenshot_5sIczFxY95t2IQ5u.jpg、そしてセッション追跡ファイルを C:\Users\<USER>\AppData\Roaming\Microsoft\fd1cd7a3\sess. 小さなマーカーファイルも C:\Users\Public\NTUSER.dat—これは、正規Windows ハイブファイルを模倣し、疑いを避けるために選ばれた手法である。

分析ツールに偽装し、プレーンHTTP経由で配信される

盗まれたデータはすべて、単一のコマンド&コントロールドメインに流出されます: app-metrics-cdn[.]com、そこで決議し、 104.21.14.89 分析中に(Cloudflareのアドレス)が検出されました。このドメイン名は、無害な分析サービスやコンテンツ配信サービスのように見せかけるよう巧妙に作成されており、企業のプロキシログでは警戒を招かないようなトラフィックに見せかけています。

この情報流出は、暗号化されていないHTTPを介して、体系的な4段階のプロセスに従って行われます。まず、マルチパートのフォームデータを含むPOSTリクエストが /api/upload 収集したファイル(スクリーンショット、ウォレットデータ、Cookieデータベースなど)を、合計約140 KB分送信します。続いて、/ への2回目のPOSTリクエストが実行されます。api/upload-json 解析済みの認証情報とCookieを含む、約29 KBの構造化されたJSONペイロードを送信します。確認用のPOSTリクエストを /api/upload-complete 盗難が完了したことを示す。その後、マルウェアはハートビートループに入り、定期的に /api/listener/heartbeat 事業者のインフラとの接続を維持するため。

これらの通信はすべて、一般的な「Mozilla/5.0」というユーザーエージェント文字列を使用しており、これもまた、通常のウェブ閲覧に紛れ込もうとする試みである。

システムコール、スリープループ、およびデバッガーのチェック

Venom Stealerは、単に情報を盗んで立ち去るだけではありません。検知を回避するために、入念な対策を講じています。最も注目すべき回避手法は、直接および間接的なシステムコールの使用です。これは、マルウェアが標準的なルートを経由するのではなく、Windows 呼び出すという手法です。 ntdll.dll ライブラリ。ほとんどのエンドポイント検出ツールは、そのライブラリへの呼び出しを傍受することで機能するため、この手法によってそれらのツールは事実上、検知できなくなります。この動作は、親プロセスと切り離された子プロセスの両方で検出されました。

このマルウェアは、デバッグされているかどうかを確認したり、CPUのメーカーやモデル情報を照会したり、システムドライブのボリュームシリアル番号を読み取ったり、コードのステップ実行を試みるデバッガーをクラッシュさせるためのガードページをメモリ上に作成したり、実行中のプロセスを列挙したりします。これらは、仮想マシンや解析環境を検知するための一般的な手法です。さらに自動解析を妨害するため、3分を超えるスリープ呼び出しが組み込まれています。

これは新しい手口ではない

セキュリティソフトを装ってマルウェアを拡散させる手口は、古くからある手口の一つです。システムが感染したと信じたユーザーは、早急な対応を迫られる状況にあり、信頼できるアンチウイルスベンダーのサイトに見せかけたページは、まさに彼らが信頼を寄せるような権威ある存在として映ります。攻撃者は、脅威を「検知」する偽のスキャンを実行し、その後に解決策を提示することで、たった一度のやり取りの中で、ユーザーの恐怖心と信頼の両方を巧みに利用しているのです。

これは単発の戦術ではありません。2025年5月、DomainToolsは別のキャンペーンを報告しました。そこでは、攻撃者がBitdefenderのウェブサイトを巧妙に模倣したサイトを作成し、それを利用してVenom RATとStormKittyステラーを配布していました。その手口はほぼ同じです。セキュリティブランドを装い、緊急性を煽り、保護ソフトを装ったトロイの木馬を配布するのです。これは、単発の実験ではなく、繰り返し使えるテンプレートであることを示唆しています。

影響を受けた可能性がある場合の対応方法

セキュリティソフトウェアは、必ず公式ベンダーのウェブサイトからダウンロードしてください。アバストの正規サイトは avast.com です。検索エンジンの検索結果、広告、または迷惑メール内のリンクは信用しないでください。

このようなサイトを利用したり、ファイルをダウンロードしたりした場合は、速やかに対処してください:

- お使いのシステムが感染していないか確認してください. ファイルを探してください

v20svc.exeでC:\Program Files\Google\Chrome\Application\. もし存在する場合、お使いのシステムはこのマルウェアによって侵害されている可能性が高いです。 - 直ちにシステム全体のスキャンを実行してください。信頼性が高く、最新の状態に更新されたマルウェア対策ツール(例えば Malwarebytes)を使用して、感染を検出し、削除してください。スキャンで脅威が見つかった場合は、ツールの指示に従って隔離または削除してください。

- 今すぐパスワードを変更してください。 まずはメール、銀行口座、その他の重要なアカウントから始めましょう 。ブラウザに保存されている情報はすべて漏洩したと想定してください。

- すべてのアクティブなセッションからサインアウトしてください。Google、Microsoft、Facebook、Netflixなどのサービスからログアウトしてください。セッション Cookie が盗まれると、攻撃者は二段階認証を完全に回避できてしまいます。

- 仮想通貨の資産を保護してください。デスクトップ型の仮想通貨ウォレットをご利用の場合は、できるだけ早く、ウイルスに感染していない端末で生成した新しいウォレットに資産を移してください。

妥協の指標(IOCs)

ファイルのハッシュ値

- SHA-256:

ecbeaa13921dbad8028d29534c3878503f45a82a09cf27857fa4335bd1c9286d

ドメイン

app-metrics-cdn[.]com

ネットワーク指標

104.21.14.89

C2のURL

http://app-metrics-cdn[.]com/api/uploadhttp://app-metrics-cdn[.]com/api/upload-jsonhttp://app-metrics-cdn[.]com/api/upload-completehttp://app-metrics-cdn[.]com/api/listener/heartbeat

脅威を報告するだけでなく、取り除く

サイバーセキュリティのリスクは、ヘッドラインを超えて広がるべきではありません。今すぐMalwarebytes ダウンロードして、デバイスに脅威を持ち込まないようにしましょう。