YouTube 標的とした巧妙なフィッシング詐欺が横行しています。もし騙されてしまうと、攻撃者は単にGoogleのログイン情報を盗むだけにとどまりません。Gmailやファイル、支払い情報など、Googleアカウント全体を乗っ取り、YouTube 乗っ取って、あなたの視聴者を悪用して詐欺を行う可能性があります。

この手口は、セキュリティ意識の高いユーザーでさえ騙されてしまうほど巧妙に作られた、偽の著作権侵害通知です。攻撃サイトは、プロフィール写真、登録者数、最新の動画など、実際のチャンネルデータを取得して、ユーザーごとにカスタマイズされた脅迫ページを作成します。そして、Googleアカウント情報を盗み出すために設計されたログインページへと誘導します。

この組織はフランチャイズのように運営されており、複数の攻撃者が同じプラットフォームを共有し、それぞれが異なるクリエイターを標的とした独自の攻撃キャンペーンを展開している。

あなたのYouTube 、あなたが思っている以上に価値がある理由

プロのクリエイターにとって、YouTube 単なる趣味ではなく、ビジネスそのものです。広告、スポンサー契約、グッズ販売を通じて収益を生み出しています。そして、これらすべては、GmailやGoogleドライブ、支払い情報を管理する単一のGoogleアカウントで管理されています。

だからこそ、クリエイターは攻撃者にとって格好の標的となるのです。チャンネルを乗っ取った攻撃者は、多くの場合、数分以内にそのチャンネルを改名し(通常は仮想通貨企業を装うため)、既存の視聴者を利用して詐欺をライブ配信します。本来のクリエイターはアクセスできなくなり、長年の努力の結晶が、自身の登録者を騙すために悪用されるのをただ見守るしかありません。

著作権違反の警告は、クリエイターが最も恐れること、つまり一夜にしてチャンネルを失うという不安を巧みに利用する点で、絶好の餌となる。

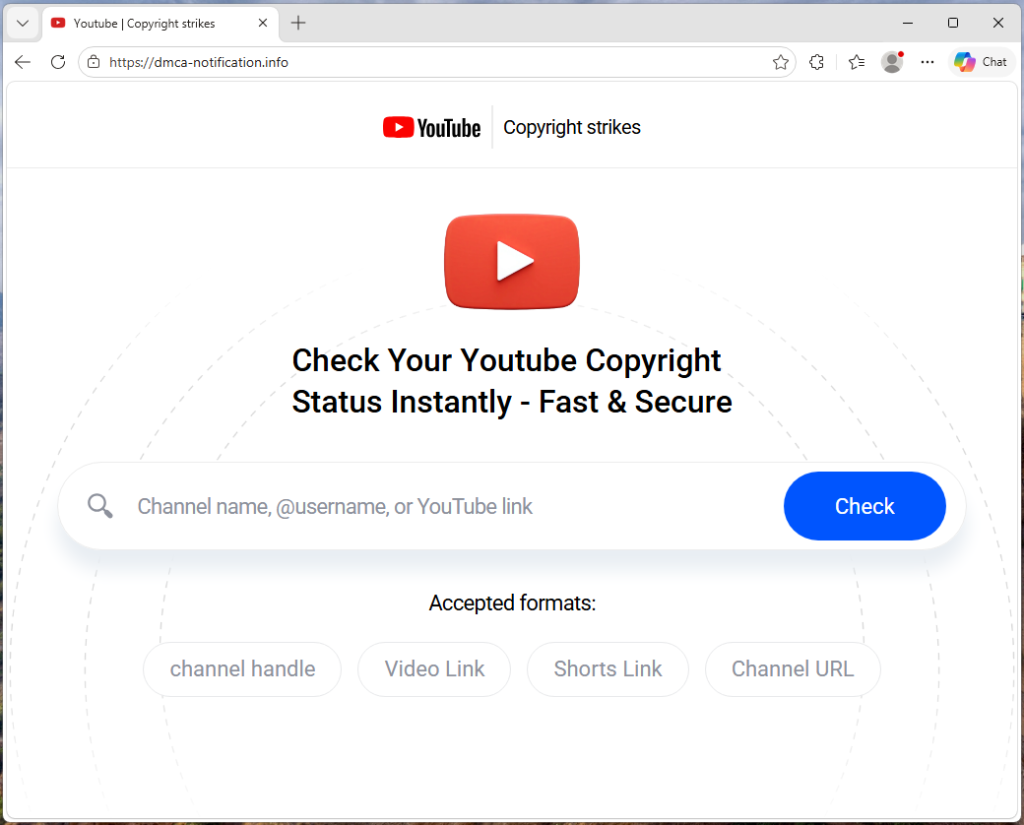

「YouTubeの著作権ステータスを即座に確認」

このキャンペーンは、というサイトから展開されています dmca-notification[.]infoブラウザのタブには「YouTube | 著作権侵害の警告」と表示されており、ページYouTube 検索バー、役立つ説明文などが揃った、すっきりとしたプロフェッショナルなデザインになっています。

チャンネル名、@ハンドル名、または動画のリンクを入力して、著作権の状況を確認するよう促しています。一見した限り、特に不審な点は見当たりません。

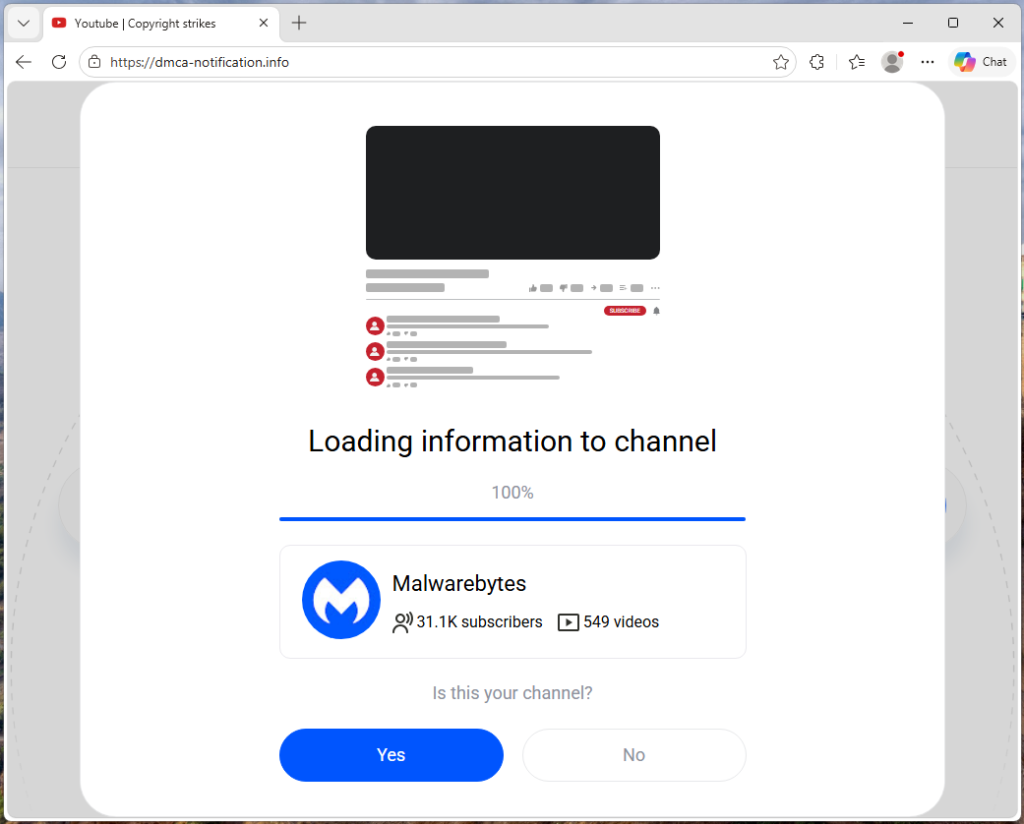

各フィッシングリンクには、URLにターゲットのチャンネルIDが直接含まれているため、あなたが何かを入力する前から、そのページはあなたの身元を把握しています。

ソースコードには、 suppressTelegramVisitこれにより、アフィリエイトパラメータの有無に応じて、訪問の記録方法が変更されます。これは、運営者がTelegramを通じてトラフィックを調整している可能性を示唆していますが、このキットはどのプラットフォームを通じてでも配布される可能性があります。

自分の動画が、自分に不利に利用される

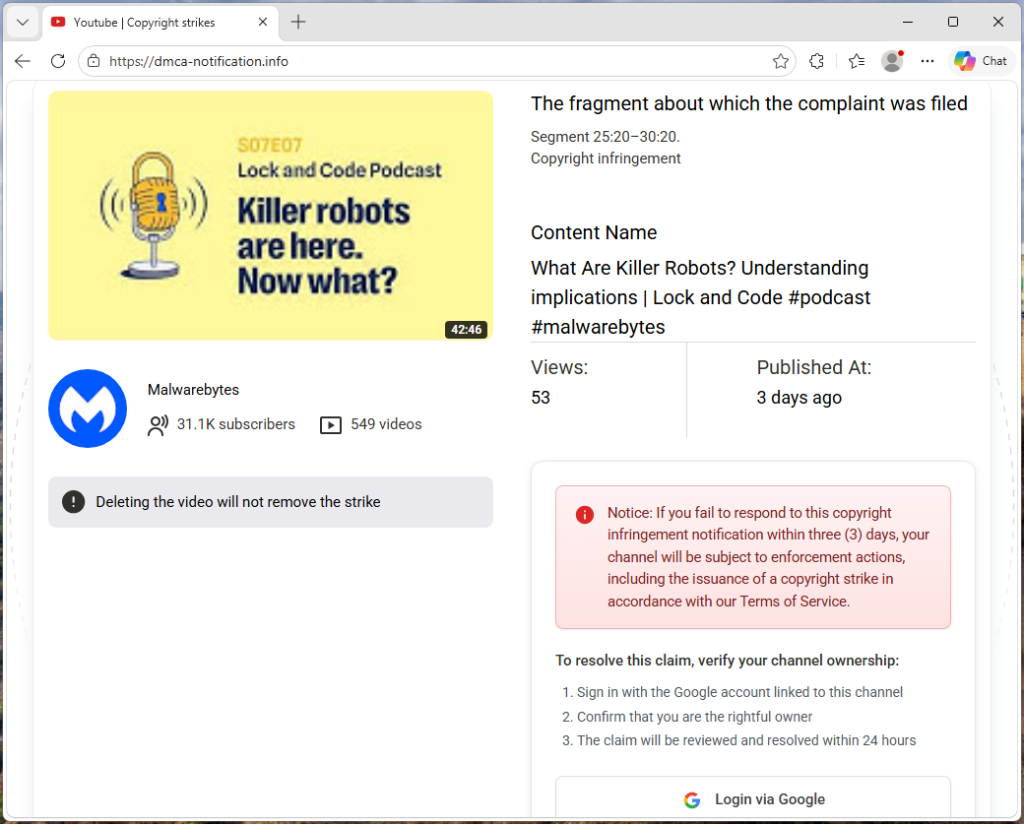

ページにチャンネル名が設定されると、YouTube実際のデータ(アバター、登録者数、動画数、最新のアップロード動画(タイトル、サムネイル、再生回数を含む))を取得します。その情報を使って、偽の著作権侵害報告が作成されます。

最新の動画の特定の部分が著作権侵害として報告されたという通知に、自分のブランドロゴが併記されているのが目に入ります。タイムスタンプは動画の長さに基づいて被害者ごとに動的に生成されるため、各通知は個別のもののように見え、本物のように思えます。これは、自分の実際の自宅住所が記載された偽の法的通知を受け取るのと似ています。個人情報が含まれているため、スパムとして無視しにくくなります。

「3日以内に回答しない場合は、強制措置が取られます」

ページにはプレッシャーがかけられています。「動画を削除しても警告は解除されません」という警告が表示され、さらに「3日以内に対応しない場合、チャンネルに対して措置が講じられます」という赤い通知が脅すように表示されます。解決策は簡単です。Googleアカウントでログインしてチャンネル所有者であることを確認すれば、24時間以内に申し立ては解決されます。

ページ上のあらゆる要素は、ユーザーが考え込む間もなく「Googleでログイン」ボタンをクリックするように仕向けるよう設計されています。

アカウント情報を盗むログインページ

そのボタンをクリックすると、サイトは自社のバックエンドサーバーに接続し、外部のフィッシングページのアドレスを取得します。このアドレスは、攻撃者がいつでも新しいドメインに置き換えることができるものです。

観測されたトラフィックにおいて、へのリクエストは /api/get-active-domain ドメインを返還した blacklivesmattergood4[.]com, その後、この画像は著作権表示ページの上に表示されるフルスクリーンオーバーレイ内に読み込まれました。

次に表示されるのは、典型的な「ブラウザ・イン・ザ・ブラウザ」攻撃です。これは、HTMLとCSSのみで作成されたChrome 。そこには、「サインイン – Googleアカウント – GoogleChrome」と書かれたタイトルバー、鍵のアイコン、そして次のようなURLが表示されています。 accounts.google.com. どれも本物ではありません。すべて単なるグラフィックに過ぎません。唯一の本当のアドレスバーは、実際のブラウザの上部にあるもので、そこには依然として dmca-notification[.]info.

その偽のウィンドウの中には、Googleのログインページを忠実に再現したページが表示されています。見た目は本物そっくりですが、入力したすべての文字は攻撃者の元へと送信されてしまいます。

トラフィックの解析結果によると、他のドメインへの接続を試みた形跡も確認された――dopozj[.]net, ec40pr[.]net、そして xddlov[.]net—これは、キャプチャ時点では502エラーを返していました。これらは、オフラインになっていたバックアップインフラストラクチャや認証情報中継サーバーである可能性があります。

このキャンペーンの強靭さを支えているのは、ドメインローテーションの手法です。フィッシング用ドメインはキャッシュされずリアルタイムで取得されるため、攻撃者はインフラを迅速に切り替えることができます。あるドメインが停止させられても、次の被害者は新しいドメインに誘導されます。

認証情報が入力されると、オーバーレイは閉じられ、被害者は確認メッセージやエラーメッセージが表示されることなく、著作権表示のページに戻されます。これにより、被害者が異変に気づく前に、攻撃者が盗んだ認証情報を利用する時間的余裕が生まれます。

大手チャンネルは(意図的に)見逃されている

興味深い点として、このキットは対象チャンネルが300万人以上の登録者を抱えているかどうかを確認します。もしそうであれば、フィッシングの手順全体がスキップされます。著作権違反の警告やログインボタンの代わりに、ページには「チャンネルは問題ありません。これ以上の対応は不要です」という無害なメッセージが表示されます。

これはほぼ間違いなく、回避策である。非常に大規模なチャンネルであれば、専任のセキュリティチームを擁していたり、YouTube信頼と安全担当チームと連携していたり、あるいは詐欺行為を公に報告すれば迅速な削除措置が講じられるほどの影響力を持っている可能性が高い。このキットは、そうしたチャンネルを自動的に除外することで、まさにその詐欺行為を摘発する能力を持つ人々からの注目を集めるリスクを低減しているのだ。

詐欺師は一人だけではない

ソースコードを分析すると、これは1人の人物が運営する単一のフィッシングページではないことがわかります。このキットにはアフィリエイト追跡システムが含まれており、各攻撃者は自身が送信するフィッシングリンクに固有のIDを埋め込むことができます。中央のバックエンドでは、どの攻撃者がどの被害者を誘導したか、また各ターゲットがコンバージョンファネルのどの段階まで進んだかを追跡しています。当社のトラフィック解析でもこれが裏付けられています。フィッシングリンクにはリファラーIDが含まれており(ref=huyznaetdmca)、デフォルトのアフィリエイトタグは、ロシア語のフレーズを音訳したものと思われる。GoogleやYouTube といったブランド名も、自動セキュリティスキャナーを回避するために、ソースコード内では類似したキリル文字で表記YouTube 。

要するに、これは「フィッシング・アズ・ア・サービス」であり、複数の攻撃者がYouTube を標的とした大規模な攻撃キャンペーンを展開するために利用できる共有プラットフォームである。

身を守る方法

このキャンペーンは、フィッシング詐欺がもはや「ナイジェリアの王子」を名乗る人物からの誤字だらけのメールといった単純なものではなくなったことを改めて示しています。今日のフィッシングキットは、インフラを常時更新し、リアルタイムで個人情報を反映させ、フランチャイズ方式で展開される、専門的に設計されたプラットフォームとなっています。

YouTube にとって、重要なルールは単純明快です。著作権違反の警告はYouTube でのみ表示されます。

他の場所で警告が表示された場合は、不審なものとして扱ってください。

- 「至急」という表現には注意してください。正当な著作権手続きでは、急かして行動を迫ることはありません。

- studio.youtube.com に直接アクセスするか、信頼できる情報源を通じてご自身の状況をご確認ください

- メールやメッセージ内のリンクから絶対にログインしないでください

偽のブラウザウィンドウを見分ける

- ドラッグしてみてください。本物のウィンドウは自由に動きますが、偽物のウィンドウはページ内に固定されたままです

- ブラウザを最小化してみてください。本物のポップアップは開いたままになりますが、偽物のポップアップは消えてしまいます

- URLを確認してください:操作できない場合は、単なる画像です

たとえすべてが正常に見えても、ユーザー名とパスワードを入力する前に、必ず実際のアドレスバーを確認してください。

すでに詳細情報を入力済みの方は、お早めにご対応ください:

- 今すぐGoogleのパスワードを変更してください

- アカウントのセキュリティ設定で、アクティブなセッションを解除する

- YouTube に無断での変更がないか確認してください

妥協の指標(IOCs)

ドメイン

dmca-notification[.]info(主なフィッシングサイト)blacklivesmattergood4[.]com(認証情報収集用ドメイン — 検知時点で稼働中)dopozj[.]net(関連インフラ — 取得時点での数は502)ec40pr[.]net(関連インフラ — 取得時点での数は502)xddlov[.]net(関連インフラ — 取得時点での数は502)

何かおかしいと感じたら?クリックする前に確認してください。

Malwarebytes Guardを使えば、不審なリンク、テキスト、スクリーンショットを即座に分析できます。

すべてのデバイス向けの「Malwarebytes Premium 」 iOS Android向け「Malwarebytes でご利用いただけます。