我々は、偽のVPN ハードウェアユーティリティ、ゲームのMODに至るまであらゆる手段を用いて、NWHStealerとして追跡している情報窃取型マルウェアを拡散させる複数のキャンペーンを突き止めた。このキャンペーンが際立っているのは、マルウェアそのものだけでなく、その拡散の規模の大きさや巧妙さにある。

インストールされると、ブラウザのデータ、保存されたパスワード、仮想通貨ウォレットの情報を収集することができ、攻撃者はこれらを利用してアカウントにアクセスしたり、資金を盗んだり、さらなる攻撃を行ったりする可能性があります。

我々は、NWHStealerを拡散させるために、さまざまなプラットフォームや餌を用いた複数のキャンペーンを検知しました。この情報窃取型マルウェアは、自己注入や、以下のような他のプロセスへの注入など、いくつかの方法で読み込まれ、実行されます。 RegAsm (Microsoftのアセンブリ登録ツール)。多くの場合、MSIやNode.jsなどの追加のラッパーが初期ローダーとして使用されます。

このマルウェアは、次のような「おとり」(ファイルが装っているもの)を利用して拡散されます:

- VPN

- ハードウェアユーティリティ(例:

OhmGraphite,Pachtop,HardwareVisualizer,Sidebar Diagnostics) - マイニングソフトウェア

- ゲーム、チート、およびMOD(例:

Xeno)

これらは、以下のような複数の流通チャネルでホストまたは共有されています:

- ProtonVPNのような正規のサービスを装った偽サイト

- GitHubやGitLabのようなコードホスティングプラットフォーム

- MediaFireやSourceForgeなどのファイルホスティングサービス

- ゲームやセキュリティ関連のYouTube からのリンクやリダイレクト

配布方法は数多くありますが、このブログでは次の2つのケースを取り上げます:

- 事例1:自己注入機能を用いて情報窃取型マルウェアを起動させる悪意のあるZIPファイルを配布している無料ウェブホスティングプロバイダー

- 事例 2:DLLハイジャッキングとRegAsmプロセスへのインジェクションを利用して情報窃取型マルウェアを読み込む偽サイト

事例1:無料ウェブホスティングプロバイダーが情報窃取型マルウェアを配布している

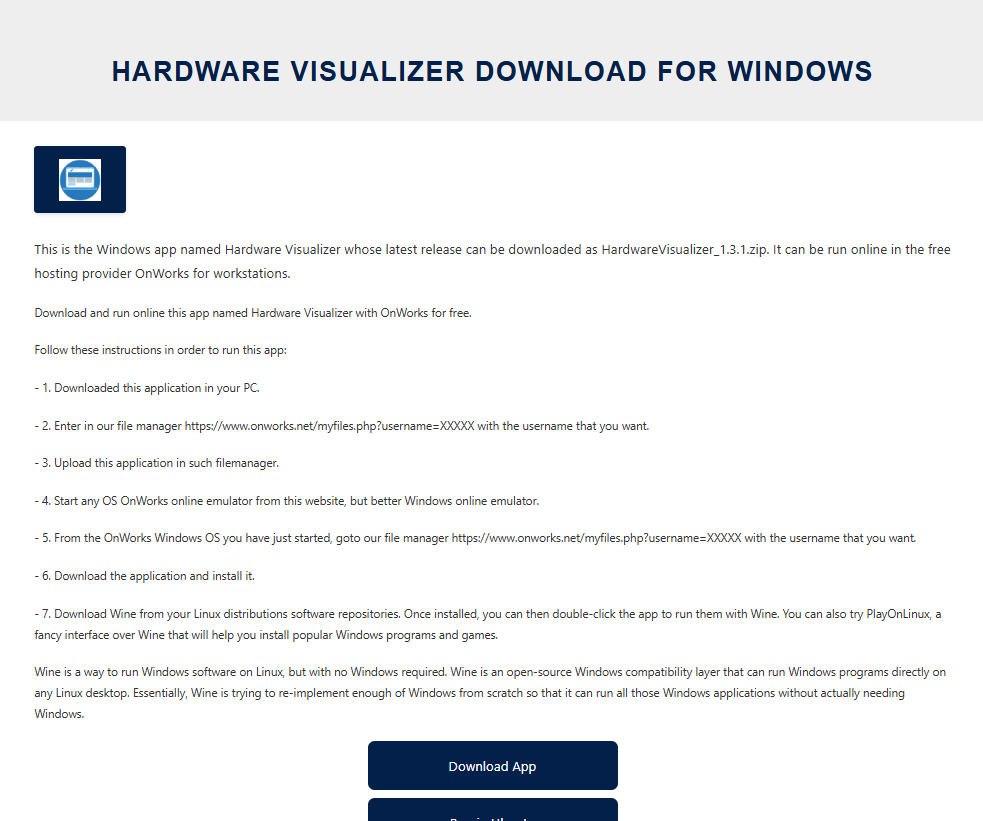

最初の事例は最も予想外のものでした。無料のウェブホスティングプロバイダーであるonworks[.]netが、ダウンロードセクションにZIPファイルをホストしており、それが最終的に情報窃取型マルウェアを拡散させていることが判明しました。

このウェブサイトは、アクセス数ランキングでトップ10万位以内に入っており、ユーザーはブラウザ上で仮想マシンを完全に実行することができます。

このサイトを通じて、ユーザーは次のような名前の悪意のあるZIPファイルをダウンロードします:

OhmGraphite-0.36.1.zipSidebar Diagnostics-3.6.5.zipPachtop_1.2.2.zipHardwareVisualizer_1.3.1.zip

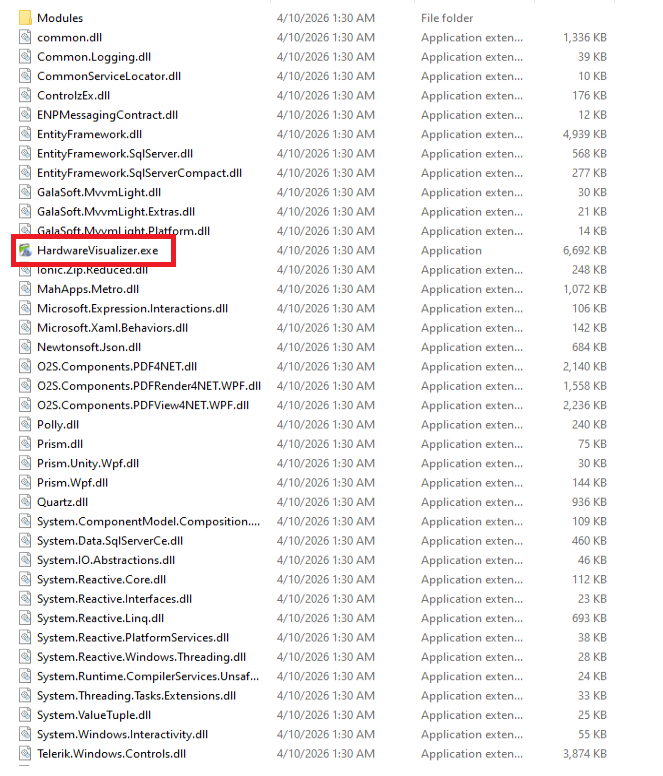

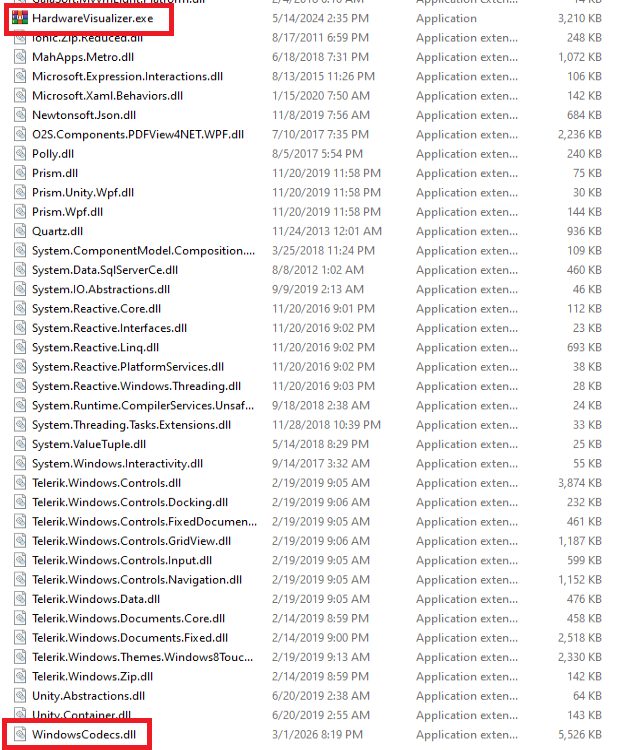

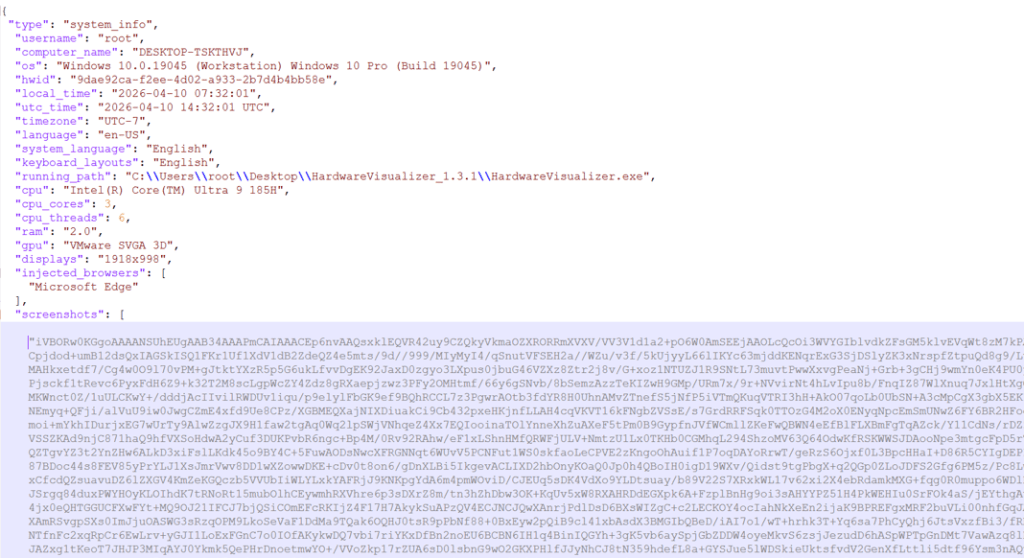

この場合、情報窃取ツールを読み込む悪意のあるコードは、実行ファイルに埋め込まれています。例えば、 HardwareVisualizer.exe.

このローダーには、解析を困難にするための不要なコードが含まれており、以下のような複数の操作を実行します:

- 分析ツールの有無を確認し、検出された場合は終了する

- 文字列用のカスタム復号関数の実装

- 関数を解くには

LoadLibraryAそしてGetProcAddress - BCrypt API を使用して AES-CBC で復号し、次のステージを読み込む

このステラーの配布方法はこれだけではありません。私たちは、同じZIPファイル名を持つ類似の誘引ファイルを発見しましたが、それらはDLLハイジャッキングの手法を用いてステラーを配布していました。

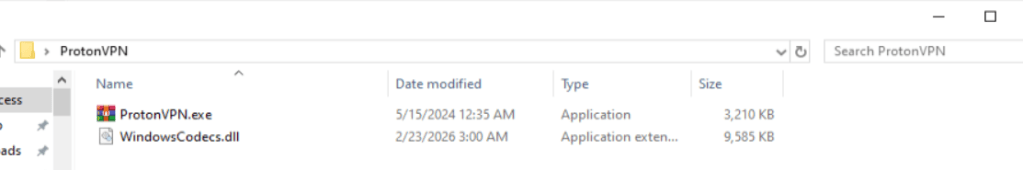

この場合、 HardwareVisualizer.exe は実際にはWinRARの実行ファイルであり、悪意のあるコードは WindowsCodecs.dll.

このDLLローダーを追跡する過程で、別の手口を用いた他のキャンペーンでも配布されていることが確認されました。例えば、分析した2番目の事例では、この悪意のあるDLLは偽のウェブサイトを通じて配布されていました。

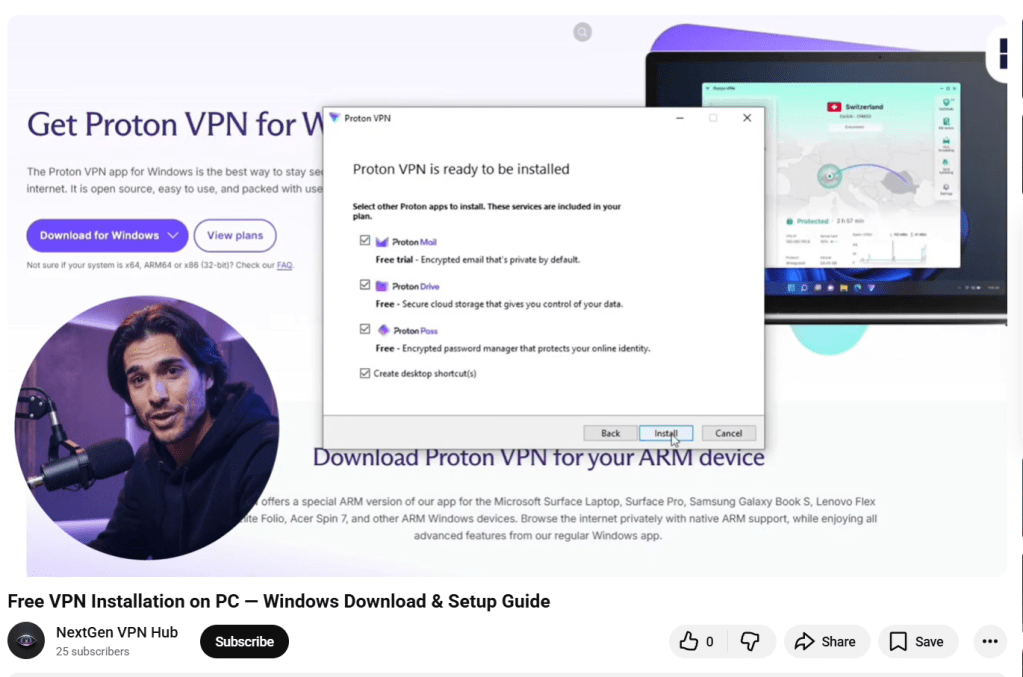

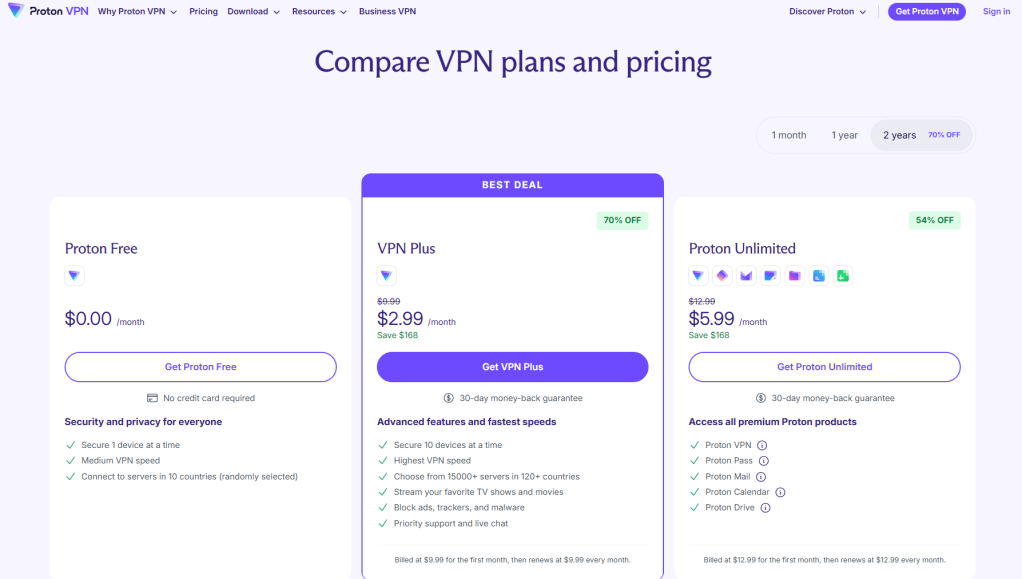

事例2:偽のProtonVPN とDLLローダー

2つ目の事例では、ProtonVPN 装いVPN 悪意のあるZIPファイルをVPN ウェブサイトを確認しました。このアーカイブは、DLLハイジャッキングまたはMSIファイルを利用して、情報窃取型マルウェアを実行します。明確にしておきますが、これはProtonVPNとは一切関係がありません。弊社では、この発見についてProton VPN側に連絡し、状況を伝えています。

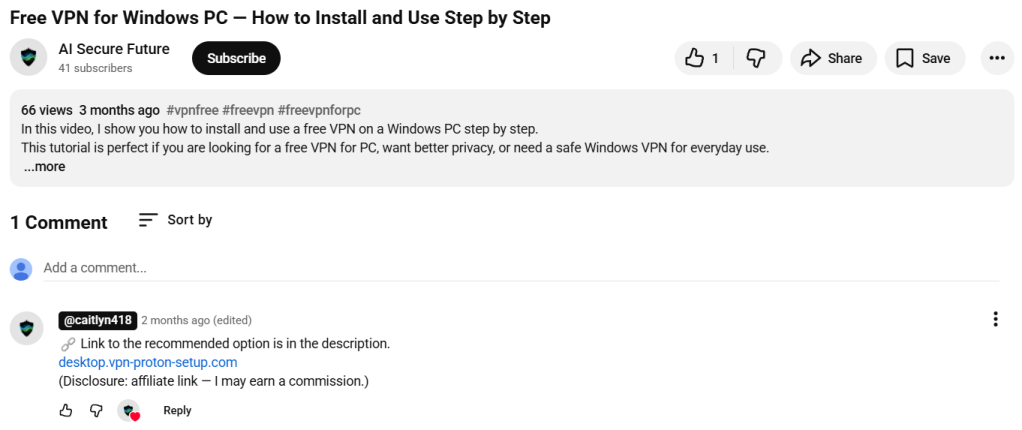

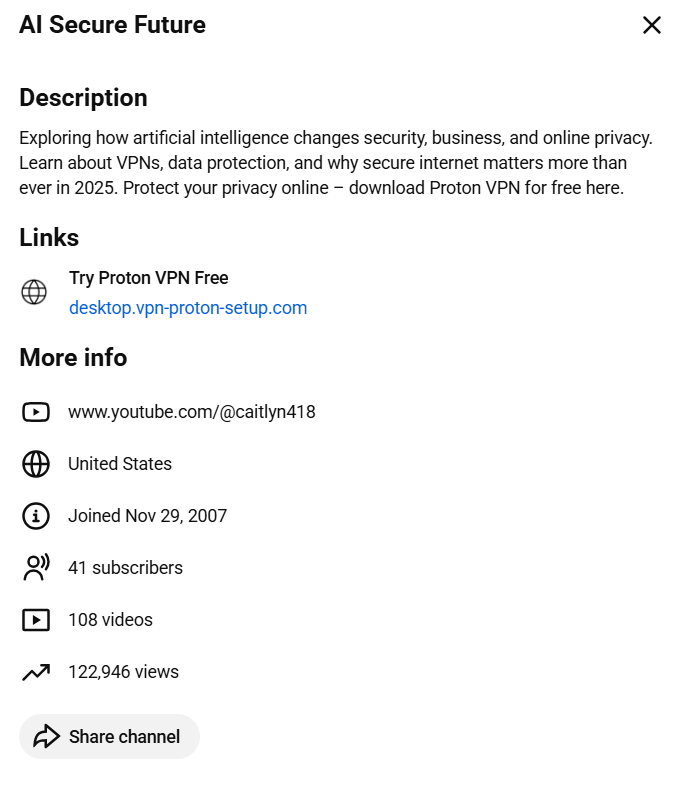

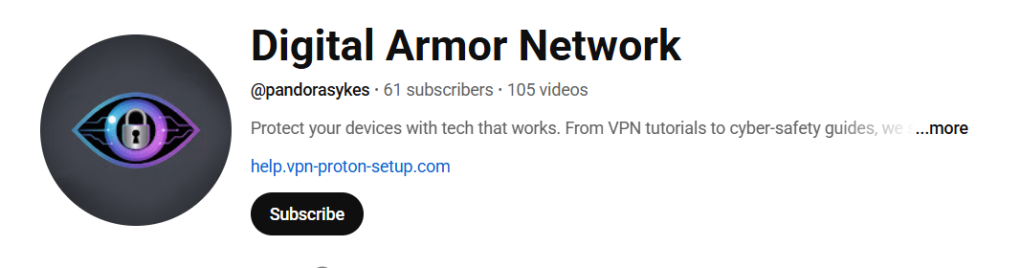

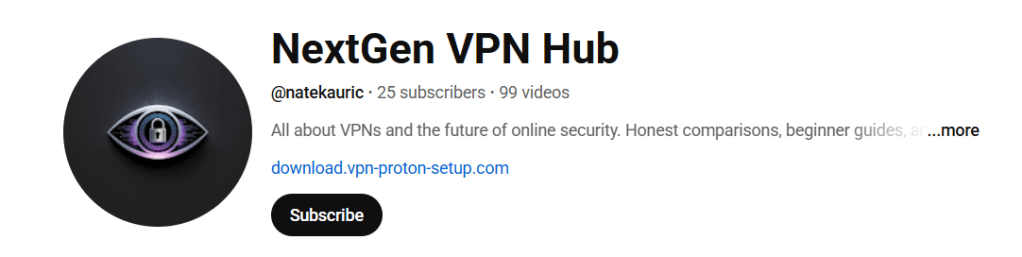

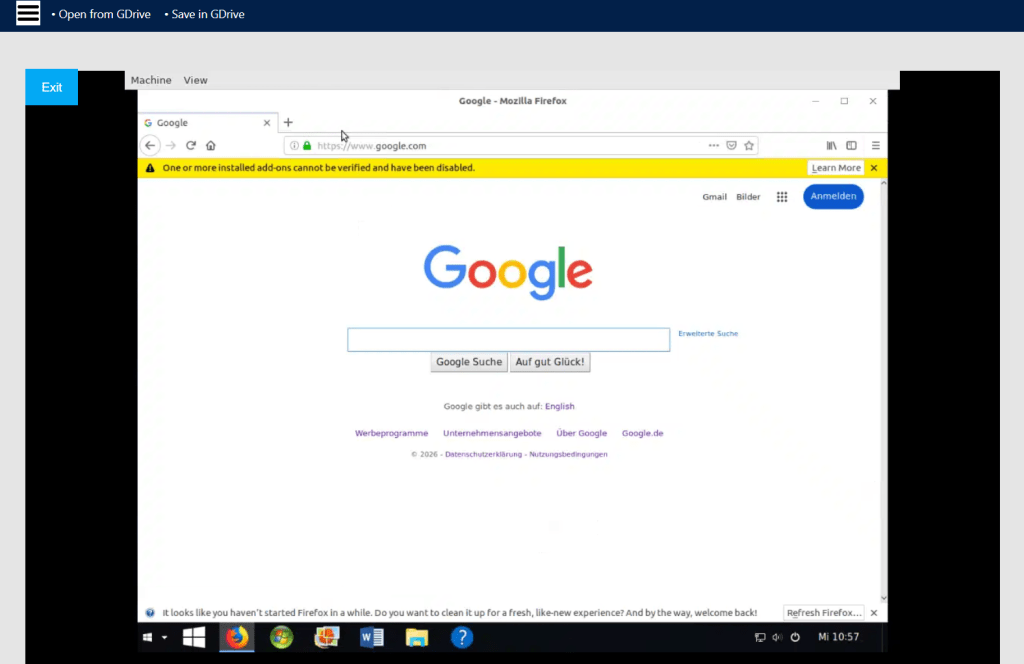

このウェブサイトへのリンクは、複数の乗っ取られたYouTube に掲載されており、インストール手順を説明するAI生成動画も併せて公開されています:

他の感染経路では、このDLLは次のような異なる名前で表示されます:

iviewers.dllTextShaping.dllCrashRpt1403.dll

このDLLは、2つの埋め込みリソースを復号化します。復号化の手法はサンプルによって異なります。カスタム実装のAESを使用しているものもあれば、OpenSSLライブラリを利用しているものもあります。

復号化されたリソースの一つは、第2段階のDLLであり、 runpeNew.dllこれは、 GetGet メソッド。

第2段階のDLLは、プロセス(例えば RegAsm) および、以下の低レベルAPIを使用してプロセスのホローイングを実行します:

NtProtectVirtualMemoryNtCreateUserProcessNtUnmapViewOfSectionNtAllocateVirtualMemoryNtResumeThread

最終的なペイロード:NWHStealer

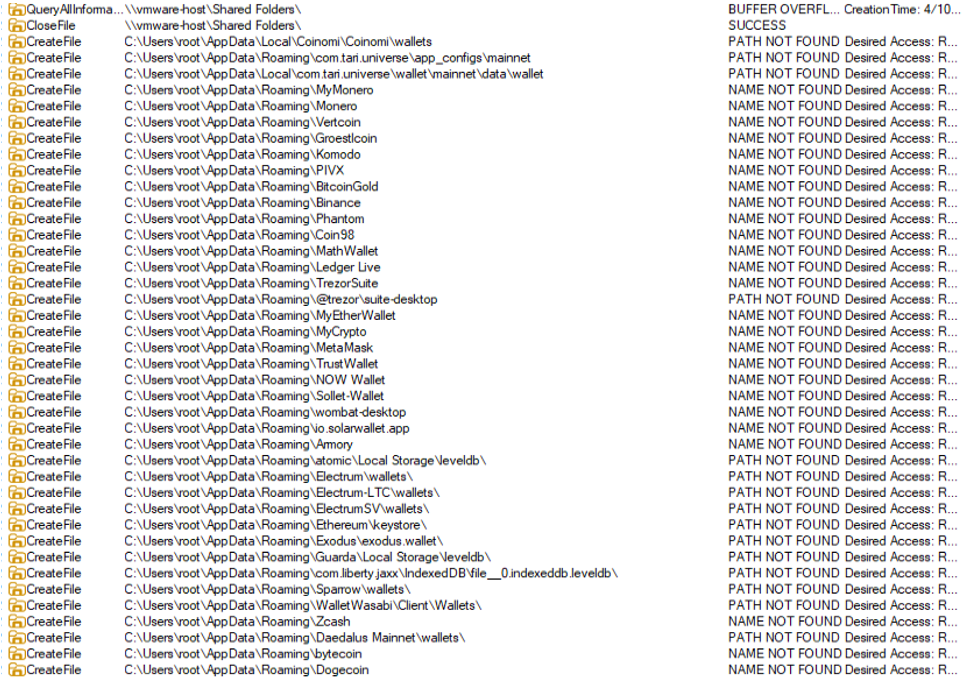

これらの感染チェーンの最終段階で、攻撃者はNWHStealerを展開します。この情報窃取型マルウェアは、メモリ上で直接実行されるか、あるいは次のような他のプロセスに自身を注入します。 RegAsm.exe.

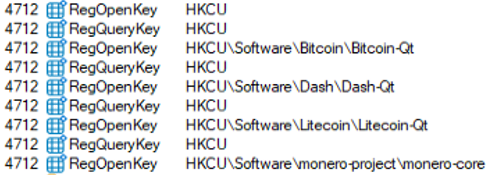

このリストには、仮想通貨ウォレットに関連する25以上のフォルダとレジストリキーが記載されています。

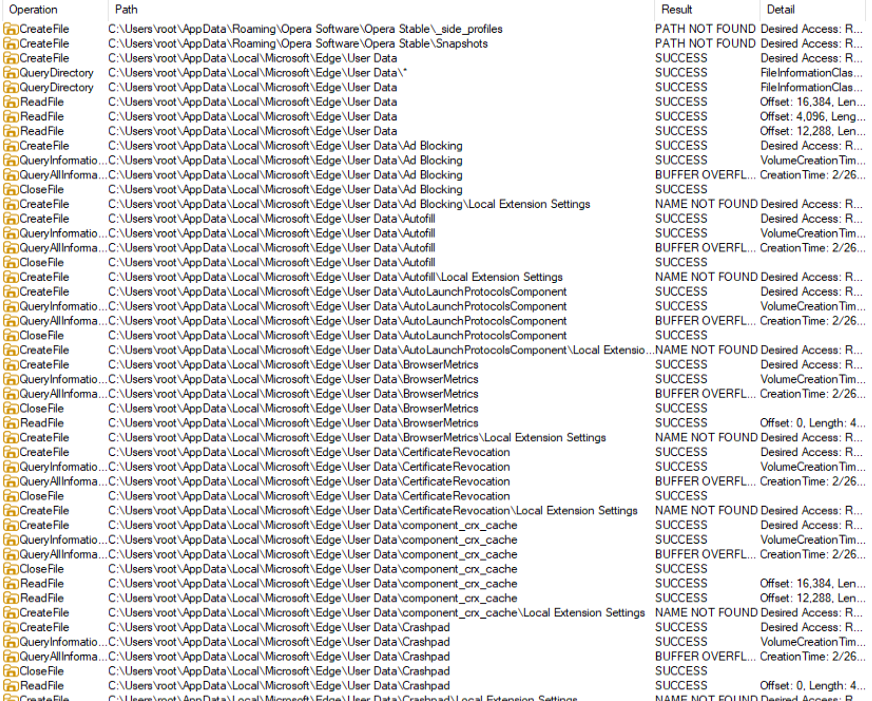

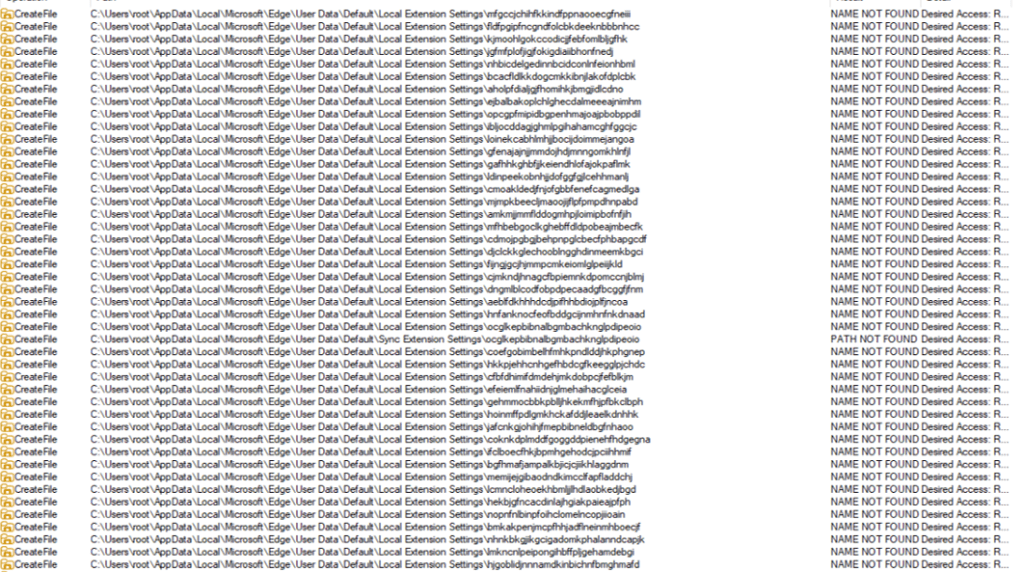

このマルウェアは、Edge、Chrome、Opera、360 Browser、K-Melon、Brave、Chromium、Chromodoなど、複数のブラウザからデータを収集し、外部へ持ち出します。

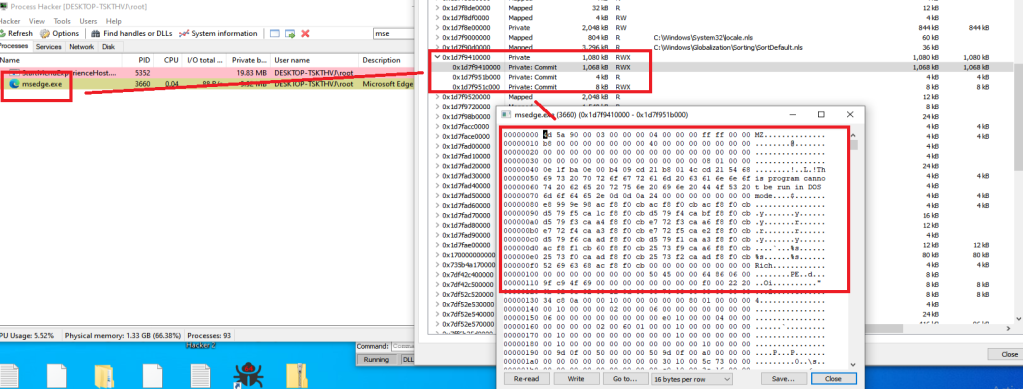

さらに、次のようなブラウザのプロセスにDLLを注入します。 msedge.exe, firefox.exeあるいは chrome.exe. このDLLは、ブラウザデータをコマンド&コントロール(C2)サーバーに送信する前に、データを抽出して復号化します。

インジェクションされたDLLは、以下の動作を行うPowerShellコマンドも実行します:

- に隠しディレクトリを作成します

LOCALAPPDATA - それらのディレクトリをWindows の除外対象に追加します

- グループポリシーの更新を強制する

- を暗号化します

getPayloadリクエストを受け取り、それをC2に送信する - システムプロセスに偽装された追加のペイロードを受信し、実行する(例:

svchost.exe,RuntimeBroker.exe) - ユーザーのログオン時に、昇格された権限でペイロードを実行するスケジュールされたタスクを作成します

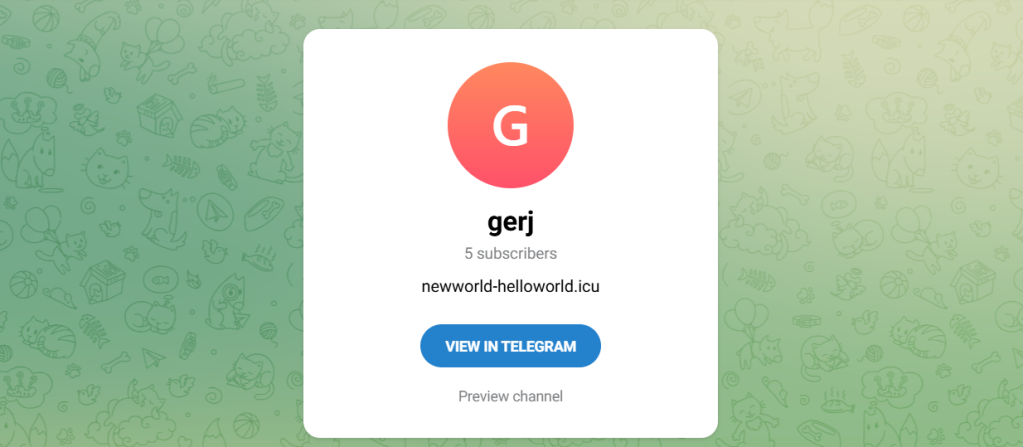

C2に送信されるデータはAES-CBC方式で暗号化されます。プライマリサーバーが利用できない場合、マルウェアはTelegramベースのデッドドロップを介して新しいC2ドメインを取得することができます。

このマルウェアは、既知のCMSTPユーザーアカウント制御(UAC)バイパス手法も利用して、PowerShellコマンドを実行します:

- ランダムな値を生成します

.inftempフォルダ内のファイル - 用途

cmstp.exe権限を昇格させる - Windows を使用してプロンプトを自動的に確認します

安全に過ごすには

このキャンペーンの背後にいる攻撃者は、フィッシングメールや露骨な詐欺に頼るのではなく、人々が積極的に検索し、信頼しているツールの中にマルウェアを潜ませています。GitHub、SourceForge、YouTubeプラットフォームを通じて拡散させることで、ユーザーが警戒心を緩める可能性を高めているのです。

一度インストールされてしまうと、深刻な被害を招く恐れがあります。ブラウザのデータ、保存されたパスワード、仮想通貨ウォレットの情報が盗まれると、アカウントの乗っ取り、金銭的損失、さらにはさらなる被害につながる可能性があります。

以下は、トラブルに巻き込まれないためのアドバイスです:

- ソフトウェアは公式ウェブサイトからのみダウンロードしてください

- GitHub、SourceForge、またはファイル共有プラットフォームからのダウンロードについては、その出所を信頼できる場合を除き、注意してください

- 何かを実行する前に、ファイルの署名と発行元の詳細を確認してください

- YouTube にあるリンクからツールをダウンロードするのは避けてください

- プロのアドバイス:インストール Malwarebytes Browser Guard をブラウザにインストールして、悪意のあるURLをブロックしましょう。

妥協の指標(IOCs)

不審なアーカイブ内のソフトウェアの署名とバージョンを確認してください。

ハッシュ

e97cb6cbcf2583fe4d8dcabd70d3f67f6cc977fc9a8cbb42f8a2284efe24a1e3

2494709b8a2646640b08b1d5d75b6bfb3167540ed4acdb55ded050f6df9c53b3

ドメイン

vpn-proton-setup[.]com (偽サイト)

get-proton-vpn[.]com (偽サイト)

newworld-helloworld[.]icu (C2ドメイン)

https://t[.]me/gerj_threuh (Telegramのデッドドロップ)

URL

https://www.onworks[.]net/software/windows/app-hardware-visualizer

https://sourceforge[.]net/projects/sidebar-diagnostics/files/Sidebar%20Diagnostics-3.6.5.zip

https://github[.]com/PieceHydromancer/Lossless-Scaling-v3.22-Windows-Edition/releases/download/Fps/Lossless.Scaling.v3.22.zip

これは悪意のあるURLの一部に過ぎません。完全な保護を実現し、残りの悪意のあるURLをブロックするには、Malwarebytes Browser Guard をダウンロードしてください。