解雇が相次ぎ、求職者が市場に殺到する中、コカ・コーラやフェラーリといった大手ブランドを装ったフィッシング詐欺が急増しており、その手口はかつてないほど巧妙になっている。

私たちが発見した最初の詐欺は、説得力のある予約ページを使って個人情報を収集し、その後、Chrome ウィンドウに見せかけた偽のログインページを通じて、被害者にGoogleワークスペースのアカウント認証情報を渡させる手口です。 このキャンペーンが特に危険な点は、通常の偽ウィンドウの手口を超えていることです。このキットは単にパスワードを盗み取るだけで終わるのではなく、ソースコードによると、ユーザー入力を攻撃者が制御するバックエンドに転送し、サーバーの応答に基づいて異なる二要素認証のプロンプトを動的に表示しています。これは、MFAを無効化するように設計されたリアルタイムのフィッシングフレームワークと一致しています。

「電話の予定を調整してください」という、予期せぬ採用オファーを受け取った場合、以下の点に注意が必要です。

求人詐欺が横行する絶好の条件

こうした詐欺は、何の前触れもなく発生しているわけではない。2025年には雇用主による解雇者が117万人を超え(パンデミック以降で最多)、連邦政府の人員削減、企業のコスト削減、そして雇用全体の鈍化が相まって、米国の労働市場は持続的な圧力にさらされてきた。 2025年11月の失業率は4.5%と4年ぶりの高水準に達し、27週間以上失業状態にある人々を含む長期失業者数は、過去1年間で32万2,000人増加した。

CNBCの取材に対し、ネイビー・フェデラル・クレジット・ユニオンのチーフエコノミスト、ヘザー・ロング氏は、今後の見通しについて率直にこう述べた。「求職者にとって、この春は厳しいものになりそうだ」

こうした混乱の中、詐欺師たちは活発に活動している。連邦取引委員会(FTC)によると、求人・就職詐欺による被害額は2020年の9,000万ドルから2024年には5億100万ドル以上に急増し、同期間における被害報告件数は3倍に膨れ上がった。ベター・ビジネス・ビューロー(BBB)のメラニー・マクガバン氏は次のように述べている。「就職詐欺が再び猛威を振るっている」

最近、こうした手口がいかに洗練されてきたかを如実に示す2つのキャンペーンが発見されました。1つはコカ・コーラを装ったもので、もう1つはフェラーリを装ったものです。どちらも、競争の激しい就職市場に起因する求職者の焦りや信頼を悪用しており、単なる偽のログインページにとどまらない高度なフィッシングキットを使用しています。

詐欺その1:Googleアカウントを盗むコカ・コーラの面接

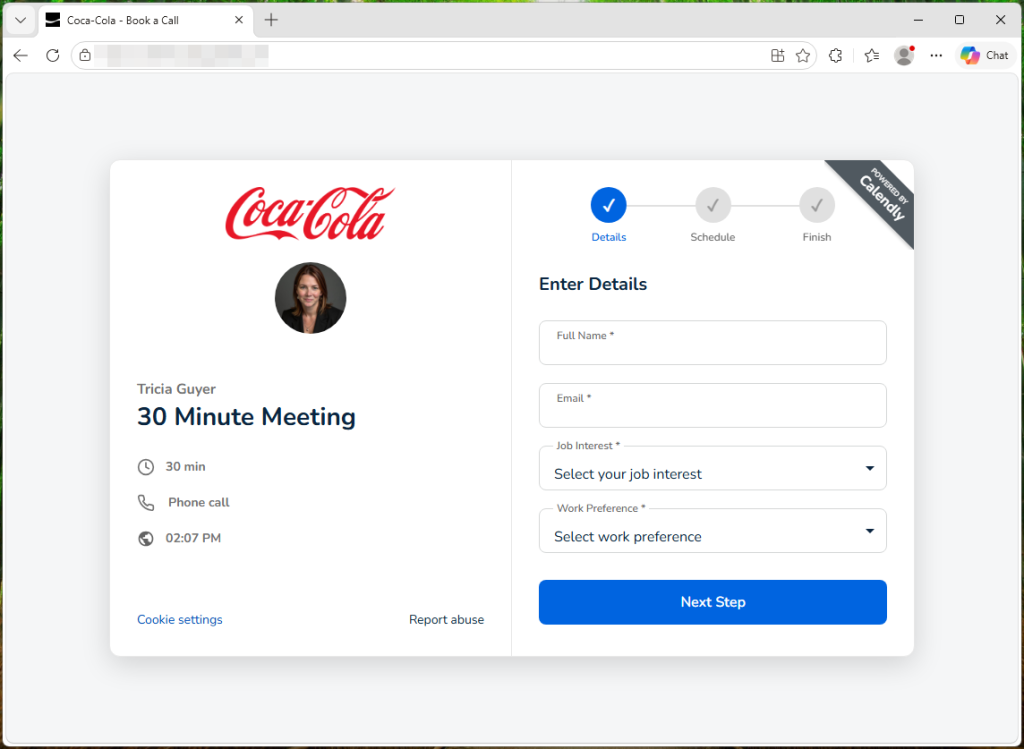

この攻撃は、「トリシア・ガイヤー」という名前のコカ・コーラの採用担当者のCalendly予約ページと思われるリンクから始まります。そこには、氏名、メールアドレス、希望職種、勤務条件の入力欄があり、通常の求人活動であれば不審に思うような内容は一切ありません。

しかし、まず疑うべき点は、そのリンクがどのようにして手元に届いたかという点です。正規の採用担当者は通常、事前の連絡や応募書類の提出がない限り、一方的に面接予約用のリンクを送ることはありません。つまり、コカ・コーラへの応募をしていない場合や、その人物と一度も話したことがない場合は、たとえページがどれほどプロフェッショナルに見えても、そのリンクを極めて疑わしいものと見なすべきです。

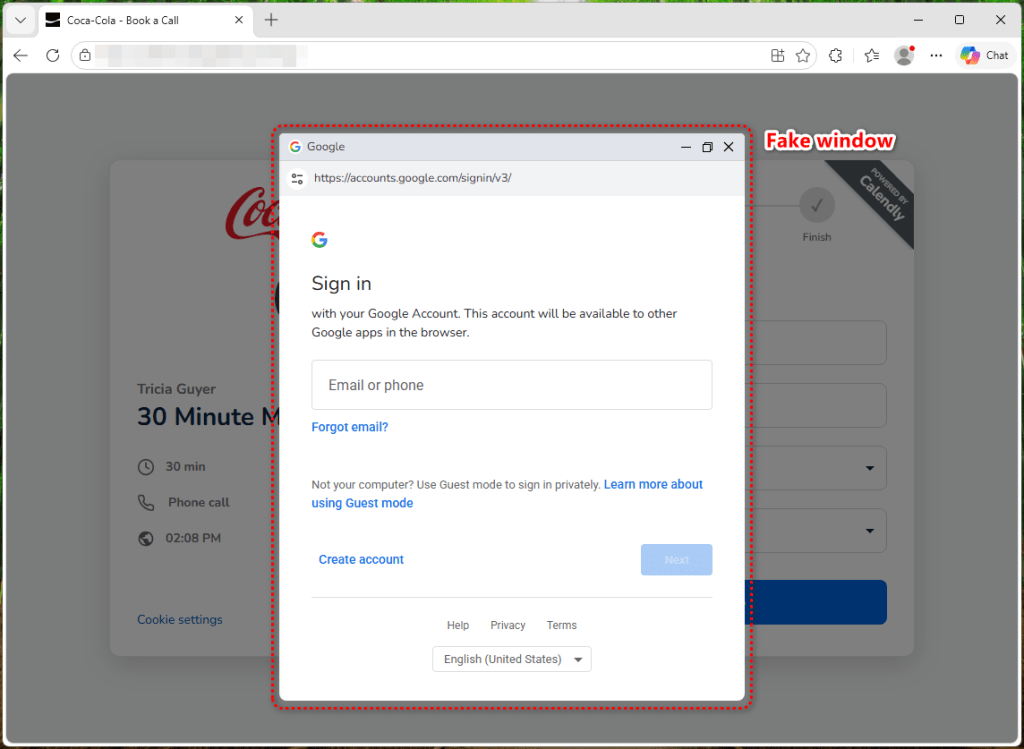

慎重なユーザーさえも騙してしまう偽のブラウザウィンドウ

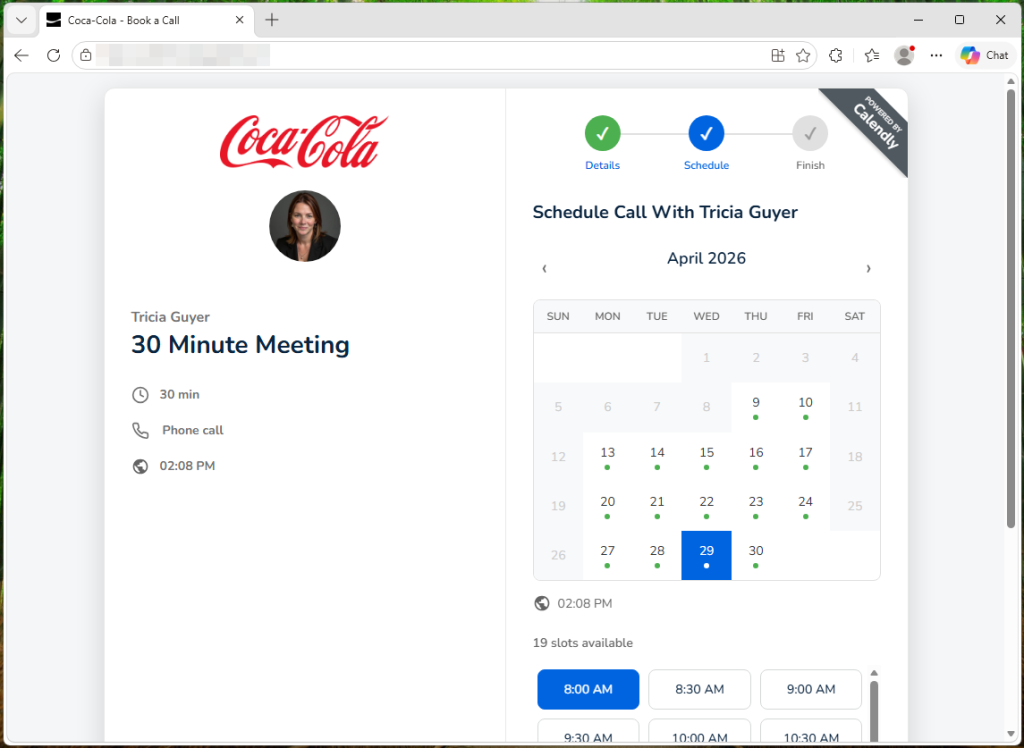

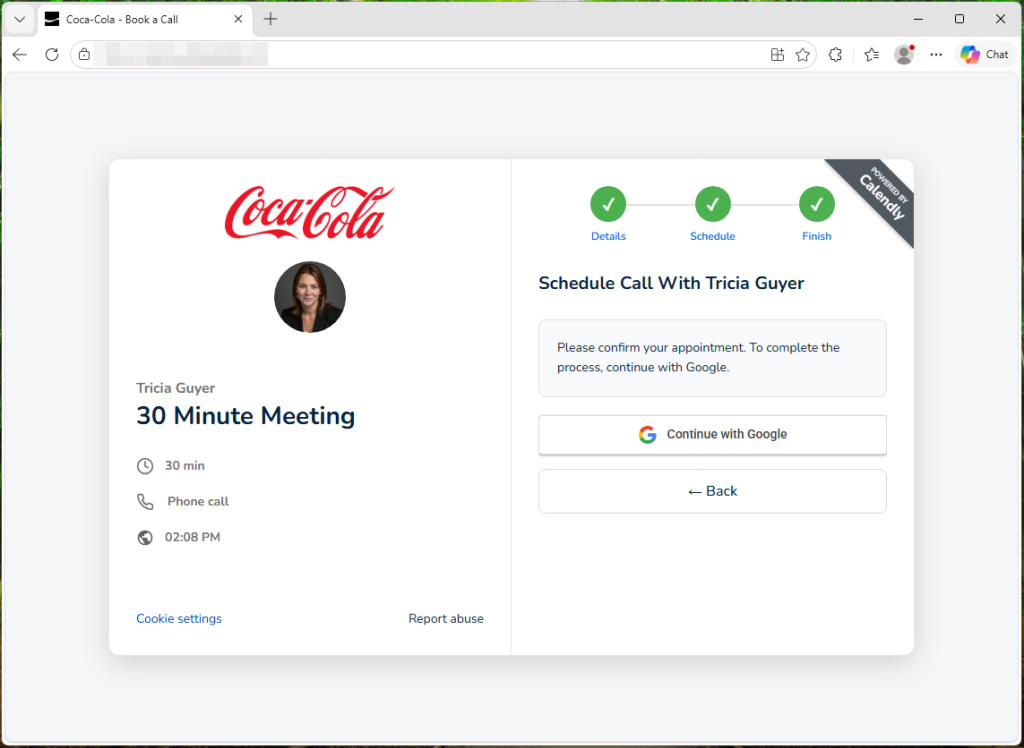

予約フォームに入力した後、日付を選択して「Googleで続ける」をクリックするよう求められます。ここで、ある巧妙な仕掛けが働きます。実際のGoogleログインページが開かれる代わりに、Chrome 画面を表示し、実際のブラウザのポップアップウィンドウを開くことはありません。そこには、最小化、最大化、閉じるボタンが付いたタイトルバーさえあります。また、URLバーには次のように表示されています https://accounts.google.com/signin/v3/.

多くの点で、これはGoogleのポップアップウィンドウとそっくりですが、実は違います。これは単にポップアップウィンドウの画像に、入力フィールドが重ねられたものに過ぎません。

彼らはあなたのパスワードだけを求めているわけではない――認証コードも狙っているのだ

偽のブラウザウィンドウを使った攻撃の多くは比較的単純なものです。一見本物そっくりのログイン画面を表示し、メールアドレスとパスワードを盗み出したら、そこで手を引きます。二段階認証が有効になっている場合、盗まれた認証情報だけではアカウントにログインすることはできません。攻撃者は本人確認の段階で壁にぶつかるからです。

このキットは、その壁にぶつかることはありません。

メールアドレスとパスワードを入力すると、ページは3秒ごとに攻撃者のバックエンドサーバーへポーリングを開始します(このパターンはソースコードからも確認できます)。これは、次に何を表示すべきかという指示を待っているためです。一方、送信された認証情報は、専用のログインエンドポイントを通じて攻撃者のサーバーへ送られます。送信直後に認証チャレンジの種類を即座にポーリングするというこのキットの動作は、攻撃者がそれらの認証情報を用いて、並行して本物のGoogleログインに対して攻撃を行っていることを示唆しています。 このキットには、メール認証コード、認証アプリコード、SMS認証コード、Googleの電話プロンプト用の4つの別々の検証画面が含まれています。Googleが攻撃者に2段階目の認証を要求すると、バックエンドはページにどの画面を表示すべきかを指示し、ソースコードはサーバーの応答に含まれるauthTypeの値に基づいて、被害者を対応するプロンプト画面へ誘導します。ユーザーは一見すると通常のGoogleのプロンプト画面のように見える画面を目にし、疑うことなくコードを入力してしまいます。

このやり取りは数秒おきに行われるため、攻撃者は各チャレンジを中継し、あなたの応答をほぼ瞬時に本物のGoogleログイン画面に入力することができます。また、バックエンドから画面に独自のエラーメッセージを表示させることも可能です。コードはサーバーからの応答に含まれるエラーフィールドをチェックし、「パスワードが間違っています。もう一度お試しください」といったメッセージを直接表示することで、攻撃者側の処理で何か問題が発生した場合に再試行を強制します。 これにより、通常なら単なる認証情報の窃取で済むはずの攻撃が、二段階認証が有効であっても、アカウントの完全な乗っ取りにつながる可能性があります。「ミーティング確定」ページが表示される頃には、あなたの認証情報や入力した認証コードは、すでに攻撃者のサーバーに送信されているのです。

個人のGmail? 彼らはそれを望んでいない

注目すべき点として、このフォームは「職場または業務用のメールアドレスをご使用ください」というメッセージと共に@gmail.comのアドレスを拒否する。これはソースコードにハードコードされたフィルタであり、特に企業のGoogle Workspaceアカウントを標的としている。その理由は単純だ。侵害された職場アカウントは、会社のメールや共有ドキュメント、社内カレンダーへのアクセス権を得られるだけでなく、同僚に対するさらなる攻撃の足掛かりとしても利用されるため、はるかに価値が高いからだ。

詐欺その2:Facebook 盗むフェラーリの採用情報ページ

コカ・コーラのキットは、決して例外的なケースではありません。私たちは、フェラーリを装った別のフィッシングキャンペーンを発見しましたが、その手法は異なるものの、同様に効果的なものでした。

このページは、フェラーリの公式採用ポータルサイトとして構成されています。サイト内には、同社のナビゲーションバーやブランドロゴに加え、実際の企業の採用ページに見られるようなセクション――「採用情報」、「人材重視」、「情熱を核に」、「卓越性」といった見出し――が掲載されています。

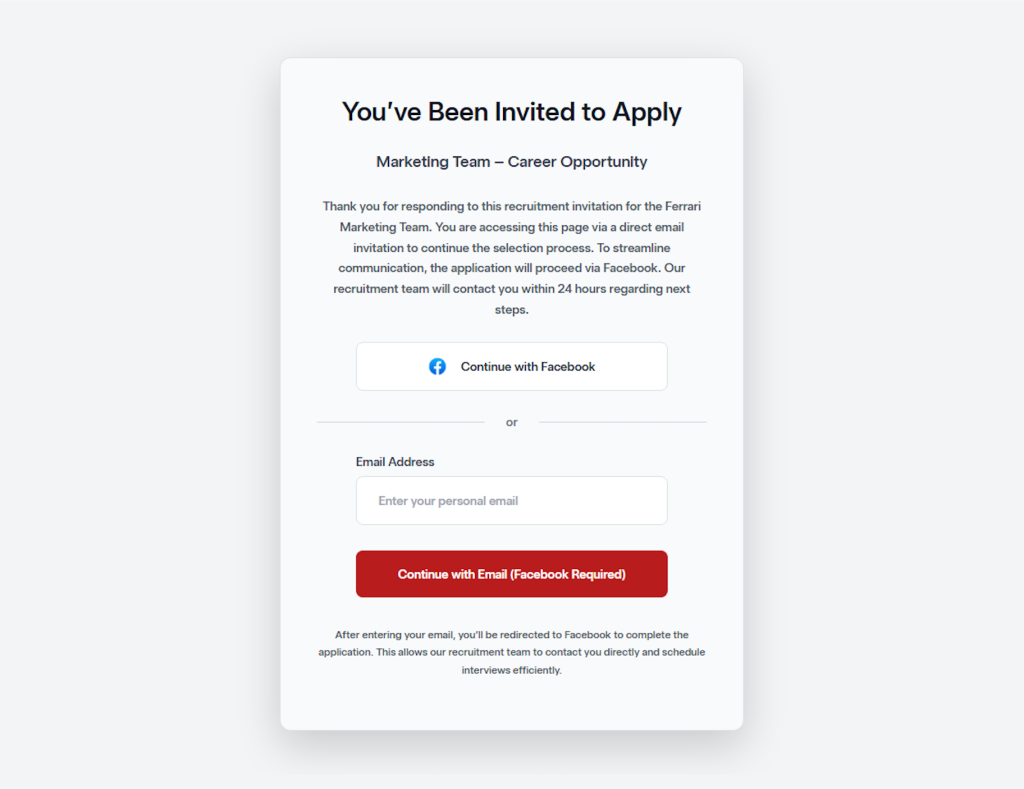

しかし、罠はページの上部にある。「マーケティング職への応募招待」と書かれたポップアップがページ上に表示されるのだ。そこには、「選考プロセスを迅速化するため、直接メールで招待された」と説明されている。そして、「Facebook続けるFacebookか、メールアドレスとパスコードを入力するよう求められる。

これがフィッシングの手口です。Facebook 、メールアドレスを入力しても、ユーザーは認証情報を盗み取るために作られたFacebook にリダイレクトされてしまいます。この手口は、OAuthフィッシングの一般的な手法を模倣したものです。多くの正規の求人応募サイトでは、ソーシャルメディアアカウントによるログインが実際に許可されているため、この手口は非常に説得力があるのです。被害者に求められているのは、求人への応募を完了するために「FacebookでログインするFacebookという、ごくありふれた操作に過ぎません。

Google Workspaceの法人アカウントを標的とし、高度な多要素認証(MFA)回避キットを用いたコカ・コーラのキャンペーンとは異なり、フェラーリを装った詐欺Facebook 狙うことで、より広範囲に網を張っています。Facebook 乗っ取られると、攻撃者は連携サービスや個人メッセージ、身元情報にアクセスできるようになり、これらがさらなるソーシャルエンジニアリングの材料となります。また、被害者の連絡先に対して詐欺を拡散するための足掛かりともなります。

両キャンペーンに共通しているのは、その「餌」――名門企業の名前と、キャリアアップの機会を約束する点だ。何百万人もの人々が積極的に仕事を探している労働市場において、この組み合わせは絶大な効果を発揮する。

身を守る方法

- 見知らぬ相手からの求人オファーには注意してください。その求人に応募した覚えがなく、採用担当者も知らない場合は、リンクをクリックしないでください。その企業の採用情報ページを直接確認し、その求人や採用担当者が実在するかどうかを確かめてください。

- 偽のブラウザウィンドウを見分ける方法:

- 「ポップアップ」をドラッグしてみてください。本物のポップアップはブラウザのメインウィンドウの外で自由に動くのに対し、偽物のポップアップはページの一部であるため、ウィンドウの端に張り付いてしまいます。

- ブラウザを最小化してみてください。本物のポップアップはデスクトップ上に独立したウィンドウとして残りますが、偽物のポップアップはページとともに消えてしまいます。

- ウィンドウ内のURLバーを確認してください。見た目は正しく見えるかもしれませんが、それは単なる画像に過ぎません。実際のブラウザのように、そこをクリックしたり、テキストを選択したり、新しいアドレスを入力したりすることはできません。

- たとえポップアップが上記のテストに合格したとしても、認証情報を入力する前に、必ずURLを再確認してください。

- スケジュール設定ページでパスワードを入力してはいけません。Calendlyのような正規のサービスでは、会議を予約するためにメールアドレスのパスワードを入力する必要はありません。

- すでにログイン情報を入力している場合は、直ちにGoogleのパスワードを変更し、myaccount.google.com > [セキュリティ] > [ご利用のデバイス] からすべてのセッションを解除してください。

求人市場は詐欺師の巣窟だ

求職者は、フィッシング攻撃に対して特に無防備な立場にあります。 見知らぬ相手からのメールを期待しており、フォームへの入力にも慣れている上、就職のチャンスに目がくらんで、余計なログイン手順を疑うことさえしないのです。2026年初頭にかけて米国の失業率が4.3~4.4%前後で推移し、最近職を失った数十万人の連邦政府職員が民間企業の職を争い、採用ペースがここ数年で最低水準にある今、潜在的な被害者の数はかつてないほど膨れ上がっています。 詐欺師たちはこの状況を熟知しており、本物の企業ロゴ、プロ仕様の予約インターフェース、ピクセル単位まで精巧に作られた偽のログインページなどを駆使して、手口が本物に見えるよう多大な労力を注いでいます。こうした手口は、人々の直感的な警戒心が追いつくよりも速いペースで進化し続けています。

最も効果的な対策は、偽サイトを見破ることではありません。Facebook、あるいはその他のサービスに偽装した見慣れないページを通じて本人確認を行うよう求められるような採用プロセスは、正当なものでは決してないということを理解しておくことです。疑わしい場合は、そのタブを閉じ、自分でその企業のウェブサイトにアクセスし、従来の方法で応募してください。

妥協の指標(IOCs)

ドメイン

- hrguxhellito281[.]onrender[.]com(バックエンドサーバー)

脅威を報告するだけでなく、取り除く

サイバーセキュリティのリスクは、ヘッドラインを超えて広がるべきではありません。今すぐMalwarebytes ダウンロードして、デバイスに脅威を持ち込まないようにしましょう。