GlassWorm verschuilt zich in ontwikkelaarstools. Eenmaal geïnstalleerd steelt het gegevens, installeert het malware voor toegang op afstand en zelfs een valse extensie activiteiten te monitoren. Hoewel het bij ontwikkelaars begint, kan de impact zich snel verspreiden. Met gestolen inloggegevens, toegangstokens en gecompromitteerde tools kunnen aanvallers grotere aanvallen op de toeleveringsketen uitvoeren, waardoor bedrijven en gewone gebruikers in gevaar komen.

Hoe de infectie ontstaat

GlassWorm wordt meestal verspreid via ontwikkelaarskanalen. Dat betekent dat programmeurs hun systemen in gevaar brengen door schadelijke pakketten te downloaden uit coderepositories zoals npm, GitHub, PyPI, enzovoort. Dit kunnen nieuwe schadelijke pakketten zijn of gewijzigde pakketten afkomstig van accounts die ooit betrouwbaar waren, maar nu gecompromitteerd zijn.

De ontwikkelaar installeert of werkt een vertrouwd of populair npm-/PyPI-pakket of extensie VS extensie bij, maar het account of de toeleveringsketen van de beheerder is gecompromitteerd.

Wat gebeurt er na de installatie?

Zodra het pakket is gedownload, wordt een pre-installatiescript of een onzichtbare Unicode-loader uitgevoerd die de machine identificeert. Als er een Russische taalinstelling wordt gevonden, wordt de uitvoering gestopt. Zo niet, dan wacht het script een paar uur en neemt het vervolgens onopvallend contact op met de Solana-blockchain om te achterhalen waar de tweede fase van de infectie moet worden opgehaald. In plaats van een link vast te leggen die kan worden verwijderd, slaat de aanvaller deze informatie op in het memoveld van een Solana-transactie.

Fase twee: gegevensdiefstal

De payload van fase twee is een infostealer die zich richt op extensie , zelfstandige wallet-apps en .txt- en afbeeldingsbestanden die waarschijnlijk seeds of sleutels bevatten, evenals npm-tokens, Git-inloggegevens, VS Code-geheimen en inloggegevens van cloudproviders. Nadat deze informatie is verzameld, wordt deze via een POST-verzoek naar een externe server verzonden.

Fase drie: Volledige compromittering van het systeem

Daarna volgt fase drie. De malware haalt twee hoofdcomponenten op: het Ledger/Trezor-phishingprogramma gericht op gebruikers met een aangesloten Ledger- of Trezor-apparaat, en een Node.js Remote Access Trojan (RAT) met verschillende modules, waaronder tools om inloggegevens uit de browser te stelen en eenextensie . Het zorgt ervoor dat het blijft bestaan door geplande taken en Run-registersleutels in te stellen, zodat de RAT bij elke herstart opnieuw wordt gestart.

De RAT heeft zijn primaire command-and-control-adres (C2) niet hard gecodeerd. In plaats daarvan voert hij een zoekopdracht uit in een gedistribueerde hashtabel (DHT) voor de vastgelegde openbare sleutel. DHT is een gedistribueerd systeem dat een opzoekservice biedt die vergelijkbaar is met een hashtabel. Sleutel-waardeparen worden opgeslagen in een DHT en kunnen worden gebruikt om de waarde op te halen die aan een bepaalde sleutel is gekoppeld. Als deze methode mislukt, keert de RAT terug naar de Solana-blockchain om een nieuw IP-adres op te halen.

Bewaking en tracking via de browser

De RAT installeert ook met geweld eenextensie in het door Aikido beschreven voorbeeld doet deze zich voor als „Google Docs Offline“), die fungeert als een ingebouwd sessiebewakingssysteem. Naast het stelen van cookies, localStorage, de volledige Document Object Model (DOM)-boom van het actieve tabblad, bladwijzers, schermafbeeldingen, toetsaanslagen, de inhoud van het klembord, tot 5.000 items uit de browsergeschiedenis en de lijst met geïnstalleerde extensies, kan het ook worden gebruikt om schermafbeeldingen te maken en als keylogger te fungeren.

Hoe dit er voor het slachtoffer uitziet

Vanuit het perspectief van het slachtoffer gebeurt dit allemaal heel onopvallend. Als ze goed opletten, zien ze misschien een paar verdachte uitgaande verbindingen, de opstartvermeldingen en de nieuwe extensie.

Wie loopt er risico, en hoe kan dit zich verspreiden?

De huidige opzet lijkt gericht te zijn op ontwikkelaars die mogelijk cryptovaluta bezitten, maar veel van deze componenten en de gestolen informatie kunnen worden gebruikt om aanvallen op de toeleveringsketen uit te voeren of andere groepen gebruikers aan te vallen.

Hoe blijf ik veilig

Vanwege het heimelijke karakter van deze besmettingsketen zijn er twee belangrijke strategieën om veilig te blijven:

- Geef de voorkeur aan beproefde, vastgezette versies en beschouw plotselinge wisselingen van verantwoordelijkheid, nieuwe beheerders of ingrijpende herschrijvingen van de code in kleine releases als aanleiding voor een beoordeling.

- Controleer regelmatig je browserextensies, verwijder alles wat je niet herkent en wees op je hoede voor klonen of duplicaten van het type „Google Docs Offline“.

- Controleer uw geplande taken en de opstartlocaties in het register op ongewenste vermeldingen.

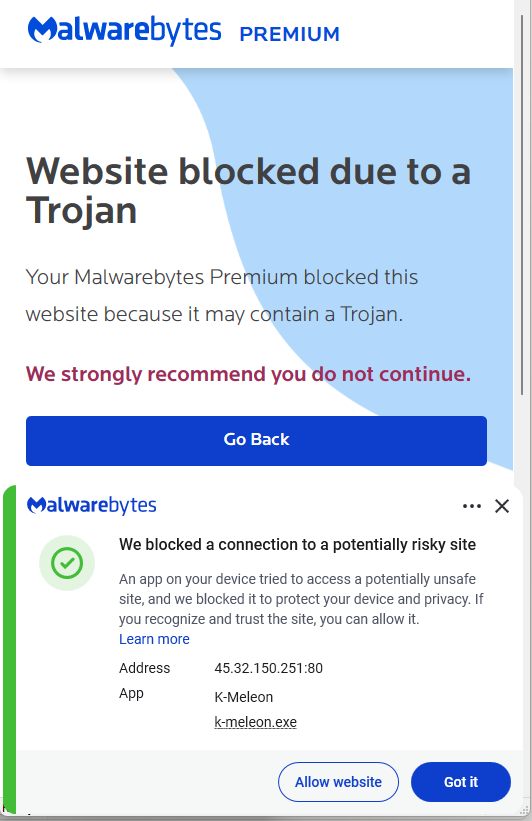

- Gebruik een up-to-date, realtime anti-malwareoplossing om schadelijke verbindingen en gedownloade malware op te sporen en te blokkeren.

IOC’s (Indicatoren van compromittering)

IP-adressen:

45.32.150[.]251

217.69.3[.]152

217.69.0[.]159

45.150.34[.]158

Registersleutels:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\UpdateApp

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\UpdateLedger

Geplande taak:

Naam: UpdateApp which runs: AghzgY.ps1

Browser extensie:

Weergavenaam: Google Docs Offline (versie 1.95.1)

Naamextensie Windows extensie :jucku

Naam van extensie met macOS extensie : myextension

We rapporteren niet alleen over bedreigingen - we verwijderen ze ook

Cyberbeveiligingsrisico's mogen zich nooit verder verspreiden dan een krantenkop. Houd bedreigingen van uw apparaten door Malwarebytes vandaag nog te downloaden.