Ons ondersteuningsteam voor het verwijderen van malware heeft onlangs een nieuwe golf van sextortion-e-mails gesignaleerd, met als onderwerp: "Jij viezerik, ik heb je opgenomen!"

Als het bericht bekend klinkt, komt dat omdat het een variant is van de al lang bestaande "Hallo perverseling"-zwendel.

De e-mail beweert dat het apparaat van het slachtoffer is geïnfecteerd door een 'drive-by exploit', waardoor de afperser volledige toegang tot het apparaat zou hebben gekregen. Om het geloofwaardig te maken, voegt de oplichter een wachtwoord toe dat daadwerkelijk van het slachtoffer is.

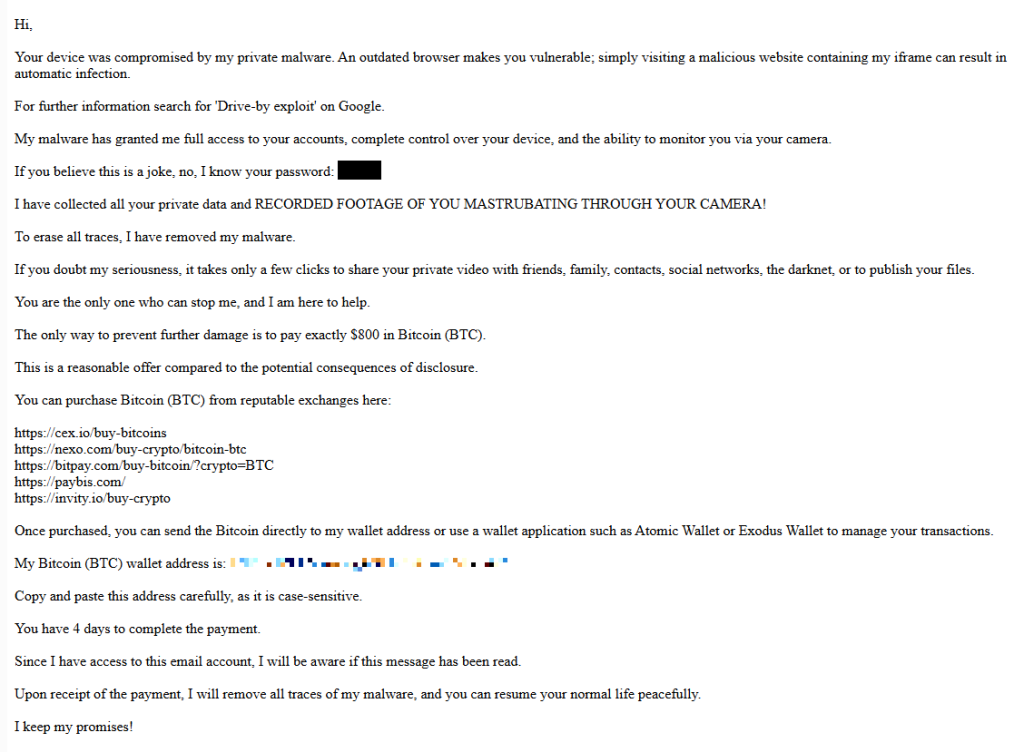

Hier is een van de e-mails:

Your device was compromised by my private malware. An outdated browser makes you vulnerable; simply visiting a malicious website containing my iframe can result in automatic infection.

For further information search for ‘Drive-by exploit’ on Google.

My malware has granted me full access to your accounts, complete control over your device, and the ability to monitor you via your camera.

If you believe this is a joke, no, I know your password: {an actual password}

I have collected all your private data and RECORDED FOOTAGE OF YOU MASTRUBATING THROUGH YOUR CAMERA!

To erase all traces, I have removed my malware.

If you doubt my seriousness, it takes only a few clicks to share your private video with friends, family, contacts, social networks, the darknet, or to publish your files.

You are the only one who can stop me, and I am here to help.

The only way to prevent further damage is to pay exactly $800 in Bitcoin (BTC).

This is a reasonable offer compared to the potential consequences of disclosure.

You can purchase Bitcoin (BTC) from reputable exchanges here:

{list of crypto-currency exchanges}

Once purchased, you can send the Bitcoin directly to my wallet address or use a wallet application such as Atomic Wallet or Exodus Wallet to manage your transactions.

My Bitcoin (BTC) wallet address is: {bitcoin wallet which has received 1 payment at the time of writing}

Copy and paste this address carefully, as it is case-sensitive.

You have 4 days to complete the payment.

Since I have access to this email account, I will be aware if this message has been read.

Upon receipt of the payment, I will remove all traces of my malware, and you can resume your normal life peacefully.

I keep my promises!

De boodschap is een beetje tegenstrijdig. In het begin beweert de afzender dat hij de malware al heeft verwijderd om "alle sporen uit te wissen", maar later belooft hij deze te verwijderen na ontvangst van de betaling.

Waar komt het wachtwoord vandaan?

Ik ontdekte dat één bepaalde afzender de naam Jenny Green en het Gmail-adres gebruikte. JennyGreen64868@gmail.com veel van deze e-mails verstuurd naar mensen die gebruikmaken van de FakeMailGenerator-service.

FakeMailGenerator is een gratis wegwerp-e-maildienst die gebruikers een tijdelijke, alleen-ontvangen-inbox biedt die ze kunnen gebruiken in plaats van hun echte adres, voornamelijk om e-mailbevestigingen te omzeilen of spam te vermijden.

Zoals gezegd zijn de adressen alleen voor ontvangst bedoeld, wat betekent dat ze niet legitiem e-mail kunnen verzenden en dat de mailbox niet aan een specifieke persoon is gekoppeld. Bovendien is er geen login. Iedereen die het adres kent (of de URL van de inbox raadt) kan dezelfde inbox zien.

Ik vermoed dat de oplichter deze openbare inboxen heeft doorzocht op wachtwoorden en die wachtwoorden vervolgens heeft hergebruikt in zijn sextortion-e-mails.

Gebruikers van FakeMailGenerator en soortgelijke diensten moeten dit dus als een waarschuwing beschouwen. Uw inbox kan openbaar toegankelijk zijn, in zoekresultaten verschijnen en u kunt veel meer ontvangen dan waarvoor u zich hebt aangemeld. Gebruik dit soort diensten zeker niet voor gevoelige zaken.

Hoe blijf ik veilig

Weten dat deze oplichting bestaat, is de eerste stap om ze te vermijden. Sextortion-e-mails spelen in op paniek en schaamte om mensen ertoe aan te zetten snel te betalen. Hier zijn een paar eenvoudige stappen om jezelf te beschermen:

- Haast je niet. Oplichters spelen in op angst en urgentie. Neem even de tijd om na te denken voordat je reageert.

- Beantwoord de e-mail niet. Door te reageren laat u de aanvaller weten dat iemand berichten op dat adres leest, wat kan leiden tot meer oplichting.

- Wijzig uw wachtwoord als het in de e-mail staat. Als u dat wachtwoord nog ergens anders gebruikt, wijzig het dan ook.

- Gebruik een wachtwoordbeheerder. Als u moeite heeft met het genereren of opslaan van een sterk wachtwoord, kijk dan eens naar eenwachtwoordbeheerder.

- Open geen ongevraagde bijlagen. Vooral niet als het afzenderadres verdacht is of zelfs uw eigen adres is.

- Gebruik geen wegwerp-inboxen voor belangrijke accounts. De e-mails in die inbox kunnen voor iedereen toegankelijk zijn.

- Voor uw gemoedsrust kunt u uw webcam uitschakelen of een webcamcover kopen, zodat u deze kunt afdekken wanneer u de webcam niet gebruikt.

Pro-tip: Malwarebytes Guard herkende dit onmiddellijk voor wat het is: een sextortion-zwendel.

Wat weten cybercriminelen over jou?

Gebruik de gratis Digital Footprint-scan Malwarebytes om te zien of uw persoonlijke gegevens online zijn blootgesteld.