Een onderzoeker heeft „Zombie ZIP“ gepubliceerd, een eenvoudige methode om het eerste deel (de header) van een ZIP-bestand zodanig te wijzigen dat het ten onrechte aangeeft dat de inhoud ongecomprimeerd is, terwijl deze in werkelijkheid gecomprimeerd is.

Veel antivirusprogramma’s vertrouwen op die header en decomprimeren of controleren de daadwerkelijke payload nooit grondig. In tests die ongeveer een week na de bekendmaking werden uitgevoerd, slaagden ongeveer 60 van de 63 gangbare antiviruspakketten er niet in om op deze manier verborgen malware te detecteren – zo’n 95% van de scansystemen liet deze ongemerkt door.

Zombie ZIP is in feite een methode om een onjuist opgebouwd ZIP-bestand te maken dat door de meeste antivirusscanners niet wordt gedetecteerd. Er zit echter een belangrijk addertje onder het gras. Het onjuist opgebouwde ZIP-bestand kan alleen correct worden geopend met een speciaal daarvoor ontwikkelde loader. Alle gangbare archiefprogramma’s, zoals het ingebouwde Windows , 7-Zip, WinRAR en andere, zullen het bestand ook als onjuist opgebouwd markeren.

De kwetsbaarheid wordt bijgehouden onder de code CVE-2026-0866, hoewel verschillende cyberbeveiligingsonderzoekers betwisten of deze wel als kwetsbaarheid moet worden aangemerkt of überhaupt een CVE-code moet krijgen. Omdat er een aangepaste loader voor nodig is, is het vrijwel onmogelijk dat deze methode een systeem infecteert dat nog niet is gecompromitteerd.

Anti-malwareprogramma’s kunnen nog steeds zowel de aangepaste loader als alle bekende malware detecteren zodra de payload correct is uitgepakt. Met andere woorden: de omzeiling heeft alleen invloed op de eerste controle van het ZIP-bestand, niet op de daadwerkelijke uitvoering van reeds bekende malware.

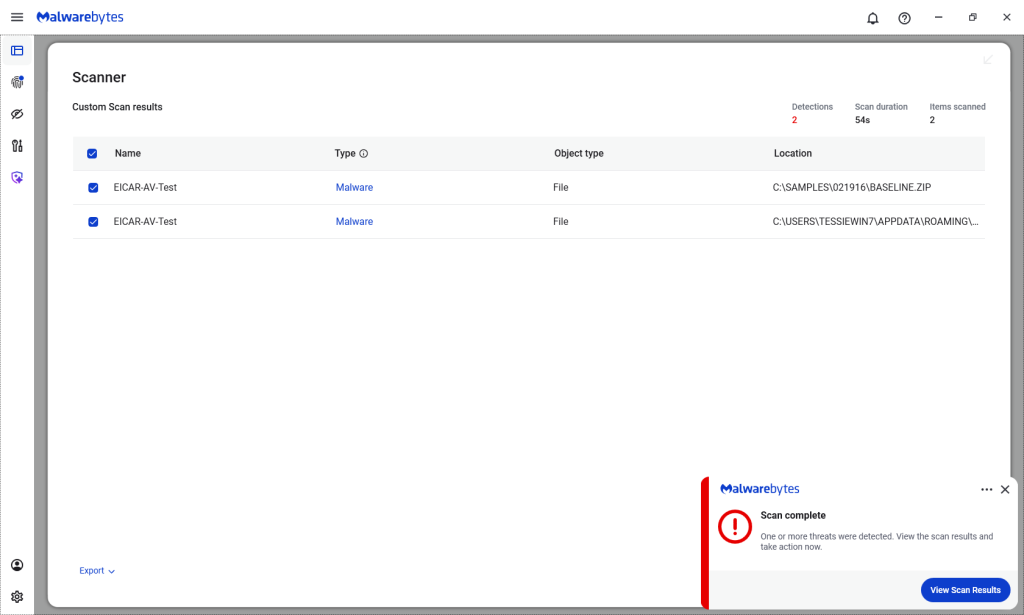

Malwarebytes/ThreatDown Die producten hebben trouwens beide bestanden gedetecteerd.

Technische details

Op hun GitHub-pagina (die momenteel door Malwarebytes Browser Guard wordt geblokkeerdBrowser Guard een risicovol patroon) leggen de onderzoekers uit hoe de Zombie ZIP-methode werkt.

Door de instellingen van het bestand te wijzigen compressiontype naar 0 (STORED)... programma’s die het archief proberen te lezen, gaan ervan uit dat de inhoud van het bestand gewoon in het ZIP-bestand is opgeslagen en niet gecomprimeerd is.

“AV-engines vertrouwen op het veld ‘ZIP-methode’. Wanneer

Method=0 (STORED), scannen ze de gegevens als onbewerkte, ongecomprimeerde bytes. Maar de gegevens zijn in werkelijkheid DEFLATE-gecomprimeerd — dus de scanner ziet gecomprimeerde ruis en vindt geen kenmerken.De CRC wordt ingesteld op de checksum van de ongecomprimeerde payload, waardoor een extra discrepantie ontstaat die ervoor zorgt dat standaard uitpakprogramma’s (7-Zip, unzip, WinRAR) fouten melden of beschadigde bestanden uitpakken.

Een speciaal daarvoor ontwikkelde loader die de opgegeven methode negeert en het bestand als DEFLATE decomprimeert, herstelt de payload echter volledig.

De kwetsbaarheid betreft het omzeilen van scanners: beveiligingsmaatregelen geven aan dat er ‘geen malware aanwezig is’, terwijl er wel malware aanwezig is die met tools van aanvallers eenvoudig kan worden hersteld.

Beveiligingsonderzoeker Didier Stevens gepubliceerd een methode om de inhoud van een beschadigd Zombie ZIP-bestand veilig te onderzoeken. Een manier om de manipulatie op te sporen is door de velden in de ZIP-header te vergelijken compressedsize en uncompressedsize. Als ze verschillen, betekent dit dat het ZIP-bestand niet daadwerkelijk is OPGESLAGEN, maar gecomprimeerd.

We rapporteren niet alleen over bedreigingen - we verwijderen ze ook

Cyberbeveiligingsrisico's mogen zich nooit verder verspreiden dan een krantenkop. Houd bedreigingen van uw apparaten door Malwarebytes vandaag nog te downloaden.