Een frauduleuze website die zich voordoet als Avast, misleidt Franstalige gebruikers om hun volledige creditcardgegevens – kaartnummer, vervaldatum en driecijferige veiligheidscode – af te geven onder het mom van het verwerken van een terugbetaling van € 499,99 die ze nooit verschuldigd waren.

De operatie combineert live chat 'ondersteuning', een hard gecodeerd alarmerend transactiebedrag en een overtuigende replica van de visuele identiteit van Avast om urgentie te creëren en op grote schaal betalingsgegevens te verzamelen.

"Er is vandaag € 499,99 van uw rekening afgeschreven."

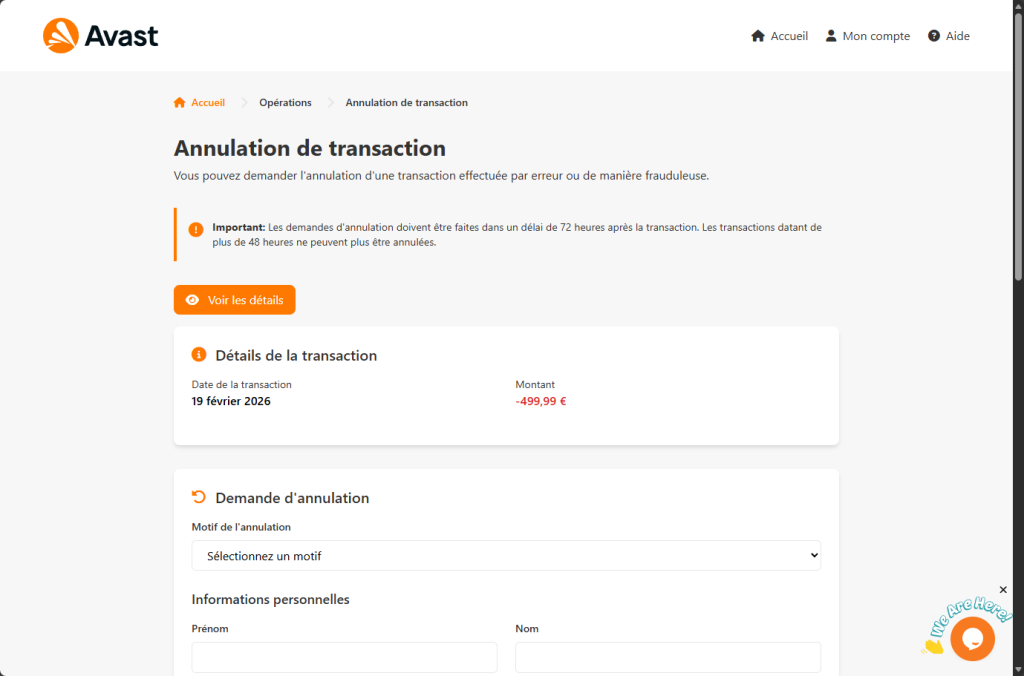

De phishingpagina opent met wat lijkt op een legitieme Avast-webportal. Het Avast-logo wordt rechtstreeks geladen vanuit het eigen content delivery network van Avast – een bewuste keuze die ervoor zorgt dat het oranje-witte schild perfect wordt weergegeven en een vluchtige visuele controle doorstaat. De paginakop biedt links naar 'Home', 'Mijn account' en 'Help', allemaal in dezelfde stijl als de echte interface van Avast.

Onder de kop springt een waarschuwingsvak in het kenmerkende oranje van Avast in het oog: annuleringsverzoeken moeten binnen 72 uur worden ingediend, staat er. Vervolgens wordt in één adem gewaarschuwd dat transacties die ouder zijn dan 48 uur "niet meer kunnen worden geannuleerd". De interne tegenstrijdigheid is gemakkelijk over het hoofd te zien als je aandacht uitgaat naar de grotere claim net daaronder.

Die vordering is een transactieregistratie met de datum van vandaag en een afschrijving van -€499,99. De datum is niet vastgelegd. Een enkele regel JavaScript leest de lokale systeemklok van de bezoeker en schrijft de huidige datum naar de pagina op het moment dat deze wordt geladen. Wanneer een slachtoffer de pagina bezoekt, of dat nu op een dinsdag in februari is of op een vrijdag in augustus, lijkt de afschrijving diezelfde ochtend te zijn uitgevoerd.

Het bedrag staat echter vast. Elke bezoeker ziet precies € 499,99, een bedrag dat zorgvuldig is gekozen omdat het hoog genoeg is om onmiddellijke actie uit te lokken, maar niet zo hoog dat het de geloofwaardigheid van een softwareabonnement ondermijnt.

Er is geen echte transactie. Er is geen toegang verkregen tot een Avast-account. Het nummer bestaat alleen om de bezoeker het gevoel te geven dat hij is beroofd.

Wat er op het formulier wordt gevraagd en waar de gegevens naartoe gaan

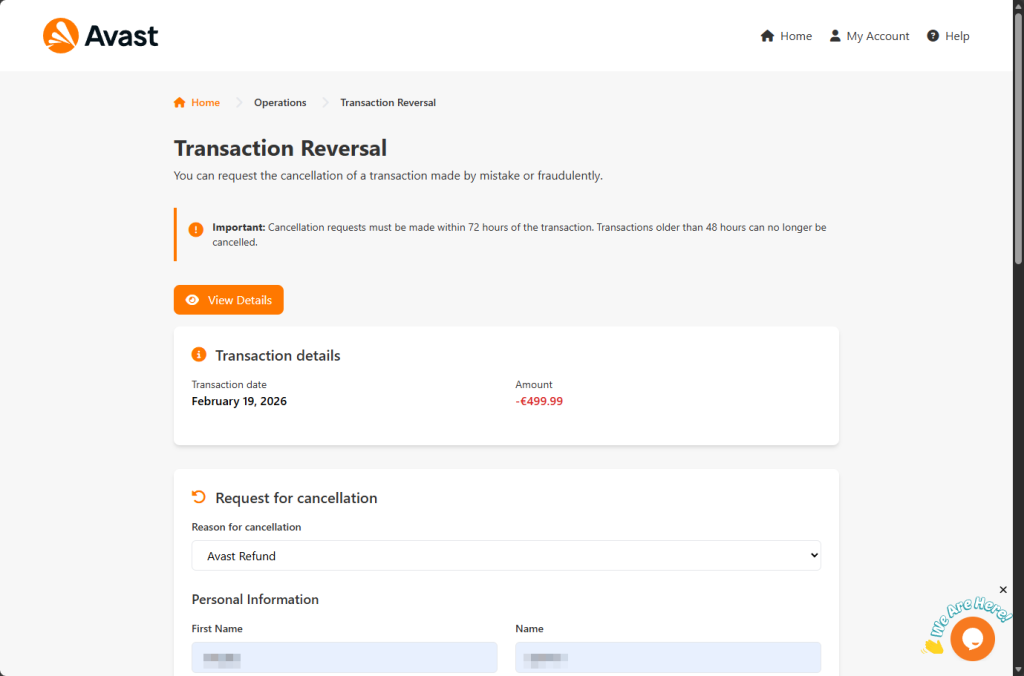

Op het onderstaande annuleringsformulier wordt gevraagd naar de reden voor de terugbetaling (een vervolgkeuzelijst biedt de opties 'Avast-terugbetaling', 'Frauduleuze transactie', 'Dubbele transactie' en 'Overig'), gevolgd door een volledige set persoonlijke gegevens: voornaam, achternaam, e-mailadres, telefoonnummer, straatnaam, plaats, regio en postcode. Het invullen van dit gedeelte wordt gepresenteerd als een routinecontrole van de identiteit, die volgens de pagina noodzakelijk is voordat een terugbetaling kan worden verwerkt.

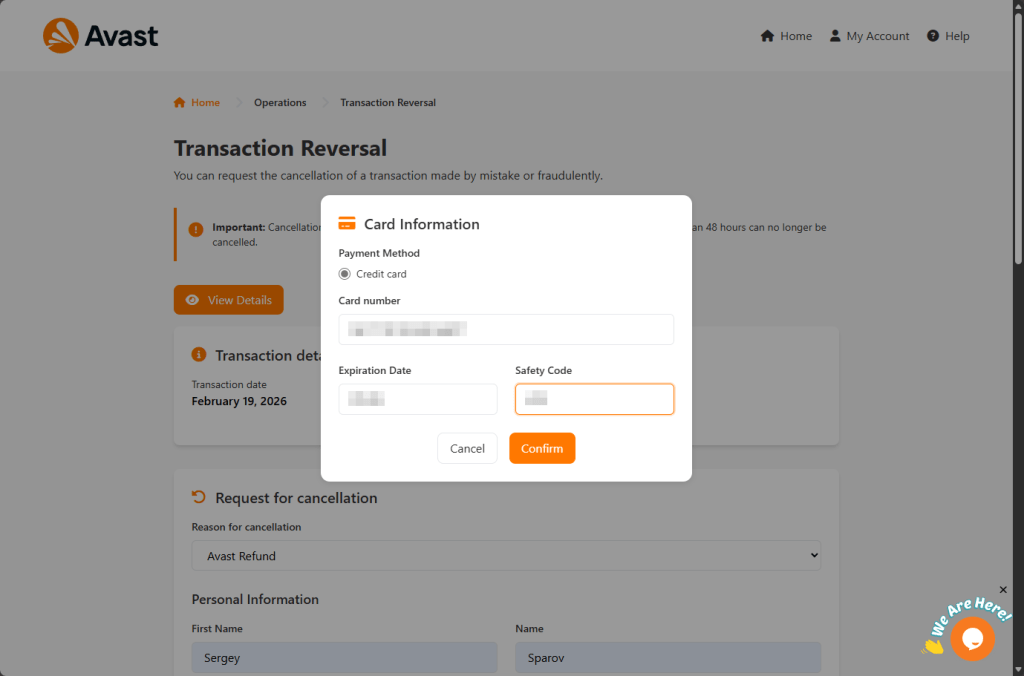

Zodra het formulier is ingediend, verschijnt er een modaal dialoogvenster met de titel 'Kaartgegevens'. Op deze pagina wordt gevraagd om het creditcardnummer, de vervaldatum en de CVV-beveiligingscode van het slachtoffer, zogenaamd zodat het terugbetaalde bedrag kan worden teruggestort naar de oorspronkelijke betaalmethode.

Dit is het moment waarop de operatie heeft toegewerkt.

De pagina maakt zelfs gebruik van Luhn-algoritmevalidatie (de wiskundige controle die banken gebruiken om kaartnummers te verifiëren), zodat testnummers of onbedoelde typefouten worden geweigerd voordat ze worden verzonden. Alleen structureel geldige kaartnummers worden geaccepteerd.

Wanneer op de knop Bevestigen wordt geklikt, stuurt de browser een POST-verzoek naar send.php, een backend-bestand dat de volledige payload als een JSON-object ontvangt. Die payload bevat alle velden die het slachtoffer heeft ingevuld: naam, adres, contactgegevens, kaartnummer, vervaldatum en CVV.

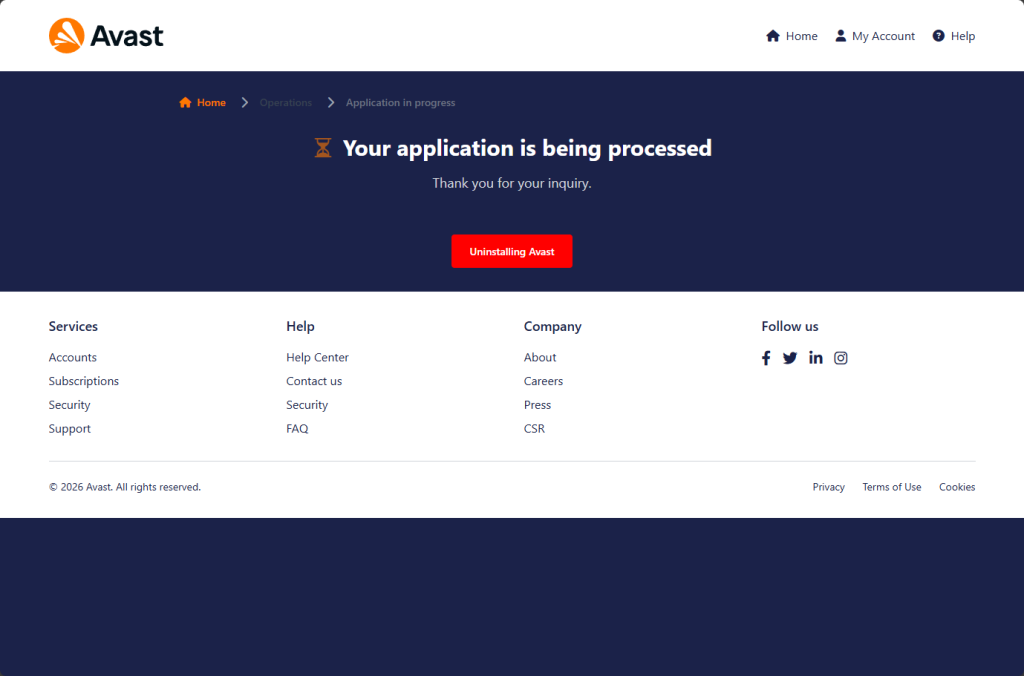

Nadat de gegevens zijn verzonden, wordt het slachtoffer doorgestuurd naar een bevestigingspagina met de volgende tekst:

"Uw aanvraag wordt verwerkt — Bedankt voor uw aanvraag."

Onder die geruststellende boodschap bevindt zich een knop met de tekst 'Avast verwijderen'. Een laatste social engineering-duwtje in de rug om het slachtoffer aan te moedigen juist die beveiligingssoftware te verwijderen die hen anders zou kunnen waarschuwen voor wat er zojuist is gebeurd.

Waarom is er een live chat op een phishingpagina?

Wat deze campagne onderscheidt van veel andere phishingpagina's, is de aanwezigheid van een realtime live chatwidget rechtsonder in het scherm. De widget wordt geleverd door Tawk.to, een legitiem platform voor klantenondersteuning, en heeft de account-ID 689773de2f0f7c192611b3bf met widgetcode 1j27pp82q.

Dit betekent dat iemand (vrijwel zeker de beheerders van de phishing-site) kan zien wanneer een bezoeker op de pagina is en een live gesprek met hem of haar kan aangaan.

De tactische waarde is aanzienlijk. Een verwarde bezoeker die de timingverschillen opmerkt ("72 uur" versus "48 uur") of die aarzelt voordat hij zijn kaartgegevens invoert, kan worden aangemoedigd door een "supportmedewerker" die hem in realtime geruststelt.

Het transformeert een statische phishingpagina in een interactieve fraudeoperatie.

Voor wie is deze pagina bedoeld?

Wat deze pagina zo bijzonder effectief maakt, is dat ze zich niet op een specifiek type persoon hoeft te richten. Ze is zo ontworpen dat ze vier totaal verschillende soorten bezoekers met hetzelfde formulier aanspreekt, die elk een andere reden hebben om mee te werken.

- De Avast-klant: iemand die een licentie heeft gekocht, geen verlenging wilde en deze pagina ziet als een legitieme manier om de kosten te betwisten. Door hun bestaande relatie met het merk voelt de interface vertrouwd aan.

- De vergeten abonnee: Ze hebben een Avast-account, maar kunnen zich niet herinneren dat ze zich hebben aangemeld. Misschien was dat jaren geleden of zat het bij een ander product inbegrepen. Ze zien € 499,99 en concluderen dat ze ten onrechte worden gefactureerd. Ze denken er niet aan om in te loggen op een account dat ze zich nauwelijks kunnen herinneren.

- De gealarmeerde niet-klant: deze persoon heeft Avast nog nooit gebruikt. Hij ziet de afschrijving en gaat ervan uit dat zijn kaartgegevens zijn gestolen en zonder zijn medeweten zijn gebruikt. Hij is er al van overtuigd dat hij het slachtoffer is geworden van een misdrijf, heeft haast en is bereid om elk officieel ogend proces te vertrouwen dat een oplossing biedt. Dit is het gevaarlijkste profiel, omdat de termijn van 72 uur voor hem niet zomaar een detail is, maar een deadline.

- De opportunist: iemand die weet dat hij niet is aangeklaagd, maar denkt dat hij € 499,99 heeft gevonden die op hem ligt te wachten. Hij probeert geld te innen dat nooit van hem is geweest, maar raakt daarbij zijn eigen kaartgegevens kwijt.

De pagina hoeft nooit onderscheid te maken tussen deze bezoekers. Er worden geen vragen gesteld die zouden onthullen tot welk profiel een persoon behoort. Geen accountlogin, licentiesleutel of aankoopbewijs. Alleen een betaling, een formulier en een kaartveld.

Hoe weet je of een terugbetalingspagina oplichterij is?

Dit soort terugbetalingsfraude beperkt zich niet tot Avast. Elk merk kan worden nagebootst. Hier zijn de waarschuwingssignalen waar u op moet letten:

- Een afschrijving die u niet herkent en die 'vandaag' verschijnt: Oplichters voegen vaak automatisch de huidige datum toe om de transactie urgent en echt te laten lijken.

- Dringende windows: Berichten waarin wordt beweerd dat u maar beperkte tijd heeft om te handelen, zijn bedoeld om u onder druk te zetten zodat u overhaast te werk gaat.

- Verzoeken om volledige creditcardgegevens om een terugbetaling te 'verwerken': Bij legitieme terugbetalingen hoeft u uw volledige kaartnummer en CVV niet opnieuw in te voeren op een willekeurige pagina.

- Geen login, licentiesleutel of aankoopbewijs nodig: echte bedrijven verifiëren uw account. Oplichtingspagina's slaan de verificatie over en gaan direct naar de betalingsgegevens.

- Live chat die u aanspoort om het proces te voltooien: realtime geruststelling door een 'supportmedewerker' kan deel uitmaken van de zwendel en is geen bewijs dat de site legitiem is.

- Instructies voor het verwijderen van uw beveiligingssoftware: Bij een legitieme terugbetaling hoeft u nooit uw beveiliging te verwijderen.

- Lookalike-domeinen: Licht gewijzigde websitenamen zijn een belangrijke rode vlag. Typ altijd de officiële website van het bedrijf rechtstreeks in uw browser in plaats van op links te klikken.

Als u ook maar één van deze tekenen opmerkt, moet u stoppen. Voer geen persoonlijke of financiële gegevens in op een pagina die u hebt bereikt via een ongevraagd bericht of een verdachte link.

Wat te doen als u uw gegevens hebt ingevoerd

Als u uw kaartgegevens hebt opgegeven:

- Neem onmiddellijk contact op met uw bank of kaartuitgever en blokkeer de kaart.

- Betwist ongeoorloofde kosten

- Wacht niet tot er fraude plaatsvindt — gestolen kaartgegevens worden vaak snel gebruikt.

- Wijzig de wachtwoorden voor accounts die zijn gekoppeld aan het door u opgegeven e-mailadres.

- Voer een volledige scan uit met een gerenommeerd beveiligingsproduct.

Andere manieren om veilig te blijven:

- Houd uw apparaat en software up-to-date

- Gebruik actieve anti-malwarebescherming met webbeveiliging ingeschakeld

- Als u niet zeker weet of iets oplichterij is, kunnen Malwarebytes verdachte berichten ter beoordeling indienen bij Scam Guard.

Voelt er iets niet helemaal goed? Controleer het even voordat je klikt.

Met Malwarebytes Guardkunt u verdachte links, teksten en schermafbeeldingen direct analyseren.

Verkrijgbaar viaMalwarebytes Premium voor al je apparaten, en in deMalwarebytes voor iOS Android.