We hebben meerdere campagnes ontdekt waarbij een infostealer wordt verspreid die we registreren als NWHStealer, waarbij van alles wordt gebruikt, van valse VPN tot hardwareprogramma’s en game-mods. Wat deze campagne zo opvallend maakt, is niet alleen de malware zelf, maar ook hoe wijdverspreid en overtuigend deze wordt verspreid.

Eenmaal geïnstalleerd kan het browsergegevens, opgeslagen wachtwoorden en informatie over cryptovaluta-wallets verzamelen, die aanvallers kunnen gebruiken om toegang te krijgen tot accounts, geld te stelen of verdere aanvallen uit te voeren.

We hebben meerdere campagnes ontdekt die gebruikmaken van verschillende platforms en lokmiddelen om NWHStealer te verspreiden. De stealer wordt op verschillende manieren geladen en uitgevoerd, bijvoorbeeld door zichzelf in te voegen of door zich in andere processen in te voegen, zoals RegAsm (Microsofts Assembly Registration Tool). Vaak worden aanvullende wrappers zoals MSI of Node.js gebruikt als eerste laadprogramma.

Het virus wordt verspreid via lokbestanden (bestanden die zich voordoen als iets anders), zoals:

- VPN

- Hardwarehulpprogramma’s (bijv.

OhmGraphite,Pachtop,HardwareVisualizer,Sidebar Diagnostics) - Mijnbouwsoftware

- Games, cheats en mods (bijv.

Xeno)

Het wordt gehost of gedeeld via meerdere distributiekanalen, waaronder:

- Nepwebsites die zich voordoen als legitieme diensten, zoals Proton VPN

- Platforms voor het hosten van code, zoals GitHub en GitLab

- Bestandsopslagdiensten zoals MediaFire en SourceForge

- Links en doorverwijzingen vanuit YouTube over gaming en beveiliging

Hoewel er veel distributiemethoden zijn, bekijken we in deze blog twee voorbeelden:

- Voorbeeld 1: Een aanbieder van gratis webhosting die een schadelijk ZIP-bestand verspreidt waarmee de stealer via zelfinjectie wordt geladen

- Voorbeeld 2: Valse websites die de stealer laden door middel van DLL-kaping en injectie in het RegAsm-proces

Geval 1: Een aanbieder van gratis webhosting verspreidt de stealer

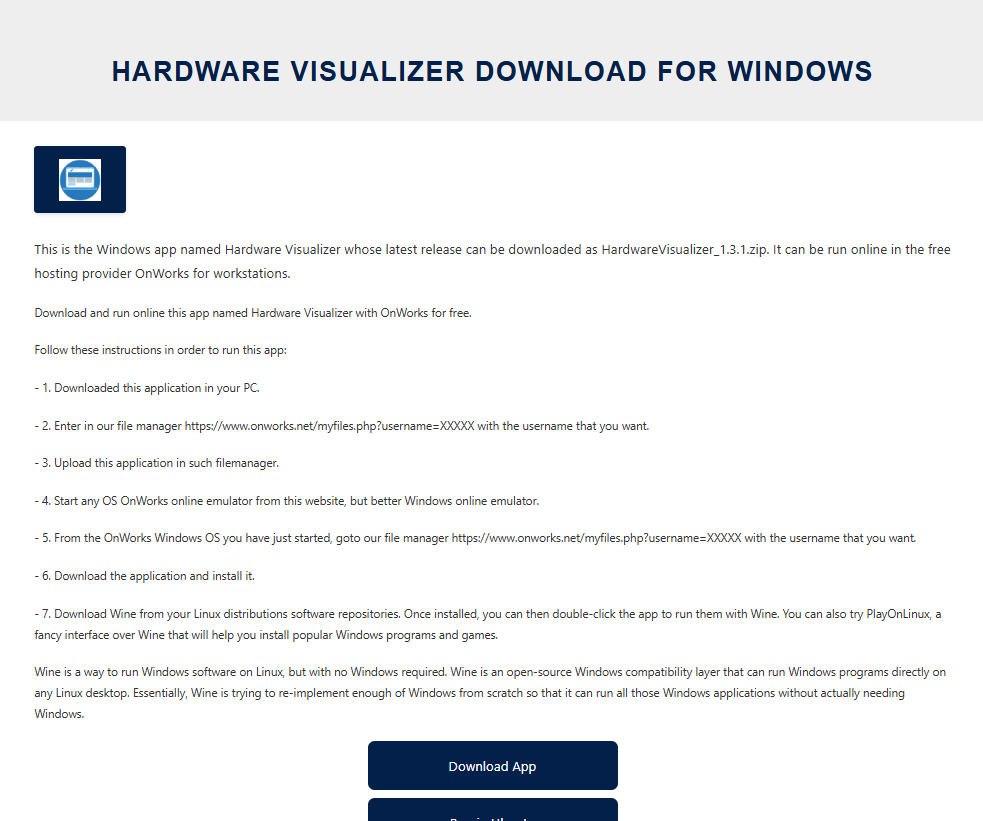

Het eerste geval is het meest onverwachte. We hebben ontdekt dat een aanbieder van gratis webhosting, onworks[.]net, in zijn downloadsectie ZIP-bestanden aanbiedt die uiteindelijk de stealer verspreiden.

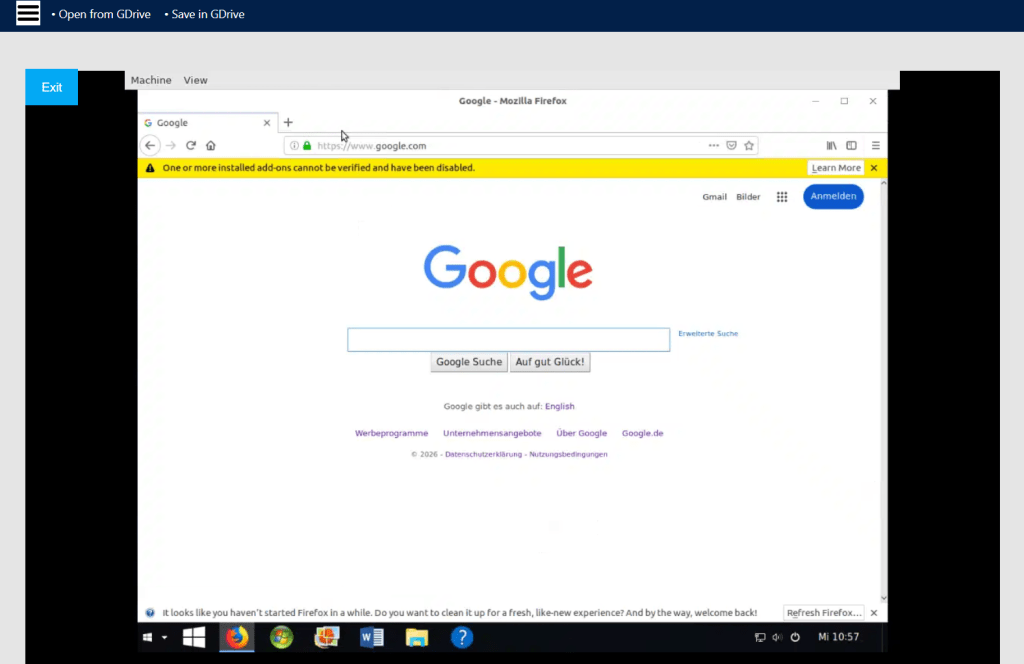

Op deze website, die in de top 100.000 staat, kunnen gebruikers virtuele machines volledig in de browser draaien.

Via deze website downloaden gebruikers een schadelijk ZIP-bestand met namen als:

OhmGraphite-0.36.1.zipSidebar Diagnostics-3.6.5.zipPachtop_1.2.2.zipHardwareVisualizer_1.3.1.zip

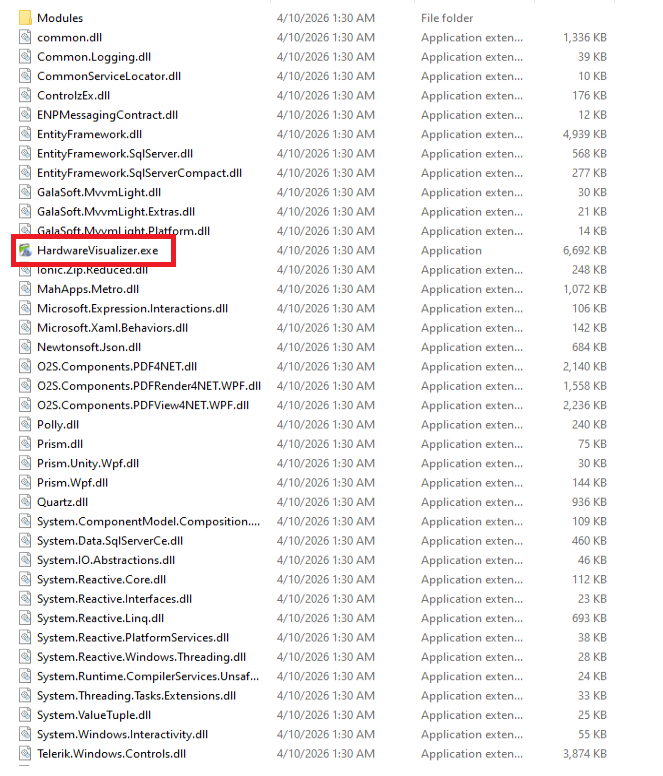

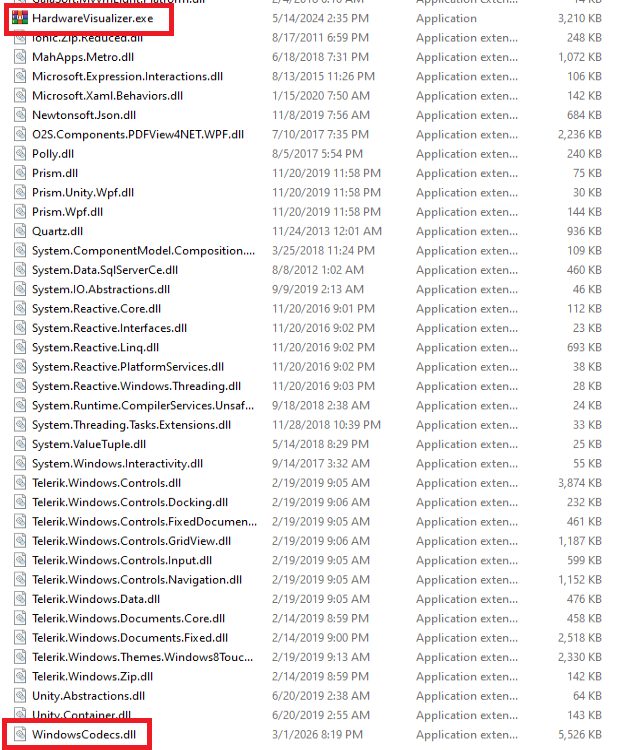

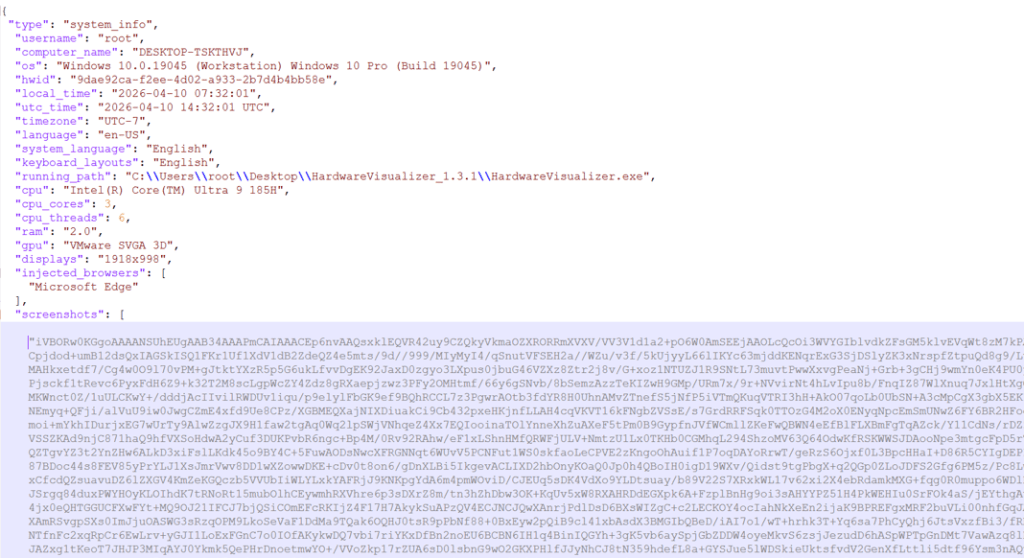

In dit geval is de schadelijke code die verantwoordelijk is voor het laden van de stealer in het uitvoerbare bestand ingebed, bijvoorbeeld HardwareVisualizer.exe.

Het laadprogramma bevat onnodige code om de analyse te bemoeilijken en voert verschillende bewerkingen uit, waaronder:

- Controleren of er analysetools aanwezig zijn en het proces beëindigen indien deze worden gedetecteerd

- Een aangepaste decoderingsfunctie voor tekenreeksen implementeren

- Functies oplossen met behulp van

LoadLibraryAenGetProcAddress - Het decoderen en laden van de volgende fase met behulp van AES-CBC via BCrypt-API’s

Dit is niet de enige manier waarop de stealer wordt verspreid. We hebben soortgelijke lokbestanden gevonden, met dezelfde ZIP-bestandsnamen, die de stealer in plaats daarvan via DLL-kaping verspreiden.

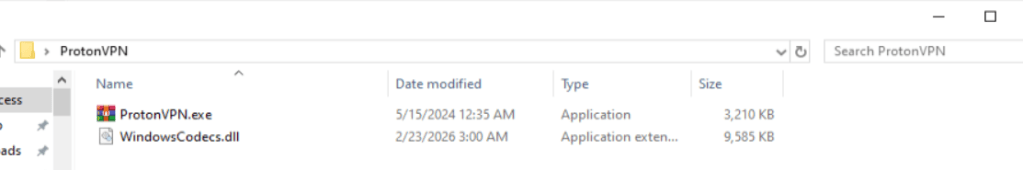

In dit geval, HardwareVisualizer.exe is in feite het WinRAR-uitvoerbare bestand, en de schadelijke code bevindt zich in WindowsCodecs.dll.

Tijdens het volgen van de DLL-loader hebben we ook gezien dat deze in andere campagnes met andere lokmiddelen werd verspreid. In het tweede geanalyseerde geval wordt deze schadelijke DLL bijvoorbeeld via valse websites verspreid.

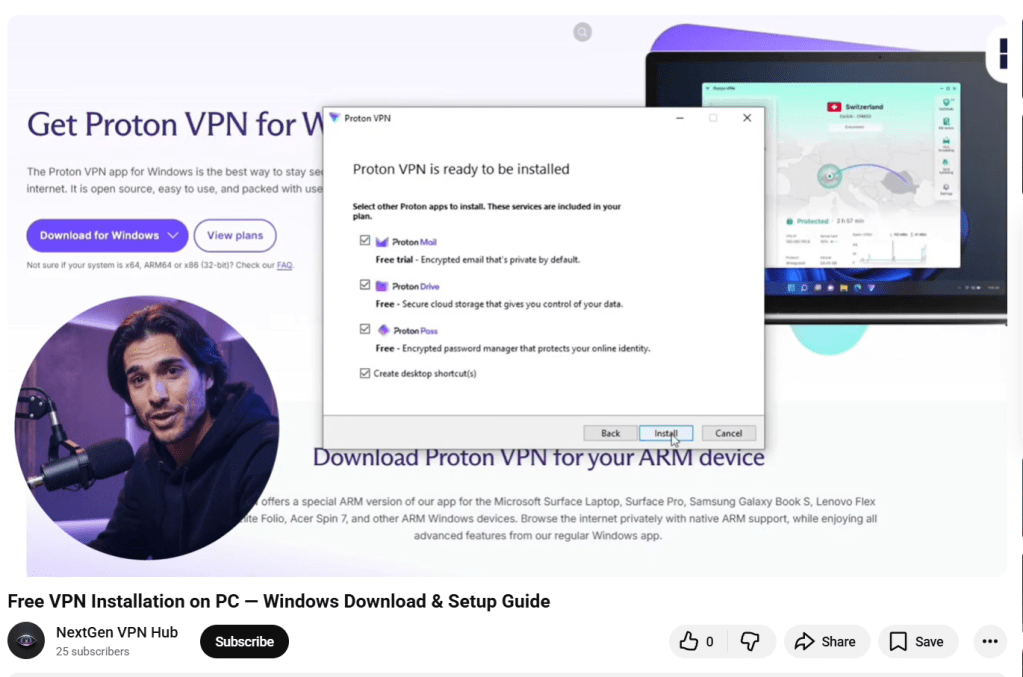

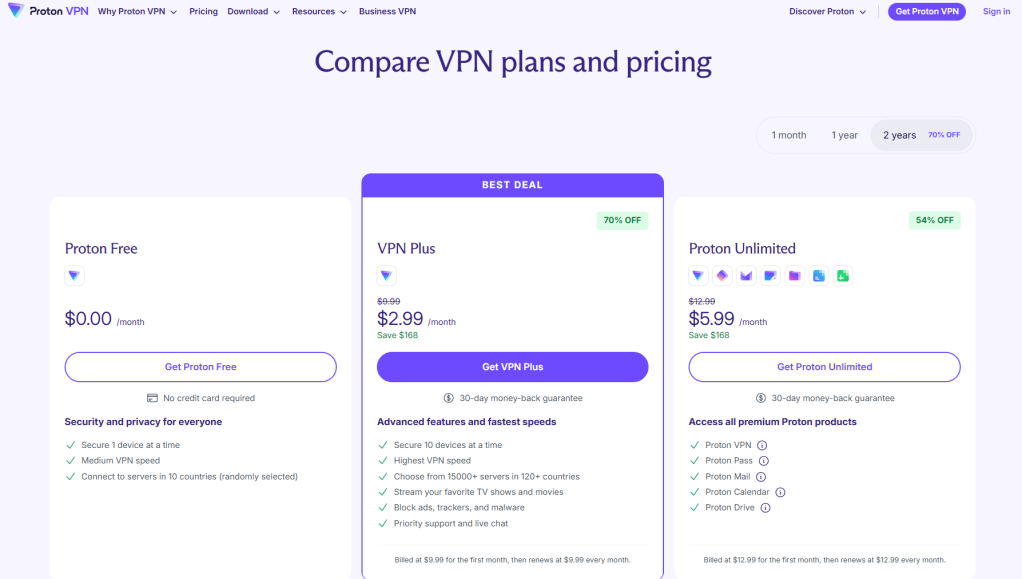

Voorbeeld 2: Valse Proton VPN en DLL-loader

In het tweede geval hebben we een website ontdekt VPN zich voordoet als Proton VPN een schadelijk ZIP-bestand verspreidt. Dit archief voert de stealer uit via DLL-hijacking of een MSI-bestand. Voor alle duidelijkheid: dit staat los van Proton VPN, en we hebben contact met hen opgenomen om hen op de hoogte te brengen van onze bevindingen.

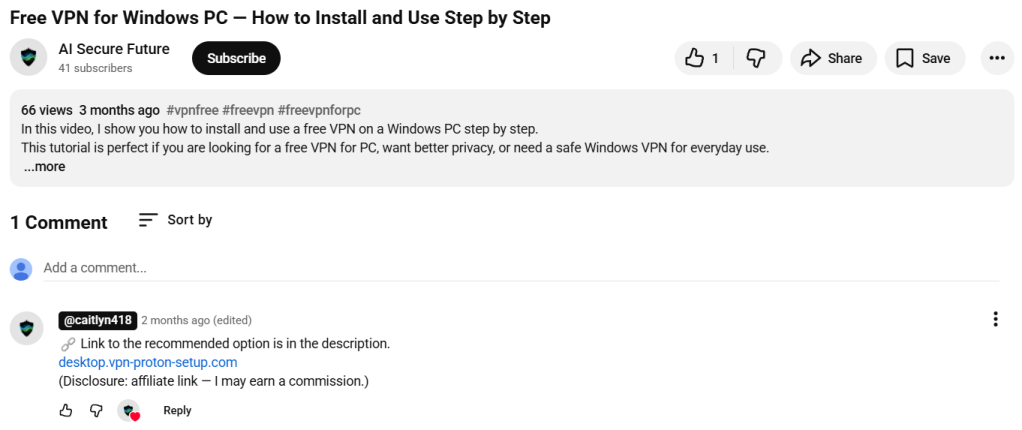

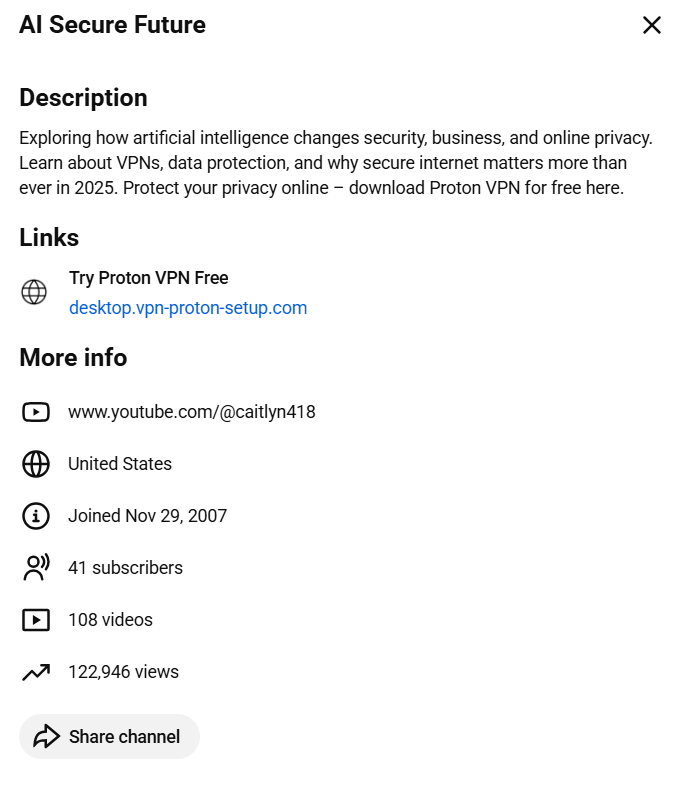

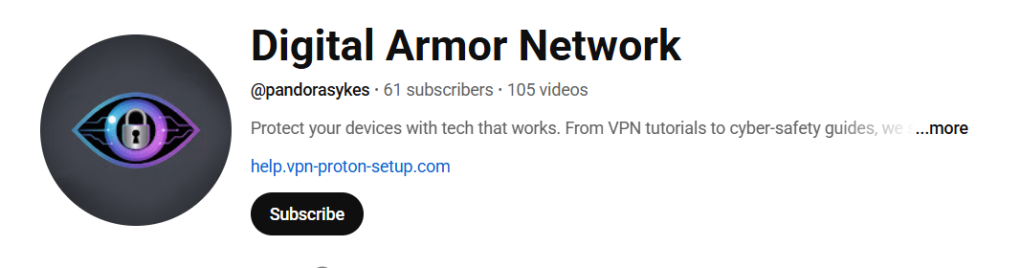

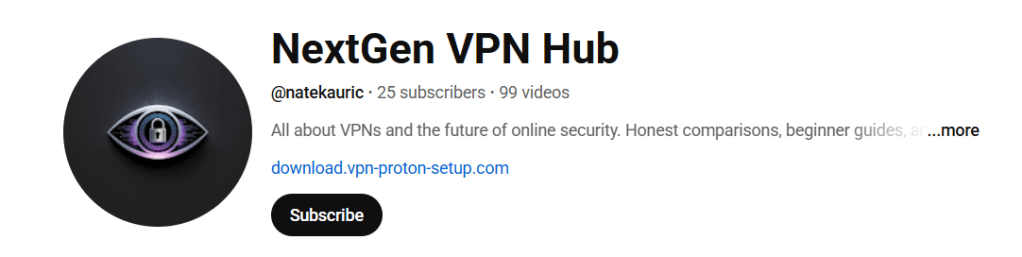

Op verschillende gehackte YouTube verschijnen links naar de website, samen met door AI gegenereerde video’s waarin het installatieproces wordt gedemonstreerd:

In andere infectieketens komt deze DLL onder andere namen voor, zoals:

iviewers.dllTextShaping.dllCrashRpt1403.dll

Deze DLL decodeert twee ingebedde bronbestanden. De decoderingsmethode verschilt per voorbeeld: sommige maken gebruik van aangepaste AES-implementaties, terwijl andere gebruikmaken van de OpenSSL-bibliotheek.

Een van de gedecodeerde bestanden is een DLL voor de tweede fase, runpeNew.dll, dat wordt geladen en uitgevoerd via de GetGet methode.

De DLL van de tweede fase start een proces (zoals RegAsm) en voert proces-hollowing uit met behulp van low-level API’s, waaronder:

NtProtectVirtualMemoryNtCreateUserProcessNtUnmapViewOfSectionNtAllocateVirtualMemoryNtResumeThread

De uiteindelijke payload: NWHStealer

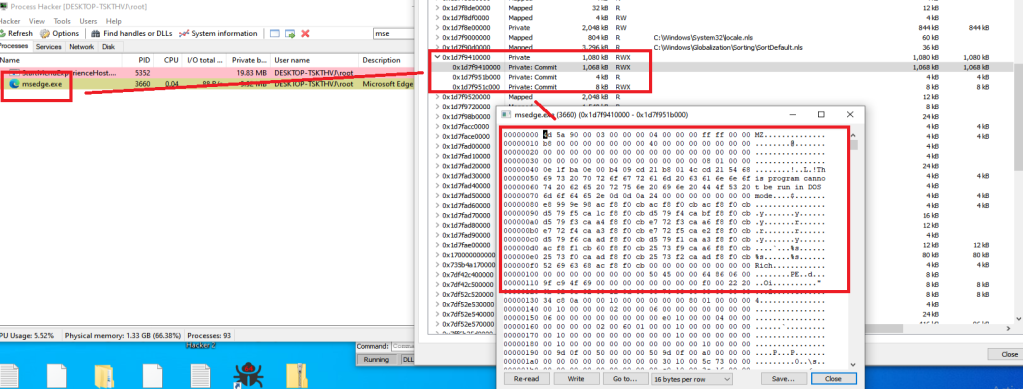

Aan het einde van deze infectieketens zet de aanvaller NWHStealer in. De stealer draait rechtstreeks in het geheugen of voegt zichzelf toe aan andere processen, zoals RegAsm.exe.

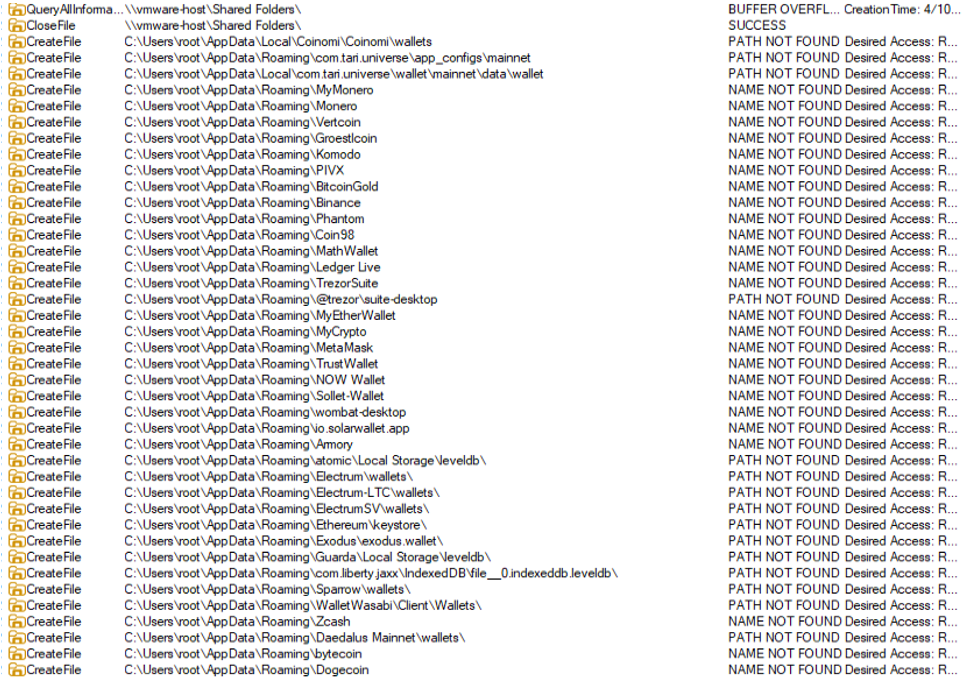

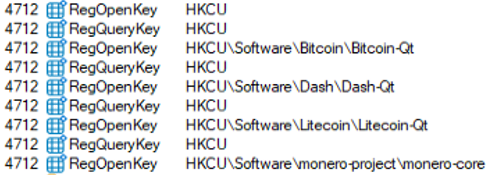

Er worden meer dan 25 mappen en registersleutels opgesomd die verband houden met cryptovaluta-wallets.

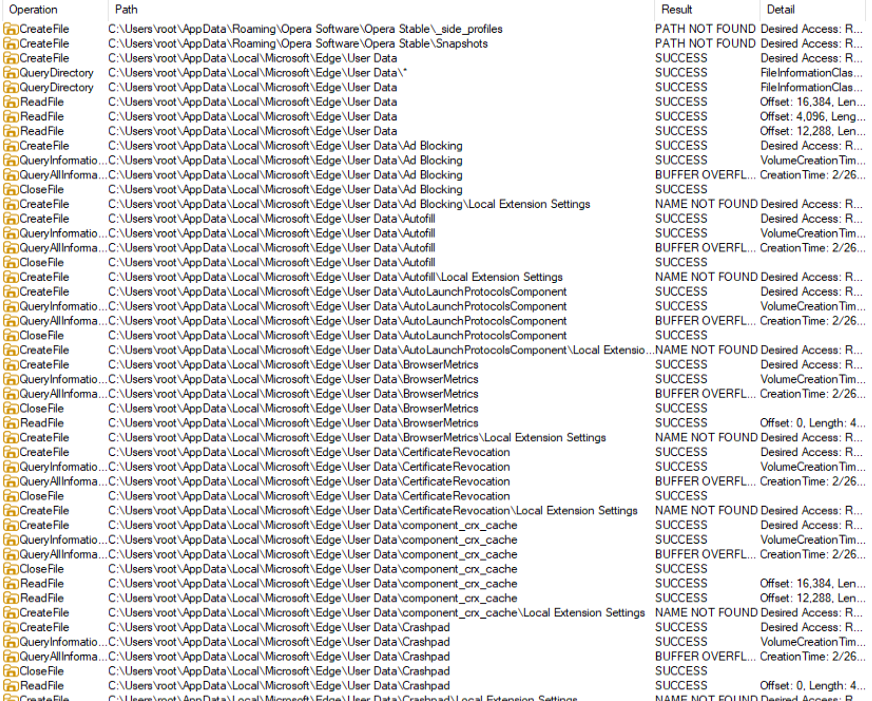

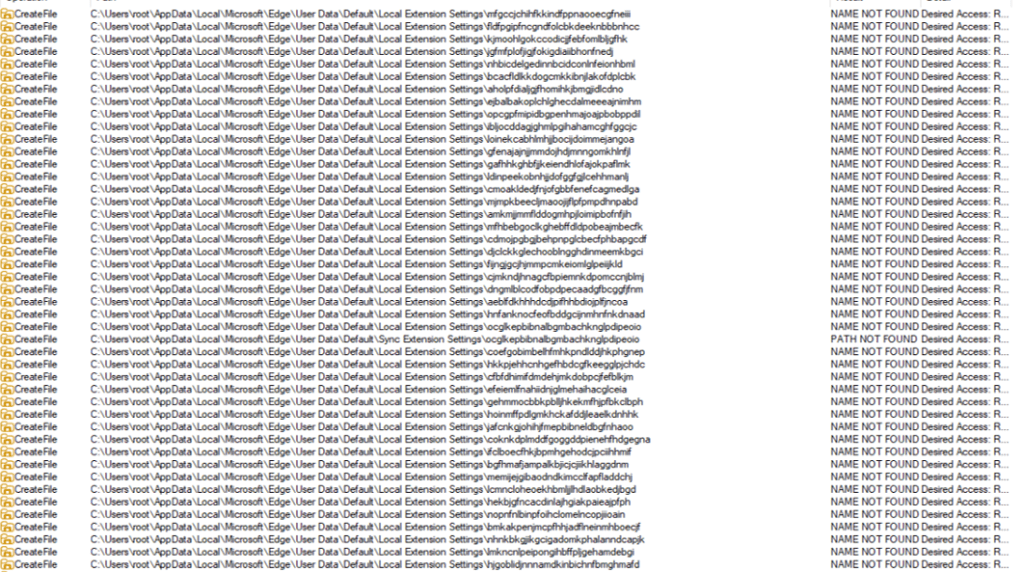

De malware verzamelt en exfiltreert ook gegevens uit verschillende browsers, waaronder Edge, Chrome, Opera, 360 Browser, K-Melon, Brave, Chromium en Chromodo.

Bovendien injecteert het een DLL in browserprocessen zoals msedge.exe, firefox.exeof chrome.exe. Deze DLL haalt browsergegevens op en decodeert deze voordat ze naar de command-and-control-server (C2) worden verzonden.

De geïnjecteerde DLL voert ook een PowerShell-opdracht uit die:

- Maakt verborgen mappen aan in

LOCALAPPDATA - Voegt die mappen toe aan de uitsluitingen van Windows

- Dwingt een update van het groepsbeleid af

- Versleutelt een

getPayloadverzoek en stuurt dit naar de C2 - Ontvangt en voert aanvullende payloads uit die zijn vermomd als systeemprocessen (bijv.,

svchost.exe,RuntimeBroker.exe) - Maakt geplande taken aan om de payload uit te voeren wanneer de gebruiker zich aanmeldt, met verhoogde rechten

De gegevens die naar de C2 worden verzonden, worden versleuteld met AES-CBC. Als de primaire server niet beschikbaar is, kan de malware een nieuw C2-domein ophalen via een op Telegram gebaseerde dead drop.

De hacker maakt ook gebruik van een bekende techniek om de CMSTP User Account Control (UAC) te omzeilen om PowerShell-opdrachten uit te voeren:

- Genereert een willekeurig

.infbestand in de tijdelijke map - Toepassingen

cmstp.exeom rechten te verhogen - Bevestigt de prompt automatisch met behulp van Windows

Hoe blijf ik veilig

In plaats van gebruik te maken van phishing-e-mails of overduidelijke oplichting, verbergen de aanvallers achter deze campagne malware in tools waar mensen actief naar zoeken en die ze vertrouwen. Door zich via platforms als GitHub, SourceForge en YouTube te verspreiden, vergroten ze de kans dat gebruikers hun waakzaamheid laten verslappen.

Als deze eenmaal geïnstalleerd zijn, kunnen de gevolgen ernstig zijn. Gestolen browsergegevens, opgeslagen wachtwoorden en gegevens van cryptovaluta-wallets kunnen leiden tot het overnemen van accounts, financieel verlies en verdere inbreuken op de veiligheid.

Hier zijn onze tips om te voorkomen dat je in de val loopt:

- Download software alleen van officiële websites

- Wees voorzichtig met downloads van GitHub, SourceForge of platforms voor het delen van bestanden, tenzij je de bron vertrouwt

- Controleer de bestandshandtekeningen en de gegevens van de uitgever voordat je iets uitvoert

- Download geen programma’s via links in YouTube

- Pro-tip: Installeer Malwarebytes Browser Guard in je browser om schadelijke URL's te blokkeren.

Indicatoren van compromissen (IOC's)

Controleer de handtekening en de versie van de software in verdachte archiefbestanden.

Hashwaarden

e97cb6cbcf2583fe4d8dcabd70d3f67f6cc977fc9a8cbb42f8a2284efe24a1e3

2494709b8a2646640b08b1d5d75b6bfb3167540ed4acdb55ded050f6df9c53b3

Domeinen

vpn-proton-setup[.]com (nepwebsite)

get-proton-vpn[.]com (nepwebsite)

newworld-helloworld[.]icu (C2-domein)

https://t[.]me/gerj_threuh (Telegram-dead drop)

URL's

https://www.onworks[.]net/software/windows/app-hardware-visualizer

https://sourceforge[.]net/projects/sidebar-diagnostics/files/Sidebar%20Diagnostics-3.6.5.zip

https://github[.]com/PieceHydromancer/Lossless-Scaling-v3.22-Windows-Edition/releases/download/Fps/Lossless.Scaling.v3.22.zip

Dit is slechts een gedeeltelijke lijst van schadelijke URL’s. Download de Malwarebytes Browser Guard voor volledige bescherming en om de overige schadelijke URL’s te blokkeren.