A atualização de segurança deste mês corrige 137 vulnerabilidades de segurança, incluindo 31 classificadas como críticas pela Microsoft, sem que haja nenhuma vulnerabilidade zero-day sendo explorada ativamente na rede.

A Microsoft define um “zero-day” como “uma falha no software para a qual ainda não há nenhuma correção oficial ou atualização de segurança disponível”. Neste mês, a Microsoft não observou nenhuma das vulnerabilidades listadas sendo explorada em ambientes de produção.

Ainda assim, esta versão está longe de ser de baixo risco. Uma grande parte dos bugs críticos permite a execução remota de código (RCE) em Windows , no Office, no Azure, no SharePoint e em componentes gráficos. Isso significa que invasores que induzam um usuário a abrir um documento malicioso ou o levem a se conectar a um serviço malicioso podem obter controle total do sistema.

Duas vulnerabilidades a serem priorizadas

Dessa lista, selecionamos dois que parecem poder causar algum problema.

A primeira é a CVE-2026-40361, que possui uma pontuação CVSS de 8,4 em 10. Ela é descrita como uma vulnerabilidade crítica do tipo “use-after-free” no Microsoft Word, que poderia permitir que um invasor executasse código localmente no sistema afetado.

Use-after-free é uma classe de vulnerabilidade causada pelo uso incorreto da memória dinâmica durante a operação de um programa. Se, após liberar um local de memória, um programa não limpar o ponteiro para essa memória, um invasor poderá usar o erro para manipular o programa.

Portanto, se um invasor convencer um usuário a abrir um documento do Word malicioso, ou mesmo a visualizar o arquivo, ele poderá executar código arbitrário com os privilégios do usuário atual. Isso costuma ser suficiente para instalar malware, roubar credenciais ou se deslocar lateralmente pela rede.

Em segundo lugar está o CVE-2026-35421 (pontuação CVSS de 7,8 em 10). Trata-se de um estouro de buffer crítico baseado em heap na Interface Windows Dispositivos Windows (GDI). Um estouro de buffer ocorre quando uma área de memória dentro de um aplicativo de software atinge o limite do seu endereço e grava em uma região de memória adjacente. A Microsoft observa:

“Para que essa vulnerabilidade seja explorada, um usuário precisaria abrir ou processar de alguma forma um arquivo Enhanced Metafile (EMF) especialmente criado usando o Microsoft Paint. Essa ação é necessária para acionar a funcionalidade gráfica afetada no Windows .”

Proteção em tempo real. Sem esforço.

Como aplicar correções e verificar se você está protegido

Essas atualizações corrigem problemas de segurança e mantêm seu PC Windows protegido. Veja como garantir que você esteja atualizado:

1. Abra Configurações

- Clique no botãoIniciar(o Windows na parte inferior esquerda da tela).

- Clique em Settings (parece uma pequena engrenagem).

2. Vá para o Windows Update

- Na janela Configurações, selecione Windows Update (geralmente na parte inferior do menu à esquerda).

3.Verifique se há atualizações

- Clique no botão Check for updates (Verificar atualizações).

- Windows procurar as últimas atualizações da Patch Tuesday.

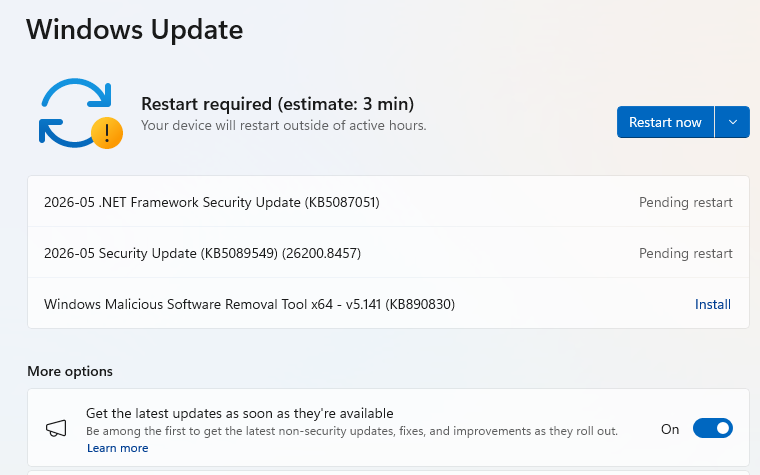

- Se você optou porreceber as atualizações mais recentes assim que estiverem disponíveis, poderá ver essa opção em“Mais opções”.

- Nesse caso, você poderá ver um É necessário reiniciar mensagem. Reinicie o sistema e a atualização será concluída.

- Caso contrário, continue com as etapas abaixo.

4.Baixar e instalarSe forem encontradas atualizações, elas começarão a ser baixadas automaticamente. Quando o download estiver concluído, aparecerá um botão com a opção“Instalar” ou“Reiniciar agora”.

- Clique em Instalar , se necessário, e siga as instruções. Normalmente, seu computador precisará ser reiniciado para concluir a atualização. Se isso acontecer, clique em Reiniciar agora.

5. Verifique novamente se você está atualizado

- Depois de reiniciar, volte ao Windows Update e verifique novamente. Se ele indicar Você está atualizado, está tudo pronto!

Não nos limitamos a informar sobre as ameaças, nós as removemos

Os riscos de segurança cibernética nunca devem se espalhar além de uma manchete. Mantenha as ameaças longe de seus dispositivos fazendo o download Malwarebytes hoje mesmo.