Principais conclusões

- O phishing é um crime cibernético em que os invasores induzem as pessoas a fornecerem informações confidenciais por meio de e-mails, mensagens de texto ou ligações falsas.

- Os criminosos se fazem passar por fontes confiáveis e criam mensagens urgentes para induzir as vítimas a clicar em links ou compartilhar credenciais.

- O phishing utiliza remetentes falsos, mensagens ameaçadoras e sites falsos que parecem reais para roubar dados de login ou informações financeiras.

- Os sinais de alerta incluem ofertas que parecem boas demais para ser verdade, anexos inesperados, linguagem que transmite urgência, remetentes incomuns e URLs suspeitos.

- Qualquer pessoa pode ser alvo de ataques, por isso, as medidas de proteção incluem evitar links desconhecidos, usar autenticação multifatorial (MFA), verificar os remetentes e contar com software de segurança.

O que é phishing?

O phishing é uma forma de crime cibernético em que os criminosos tentam obter informações confidenciais por e-mail com links fraudulentos, solicitando que você preencha um formulário com suas informações de identificação pessoal. Em seguida, eles podem usar essas informações para obter suas credenciais on-line para perfis de mídia social, contas bancárias e muito mais.

Como funciona o phishing?

O phishing pode ocorrer por meio de e-mails, chamadas telefônicas ou mensagens de texto. Os trapaceiros enviam mensagens que parecem reais e urgentes, solicitando que a pessoa tome uma atitude. Por exemplo, um e-mail pode parecer que é de um banco confiável, dizendo à pessoa para atualizar as informações da conta para evitar problemas. Como a mensagem parece urgente e real, as pessoas podem compartilhar informações confidenciais, como senhas e números de cartão de crédito, que os golpistas podem usar indevidamente.

Fazendo-se passar por uma entidade legítima, o invasor atrai as vítimas para um site falso, onde elas são persuadidas a inserir informações confidenciais. Essa fachada bem elaborada, aliada a um senso de urgência, permite que o golpe de phishing obtenha com sucesso dados pessoais valiosos, deixando a vítima desavisada vulnerável ao roubo de identidade e a perdas financeiras.

O remetente: Em um ataque de phishing, o remetente imita (ou "falsifica") alguém de confiança que o destinatário provavelmente conhece. Dependendo do tipo de ataque de phishing, pode ser um indivíduo, como um membro da família do destinatário, o CEO da empresa em que ele trabalha ou até mesmo alguém famoso que supostamente está oferecendo algo. Muitas vezes, as mensagens de phishing imitam e-mails de grandes empresas, como PayPal, Amazon ou Microsoft, e de bancos ou órgãos governamentais.

A mensagem: Sob o disfarce de alguém confiável, o invasor pedirá ao destinatário que clique em um link, baixe um anexo ou envie dinheiro. Quando a vítima abre a mensagem, ela encontra uma mensagem assustadora destinada a superar seu bom senso, enchendo-a de medo. A mensagem pode exigir que a vítima acesse um site e tome medidas imediatas ou corra o risco de sofrer algum tipo de consequência.

O destino: Se os usuários mordem a isca e clicam no link, eles são enviados para uma imitação de um site legítimo. A partir daí, eles são solicitados a fazer login com suas credenciais de nome de usuário e senha. Se eles forem ingênuos o suficiente para obedecer, as credenciais de login serão enviadas ao invasor, que as usará para roubar identidades, furtar contas bancárias e vender informações pessoais no mercado negro. O URL de destino no e-mail de phishing geralmente é muito semelhante ao URL legítimo, o que pode enganar ainda mais a vítima.

Como reconhecer o phishing?

As tentativas de phishing são atividades fraudulentas em que os golpistas usam e-mails ou mensagens de texto com o objetivo de enganar as pessoas para que revelem informações confidenciais, como senhas, números de contas bancárias ou números do Seguro Social. Para reconhecer o phishing, é preciso estar atento a certos sinais de alerta.

Normalmente, as mensagens de phishing podem parecer vir de fontes confiáveis, como bancos, empresas de cartão de crédito ou plataformas on-line conhecidas. Elas geralmente criam um senso de urgência, sugerindo atividades suspeitas ou problemas com sua conta, pedindo que você aja rapidamente.

Alguns indicadores comuns de phishing incluem comunicações inesperadas solicitando informações pessoais ou financeiras, endereços de e-mail de remetentes desconhecidos, saudações genéricas, erros de ortografia e gramática e URLs enganosos. Ao serem cautelosos e verificarem qualquer comunicação suspeita diretamente com as instituições envolvidas antes de responderem, os indivíduos podem se proteger melhor contra tentativas de phishing. Agora, queremos entrar em mais detalhes sobre os sinais de phishing e ajudá-lo a identificá-los.

Sinais de phishing

Detectar tentativas de phishing pode ser um desafio, mas com alguma vigilância, diretrizes básicas e uma dose de bom senso, você pode reduzir significativamente os riscos. Procure irregularidades ou peculiaridades no e-mail. Use o "teste do olfato" para determinar se algo não está certo para você. Confie em seus instintos, mas fique longe do medo, pois os golpes de phishing geralmente exploram o medo para prejudicar seu julgamento.

Aqui estão outros sinais de tentativas de phishing:

Sinal 1: O e-mail apresenta uma oferta que parece boa demais para ser verdade.

Ela pode alegar que você tirou a sorte grande, ganhou um prêmio extravagante ou outras recompensas improváveis.

Sinal 2: O remetente é reconhecível, mas não é alguém com quem você costuma interagir.

Mesmo que você reconheça o nome do remetente, tenha cuidado se não for alguém com quem você se comunica regularmente, principalmente se o conteúdo do e-mail não estiver relacionado às suas tarefas habituais. Da mesma forma, tenha cuidado se você for copiado em um e-mail ao lado de pessoas desconhecidas ou colegas de departamentos não relacionados.

Sinal 3: A mensagem induz ao medo.

Tenha cuidado se o e-mail utilizar linguagem carregada ou alarmante para instilar um senso de urgência, pedindo que você clique e "aja imediatamente" para evitar o encerramento da conta. Lembre-se de que organizações legítimas não solicitarão informações pessoais por e-mail.

Sinal 4: A mensagem inclui anexos inesperados ou estranhos.

Esses anexos podem conter malware, ransomware ou outras ameaças on-line.

Sinal 5: A mensagem incorpora links que parecem duvidosos.

Mesmo que os indicadores acima não levantem suspeitas, nunca confie cegamente em hiperlinks incorporados. Passe o cursor sobre o link para revelar o URL real. Preste atenção especial a erros de ortografia sutis em um URL de site aparentemente familiar, pois isso é um sinal de alerta para fraude. É sempre mais seguro inserir manualmente o URL em seu navegador em vez de clicar no link incorporado.

Quem é o alvo do phishing?

O phishing é uma ameaça para todos, tendo como alvo vários indivíduos e setores, desde executivos de empresas até usuários comuns de mídias sociais e clientes de bancos on-line. O amplo escopo do phishing faz com que seja fundamental ter cautela on-line e adotar medidas preventivas. Ser vigilante e proativo pode reduzir significativamente o risco de ser vítima de golpes de phishing, garantindo uma experiência on-line mais segura para todos.

Como se proteger contra ataques de phishing

Como dito anteriormente, o phishing é uma ameaça de oportunidades iguais, capaz de aparecer em desktops, laptops, tablets e smartphones. A maioria dos navegadores da Internet tem maneiras de verificar se um link é seguro, mas a primeira linha de defesa contra phishing é o seu julgamento. Treine-se para reconhecer os sinais de phishing e tente praticar a computação segura sempre que verificar seu e-mail, ler publicações Facebook ou jogar seu jogo on-line favorito.

Malwarebytes Labs compartilhou algumas das principais práticas para se proteger contra ataques de phishing:

- Não abra e-mails de remetentes com os quais você não esteja familiarizado.

- Nunca clique em um link dentro de um e-mail, a menos que você saiba exatamente para onde ele está indo.

- Se for solicitado que você forneça informações confidenciais, verifique se o URL da página começa com "HTTPS" em vez de apenas "HTTP". O "S" significa "seguro". Não é uma garantia de que um site seja legítimo, mas a maioria dos sites legítimos usa HTTPS porque é mais seguro. Os sites HTTP, mesmo os legítimos, são vulneráveis a hackers.

- Habilite a autenticação multifator (MFA): Utilize a MFA sempre que possível para adicionar uma camada extra de segurança. Mesmo que os phishers obtenham sua senha, eles precisarão ignorar etapas adicionais de verificação para acessar sua conta.

- Procure o certificado digital de um site.

- Para aumentar essa proteção, se você receber um e-mail de uma fonte sobre a qual não tem certeza, navegue até o link fornecido manualmente, digitando o endereço do site legítimo em seu navegador.

- Passe o mouse sobre o link para ver se é um link legítimo.

- Se suspeitar que um e-mail não é legítimo, pegue um nome ou algum texto da mensagem e coloque-o em um mecanismo de pesquisa para ver se há algum ataque de phishing conhecido usando os mesmos métodos.

Recomendamos enfaticamente o uso de soluções antivírus/anti-malware confiáveis, como Malwarebytes Premium para aprimorar sua segurança digital. A maioria das ferramentas modernas de segurança cibernética, equipadas com algoritmos inteligentes, pode identificar links ou anexos maliciosos, fornecendo uma proteção vigilante até mesmo contra tentativas inteligentes de phishing.

Se uma tática de phishing passar despercebida, nosso robusto software de segurança manterá suas informações em segurança sob seu controle. Oferecemos uma avaliação gratuita do Malwarebytes, permitindo que você experimente sua proteção superior antes de fazer uma compra.

Diferentes tipos de ataques de phishing

Os ataques de phishing usam métodos enganosos para coletar ilegalmente informações confidenciais, e eles vêm em várias formas, cada uma com seus próprios recursos exclusivos. Estas são formas específicas pelas quais os atacantes de phishing tentam enganar seus alvos:

Spear Phishing

Spear phishing é uma forma direcionada de phishing em que os atacantes adaptam as mensagens a indivíduos ou organizações específicas, usando dados coletados para tornar o engano mais convincente. Ele requer reconhecimento antes do ataque para descobrir nomes, cargos, endereços de e-mail e outros.

hackers vasculham a Internet para combinar essas informações com outros conhecimentos pesquisados sobre os colegas do alvo, juntamente com os nomes e as relações profissionais dos principais funcionários de suas organizações. Com isso, o phisher cria um e-mail crível.

Exemplo: Os fraudadores podem se passar por executivos para induzir os funcionários a autorizar pagamentos fraudulentos.

Phishing de baleias

O phishing de baleia tem como alvo indivíduos de alto perfil, como executivos, celebridades ou empresários de nível C. Ele tenta induzi-los a revelar informações pessoais ou detalhes profissionais.

Compreender e identificar as diversas formas de ataques de phishing é fundamental para implementar medidas de proteção eficazes, garantindo a segurança e a integridade dos ativos pessoais e organizacionais.

Phishing de e-mail

Comumente vistos desde a criação do e-mail, os e-mails de phishing envolvem e-mails enganosos que parecem vir de fontes confiáveis (por exemplo, bancos, varejistas on-line), solicitando que os destinatários cliquem em links ou façam download de anexos.

Exemplos:

- Comprometimento de e-mail comercial (BEC): Um ataque de comprometimento de e-mail comercial (BEC) tem como alvo alguém do departamento financeiro de uma organização, geralmente o CFO, e tenta enganá-lo para que envie grandes somas de dinheiro. Os atacantes geralmente usam táticas de engenharia social para convencer o destinatário de que o envio do dinheiro é urgente e necessário.

- Phishing de clone: nesse ataque, os criminosos fazem uma cópia (ou clone) de e-mails legítimos entregues anteriormente que contêm um link ou um anexo. Em seguida, o phisher substitui os links ou arquivos anexados por substituições mal-intencionadas disfarçadas de verdadeiras. Os usuários desavisados clicam no link ou abrem o anexo, o que geralmente permite que seus sistemas sejam comandados. Em seguida, o phisher pode falsificar a identidade da vítima para se passar por um remetente confiável para outras vítimas da mesma organização.

- Golpes 419/Nigerianos: Um e-mail de phishing detalhado de alguém que afirma ser um príncipe nigeriano é um dos primeiros e mais antigos golpes da Internet. Esse "príncipe" oferece dinheiro a você, mas diz que você precisa enviar uma pequena quantia a ele primeiro, para reivindicá-la, ou diz que está com problemas e precisa de fundos para resolvê-los. O número "419" está associado a esse golpe. Ele se refere à seção do Código Penal Nigeriano que trata de fraude, das acusações e das penalidades para os infratores.

Vishing (phishing por voz)

Os atacantes se fazem passar por figuras de autoridade (por exemplo, funcionários de bancos, policiais) por telefone para assustar as pessoas e fazê-las compartilhar informações confidenciais ou transferir fundos.

Smishing (phishing por SMS)

Semelhante ao vishingmas conduzido por SMS, smishing envia mensagens fraudulentas solicitando que os destinatários cliquem em links maliciosos ou compartilhem detalhes pessoais.

Catphishing

Uma tática enganosa em que os invasores criam personas on-line falsas para atrair indivíduos a relacionamentos românticos para exploração monetária ou acesso a informações pessoais.

Exemplos de ataques de phishing

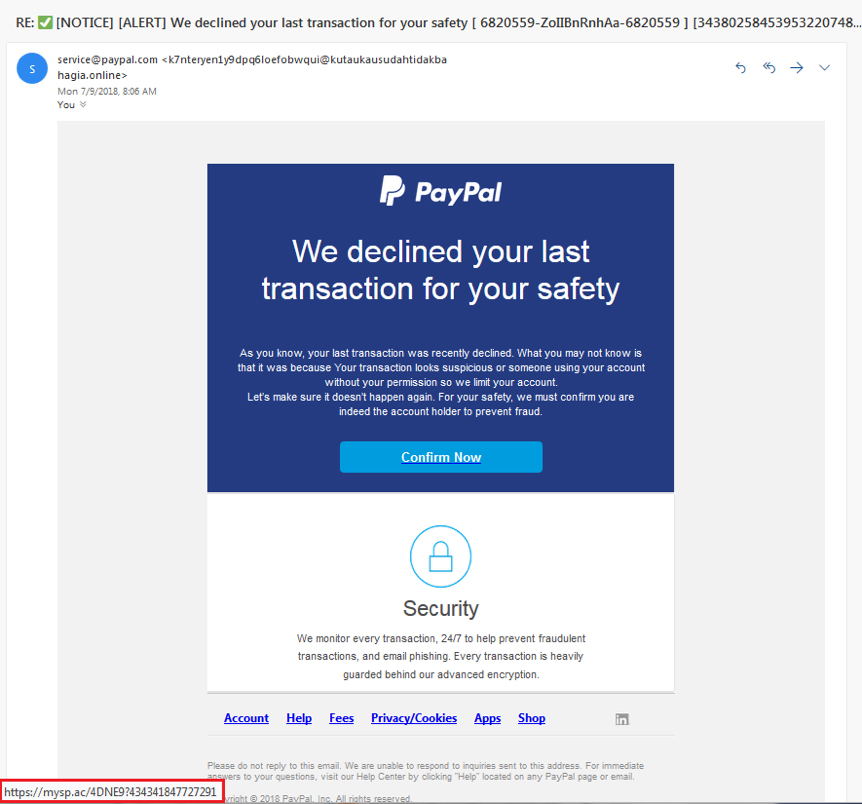

Aqui está um exemplo de uma tentativa de phishing que falsifica um aviso do PayPal, solicitando que o destinatário clique no botão "Confirmar agora". Passar o mouse sobre o botão revela o verdadeiro destino do URL no retângulo vermelho.

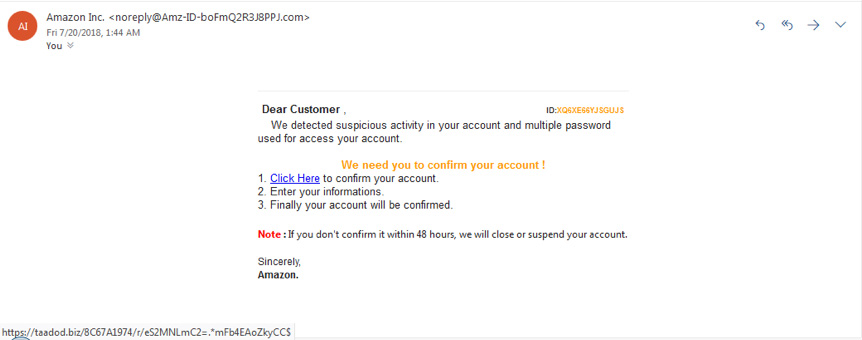

Aqui está outra imagem de ataque de phishing, desta vez alegando ser da Amazon. Observe a ameaça de fechar a conta se não houver resposta em 48 horas.

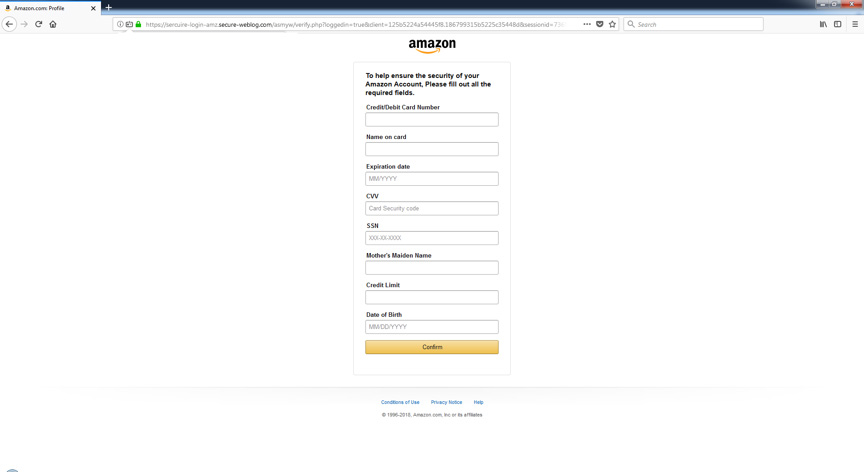

Ao clicar no link, você é levado a este formulário, que o convida a fornecer o que o phisher precisa para saquear seus objetos de valor:

Por que o phishing é eficaz?

O phishing é notavelmente eficaz devido à sua exploração da psicologia humana em vez de depender de táticas técnicas avançadas. Muitas vezes disfarçados de comunicações urgentes de figuras autorizadas, os golpes de phishing se aproveitam da confiança e do medo dos indivíduos.

Adam Kujawa, ex-membro do Malwarebytes Labs, resume a situação: "O phishing se destaca como o ataque cibernético mais simples, porém mais potente, visando principalmente o elemento mais suscetível e poderoso: a mente humana." A falta de sofisticação técnica e o potencial de provocar reações imediatas destacam por que o phishing continua sendo uma ameaça on-line grave e generalizada.

"O phishing é o tipo mais simples de ataque cibernético e, ao mesmo tempo, o mais perigoso e eficaz."

Os phishers não estão tentando explorar uma vulnerabilidade técnica no sistema operacional do seu dispositivo - eles estão usando engenharia social. De Windows e iPhones a Macs e Androids, nenhum sistema operacional está completamente a salvo de phishing, por mais forte que seja sua segurança. De fato, os invasores geralmente recorrem ao phishing porque não conseguem encontrar nenhuma vulnerabilidade técnica.

Por que perder tempo quebrando as camadas de segurança quando você pode enganar alguém para que lhe entregue a chave? Muitas vezes, o elo mais fraco em um sistema de segurança não é uma falha no código do computador, mas um ser humano que não verifica duas vezes a origem de um e-mail.

Agora que já exploramos o que é phishing e como ele funciona, vamos dar uma olhada onde tudo começou, voltando aos anos 70 com o hacking de sistemas telefônicos, também conhecido como "phreaking".

A história do phishing

O termo "phishing" compara as tentativas de fraude à pesca, em que a isca é usada para atrair as vítimas. Acredita-se que ele tenha se originado da cultura "phreaking" dos anos 70, que envolvia a invasão de sistemas telefônicos. Antes do termo "phishi

ng" foi cunhado, uma técnica semelhante foi apresentada em uma conferência de tecnologia em 1987. O primeiro uso conhecido do termo remonta a 1996, associado ao hacker Khan C Smith, em meio a um golpe contra os usuários da America Online (AOL), explorando a popularidade da AOL ao se passar por funcionários da AOL para coletar informações dos usuários.

No início dos anos 2000, os phishers mudaram o foco para sistemas de pagamento on-line, bancos e plataformas de mídia social. Eles criaram domínios falsos convincentes, especialmente falsificando o eBay e PayPal, enganando os usuários para que compartilhassem informações confidenciais. O primeiro ataque de phishing direcionado a bancos foi relatado em 2003. Em meados da década de 2000, o phishing havia se tornado uma grande ameaça cibernética com campanhas sofisticadas e organizadas, causando perdas financeiras significativas.

Os danos aumentaram ao longo dos anos, com incidentes notáveis, incluindo uma campanha patrocinada pelo Estado em 2011, a violação maciça de dados da Target em 2013 e tentativas de phishing político de alto nível em 2016. A tendência continuou em 2017, com um golpe que levou mais de US$ 100 milhões a serem desviados de gigantes da tecnologia como Google e Facebook.