Um site de phishing que se faz passar pelo recém-lançado jogo para navegador Pudgy World está visando usuários de criptomoedas com uma técnica que vai muito além de um logotipo convincente e um esquema de cores semelhante.

O Pudgy World é um jogo gratuito para navegador baseado na marca de NFTs Pudgy Penguins. Os jogadores exploram um mundo virtual, personalizam avatares de pinguins e cumprem missões. No entanto, alguns recursos estão vinculados a itens colecionáveis digitais e itens do jogo armazenados em carteiras de criptomoedas.

Isso significa que, às vezes, o jogo oficial solicita que os jogadores conectem uma carteira de criptomoedas para verificar a propriedade de itens ou desbloquear recursos adicionais. O site de phishing se aproveita dessa etapa: quando um visitante seleciona sua carteira nesse site falso, ele exibe o que parece ser a própria tela de desbloqueio daquela carteira. Para o usuário, parece, sem sombra de dúvida, o software da carteira de criptomoedas real em que ele já confia.

“Conecte sua carteira para começar”

A marca Pudgy Penguins passou por alguns meses extraordinários. O projeto de NFT de pinguins, revitalizado pelo CEO Luca Netz após sua aquisição em 2022, construiu de forma consistente uma das histórias de crossover mais convincentes da Web3: brinquedos de pelúcia físicos nas prateleiras do Walmart e da Target, um jogo para celular chamado Pudgy Party que ultrapassou um milhão de downloads e um jogo para navegador chamado Pudgy World, lançado em 10 de março de 2026 e que ganhou viralidade imediata.

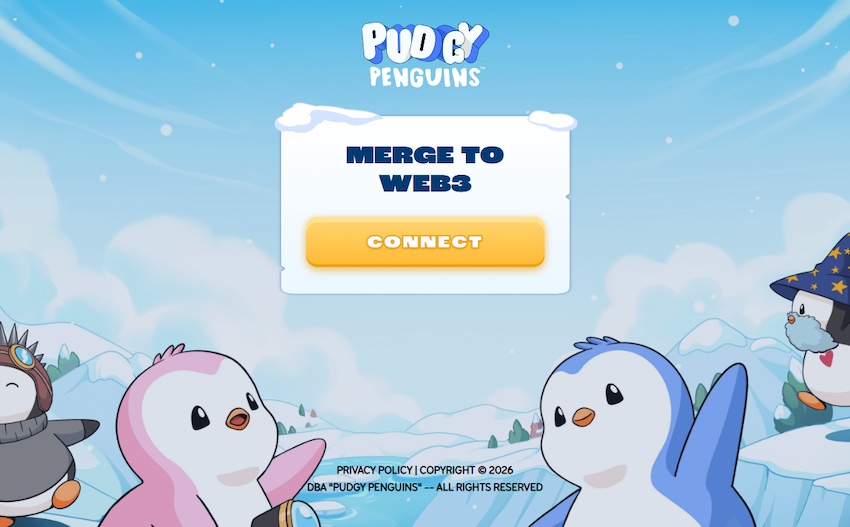

O jogo oficial pede aos jogadores que conectem uma carteira de criptomoedas para começar. Essa mensagem: “Conecte sua carteira para começar” está aparecendo agora, literalmente, em um site que não tem nada a ver com o Pudgy Penguins.

O domínio em questão é pudgypengu-gamegifts[.]live. Não tem qualquer vínculo com a Igloo Inc., a empresa responsável pelo Pudgy Penguins. O site reproduz a arte de fundo gelada do jogo oficial, o logotipo do Pudgy Penguins e a paleta de cores azul e branca característica da marca com tanta fidelidade que um usuário que chegasse ao site no meio da agitação do lançamento de um novo jogo não teria motivos óbvios para suspeitar de nada.

Onze carteiras, onze falsificações convincentes

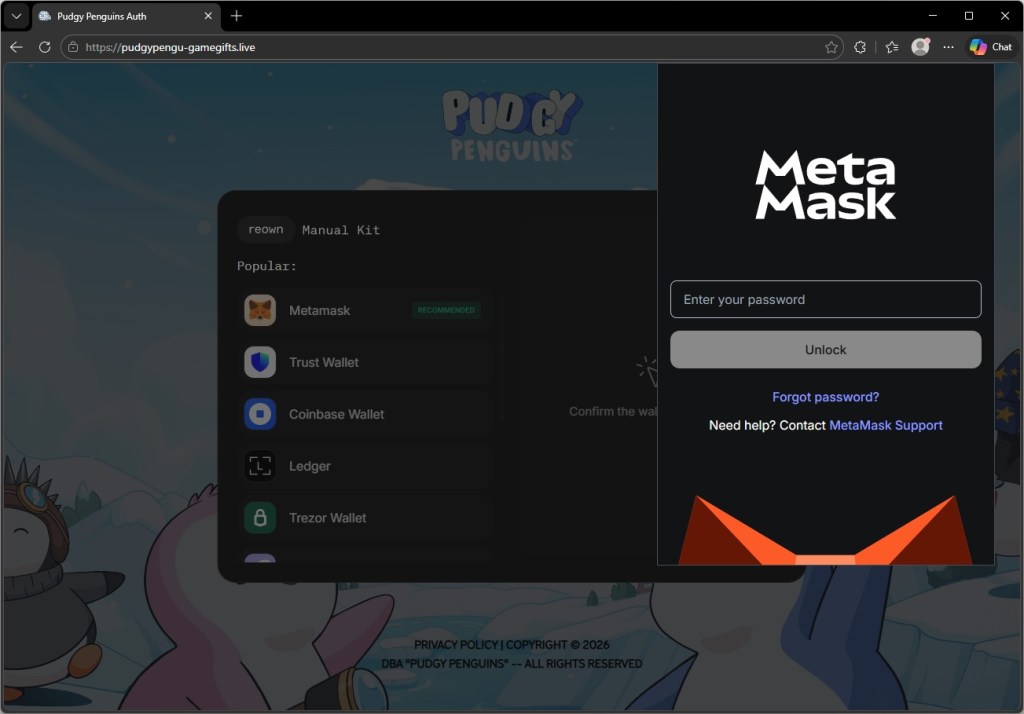

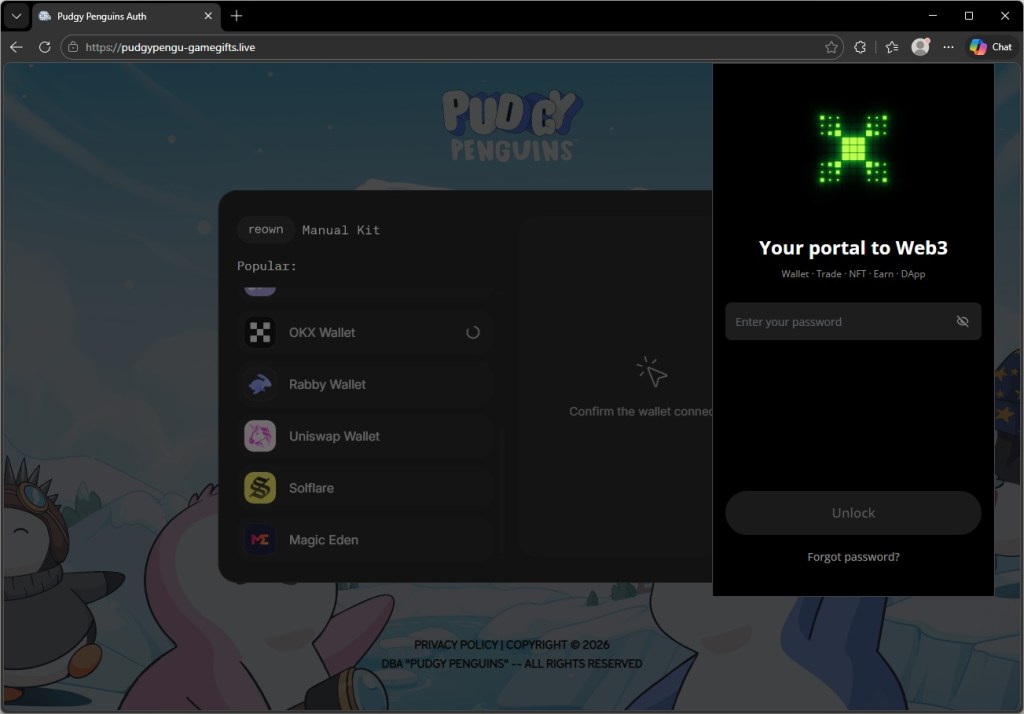

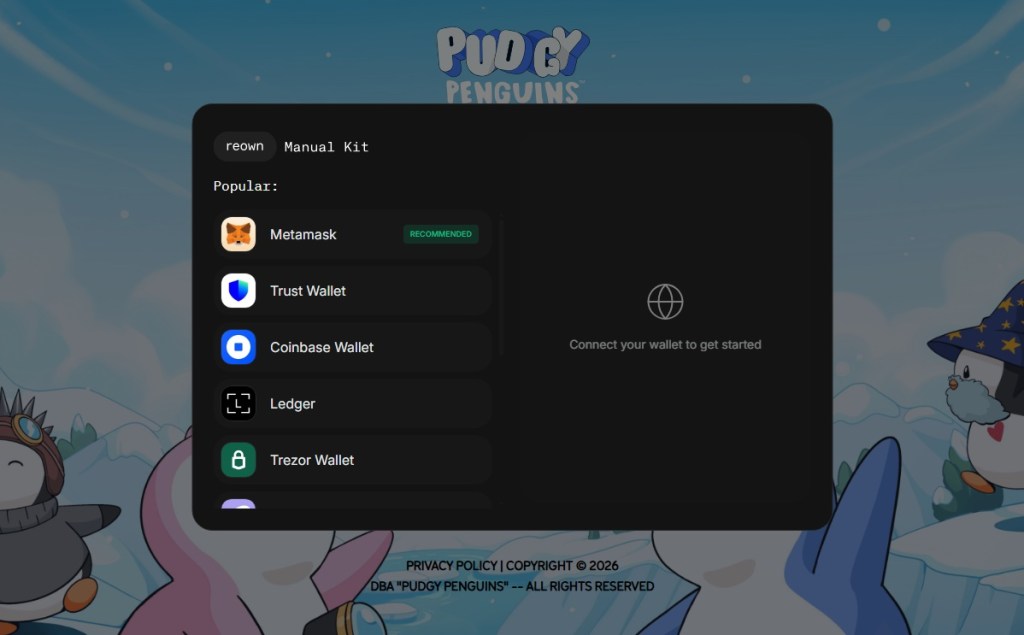

Ao clicar no botão CONECTAR, abre-se uma janela pop-up com tema escuro, projetada para se assemelhar ao kit de conexão Reown WalletConnect — a biblioteca de código aberto que o site oficial do Pudgy World utiliza para gerenciar conexões com carteiras. A janela modal exibe até mesmo os rótulos das guias “reown” e “Manual Kit” na parte superior, igualando-se ao componente original.

A seguir, uma lista das carteiras compatíveis:

MetaMask (marcada como “RECOMENDADA”), Trust Wallet, Coinbase Wallet, Ledger, Trezor Wallet, Phantom Wallet, Rabby Wallet, OKX Wallet, Magic Eden, Solflare e Uniswap Wallet.

O ataque torna-se tecnicamente interessante na etapa seguinte.

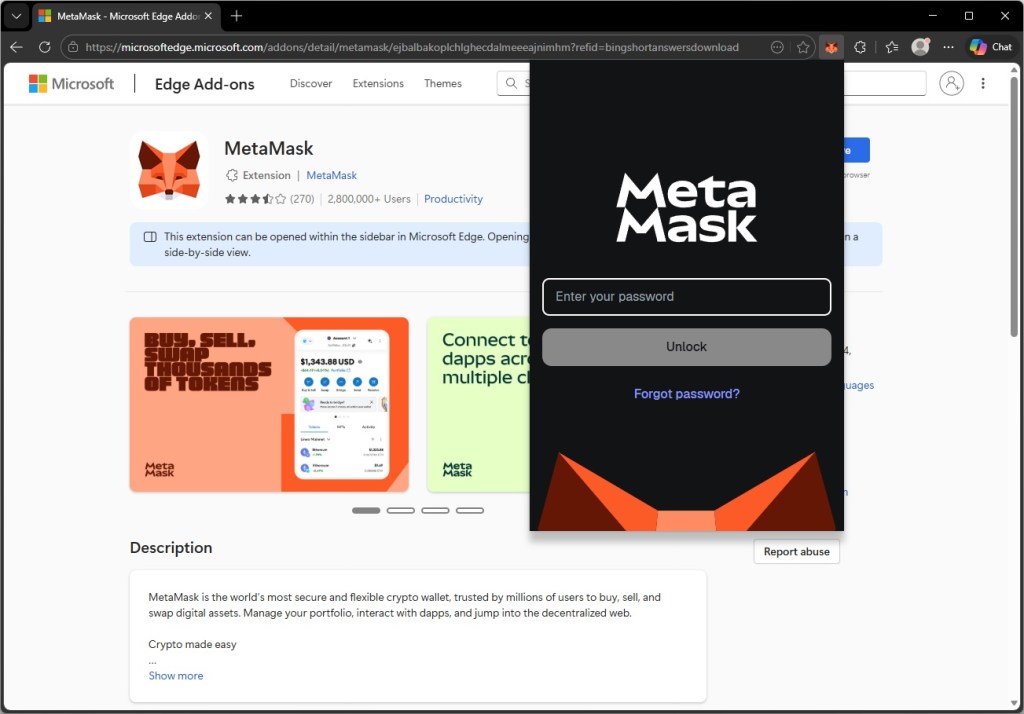

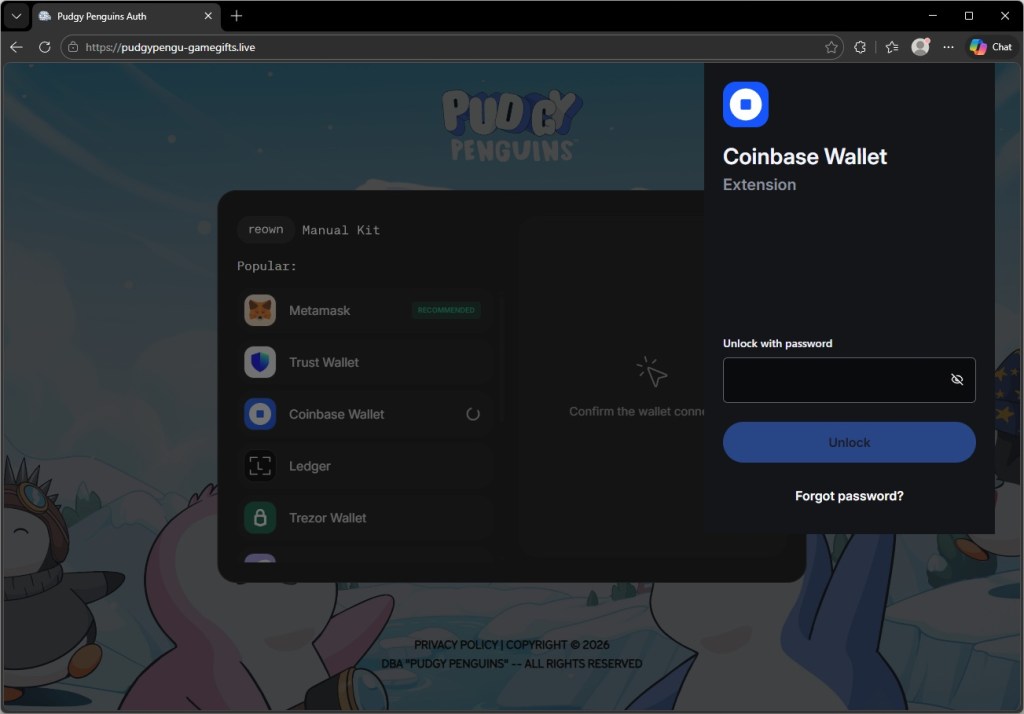

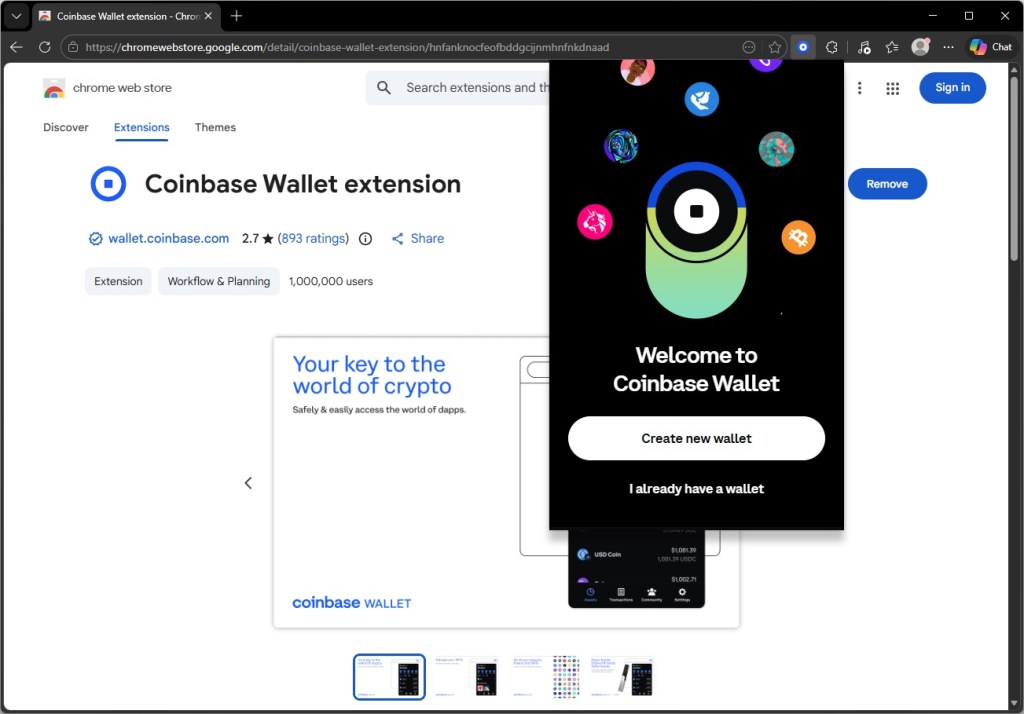

A seleção de uma carteira digital não redireciona o usuário para outra página nem abre um site externo. Em vez disso, a página exibe uma sobreposição projetada para se parecer com a tela de desbloqueio da extensão real da carteira no navegador. A sobreposição aparece na borda da janela do navegador, exatamente onde um pop-up de extensão real apareceria.

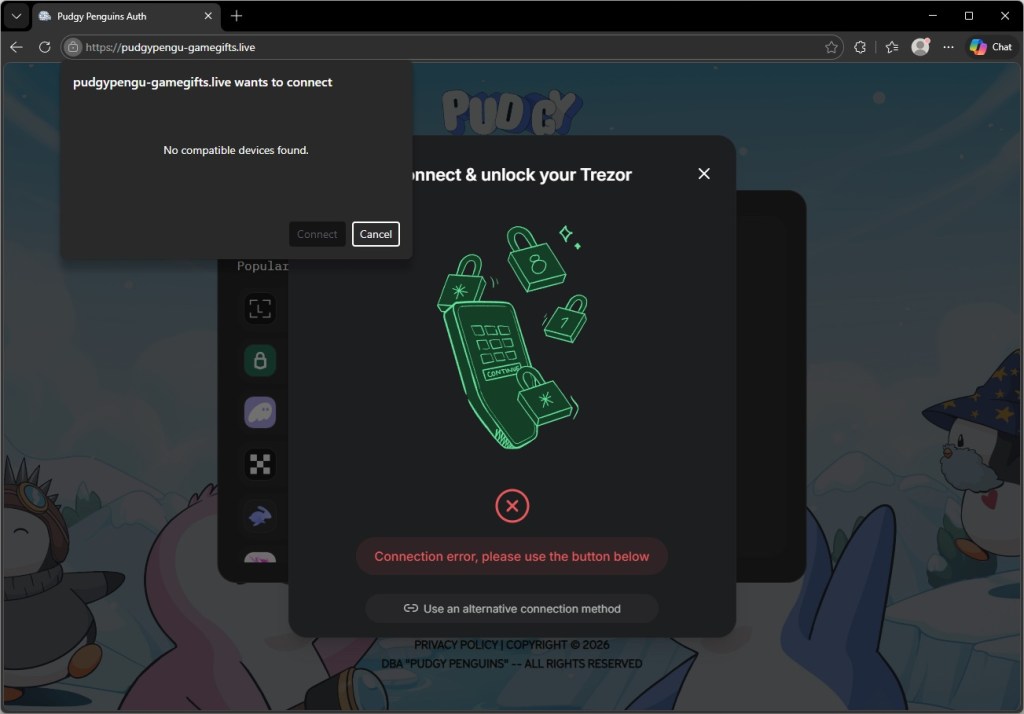

O funcionamento das carteiras de hardware é diferente. Ao selecionar a Trezor Wallet, abre-se uma caixa de diálogo no centro da tela que imita a interface do Trezor Connect, em vez de uma sobreposição no canto. Em ambos os casos, o resultado é que o usuário acredita estar visualizando seu próprio software instalado, quando, na verdade, está vendo um elemento de página da web controlado pelo invasor.

A falsificação fica exatamente onde ficaria sua extensão verdadeira

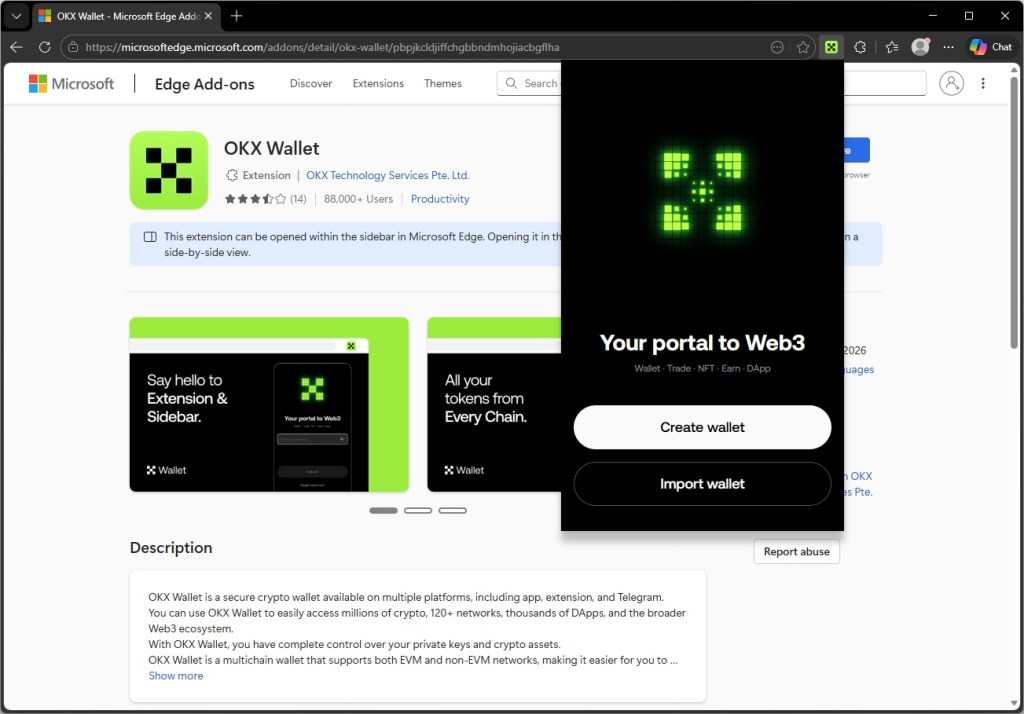

Para cada carteira de extensão de navegador da lista, o site de phishing exibe uma tela de desbloqueio criada para corresponder à identidade visual da extensão original, com o logotipo, o esquema de cores, o layout dos botões e o texto corretos.

As capturas de tela abaixo mostram as falsificações ao lado das extensões originais. As diferenças não são visíveis para quem não está prestando atenção.

Os usuários de carteiras de hardware não estão isentos, e o fato de a Trezor ter sido alvo desse ataque é particularmente revelador.

Os dispositivos Trezor costumam pertencer a pessoas que já estão no mundo das criptomoedas há tempo suficiente para investir em hardware de segurança dedicado. Em outras palavras, usuários que provavelmente possuem contas de maior valor.

Ao selecionar a carteira Trezor no site de phishing, é exibida uma caixa de diálogo que imita fielmente a interface da ponte Trezor Connect. Ao mesmo tempo, o navegador exibe um aviso de permissão para dispositivo USB nativo — a própria caixa de diálogo do sistema operacional, acionada por uma chamada à API WebUSB — com a mensagem “pudgypengu-gamegifts.live deseja se conectar”.

A mensagem exibe “Nenhum dispositivo compatível encontrado” se nenhum Trezor estiver conectado, mas a sequência foi projetada para parecer um processo de autenticação de hardware genuíno.

Um usuário que conectar seu Trezor neste momento e aprovar a permissão USB terá concedido ao site de phishing acesso à ponte do dispositivo.

Para quem não tem um dispositivo à mão, a janela de diálogo oferece outra opção: “Usar um método de conexão alternativo”. É provavelmente por esse caminho que ocorre o maior dano. Um usuário que não consegue fazer o fluxo de hardware funcionar e recorre a uma opção manual está a um passo de ser solicitado a digitar sua frase-semente — a chave mestra para tudo em sua carteira — diretamente em um campo controlado pelo invasor.

A página que finge estar inativa para os pesquisadores

A página de phishing é mais sofisticada do que parece à primeira vista.

Incorporado ao site está um carregador de JavaScript ofuscado, cujo conteúdo real está compactado e oculto por várias camadas de codificação, que realiza uma série de verificações antes de executar qualquer ação visível.

Primeiro, ele verifica se o navegador está sendo controlado por uma ferramenta automatizada do tipo que pesquisadores de segurança e sandboxes utilizam para analisar páginas suspeitas em massa. Se detectar uma, ele simplesmente para de funcionar e a página parece limpa.

Em seguida, ele lê o identificador do hardware gráfico para determinar se está sendo executado dentro de uma máquina virtual, que é outro ambiente de análise comum.

Somente depois de se certificar de que se trata de um usuário real é que ele solicita uma segunda carga útil, maior, do servidor do invasor. Essa carga útil contém o código responsável pelo roubo de credenciais.

Mesmo essa solicitação contém uma medida de segurança. Se a resposta do servidor for inferior a 500 KB (o tipo de resposta provisória que um fornecedor de segurança poderia enviar a um domínio malicioso conhecido), o carregador a descarta e não faz nada.

A consequência prática de tudo isso é que as ferramentas de varredura automatizadas provavelmente classificarão a página inicial como inofensiva, pois, na infraestrutura delas, ela se comporta como tal. A funcionalidade maliciosa só é carregada se o servidor do invasor decidir que vale a pena atacar o visitante.

Por que essa campanha tem como alvo os jogadores mais gordinhos

O momento parece ter sido escolhido a propósito. O Pudgy World foi lançado em 10 de março de 2026, e a campanha de phishing parece ter estado ativa mais ou menos na mesma época. Os novos jogadores que chegam ao jogo pela primeira vez estão passando por um processo de integração na Web3 que nunca experimentaram antes.

A etapa legítima de “conectar sua carteira” no site oficial leva os usuários a acreditar que esse comportamento é normal. O site de phishing, então, se aproveita dessa expectativa antes que a experiência possa questioná-la.

A variedade de carteiras visadas também é significativa. A campanha praticamente não deixa nenhuma carteira de fora. Seja a vítima detentora de Ethereum, Solana ou ativos multicadeia, há uma falsificação convincente à sua espera. Criar 11 falsificações de interface de usuário específicas para cada carteira não é uma tarefa trivial. Isso aponta para um agente malicioso com recursos consideráveis ou, mais provavelmente, para a reutilização de um kit comercial de phishing desenvolvido precisamente para esse tipo de ataque.

O que fazer se você tiver sido afetado

As campanhas de phishing relacionadas a criptomoedas há muito tempo se valem de airdrops falsos e páginas falsas do MetaMask. Esta campanha se destaca pela precisão com que imita a tela de desbloqueio de uma carteira, colocando o aviso exatamente onde um pop-up de extensão real apareceria e aproveitando a memória motora dos usuários.

O ataque também aproveita o lançamento do Pudgy World. À medida que os produtos Web3 alcançam públicos mais amplos, eles atraem invasores que têm como alvo usuários pouco familiarizados com a segurança de carteiras digitais.

Uma regra continua válida: um site nunca pode exibir a tela de desbloqueio da extensão real do seu navegador.

- Se você digitou a senha da sua MetaMask, Coinbase Wallet ou de qualquer outra carteira digital neste site, altere sua senha imediatamente, desbloqueando a extensão normalmente e acessando as Configurações. Considere transferir seus ativos para um novo endereço de carteira cuja frase-semente nunca tenha sido usada em nenhum site.

- Se você aprovou o pedido de permissão para o dispositivo USB do Trezor, desconecte o dispositivo e verifique o histórico de conexões do Trezor Suite. Uma conexão WebUSB por si só não expõe sua frase-semente, mas pode permitir que uma página maliciosa se comunique com a ponte. Revogue a permissão nas configurações do site do seu navegador imediatamente.

- Salve nos favoritos o site oficial do Pudgy Penguins (pudgypenguins.com) e o URL oficial do jogo. Acesse-os diretamente a partir desses favoritos, nunca por meio de um link no Discord, Twitter ou em uma mensagem direta.

- Instale uma extensão de navegador que sinalize domínios conhecidos por phishing antes de você interagir com eles. Malwarebytes Browser Guard bloqueará este domínio.

- Lembre-se desta regra: a tela de desbloqueio da sua carteira digital sempre aparece na barra na parte superior da janela, e não dentro do próprio conteúdo da página. Qualquer página que pareça exibir a solicitação de senha da sua carteira digital dentro do conteúdo da página é um site de phishing.

Indicadores de Compromisso (IOCs)

Domínios

pudgypengu-gamegifts[.]live