Identificamos uma grande campanha de engenharia social destinada a direcionar as pessoas para sites de apostas online, fazendo-as acreditar que estão instalando um aplicativo legítimo.

Chamamos isso de FriendlyDealer. O fenômeno já foi observado em pelo menos 1.500 domínios, cada um hospedando um site que se faz passar pelo Google Play ou pela Apple App Store. Os usuários acreditam estar baixando um aplicativo de jogos de azar de uma fonte confiável, com todas as verificações, avaliações e medidas de segurança que isso implica. Mas, na verdade, eles ainda estão em um site, instalando um aplicativo web que, em seguida, os redireciona para ofertas de cassino por meio de links de afiliados.

A campanha não rouba senhas nem instala malware tradicional. Em vez disso, ela gera receita por meio de comissões sempre que alguém se cadastra ou deposita dinheiro em um desses sites.

Isso pode parecer menos grave do que um trojan bancário, mas o resultado final é que as pessoas são direcionadas para sites de apostas não regulamentados, sem verificação de idade, sem limites de depósito e sem proteções ao consumidor. E isso ocorre em um momento em que o vício em jogos de azar está sendo considerado a explosão mais rápida do setor que o país já viu.

Um kit, dezenas de aplicativos, criados para imitar lojas de aplicativos reais

O FriendlyDealer foi desenvolvido como um kit único e reutilizável, capaz de gerar diversas listagens falsas de aplicativos.

O kit detecta qual dispositivo você está usando e exibe uma loja falsa diferente de acordo com isso. Android veem uma Google Play Store falsa. Os usuários de iPhone veem uma Apple App Store falsa. O kit até carrega as fontes de sistema corretas para cada plataforma (Google Sans no Android, San Francisco no iOS) para que a tipografia corresponda ao que você esperaria ver no seu próprio celular.

Na verdade, trata-se de uma única aplicação web que lê todo o seu conteúdo a partir de um arquivo de configuração incorporado na página. Basta alterar esse arquivo para obter uma lista de aplicativos completamente diferente, rodando no mesmo código.

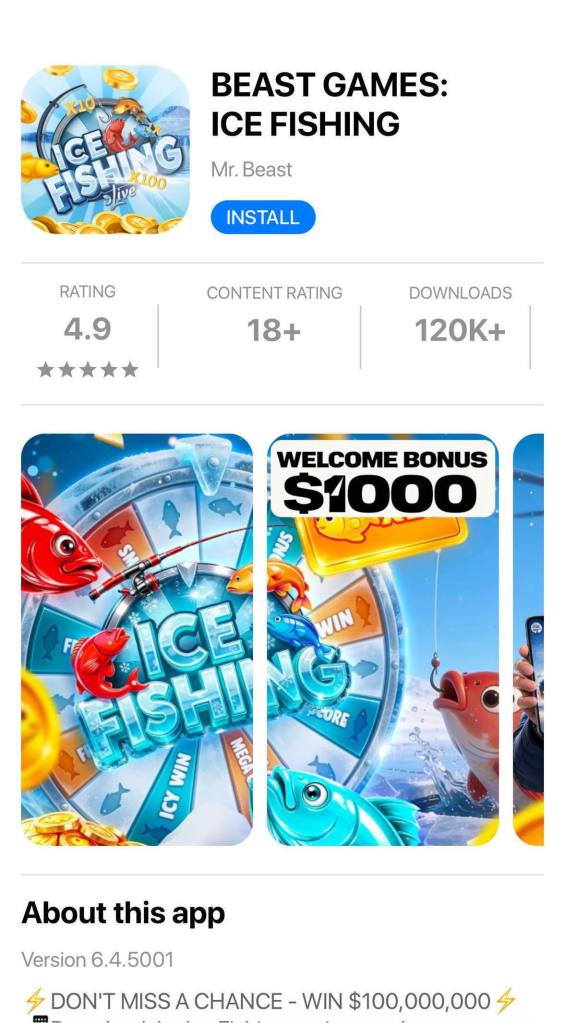

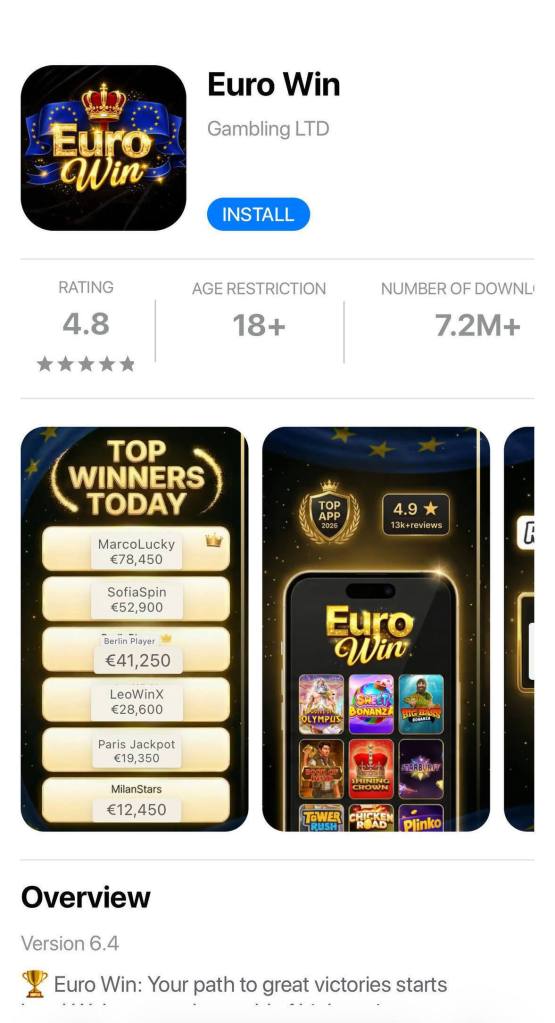

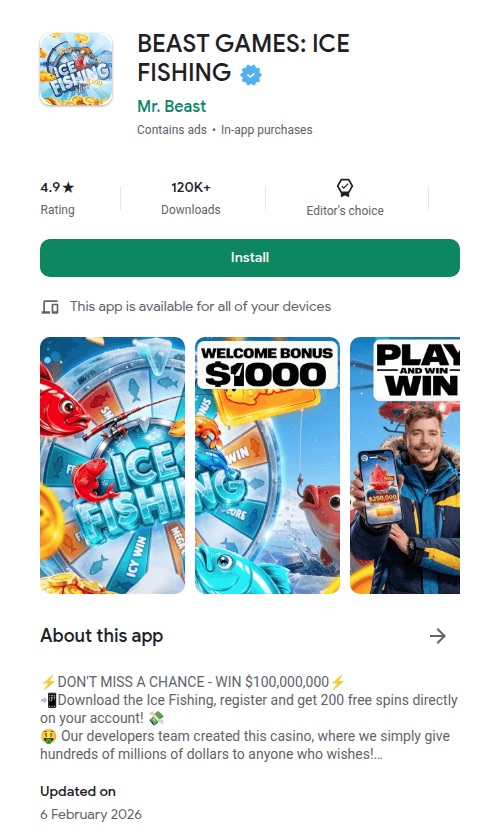

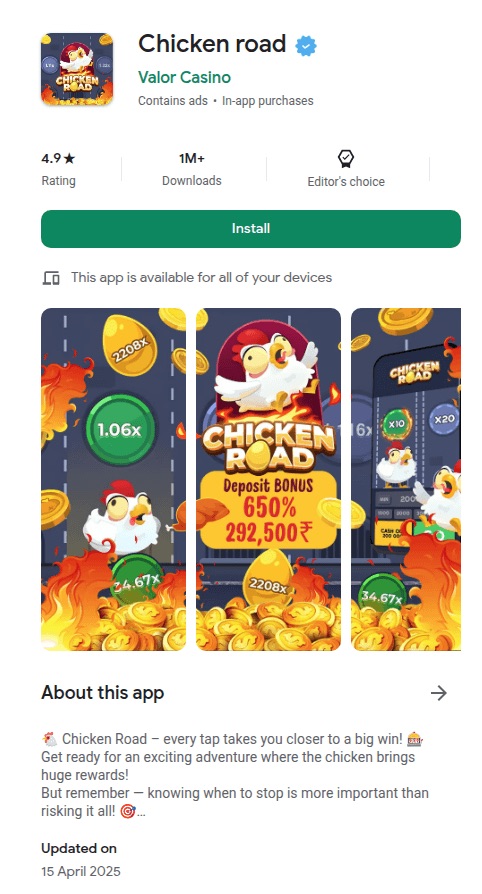

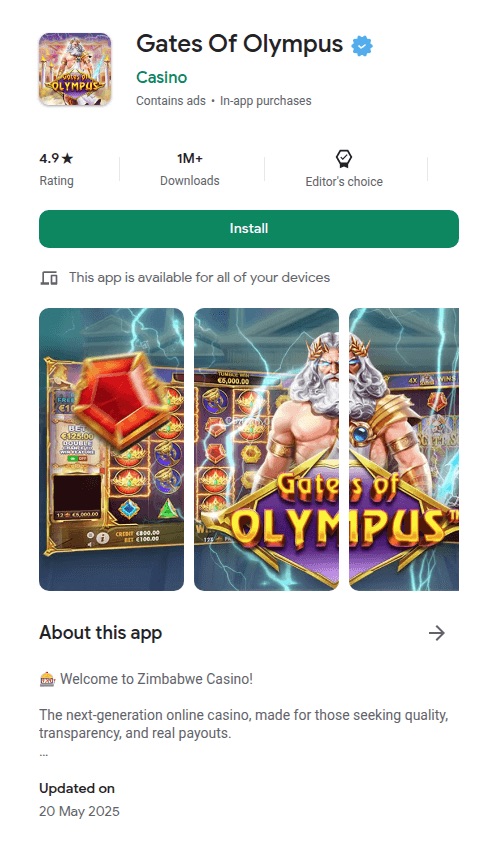

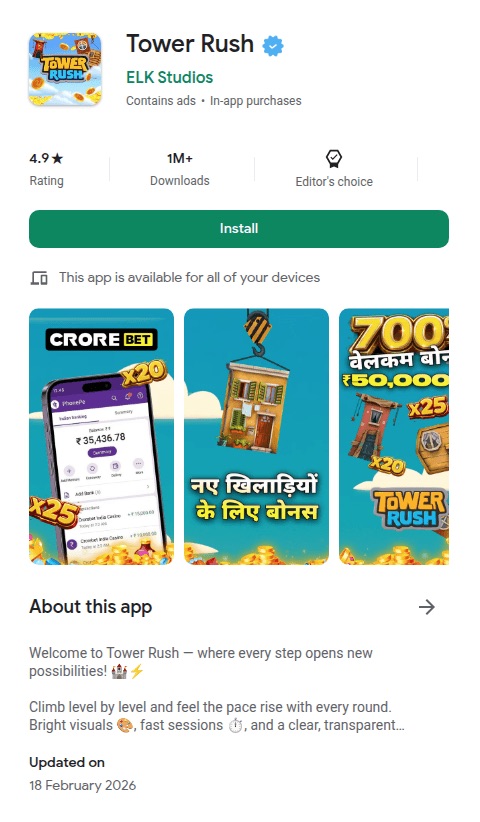

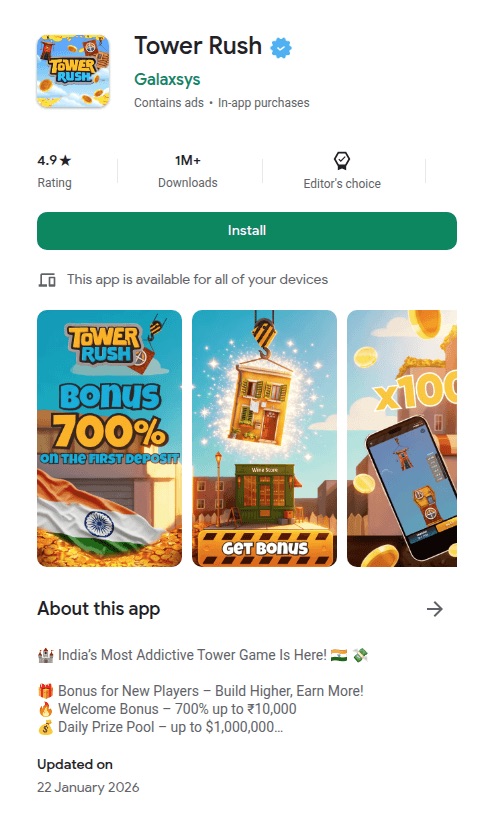

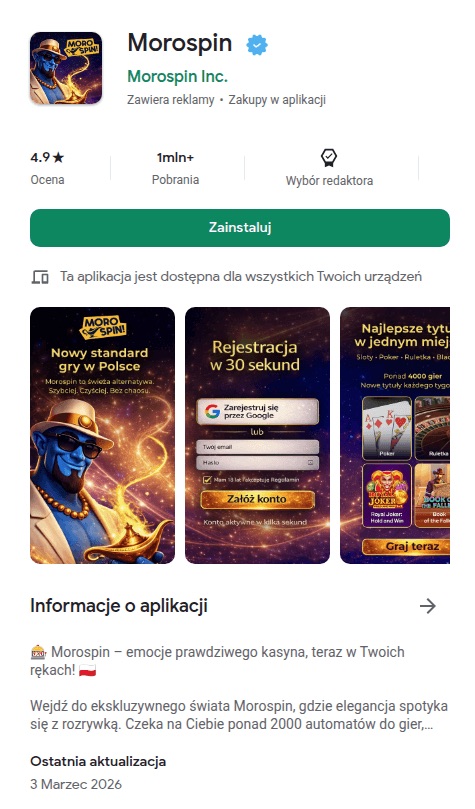

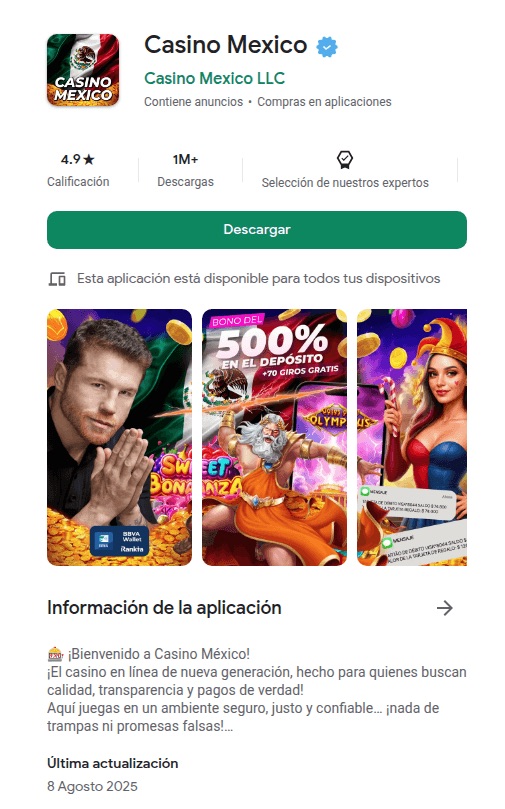

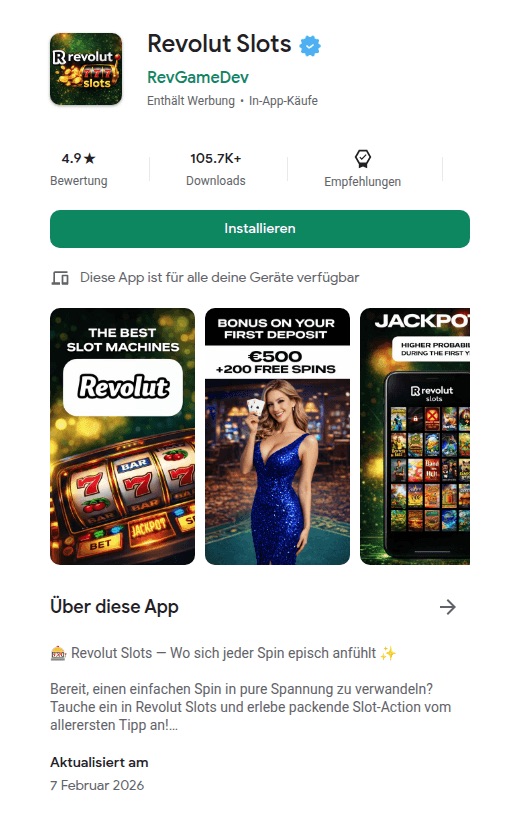

Os operadores têm usado isso para lançar pelo menos vinte marcas de cassino, desde“Tower Rush”(189 implantações) até“Chicken Road”(97) e“BEAST GAMES: ICE FISHING”(43), que se faz passar YouTube MrBeast. (Vale ressaltar que algumas versões reutilizam os nomes de marcas legítimas de jogos de azar, mas nenhuma delas está afiliada à operação.)

As avaliações são falsas. Diferentes aplicativos reutilizam nomes de usuário, fotos de perfil, textos e respostas dos desenvolvedores idênticos, e esses elementos são repetidos em várias marcas. Antes de mostrar a loja falsa, o kit também pode exibir um minijogo simples de cassino para aumentar o engajamento.

O falso botão “Instalar” no Android em um Chrome que só funciona em dispositivos móveis. Ele captura o prompt de instalação Chromee o aciona quando tocado, fazendo com que apareça uma caixa de diálogo de instalação real. O aviso habitual sobre a instalação de aplicativos de fontes desconhecidas não aparece. Pesquisas anteriores demonstraram que os aplicativos instalados dessa forma podem até mesmo exibir a mensagem “Instalado da Google Play Store” nas configurações do seu celular.

O código faz de tudo para direcionar você ao navegador correto. Se você acessar o site por meio de Instagram Facebook Instagram , estará no navegador integrado desses aplicativos, que não consegue acionar a instalação. No Android, o kit gera um link especial que força a página a reabrir no Chrome. No iOS, ele faz o mesmo, mas para o Safari. Se Chrome instalado, o mecanismo de fallback redireciona você para a Play Store oficial para baixá-lo. Há até mesmo um manipulador separado para o navegador da Samsung. A engenharia específica para cada navegador é excepcionalmente detalhada.

A página desativa o zoom, dificultando a inspeção detalhada. O kit atribui um ID de rastreamento por usuário e o reutiliza nos fluxos de análise, eventos, registro de notificações push e encaminhamento de ofertas.

O kit está preparado para publicidade paga. A configuração inclui espaços vazios para pixels de rastreamento de quatro plataformas de publicidade: Google, Yandex, Facebook e TikTok. O aplicativo e o script em segundo plano podem encaminhar identificadores de anúncios Facebook(_fbc / _fbp) quando esses valores estiverem disponíveis. O código faz referência a campos de telemetria do Yandex e vem com comentários e strings de depuração em russo, o que é consistente com um contexto de desenvolvimento de língua russa, embora esses artefatos também possam ter sido herdados de um kit reutilizado ou adquirido.

O processo é simples: comprar tráfego publicitário, identificar o dispositivo, exibir uma loja de aplicativos falsa, simular uma instalação que pareça verdadeira e redirecionar para um cassino por meio de um link de afiliado.

Você não está instalando um aplicativo

Quando um usuário toca em “Instalar”, a página não baixa realmente um aplicativo. Em vez disso, o navegador cria o que se chama de Aplicativo Web Progressivo (PWA). Trata-se, essencialmente, de um site que funciona como um aplicativo, com seu próprio ícone na tela inicial e sua própria tela de boas-vindas. Para a maioria das pessoas, é impossível diferenciá-lo de um aplicativo de verdade.

Depois de instalada, o aplicativo pode continuar em execução em segundo plano usando recursos do navegador chamados service workers (mantendo uma conexão persistente com o seu dispositivo). Os exemplos incluem o service worker principal da PWA e o código para registrar um service worker de notificações push separado (para enviar notificações) quando ativado.

O kit também sabe quando você já o instalou. Ele verifica se há sua própria PWA no seu dispositivo e, caso a encontre, ignora completamente a loja falsa e o direciona diretamente para o cassino.

Um domínio une tudo

Cada instalação do FriendlyDealer se conecta ao servidor principal através do mesmo domínio: ihavefriendseverywhere[.]xyz. Este é o servidor de coleta de dados da campanha e o nome que inspirou o nome de referência que usamos para a operação.

O script em segundo plano e o código do aplicativo enviam dados de telemetria para este domínio, incluindo o idioma do navegador, o fuso horário, dados do user-agent, dicas opcionais do user-agent para o cliente, identificadores de campanha e identificadores de anúncios, quando esses valores estiverem disponíveis. Grande parte desses dados é enviada por meio de cabeçalhos de solicitação personalizados.

Algumas solicitações utilizam o método HEAD para serem mais leves.

O código do aplicativo também envia algo que o script em segundo plano não envia: relatórios de erros de JavaScript. Cada falha, cada carregamento de recurso com erro e cada exceção não tratada que ocorre no dispositivo da vítima é capturada, agrupada em um objeto de erro estruturado com data e hora e contexto, e enviada para ihavefriendseverywhere[.]xyz/api/log_standard_err. Na verdade, os operadores estão coletando tanto dados dos usuários quanto dados de telemetria de erros de produção a partir de dispositivos reais.

Se uma solicitação falhar (por exemplo, devido a um sinal fraco), o script em segundo plano a armazena localmente e tenta novamente mais tarde. Assim que a conexão for restabelecida, os dados são enviados automaticamente.

O aplicativo falso também solicita permissão para enviar notificações. Se o usuário conceder essa permissão, o kit pode registrar uma assinatura de notificações push e criar um canal direto para notificações futuras. Essas notificações aparecem como notificações normais do aplicativo, proporcionando aos operadores um canal direto de comunicação com o usuário, mesmo depois que o aplicativo for fechado.

Siga o dinheiro: comissões de afiliados, não malware

O FriendlyDealer não espalha vírus nem toma o controle dos dispositivos. Todo o negócio funciona com base emcomissões de afiliados. Cada página falsa de loja de aplicativos contém um redirecionamento oculto para uma rede de rastreamento de afiliados. Quando um usuário se cadastra ou deposita dinheiro, o operador recebe uma comissão.

Encontramos várias redes de rastreamento de afiliados no código. Um ID por usuário aparece em toda a lógica de análise, eventos, notificações push e roteamento de ofertas do kit, permitindo que as atividades sejam correlacionadas em várias etapas do funil.

Esse modelo explica a enorme escala da campanha. Cada domínio é descartável. O kit funciona como um modelo: basta alterar um arquivo de configuração para criar uma nova marca de cassino em um novo domínio em questão de minutos. Com pagamentos de afiliados de jogos de azar que, segundo relatos, variam de US$ 50 a US$ 400 por usuário que faz um depósito, mesmo uma pequena taxa de conversão em mil domínios gera lucros rapidamente.

Quem está por trás disso?

Não podemos atribuir a campanha a um grupo específico, mas há pistas. O código-fonte contém comentários em russo (por exemplo,“Создаем таймер для измерения времени загрузки Vue“). Uma das compilações foi lançada com strings de depuração em russo não removidas, que foram eliminadas da versão de produção. O código se integra ao Yandex Metrica, que é popular na Rússia e nos antigos países da União Soviética.

Isso aponta para um contexto de desenvolvimento em língua russa, embora o código possa ter sido reutilizado ou adquirido.

O código também contém tags de marketing de afiliados — preland-alias e preland-final-action —, em que uma “página de pré-destino” é a página que o visitante vê antes da oferta propriamente dita. O código do aplicativo mostra que essa tag controla o comportamento do kit: um valor de 0 aciona a instalação de um PWA, enquanto 1 redireciona para uma loja de aplicativos. Combinado com slots de pixel de anúncio plug-and-play, configuração por implantação e lógica de staging/produção, isso sugere fortemente um kit reutilizável criado para várias campanhas ou operadoras, e não um projeto pontual.

Encontramos várias compilações do mesmo kit. A versão de produção não contém mensagens de depuração, mas outras compilações incluem mensagens de erro completas em russo e suporte a algarismos arábicos em toda a interface — contagem de downloads, avaliações, datas de comentários e muito mais. Isso não parece ser um kit desenvolvido para um único mercado; parece ter sido projetado para oferecer suporte a variantes regionais já na fase de compilação.

Um truque conhecido com um resultado diferente

Páginas falsas de lojas de aplicativos são uma técnica conhecida, frequentemente usada para roubar credenciais bancárias ou distribuir spyware. O FriendlyDealer segue o mesmo roteiro: uma loja falsa convincente e um processo de instalação que parece real, mas com um objetivo diferente. Ele não assume o controle do seu celular nem rouba suas senhas. Em vez disso, ele direciona você para plataformas de jogos de azar e ganha uma comissão quando você gasta dinheiro.

O dano é financeiro, e não técnico: as vítimas são direcionadas para ofertas de jogos de azar por meio de processos enganosos de instalação e redirecionamento, e podem acabar depositando dinheiro em sites que não escolheram intencionalmente.

Isso também serve como um lembrete de que nem todo golpe tem como objetivo roubar suas senhas. A fraude de afiliados, especialmente no setor de jogos de azar online, pode financiar operações gigantescas sem nunca ter acesso a uma única credencial. Os responsáveis por isso criaram uma verdadeira fábrica: um modelo, vinte marcas, mais de 1.500 domínios. Anúncios pagos atraem o tráfego. As lojas de aplicativos falsas fecham o negócio. A rede de afiliados paga as contas.

O que torna isso eficaz é o fato de que se aproveita indevidamente de recursos que deveriam ser confiáveis. O fluxo de instalação de aplicativos Chromeno Android a opção “Adicionar à tela inicial” do Safari no iPhone são recursos legítimos, que cumprem exatamente a função para a qual foram projetados. O problema é que a página que desencadeia a instalação é uma fraude. O kit foi cuidadosamente projetado para que apenas os usuários certos, nos dispositivos certos e provenientes dos anúncios certos, o vejam.

O que fazer se você instalou um desses aplicativos

No Android:

- Remova o aplicativo: mantenha o ícone pressionado e toque em Desinstalar, ou acesse Configurações > Aplicativos e remova tudo o que você não reconhecer.

- Limpe os dados do site no Chrome: o aplicativo pode deixar dados armazenados no seu navegador. Abra Chrome Configurações > Configurações do site > Todos os sites, localize o site e toque em Limpar e redefinir.

- Verifique as permissões de notificação: acesse o Chrome Configurações > Notificações e remova todos os sites que você não reconhecer. Desinstalar o aplicativo não retira o acesso às notificações.

- Verifique outros navegadores: se você usa Edge, o Brave ou outro navegador baseado no Chromium, repita os mesmos passos nesses navegadores.

No iPhone:

- Remova o aplicativo: mantenha pressionado o ícone do aplicativo na tela inicial e toque em “Remover aplicativo”. No iOS, os PWAs não instalam um script em segundo plano como fazem no Android; portanto, ao remover o ícone, os dados do site armazenados em cache também são removidos.

- Limpar os dados do site no Safari: Vá para Ajustes > Safari > Advanced > Dados do site e procure o domínio. Deslize para excluí-lo. Isso limpa todos os cookies restantes e os dados armazenados.

- Verifique as permissões de notificação: vá em Ajustes > Aplicativos > Safari. Role até a seção “Ajustes para sites ” e toque em “Notificações”. Encontre o site e remova ou negue o acesso.

Se você depositou dinheiro após ser redirecionado por uma dessas páginas e acredita ter sido vítima de fraude, entre em contato com seu banco ou provedor de pagamentos imediatamente.

Indicadores de Compromisso (IOCs)

Domínios

ihavefriendseverywhere[.]xyz—Servidor de exfiltração de dados e registro de errosvalor[.]bet—URL do portal/ponto de verificação (caminho /__pwa_gate)wikis[.]lifestyle—Referência a um domínio codificada diretamente no código do aplicativo

Os golpistas sabem mais sobre você do que você imagina.

Mobile Security Malwarebytes Mobile Security você contra phishing, mensagens de texto fraudulentas, sites maliciosos e muito mais. Com o Scam Guard integrado, alimentado por IA e em tempo real.