Descobrimos várias campanhas que distribuem um programa de roubo de informações que monitoramos como NWHStealer, utilizando desde VPN falsos VPN até utilitários de hardware e mods de jogos. O que destaca essa campanha não é apenas o malware, mas a amplitude e a eficácia com que está sendo disseminado.

Uma vez instalado, ele pode coletar dados do navegador, senhas salvas e informações de carteiras de criptomoedas, que os invasores podem usar para acessar contas, roubar fundos ou realizar novos ataques.

Detectamos várias campanhas que utilizam diferentes plataformas e iscas para distribuir o NWHStealer. O stealer é carregado e executado de várias maneiras, como por meio de autoinjeção ou injeção em outros processos, tais como RegAsm (Ferramenta de Registro de Assemblagem da Microsoft). Frequentemente, wrappers adicionais, como MSI ou Node.js, são usados como carregador inicial.

O programa malicioso é distribuído por meio de iscas (o que o arquivo afirma ser), tais como:

- VPN

- Utilitários de hardware (por exemplo,

OhmGraphite,Pachtop,HardwareVisualizer,Sidebar Diagnostics) - Software de mineração

- Jogos, truques e mods (por exemplo,

Xeno)

Está hospedado ou é compartilhado em vários canais de distribuição, incluindo:

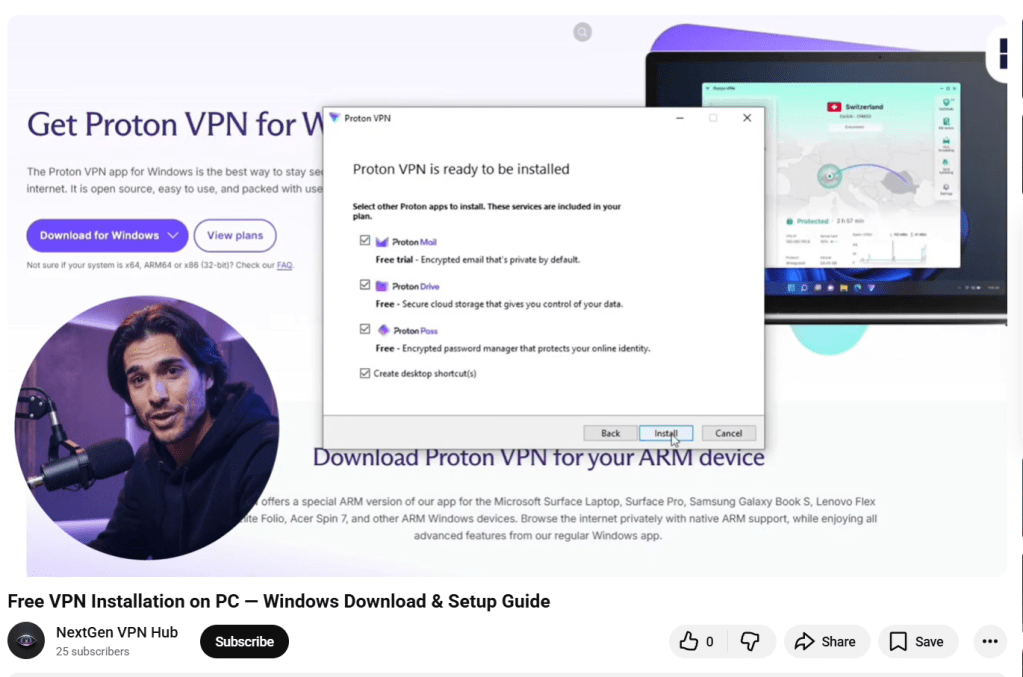

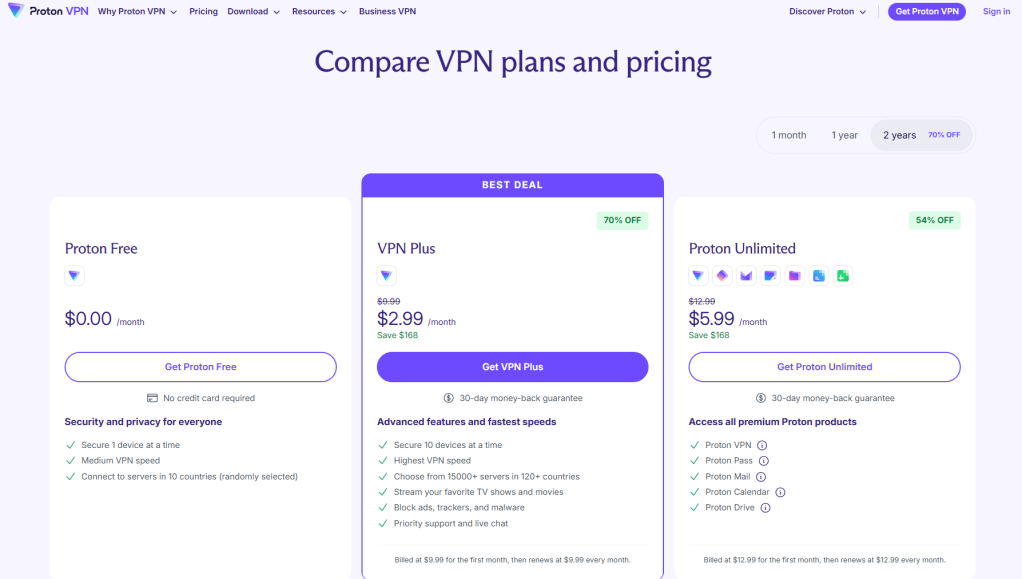

- Sites falsos que se fazem passar por serviços legítimos, como o Proton VPN

- Plataformas de hospedagem de código, como GitHub e GitLab

- Serviços de hospedagem de arquivos, como o MediaFire e o SourceForge

- Links e redirecionamentos de YouTube relacionados a jogos e segurança

Embora existam muitos métodos de distribuição, neste blog abordaremos dois casos:

- Caso 1: Um provedor de hospedagem web gratuita que distribui um arquivo ZIP malicioso que carrega o programa de roubo de dados por meio de autoinjeção

- Caso 2: Sites falsos que carregam o programa de roubo de dados por meio do sequestro de DLLs e da injeção no processo RegAsm

Caso 1: Provedor de hospedagem gratuita distribui o programa de roubo de dados

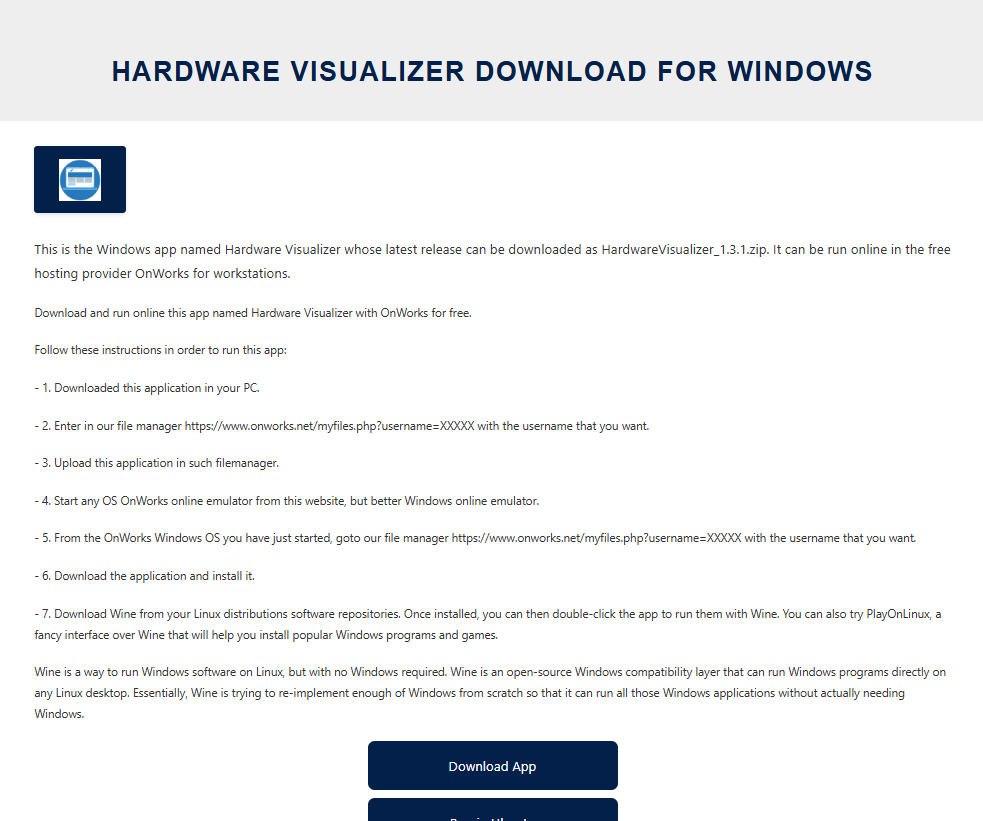

O primeiro caso é o mais inesperado. Descobrimos que um provedor de hospedagem gratuita, o onworks[.]net, hospeda arquivos ZIP em sua seção de downloads que, na verdade, distribuem o programa de roubo de dados.

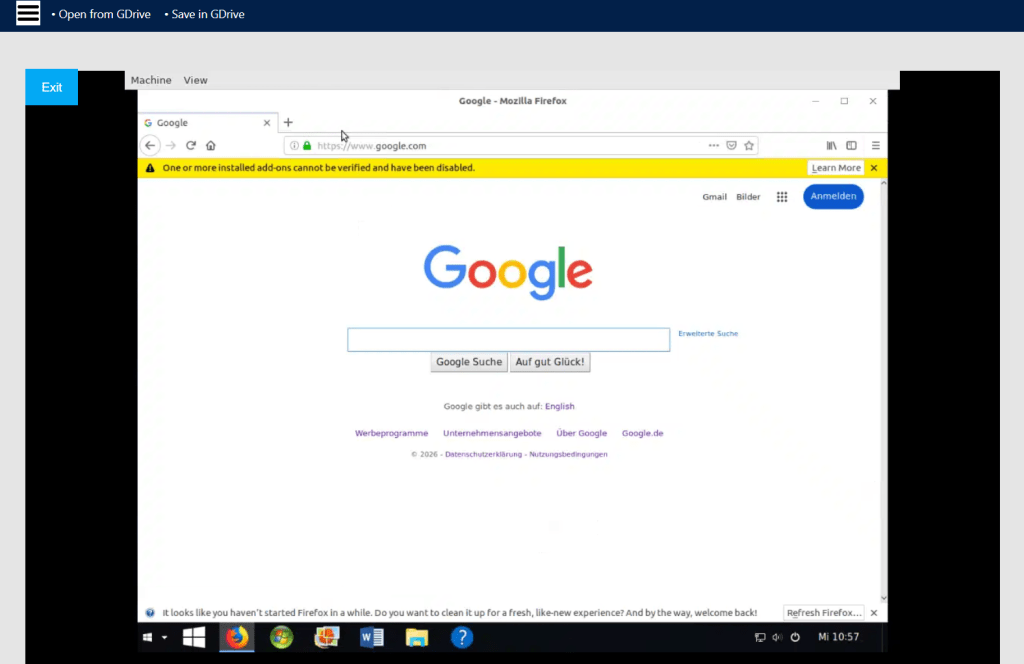

O site, classificado entre os 100 mil primeiros, permite que os usuários executem máquinas virtuais inteiramente no navegador.

Por meio desse site, os usuários baixam um arquivo ZIP malicioso com nomes como:

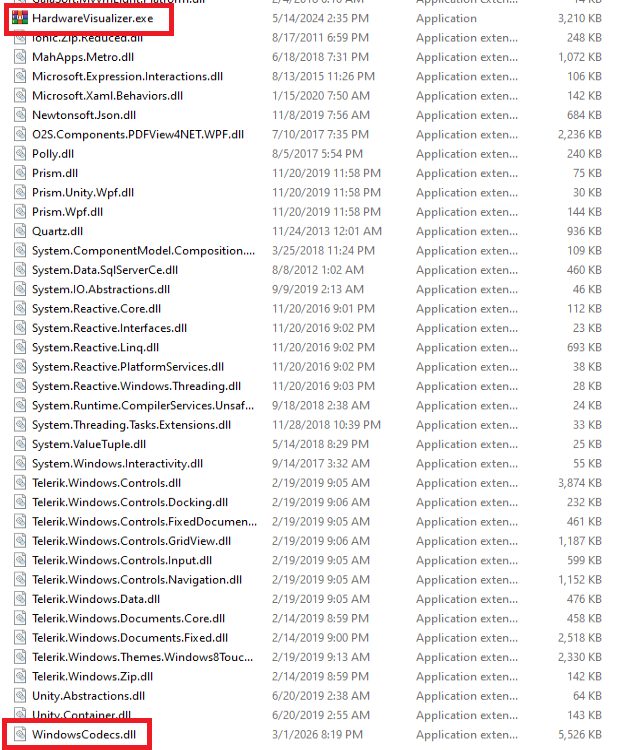

OhmGraphite-0.36.1.zipSidebar Diagnostics-3.6.5.zipPachtop_1.2.2.zipHardwareVisualizer_1.3.1.zip

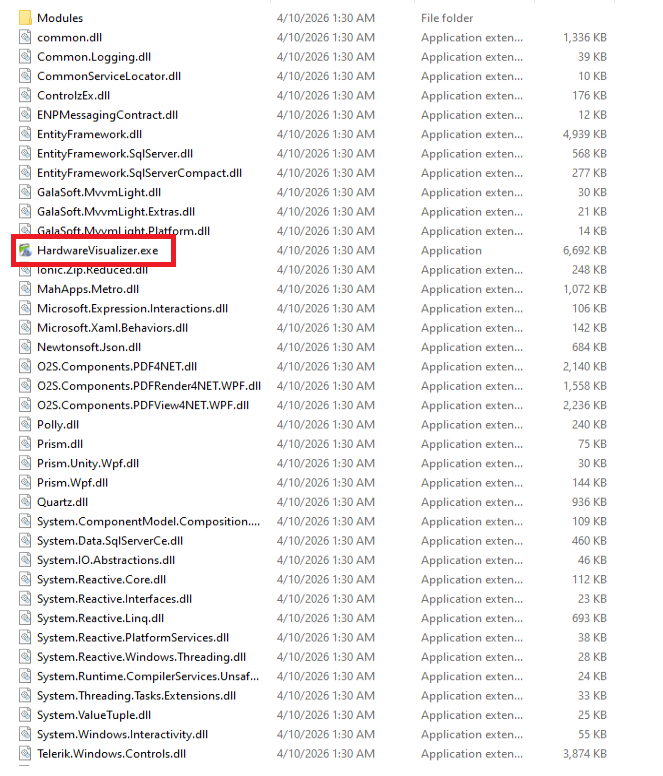

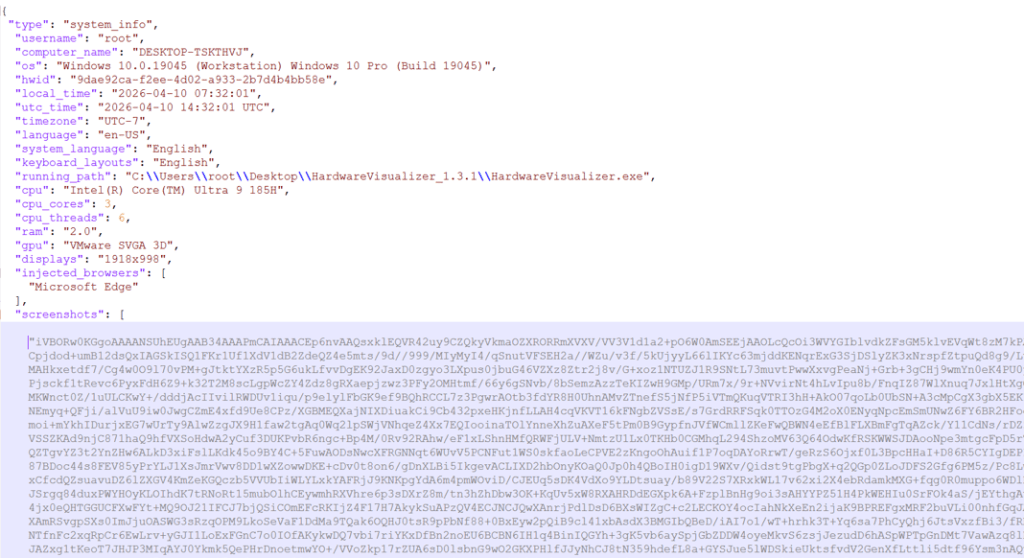

Nesse caso, o código malicioso responsável por carregar o stealer está incorporado no executável, por exemplo HardwareVisualizer.exe.

O carregador contém código irrelevante para dificultar a análise e realiza várias operações, incluindo:

- Verificar se há ferramentas de análise no ambiente e encerrar o processo caso sejam detectadas

- Implementação de uma função de descriptografia personalizada para strings

- Resolução de funções utilizando

LoadLibraryAeGetProcAddress - Descriptografar e carregar a próxima etapa usando AES-CBC por meio das APIs do BCrypt

Essa não é a única forma de distribuição do programa malicioso. Encontramos iscas semelhantes, com os mesmos nomes de arquivos ZIP, que, em vez disso, distribuem o programa malicioso por meio do sequestro de DLLs.

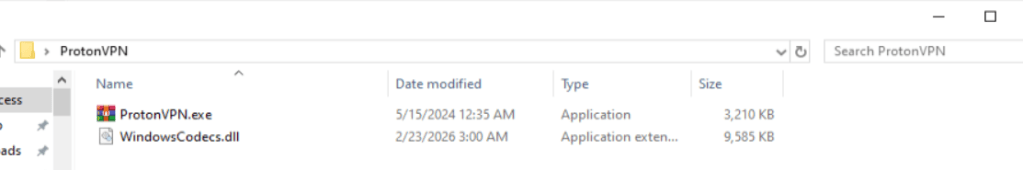

Nesse caso, HardwareVisualizer.exe é, na verdade, o executável do WinRAR, e o código malicioso está localizado em WindowsCodecs.dll.

Ao rastrear o carregador de DLL, também observamos que ele foi distribuído em outras campanhas com iscas diferentes. Por exemplo, no segundo caso analisado, essa DLL maliciosa é disseminada por meio de sites falsos.

Caso 2: VPN falso do Proton VPN e carregador de DLL

No segundo caso, detectamos um site VPN se fazia passar pela Proton VPN distribuía um arquivo ZIP malicioso. Esse arquivo executa o programa de roubo de dados por meio do sequestro de DLLs ou de um arquivo MSI. Para deixar claro, isso não tem nenhuma relação com a Proton VPN, e já entramos em contato com eles para informá-los do que descobrimos.

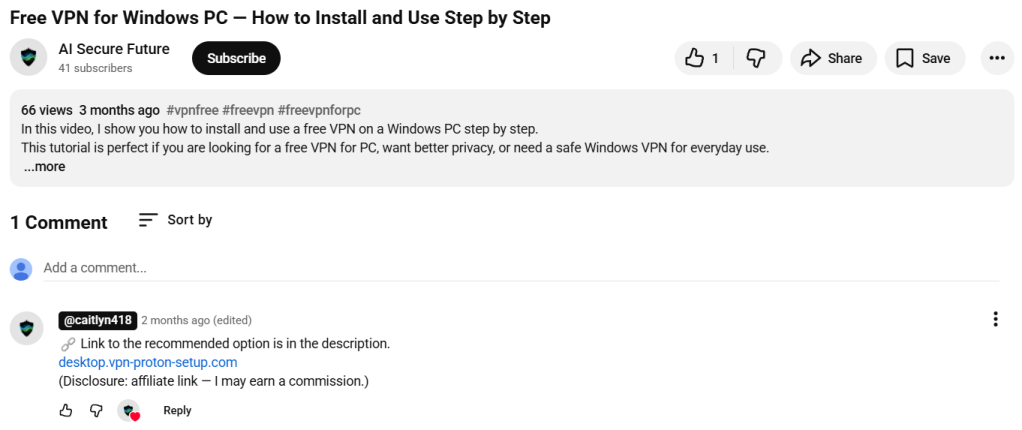

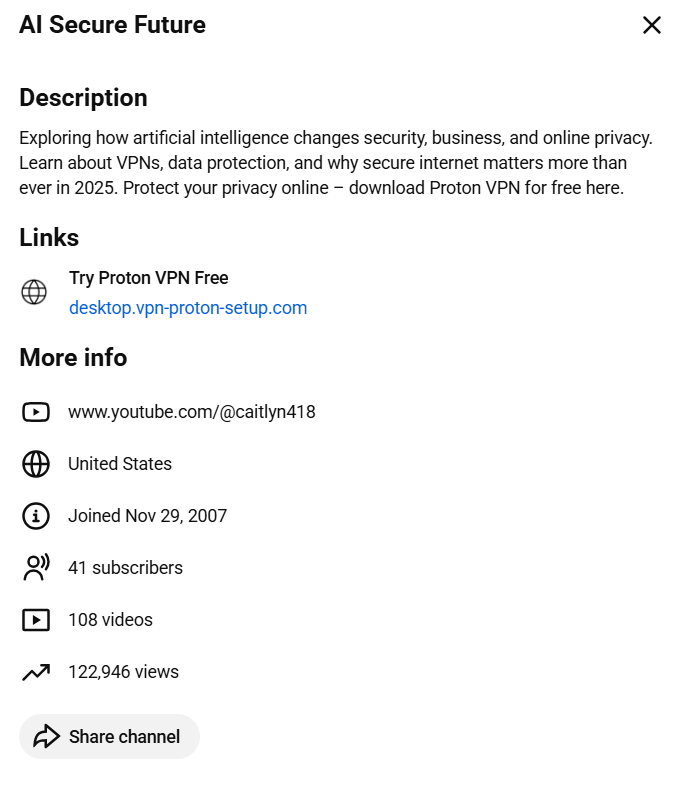

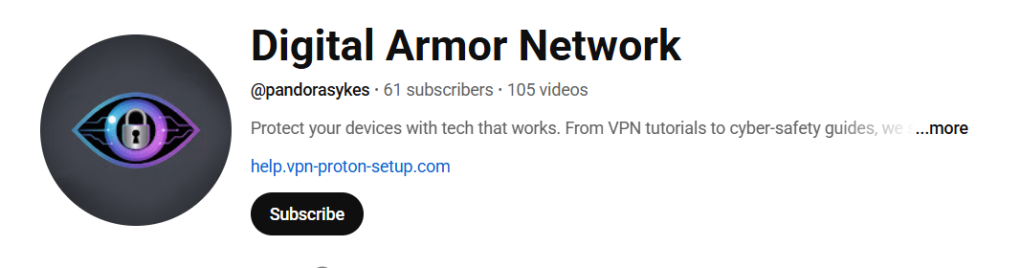

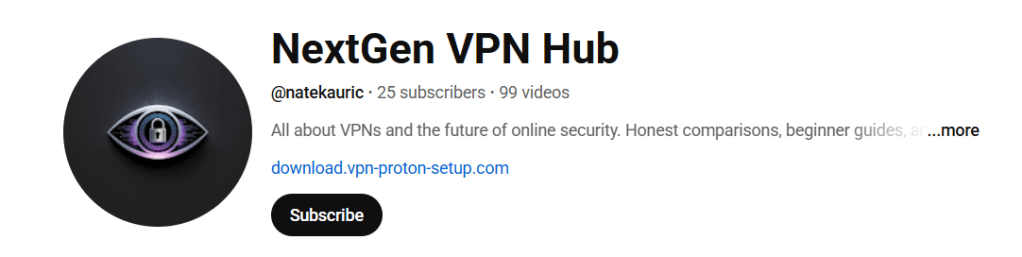

Links para o site aparecem em vários YouTube comprometidos, juntamente com vídeos gerados por IA que demonstram o processo de instalação:

Em outras cadeias de infecção, essa DLL aparece com nomes diferentes, tais como:

iviewers.dllTextShaping.dllCrashRpt1403.dll

Esta DLL descriptografa dois recursos incorporados. O método de descriptografia varia entre as amostras: algumas utilizam implementações personalizadas do AES, enquanto outras dependem da biblioteca OpenSSL.

Um dos recursos descriptografados é uma DLL de segundo estágio, runpeNew.dll, que é carregado e executado por meio do GetGet método.

A DLL de segunda fase inicia um processo (como RegAsm) e realiza o esvaziamento de processos utilizando APIs de baixo nível, incluindo:

NtProtectVirtualMemoryNtCreateUserProcessNtUnmapViewOfSectionNtAllocateVirtualMemoryNtResumeThread

A carga útil final: NWHStealer

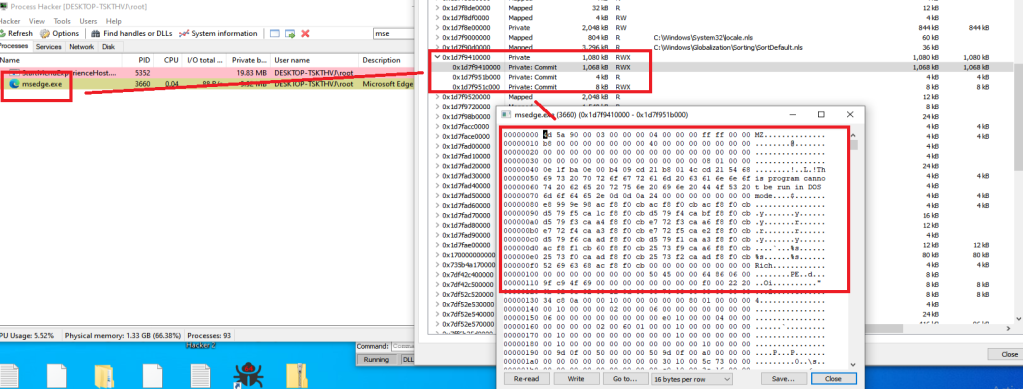

No final dessas cadeias de infecção, o invasor instala o NWHStealer. O programa de roubo de dados é executado diretamente na memória ou se injeta em outros processos, tais como RegAsm.exe.

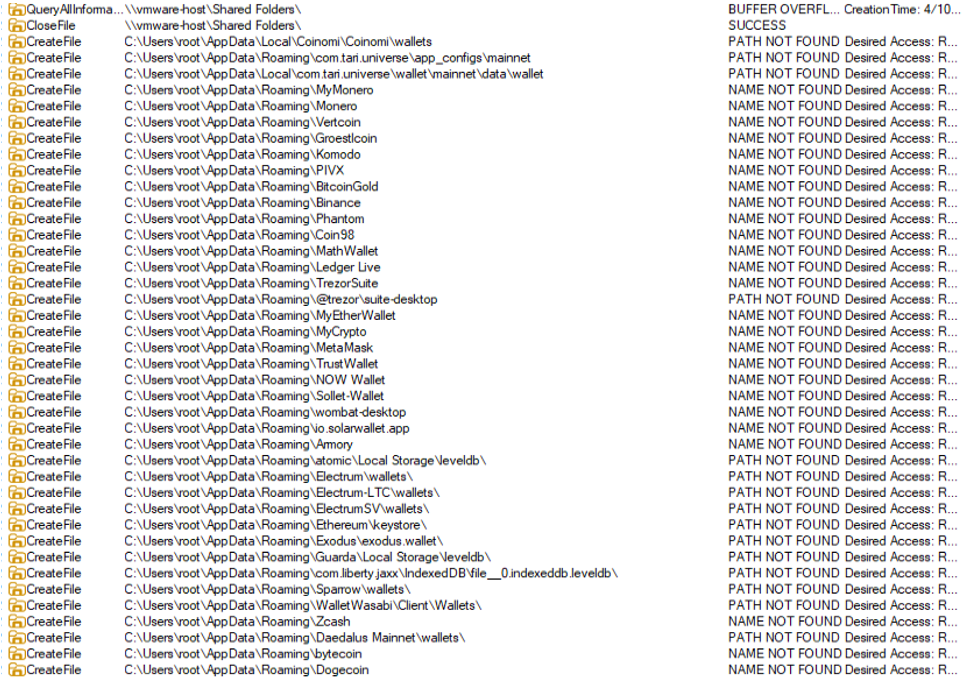

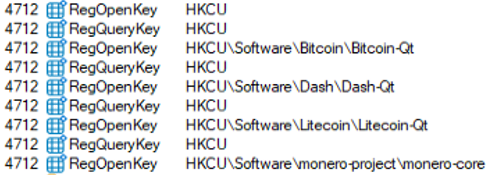

Ele lista mais de 25 pastas e chaves do Registro associadas a carteiras de criptomoedas.

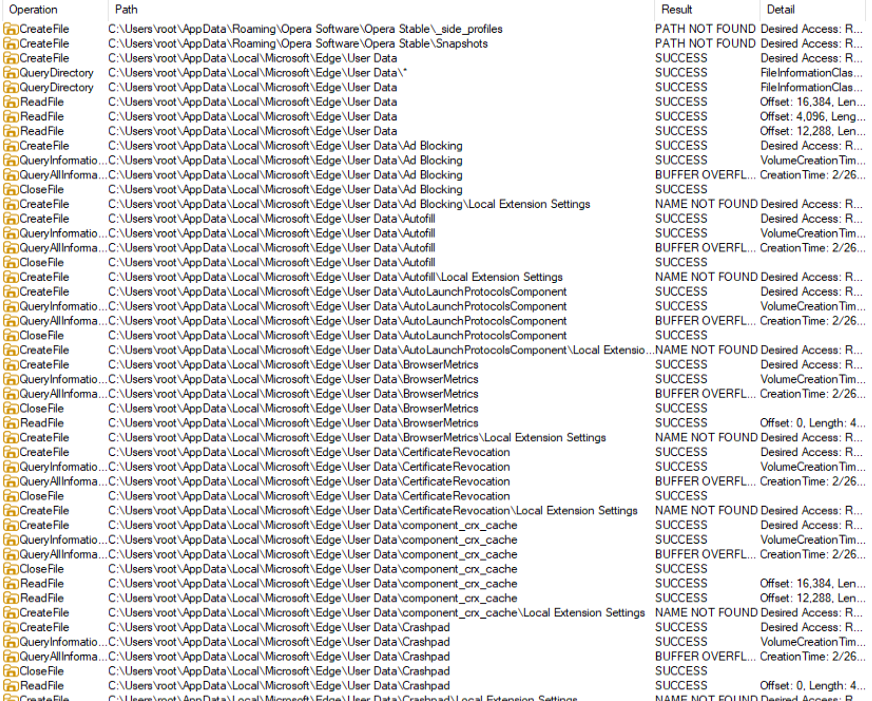

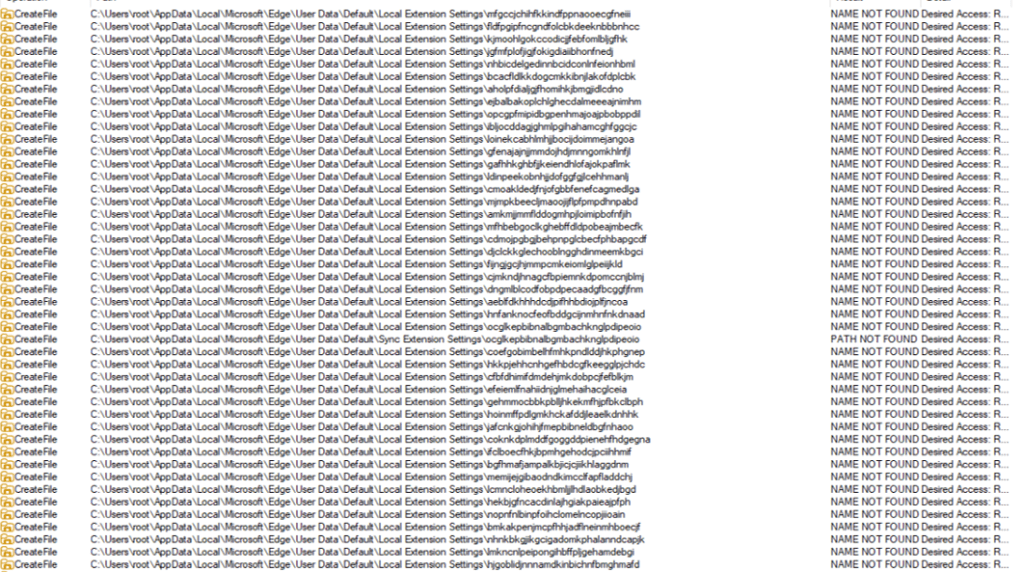

O programa malicioso também coleta e extrai dados de vários navegadores, incluindo Edge, Chrome, Opera, 360 Browser, K-Melon, Brave, Chromium e Chromodo.

Além disso, ele injeta uma DLL em processos do navegador, como msedge.exe, firefox.exeou chrome.exe. Essa DLL extrai e descriptografa os dados do navegador antes de enviá-los ao servidor de comando e controle (C2).

A DLL injetada também executa um comando do PowerShell que:

- Cria diretórios ocultos em

LOCALAPPDATA - Adiciona esses diretórios às exclusões Windows

- Força uma atualização da Política de Grupo

- Criptografa um

getPayloadsolicita e envia para o C2 - Recebe e executa cargas úteis adicionais disfarçadas como processos do sistema (por exemplo,

svchost.exe,RuntimeBroker.exe) - Cria tarefas agendadas para executar a carga útil no momento do logon do usuário com privilégios elevados

Os dados enviados ao C2 são criptografados usando AES-CBC. Se o servidor principal estiver indisponível, o malware pode obter um novo domínio C2 por meio de um canal secreto no Telegram.

O programa malicioso também utiliza uma técnica conhecida de contorno do Controle de Conta de Usuário (UAC) do CMSTP para executar comandos do PowerShell:

- Gera um número aleatório

.infarquivo na pasta temporária - Utilizações

cmstp.exepara elevar os privilégios - Confirma automaticamente a solicitação usando Windows

Como se manter seguro

Em vez de recorrer a e-mails de phishing ou golpes óbvios, os autores dessa campanha estão ocultando malware dentro de ferramentas que as pessoas procuram ativamente e nas quais confiam. Ao se espalharem por plataformas como GitHub, SourceForge e YouTube, eles aumentam as chances de os usuários baixarem a guarda.

Uma vez instalado, o impacto pode ser grave. Dados do navegador roubados, senhas salvas e informações de carteiras de criptomoedas podem levar à invasão de contas, a prejuízos financeiros e a outros riscos de segurança.

Aqui estão nossas dicas para evitar ser pego de surpresa:

- Baixe software apenas de sites oficiais

- Tenha cuidado com downloads do GitHub, SourceForge ou plataformas de compartilhamento de arquivos, a menos que você confie na fonte

- Verifique as assinaturas dos arquivos e os detalhes do editor antes de executar qualquer coisa

- Evite baixar ferramentas a partir de links nas YouTube

- Dica profissional: Instale Malwarebytes Browser Guard no seu navegador para bloquear URLs maliciosos.

Indicadores de Compromisso (IOCs)

Verifique a assinatura e a versão do software em arquivos suspeitos.

Hashes

e97cb6cbcf2583fe4d8dcabd70d3f67f6cc977fc9a8cbb42f8a2284efe24a1e3

2494709b8a2646640b08b1d5d75b6bfb3167540ed4acdb55ded050f6df9c53b3

Domínios

vpn-proton-setup[.]com (site falso)

get-proton-vpn[.]com (site falso)

newworld-helloworld[.]icu (domínio C2)

https://t[.]me/gerj_threuh (Ponto de entrega secreto do Telegram)

URLs

https://www.onworks[.]net/software/windows/app-hardware-visualizer

https://sourceforge[.]net/projects/sidebar-diagnostics/files/Sidebar%20Diagnostics-3.6.5.zip

https://github[.]com/PieceHydromancer/Lossless-Scaling-v3.22-Windows-Edition/releases/download/Fps/Lossless.Scaling.v3.22.zip

Esta é apenas uma lista parcial de URLs maliciosos. Baixe o Browser Guard Malwarebytes Browser Guard para obter proteção total e bloquear os demais URLs maliciosos.