A nossa equipa de suporte para remoção de malware sinalizou recentemente uma nova onda de e-mails de sextorsão, com o assunto: «Seu pervertido, eu gravei-te!»

Se a mensagem lhe parece familiar, é porque se trata de uma variação do antigo golpe "Olá, pervertido".

O e-mail alega que o dispositivo da vítima foi infetado por um «drive-by exploit», que supostamente deu ao extorsionário acesso total ao dispositivo. Para aumentar a credibilidade, o burlão inclui uma palavra-passe que realmente pertence à vítima.

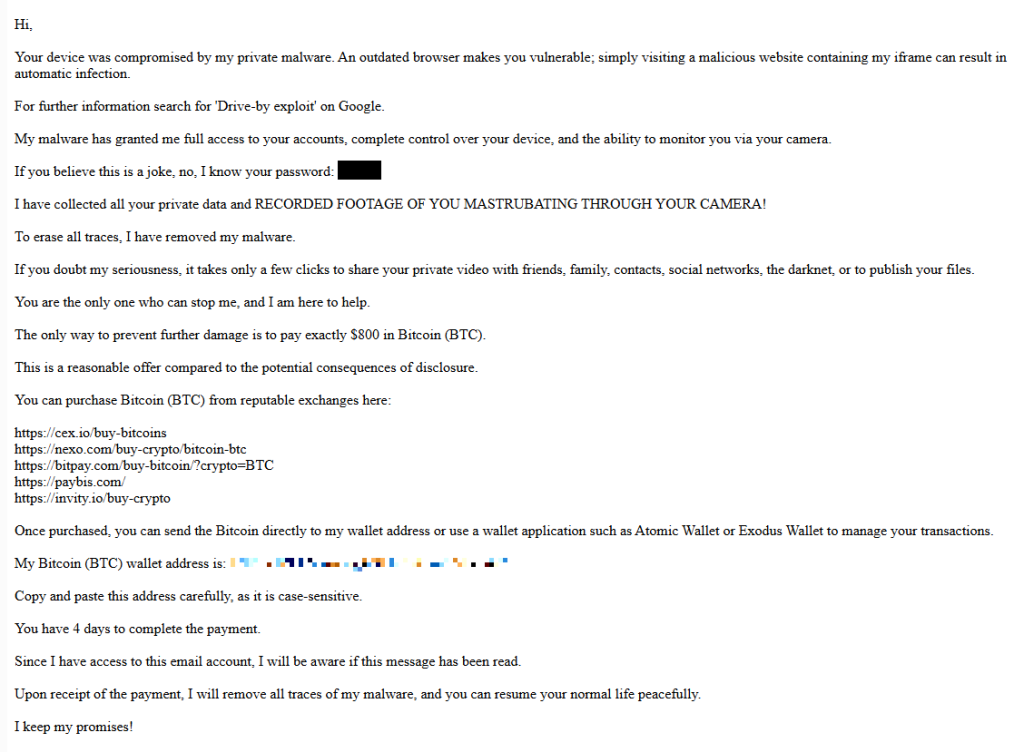

Aqui está um dos e-mails:

Your device was compromised by my private malware. An outdated browser makes you vulnerable; simply visiting a malicious website containing my iframe can result in automatic infection.

For further information search for ‘Drive-by exploit’ on Google.

My malware has granted me full access to your accounts, complete control over your device, and the ability to monitor you via your camera.

If you believe this is a joke, no, I know your password: {an actual password}

I have collected all your private data and RECORDED FOOTAGE OF YOU MASTRUBATING THROUGH YOUR CAMERA!

To erase all traces, I have removed my malware.

If you doubt my seriousness, it takes only a few clicks to share your private video with friends, family, contacts, social networks, the darknet, or to publish your files.

You are the only one who can stop me, and I am here to help.

The only way to prevent further damage is to pay exactly $800 in Bitcoin (BTC).

This is a reasonable offer compared to the potential consequences of disclosure.

You can purchase Bitcoin (BTC) from reputable exchanges here:

{list of crypto-currency exchanges}

Once purchased, you can send the Bitcoin directly to my wallet address or use a wallet application such as Atomic Wallet or Exodus Wallet to manage your transactions.

My Bitcoin (BTC) wallet address is: {bitcoin wallet which has received 1 payment at the time of writing}

Copy and paste this address carefully, as it is case-sensitive.

You have 4 days to complete the payment.

Since I have access to this email account, I will be aware if this message has been read.

Upon receipt of the payment, I will remove all traces of my malware, and you can resume your normal life peacefully.

I keep my promises!

A mensagem é um pouco contraditória. No início, o remetente afirma que já removeu o malware para «apagar todos os vestígios», mas depois promete removê-lo após receber o pagamento.

De onde vem a palavra-passe

Descobri que um remetente específico usava o nome Jenny Green e o endereço Gmail JennyGreen64868@gmail.com enviou muitos desses e-mails para pessoas que utilizam o serviço FakeMailGenerator.

O FakeMailGenerator é um serviço gratuito de e-mail descartável que oferece aos utilizadores uma caixa de entrada temporária, apenas para receção, que podem usar em vez do seu endereço real, principalmente para contornar confirmações de e-mail ou evitar spam.

Como mencionado, os endereços são apenas para receção, o que significa que não podem enviar mensagens de correio eletrónico legitimamente e que a caixa de correio não está vinculada a uma pessoa específica. Além disso, não há login. Qualquer pessoa que conheça o endereço (ou adivinhe o URL da caixa de entrada) pode ver a mesma caixa de entrada.

A minha suposição é que o burlão procurou essas caixas de entrada públicas para obter palavras-passe e, em seguida, reutilizou essas palavras-passe nos seus e-mails de sextorsão.

Portanto, os utilizadores do FakeMailGenerator e de serviços semelhantes devem considerar isto um aviso. A sua caixa de entrada pode ficar acessível ao público, aparecer nos resultados de pesquisa e pode receber muito mais do que aquilo para que se inscreveu. Definitivamente, não utilize serviços como este para nada confidencial.

Como se manter seguro

Saber que esses golpes existem é o primeiro passo para evitá-los. Os e-mails de sextorsão dependem do pânico e do constrangimento para pressionar as pessoas a pagarem rapidamente. Aqui estão algumas medidas simples para se proteger:

- Não se apresse. Os burlões aproveitam-se do medo e da urgência. Pare um momento para pensar antes de reagir.

- Não responda ao e-mail. Responder indica ao invasor que alguém está a ler as mensagens nesse endereço, o que pode levar a mais golpes.

- Altere a sua palavra-passe se ela aparecer no e-mail. Se ainda usar essa palavra-passe em qualquer lugar, atualize-a.

- Use um gestor de palavras-passe. Se estiver com dificuldades para criar ou guardar uma palavra-passe forte, experimente usar umgestor de palavras-passe.

- Não abra anexos não solicitados. Especialmente quando o endereço do remetente for suspeito ou mesmo o seu próprio.

- Não utilize caixas de entrada descartáveis para contas importantes. Os e-mails nessa caixa de entrada podem estar disponíveis para qualquer pessoa encontrar.

- Para sua tranquilidade, desligue a webcam ou compre uma capa para cobri-la quando não estiver a usá-la.

Dica profissional: Malwarebytes Guard reconheceu imediatamente o que era: um esquema de sextorsão.

O que os cibercriminosos sabem sobre si?

Use a verificação gratuita Digital Footprint Malwarebytes para ver se as suas informações pessoais foram expostas online.