Поддельный сайт, выдающий себя за антивирус Avast, обманывает пользователей, заставляя их заражать собственные компьютеры.

Сайт выглядит вполне легитимно, проводит нечто, похожее на проверку на вирусы, и заявляет, что ваша система заражена множеством угроз. Однако результаты оказались поддельными: когда вам предлагается «исправить» проблему, предлагаемый к загрузке файл на самом деле является программой Venom Stealer— разновидностью вредоносного ПО, предназначенной для кражи паролей, сессионных файлов cookie и данных кошельков криптовалюты.

Это классическая схема «напугай и пообещай исправить»: сначала вызывают панику, а затем предлагают решение. В данном случае «решение» злоупотребляет авторитетом бренда Avast для осуществления атаки.

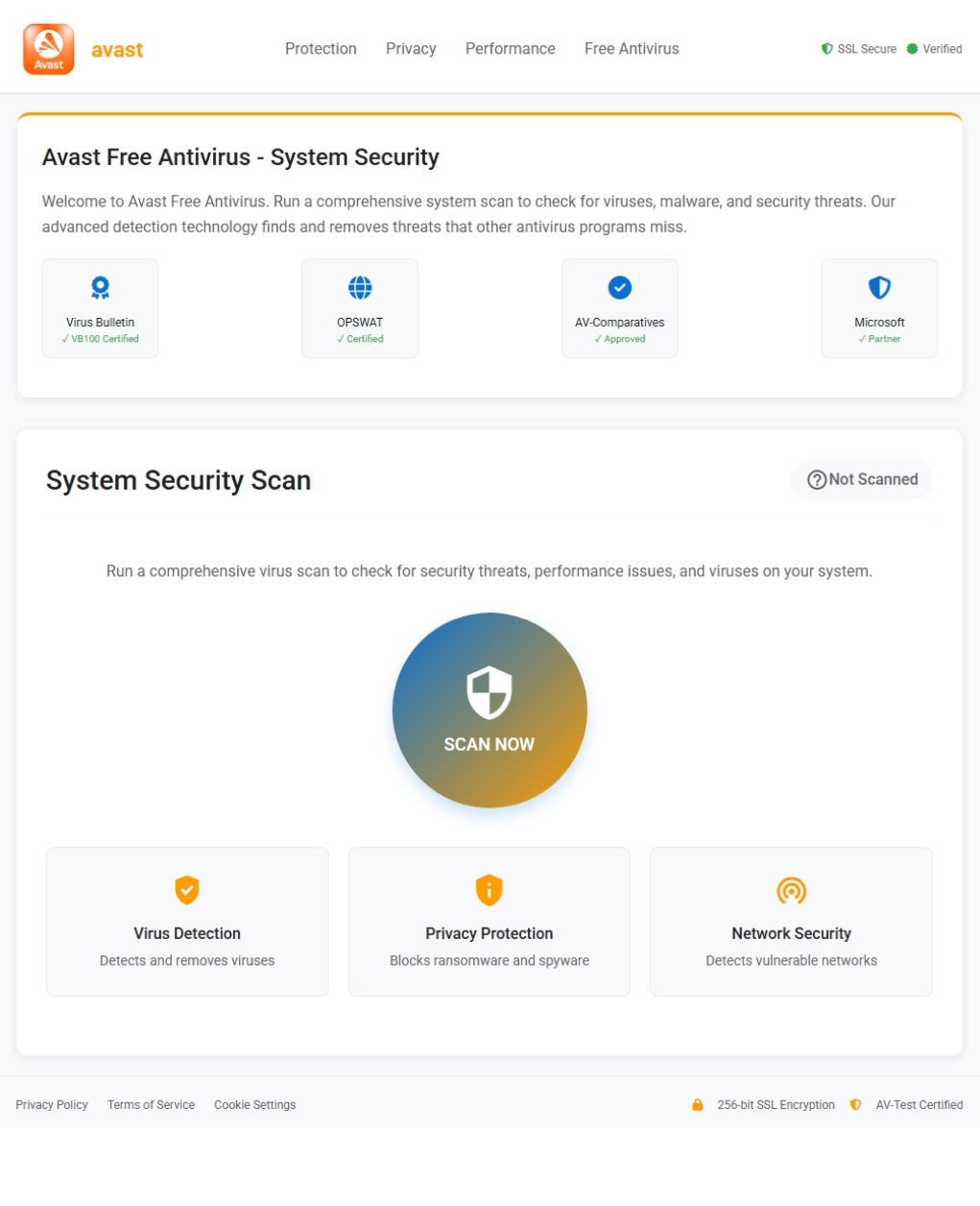

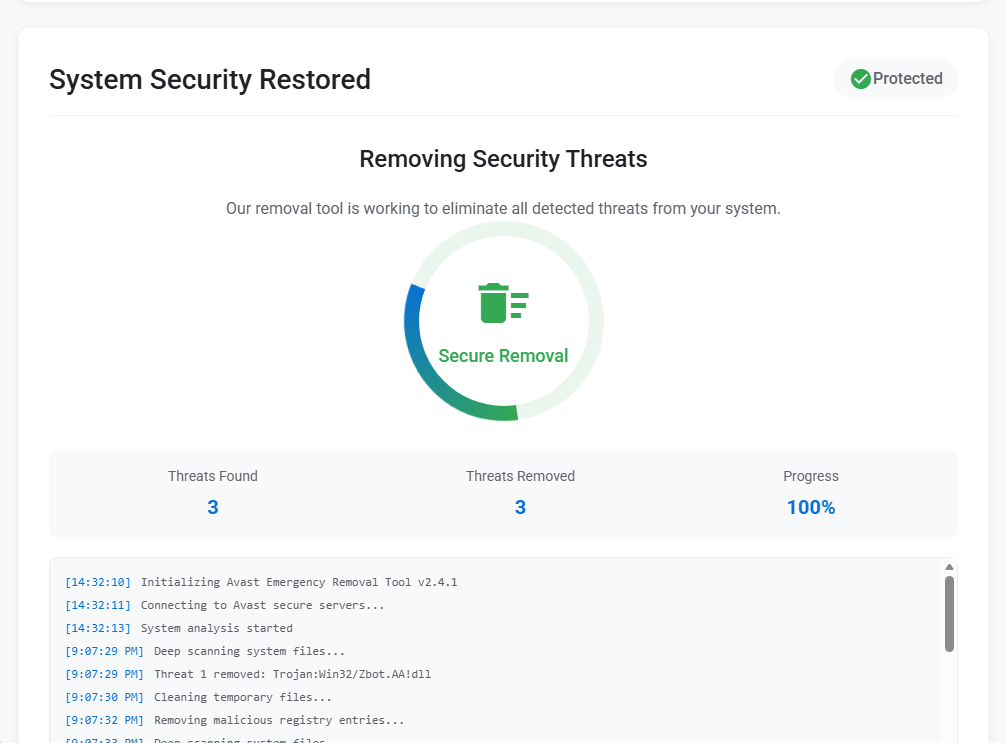

Снимок экрана, на котором отображается именно то, что злоумышленник хочет вам показать

Фишинговая страница представляет собой точную копию сайта бренда Avast, включая панель навигации, логотип и внушающие доверие значки сертификации. Посетителям предлагается запустить процедуру, которая выглядит как полное сканирование на наличие вирусов. После нажатия кнопки на странице отображается короткая анимация, после чего выводится заранее заданный результат: обнаружено три угрозы, три угрозы устранены, система защищена. В прокручиваемом журнале консоли указано конкретное обнаружение —Trojan:Win32/Zbot.AA!dll—чтобы придать представлению особый колорит. Затем жертве предлагается скачать «лекарство»: файл под названием Avast_system_cleaner.exe.

Это полезный груз. И вместо того, чтобы что-то очистить, он сразу же начинает красть.

Chrome , который не является Chrome

Когда жертва запускает Avast_system_cleaner.exe, этот двоичный файл — 64-разрядный исполняемый файл Windows размером примерно 2 МБ — копирует себя в папку, предназначенную для маскировки под легальное программное обеспечение: C:\Program Files\Google\Chrome\Application\v20svc.exe. Созданный файл байт за байтом идентичен исходному и имеет тот же MD5-хэш (0a32d6abea15f3bfe2a74763ba6c4ef5). Затем он запускает копию с флагом командной строки --v20c, бессмысленный аргумент, единственная цель которого — сообщить вредоносному ПО, что оно работает в режиме второго этапа.

Эта маскировка является преднамеренной. Процесс с именем v20svc.exe, расположенный в каталоге приложения Chrome, на первый взгляд выглядит как легитимный компонент службы браузера. Любой, кто просматривает свой диспетчер задач, скорее всего, прокрутит его, не задумываясь. Это классический пример маскировки: присвоение вредоносному бинарному файлу имени, соответствующего стандартам доверенного программного обеспечения, чтобы он остался незамеченным при беглом осмотре.

Встроенный в бинарный файл отладочный артефакт подтверждает его происхождение: путь к PDB-файлу выглядит следующим образом: crypter_stub.pdb, что указывает на то, что исполняемый файл был упакован с помощью криптера — инструмента, предназначенного для скремблирования кода полезной нагрузки, чтобы антивирусные движки не могли распознать его только по сигнатуре. На момент анализа только 27 % движков на VirusTotal обнаружили этот образец, а это означает, что примерно три из четырёх коммерческих антивирусных продуктов полностью пропустили его.

Правила YARA сопоставили образец с семейством вредоносных программ Venom Stealer — известным производным от платформы Quasar RAT, которое продается на подпольных форумах по крайней мере с 2020 года. Venom Stealer специально разработан для кражи данных: учетных данных браузеров, сессионных файлов cookie, кошельков криптовалют и данных кредитных карт, хранящихся в браузерах.

Каждый файл cookie, каждый кошелек, каждый сохраненный пароль

После запуска вредоносная программа проходит по списку наиболее ценных целей на компьютере жертвы.

Все начинается с браузеров. Анализ поведения подтверждает, что вредоносная программа собирает сохраненные учетные данные и сессионные файлы cookie. В среде анализа был зафиксирован прямой доступ к базе данных файлов cookie Firefox по адресу C:\Users\<USER>\AppData\Roaming\Mozilla\Firefox\Profiles\<profile>\cookies.sqlite-shm. В оперативной памяти также были обнаружены готовые JSON-структуры с украденными данными файлов cookie из браузеров Microsoft Edge Google Chrome, включая активные сессии для сервисов Netflix, YouTube, Reddit, Facebook, LinkedIn, AliExpress, Outlook, Adobe и Google. Украденные сессионные файлы cookie позволяют злоумышленнику перехватить авторизованные сессии браузера без необходимости использования пароля жертвы, в том числе сессии, защищенные двухфакторной аутентификацией.

Это вредоносное ПО также нацелено на кошельки для криптовалюты. Поведенческие сигнатуры подтверждают, что оно ищет и пытается похитить данные кошельков, хранящиеся локально, а также известно, что Venom Stealer нацелено на настольные приложения-кошельки. Для всех, кто хранит криптовалютные активы в «горячем» кошельке, это имеет непосредственные последствия.

Помимо учетных данных, программа-хищник делает снимок экрана рабочего стола жертвы, который временно сохраняется как C:\Users\<USER>\AppData\Local\Temp\screenshot_5sIczFxY95t2IQ5u.jpgи записывает файл отслеживания сеанса в C:\Users\<USER>\AppData\Roaming\Microsoft\fd1cd7a3\sess. Небольшой файл-маркер также сохраняется в C:\Users\Public\NTUSER.dat—путь, выбранный для имитации подлинного файла ветви Windows и чтобы не вызвать подозрений.

Под видом аналитики, передаваемой по простому HTTP

Все похищенные данные передаются на единый домен управления: app-metrics-cdn[.]com, которая постановила 104.21.14.89 (адрес Cloudflare) в ходе анализа. Доменное имя сформировано таким образом, чтобы выглядеть как безобидный сервис аналитики или доставки контента — именно такой трафик, который вряд ли вызовет подозрения в журнале корпоративного прокси-сервера.

Передача данных осуществляется по незашифрованному протоколу HTTP в соответствии со структурированной последовательностью из четырёх этапов. Сначала отправляется многочастный запрос POST с данными формы на /api/upload передает собранный файл — скриншоты, данные кошелька, базы данных файлов cookie — общим объемом около 140 КБ. Второй запрос POST на /api/upload-json отправляет структурированные данные JSON объемом примерно 29 КБ, содержащие проанализированные учетные данные и файлы cookie. Запрос POST на подтверждение к /api/upload-complete сигнализирует о завершении кражи. Затем вредоносная программа переходит в цикл «heartbeat», периодически отправляя запросы на /api/listener/heartbeat для поддержания связи с инфраструктурой оператора.

Весь этот трафик использует стандартную строку пользовательского агента Mozilla/5.0 — это ещё одна попытка замаскироваться под обычный веб-трафик.

Системные вызовы, циклы ожидания и проверки отладчика

Venom Stealer не просто крадет данные и исчезает. Оно предпринимает серьезные меры, чтобы избежать обнаружения. Наиболее заметным приемом уклонения является использование прямых и косвенных системных вызовов — метод, при котором вредоносное ПО вызывает функции Windows напрямую, а не через стандартный ntdll.dll библиотеку. Поскольку большинство инструментов обнаружения конечных точек работают путем перехвата вызовов этой библиотеки, данный прием позволяет эффективно запутать их. Такое поведение было зафиксировано как в родительском, так и в отпочковавшемся дочернем процессе.

Кроме того, вредоносная программа проверяет, не подвергается ли она отладке, запрашивает информацию о производителе и модели процессора, считывает серийный номер тома системного диска, создает в памяти «стражевые» страницы, способные вызвать сбой отладчиков при попытке пошагового выполнения кода, а также перечисляет запущенные процессы. Все это — распространенные методы обнаружения виртуальных машин и сред анализа. Чтобы еще больше затруднить автоматический анализ, программа включает вызовы режима ожидания продолжительностью более трех минут.

Это не новый трюк

Маскировка под антивирусное ПО с целью распространения вредоносных программ — один из самых старых приёмов в арсенале злоумышленников. Пользователь, полагающий, что его система заражена, готов действовать немедленно, а страница, выглядящая как сайт авторитетного поставщика антивирусных решений, — именно тот авторитет, на который он будет полагаться. Имитируя сканирование, в ходе которого «обнаруживаются» угрозы, а затем предлагая средство защиты, злоумышленник в ходе одного взаимодействия использует в своих интересах и страх, и доверие.

Это не единичный случай. В мае 2025 года компания DomainTools зафиксировала отдельную кампанию, в ходе которой злоумышленники создали убедительный клон веб-сайта Bitdefender и использовали его для распространения трояна Venom RAT вместе со шпионским ПО StormKitty. Схема действий практически идентична: выдавать себя за бренд в сфере безопасности, создавать ощущение срочности и доставлять троян, замаскированный под средство защиты. Это свидетельствует о том, что речь идет о типовом шаблоне, а не о разовом эксперименте.

Что делать, если вы могли быть затронуты

Загружайте программное обеспечение для защиты только с официальных сайтов поставщиков. Официальный сайт Avast — avast.com. Не доверяйте результатам поисковых систем, рекламным объявлениям или ссылкам в нежелательных электронных письмах.

Если вы посещали подобный сайт или скачивали файл, действуйте незамедлительно:

- Проверьте, заражена ли ваша система. Найдите файл

v20svc.exeвC:\Program Files\Google\Chrome\Application\. Если он существует, ваша система, скорее всего, была заражена этим вредоносным ПО. - Немедленно запустите полное сканирование системы. Воспользуйтесь надежным и обновленным антивирусным средством (например, Malwarebytes), чтобы обнаружить и удалить вирус. Если в ходе сканирования будут обнаружены угрозы, следуйте рекомендациям программы, чтобы поместить их в карантин или удалить.

- Немедленно смените пароль. Начните с электронной почты, банковских счетов и всех важных учетных записей. Считайте, что все данные, сохраненные в браузере, стали доступны посторонним.

- Выйдите из всех активных сеансов. Выйдите из таких сервисов, как Google, Microsoft, Facebook и Netflix. Украденные сессионные файлы cookie позволяют злоумышленнику полностью обойти двухфакторную аутентификацию.

- Защитите свои криптовалютные средства. Если вы используете настольный криптовалютный кошелек, как можно скорее переведите средства в новый кошелек, созданный на «чистом» устройстве.

Индикаторы компромисса (ИКС)

Хэши файлов

- SHA-256:

ecbeaa13921dbad8028d29534c3878503f45a82a09cf27857fa4335bd1c9286d

Домены

app-metrics-cdn[.]com

Сетевые индикаторы

104.21.14.89

URL-адреса C2

http://app-metrics-cdn[.]com/api/uploadhttp://app-metrics-cdn[.]com/api/upload-jsonhttp://app-metrics-cdn[.]com/api/upload-completehttp://app-metrics-cdn[.]com/api/listener/heartbeat

Мы не просто сообщаем об угрозах - мы их устраняем

Риски кибербезопасности не должны выходить за рамки заголовка. Загрузите Malwarebytes сегодня, чтобы предотвратить угрозы на своих устройствах.