В ходе нашего мониторинга угроз мы обнаружили кампанию, в которой использовался тот же загрузчик вредоносного ПО, что и в наших предыдущих исследованиях, но для распространения другой угрозы: Needle Stealer — вредоносное ПО, предназначенное для кражи данных, которое незаметно собирает конфиденциальную информацию с зараженных устройств, включая данные браузера, сеансы входа в систему и криптовалютные кошельки.

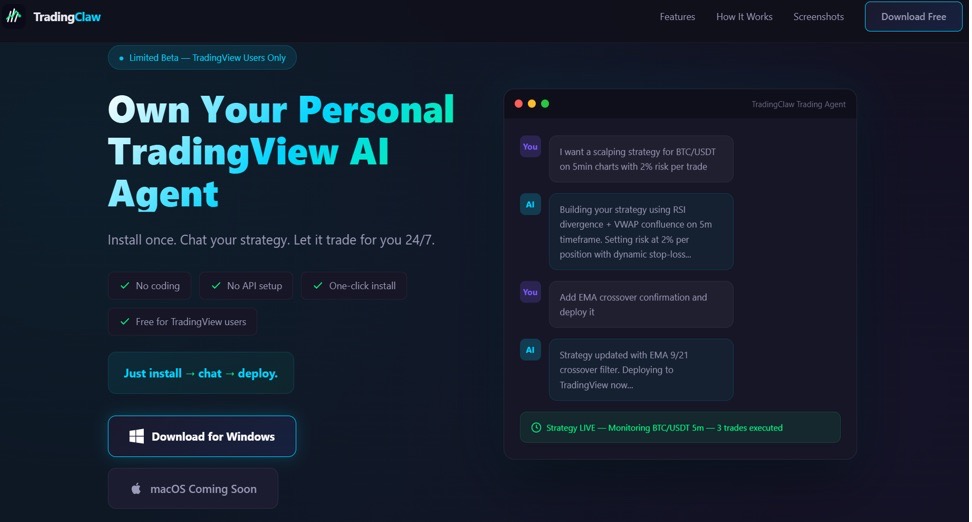

В данном случае злоумышленники использовали веб-сайт, рекламирующий инструмент под названием TradingClaw (tradingclaw[.]pro), который позиционируется как помощник на базе искусственного интеллекта для TradingView.

TradingView — это легальная платформа, которую трейдеры используют для анализа финансовых рынков, однако этот поддельный сайт TradingClaw не является частью TradingView и не имеет никакого отношения к этому легальному стартапу tradingclaw.chat. На самом деле он используется здесь в качестве приманки, чтобы обманом заставить людей скачать вредоносное ПО.

Что такое Needle Stealer?

Needle — это модульный программа для кражи данных, написанная на языке Golang. Проще говоря, это означает, что она состоит из отдельных модулей, благодаря чему злоумышленники могут включать или отключать те или иные функции в зависимости от того, какие данные они хотят похитить.

Согласно панели управления, Needle включает в себя:

- Needle Core: основной компонент, обладающий такими функциями, как перехват форм (сбор данных, вводимых вами на веб-сайтах) и перехват содержимого буфера обмена

- Расширительный модуль: управляет браузерами, перенаправляет трафик, вставляет скрипты и заменяет загружаемые файлы

- Программа для подделки данных настольных кошельков: нацелена на приложения криптовалютных кошельков, такие как Ledger, Trezor и Exodus

- Программа для подделки браузерных кошельков: нацелена на браузерные кошельки, такие как MetaMask и Coinbase, в том числе предпринимает попытки выудить семенные фразы

В панели также отображается функция «Скоро будет доступно», позволяющая создавать поддельные страницы в стиле Google или Cloudflare, что свидетельствует о том, что злоумышленники планируют перейти к использованию более изощрённых методов фишинга.

Анализ кампании TradingClaw

В рамках этой кампании вредоносное ПО распространяется через поддельный веб-сайт, рекламирующий TradingClaw как инструмент для торговли на основе искусственного интеллекта.

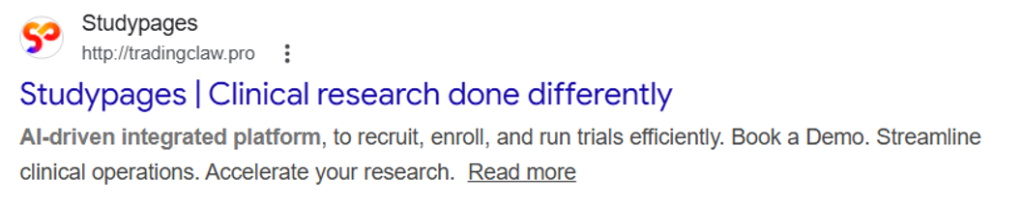

Сам сайт работает выборочно. В некоторых случаях посетителям показывается поддельная страница TradingClaw, а в других — они перенаправляются на другой сайт (studypages[.]com). Такая фильтрация часто используется злоумышленниками, чтобы избежать обнаружения и показывать вредоносный контент только целевым пользователям. Например, поисковые системы видят версию Studypages:

Если пользователь продолжит, ему будет предложено загрузить ZIP-файл. Этот файл содержит первый этап цепочки заражения.

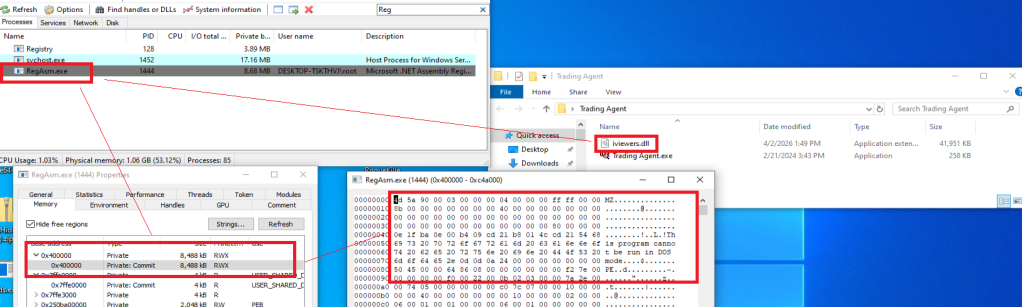

Как и в ходе предыдущей кампании, атака основана на методе, известном как «угон DLL». Проще говоря, это означает, что вредоносное ПО маскируется под легитимный файл, который надежная программа загружает автоматически. При запуске программы вместо этого невольно запускается вредоносный код.

В данном случае загрузчик DLL (имеющий название iviewers.dll) запускается первой. Затем она загружает DLL второго уровня, которая в конечном итоге внедряет Needle Stealer в легитимный Windows (RegAsm.exe) с помощью метода, известного как «выемка процесса».

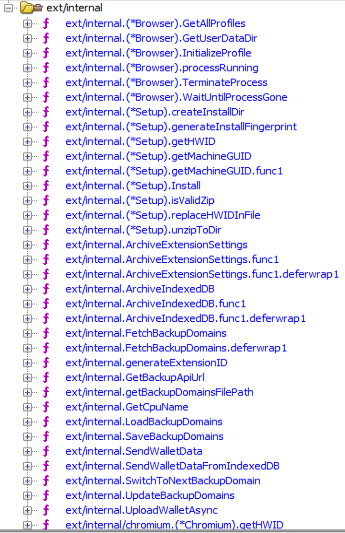

Программа-крадец написана на языке Golang, и большинство функций реализовано в пакете «ext».

Что делает вредоносное ПО

После установки модуль Needle core может:

- Сделайте снимки экрана заражённой системы

- Похищать данные браузера, включая историю, файлы cookie и сохраненную информацию

- Извлекать данные из приложений, таких как Telegram и FTP-клиенты

- Соберите файлы, такие как документы в формате .txt и данные кошельков

- Похитить данные криптовалютного кошелька

Одной из наиболее тревожных особенностей является его способность устанавливать вредоносные расширения для браузера.

Вредоносные расширения для браузеров

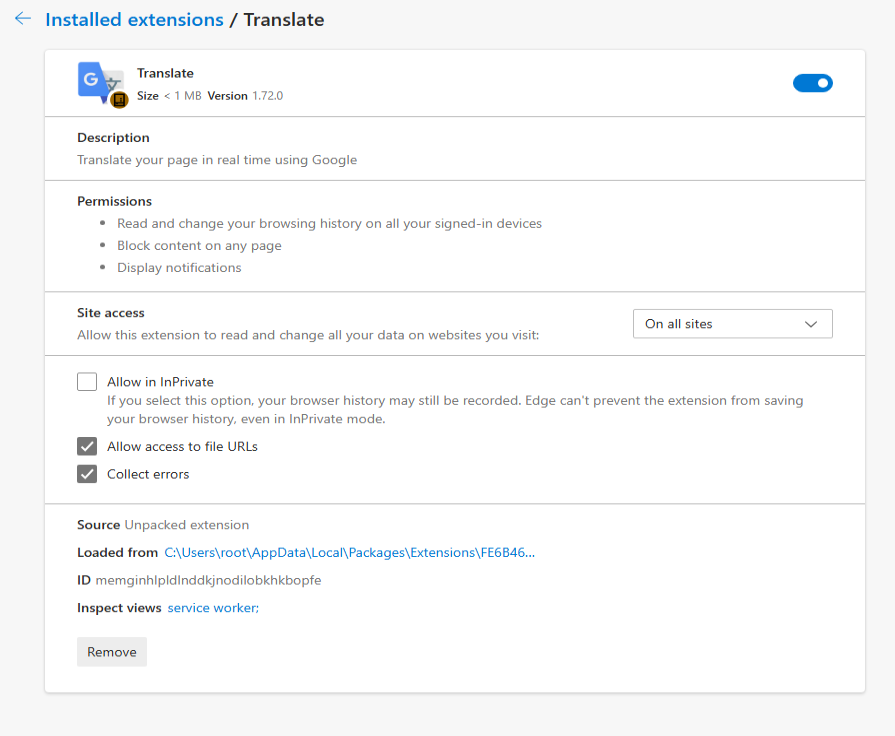

Этот шпионский программный комплекс также поддерживает распространение вредоносных расширений для браузеров, предоставляя злоумышленникам мощный инструмент для получения контроля над браузером жертвы.

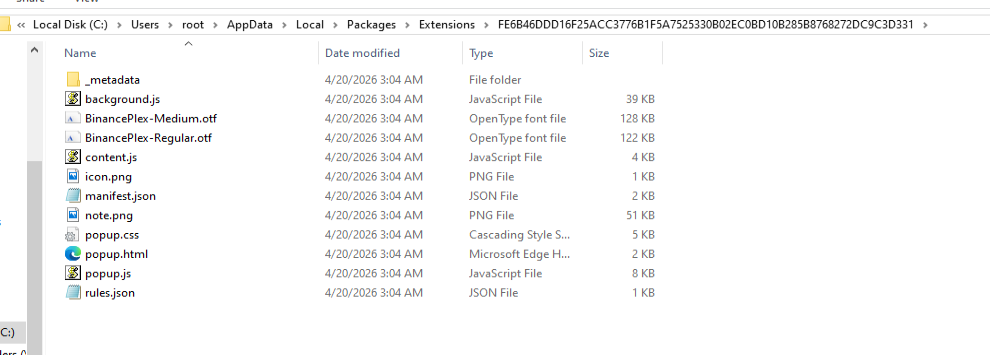

Мы обнаружили множество вариантов этих расширений, каждый из которых отличается незначительными различиями в структуре файлов и компонентах. В фоновом режиме вредоносная программа использует встроенные возможности языка Golang для распаковки скрытого ZIP-архива (часто имеющего название base.zip или meta.zip) содержащий файлы расширений, а также файл конфигурации (cfg.json).

Частичный cfg.json файл конфигурации:

{

"extension_host": {},

"api_key": "…

"server_url": "https://C2/api/v2",

"self_destruct": true,

"base_extension": true,

"ext_manifest": {

"account_extension_type": 0,

"active_permissions": {

"api": [

"history",

"notifications",

"storage",

"tabs",

"webNavigation",

"declarativeNetRequest",

"scripting",

"declarativeNetRequestWithHostAccess",

"sidePanel"

],

"explicit_host": [

"<all_urls>"

],

"manifest_permissions": [],

"scriptable_host": [

"<all_urls>"

]

},

"commands": {

"_execute_action": {

"was_assigned": true

}

},

…Этот файл конфигурации играет ключевую роль. В нём указано, куда вредоносному ПО следует отправлять похищенные данные (на командно-контрольный сервер), какое вредоносное расширение установить и какие функции включить.

Расширение-вирус помещается в случайную папку в пути %LOCALAPPDATA%\Packages\Extensions. Папка содержит три основных файла popup.js, content.js, и background.js.

Рассмотренные расширения имеют названия, связанные с Google.

Что могут делать вредоносные расширения

Это расширение предоставляет злоумышленникам практически полный контроль над браузером, предлагая возможности, которые значительно превосходят возможности обычного вредоносного ПО.

Это может:

- Подключайтесь к удаленному серверу с помощью встроенного ключа API и регулярно проверяйте наличие инструкций. Кроме того, система может переключаться на резервные домены, если основной сервер отключается.

- Сгенерировать уникальный идентификатор для отслеживания действий заражённого пользователя в течение определенного периода времени.

- Сохранить полную историю просмотров и отправить его на удаленный сервер (

/upload). - Отслеживайте свои действия в режиме реального времени, в том числе посещаемые сайты, и применяйте правила перенаправления, управляемые злоумышленниками. Это позволяет незаметно перенаправлять вас на другие сайты или изменять отображаемый на странице контент, в том числе вставлять или скрывать элементы.

- Перехватывать загрузки, удалять легитимные файлы и заменять их вредоносными файлами с серверов, контролируемых злоумышленниками.

- Встраивать скрипты непосредственно в веб-страницы, что открывает возможности для дальнейшего хищения или манипулирования данными.

- Отображать поддельные уведомления браузера с текстом и изображениями, контролируемыми злоумышленником.

Как он взаимодействует с злоумышленниками

Программа-шпион и её расширение взаимодействуют с серверами управления (C2) через несколько конечных точек API. По сути, это различные «каналы», используемые для выполнения конкретных задач:

/backup-domains/active—использует резервные серверы для поддержания соединения в случае блокировки основного сервера/upload—пересылает похищенные данные злоумышленникам/extension—получает инструкции по перенаправлению, загрузке и уведомлениям/scripts—загружает вредоносный код для внедрения в веб-страницы

Как оставаться в безопасности

Мошенники всё чаще используют инструменты, связанные с искусственным интеллектом, чтобы придать поддельным сайтам вид легитимных ресурсов. В данном случае для того, чтобы обманом заставить людей установить вредоносное ПО, был использован якобы «торговый помощник на базе ИИ».

Чтобы снизить риск:

- Скачивайте программное обеспечение только с официальных сайтов. Если какая-либо программа утверждает, что поддерживает известную платформу, проверьте официальный сайт этой платформы, чтобы убедиться в подлинности информации.

- Перед запуском файла проверьте, кто его создал. Обратите внимание на название издателя и избегайте всего, что выглядит незнакомо или подозрительно.

- Регулярно проверяйте расширения в браузере. Удаляйте все, что вам незнакомо, особенно те расширения, которые вы не устанавливали сознательно.

Что делать, если вы считаете, что пострадали

Если вы подозреваете, что, возможно, загрузили этот программу-шпион:

- Проверьте журналы EDR и брандмауэра на наличие связи с серверами C2, перечисленными в разделе «Индикаторы компрометации» (IOC).

- С другого, «чистого» устройства выйдите из всех активных сеансов в своих важных учетных записях: Google, Microsoft 365, банковских порталах, GitHub, Discord, Telegram, Steam и криптовалютной бирже. Смените все пароли и включите двухфакторную аутентификацию (2FA) для всех учетных записей, к которым вы получали доступ с этого устройства.

- Проверьте папку

%LOCALAPPDATA%\Packages\Extensionsи подозрительные расширения для браузера. - Если на вашем компьютере есть кошельки с криптовалютой, немедленно переведите средства с другого, незараженного устройства. Именно на этом эти злоумышленники зарабатывают в первую очередь.

- Запустите полное сканирование с помощью Malwarebytes.

Индикаторы компромисса (ИКС)

HASH

95dcac62fc15e99d112d812f7687292e34de0e8e0a39e4f12082f726fa1b50ed

0d10a6472facabf7d7a8cfd2492fc990b890754c3d90888ef9fe5b2d2cca41c0

Домены

Tradingclaw[.]pro: поддельный сайт

Chrocustumapp[.]com: связанное со вредоносным расширением

Chrocustomreversal[.]com: связанное со вредоносным расширением

google-services[.]cc: связанное с CountLoader/DeepLoad

Coretest[.]digital: панель C2

Reisen[.]work: панель C2

IP-адреса

178[.]16[.]55[.]234: панель C2

185[.]11[.]61[.]149: панель C2

37[.]221[.]66[.]27: панель C2

2[.]56[.]179[.]16: панель C2

178[.]16[.]54[.]109: панель C2

37[.]221[.]66[.]27: панель C2

209[.]17[.]118[.]17: панель C2

162[.]216[.]5[.]130: панель C2

Новости от исследователей, 28 апреля 2026 года

Обновлено с целью уточнения семейства вредоносного ПО: CountLoader/DeepLoad.

Мы не просто сообщаем об угрозах - мы их устраняем

Риски кибербезопасности не должны выходить за рамки заголовка. Загрузите Malwarebytes сегодня, чтобы предотвратить угрозы на своих устройствах.