Зараженная трояном версия Slack, загруженная с сайта, использующего доменный типосквоттинг, предоставляет злоумышленникам то, о чем большинство пользователей даже не догадывается: скрытый рабочий стол, запущенный на их компьютере.

Установщик выглядит вполне легитимно и даже запускает рабочую версию Slack. Однако в фоновом режиме он может создавать невидимый сеанс, в котором злоумышленники могут просматривать страницы, получать доступ к учетным записям и взаимодействовать с вашей системой, при этом на экране ничего не отображается. Хотим сразу уточнить: эта кампания не имеет никакого отношения к компании Slack, и мы проинформировали её о наших находках.

Slack насчитывает десятки миллионов активных пользователей в день, работающих в более чем 200 000 платных организаций в свыше 150 странах, включая 77 компаний из списка Fortune 100. Таким образом, зараженный трояном установщик представляет угрозу не только для отдельного пользователя, запускающего его, но и для корпоративных сетей, учетных записей с авторизацией SSO и внутренней коммуникации.

Все доверяют этому логотипу

Slack — одно из тех приложений, которые люди устанавливают, не задумываясь. Оно занимает место рядом с Chrome Zoom в пантеоне программ, которые сотрудники скачивают в первый же день на новой работе, зачастую просто через быстрый поиск в Google, а не по ссылке из закладок. Именно это делает его столь привлекательным. Бренд узнаваем с первого взгляда, установщик уже запускали миллионы людей, а весь процесс настройки выглядит совершенно обычным.

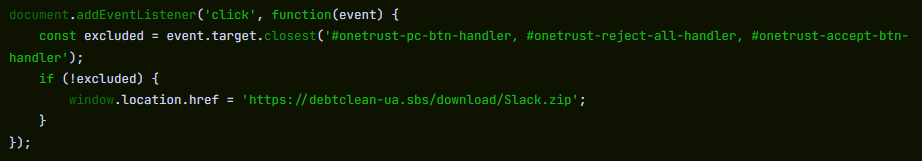

Злоумышленники, стоящие за этой кампанией, зарегистрировали домен slacks[.]pro (обратите внимание на лишнюю букву «s» и домен верхнего уровня .pro вместо .com). Исходный код сайта содержит обработчик событий кликов на основе JavaScript, который перехватывает каждый клик на странице и перенаправляет браузер на страницу загрузки, размещенную на отдельном домене, debtclean-ua[.]sbs. Исключаются только нажатия на кнопки согласия на использование файлов cookie; все остальное запускает процесс загрузки. Это не является настоящим «drive-by»-атакой, которая незаметно использует уязвимости браузера, но ситуация близка к этому: достаточно всего одного нажатия от невнимательного пользователя.

На рабочий стол жертвы попадает файл с именем slack-4-49-81.exe, название, которое настолько точно отражает реальную нумерацию версий Slack, что большинство людей не задумываясь его примут.

Это не какая-то малоизвестная тактика. В августе 2024 года мы зафиксировали практически идентичную кампанию, в которой с помощью поддельных объявлений Google Ads поисковые запросы в Slack перенаправлялись на вредоносную страницу загрузки. В результате этих атак пользователям устанавливался SecTopRAT — троян удаленного доступа с функциями кражи данных.

Эти кампании повторяются снова и снова, потому что их схема работает: злоумышленники выбирают известный бренд, регистрируют убедительный домен и рассчитывают на то, что большинство людей не обращают внимания на URL-адрес, когда просто пытаются настроить рабочую среду.

Реальная установка и скрытый загрузчик, работающие параллельно

Вот в чём заключается хитрость этого конкретного образца: он не просто имитирует установку Slack. Он действительно устанавливает рабочую версию приложения, одновременно запуская в фоновом режиме загрузчик вредоносного ПО. Жертва видит подлинный заставку, наблюдает, как Slack появляется на панели задач, и у неё нет никаких оснований подозревать, что что-то пошло не так.

Купили что-то, чего не следовало?

Спустя считанные секунды после запуска, slack-4-49-81.exe записывает два временных файла в каталог пользователя %TEMP% папка. Первая, slack.tmp, является приманкой: самораспаковывающийся установочный пакет Squirrel. Squirrel — это легальная платформа обновлений с открытым исходным кодом, встроенная в десятки приложений на базе Electron, включая оригинальные версии Slack, Discord и Microsoft Teams. Дроппер содержит подлинную копию Squirrel, Update.exe вместе с пакетом NuGet под названием slack-4.49.81-full.nupkg, фирменное заставковое изображение (background.gif), а также манифест выпуска. Когда slack.tmp при запуске он распаковывает всё это в %LOCALAPPDATA%\SquirrelTemp, запускает Update.exe со стандартным --install флаг, и с этого момента установка Slack проходит точно так же, как если бы пользователь загрузил приложение с slack.com. Slack открывается, выглядит нормально и работает.

Второй файл, svc.tmp, появляется через несколько секунд. Это загрузчик: отдельный исполняемый файл размером около 519 КБ, встроенный в установщик объемом 150 МБ и извлекаемый в %TEMP% рядом с приманкой. Он не подписан, в метаданных исполняемого файла (PE) идентифицируется как Windows Update Service» от Microsoft Corporation и не имеет никакого отношения ни к фреймворку Squirrel, ни к приложению Slack, устанавливаемому рядом с ним. Практически сразу же он создает небольшой файл с именем loader_log.txt в временной папке, что подтверждает запуск этапа загрузчика, и предпринимает попытку установить связь с командно-контрольным (C2) сервером по адресу 94.232.46.16 на TCP-порте 8081.

Тем временем завершается установка Squirrel, и в реестр записывается ключ Run, чтобы программа сохранялась после перезагрузки: имя значения com.squirrel.slack.slack под HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run. Это точное название ключа и путь, которые создаются при легальной установке Slack. ИТ-администратор, просматривающий записи автозапуска, увидит то, что выглядит как обычная установка Slack, и пропустит её.

Что скрывается внутри загрузчика: результаты статического анализа

Чтобы понять, для чего предназначен загрузчик после установления канала C2, мы непосредственно проанализировали его двоичный файл. В информации о версии PE указано, что это служба обновления Windows (внутреннее название WinSvcUpd.exe), выпущенная корпорацией Microsoft, версия 1.4.2.0. Ничего из этого не соответствует действительности. Это ложная завеса, призванная не выдать себя при беглом взгляде на список процессов или в диспетчере задач.

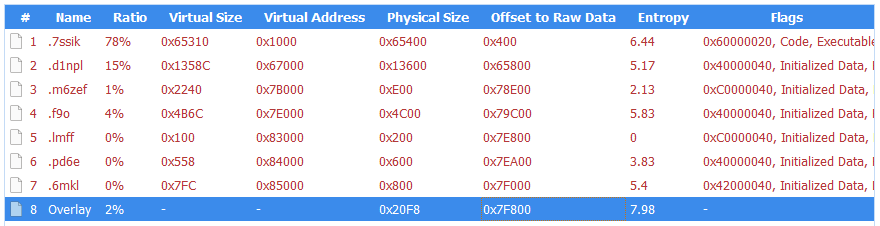

Этот бинарный файл представляет собой 64-разрядный Windows файл Windows , скомпилированный с помощью MSVC. Его семь PE-секций имеют рандомизированные имена, например .7ssik, .d1npl, .m6zef, а не стандартные разделы .text и .rdata, создаваемые обычными компиляторами, что соответствует использованию собственного средства сборки или инструмента для шифрования. Его таблица импорта намеренно сведена к минимуму: 90 функций из KERNEL32.dll и ничего больше. Здесь нет статических импортов для работы с сетью, доступа к реестру или управления процессами. Вместо этого эти API-интерфейсы подключаются во время выполнения с помощью GetProcAddress и LoadLibraryExW— стандартный прием, позволяющий скрыть реальные возможности двоичного файла от анализа таблицы импорта.

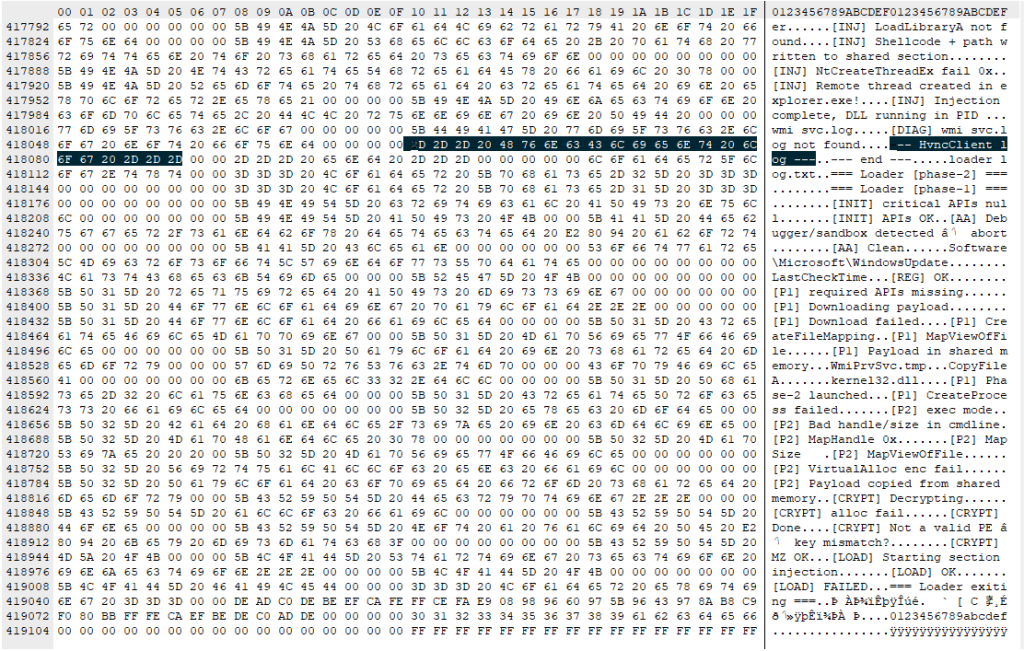

Особенностью этого образца, как для загрузчика, является его «разговорчивость» на внутреннем уровне. Двоичный файл изобилует отладочными строками, которые раскрывают всю его архитектуру, организованную в подсистемы с собственными метками. Эти строки не были предназначены для просмотра жертвой. Это диагностические данные разработчиков, оставленные в сборке, которые точно показывают, для чего был разработан этот инструмент.

Строки с префиксом [P1] опишите первый этап: загрузчик загружает полезную нагрузку со своего сервера C2 ([P1] Downloading payload...). Для самой загрузки используется WinHTTP, который подключается во время выполнения. Строки отладки [HTTP] Connect, [HTTP] Send, и [HTTP] Recv отслеживать полный цикл запроса, в то время как [HTTP] winhttp unavailable указывает запасной путь на случай, если библиотеку не удастся загрузить. Он сохраняет полезные данные в общей памяти с помощью API-интерфейсов Windows ([P1] Payload in shared memory), и запускает вторую копию себя в качестве Фазы 2 ([P1] Phase-2 launched). На этапе 2 полезные данные считываются из общей памяти ([P2] Payload copied from shared memory) и расшифровывает его. Строки [CRYPT] Decrypting... и [CRYPT] MZ OK убедиться, что полезные данные поступают в зашифрованном виде и после расшифровки проверяются как Windows файл Windows . Расшифрованная DLL записывается на диск под именем, соответствующим шаблону wmiprvse_*.tmp, предназначенный для маскировки под временные файлы, создаваемые легитимным процессом Windows Provider Host.

Затем загрузчик вызывает определённую экспортированную функцию из расшифрованной DLL: HvncRun. Строки [LOAD] Calling HvncRun... и --- HvncClient log --- определить полезную нагрузку как клиент HVNC — инструмент для скрытого виртуального сетевого вычисления. HVNC существенно отличается от обычного трояна удаленного доступа: он создает на компьютере жертвы полностью отдельный, невидимый сеанс рабочего стола. Злоумышленник может открывать браузеры, заходить на банковские порталы и взаимодействовать с авторизованными сессиями, при этом на видимом экране пользователя ничего не отображается. Этот инструмент в основном используется в операциях по финансовому мошенничеству.

Чтобы запустить полезную нагрузку HVNC в скрытом режиме, загрузчик способен внедрить DLL в explorer.exe с использованием метода, известного как «вставка на основе фрагментов». Строки [INJ] === Section-based injection into explorer.exe === и [INJ] Remote thread created in explorer.exe! опишите последовательность действий, в ходе которой загрузчик создаёт участок общей памяти с помощью NtCreateSection, отображает его как в собственный процесс, так и в Windows , записывает шелл-код и путь к DLL в общий регион, а затем запускает удаленный поток с помощью NtCreateThreadEx. Это вариант внедрения в процесс, который обнаружить сложнее, чем классический WriteProcessMemory подход, поскольку он позволяет избежать прямой записи в пространство памяти целевой системы. Если API NT недоступны, загрузчик переключается на запись DLL на диск и её прямую загрузку ([INJ] Required NT APIs not available, falling back to DropAndLoad).

Двоичный файл содержит средства защиты от анализа. Строка [AA] Debugger/sandbox detected означает, что он проверяет наличие данных и соответствующим образом корректирует свое поведение. У него есть все необходимые для этого средства: IsDebuggerPresent и GetTickCount появляются в таблице импорта; они обычно используются для обнаружения отладчика и обхода песочницы на основе времени, хотя оба являются стандартными импортами CRT в любом бинарном файле, скомпилированном с помощью MSVC. Строка отладки является более весомым признаком того, что эти API используются намеренно.

Что это означает для того, кто запустил эту программу

Если вы скачали Slack не с сайта slack.com в последнее время, особенно с доменом, заканчивающимся на .proили на сайт, который автоматически загружал файл при нажатии в любом месте страницы, отнеситесь к этому серьезно.

Загрузчик пытается установить соединение со своим сервером C2 до того, как окно Slack полностью загрузится. Он запрограммирован так, чтобы использовать это соединение (если оно установлено) для загрузки и расшифровки полезной нагрузки HVNC и внедрения её в explorer.exe для запуска непосредственно из Windows . Установка Squirrel создаёт тот же ключ «Run», что и легальная установка Slack, поэтому запись автозапуска неотличима от записи на «чистом» компьютере. При этом загрузчику достаточно сработать всего один раз: если он загрузит полезную нагрузку HVNC и внедрит её в explorer.exe При первоначальном запуске у злоумышленника появляется точка опоры, которая сохраняется до следующей перезагрузки. Наличие дополнительных механизмов сохранения полезной нагрузки зависит от дальнейших действий оператора C2.

Как оставаться в безопасности

Эта кампания служит наглядным примером того, сколько инженерных усилий требуется, чтобы выглядеть «обычно». Один из вариантов кода устанавливает реальное программное обеспечение через легитимный фреймворк. Другой запускает многоэтапный загрузчик с динамическим определением API, доставкой зашифрованного полезного груза, внедрением в Windows и механизмами защиты от анализа — и всё это упаковано в бинарный файл, который маскируется под службу Microsoft. Эта приманка скрывает происходящее, а загрузчик обеспечивает злоумышленнику точку опоры.

Добавьте в закладки официальные страницы загрузки программного обеспечения, которым вы пользуетесь. Если вы ищете в Google «скачать Slack» и кликаете на первый подходящий результат, то вы как раз тот человек, на которого и рассчитана эта кампания.

- Скачивайте Slack только с официального сайта. Перейдите напрямую на сайт slack.com или воспользуйтесь проверенной закладкой. Не нажимайте на рекламные объявления или незнакомые ссылки.

- Внимательно проверьте URL-адрес. Обратите внимание на незначительные изменения, такие как лишние буквы или необычные домены (например, «.pro» вместо «.com»).

- Будьте осторожны с сайтами, на которых при нажатии кнопки запускается загрузка файла. Если при нажатии в любом месте страницы начинается загрузка файла, закройте её.

- Перед запуском установщика проверьте его. Щелкните файл правой кнопкой мыши, откройте его свойства и убедитесь в наличии действительной цифровой подписи.

- Используйте средства защиты в режиме реального времени. Средство защиты может блокировать известные вредоносные домены и выявлять подозрительное поведение во время установки.

- Следите за необычным поведением системы после установки программного обеспечения. Неожиданная сетевая активность, замедление работы или неизвестные процессы заслуживают внимания.

- Если что-то вызывает у вас подозрения, действуйте незамедлительно. Отключитесь от Интернета, запустите полное сканирование и смените пароли с безопасного устройства, особенно для почтовых, банковских и рабочих учетных записей.

Что делать, если вы могли быть затронуты

- Немедленно отключитесь от сети, чтобы прервать все активные сеансы связи с командным центром.

- Запустите полное сканирование с помощью Malwarebytes.

- Измените все пароли к учетным записям, к которым вы получали доступ с этого компьютера. Сделайте это с другого, «чистого» устройства. В первую очередь позаботьтесь о паролях к электронной почте, банковским счетам и учетным записям с единым входом (SSO).

- Если это рабочий компьютер, немедленно сообщите об этом в отдел ИТ или службу безопасности.

Индикаторы компромисса (ИКС)

Хэши файлов (SHA-256)

cfd2e466ea5ac50f9d9267f3535a68a23e4ff62e3fe3e20a30ec52024553c564 (slack-4-49-81.exe)

08fd0a82cdeb0a963b7416cf57446564dfed5de5c6f66dee94b36d28bfefec9d (svc.tmp)

Распространение

slacks[.]pro

debtclean-ua[.]sbs

Сетевые индикаторы

94.232.46.16:8081

«Один из лучших комплексов решений для кибербезопасности в мире».

По данным CNET.Прочитать их обзор →