В настоящее время против YouTube развернута убедительная фишинговая кампания, и в случае успеха злоумышленники не просто похищают ваши данные для входа в Google. Они могут получить полный контроль над вашей учетной записью Google, включая Gmail, ваши файлы и платежи, а затем захватить ваш YouTube и использовать вашу аудиторию для проведения мошеннических операций.

Приманкой служит поддельное уведомление о нарушении авторских прав, которое выглядит настолько убедительно, что на него могут попасться даже пользователи, знающие о мерах безопасности. Взломанный сайт извлекает реальные данные вашего канала, такие как аватар, количество подписчиков и последнее видео, чтобы создать персонализированную страницу, нацеленную на запугивание. Затем вас перенаправляют на страницу входа в систему, предназначенную для кражи данных вашей учетной записи Google.

Эта операция работает по принципу франшизы: несколько злоумышленников используют одну и ту же платформу, при этом каждый из них проводит собственные кампании против разных авторов контента.

Почему ваш YouTube стоит больше, чем вы думаете

Для творцов, занимающихся этим на полную ставку, YouTube — это не просто хобби, а полноценный бизнес. Он приносит доход за счет рекламы, спонсорской поддержки и продажи сувенирной продукции. И все это объединено под одним аккаунтом Google, который также управляет вашим Gmail, Google Диском и платежными данными.

Именно это делает авторов контента столь привлекательной мишенью. Злоумышленники, захватившие канал, зачастую в течение нескольких минут меняют его название — как правило, чтобы выдать себя за криптовалютную компанию — и используют существующую аудиторию для проведения прямых трансляций с целью мошенничества. Истинный автор теряет доступ к каналу и вынужден наблюдать, как плоды его многолетнего труда используются для обмана его собственных подписчиков.

Предупреждение о нарушении авторских прав — идеальная приманка, поскольку оно играет на том, чего авторы боятся больше всего: потерять свой канал в одночасье.

«Мгновенно проверьте статус авторских прав на YouTube»

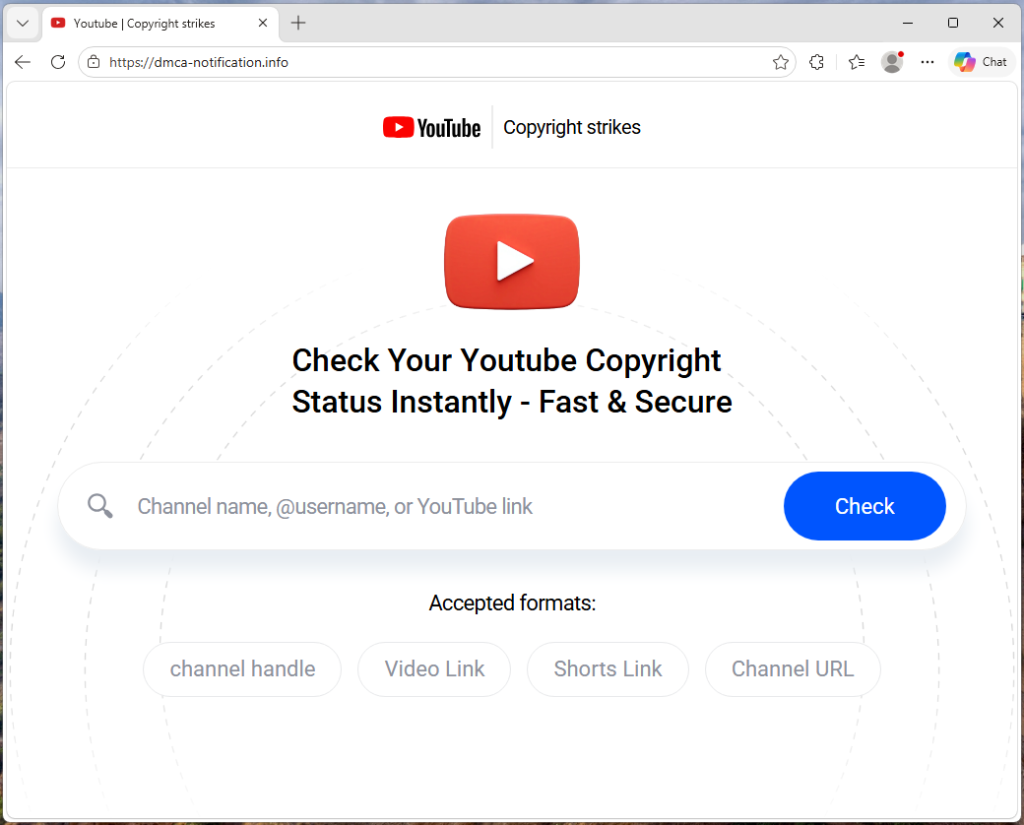

Кампания проводится на сайте под названием dmca-notification[.]info. На вкладке браузера написано «YouTube | Предупреждения об авторских правах», а сама страница выглядит лаконично и профессионально: на ней есть YouTube , строка поиска и полезные инструкции.

Вам предлагается ввести название канала, @имя пользователя или ссылку на видео, чтобы проверить статус авторских прав. Ничто в этом не вызывает сразу подозрений.

В URL-адресе каждой фишинговой ссылки непосредственно указан идентификатор профиля жертвы, поэтому сайт знает, кто вы, ещё до того, как вы начнёте вводить текст.

Исходный код содержит флаг отслеживания с именем suppressTelegramVisit, что изменяет способ регистрации посещений в зависимости от наличия партнерского параметра. Это позволяет предположить, что операторы, возможно, координируют трафик через Telegram, хотя этот набор инструментов может распространяться через любую платформу.

Ваши собственные видео, используемые против вас

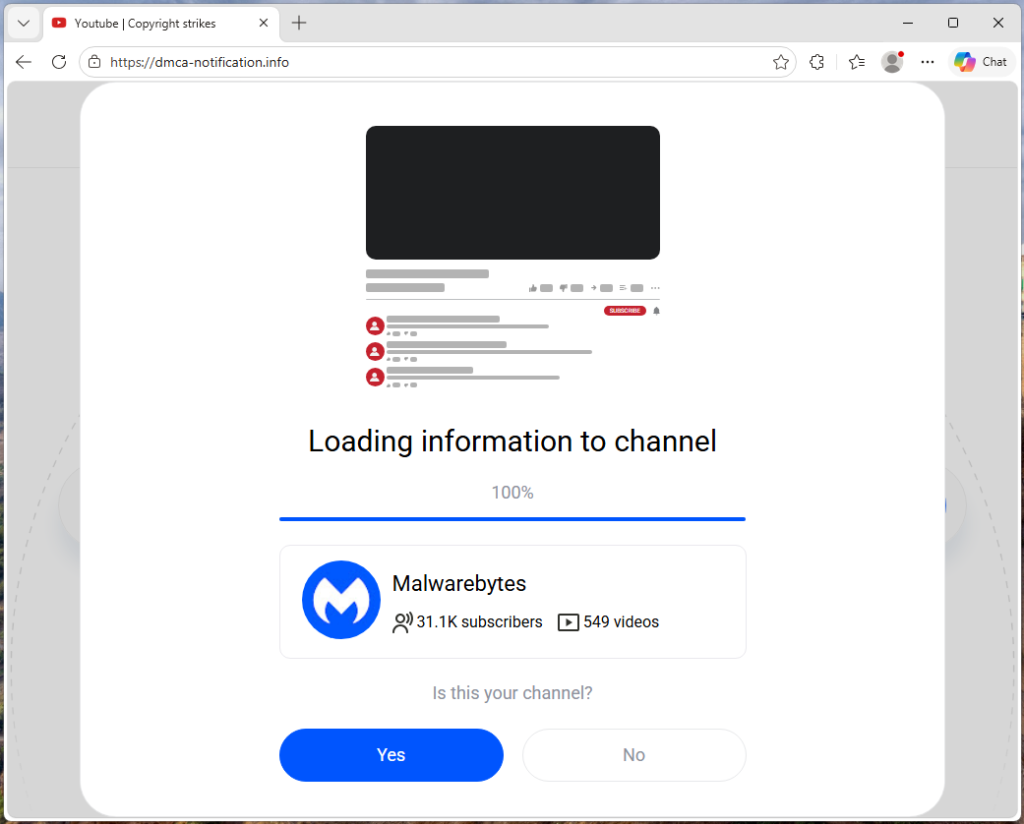

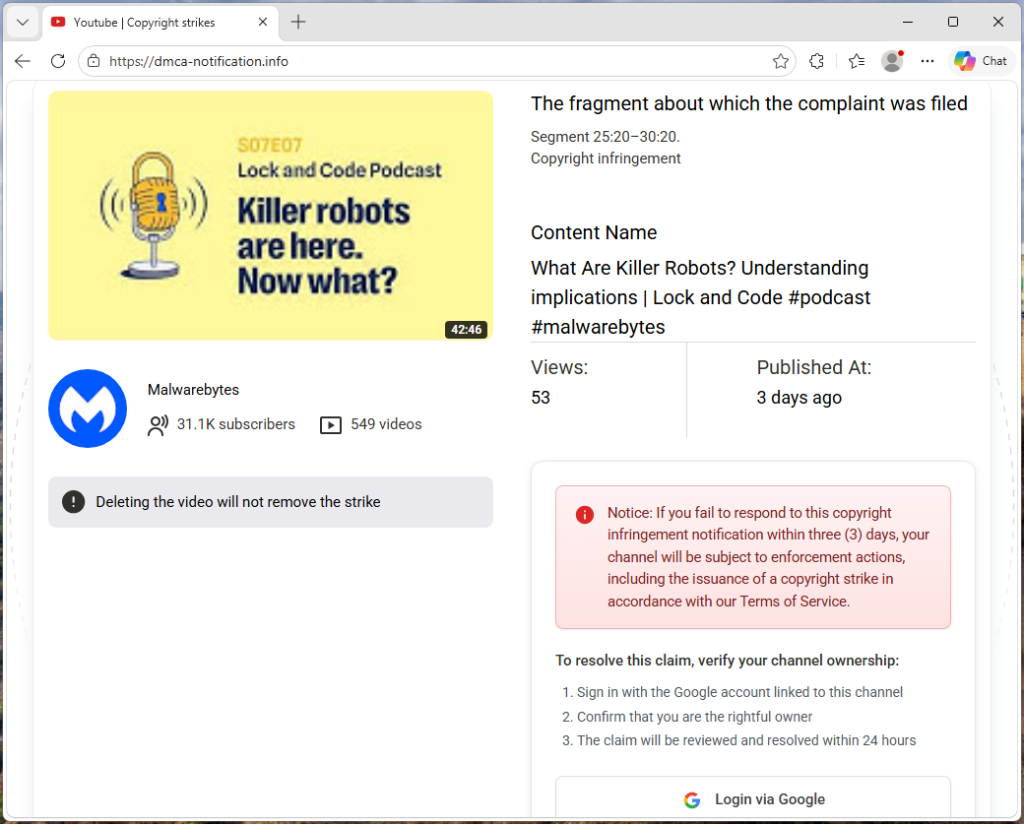

Как только на странице появляется название вашего канала, она загружает реальные данные с YouTube: ваш аватар, количество подписчиков, количество видео и вашу последнюю загрузку (включая ее название, миниатюру и количество просмотров). Затем эта информация используется для создания поддельной жалобы об авторских правах.

Вы видите свой собственный логотип рядом с уведомлением о том, что определенный фрагмент вашего последнего видеоролика был отмечен как нарушающий авторские права. Временные метки генерируются динамически для каждого «пострадавшего» с учетом продолжительности видео, благодаря чему каждое уведомление выглядит уникальным и достоверным. Это похоже на получение поддельного юридического уведомления, в котором указан ваш настоящий домашний адрес. Наличие личных данных затрудняет отбрасывание такого сообщения как спам.

«Ответьте в течение трёх дней, иначе вам грозят меры принудительного исполнения»

Страница усиливает давление. В предупреждении говорится, что удаление видео не приведет к снятию предупреждения. Красное уведомление содержит угрозу: если вы не отреагируете в течение трех дней, в отношении вашего канала будут приняты меры. Предлагаемое решение простое: войдите в систему через Google, чтобы подтвердить, что вы являетесь владельцем канала, и проблема будет решена в течение 24 часов.

Каждый элемент на странице призван подтолкнуть вас к кнопке «Войти через Google», не давая вам даже задумываться.

Страница входа, которая крадет данные вашей учетной записи

Когда вы нажимаете эту кнопку, сайт связывается со своим сервером, чтобы получить адрес внешней фишинговой страницы, которую злоумышленник может в любой момент заменить на новый домен.

В наблюдаемом трафике запрос на /api/get-active-domain возвратил домен blacklivesmattergood4[.]com, который затем загружался в полноэкранном окне, накладывающемся на страницу с уведомлением об авторских правах.

Далее следует классическая атака «браузер в браузере»: поддельное Chrome , полностью отображаемое с помощью HTML и CSS. Оно содержит строку заголовка с надписью «Войти — Аккаунты Google — Google Chrome», значок замка и URL-адрес, который выглядит так: accounts.google.com. Ничего из этого не реально. Это всего лишь графические элементы. Единственная настоящая адресная строка — это та, что находится в верхней части вашего браузера, где по-прежнему отображается dmca-notification[.]info.

Внутри поддельного окна находится убедительная копия страницы входа в систему Google. Она выглядит в точности как настоящая, но каждый нажатый клавиша попадает к злоумышленнику.

Анализ сетевого трафика также выявил попытки подключения к другим доменам—dopozj[.]net, ec40pr[.]net, и xddlov[.]net—которые на момент сбора данных выдавали ошибки 502. Возможно, это были серверы резервного копирования или серверы ретрансляции учетных данных, которые в тот момент находились в автономном режиме.

Именно подход с использованием сменяющихся доменов обеспечивает устойчивость этой кампании. Фишинговый домен загружается в режиме реального времени без кэширования, что позволяет злоумышленникам быстро менять инфраструктуру. Если один домен блокируется, следующая жертва перенаправляется на новый.

После ввода учетных данных всплывающее окно закрывается, и жертва возвращается на страницу с уведомлением об авторских правах без какого-либо подтверждения или сообщения об ошибке. Это дает злоумышленнику время использовать похищенные учетные данные, прежде чем жертва осознает, что что-то произошло.

Крупные каналы получают льготы (намеренно)

Одна интересная деталь: скрипт проверяет, имеет ли целевой канал более трёх миллионов подписчиков. Если да, то весь фишинговый сценарий пропускается. Вместо предупреждения о нарушении авторских прав и кнопки входа на странице отображается безобидное сообщение: «Ваш канал находится в норме. Никаких дополнительных действий не требуется».

Это, почти наверняка, тактика уклонения от ответственности. У очень крупных каналов, как правило, есть собственные команды по безопасности, налаженные связи с сотрудниками YouTube, отвечающими за доверие и безопасность, либо достаточная известность, чтобы добиться оперативного удаления контента в случае публичного разоблачения мошенничества. Автоматически исключая их из списка, этот набор инструментов снижает риск привлечь внимание именно тех людей, которые наиболее способны добиться прекращения данной деятельности.

Не один мошенник

Исходный код показывает, что речь идет не об одной фишинговой странице, управляемой одним человеком. В набор входит система отслеживания партнеров, в которой каждому злоумышленнику присваивается собственный идентификатор, встраиваемый в рассылаемые им фишинговые ссылки. Центральный сервер отслеживает, какой оператор привёл какую жертву и насколько далеко каждая цель продвинулась по воронке конверсии. Наши данные о трафике подтверждают это: фишинговая ссылка содержала реферальный идентификатор (ref=huyznaetdmca), стандартный партнерский тег, который, по всей видимости, представляет собой транслитерацию русской фразы. Названия брендов, такие как Google и YouTube , в исходном коде также YouTube с использованием похожих кириллических символов, чтобы обойти автоматические сканеры безопасности.

Одним словом, это «фишинг как услуга»: общая платформа, которую могут использовать несколько злоумышленников для проведения масштабных атак на YouTube .

Как защитить себя

Эта кампания напоминает о том, что фишинг уже давно перестал быть просто письмами с грамматическими ошибками от некого нигерийского принца. Современные фишинговые наборы представляют собой профессионально разработанные платформы с динамически меняющейся инфраструктурой, персонализацией в режиме реального времени и системой распространения по принципу франшизы.

Для YouTube главное правило простое: уведомления о нарушении авторских прав отображаются только в YouTube .

Если вы получили предупреждение откуда-либо еще, относитесь к нему с осторожностью.

- Остерегайтесь призывов к срочным действиям. В реальных процедурах по защите авторских прав вас не торопят

- Перейдите непосредственно на сайт studio.youtube.com или воспользуйтесь проверенными источниками, чтобы проверить свой статус

- Никогда не входите в систему по ссылке из электронного письма или сообщения

Распознайте поддельное окно браузера

- Попробуйте перетащить его: настоящее окно свободно перемещается, а поддельное застряло внутри страницы

- Сверните окно браузера: настоящее всплывающее окно останется открытым, а поддельное исчезнет

- Проверьте URL-адрес: если с ним невозможно взаимодействовать, это просто изображение

Даже даже если всё выглядит правильно, всегда проверяйте адресную строку, прежде чем вводить своё имя пользователя и пароль.

Если вы уже ввели свои данные, действуйте быстро:

- Немедленно смените свой пароль в Google

- Отмените активные сеансы в настройках безопасности вашей учетной записи

- Проверьте свой YouTube на наличие несанкционированных изменений

Индикаторы компромисса (ИКС)

Домен

dmca-notification[.]info(основной фишинговый сайт)blacklivesmattergood4[.]com(домен для сбора учетных данных — действовал на момент сбора данных)dopozj[.]net(сопутствующая инфраструктура — 502 на момент сбора данных)ec40pr[.]net(сопутствующая инфраструктура — 502 на момент сбора данных)xddlov[.]net(сопутствующая инфраструктура — 502 на момент сбора данных)

Что-то не так? Проверьте, прежде чем нажимать.

Malwarebytes Guardпоможет вам мгновенно анализировать подозрительные ссылки, тексты и скриншоты.

Доступно в составеMalwarebytes Premium для всех ваших устройств, а также вMalwarebytes для iOS Android.