Мы выявили несколько кампаний по распространению программы-инфостилера, которую мы отслеживаем под названием NWHStealer, в рамках которых используются самые разные методы — от поддельных VPN до утилит для аппаратного обеспечения и модификаций для игр. Особенность этой кампании заключается не только в самом вредоносном ПО, но и в том, насколько широко и убедительно оно распространяется.

После установки она может собирать данные браузера, сохраненные пароли и информацию о криптовалютных кошельках, которые злоумышленники могут использовать для доступа к учетным записям, кражи средств или проведения дальнейших атак.

Мы выявили несколько кампаний, в которых для распространения NWHStealer использовались различные платформы и приманки. Этот программа-хищник загружается и запускается несколькими способами, например, путем самоинъекции или инъекции в другие процессы, такие как RegAsm (Инструмент регистрации ассемблера от Microsoft). Часто в качестве начального загрузчика используются дополнительные оболочки, такие как MSI или Node.js.

Этот вирус распространяется с помощью приманки (то есть файлов, которые якобы представляют собой нечто другое), например:

- VPN

- Утилиты для работы с оборудованием (например,

OhmGraphite,Pachtop,HardwareVisualizer,Sidebar Diagnostics) - Программное обеспечение для горнодобывающей промышленности

- Игры, читы и моды (например,

Xeno)

Он размещается или распространяется через несколько каналов дистрибуции, в том числе:

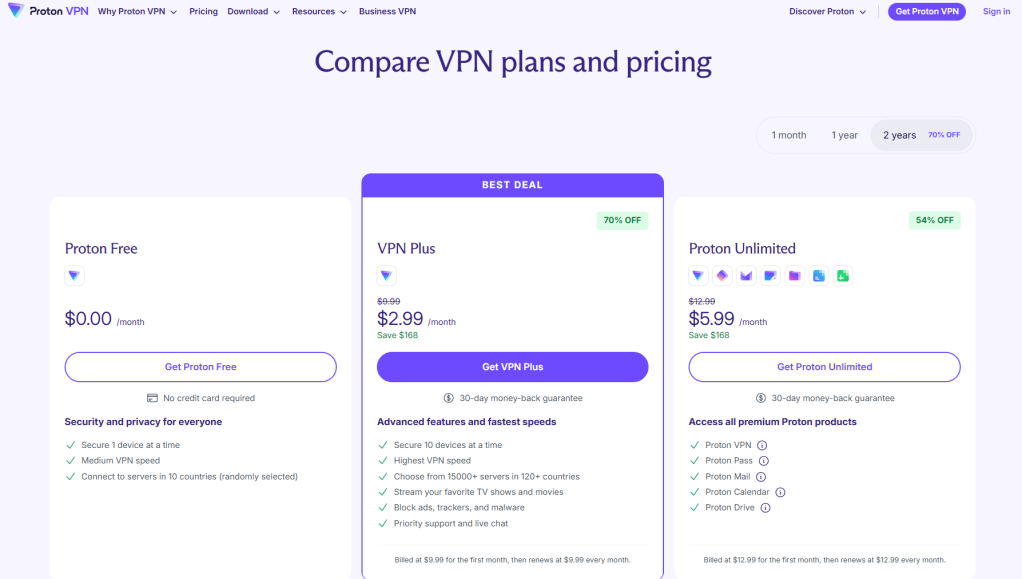

- Поддельные веб-сайты, выдающие себя за легитимные сервисы, такие как Proton VPN

- Платформы для хостинга кода, такие как GitHub и GitLab

- Сервисы файлового хостинга, такие как MediaFire и SourceForge

- Ссылки и перенаправления из YouTube , посвященных играм и безопасности

Хотя существует множество способов распространения, в этом блоге мы рассмотрим два случая:

- Пример 1: Провайдер бесплатного веб-хостинга, распространяющий вредоносный ZIP-файл, который загружает программу-крадушку с помощью самовстраивания

- Пример 2: Поддельные веб-сайты, которые загружают программу-крадушку с помощью перехвата DLL и внедрения в процесс RegAsm

Случай 1: Провайдер бесплатного веб-хостинга распространяет программу-крадушку

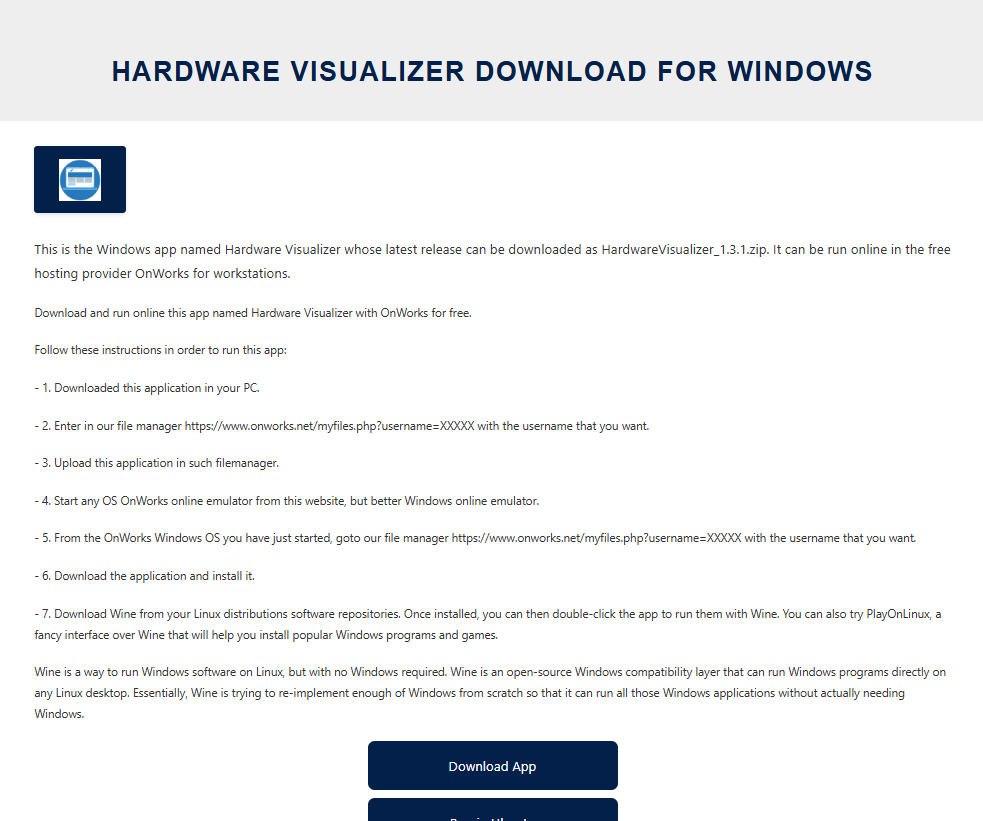

Первый случай оказался самым неожиданным. Мы обнаружили, что бесплатный веб-хостинг onworks[.]net размещает в разделе загрузок ZIP-файлы, которые в конечном итоге распространяют программу-крадушку.

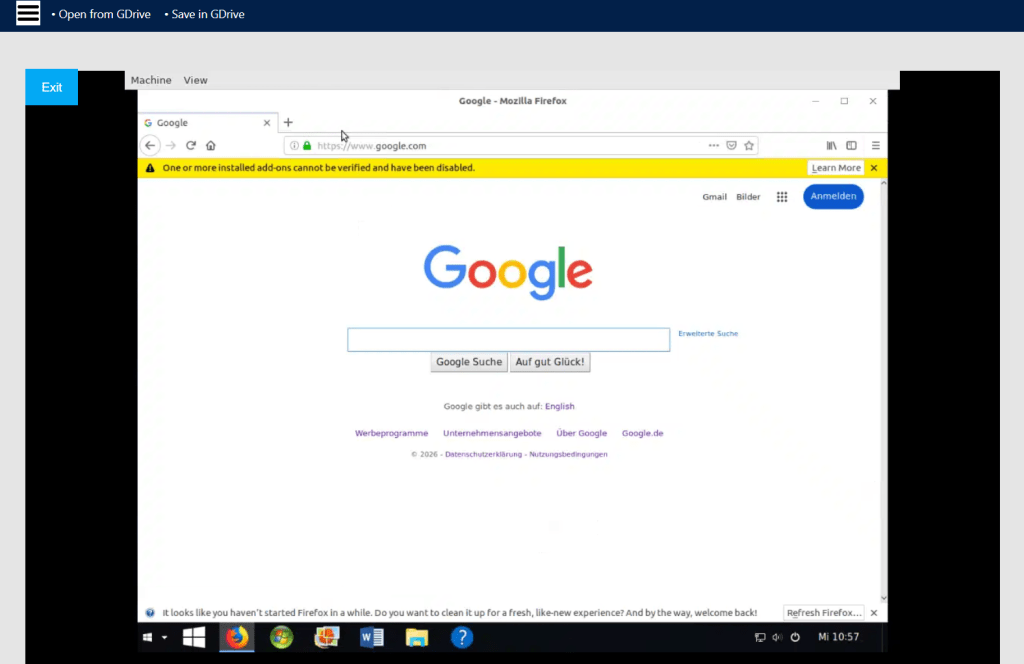

Этот сайт, входящий в топ-100 000, позволяет пользователям запускать виртуальные машины непосредственно в браузере.

С этого сайта пользователи скачивают вредоносные ZIP-файлы с такими именами, как:

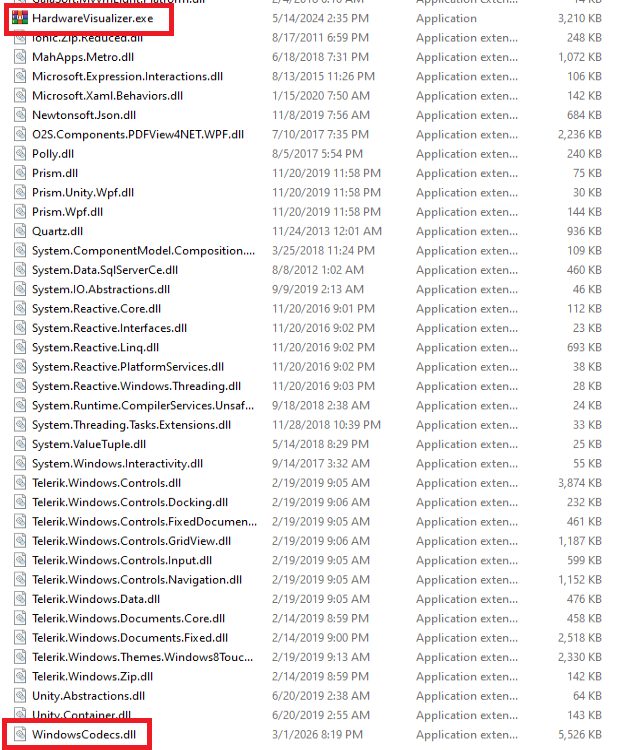

OhmGraphite-0.36.1.zipSidebar Diagnostics-3.6.5.zipPachtop_1.2.2.zipHardwareVisualizer_1.3.1.zip

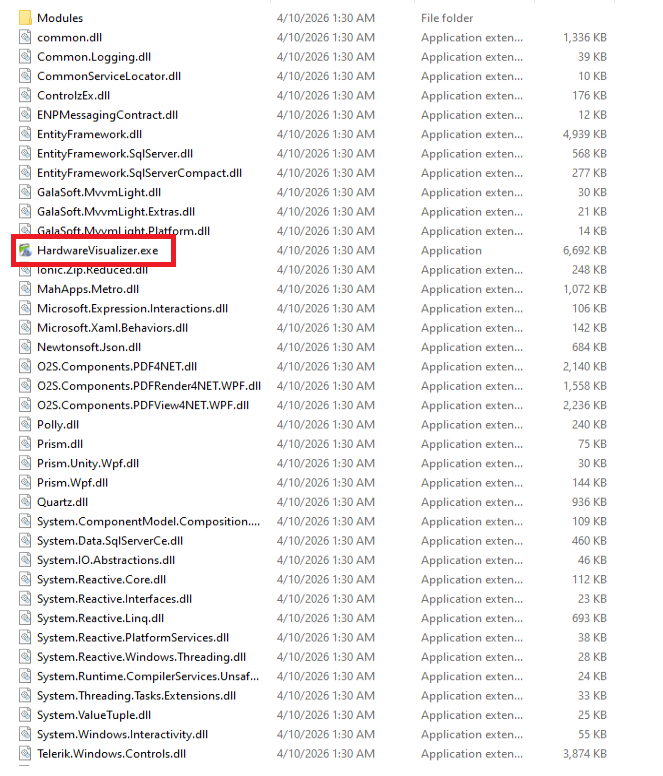

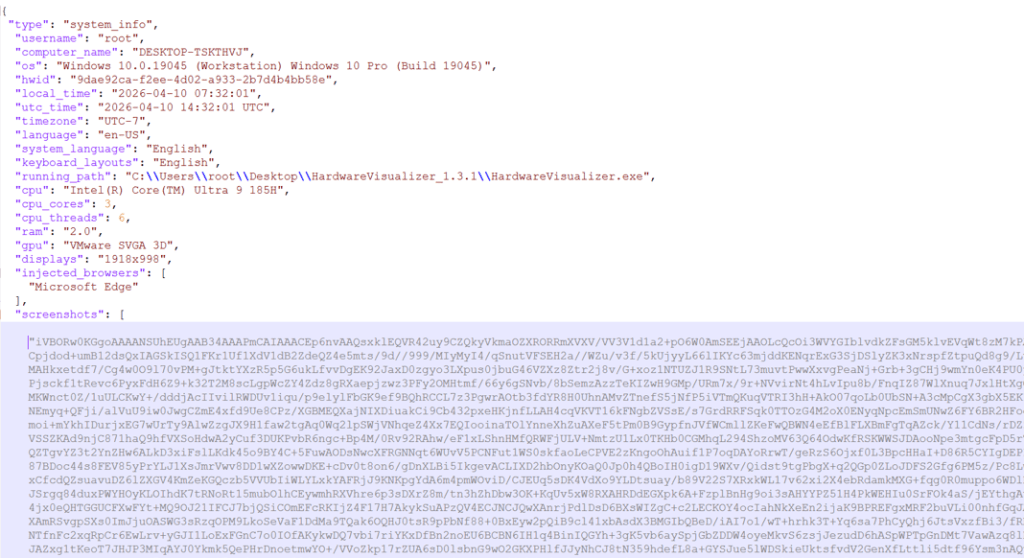

В данном случае вредоносный код, отвечающий за загрузку программы-крадец, встроен в исполняемый файл, например HardwareVisualizer.exe.

Загрузчик содержит мусорный код, призванный затруднить анализ, и выполняет ряд операций, в том числе:

- Проверка наличия инструментов анализа в системе и завершение работы в случае их обнаружения

- Реализация пользовательской функции дешифрования строк

- Решение функций с помощью

LoadLibraryAиGetProcAddress - Расшифровка и загрузка следующего этапа с использованием AES-CBC через API-интерфейсы BCrypt

Это не единственный способ распространения программы-крадец. Мы обнаружили похожие приманки с такими же именами ZIP-файлов, которые распространяют программу-крадец посредством перехвата DLL-файлов.

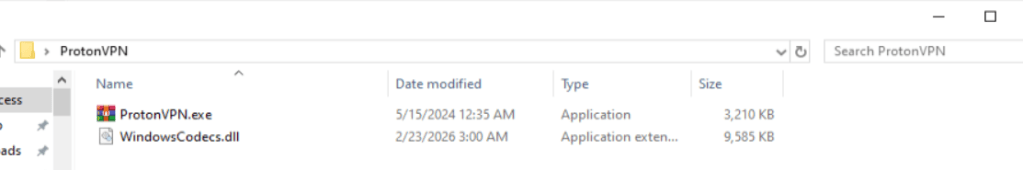

В данном случае, HardwareVisualizer.exe на самом деле является исполняемым файлом WinRAR, а вредоносный код находится в WindowsCodecs.dll.

При отслеживании загрузчика DLL мы также обнаружили, что он распространялся в рамках других кампаний с использованием различных приманки. Например, во втором проанализированном случае эта вредоносная DLL доставляется через поддельные веб-сайты.

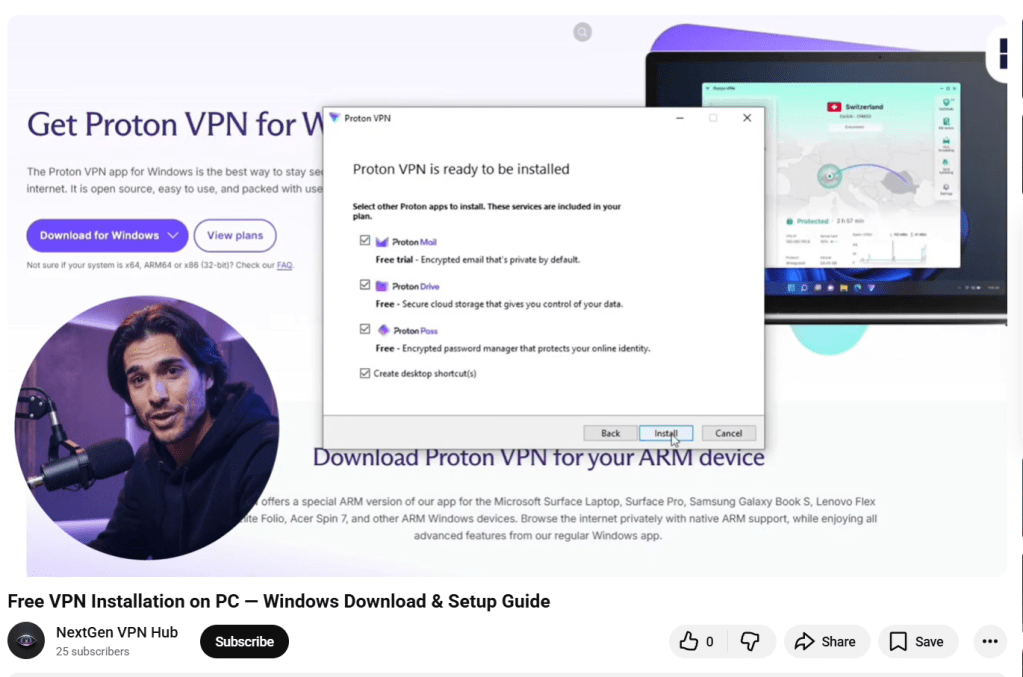

Пример 2: Поддельный VPN Proton VPN и загрузчик DLL

Во втором случае мы обнаружили веб-сайт, выдающий себя за Proton VPN распространяет вредоносный ZIP-файл. Этот архив запускает программу-крадец данных с помощью метода «DLL hijacking» или через файл MSI. Хотим подчеркнуть, что это никак не связано с Proton VPN, и мы связались с ними, чтобы сообщить об обнаруженном.

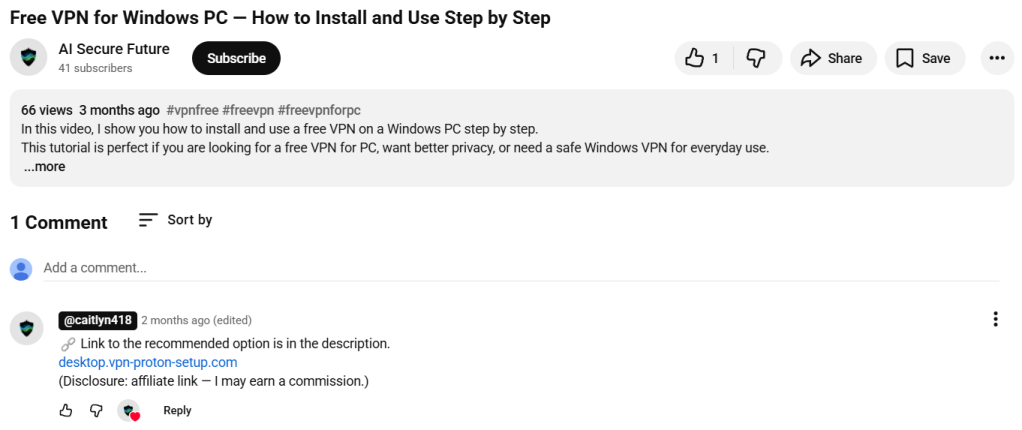

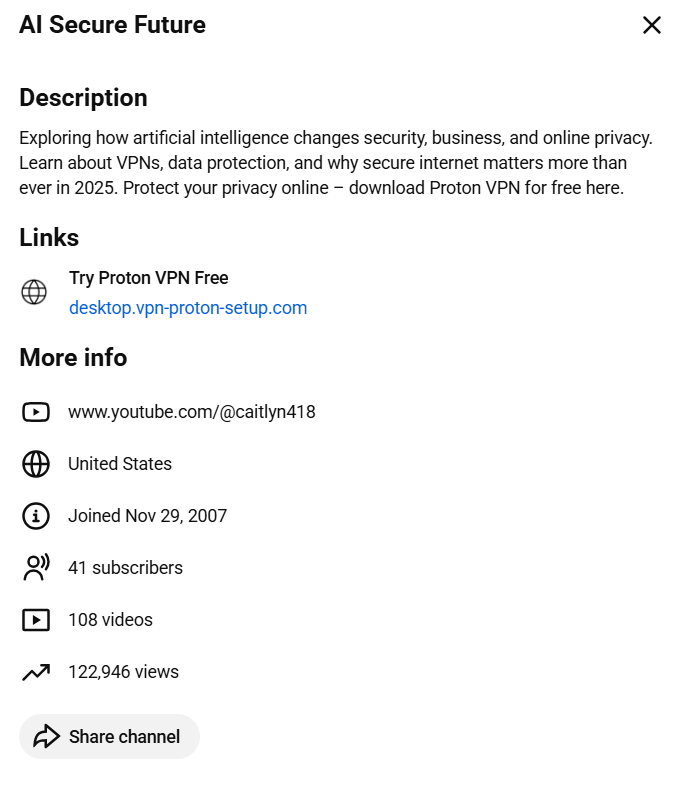

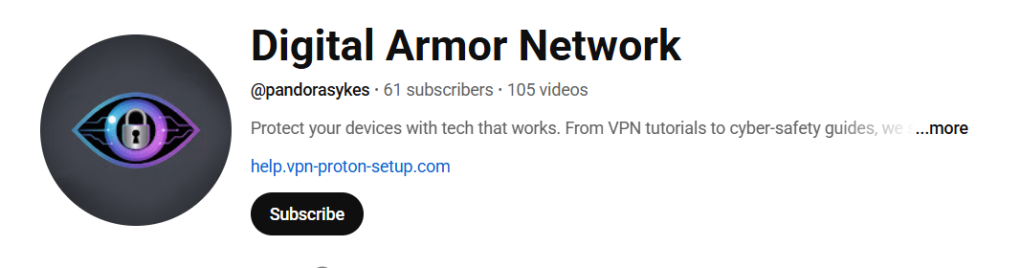

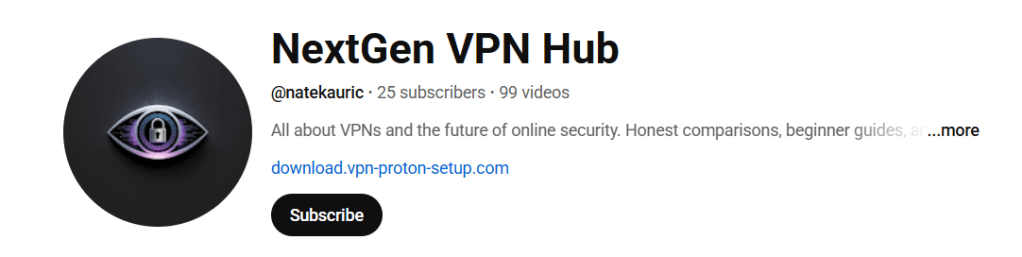

Ссылки на этот сайт появляются на нескольких взломанных YouTube вместе с видеороликами, созданными с помощью искусственного интеллекта, в которых демонстрируется процесс установки:

В других цепочках заражения эта DLL встречается под другими названиями, такими как:

iviewers.dllTextShaping.dllCrashRpt1403.dll

Эта DLL расшифровывает два встроенных ресурса. Метод расшифровки различается в разных образцах: в некоторых используется собственная реализация алгоритма AES, а в других — библиотека OpenSSL.

Одним из расшифрованных ресурсов является DLL второго уровня, runpeNew.dll, который загружается и выполняется через GetGet метод.

DLL второго уровня запускает процесс (например, RegAsm) и выполняет выделение процессов с помощью низкоуровневых API, в том числе:

NtProtectVirtualMemoryNtCreateUserProcessNtUnmapViewOfSectionNtAllocateVirtualMemoryNtResumeThread

Окончательная полезная нагрузка: NWHStealer

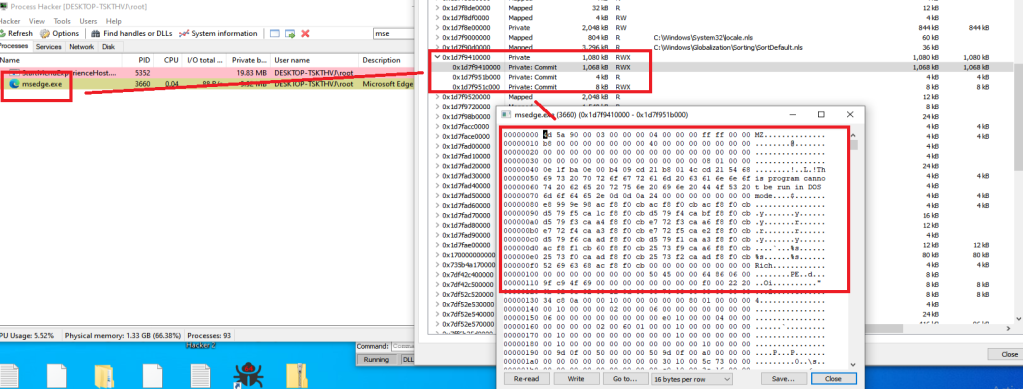

В конце этих цепочек заражения злоумышленник запускает программу NWHStealer. Эта программа работает непосредственно в памяти или внедряется в другие процессы, такие как RegAsm.exe.

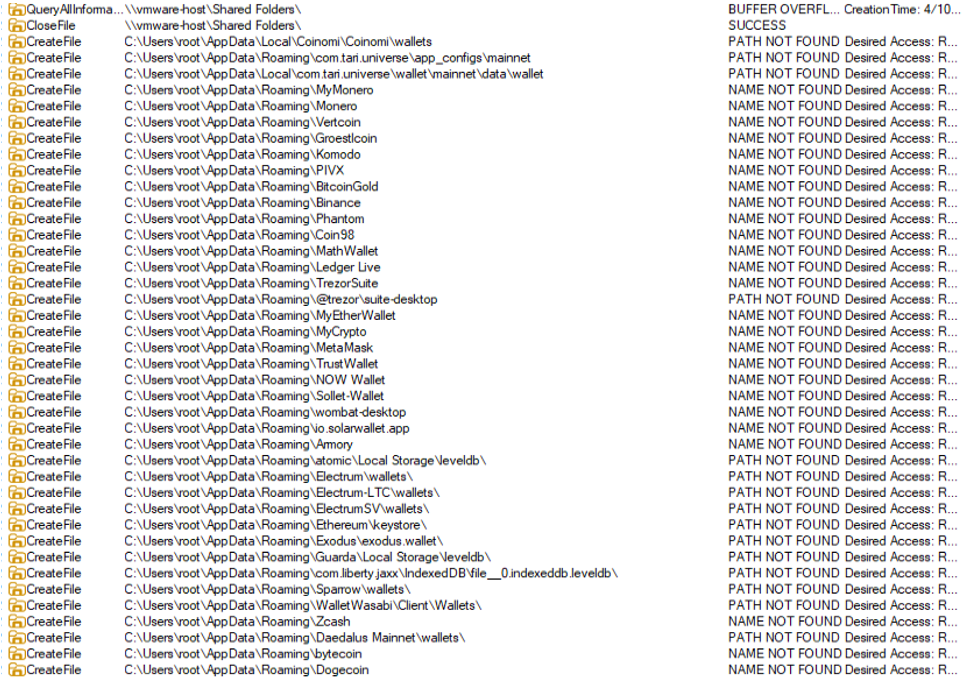

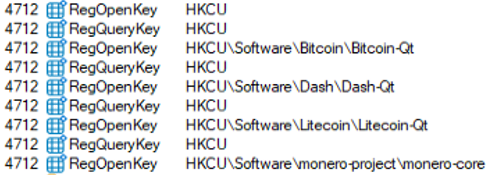

В нём перечислено более 25 папок и разделов реестра, связанных с криптовалютными кошельками.

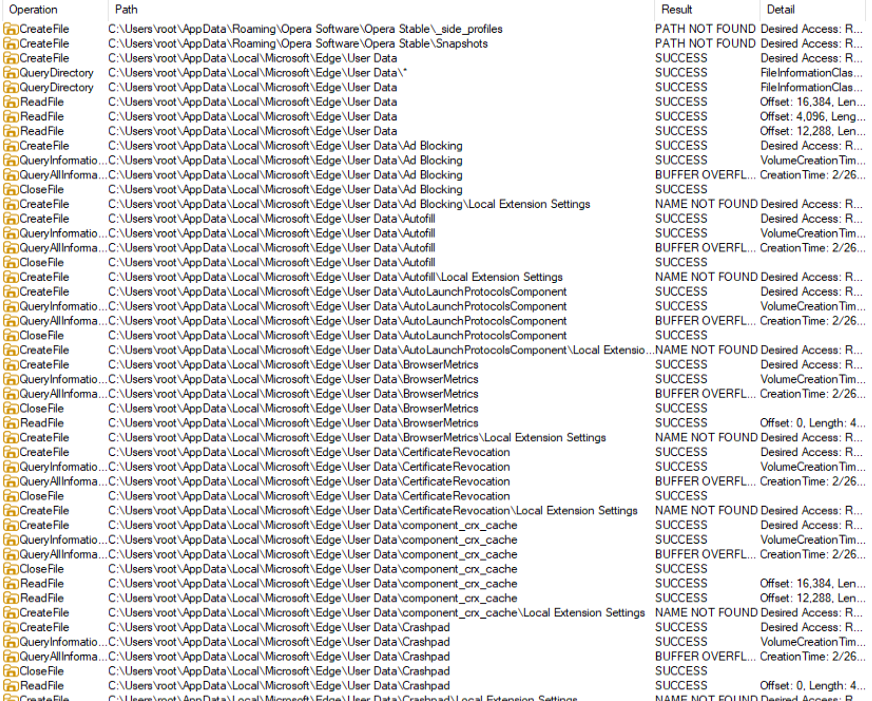

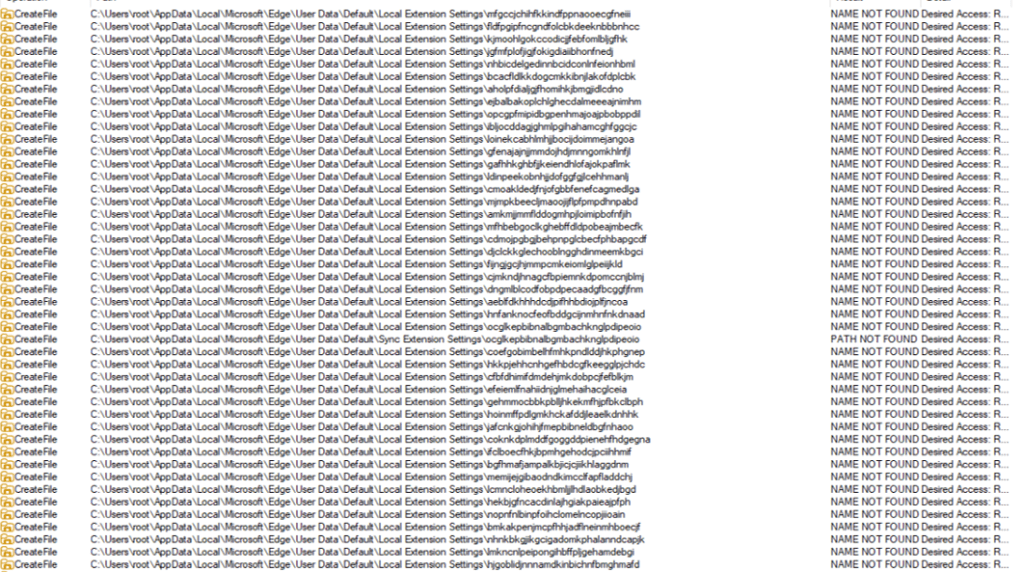

Этот вредоносный код также собирает и выводит данные из различных браузеров, включая Edge, Chrome, Opera, 360 Browser, K-Melon, Brave, Chromium и Chromodo.

Кроме того, он внедряет DLL в процессы браузера, такие как msedge.exe, firefox.exe, или chrome.exe. Эта DLL извлекает и расшифровывает данные браузера перед отправкой их на командно-контрольный (C2) сервер.

Внедренная DLL также выполняет команду PowerShell, которая:

- Создает скрытые каталоги в

LOCALAPPDATA - Добавляет эти папки в список исключений Windows

- Принудительное обновление групповой политики

- Шифрует

getPayloadзапрашивает и отправляет его на C2 - Принимает и запускает дополнительные полезные нагрузки, замаскированные под системные процессы (например,

svchost.exe,RuntimeBroker.exe) - Создает запланированные задачи для запуска полезной нагрузки при входе пользователя в систему с повышенными правами

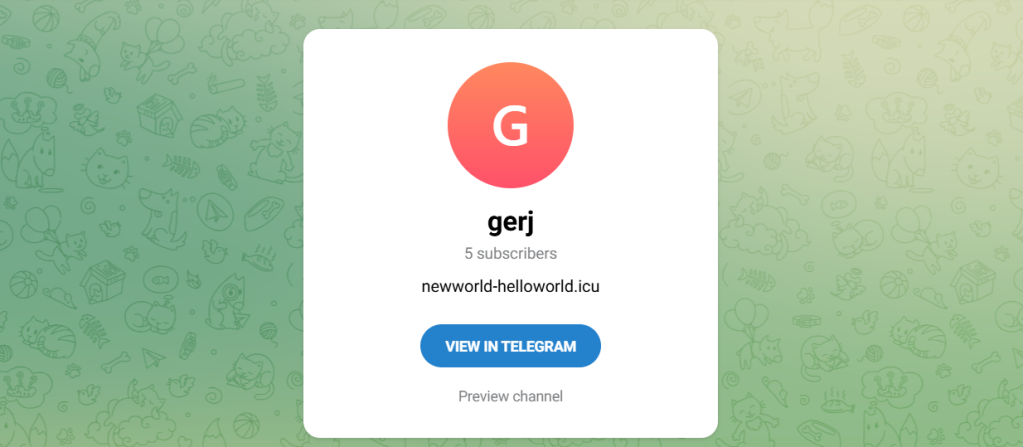

Данные, отправляемые на сервер C2, шифруются с помощью алгоритма AES-CBC. Если основной сервер недоступен, вредоносная программа может получить новый домен C2 через тайник в Telegram.

Злоумышленник также использует известный метод обхода системы контроля учетных записей пользователей (UAC) CMSTP для выполнения команд PowerShell:

- Генерирует случайное

.infфайл в папке «Temp» - Области применения

cmstp.exeповысить права доступа - Автоматически подтверждает запрос с помощью Windows

Как оставаться в безопасности

Вместо того чтобы полагаться на фишинговые письма или явные мошеннические схемы, злоумышленники, стоящие за этой кампанией, скрывают вредоносное ПО в инструментах, которые люди активно ищут и которым доверяют. Распространяя его через такие платформы, как GitHub, SourceForge и YouTube, они увеличивают вероятность того, что пользователи перестанут быть настороже.

Однако после установки последствия могут быть серьезными. Похищение данных браузера, сохраненных паролей и информации о криптовалютных кошельках может привести к взлому учетных записей, финансовым потерям и дальнейшим угрозам безопасности.

Вот наши советы, как не попасться:

- Скачивайте программное обеспечение только с официальных сайтов

- Будьте осторожны при загрузке файлов с GitHub, SourceForge или файлообменных платформ, если вы не уверены в надежности источника

- Перед запуском любого файла проверьте его подписи и сведения об издателе

- Не загружайте программы по ссылкам, указанным в YouTube

- Совет от профессионала: установите Malwarebytes Browser Guard в свой браузер, чтобы блокировать вредоносные URL-адреса.

Индикаторы компромисса (ИКС)

Проверьте подпись и версию программного обеспечения в подозрительных архивах.

Хэши

e97cb6cbcf2583fe4d8dcabd70d3f67f6cc977fc9a8cbb42f8a2284efe24a1e3

2494709b8a2646640b08b1d5d75b6bfb3167540ed4acdb55ded050f6df9c53b3

Домены

vpn-proton-setup[.]com (поддельный сайт)

get-proton-vpn[.]com (поддельный сайт)

newworld-helloworld[.]icu (домен C2)

https://t[.]me/gerj_threuh (Конфиденциальный канал в Telegram)

URL-адреса

https://www.onworks[.]net/software/windows/app-hardware-visualizer

https://sourceforge[.]net/projects/sidebar-diagnostics/files/Sidebar%20Diagnostics-3.6.5.zip

https://github[.]com/PieceHydromancer/Lossless-Scaling-v3.22-Windows-Edition/releases/download/Fps/Lossless.Scaling.v3.22.zip

Это лишь неполный список вредоносных URL-адресов. Загрузите Browser Guard Malwarebytes Browser Guard , чтобы обеспечить полную защиту и заблокировать остальные вредоносные URL-адреса.