Microsoft veröffentlicht wichtige Sicherheitsupdates am zweiten Dienstag jedes Monats, dem sogenannten Patch Tuesday. Das Update dieses Monats behebt 79 Microsoft CVEs, darunter zwei Zero-Day-Sicherheitslücken.

Microsoft definiert einen Zero-Day als „eine Schwachstelle in einer Software, für die noch kein offizieller Patch oder Sicherheitsupdate verfügbar ist“. Da der Patch nun verfügbar ist, handelt es sich bei diesen beiden Schwachstellen nicht mehr um Zero-Days. Es gibt auch keinen Grund zu der Annahme, dass sie jemals aktiv ausgenutzt wurden.

Aber schauen wir uns einmal die möglichen Folgen an, wenn Sie das Update nicht installieren.

Die als CVE-2026-21262 (CVSS-Score 8,8 von 10) erfasste Schwachstelle ist ein Fehler in Microsoft SQL Server, der es einem angemeldeten Benutzer ermöglicht, unbemerkt die Berechtigungsstufe zu erhöhen und möglicherweise zum vollständigen Datenbankadministrator (sysadmin) zu werden. Mit dieser Berechtigung kann er Daten lesen, ändern oder löschen, neue Konten erstellen und Datenbankkonfigurationen oder -aufträge manipulieren. Während SQL Server eigentlich überprüfen sollte, was jeder Benutzer tun darf, kann er in diesem Fall dazu gebracht werden, mehr Berechtigungen zu erteilen als beabsichtigt.

Sobald der Angreifer diesen Zugangspunkt hat, ist keine Interaktion des Benutzers mehr erforderlich: Die Ausnutzung kann über das Netzwerk mithilfe von manipulierten SQL-Anfragen erfolgen, die die fehlerhaften Berechtigungsprüfungen missbrauchen. In einem typischen realen Szenario wäre dieser Fehler der zweite Schritt in einer Angriffskette: Zunächst verschafft man sich mit geringen Berechtigungen Zugang, dann nutzt man CVE-2026-21262, um sich unbemerkt zum Datenbank-König zu befördern und mit dem Umschreiben des Skripts zu beginnen.

CVE-2026-26127 (CVSS-Score 7,5 von 10) ist ein Fehler in der .NET-Plattform von Microsoft, der es einem Angreifer ermöglicht, .NET-Anwendungen aus der Ferne zum Absturz zu bringen und sie so für eine gewisse Zeit offline zu schalten. Der Fehler befindet sich in Microsoft .NET 9.0 und 10.0 unter Windows, macOS und Linux in der .NET-Laufzeitumgebung oder in Bibliotheken, nicht in einer bestimmten Anwendung. Mit anderen Worten: Es handelt sich um einen Fehler in der Engine, die .NET-Code ausführt, sodass jede Anwendung, die mit betroffenen .NET-Versionen erstellt wurde, bis zum Patchen gefährdet sein könnte.

Das Hauptergebnis ist eine Dienstverweigerung: Ein Angreifer kann gezielte .NET-Prozesse zum Absturz bringen oder instabil machen, was zu Ausfallzeiten oder Leistungseinbußen führt. Für eine öffentlich zugängliche Web-API, einen Zahlungsdienst oder jede auf .NET basierende Branchenanwendung kann dies reale Ausfälle und verärgerte Benutzer bedeuten, während die Dienste wiederholt lahmgelegt werden.

Bei den Sicherheitslücken, die Microsoft Office-Benutzer betreffen, handelt es sich um zwei Fehler in Microsoft Office (CVE-2026-26110 und CVE-2026-26113), die beide über den Vorschaubereich ausgenutzt werden können, sowie um einen Fehler in Microsoft Excel (CVE-2026-26144), der zur Exfiltration von Daten über Microsoft Copilot genutzt werden könnte. Sicherheitslücken in Office tauchen regelmäßig in den Patch Tuesday-Veröffentlichungen auf, und in diesem Fall wurde keine aktive Ausnutzung gemeldet.

So wenden Sie Korrekturen an und überprüfen, ob Sie geschützt sind

Diese Updates beheben Sicherheitsprobleme und sorgen für den Schutz Ihres Windows . Hier erfahren Sie, wie Sie sicherstellen, dass Sie auf dem neuesten Stand sind:

1. Einstellungen öffnen

- Klicken Sie auf die Schaltfläche„Start“(das Windows unten links auf Ihrem Bildschirm).

- Klicken Sie auf Einstellungen (es sieht aus wie ein kleines Zahnrad).

2. Gehen Sie zu Windows Update

- Wählen Sie im Fenster "Einstellungen" die Option " Windows Update" (normalerweise unten im Menü auf der linken Seite).

3.Auf Updates prüfen

- Klicken Sie auf die Schaltfläche " Nach Updates suchen".

- Windows nach den neuesten Patch Tuesday-Updates.

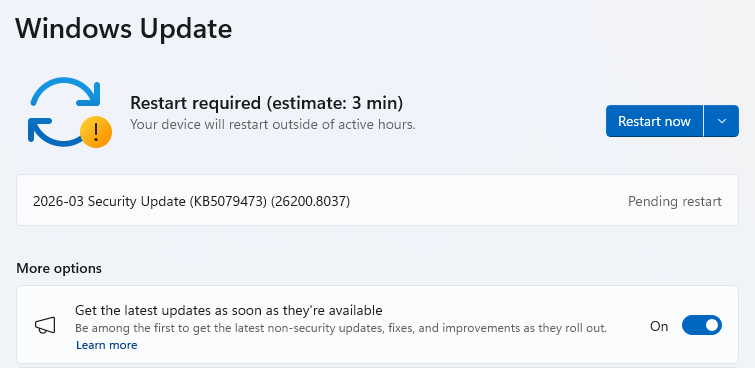

- Wenn Sie ausgewählt haben, die neuesten Updates zu erhalten, sobald sie verfügbar sind, wird dies möglicherweise unter„Weitere Optionen“ angezeigt.

- In diesem Fall sehen Sie möglicherweise ein Neustart erforderlich Nachricht. Starten Sie Ihr System neu, damit die Aktualisierung abgeschlossen wird.

- Wenn nicht, fahren Sie mit den folgenden Schritten fort.

4. Herunterladen und Installieren

- Wenn Updates gefunden werden, werden sie sofort heruntergeladen. Sobald der Download abgeschlossen ist, wird eine Schaltfläche mit der Aufschrift " Jetzt installieren oder neu starten" angezeigt.

- Klicken Installieren Falls erforderlich, befolgen Sie die Anweisungen. In der Regel muss Ihr Computer neu gestartet werden, um die Aktualisierung abzuschließen. Klicken Sie in diesem Fall auf Jetzt neu starten.

5. Prüfen Sie, ob Sie auf dem neuesten Stand sind

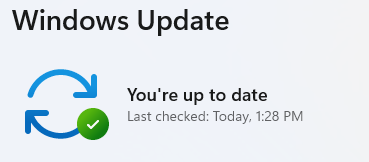

- Rufen Sie nach dem Neustart wieder Windows Update auf und überprüfen Sie es erneut. Wenn dort steht, dass Sie auf dem neuesten Stand sind, ist alles bereit!

Wir berichten nicht nur über Bedrohungen - wir beseitigen sie

Cybersecurity-Risiken sollten nie über eine Schlagzeile hinausgehen. Laden Sie noch heute Malwarebytes herunter, um Bedrohungen von Ihren Geräten fernzuhalten.