Unser Support-Team für die Entfernung von Malware hat kürzlich eine neue Welle von Sextortion-E-Mails mit dem Betreff „Du Perverser, ich habe dich aufgenommen!“ gemeldet.

Wenn Ihnen diese Nachricht bekannt vorkommt, dann liegt das daran, dass es sich um eine Abwandlung des seit langem bekannten „Hallo Perversling“-Betrugs handelt.

Die E-Mail behauptet, dass das Gerät des Opfers mit einem „Drive-by-Exploit“ infiziert wurde, der dem Erpresser angeblich vollständigen Zugriff auf das Gerät verschafft hat. Um die Glaubwürdigkeit zu erhöhen, fügt der Betrüger ein Passwort hinzu, das tatsächlich dem Opfer gehört.

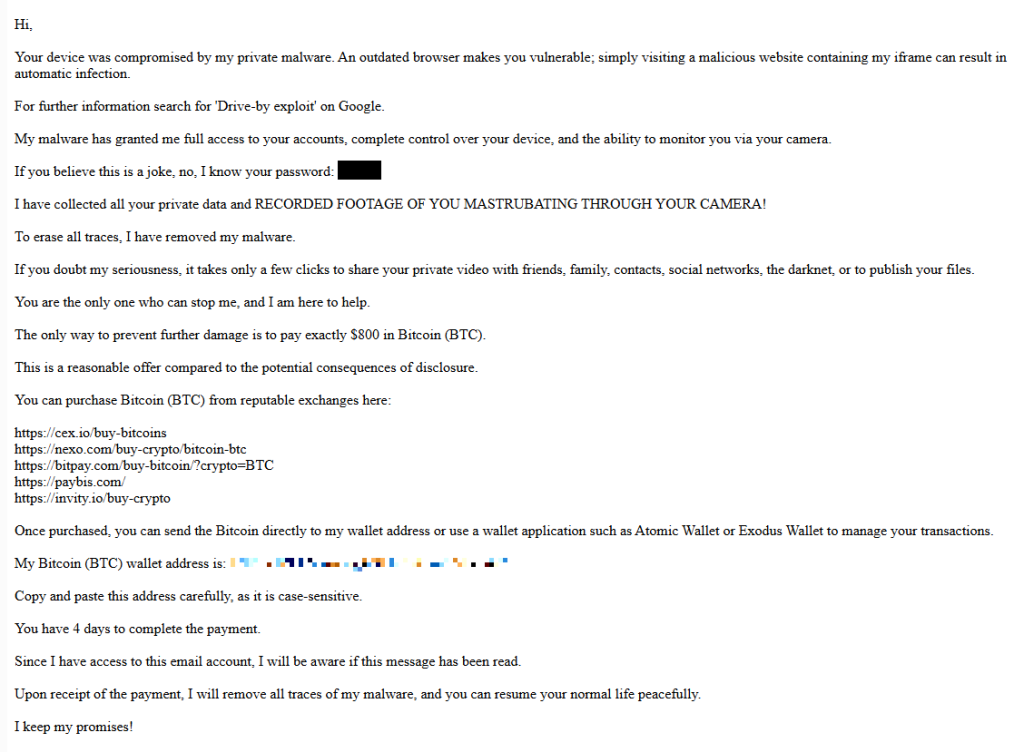

Hier ist eine der E-Mails:

Your device was compromised by my private malware. An outdated browser makes you vulnerable; simply visiting a malicious website containing my iframe can result in automatic infection.

For further information search for ‘Drive-by exploit’ on Google.

My malware has granted me full access to your accounts, complete control over your device, and the ability to monitor you via your camera.

If you believe this is a joke, no, I know your password: {an actual password}

I have collected all your private data and RECORDED FOOTAGE OF YOU MASTRUBATING THROUGH YOUR CAMERA!

To erase all traces, I have removed my malware.

If you doubt my seriousness, it takes only a few clicks to share your private video with friends, family, contacts, social networks, the darknet, or to publish your files.

You are the only one who can stop me, and I am here to help.

The only way to prevent further damage is to pay exactly $800 in Bitcoin (BTC).

This is a reasonable offer compared to the potential consequences of disclosure.

You can purchase Bitcoin (BTC) from reputable exchanges here:

{list of crypto-currency exchanges}

Once purchased, you can send the Bitcoin directly to my wallet address or use a wallet application such as Atomic Wallet or Exodus Wallet to manage your transactions.

My Bitcoin (BTC) wallet address is: {bitcoin wallet which has received 1 payment at the time of writing}

Copy and paste this address carefully, as it is case-sensitive.

You have 4 days to complete the payment.

Since I have access to this email account, I will be aware if this message has been read.

Upon receipt of the payment, I will remove all traces of my malware, and you can resume your normal life peacefully.

I keep my promises!

Die Nachricht ist etwas widersprüchlich. Zunächst behauptet der Absender, dass er die Malware bereits entfernt habe, um „alle Spuren zu verwischen“, verspricht aber später, sie nach Erhalt der Zahlung zu entfernen.

Woher das Passwort stammt

Ich habe festgestellt, dass ein bestimmter Absender den Namen Jenny Green und die Gmail-Adresse JennyGreen64868@gmail.com Viele dieser E-Mails wurden an Personen verschickt, die den FakeMailGenerator-Dienst nutzen.

FakeMailGenerator ist ein kostenloser Einweg-E-Mail-Dienst, der Nutzern einen temporären, nur zum Empfang von E-Mails bestimmten Posteingang zur Verfügung stellt, den sie anstelle ihrer echten Adresse verwenden können, hauptsächlich um E-Mail-Bestätigungen zu umgehen oder Spam zu vermeiden.

Wie bereits erwähnt, sind die Adressen nur für den Empfang bestimmt, d. h. sie können keine E-Mails versenden und die Mailbox ist nicht an eine bestimmte Person gebunden. Darüber hinaus gibt es keine Anmeldung. Jeder, der die Adresse kennt (oder die URL des Posteingangs errät), kann denselben Posteingang sehen.

Ich vermute, dass der Betrüger diese öffentlichen Posteingänge nach Passwörtern durchsucht und diese Passwörter dann in seinen Sextortion-E-Mails wiederverwendet hat.

Benutzer von FakeMailGenerator und ähnlichen Diensten sollten dies als Warnung betrachten. Ihr Posteingang kann öffentlich zugänglich sein, in Suchergebnissen erscheinen und Sie erhalten möglicherweise viel mehr als das, wofür Sie sich angemeldet haben. Verwenden Sie solche Dienste auf keinen Fall für vertrauliche Angelegenheiten.

Wie man sicher bleibt

Das Wissen um die Existenz dieser Betrugsmaschen ist der erste Schritt, um sie zu vermeiden. Sextortion-E-Mails setzen auf Panik und Verlegenheit, um die Betroffenen zu einer schnellen Zahlung zu bewegen. Hier sind ein paar einfache Schritte, mit denen Sie sich schützen können:

- Überstürzen Sie nichts. Betrüger setzen auf Angst und Dringlichkeit. Nehmen Sie sich einen Moment Zeit zum Nachdenken, bevor Sie reagieren.

- Beantworten Sie die E-Mail nicht. Durch eine Antwort wird dem Angreifer mitgeteilt, dass jemand Nachrichten unter dieser Adresse liest, was zu weiteren Betrugsversuchen führen kann.

- Ändern Sie Ihr Passwort, wenn es in der E-Mail aufgeführt ist. Wenn Sie dieses Passwort noch irgendwo verwenden, aktualisieren Sie es.

- Verwenden Sie einen Passwort-Manager. Wenn Sie Schwierigkeiten haben, ein sicheres Passwort zu erstellen oder zu speichern, sollten Sie sich einenPasswort-Manager ansehen.

- Öffnen Sie keine unaufgeforderten Anhänge. Insbesondere wenn die Absenderadresse verdächtig ist oder sogar Ihre eigene lautet.

- Verwenden Sie keine Einweg-Posteingänge für wichtige Konten. Die E-Mails in diesem Posteingang könnten für jedermann zugänglich sein.

- Um ganz sicher zu gehen, schalten Sie Ihre Webcam aus oder kaufen Sie eine Webcam-Abdeckung, damit Sie sie abdecken können, wenn Sie die Webcam nicht benutzen.

Profi-Tipp: Malwarebytes Guard hat dies sofort als das erkannt, was es ist: ein Sextortion-Betrug.

Was wissen Cyberkriminelle über Sie?

Verwenden Sie den kostenlosen Digital Footprint Scan Malwarebytes, um zu überprüfen, ob Ihre persönlichen Daten online offengelegt wurden.