Ein Forscher veröffentlichte „Zombie ZIP“, eine einfache Methode, um den ersten Teil (den Header) einer ZIP-Datei so zu ändern, dass fälschlicherweise angegeben wird, der Inhalt sei unkomprimiert, obwohl er tatsächlich komprimiert ist.

Viele Antivirenprogramme verlassen sich auf diesen Header und entpacken oder überprüfen die eigentliche Nutzlast nie ordnungsgemäß. In Tests, die etwa eine Woche nach der Veröffentlichung durchgeführt wurden, konnten rund 60 von 63 gängigen Antiviren-Suiten die auf diese Weise versteckte Malware nicht erkennen – etwa 95 % der Engines ließen sie durch.

Zombie ZIP ist im Wesentlichen eine Methode zur Erstellung einer fehlerhaften ZIP-Datei, die die Erkennung durch die meisten Antivirenprogramme umgehen kann. Diese Technik hat jedoch einen entscheidenden Nachteil: Die fehlerhafte ZIP-Datei benötigt einen speziellen Loader, um korrekt geöffnet zu werden. Jedes normale Archivierungsprogramm wie der Windows integrierte Windows , 7-Zip, WinRAR und andere wird die Datei ebenfalls als fehlerhaft kennzeichnen.

Die Sicherheitslücke wird unter der Kennung CVE-2026-0866 geführt, obwohl mehrere Cybersicherheitsforscher bestreiten, dass sie überhaupt als Sicherheitslücke eingestuft oder mit einer CVE-Kennung versehen werden sollte. Da hierfür ein spezieller Loader erforderlich ist, ist es nahezu unmöglich, dass diese Methode ein System infiziert, das nicht bereits kompromittiert ist.

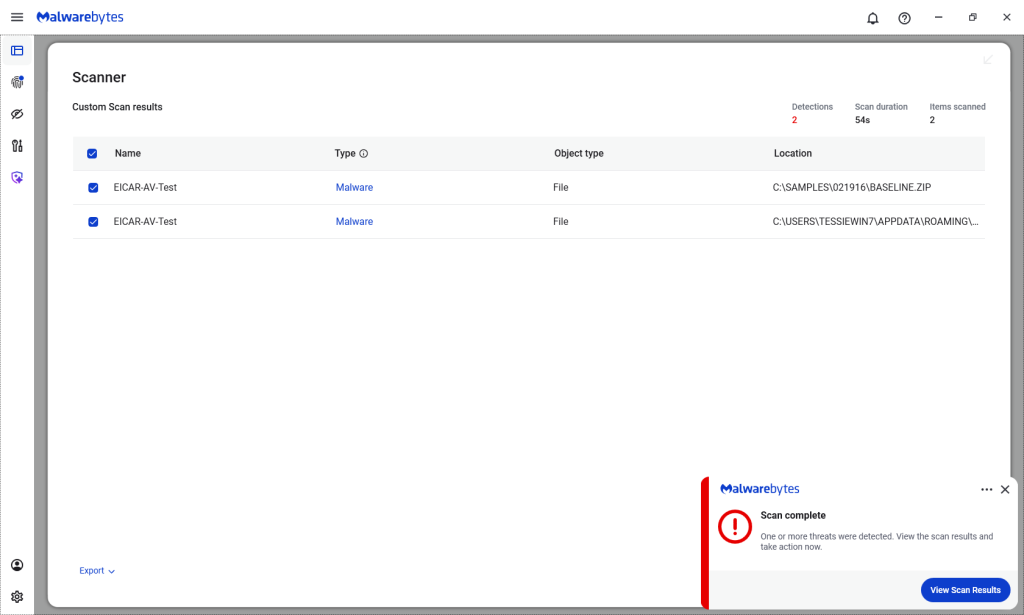

Anti-Malware-Lösungen können dennoch sowohl den benutzerdefinierten Loader als auch bekannte Malware erkennen, sobald die Nutzlast ordnungsgemäß entpackt wurde. Mit anderen Worten: Die Umgehung betrifft nur die anfängliche Überprüfung der ZIP-Datei, nicht jedoch die eigentliche Ausführung bereits bekannter Malware.

Malwarebytes/ThreatDown Übrigens haben beide Produkte diese Dateien erkannt.

Technische Einzelheiten

Auf ihrer GitHub-Seite (die derzeitBrowser Guard eines risikobehafteten Musters von Malwarebytes Browser Guard blockiert wird) erläutern die Forscher, wie die „Zombie-ZIP“-Methode funktioniert.

Durch Ändern der Datei compressiontype zu 0 (STORED)… Programme, die versuchen, das Archiv zu lesen, gehen davon aus, dass der Inhalt der Datei einfach in der ZIP-Datei gespeichert und nicht komprimiert ist.

„Antiviren-Engines vertrauen dem Feld „ZIP-Methode“. Wenn

Method=0 (STORED)… sie scannen die Daten als rohe, unkomprimierte Bytes. Die Daten sind jedoch tatsächlich DEFLATE-komprimiert – daher erkennt der Scanner komprimiertes Rauschen und findet keine Signaturen.Der CRC-Wert wird auf die Prüfsumme der unkomprimierten Nutzdaten gesetzt, wodurch eine zusätzliche Diskrepanz entsteht, die dazu führt, dass gängige Entpackungsprogramme (7-Zip, unzip, WinRAR) Fehler melden oder beschädigte Dateien entpacken.

Ein speziell entwickelter Loader, der die angegebene Methode ignoriert und die Datei als DEFLATE-Datei entpackt, stellt die Nutzdaten jedoch einwandfrei wieder her.

Die Schwachstelle besteht darin, dass der Scanner umgangen wird: Die Sicherheitskontrollen melden „keine Malware vorhanden“, obwohl Malware vorhanden ist und mit den Tools eines Angreifers mühelos wiederhergestellt werden kann.

Der Sicherheitsforscher Didier Stevens veröffentlicht eine Methode, um den Inhalt einer fehlerhaften Zombie-ZIP-Datei sicher zu untersuchen. Eine Möglichkeit, die Manipulation zu erkennen, besteht darin, die ZIP-Header-Felder zu vergleichen compressedsize und uncompressedsize. Wenn sie unterschiedlich sind, bedeutet das, dass die ZIP-Datei nicht wirklich GESPEICHERT, sondern komprimiert ist.

Wir berichten nicht nur über Bedrohungen - wir beseitigen sie

Cybersecurity-Risiken sollten nie über eine Schlagzeile hinausgehen. Laden Sie noch heute Malwarebytes herunter, um Bedrohungen von Ihren Geräten fernzuhalten.