Ein Anhang in einer E-Mail, die vorgeben, von DHL zu stammen und eine Sendung betrifft, enthält einen Link zu einem vorkonfigurierten SimpleHelp-Fernzugriffstool – ein idealer Ausgangspunkt für Angreifer, um ein Netzwerk zu erkunden, Daten zu stehlen und weitere Malware zu platzieren.

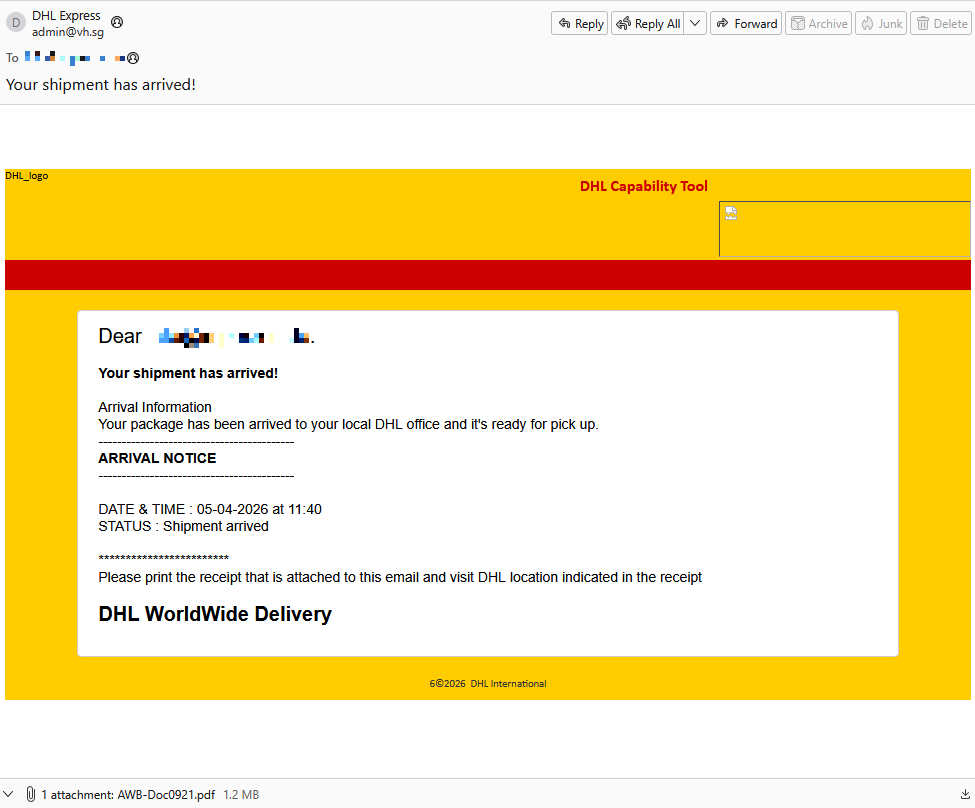

Ein deutscher Anbieter von Industrieersatzteilen und -ausrüstung erhielt eine E-Mail, die vorgab, von DHL zu stammen, und in der behauptet wurde, eine Sendung sei eingetroffen.

Angesichts ihres Tätigkeitsbereichs kann ich mir vorstellen, dass sie ständig solche E-Mails erhalten. Aber ein paar Details fielen mir besonders auf:

- Die E-Mail-Adresse des Absenders gehörte nicht zu DHL,

- Die Empfängeradresse war die allgemeine info@-Adresse des Unternehmens,

- Die Bilder in der E-Mail wurden gehostet auf

ecp.yusercontent.com, - und vor allem gab es Zuneigung.

Zwar wird der externe Inhalt auf einer legitimen Yahoo-Webseite gehostet, die üblicherweise zur Bereitstellung von Bildern und anderen Inhalten in Yahoo Mail genutzt wird, doch handelt es sich hierbei nicht um etwas, das DHL normalerweise verwendet.

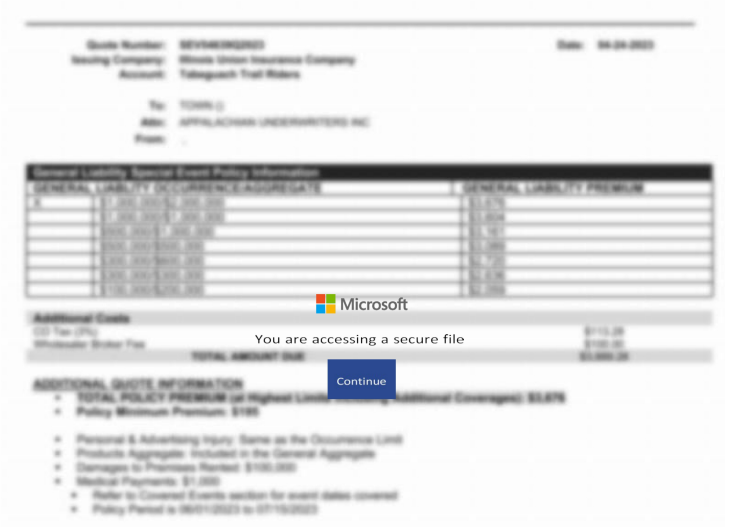

Der Anhang, eine PDF-Datei mit dem Namen AWB-Doc0921.pdf ist lediglich ein unscharfes Bild mit einer Schaltfläche mit dem Microsoft-Logo, die das Opfer auffordert, auf „Weiter“ zu klicken, um auf eine sichere Datei zuzugreifen.

Tatsächlich wird durch das Klicken auf die Schaltfläche eine Datei namens AWB-Doc0921.scr aus der Domäne longhungphatlogistics[.]vn, eine Domain, die einem vietnamesischen Logistikunternehmen gehört und vermutlich gehackt wurde, um Malware zu hosten.

![Malwarebytes longhungphatlogistics[.]vn](https://www.malwarebytes.com/wp-content/uploads/sites/2/2026/04/MBAM_block.png)

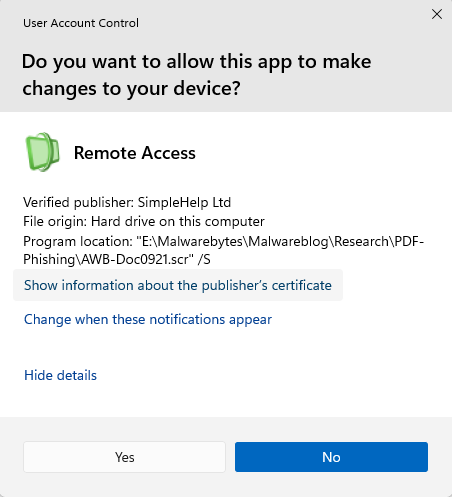

A .scr „file“ ist eine Windows , bei der es sich um eine ausführbare Datei handelt (.exe) – eine Datei, die zum Starten von Bildschirmschonern verwendet wird. Sie werden oft dazu genutzt, um schädlichen Code zu verbergen, da Windows ihnen Windows und sie dadurch einige Sicherheitsstufen umgehen können.

In diesem Fall handelt es sich bei der Datei um ein modifiziertes Installationsprogramm eines Fernzugriffstools, das von SimpleHelp signiert wurde.

SimpleHelp ist eine Plattform für Fernsupport sowie Fernüberwachung und -verwaltung (RMM). Sie ermöglicht die Fernsteuerung von Desktops, Dateiübertragungen, Diagnosen und unbeaufsichtigten Zugriff. In den falschen Händen ist dies praktisch eine Hintertür für Supportzwecke. Angreifer können sie zur Aufklärung, zum Diebstahl von Anmeldedaten, zur lateralen Bewegung, zur Umgehung von Abwehrmaßnahmen und zum Einschleusen weiterer Malware, einschließlich Ransomware, nutzen. Wir haben bereits zuvor beobachtet, wie SimpleHelp auf diese Weise missbraucht wurde.

Im Grunde handelt es sich hierbei um ein Beaconing-Modell. Nach der Installation stellt das System eine Verbindung zum Server des Angreifers her, was durch NAT und Firewalls eher zugelassen wird als eingehende Verbindungen. Da der Benutzer die Installation selbst initiiert hat, erhält der Angreifer sofort Einblick in das System und kann später, wann immer der Dienst läuft, erneut eine Verbindung herstellen. Im Falle eines Phishing-Angriffs bedeutet dies, dass der Köder das Opfer nur dazu bringen muss, die Datei einmal auszuführen. Danach kann die Konsole des Angreifers den neuen Rechner als verwaltbares Asset anzeigen.

Obwohl es sich offenbar um einen nicht zielgerichteten Angriff handelt, weist die Kampagne ein beachtliches Maß an Raffinesse auf, da sie legitime Komponenten nutzt, um die Opfer dazu zu verleiten, das Fernzugriffstool auszuführen.

Wie man sicher bleibt

Die gute Nachricht: Sobald Sie wissen, worauf Sie achten müssen, lassen sich diese Angriffe viel leichter erkennen und blockieren. Die schlechte Nachricht: Sie sind kostengünstig, skalierbar und werden weiterhin im Umlauf sein.

Wenn Sie also das nächste Mal durch eine „PDF“-Datei zum Herunterladen einer Datei aufgefordert werden, halten Sie kurz inne und überlegen Sie, was sich dahinter verbergen könnte.

Neben dem Vermeiden unerwünschter Anhänge gibt es noch einige weitere Möglichkeiten, um sicher zu bleiben:

- Greifen Sie nur über offizielle Apps oder durch direkte Eingabe der offiziellen Website in Ihren Browser auf Ihre Konten zu.

- Überprüfen Sie die Dateiendungen sorgfältig. Selbst wenn eine Datei ein legitimes Programm installiert, ist es möglicherweise nicht sicher, sie auszuführen.

- Aktivieren Siedie Multi-Faktor-Authentifizierungfür Ihre wichtigen Konten.

- Verwenden Sie eine aktuelle Echtzeit-Anti-Malware-Lösungmit einem Webschutzmodul.

Profi-Tipp:Malwarebytes Guardhat diese E-Mail als Betrugsversuch erkannt.

Stimmt da etwas nicht? Überprüfen Sie es, bevor Sie klicken.

Mit Malwarebytes Guardkönnen Sie verdächtige Links, Texte und Screenshots sofort überprüfen.

Erhältlich mitMalwarebytes Premium für alle Ihre Geräte sowie in derMalwarebytes für iOS Android.