Der diesmonatige „Patch Tuesday“ behebt 137 Sicherheitslücken, darunter 31, die von Microsoft als kritisch eingestuft wurden; dabei gibt es keine Zero-Day-Lücken, die derzeit aktiv ausgenutzt werden.

Microsoft definiert einen Zero-Day als „eine Sicherheitslücke in einer Software, für die noch kein offizieller Patch oder Sicherheitsupdate verfügbar ist“. In diesem Monat hat Microsoft keine Ausnutzung der aufgeführten Sicherheitslücken in Produktionsumgebungen festgestellt.

Dennoch ist diese Sicherheitslücke keineswegs harmlos. Ein Großteil der kritischen Fehler ermöglicht die Remote-Code-Ausführung (RCE) in Windows , Office, Azure, SharePoint und Grafikkomponenten. Das bedeutet, dass Angreifer, die einen Benutzer dazu verleiten, ein schädliches Dokument zu öffnen, oder ihn dazu bringen, eine Verbindung zu einem schädlichen Dienst herzustellen, die vollständige Kontrolle über ein System erlangen könnten.

Zwei Schwachstellen, die vorrangig behandelt werden sollten

Aus dieser Liste haben wir zwei ausgewählt, die uns Probleme bereiten könnten.

An erster Stelle steht CVE-2026-40361 mit einem CVSS-Wert von 8,4 von 10. Es handelt sich um eine als kritisch eingestufte „Use-after-free“-Sicherheitslücke in Microsoft Word, die es einem Angreifer ermöglichen könnte, lokal auf dem betroffenen System Code auszuführen.

Use-after-free ist eine Art von Sicherheitslücke, die durch die falsche Verwendung von dynamischem Speicher während der Ausführung eines Programms verursacht wird. Wenn ein Programm nach dem Freigeben eines Speicherplatzes den Zeiger auf diesen Speicher nicht löscht, kann ein Angreifer diesen Fehler möglicherweise ausnutzen, um das Programm zu manipulieren.

Wenn also ein Angreifer einen Benutzer dazu bringt, ein schädliches Word-Dokument zu öffnen oder auch nur eine Vorschau der Datei anzuzeigen, könnte er beliebigen Code mit den Berechtigungen des aktuellen Benutzers ausführen. Das reicht oft schon aus, um Malware zu installieren, Anmeldedaten zu stehlen oder sich quer durch ein Netzwerk zu bewegen.

An zweiter Stelle steht CVE-2026-35421 (CVSS-Wert 7,8 von 10). Es handelt sich hierbei um einen kritischen heap-basierten Pufferüberlauf in Windows Device Interface (GDI). Ein Pufferüberlauf tritt auf, wenn ein Speicherbereich innerhalb einer Softwareanwendung seine Adressgrenze erreicht und in einen benachbarten Speicherbereich schreibt. Microsoft merkt dazu an:

„Damit diese Sicherheitslücke ausgenutzt werden kann, müsste ein Benutzer eine speziell gestaltete Enhanced Metafile (EMF)-Datei mit Microsoft Paint öffnen oder anderweitig bearbeiten. Diese Aktion ist erforderlich, um die betroffene Grafikfunktion in der Windows auszulösen.“

Echtzeitschutz. Ganz ohne Aufwand.

So wenden Sie Korrekturen an und überprüfen, ob Sie geschützt sind

Diese Updates beheben Sicherheitsprobleme und sorgen für den Schutz Ihres Windows . Hier erfahren Sie, wie Sie sicherstellen, dass Sie auf dem neuesten Stand sind:

1. Einstellungen öffnen

- Klicken Sie auf die Schaltfläche„Start“(das Windows unten links auf Ihrem Bildschirm).

- Klicken Sie auf Einstellungen (es sieht aus wie ein kleines Zahnrad).

2. Gehen Sie zu Windows Update

- Wählen Sie im Fenster "Einstellungen" die Option " Windows Update" (normalerweise unten im Menü auf der linken Seite).

3.Auf Updates prüfen

- Klicken Sie auf die Schaltfläche " Nach Updates suchen".

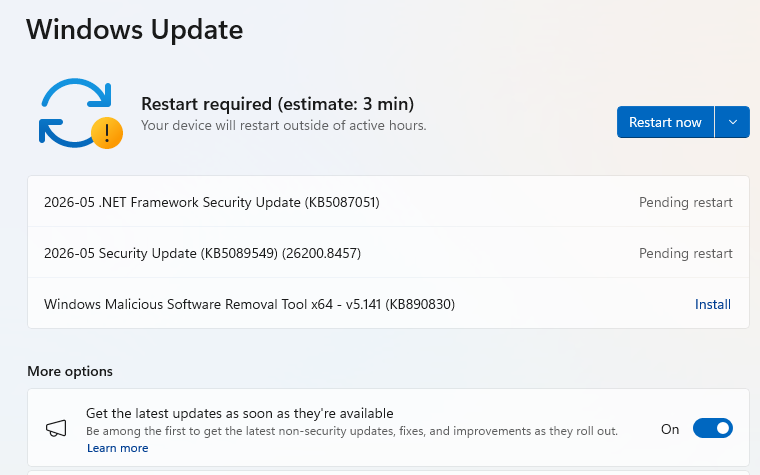

- Windows nach den neuesten Patch Tuesday-Updates.

- Wenn Sie festgelegt haben, dass Siedie neuesten Updates erhalten möchten, sobald sie verfügbar sind, wird dies möglicherweise unter„Weitere Optionen“ angezeigt.

- In diesem Fall sehen Sie möglicherweise ein Neustart erforderlich Nachricht. Starten Sie Ihr System neu, damit die Aktualisierung abgeschlossen wird.

- Wenn nicht, fahren Sie mit den folgenden Schritten fort.

4.Herunterladen und installieren: Wenn Updates gefunden werden, wird der Download automatisch gestartet. Sobald der Download abgeschlossen ist, erscheint die Schaltfläche„Installieren“ oder„Jetzt neu starten“.

- Klicken Sie bei Bedarf auf Installieren und folgen Sie den Aufforderungen. Normalerweise muss Ihr Computer neu gestartet werden, um die Aktualisierung abzuschließen. Wenn dies der Fall ist, klicken Sie auf Jetzt neu starten.

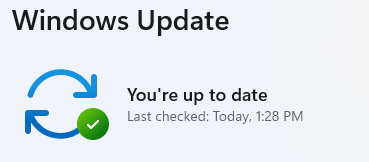

5. Prüfen Sie, ob Sie auf dem neuesten Stand sind

- Rufen Sie nach dem Neustart wieder Windows Update auf und überprüfen Sie es erneut. Wenn dort steht, dass Sie auf dem neuesten Stand sind, ist alles bereit!

Wir berichten nicht nur über Bedrohungen - wir beseitigen sie

Cybersecurity-Risiken sollten nie über eine Schlagzeile hinausgehen. Laden Sie noch heute Malwarebytes herunter, um Bedrohungen von Ihren Geräten fernzuhalten.