Eine Website, die einer Google-Konto-Sicherheitsseite nachempfunden ist, verbreitet eines der wohl funktionsreichsten browserbasierten Überwachungstoolkits, das wir bisher in freier Wildbahn beobachtet haben.

Getarnt als routinemäßige Sicherheitsüberprüfung führt es die Opfer durch einen vierstufigen Ablauf, der dem Angreifer Zugriff auf Push-Benachrichtigungen, die Kontaktliste des Geräts, den GPS-Standort in Echtzeit und den Inhalt der Zwischenablage gewährt – und das alles ohne Installation einer herkömmlichen App.

Für Opfer, die alle Anweisungen befolgen, bietet die Website auch ein Android mit einem nativen Implantat, das eine benutzerdefinierte Tastatur (zur Erfassung von Tastenanschlägen), barrierefreie Bildschirmlesefunktionen und Berechtigungen für den Zugriff auf Anrufprotokolle und Mikrofonaufnahmen enthält.

Die Infrastruktur nutzt eine einzige Befehls- und Kontrolldomäne, google-prism[.]com. Die Domäne wird über das Content Delivery Network von Cloudflare geleitet, einen Dienst, der sowohl von legitimen als auch von bösartigen Websites häufig genutzt wird.

Eine Sicherheitsseite ohne Adressleiste

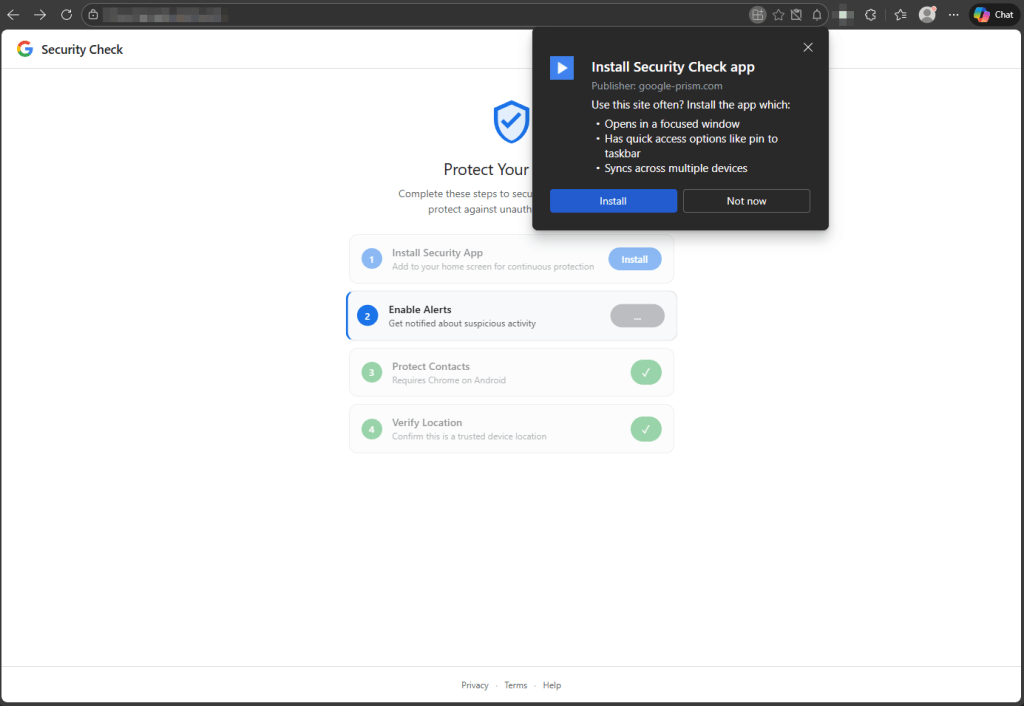

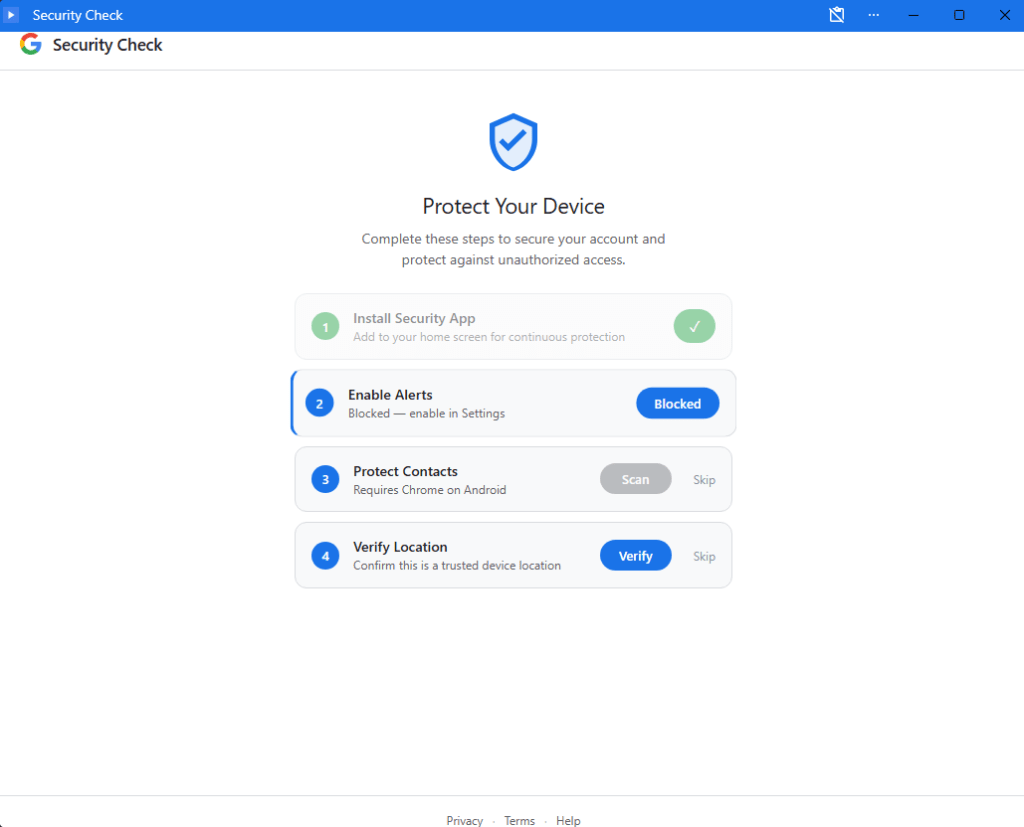

Der Angriff beginnt mit einer scheinbar echten Sicherheitswarnung für Google-Konten. Er basiert nicht auf einem Exploit oder einem Browser-Fehler. Er basiert darauf, dass Sie glauben, Sie würden auf Google reagieren.

Bei der Installation als PWA (Progressive Web App, im Wesentlichen eine Website, die auf dem Startbildschirm angeheftet wird und in einem eigenen Fenster ausgeführt wird) verschwindet die Adressleiste des Browsers. Das Opfer sieht eine App, die wie eine native Google-App aussieht und sich auch so anfühlt.

Bei den Tests wurden wir durch vier Schritte geführt, die jeweils als Schutzmaßnahme konzipiert waren.

- Der Benutzer wird aufgefordert, das Sicherheitstool als PWA zu „installieren“.

- Die Website fordert Benachrichtigungsberechtigungen an, die als Aktivierung von „Sicherheitswarnungen“ dargestellt werden. Web-Push-Benachrichtigungen bieten dem Angreifer einen dauerhaften Kommunikationskanal, der auch dann funktioniert, wenn die PWA nicht aktiv geöffnet ist.

- Die Website nutzt die Contact Picker API – eine legitime Browserfunktion, die für die Freigabe von Kontakten für Web-Apps entwickelt wurde. Das Opfer wird aufgefordert, Kontakte für die Freigabe auszuwählen. Nach der Auswahl zeigt die Benutzeroberfläche einen Bestätigungstext wieX geschützt“ an, wodurch dieser Schritt als Sicherheitsüberprüfung dargestellt wird. Eine Netzwerkanalyse zeigt jedoch, dass die ausgewählten Kontakte direkt an die vom Angreifer kontrollierte Domain gesendet werden.

- Die Website fordert unter dem Vorwand, „Ihre Identität von einem vertrauenswürdigen Standort aus zu überprüfen“, die GPS-Standortdaten an. Dabei werden Breiten- und Längengrad, Höhe, Richtung und Geschwindigkeit abgegriffen.

Was passiert, nachdem Sie den Tab geschlossen haben?

Wenn das Opfer die PWA installiert und Berechtigungen erteilt, werden zwei separate Codeabschnitte ausgeführt. Wenn man versteht, welcher Code was tut, wird klar, warum es nicht ausreicht, den Tab zu schließen.

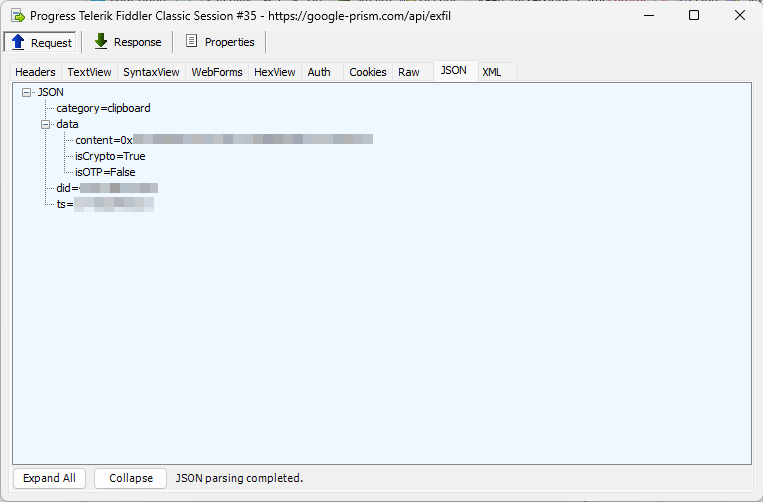

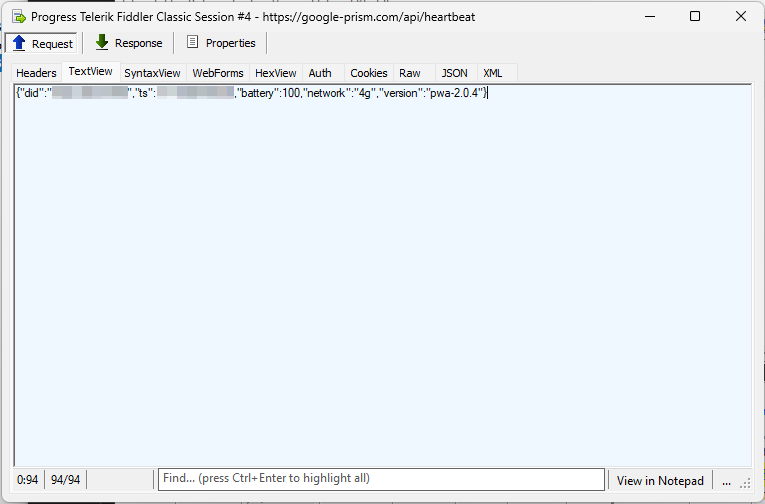

Das Seitenskript läuft, solange die App geöffnet ist. Es versucht, bei Fokus- und Sichtbarkeitsänderungsereignissen die Zwischenablage auszulesen und sucht dabei nach Einmalpasswörtern und Kryptowährungs-Wallet-Adressen. Es versucht, SMS-Verifizierungscodes über die WebOTP-API in unterstützten Browsern abzufangen, erstellt einen detaillierten Gerätefingerabdruck und fragt alle 30 Sekunden /api/heartbeat ab, um auf Befehle des Betreibers zu warten.

Der Service Worker ist der Teil, der erhalten bleibt, wenn Sie die Registerkarte schließen.

Es befindet sich unterhalb der Seite, verarbeitet Push-Benachrichtigungen, führt in Push-Payloads eingebettete Hintergrundaufgaben aus und stellt gestohlene Daten lokal in eine Warteschlange, wenn das Gerät offline geht, und leert diese Warteschlange dann, sobald die Verbindung wiederhergestellt ist. Es enthält Handler für Hintergrund- und periodische Synchronisierungsereignisse, sodass es Aufgaben aufwecken und ausführen kann, wenn diese Funktionen unterstützt und registriert sind.

Schließen Sie den Browser-Tab, und das Skript der Seite wird beendet. Die Überwachung der Zwischenablage und das Abfangen von SMS-Nachrichten werden sofort beendet.

Der Service Worker bleibt jedoch registriert. Wenn das Opfer Benachrichtigungsberechtigungen erteilt hat, kann der Angreifer ihn weiterhin unbemerkt aktivieren, eine neue Aufgabe übertragen oder einen Daten-Upload auslösen, ohne die App erneut zu öffnen.

Und wenn das Opfer es jemals wieder öffnet, wird die Erfassung sofort fortgesetzt.

Ihr Browser, ihr Proxy

Die vielleicht besorgniserregendste Funktion ist das WebSocket-Relay. Sobald die Verbindung hergestellt ist, kann der Angreifer beliebige Webanfragen über den Browser des Opfers weiterleiten, als würde er aus dem Netzwerk des Opfers selbst surfen.

Die Malware fungiert als HTTP-Proxy, führt Fetch-Anfragen mit den vom Angreifer angegebenen Methoden, Headern, Anmeldedaten und Body-Inhalten aus und gibt dann die vollständige Antwort einschließlich der Header zurück.

Das bedeutet:

- Wenn sich das Opfer in einem Unternehmensnetzwerk befindet, könnten interne Ressourcen erreichbar werden.

- IP-basierte Zugriffskontrollen können umgangen werden

- Der Datenverkehr des Angreifers scheint von der privaten IP-Adresse des Opfers zu stammen.

Das Toolkit enthält auch einen Port-Scanner, der interne Netzwerkbereiche (standardmäßig alle 254 Adressen im lokalen Subnetz über die Ports 80, 443 und 8080) mithilfe einer zeitbasierten Technik durchsucht, um alle aktiven Hosts innerhalb der Browser-Sandbox zu identifizieren.

Darüber hinaus kann der Angreifer über einen über den WebSocket gesendeten Remote-Eval-Befehl beliebigen JavaScript-Code auf dem Gerät des Opfers ausführen.

Gestohlene Daten verschwinden nie

Das Toolkit ist so konzipiert, dass es schlechte Verbindungen toleriert. Wenn das Gerät offline ist, werden die erfassten Daten – Zwischenablage-Erfassungen, Standortaktualisierungen, abgefangene OTPs – in der Cache-API des Browsers in eine Warteschlange gestellt und als einzelne Einträge unter Schlüsseln wie /exfil/{timestamp}-{random}.

Wenn die Verbindung wiederhergestellt ist, sendet ein Hintergrundsynchronisierungsereignis alle in der Warteschlange befindlichen Elemente erneut an den Server. Jeder Eintrag wird erst gelöscht, nachdem der Server den Empfang bestätigt hat.

In Chromium-basierten Browsern enthält der Service Worker einen Handler für die periodische Hintergrundsynchronisierung unter dem Tag c2-checkin, der geplante Aktivierungen ermöglicht, sofern diese Funktion unterstützt und aktiviert ist. In Kombination mit Push-ausgelösten Heartbeats bedeutet dies, dass der Angreifer den Kontakt zu einem kompromittierten Gerät aufrechterhalten kann, solange die PWA installiert bleibt, was Wochen oder Monate dauern kann.

Wenn der Browser nicht ausreicht: das native Implantat

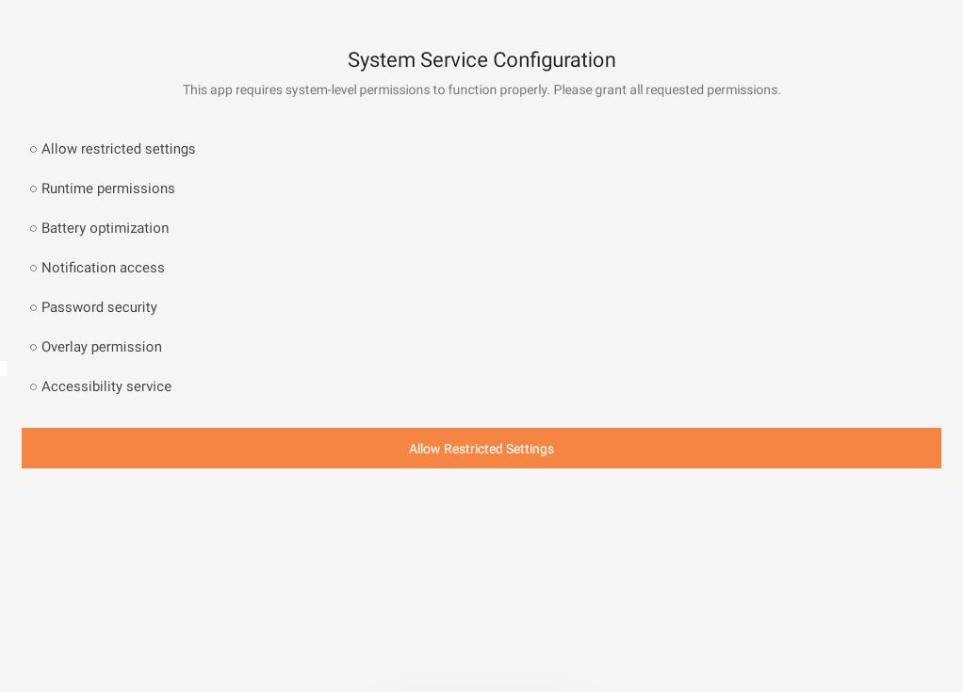

Für Opfer, die jeder Aufforderung folgen, liefert die Webschicht eine zweite Nutzlast: eine Android , die als „kritisches Sicherheitsupdate“ getarnt ist.

Auf der Download-Seite steht, dass es sich um „Version 2.1.0 · 2,3 MB · Von Google verifiziert“ handelt.

Die eigentliche Datei ist ein 122 KB großes Paket mit dem Namen com.device.sync, das im App-Drawer als „Systemdienst“ gekennzeichnet ist.

Die APK fordert 33 Android an, darunter risikoreiche Berechtigungen wie Zugriff auf SMS, Zugriff auf Anrufprotokolle, Zugriff auf das Mikrofon, Zugriff auf Kontakte und Steuerung von Eingabehilfen.

Es umfasst:

- Eine benutzerdefinierte Tastatur, die Tastenanschläge erfassen kann

- Ein Benachrichtigungs-Listener, der eingehende Benachrichtigungen lesen kann, einschließlich potenzieller Zwei-Faktor-Codes.

- Ein Barrierefreiheitsdienst, der Bildschirminhalte beobachten und Aktionen in anderen Apps ausführen kann.

- Ein AutoFill-Dienst, der so positioniert ist, dass er Anfragen zum Ausfüllen von Anmeldedaten abfängt.

Der Bildschirm „Automatisches Ausfüllen aktivieren“ der Webebene soll das Opfer dabei unterstützen, diesen bösartigen Dienst zum automatischen Ausfüllen in Android zu aktivieren.

Um die Persistenz zu erhöhen, registriert sich die APK als Geräteadministrator (was die Deinstallation erschweren kann), legt einen Boot-Receiver fest, der beim Start ausgeführt wird, und plant Alarme, die zum Neustart von Komponenten dienen, falls diese beendet werden. Die Anwendung enthält Komponenten, die mit Overlay-basierten UI-Funktionen kompatibel sind, was auf eine mögliche Verwendung für Phishing oder Overlays zum Abfangen von Anmeldedaten hindeutet. Eine FileProvider-Komponente ist vorhanden, die mit der stufenweisen Bereitstellung von Updates kompatibel ist. Ob Updates im Hintergrund installiert werden können, hängt von der Berechtigungsstufe des Geräts und der Konfiguration der Richtlinien ab.

Was tun, wenn Sie möglicherweise betroffen sind?

Diese Kampagne zeigt, wie Angreifer legitime Browserfunktionen durch Social Engineering missbrauchen können, anstatt eine Schwachstelle in den Systemen von Google auszunutzen.

Anstatt eine Webseite lediglich zur Bereitstellung einer herkömmlichen ausführbaren Datei zu nutzen, verwandeln die Betreiber den Browser selbst in eine Überwachungsplattform. Allein die PWA-Schicht – ohne jegliche native Installation – kann Kontakte sammeln, Einmalpasswörter abfangen, den GPS-Standort verfolgen, interne Netzwerke scannen und den Datenverkehr über das Gerät des Opfers weiterleiten. Die Android erweitert diese Funktionen um die Erfassung von Tastenanschlägen, die Überwachung des Bildschirms auf Basis der Barrierefreiheit und eine umfassendere Überwachung auf Geräteebene durch Berechtigungen mit hohen Privilegien.

Das Gefährliche daran ist, dass jede Berechtigungsanfrage als Sicherheitsmaßnahme dargestellt wird. Die Opfer reagieren auf etwas, das wie eine legitime Sicherheitswarnung aussieht. Social Engineering ist für die Funktionsweise dieser Aktivität von zentraler Bedeutung.

Google führt keine Sicherheitsüberprüfungen über unaufgeforderte Popup-Seiten durch. Wenn Sie eine unerwartete „Sicherheitswarnung“ erhalten, in der Sie aufgefordert werden, Software zu installieren, Benachrichtigungen zu aktivieren oder Kontakte freizugeben, schließen Sie die Seite. Auf legitime Tools zur Kontosicherheit können Sie direkt über Ihr Google-Konto unter myaccount.google.com zugreifen.

Befolgen Sie die folgenden Schritte, um die Berechtigungen zu überprüfen und die schädliche Website zu entfernen.

Auf Android

- Überprüfen Sie Ihre installierten Apps und Ihren Startbildschirm auf eine PWAnamens „Security Check“. Auf Android gehen Sie dazu zu „Einstellungen“ > „Apps“ und suchen Sie danach. Deinstallieren Sie sie sofort.

- Suchen Sie nach einer App namens„System Service“mit dem Paketnamen com.device.sync. Wenn der Geräteadministratorzugriff aktiviert ist, widerrufen Sie ihn zunächst unter „Einstellungen“ > „Sicherheit“ > „Geräteadministrator-Apps“, bevor Sie die App deinstallieren.

- Ändern Sie die Passwörter für alle Konten, bei denen Sie die Zwei-Faktor-Authentifizierung per SMS verwendet oder Passwörter in die Zwischenablage kopiert haben, während die Malware vorhanden war.

- Widerrufen Sie die Benachrichtigungsberechtigungen für alle Web-Apps, die Sie nicht kennen. In Chrome Android: Einstellungen > Website-Einstellungen > Benachrichtigungen.

- Überprüfen Sie Ihre Einstellungen für die automatische Ausfüllung. Wenn ein unbekannter Dienst für die automatische Ausfüllung aktiviert wurde, entfernen Sie ihn unter „Einstellungen“ > „Passwörter und automatische Ausfüllung “ > „Dienst für automatische Ausfüllung“.

- Wenn die native APK installiert wurde, sollten Sie eine Zurücksetzung auf die Werkseinstellungen in Betracht ziehen. Die Malware registriert sich als Geräteadministrator und implementiert mehrere Persistenzmechanismen. Wenn die Entfernung fehlschlägt oder die Geräteadministratorrechte nicht widerrufen werden können, kann eine Zurücksetzung auf die Werkseinstellungen erforderlich sein.

- Führen Sie einen Scan mit einer seriösen mobilen Sicherheitssoftware durch, um verbleibende Komponenten zu erkennen.

Unter Windows Chrome, Edge und andere Chromium-Browser)

- Deinstallieren Sie die PWA. Klicken Sie in Chrome auf das Drei-Punkte-Menü und gehen Sie zu „Installierte Apps“ (oder rufen Sie chrome://apps auf). Klicken Sie mit der rechten Maustaste auf die App„Sicherheitsüberprüfung“und wählen Sie „Entfernen“. Gehen Sie in Edge zu edge://apps und führen Sie denselben Vorgang durch.

- Deaktivieren Sie den Service Worker. Navigieren Sie zu chrome://serviceworker-internals (oder edge://serviceworker-internals) und suchen Sie nach Einträgen, die mit der bösartigen Domain in Verbindung stehen. Klicken Sie auf „Unregister“, um sie zu entfernen. Wenn die PWA weiterhin installiert ist oder Push-Berechtigungen weiterhin erteilt sind, empfängt der Service Worker möglicherweise weiterhin Push-ausgelöste Ereignisse im Hintergrund.

- Benachrichtigungsberechtigungen widerrufen. Gehen Sie zu chrome://settings/content/notifications (oder edge://settings/content/notifications) und entfernen Sie alle Ihnen unbekannten Websites aus der Liste „Zugelassen “.

- Löschen Sie die Website-Daten für die bösartige Quelle. In Chrome: Einstellungen > Privacy Sicherheit > Website-Einstellungen > Berechtigungen und gespeicherte Daten für Websites anzeigen. Suchen Sie nach der Domain und klicken Sie auf Daten löschen. Dadurch werden zwischengespeicherte Dateien, die Offline-Exfiltrationswarteschlange und alle gespeicherten Konfigurationen entfernt.

- Überprüfen Sie Ihren Browser auf verdächtige Erweiterungen. Dieses spezielle Toolkit verwendet zwar keine Erweiterung, aber Opfer, die den Anweisungen des Angreifers gefolgt sind, haben möglicherweise zusätzliche Komponenten installiert. Überprüfen Sie chrome://extensions oder edge://extensions und entfernen Sie alle unbekannten Erweiterungen.

- Setzen Sie die Browser-Synchronisierung zurück, wenn Daten aus der Zwischenablage oder Passwörter möglicherweise kompromittiert wurden. Wenn Sie Passwörter zwischen verschiedenen Geräten synchronisieren, ändern Sie zunächst das Passwort für Ihr Google- oder Microsoft-Konto und überprüfen Sie anschließend die gespeicherten Passwörter auf solche, die Sie nicht selbst erstellt haben.

- Führen Sie einen vollständigen Systemscan durch. Diese Bedrohung ist zwar in erster Linie im Browser unter Windows vorhanden, doch aufgrund der Remote-Auswertungsfunktion könnten während des Zeitfensters der Kompromittierung zusätzliche Payloads übertragen worden sein.

In Firefox (Desktop und Android)

Firefox unterstützt weder die PWA-Installation noch die Contact Picker API, WebOTP oder Background Sync, sodass ein Großteil dieses Toolkits einfach nicht funktioniert. Firefox unterstützt jedoch Service Worker und Push-Benachrichtigungen, was bedeutet, dass der benachrichtigungsbasierte C2-Kanal weiterhin funktionieren könnte, wenn ein Opfer die entsprechenden Berechtigungen erteilt hat. Die Überwachung der Zwischenablage hängt vom Ausführungskontext der Seite und von Benutzerinteraktionsereignissen ab und ist in Hintergrundszenarien unter Firefox nicht garantiert.

- Benachrichtigungsberechtigungen widerrufen. Gehen Sie zu Einstellungen > Privacy Sicherheit > Berechtigungen > Benachrichtigungen > Einstellungen und entfernen Sie alle unbekannten Einträge.

- Entfernen Sie den Service Worker. Navigieren Sie zu about:serviceworkers und klicken Sie neben jedem Eintrag, den Sie nicht kennen, auf „Unregister“ (Registrierung aufheben ).

- Löschen Sie die Website-Daten. Gehen Sie zu „Einstellungen“ > Privacy Sicherheit“ > „Cookies und Website-Daten“ > „Daten verwalten“, suchen Sie nach der Domain und entfernen Sie sie. Dadurch werden zwischengespeicherte Inhalte und alle in der Warteschlange befindlichen Exfiltrationsdaten gelöscht.

- Überprüfen Sie auch, ob in Firefox für Android „about:config“ nicht zugänglich ist, und überprüfen Sie alle Verknüpfungen auf dem Startbildschirm, die möglicherweise manuell hinzugefügt wurden. Firefox auf Android „Zum Startbildschirm hinzufügen“auch ohne vollständige PWA-Unterstützung.

Auf Safari (macOS und iOS)

Safari unter iOS . iOS und höher unterstützt die Installation von PWAs („Zum Startbildschirm hinzufügen“) und Push-Benachrichtigungen, sodass der zentrale Phishing-Ablauf und der benachrichtigungsbasierte C2-Kanal funktionieren können. Safari unterstützt jedoch nicht die Contact Picker API, WebOTP oder Background Sync, was die passiven Überwachungsfunktionen des Toolkits einschränkt.

- Entfernen Sie die PWA von Ihrem Startbildschirm. Drücken Sie lange auf das Symbol „Sicherheitsüberprüfung“ und tippen Sie auf „App entfernen“ (oder „Lesezeichen löschen“ bei älteren iOS ).

- Benachrichtigungsberechtigungen widerrufen. Unter iOS: Einstellungen > Safari > Benachrichtigungen (oder Einstellungen > Benachrichtigungen, und suchen Sie nach der PWA anhand ihres Namens). Unter macOS: Systemeinstellungen > Benachrichtigungen > Safari.

- Website-Daten löschen. Unter iOS: Einstellungen > Safari > Advanced > Website-Daten, nach der Domain suchen und diese löschen. Unter macOS: Safari > Einstellungen > Privacy > Website-Daten verwalten.

- Unter macOS überprüfen Sie auch Safari > Einstellungen > Erweiterungen auf unbekannte Einträge und überprüfen Sie alle Anmeldeobjekteunter Systemeinstellungen > Allgemein >Anmeldeobjekte & Erweiterungen.

Indikatoren für Kompromisse (IOCs)

Datei-Hashes (SHA-256)

1fe2be4582c4cbce8013c3506bc8b46f850c23937a564d17e5e170d6f60d8c08 (sync.apk)

Domänen

google-prism[.]com

Wir berichten nicht nur über Bedrohungen - wir beseitigen sie

Cybersecurity-Risiken sollten nie über eine Schlagzeile hinausgehen. Laden Sie noch heute Malwarebytes herunter, um Bedrohungen von Ihren Geräten fernzuhalten.