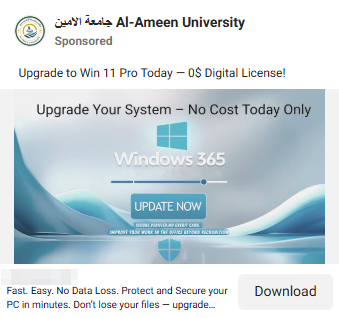

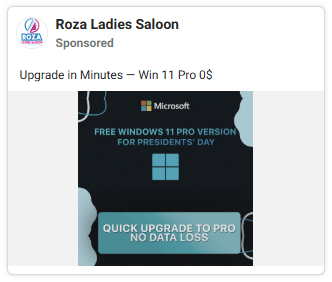

Angreifer schalten bezahlte Facebook , die wie offizielle Microsoft-Werbeaktionen aussehen, und leiten die Nutzer dann auf nahezu perfekte Klone der Windows -Downloadseite weiter. Wenn Sie auf „Jetzt herunterladen“ klicken, erhalten Sie statt eines Windows ein bösartiges Installationsprogramm, das unbemerkt gespeicherte Passwörter, Browsersitzungen und Daten aus Kryptowährungs-Wallets stiehlt.

„Ich wollte nur Windows aktualisieren Windows

Der Angriff beginnt mit etwas völlig Alltäglichem: einer Facebook . Sie sieht professionell aus, verwendet das Microsoft-Branding und wirbt für das scheinbar neueste Windows Update. Wenn Sie Ihren PC auf dem neuesten Stand halten möchten, erscheint dies wie eine bequeme Abkürzung.

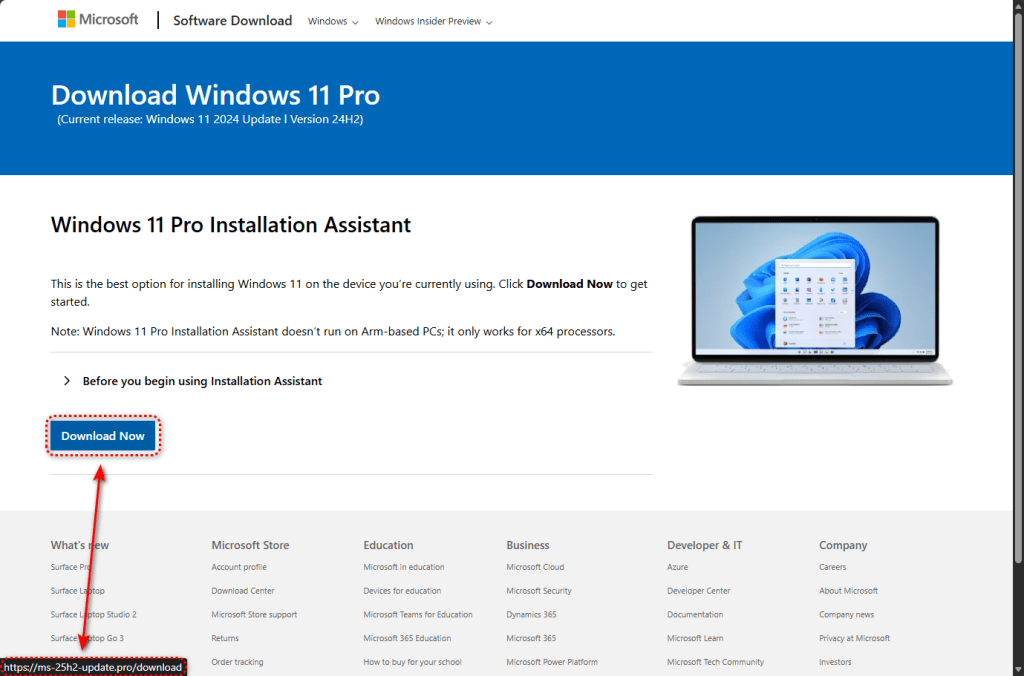

Wenn Sie auf die Anzeige klicken, gelangen Sie auf eine Website, die fast identisch mit der echten Software-Download-Seite von Microsoft aussieht. Das Logo, das Layout, die Schriftarten und sogar der Rechtstext in der Fußzeile sind kopiert. Der einzige offensichtliche Unterschied besteht in der Adressleiste. Anstelle von microsoft.com sehen Sie eine dieser ähnlichen Domains:

- ms-25h2-download[.]pro

- ms-25h2-update[.]pro

- ms25h2-download[.]pro

- ms25h2-update[.]pro

Die Angabe „25H2“ in den Domainnamen ist bewusst gewählt. Sie ahmt die Namenskonvention nach, die Microsoft für Windows verwendet – 24H2, die aktuelle Version, war bei Start dieser Kampagne in aller Munde, sodass die gefälschten Domains auf den ersten Blick plausibel wirkten.

Geofencing: Nur die richtigen Ziele erhalten die Nutzlast

Diese Kampagne infiziert nicht blindlings jeden, der die Website besucht.

Bevor die Malware übertragen wird, überprüft die gefälschte Seite, wer Sie sind. Wenn Sie sich über eine IP-Adresse eines Rechenzentrums verbinden – die häufig von Sicherheitsforschern und automatisierten Scannern verwendet wird –, werden Sie zu google.com weitergeleitet. Die Website sieht harmlos aus.

Nur Besucher, die wie normale Privatanwender oder Büroangestellte erscheinen, erhalten die schädliche Datei.

Diese Technik, bekannt als Geofencing in Kombination mit Sandbox-Erkennung, ermöglichte es, diese Kampagne so lange laufen zu lassen, ohne dass sie von automatisierten Systemen entdeckt und gestoppt wurde. Die Infrastruktur ist so konfiguriert, dass sie automatisierten Sicherheitsanalysen umgeht.

Wenn ein Zielnutzer auf „Jetzt herunterladen“ klickt, löst die Website ein Facebook -„Lead“-Ereignis aus – dieselbe Tracking-Methode, die seriöse Werbetreibende zur Messung von Conversions verwenden. Die Angreifer überwachen, welche Opfer den Köder schlucken, und optimieren ihre Werbeausgaben in Echtzeit.

Ein 75 MB großer „Installer“, der direkt von GitHub bereitgestellt wird.

Wenn Sie die Überprüfungen bestehen, lädt die Website eine Datei namens „ms-update32.exe“ herunter. Mit einer Größe von 75 MB wirkt sie wie ein legitimer Windows .

Die Datei wird auf GitHub gehostet, einer vertrauenswürdigen Plattform, die von Millionen von Entwicklern genutzt wird. Das bedeutet, dass der Download über HTTPS mit einem gültigen Sicherheitszertifikat erfolgt. Da er von einer seriösen Domain stammt, wird er von Browsern nicht automatisch als verdächtig markiert.

Das Installationsprogramm wurde mit Inno Setup erstellt, einem legitimen Tool, das häufig von Malware-Autoren missbraucht wird, da es professionell aussehende Installationspakete erstellt.

Was passiert, wenn Sie es ausführen?

Bevor der Installer Schaden anrichtet, überprüft er, ob er beobachtet wird. Er sucht nach virtuellen Maschinenumgebungen, Debugger-Software und Analyse-Tools. Wenn er eines davon findet, stoppt er. Dies ist dieselbe Umgehungslogik, mit der er viele automatisierte Sicherheits-Sandboxes umgeht – diese Systeme laufen per Design in virtuellen Maschinen.

Auf dem Rechner eines echten Benutzers extrahiert und installiert das Installationsprogramm seine Komponenten.

Die wichtigste Komponente ist eine vollständig auf Electron basierende Anwendung, die installiert wird, um C:\Users\<USER>\AppData\Roaming\LunarApplication\Electron ist ein legitimes Framework, das von Apps wie Slack und Visual Studio Code verwendet wird. Das macht es zu einer nützlichen Tarnung.

Die Wahl des Namens ist kein Zufall. „Lunar“ ist eine Marke, die mit Kryptowährungs-Tools in Verbindung gebracht wird, und die Anwendung wird mit Node.js-Bibliotheken geliefert, die speziell für die Erstellung von ZIP-Archiven entwickelt wurden – was darauf hindeutet, dass sie Daten sammelt, verpackt und versendet. Mögliche Ziele sind Kryptowährungs-Wallet-Dateien, Seed-Phrasen, Browser-Anmeldedaten-Speicher und Session-Cookies.

Gleichzeitig werden zwei verschleierte PowerShell-Skripte mit zufälligen Dateinamen in den Ordner %TEMP% geschrieben und mit einer Befehlszeile ausgeführt, die den Schutz Windows absichtlich deaktiviert:

powershell.exe -NoProfile -NoLogo -InputFormat Text -NoExit -ExecutionPolicy Unrestricted -Command -

Sich in der Registrierung verstecken, seine Spuren verwischen

Um Neustarts zu überstehen, schreibt die Malware einen großen Binär-Blob in die Windows unter: HKEY_LOCAL_MACHINE\SYSTEM\Software\Microsoft\TIP\AggregateResults.

Der TIP-Registrierungspfad (Text Input Processor) ist eine legitime Windows , wodurch er weniger Verdacht erregt.

Die Telemetrie zeigt auch ein Verhalten, das mit einer Prozessinjektion übereinstimmt. Die Malware erstellt Windows in einem angehaltenen Zustand, injiziert Code in diese und setzt die Ausführung fort. Dadurch kann der Schadcode unter der Identität eines legitimen Prozesses ausgeführt werden, wodurch die Wahrscheinlichkeit einer Erkennung verringert wird.

Sobald die Ausführung gestartet ist, löscht das Installationsprogramm temporäre Dateien, um seine forensischen Spuren zu verwischen. Es kann auch das Herunterfahren oder Neustarten des Systems veranlassen, möglicherweise um die Analyse zu behindern.

Die Malware verwendet mehrere Verschlüsselungs- und Verschleierungstechniken, darunter RC4, HC-128, XOR-Kodierung und FNV-Hashing für die API-Auflösung. Diese Methoden erschweren die statische Analyse.

Der Facebook

Die Verwendung von bezahlter Facebook zur Verbreitung von Malware ist eine Überlegung wert. Es handelt sich hierbei nicht um eine Phishing-E-Mail, die im Spam-Ordner landet, oder um ein bösartiges Ergebnis, das in einer Suchseite versteckt ist. Es handelt sich um bezahlte Facebook , die neben Beiträgen von Freunden und Familienmitgliedern erscheinen.

Die Angreifer führten zwei parallele Werbekampagnen durch, die jeweils auf separate Phishing-Domains verwiesen. Jede Kampagne verwendete ihre eigene Facebook und eigene Tracking-Parameter. Wenn eine Domain oder ein Werbekonto geschlossen wird, kann das andere weiterlaufen.

Die Verwendung von zwei parallelen Domains und zwei separaten Werbekampagnen lässt darauf schließen, dass die Betreiber Redundanzen eingebaut haben – wenn eine Domain abgeschaltet oder ein Werbekonto gesperrt wird, läuft das andere weiter.

Was tun, wenn Sie glauben, betroffen zu sein?

Diese Kampagne ist technisch ausgefeilt und operativ durchdacht. Die Infrastruktur zeugt von Kenntnissen gängiger Sicherheitsforschungs- und Sandboxing-Techniken. Die Verantwortlichen wissen, wie Menschen Software herunterladen, und haben sich bewusst für Facebook als Verbreitungsweg entschieden, da diese in einem Umfeld mit hohem Vertrauensniveau echte Nutzer erreicht.

Denken Sie daran: Windows stammen aus Windows in Ihren Systemeinstellungen – nicht von einer Website und niemals aus einer Social-Media-Anzeige. Microsoft bewirbt Windows nicht auf Facebook.

Und ein Profi-Tipp: Malwarebytes die identifizierte Nutzlast und die zugehörige Infrastruktur erkannt und blockiert.

Wenn Sie eine Datei von einer dieser Websites heruntergeladen und ausgeführt haben, behandeln Sie das System als kompromittiert und handeln Sie schnell.

- Melden Sie sich nicht bei Konten von diesem Computer an, bis er gescannt und bereinigt wurde.

- Führen Sie sofort einen vollständigen Scan mit Malwarebytes durch.

- Ändern Sie Passwörter für wichtige Konten wie E-Mail, Online-Banking und soziale Medien von einem anderen, sauberen Gerät aus.

- Wenn Sie auf diesem Gerät Kryptowährungs-Wallets verwenden, übertragen Sie Ihre Gelder in eine neue Wallet mit einer neuen Seed-Phrase, die auf einem sauberen Gerät generiert wurde.

- Benachrichtigen Sie Ihre Bank und aktivieren Sie die Betrugsüberwachung, wenn auf diesem Gerät Finanzdaten gespeichert waren oder von diesem Gerät aus darauf zugegriffen werden konnte.

Für IT- und Sicherheitsteams:

- Blockieren Sie die Phishing-Domains im DNS und Web-Proxy.

- Warnung bei PowerShell-Ausführung mit

-ExecutionPolicy Unrestrictedin nicht-administrativen Kontexten - Suche nach dem Verzeichnis „LunarApplication“ und zufällige Auswahl

.yiz.ps1/.unx.ps1Dateien in%TEMP%

Indikatoren für Kompromisse (IOCs)

Datei-Hash (SHA-256)

- c634838f255e0a691f8be3eab45f2015f7f3572fba2124142cf9fe1d227416aa (ms-update32.exe)

Domänen

- ms-25h2-download[.]pro

- ms-25h2-update[.]pro

- ms25h2-download[.]pro

- ms25h2-update[.]pro

- raw.githubusercontent.com/preconfigured/dl/refs/heads/main/ms-update32.exe (URL für die Bereitstellung der Nutzlast)

Dateisystem-Artefakte

- C:\Users\<USER>\AppData\Roaming\LunarApplication\

- C:\Users\<USER>\AppData\Local\Temp\[random].yiz.ps1

- C:\Users\<USER>\AppData\Local\Temp\[random].unx.ps1

Register

- HKEY_LOCAL_MACHINE\SYSTEM\Software\Microsoft\TIP\AggregateResults (große Binärdaten – Persistenz)

Facebook infrastruktur

- Pixel-ID: 1483936789828513

- Pixel-ID: 955896793066177

- Kampagnen-ID: 52530946232510

- Kampagnen-ID: 6984509026382