Wir haben eine groß angelegte Social-Engineering-Kampagne aufgedeckt, die darauf abzielt, Nutzer auf Online-Glücksspielseiten zu leiten, indem ihnen vorgetäuscht wird, sie würden eine seriöse App installieren.

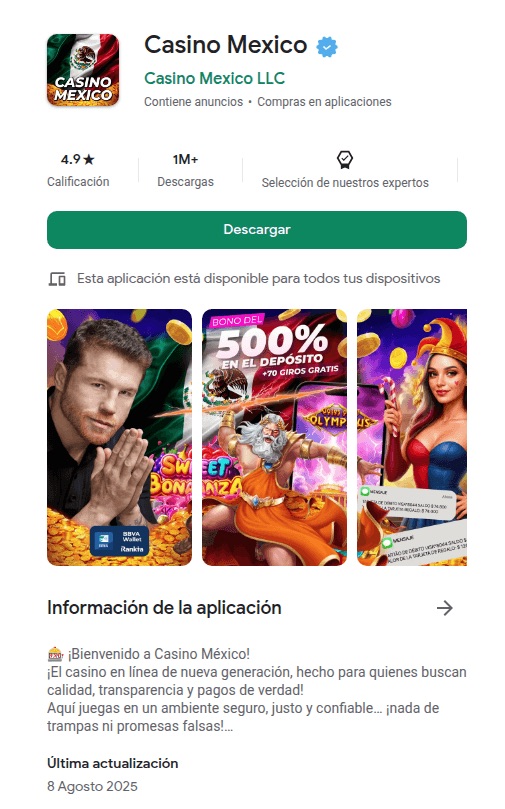

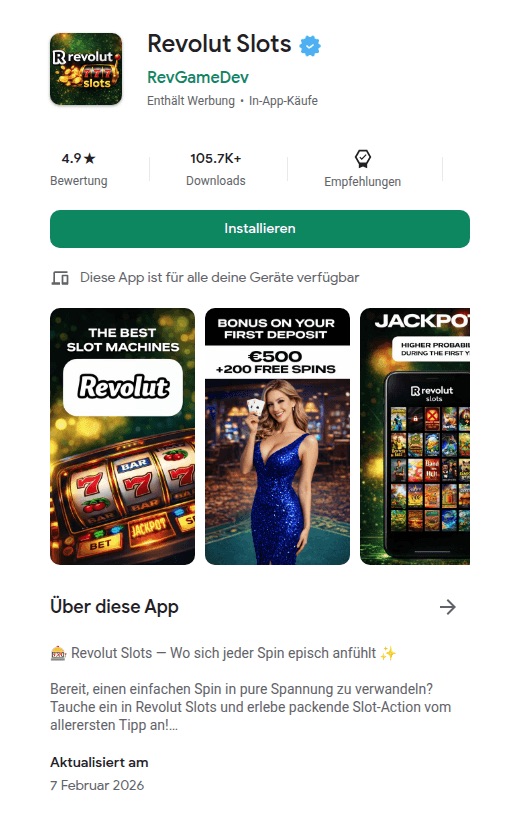

Wir nennen es „FriendlyDealer“. Es wurde auf mindestens 1.500 Domains festgestellt, auf denen jeweils eine Website gehostet wird, die sich als Google Play oder Apple App Store ausgibt. Die Nutzer glauben, sie würden eine Glücksspiel-App von einer vertrauenswürdigen Quelle herunterladen, mit allen damit verbundenen Überprüfungen, Bewertungen und Sicherheitsvorkehrungen. Tatsächlich befinden sie sich jedoch weiterhin auf einer Website und installieren eine Web-App, die sie dann über Affiliate-Links zu Casino-Angeboten weiterleitet.

Die Kampagne stiehlt keine Passwörter und installiert auch keine herkömmliche Malware. Stattdessen verdient sie Geld durch Provisionen, sobald sich jemand auf einer dieser Seiten anmeldet oder Geld einzahlt.

Das mag weniger bedrohlich klingen als ein Banking-Trojaner, doch letztlich führt es dazu, dass Menschen auf unregulierte Glücksspielseiten geleitet werden, auf denen es weder Altersüberprüfungen noch Einzahlungslimits noch Verbraucherschutz gibt. Und das zu einer Zeit, in der die Spielsucht als der rasanteste Anstieg des Glücksspielkonsums bezeichnet wird, den das Land je erlebt hat.

Ein Kit, Dutzende von Apps, entwickelt, um echte App-Stores nachzuahmen

FriendlyDealer ist als ein einziges, wiederverwendbares Kit konzipiert, mit dem sich viele verschiedene gefälschte App-Einträge erstellen lassen.

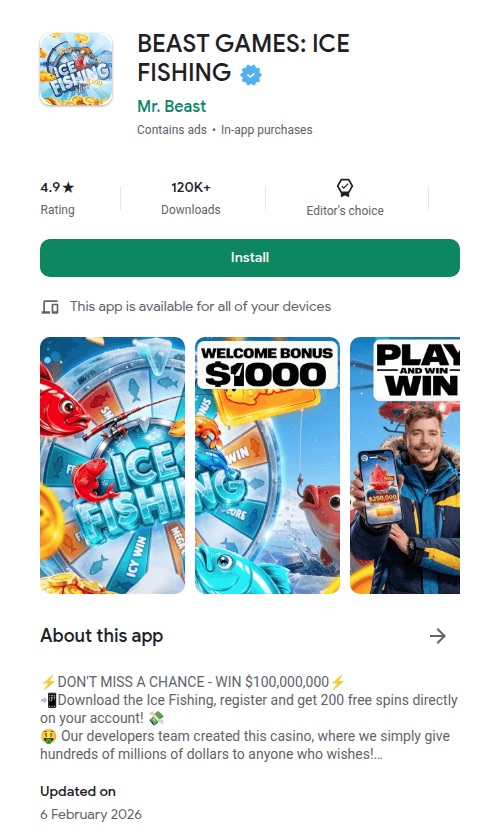

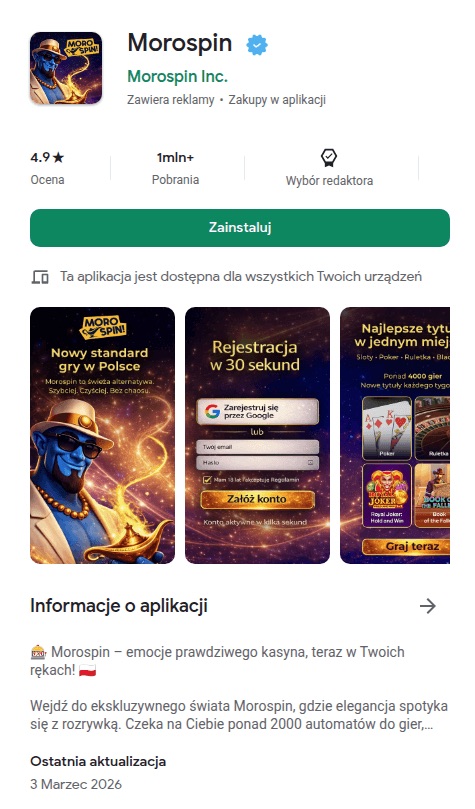

Das Kit erkennt, welches Gerät Sie verwenden, und zeigt Ihnen entsprechend einen anderen gefälschten Store an. Android sehen einen gefälschten Google Play Store. iPhone-Nutzer sehen einen gefälschten Apple App Store. Das Kit lädt sogar die richtigen Systemschriftarten für jede Plattform (Google Sans auf Android, San Francisco auf iOS), sodass die Typografie genau so aussieht, wie Sie es von Ihrem eigenen Smartphone gewohnt sind.

Im Hintergrund handelt es sich um eine einzige Webanwendung, die ihren gesamten Inhalt aus einer in die Seite eingebetteten Konfigurationsdatei bezieht. Ändert man diese Datei, läuft auf Basis desselben Codes eine völlig andere App.

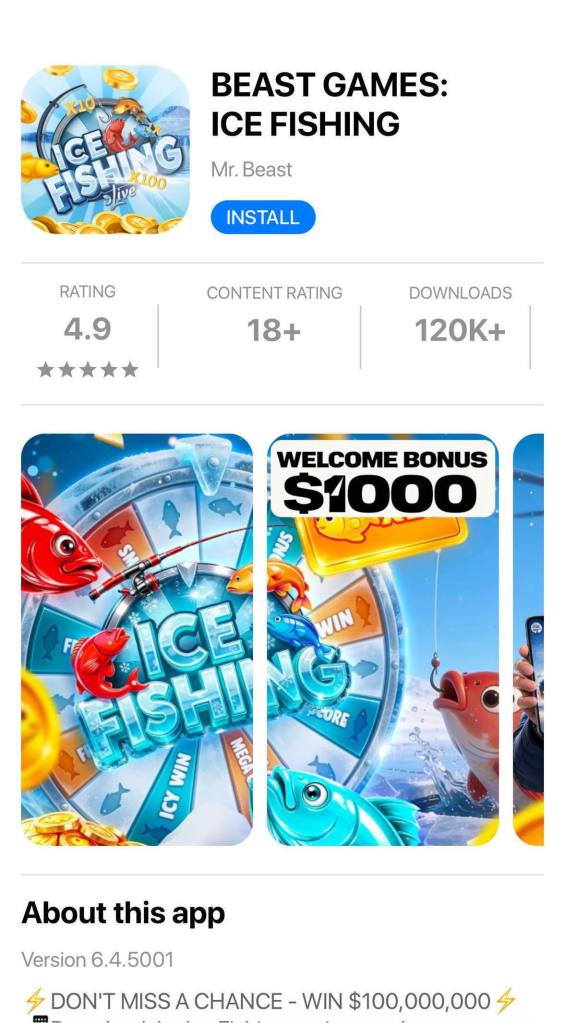

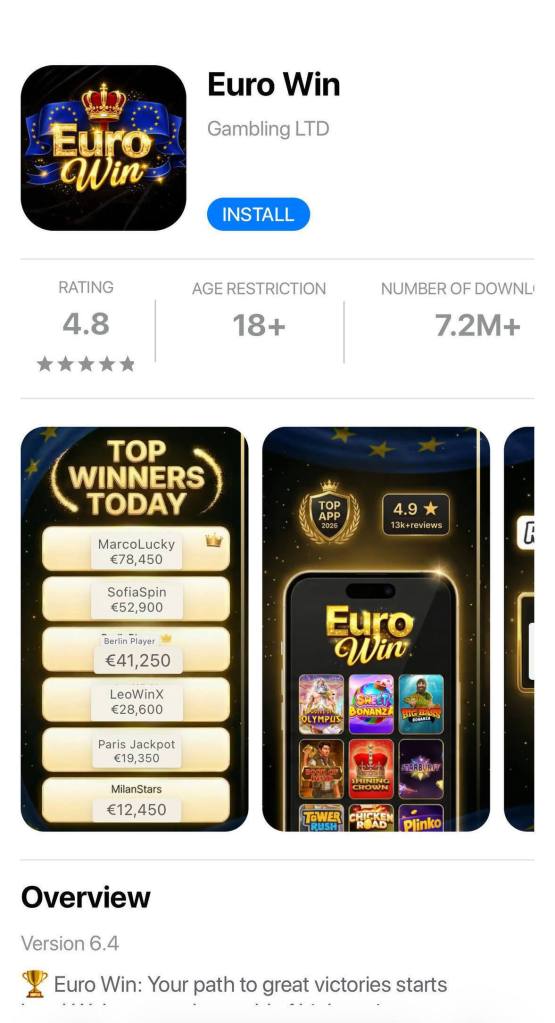

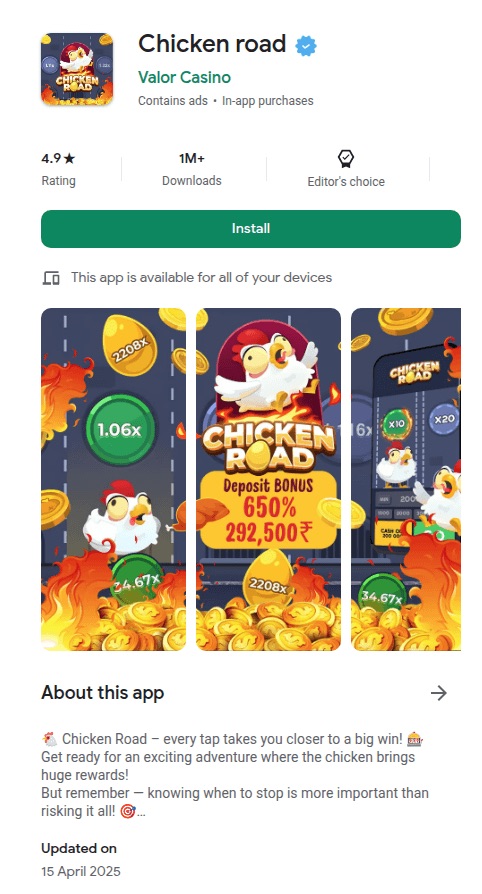

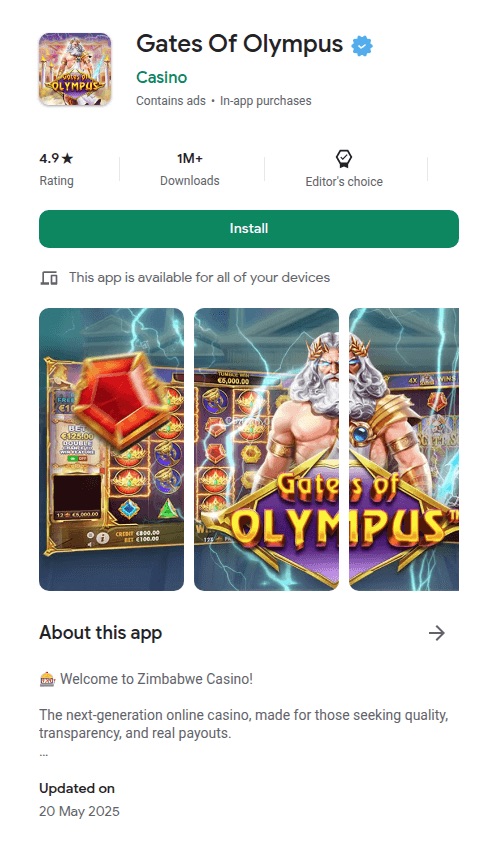

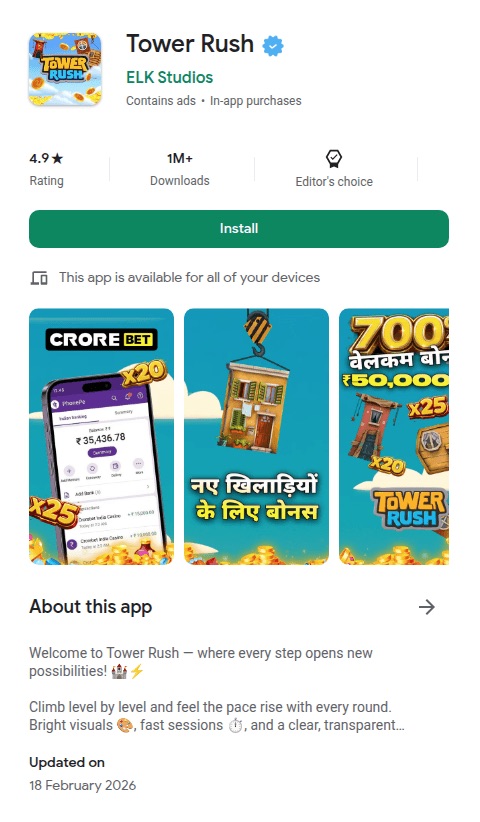

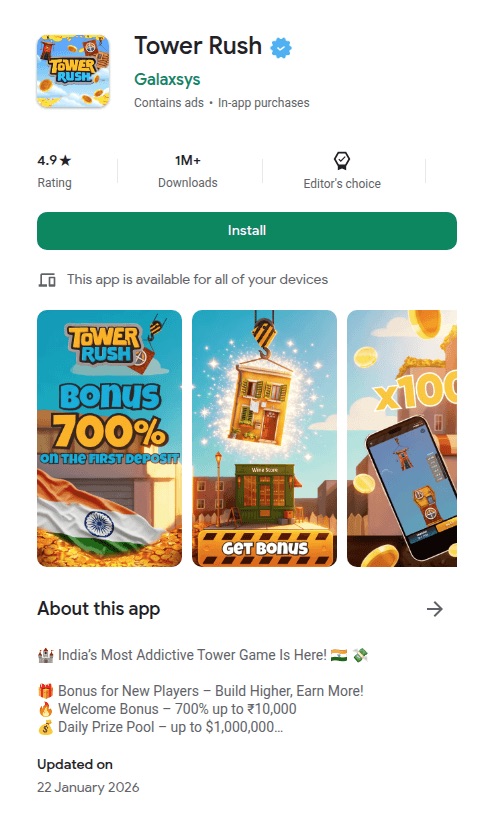

Die Betreiber haben dies genutzt, um mindestens zwanzig Casino-Marken ins Leben zu rufen, von„Tower Rush“(189 Instanzen) über„Chicken Road“(97) bis hin zu„BEAST GAMES: ICE FISHING“(43), das sich als YouTube MrBeast ausgibt. (Es sei darauf hingewiesen, dass einige dieser Skins die Namen legitimer Glücksspielmarken wiederverwenden, jedoch steht keine dieser Marken in Verbindung mit dem Betrieb.)

Die Bewertungen sind gefälscht. Verschiedene Apps verwenden identische Benutzernamen, Profilbilder, Texte und Antworten der Entwickler, die sich über mehrere Marken hinweg wiederholen. Bevor der gefälschte Store angezeigt wird, kann das Kit auch ein einfaches Casino-Minispiel anzeigen, um das Interesse der Nutzer zu wecken.

Die gefälschte „Installieren“-Schaltfläche auf Android eine Chrome , die nur auf Mobilgeräten funktioniert. Sie erfasst die Installationsaufforderung Chromeund löst diese beim Antippen aus, sodass ein echter Installationsdialog erscheint. Die übliche Warnung vor der Installation von Apps aus unbekannten Quellen wird nicht angezeigt. Frühere Untersuchungen haben gezeigt, dass auf diese Weise installierte Apps in den Einstellungen Ihres Smartphones sogar den Hinweis „Aus dem Google Play Store installiert“ anzeigen können.

Der Code unternimmt außergewöhnliche Anstrengungen, um Sie in den richtigen Browser zu leiten. Wenn Sie über eine Facebook Instagram auf die Seite gelangen, befinden Sie sich im integrierten Browser dieser Apps, der die Installation nicht auslösen kann. Auf Android generiert das Kit einen speziellen Link, der dafür sorgt, dass die Seite in Chrome neu geöffnet wird. Auf iOS geschieht dasselbe, allerdings für Safari. Chrome installiert, leitet Sie der Fallback zum echten Play Store weiter, um die App herunterzuladen. Es gibt sogar einen separaten Handler für den Browser von Samsung. Die browserspezifische Programmierung ist ungewöhnlich detailliert.

Auf dieser Seite ist das Zoomen deaktiviert, was eine genaue Betrachtung erschwert. Das Kit weist jedem Nutzer eine Tracking-ID zu und verwendet diese wiederverwendbar in den Abläufen für Analysen, Ereignisse, Push-Registrierungen und Angebotsweiterleitung.

Das Kit ist für bezahlte Werbung ausgelegt. Die Konfiguration umfasst freie Plätze für Tracking-Pixel von vier Werbeplattformen: Google, Yandex, Facebook und TikTok. Die App und das Hintergrundskript können Werbe-Identifikatoren Facebook(_fbc / _fbp) weiterleiten, sofern diese Werte verfügbar sind. Der Code verweist auf Yandex-Telemetriefelder und enthält Kommentare sowie Debug-Strings in russischer Sprache, was mit einem russischsprachigen Entwicklungskontext übereinstimmt, obwohl diese Artefakte auch aus einem wiederverwendeten oder gekauften Kit stammen könnten.

Der Ablauf ist ganz einfach: Man kauft Werbetraffic, erkennt das Gerät, zeigt einen gefälschten App-Store an, löst eine echt wirkende Installation aus und leitet den Nutzer über einen Affiliate-Link zu einem Casino weiter.

Du installierst keine App

Wenn ein Nutzer auf „Installieren“ tippt, wird keine App heruntergeladen. Stattdessen erstellt der Browser eine sogenannte Progressive Web App (PWA). Dabei handelt es sich im Wesentlichen um eine Website, die sich wie eine App verhält, mit einem eigenen Symbol auf dem Startbildschirm und einem eigenen Startbildschirm. Für die meisten Nutzer ist sie von einer echten App nicht zu unterscheiden.

Nach der Installation kann die App mithilfe von Browserfunktionen, den sogenannten Service Workern, im Hintergrund weiterlaufen (wobei eine dauerhafte Verbindung zu Ihrem Gerät aufrechterhalten wird). Die Beispiele umfassen den Haupt-PWA-Worker sowie Code zur Registrierung eines separaten Push-Workers (zum Versenden von Benachrichtigungen), sofern dieser aktiviert ist.

Das Kit erkennt außerdem, ob du es bereits installiert hast. Es überprüft dein Gerät auf seine eigene PWA, und wenn es diese findet, überspringt es den gefälschten Store komplett und leitet dich direkt zum Casino weiter.

Eine Domain verbindet alles miteinander

Jede FriendlyDealer-Installation meldet sich bei derselben Domain: ihavefriendseverywhere[.]xyz. Dies ist der Datenerfassungsserver der Kampagne und der Name, der uns zu unserem Codenamen für diese Operation inspiriert hat.

Das Hintergrundskript und der App-Code senden Telemetriedaten an diese Domain, darunter die Browsersprache, die Zeitzone, User-Agent-Daten, optionale User-Agent-Client-Hinweise, Kampagnen-IDs und Anzeigen-IDs, sofern diese Werte verfügbar sind. Ein Großteil dieser Daten wird über benutzerdefinierte Request-Header übermittelt.

Manche Anfragen nutzen die HEAD-Methode, um ressourcenschonend zu bleiben.

Der Anwendungscode sendet zudem etwas, was das Hintergrundskript nicht tut: JavaScript-Fehlerberichte. Jeder Absturz, jedes fehlgeschlagene Laden einer Ressource, jede unbehandelte Ausnahme, die auf dem Gerät des Opfers auftritt, wird erfasst, in ein strukturiertes Fehlerobjekt mit Zeitstempel und Kontext gepackt und an ihavefriendseverywhere[.]xyz/api/log_standard_err. Tatsächlich erfassen die Betreiber sowohl Nutzerdaten als auch Telemetriedaten zu Produktionsfehlern von echten Geräten.

Wenn eine Anfrage fehlschlägt (beispielsweise aufgrund eines schlechten Signals), speichert das Hintergrundskript sie lokal und versucht es später erneut. Sobald die Verbindung wiederhergestellt ist, werden die Daten automatisch gesendet.

Die gefälschte App fordert zudem die Berechtigung für Benachrichtigungen an. Wenn der Nutzer diese erteilt, kann das Kit ein Push-Abonnement registrieren und einen direkten Kanal für zukünftige Benachrichtigungen einrichten. Diese erscheinen wie normale App-Benachrichtigungen und bieten den Betreibern auch nach dem Schließen der App einen direkten Draht zum Nutzer.

Folge dem Geld: Affiliate-Provisionen, keine Malware

FriendlyDealer verbreitet keine Viren und übernimmt keine Geräte. Das gesamte Geschäft finanziert sich überAffiliate-Provisionen. Jede gefälschte App-Store-Seite enthält eine versteckte Weiterleitung zu einem Affiliate-Tracking-Netzwerk. Wenn sich ein Nutzer anmeldet oder Geld einzahlt, erhält der Betreiber eine Vergütung.

Wir haben im Code mehrere Affiliate-Tracking-Netzwerke gefunden. Eine benutzerspezifische ID zieht sich durch die gesamte Logik des Kits in den Bereichen Analytik, Ereignisse, Push-Benachrichtigungen und Angebotsweiterleitung, wodurch Aktivitäten über mehrere Phasen des Trichters hinweg miteinander verknüpft werden können.

Dieses Modell erklärt den enormen Umfang der Kampagne. Jede Domain ist ein Wegwerfprodukt. Das Kit dient als Vorlage: Man muss nur eine Konfigurationsdatei ändern, und schon hat man innerhalb weniger Minuten eine neue Casino-Marke auf einer neuen Domain. Da die Auszahlungen für Glücksspiel-Affiliates Berichten zufolge zwischen 50 und 400 Dollar pro einzahlendem Nutzer liegen, summiert sich selbst eine geringe Konversionsrate über tausend Domains hinweg schnell.

Wer steckt dahinter?

Wir können die Kampagne keiner bestimmten Gruppe zuordnen, aber es gibt Hinweise. Der Quellcode enthält Kommentare in russischer Sprache (zum Beispiel„Создаем таймер для измерения времени загрузки Vue“). Eine der Builds enthielt ungeschminkte russische Debug-Strings, die aus der Produktionsversion entfernt wurden. Der Code ist in Yandex Metrica integriert, das in Russland und den ehemaligen Sowjetstaaten beliebt ist.

Dies deutet auf einen russischsprachigen Entwicklungskontext hin, obwohl der Code auch wiederverwendet oder erworben worden sein könnte.

Der Code enthält außerdem Tags für das Affiliate-Marketing – „preland-alias“ und „preland-final-action“ –, wobei ein „Pre-Lander“ die Seite ist, die ein Besucher vor dem eigentlichen Angebot sieht. Der Anwendungscode zeigt, dass dieses Tag das Verhalten des Kits steuert: Der Wert 0 löst eine PWA-Installation aus, während der Wert 1 zu einem App-Store weiterleitet. In Kombination mit Plug-and-Play-Werbe-Pixel-Slots, einer Konfiguration pro Bereitstellung und Staging-/Produktionslogik deutet dies stark auf ein wiederverwendbares Kit hin, das für mehrere Kampagnen oder Betreiber entwickelt wurde, und nicht auf ein einmaliges Projekt.

Wir haben mehrere Builds desselben Kits gefunden. In der Produktionsversion wurden die Debug-Meldungen entfernt, doch andere Builds enthalten vollständige Fehlermeldungen in russischer Sprache und unterstützen arabische Ziffern in der gesamten Benutzeroberfläche – Downloadzahlen, Bewertungen, Bewertungsdaten und vieles mehr. Dies sieht nicht nach einem Kit aus, das für einen einzigen Markt entwickelt wurde; es scheint so konzipiert zu sein, dass es regionale Varianten bereits bei der Erstellung unterstützt.

Ein altbekannter Trick mit einem anderen Ergebnis

Gefälschte App-Store-Seiten sind eine bekannte Methode, die oft dazu dient, Bankdaten zu stehlen oder Spyware zu verbreiten. FriendlyDealer bedient sich derselben Vorgehensweise – eines überzeugenden gefälschten Stores und eines echt wirkenden Installationsablaufs –, verfolgt jedoch ein anderes Ziel. Die App übernimmt weder die Kontrolle über Ihr Smartphone noch stiehlt sie Ihre Passwörter. Sie leitet Sie vielmehr zu Glücksspielplattformen weiter und erhält eine Provision, wenn Sie dort Geld ausgeben.

Der Schaden ist eher finanzieller als technischer Natur: Die Opfer werden durch irreführende Installations- und Weiterleitungsabläufe zu Glücksspielangeboten geleitet und zahlen möglicherweise Geld auf Websites ein, die sie nicht bewusst ausgewählt haben.

Das zeigt auch, dass nicht bei jedem Betrugsversuch Ihre Passwörter im Visier stehen. Affiliate-Betrug, insbesondere im Bereich des Online-Glücksspiels, kann riesige Operationen finanzieren, ohne dass auch nur ein einziges Zugangsdaten abgriff. Die Drahtzieher haben eine regelrechte Fabrik aufgebaut: eine Vorlage, zwanzig Marken, mehr als 1.500 Domains. Bezahlte Anzeigen sorgen für den Traffic. Die gefälschten App-Stores besiegeln das Geschäft. Das Affiliate-Netzwerk bezahlt die Rechnungen.

Das Besondere daran ist, dass dabei Dinge ausgenutzt werden, die eigentlich vertrauenswürdig sein sollten. Der App-Installationsablauf Chromeauf Android die Funktion „Zum Startbildschirm hinzufügen“ von Safari auf dem iPhone sind beides legitime Funktionen, die genau das tun, wofür sie entwickelt wurden. Das Problem ist, dass die Seite, die die Installation auslöst, eine Täuschung ist. Das Tool wurde sorgfältig so konzipiert, dass es nur von den richtigen Nutzern auf den richtigen Geräten, die über die richtigen Anzeigen darauf gelangen, überhaupt gesehen wird.

Was tun, wenn Sie eine dieser Apps installiert haben?

Auf Android:

- App entfernen: Halte das Symbol lange gedrückt und tippe auf „Deinstallieren“ oder gehe zu „Einstellungen“ > „Apps“ und entferne alle Apps, die du nicht kennst.

- Website-Daten in Chrome löschen: Die App hinterlässt möglicherweise Daten in Ihrem Browser. Öffnen Sie Chrome Einstellungen > Website-Einstellungen > Alle Websites, suchen Sie die Website und tippen Sie auf „Löschen und zurücksetzen“.

- Benachrichtigungsberechtigungen überprüfen: Gehe zu Chrome Einstellungen > Benachrichtigungen und entferne alle Websites, die du nicht kennst. Durch das Deinstallieren der App wird der Zugriff auf Benachrichtigungen nicht aufgehoben.

- Andere Browser prüfen: Wenn Sie Edge, Brave oder einen anderen Chromium-basierten Browser verwenden, führen Sie dort dieselben Schritte aus.

Auf dem iPhone:

- App entfernen: Halte das App-Symbol auf deinem Startbildschirm gedrückt und tippe auf „App entfernen“. Unter iOS installieren PWAs kein Hintergrundskript wie unter Android, sodass durch das Entfernen des Symbols auch die zwischengespeicherten Website-Daten gelöscht werden.

- Website-Daten in Safari löschen: Gehe zu „Einstellungen“ > „Safari“ > Advanced > Website-Daten und suche nach der Domain. Wische, um sie zu löschen. Dadurch werden alle verbleibenden Cookies und gespeicherten Daten gelöscht.

- Benachrichtigungsberechtigungen überprüfen: Gehe zu „Einstellungen“ > „Apps“ > „Safari“. Scrolle zum Abschnitt „Einstellungen für Websites “ und tippe auf „Benachrichtigungen“. Suche die Website und entziehe ihr die Berechtigung oder verweigere den Zugriff.

Falls Sie nach der Weiterleitung über eine dieser Seiten Geld überwiesen haben und glauben, dass Sie betrogen wurden, wenden Sie sich bitte umgehend an Ihre Bank oder Ihren Zahlungsdienstleister.

Indikatoren für eine Kompromittierung (IOCs)

Domänen

ihavefriendseverywhere[.]xyz—Server für Datenexfiltration und Fehlerprotokollierungvalor[.]bet—URL des Gateways/Checkpoints (Pfad /__pwa_gate)wikis[.]lifestyle—Fest codierte Domain-Referenz im Anwendungscode

Betrüger wissen mehr über dich, als du denkst.

Malwarebytes Mobile Security Sie vor Phishing, betrügerischen SMS, bösartigen Websites und vielem mehr. Mit integriertem, KI-gestütztem Scam Guard in Echtzeit.