Wir haben ein weitverzweigtes Netz gefälschter Online-Shops aufgedeckt, das aus über 20.000 Domains, Dutzenden gemeinsam genutzter IP-Adressen und identischen Shop-Seiten mit unterschiedlichen Namen besteht. Sie dienen nur einem einzigen Zweck: Ihre Zahlungsdaten und persönlichen Informationen zu stehlen. Was sie alle verbindet, ist ein Titel in der Browser-Registerkarte, über den die meisten Menschen nicht weiter nachdenken würden:„Unübertroffene Auswahl – nur für Sie.“

Glänzende Schaufenster, leere Lagerhallen

Schein-Shops sind betrügerische Websites, die so gestaltet sind, dass sie wie seriöse Online-Händler aussehen und wirken. Sie verfügen über Produktlisten, Markenlogos, Kundenbewertungen, Warenkörbe und funktional anmutende Checkout-Seiten. Sie liefern jedoch niemals das, was sie versprechen. In manchen Fällen erhalten die Opfer überhaupt nichts. In anderen Fällen erhalten sie eine billige Fälschung, die nur einen Bruchteil des angegebenen Preises wert ist.

So oder so, das verkaufte Produkt sind Ihre Daten: Diese gefälschten Shops sammeln Ihre Zahlungsdaten, Rechnungsadressen und persönlichen Angaben und verkaufen sie anschließend auf kriminellen Marktplätzen weiter oder nutzen sie direkt für Identitätsbetrug.

Das Ausmaß des Problems hat explosionsartig zugenommen. Jüngsten Daten aus dem Bereich der Bedrohungsanalyse zufolge stiegen Betrugsfälle durch gefälschte Online-Shops im ersten Quartal 2025 im Vergleich zum Vorjahreszeitraum um 790 % an, was zum Teil auf die wirtschaftliche Unsicherheit im Zusammenhang mit Handelszöllen zurückzuführen ist, die Verbraucher dazu veranlasst, nach günstigen Alternativen zu suchen.

Allein während der Weihnachtszeit 2024 identifizierten Forscher über 80.000 gefälschte Shops, von denen viele innerhalb weniger Tage verschwanden oder unter einem neuen Namen weitergeführt wurden. Branchenanalysen von Ende 2025 ergaben, dass gefälschte Shops 65 % aller in den sozialen Medien blockierten Bedrohungen ausmachten, wobei Facebook YouTube die wichtigsten Ausgangsplattformen YouTube .

Diese Machenschaften werden zunehmend industrialisiert. Forscher haben kürzlich „FraudWear“ dokumentiert, eine koordinierte Kampagne, an der über 30.000 betrügerische Online-Shops beteiligt sind, die sich weltweit als mehr als 350 Modemarken ausgeben.

Eine weitere Untersuchung deckte „BogusBazaar“ auf, ein Franchise-ähnliches Netzwerk, in dem ein Kernteam für die Server, die Zahlungsabwicklung und die Vorlageninfrastruktur zuständig war, während dezentrale Betreiber darauf aufbauend einzelne Shops einrichteten. Dieses Netzwerk hat seit 2021 über eine Million Bestellungen über 75.000 Domains abgewickelt.

Gefälschte Online-Shops sind erfolgreich, weil sie bekannte Einkaufsgewohnheiten ausnutzen: das Anklicken von Anzeigen, das Folgen von Suchergebnissen und das Aufrufen von professionell gestalteten Websites. Hinzu kommt psychologischer Druck durch zeitlich begrenzte Angebote, Countdown-Timer und Warnungen vor auslaufenden Lagerbeständen.

Gleiche Ladenfront, andere Namen

Bei der Untersuchung verdächtiger E-Commerce-Domains haben wir eine Gruppe von mehr als 20.000 Websites identifiziert, die gemeinsame Infrastrukturmerkmale aufweisen.

Die meisten nutzten die Top-Level-Domain (TLD) „.shop“, die sich dank günstiger Registrierungsgebühren und eines glaubwürdig klingenden Namens bei Betrügern großer Beliebtheit erfreut. Laut den E-Mail-Sicherheitsdaten von Cloudflare zählt die Endung „.shop“ mittlerweile zu den Top-TLDs, die mit Spam und böswilligen Aktivitäten in Verbindung gebracht werden.

Ein Blick in den Quellcode der Seiten zeigte, was diese Websites miteinander verbindet. Sie alle laufen auf WordPress und werden von Sellvia betrieben, einer seriösen E-Commerce-Plattform mit Sitz in den USA, die es Nutzern ermöglicht, mithilfe von vorgefertigten Vorlagen, Produktkatalogen und Zahlungsabwicklung schnell einen Dropshipping-Shop zu starten.

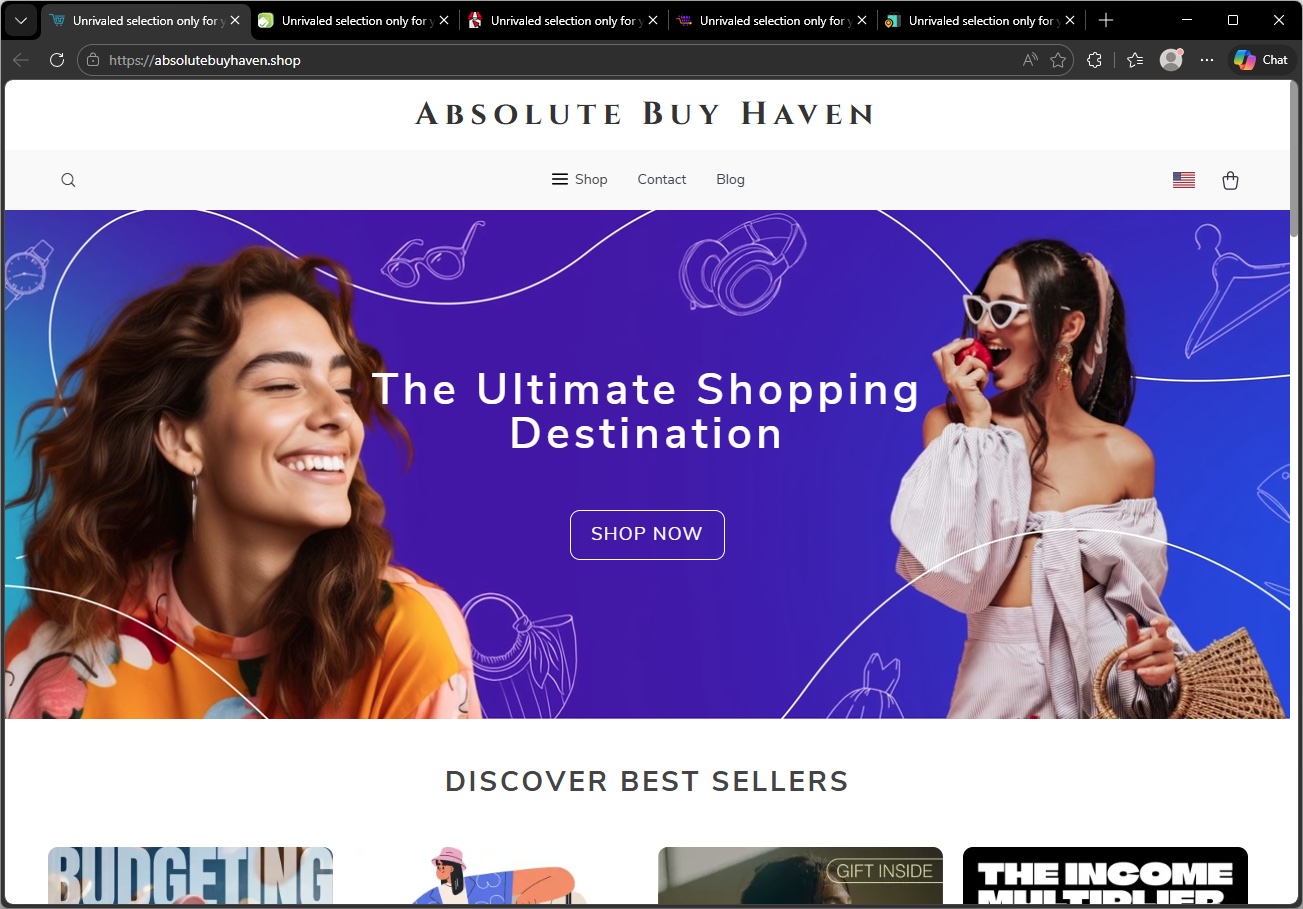

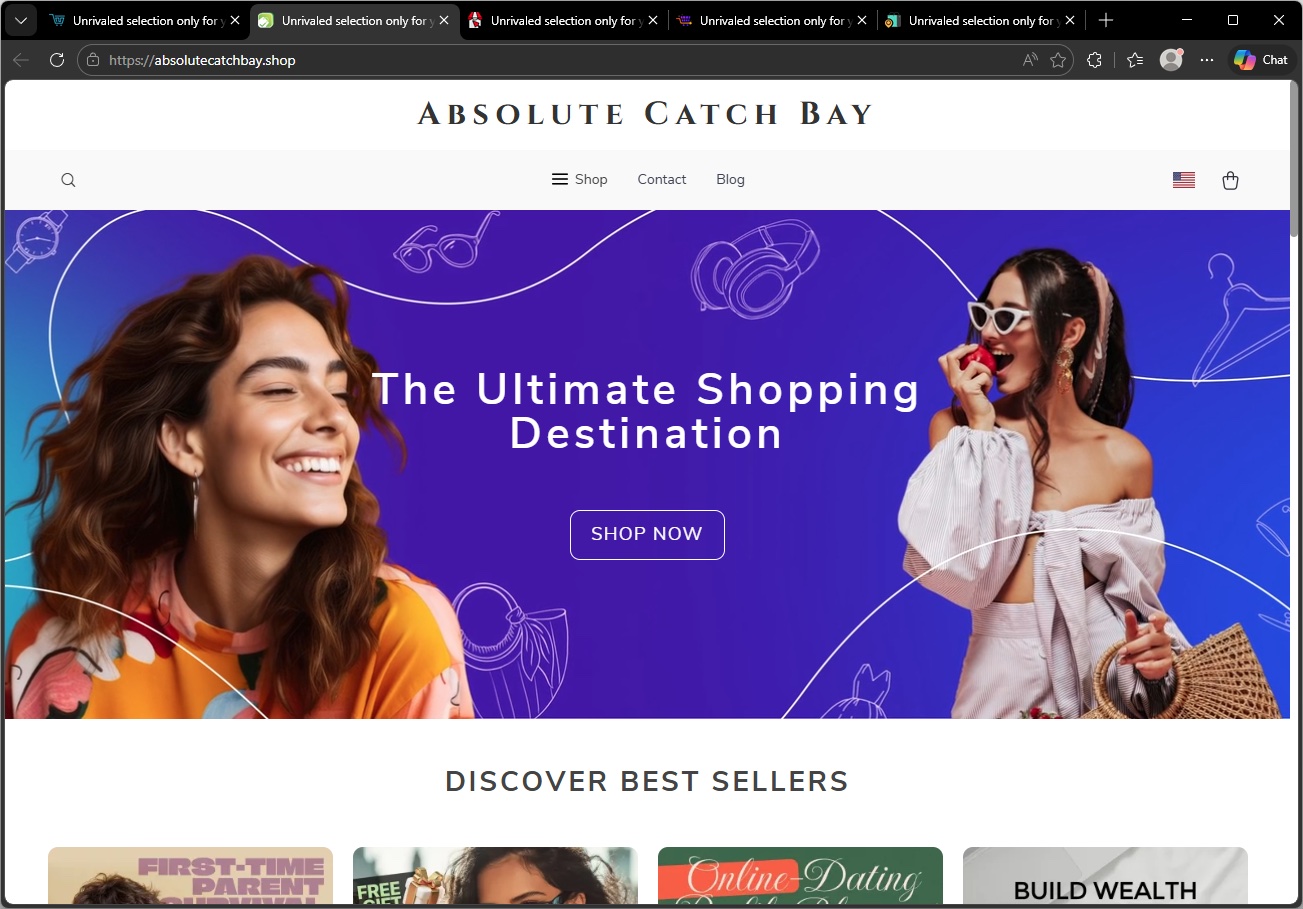

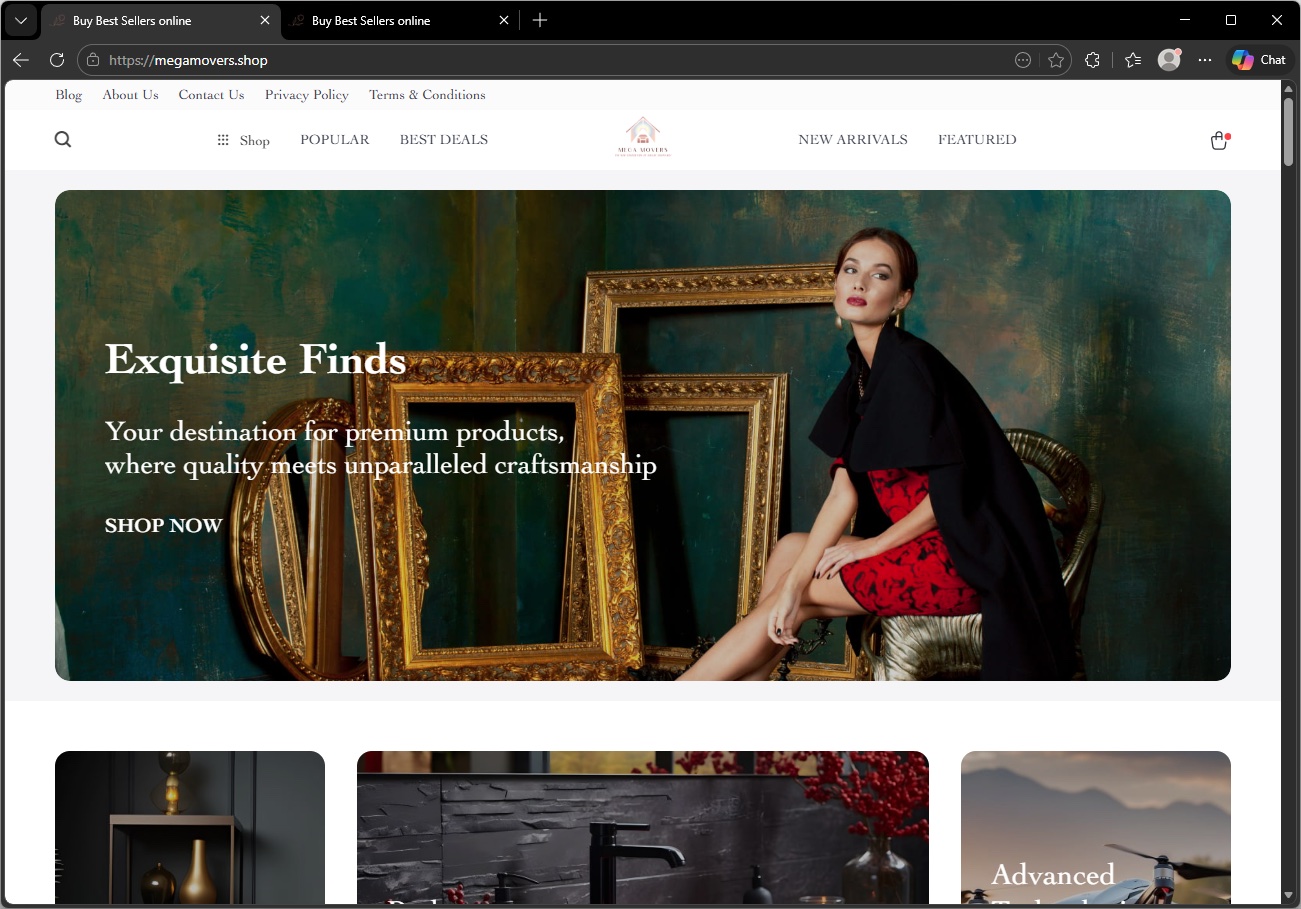

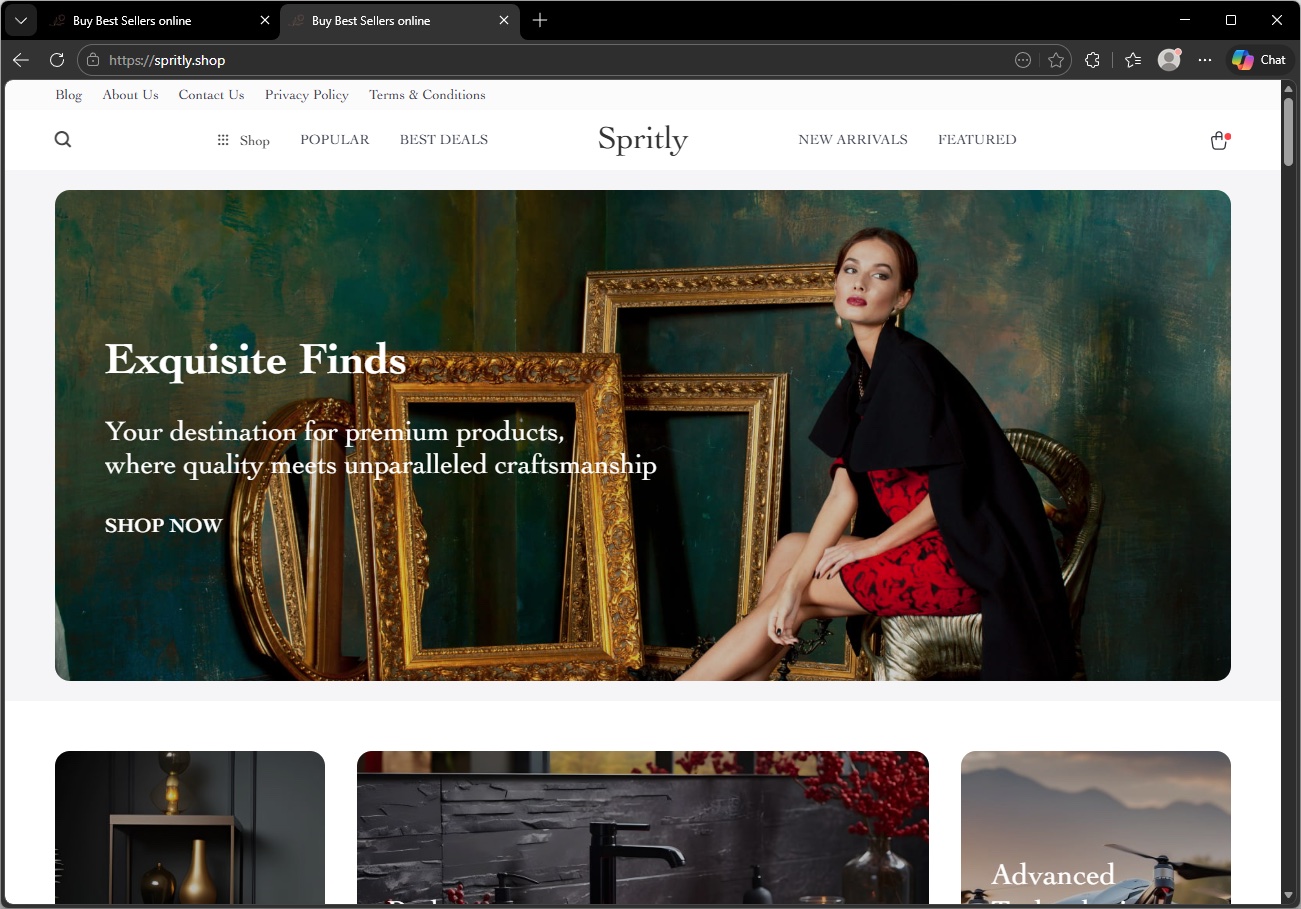

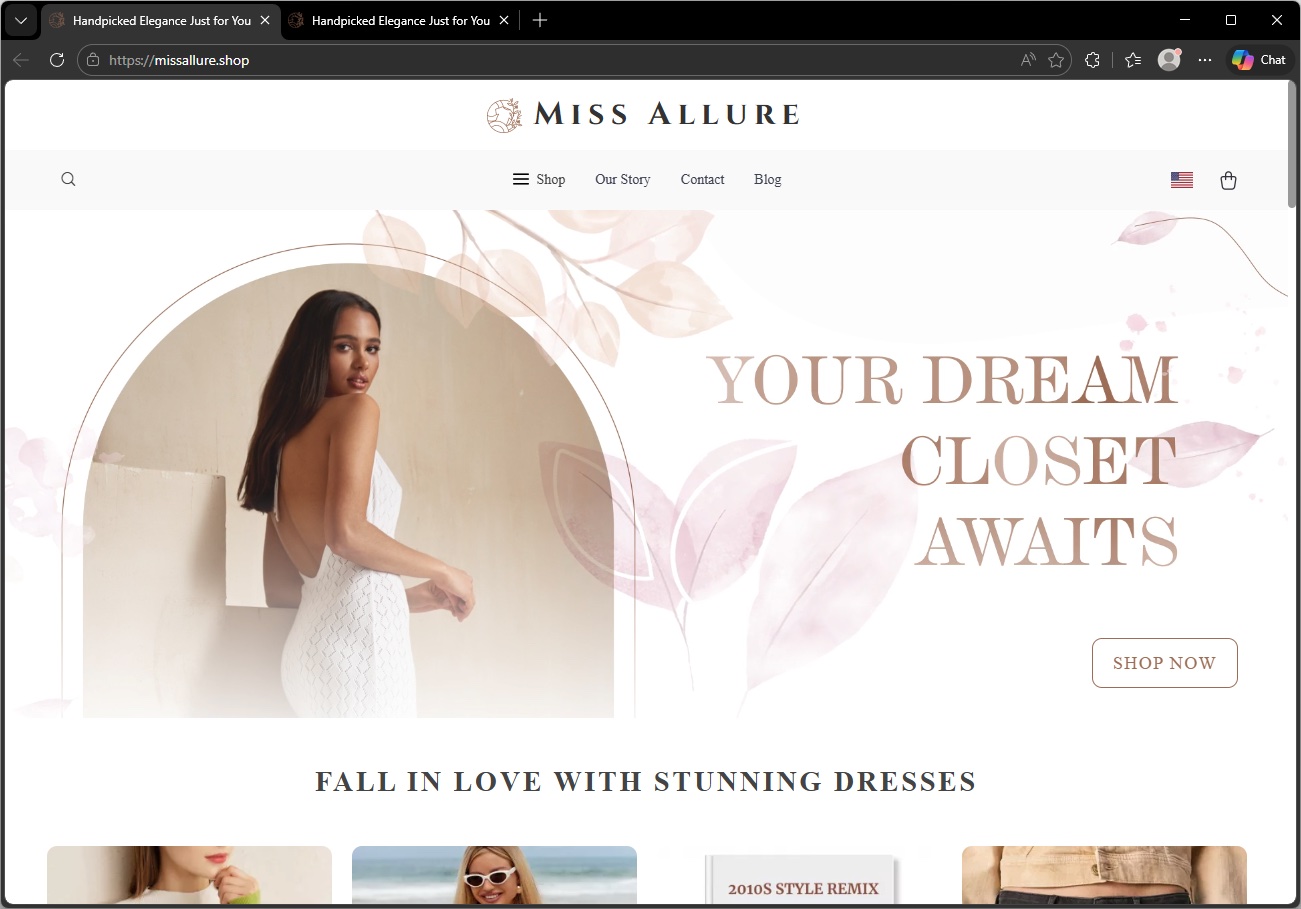

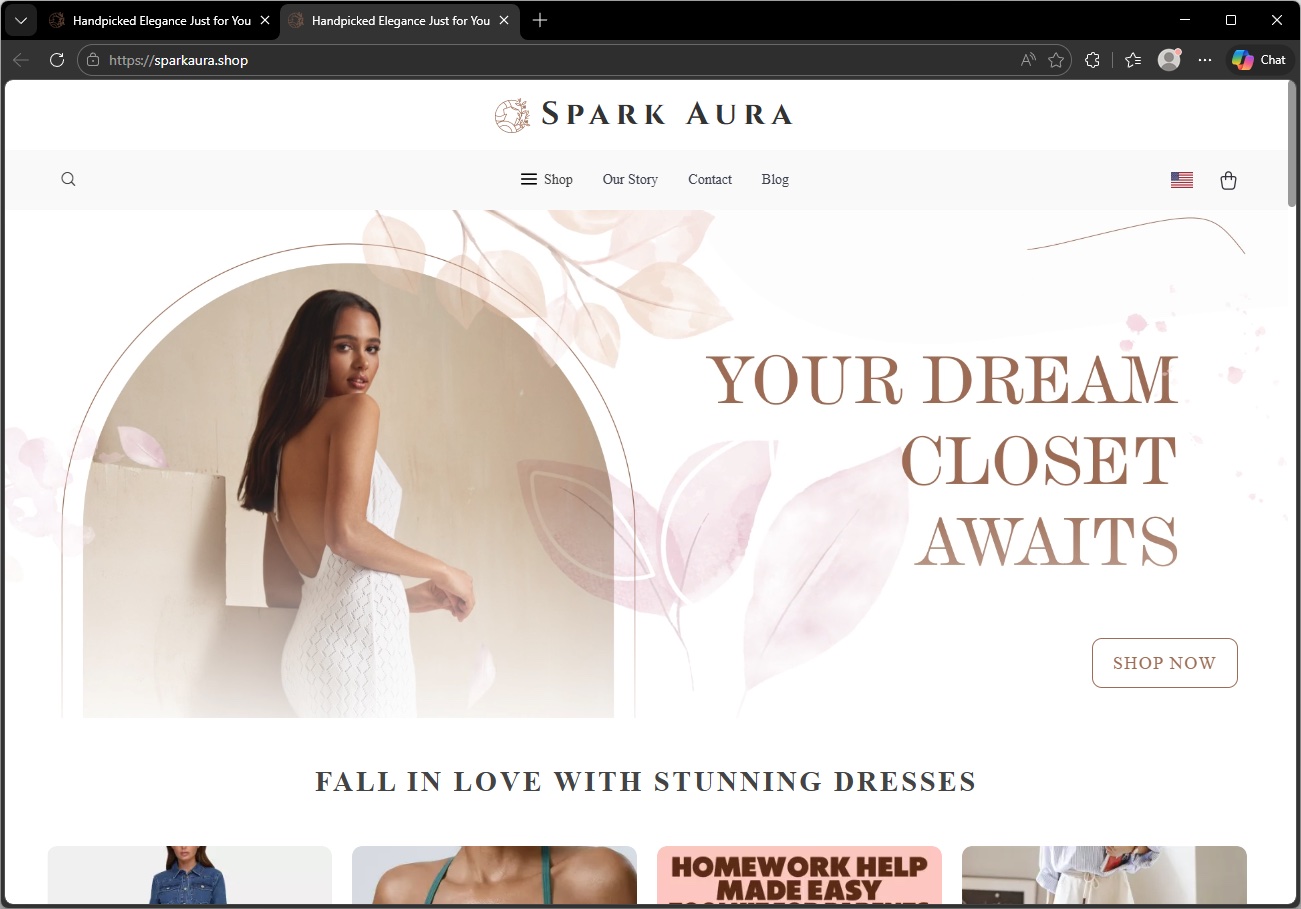

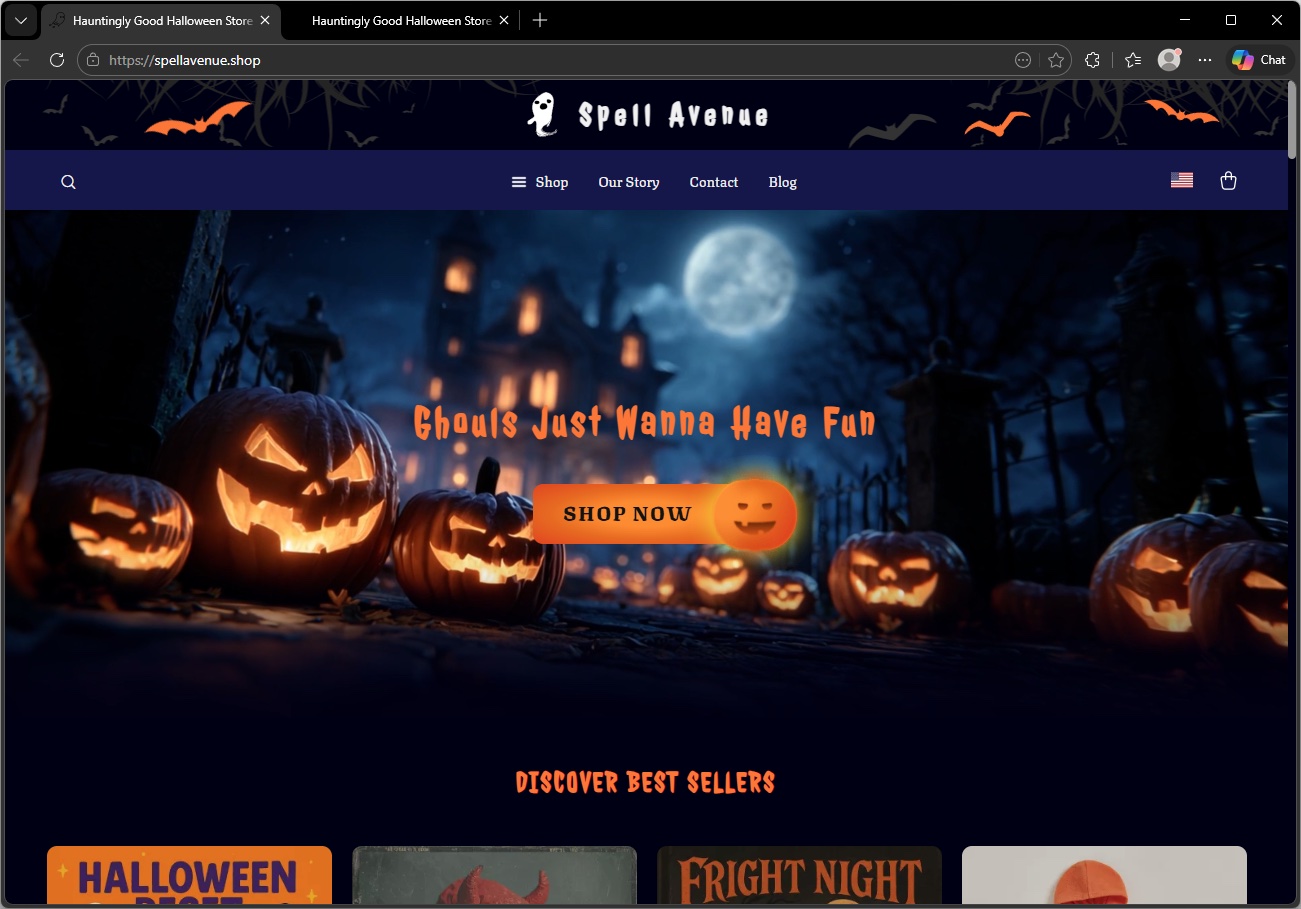

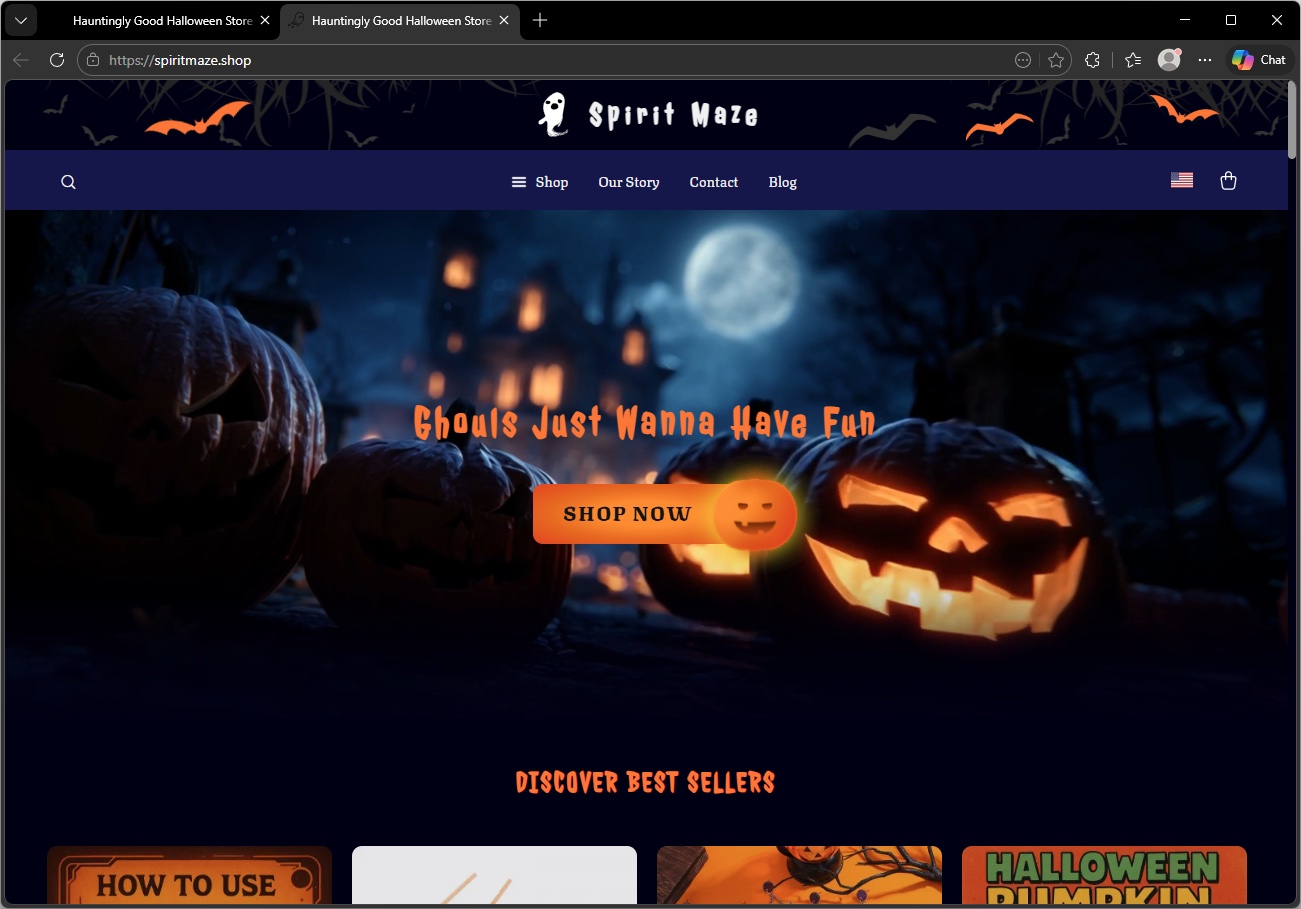

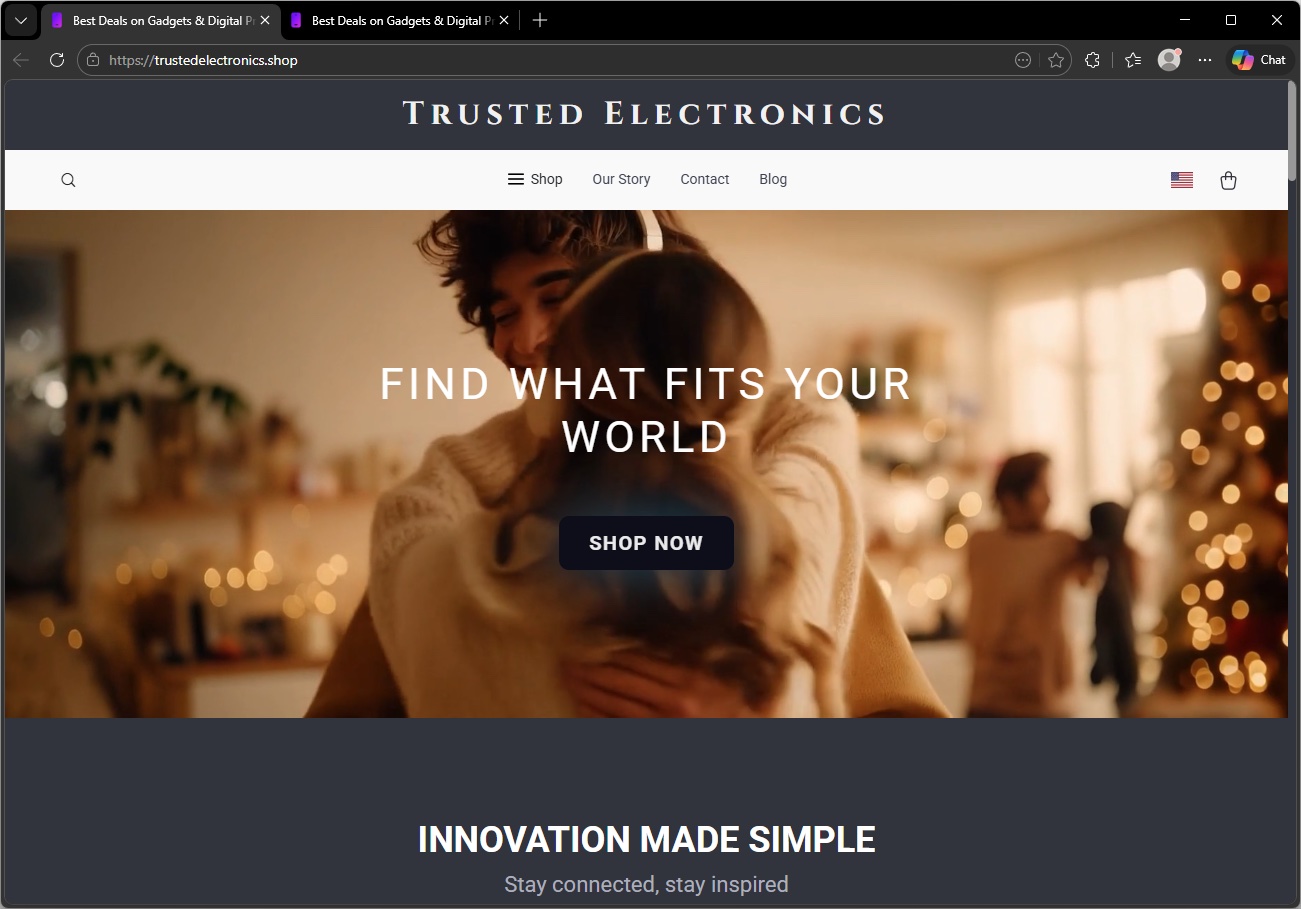

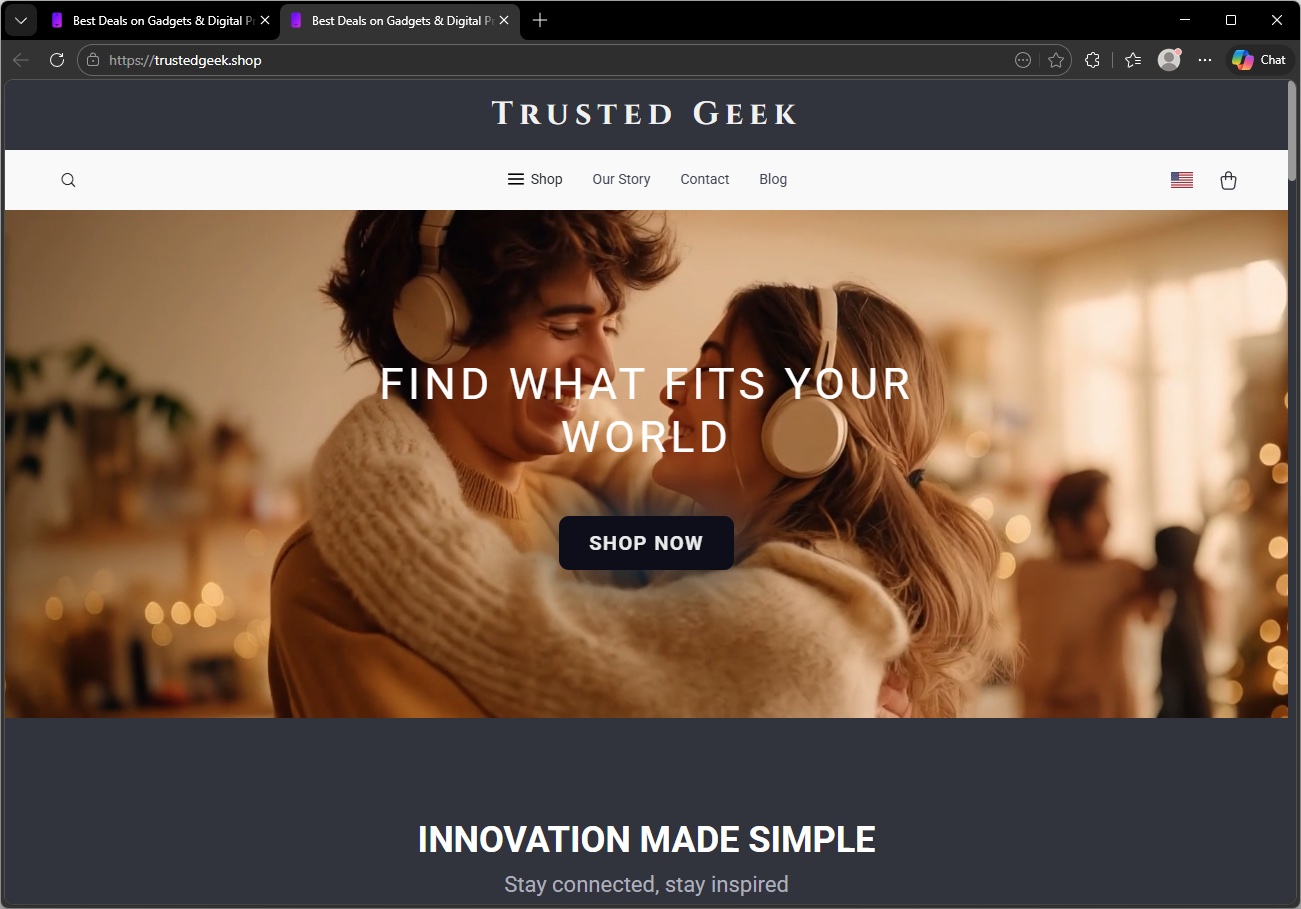

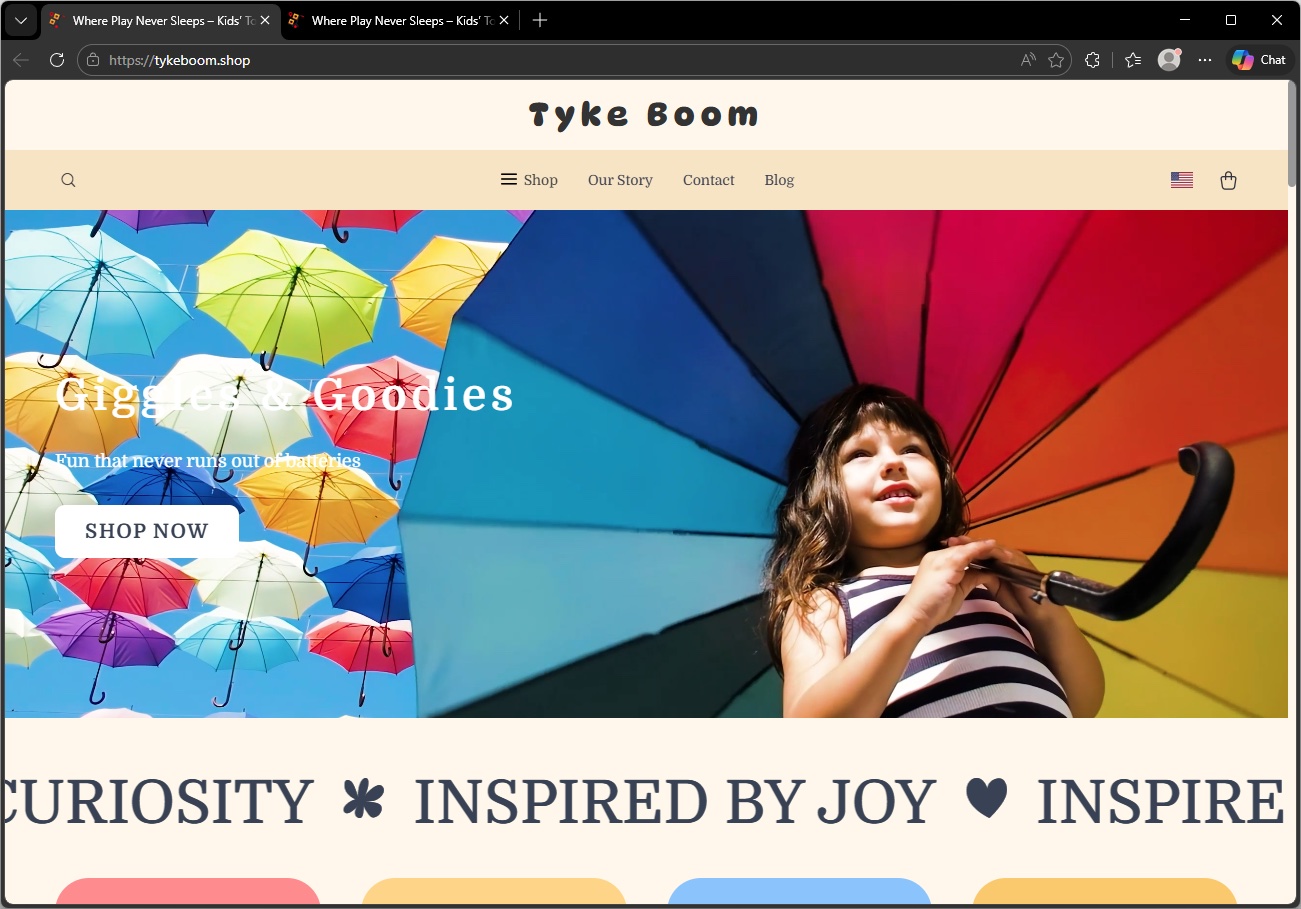

Die Shop-Seiten nutzen die Vorlagen von Sellvia und beziehen Produktbilder aus dessen Netzwerk. Die sechs „unterschiedlichen“ Vorlagen, die wir festgestellt haben, sind in Wirklichkeit nur zwei Basisvorlagen mit kosmetischen Abweichungen. Hier sind einige Beispiele, die paarweise dargestellt sind, um zu veranschaulichen, wie dieselbe Vorlage unter völlig unterschiedlichen Markennamen erscheint.

20.000 Domains, 36 IP-Adressen

Hinter den optischen Ähnlichkeiten verbirgt sich bei diesen gefälschten Shops eine gemeinsame Infrastruktur. Alle über 20.000 Domains werden auf lediglich 36 IP-Adressen weitergeleitet.

Ein solches Maß an Konzentration ist für seriöse Online-Händler untypisch. Es ist ein typisches Merkmal von Betrugsoperationen in großem Stil, bei denen eine Gruppe die Server und Vorlagen verwaltet, während einzelne Akteure darauf Domains einrichten.

Ein Großteil dieser Aktivitäten konzentriert sich auf eine kleine Anzahl von IP-Bereichen, darunter Blöcke im Bereich 207.244.x.x und 23.105.x.x. Diese Konzentration deutet auf eine Bevorzugung bestimmter Hosting-Anbieter sowie auf eine auf Geschwindigkeit ausgelegte Konfiguration hin: eine Domain einrichten, eine Vorlage zuweisen, online gehen.

Dies entspricht dem Franchise-Modell, das auch bei anderen Netzwerken gefälschter Online-Shops zu beobachten ist. Eine Kerngruppe verwaltet die Server, Vorlagen und Zahlungsabwicklung, während die Betreiber Domains registrieren und darauf Shop-Seiten einrichten. Wenn eine Website gemeldet oder geschlossen wird, tritt eine andere an ihre Stelle.

Doch genau diese Konzentration ist auch eine Schwachstelle. Wenn man nur eine kleine Anzahl von Servern lahmlegt, kann man Tausende von Websites offline nehmen.

So schützen Sie sich vor betrügerischen Online-Shops

Diese gefälschten Shops sind keine eigenständigen Unternehmen. Sie sind Teil großer, standardisierter Abläufe, die darauf ausgelegt sind, überzeugend zu wirken, schnell zu agieren und ebenso schnell wieder zu verschwinden.

Wenn Ihnen eine Website unbekannt, überladen oder zu gut erscheint, um wahr zu sein, sollten Sie sie auch so behandeln. Ein paar Sekunden mehr für die Überprüfung können Sie davor bewahren, Ihr Geld und Ihre Daten an Cyberkriminelle weiterzugeben.

- Nutzen Sie den Browserschutz. Tools wie Malwarebytes Browser Guard können bekannte Betrugsseiten blockieren, bevor Sie überhaupt zur Kasse gelangen.

- Überprüfen Sie die Domain sorgfältig. Seien Sie vorsichtig bei unbekannten Endungen wie .shop, .top, .store und .xyz, insbesondere wenn diese mit generischen, markenähnlich klingenden Namen kombiniert sind. Wenn Sie noch nie von dem Händler gehört haben, ist das ein erstes Warnsignal.

- Seien Sie skeptisch gegenüber extrem hohen Rabatten. Wenn ein Artikel überall sonst ausverkauft ist, auf einer unbekannten Website aber stark reduziert angeboten wird, handelt es sich um einen Lockvogelangebot.

- Achten Sie auf kopierte und eingefügte Online-Shops. Wenn mehrere Websites unter unterschiedlichen Namen identische Layouts, Produktbilder und Banner aufweisen, verwenden sie wahrscheinlich dieselbe Vorlage. Seriöse Shops arbeiten nicht auf diese Weise.

- Achte auf unabhängige Bewertungen. Suche nach dem Namen des Shops zusammen mit Begriffen wie „Bewertung“ oder „Betrug“. Wenn die einzigen Ergebnisse die Website selbst sind, sagt das schon einiges aus.

- Ignoriere deine Intuition nicht. Wenn dir etwas seltsam vorkommt, hör auf. Gib deine Zahlungsdaten nicht ein, nur um zu „sehen, was passiert“.

- Nutzen Sie sicherere Zahlungsmethoden. Kreditkarten bieten einen besseren Schutz als Debitkarten. Virtuelle Karten oder Zahlungsdienste können eine zusätzliche Sicherheitsstufe zwischen Ihren Daten und dem Verkäufer schaffen.

Profi-Tipp: Malwarebytes blockiert diese Domains als betrügerisch.

Indikatoren für Kompromisse (IOCs)

IP-Adressen

- 108[.]59[.]1[.]151

- 108[.]59[.]12[.]118

- 108[.]59[.]14[.]13

- 108[.]59[.]8[.]97

- 108[.]62[.]0[.]220

- 108[.]62[.]116[.]82

- 108[.]62[.]117[.]45

- 162[.]210[.]195[.]105

- 162[.]210[.]195[.]113

- 162[.]210[.]198[.]37

- 162[.]210[.]199[.]12

- 162[.]210[.]199[.]183

- 162[.]210[.]199[.]235

- 192[.]96[.]200[.]81

- 198[.]7[.]58[.]168

- 198[.]7[.]58[.]87

- 199[.]115[.]115[.]2

- 207[.]244[.]102[.]13

- 207[.]244[.]109[.]109

- 207[.]244[.]126[.]106

- 207[.]244[.]126[.]19

- 207[.]244[.]126[.]21

- 207[.]244[.]67[.]158

- 207[.]244[.]69[.]201

- 207[.]244[.]71[.]143

- 207[.]244[.]89[.]198

- 207[.]244[.]91[.]203

- 23[.]105[.]160[.]43

- 23[.]105[.]172[.]14

- 23[.]105[.]8[.]15

- 23[.]105[.]8[.]17

- 23[.]105[.]8[.]19

- 23[.]82[.]11[.]26

- 23[.]82[.]13[.]161

- 23[.]82[.]13[.]34

- 5[.]79[.]69[.]45

Stimmt da etwas nicht? Überprüfen Sie es, bevor Sie klicken.

Mit Malwarebytes Guardkönnen Sie verdächtige Links, Texte und Screenshots sofort überprüfen.

Erhältlich mitMalwarebytes Premium für alle Ihre Geräte sowie in derMalwarebytes für iOS Android.