Eine betrügerische Website, die sich als Avast-Marke ausgibt, verleitet französischsprachige Nutzer dazu, ihre vollständigen Kreditkartendaten – Kartennummer, Ablaufdatum und dreistelligen Sicherheitscode – unter dem Vorwand der Bearbeitung einer Rückerstattung in Höhe von 499,99 €, die ihnen nie zugestanden hat, preiszugeben.

Die Operation kombiniert Live-Chat-„Support“, einen fest programmierten alarmierenden Transaktionsbetrag und eine überzeugende Nachbildung der visuellen Identität von Avast, um Dringlichkeit zu erzeugen und Zahlungsdaten in großem Umfang zu sammeln.

„Heute wurden Ihnen 499,99 € berechnet.“

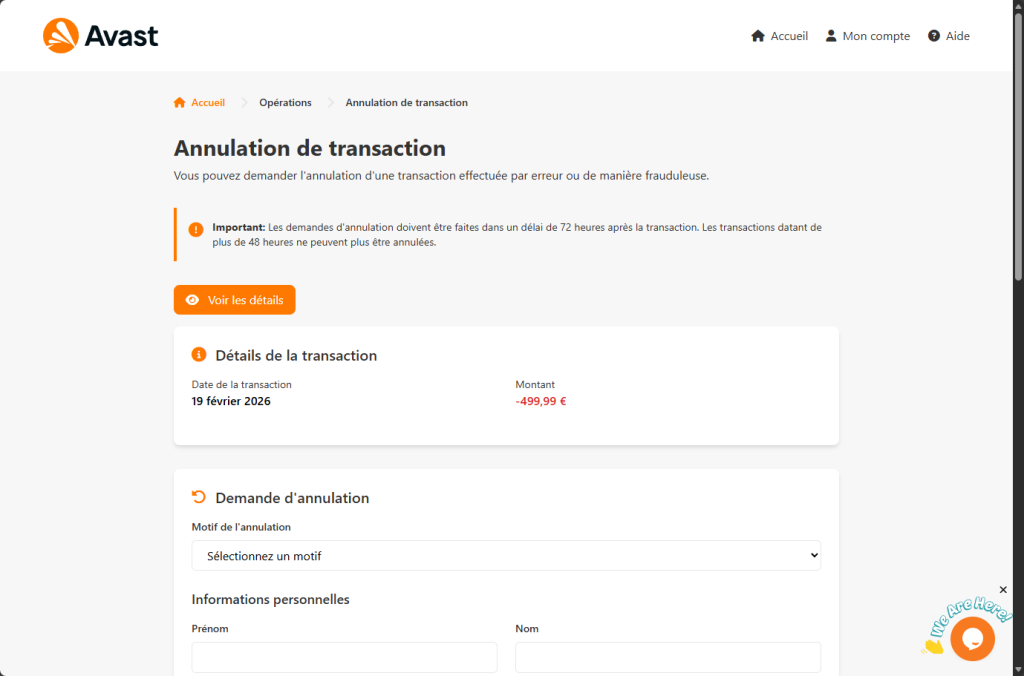

Die Phishing-Seite öffnet sich mit einem scheinbar legitimen Avast-Webportal. Das Avast-Logo wird direkt aus dem Content Delivery Network von Avast geladen – ein bewusster Schachzug, der sicherstellt, dass das orange-weiße Schild perfekt dargestellt wird und einer flüchtigen Sichtprüfung standhält. Die Kopfzeile der Seite enthält Links zu „Home“, „Mein Konto“ und „Hilfe“, die alle im Stil der echten Benutzeroberfläche von Avast gestaltet sind.

Unterhalb der Kopfzeile fällt ein Warnhinweis in der für Avast typischen orangefarbenen Schrift ins Auge: Stornierungsanträge müssen innerhalb von 72 Stunden gestellt werden, heißt es darin. Im gleichen Atemzug wird darauf hingewiesen, dass Transaktionen, die älter als 48 Stunden sind, „nicht mehr storniert werden können“. Der interne Widerspruch ist leicht zu übersehen, wenn man seine Aufmerksamkeit auf die größere Behauptung direkt darunter richtet.

Bei dieser Forderung handelt es sich um einen Transaktionsbeleg mit dem heutigen Datum und einer Belastung von -499,99 €. Das Datum ist nicht fest codiert. Eine einzige Zeile JavaScript liest die lokale Systemuhr des Besuchers aus und schreibt das aktuelle Datum beim Laden der Seite in die Seite. Wann immer ein Opfer die Seite aufruft, sei es an einem Dienstag im Februar oder einem Freitag im August, scheint die Belastung genau an diesem Morgen erfolgt zu sein.

Der Betrag ist jedoch fest vorgegeben. Jeder Besucher sieht genau 499,99 €, eine Summe, die sorgfältig so gewählt wurde, dass sie hoch genug ist, um sofortiges Handeln zu provozieren, aber nicht so hoch, dass sie die Glaubwürdigkeit eines Software-Abonnements strapaziert.

Es gibt keine echte Transaktion. Es wurde kein Avast-Konto aufgerufen. Die Nummer existiert nur, um dem Besucher das Gefühl zu geben, bestohlen worden zu sein.

Was in dem Formular abgefragt wird und wohin die Daten gehen

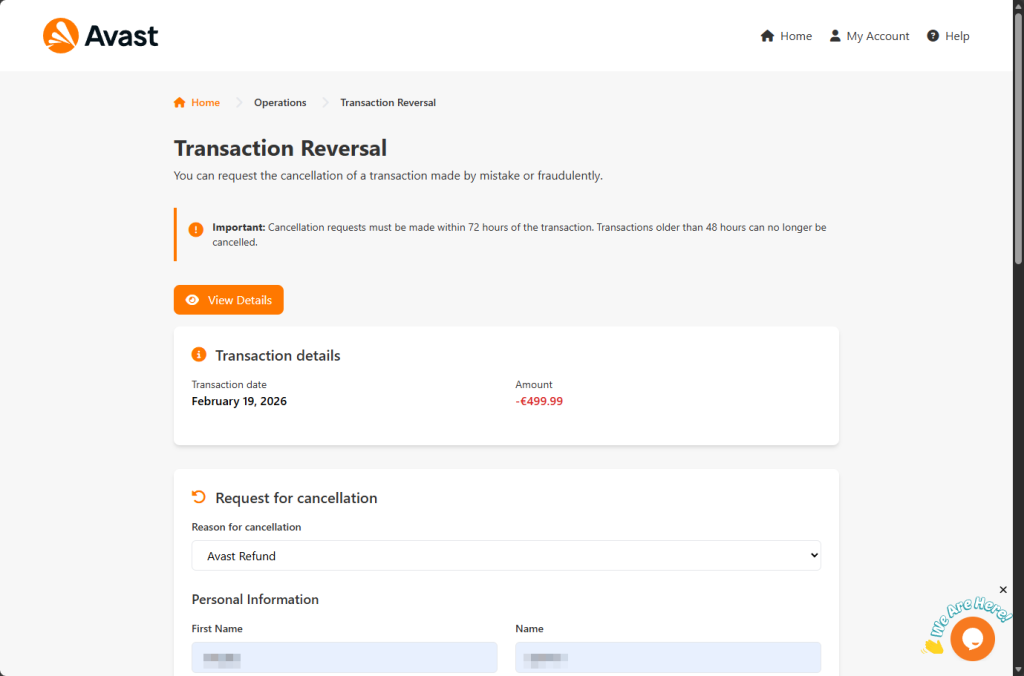

Das unten stehende Stornierungsformular fragt nach einem Grund für die Rückerstattung (ein Dropdown-Menü bietet „Avast-Rückerstattung“, „Betrügerische Transaktion“, „Doppelte Transaktion“ und „Sonstiges“ an), gefolgt von einer vollständigen Reihe persönlicher Daten: Vorname, Nachname, E-Mail-Adresse, Telefonnummer, Straße, Ort, Region und Postleitzahl. Das Ausfüllen dieses Abschnitts wird als routinemäßige Identitätsprüfung dargestellt – laut der Seite notwendig, bevor eine Rückerstattung bearbeitet werden kann.

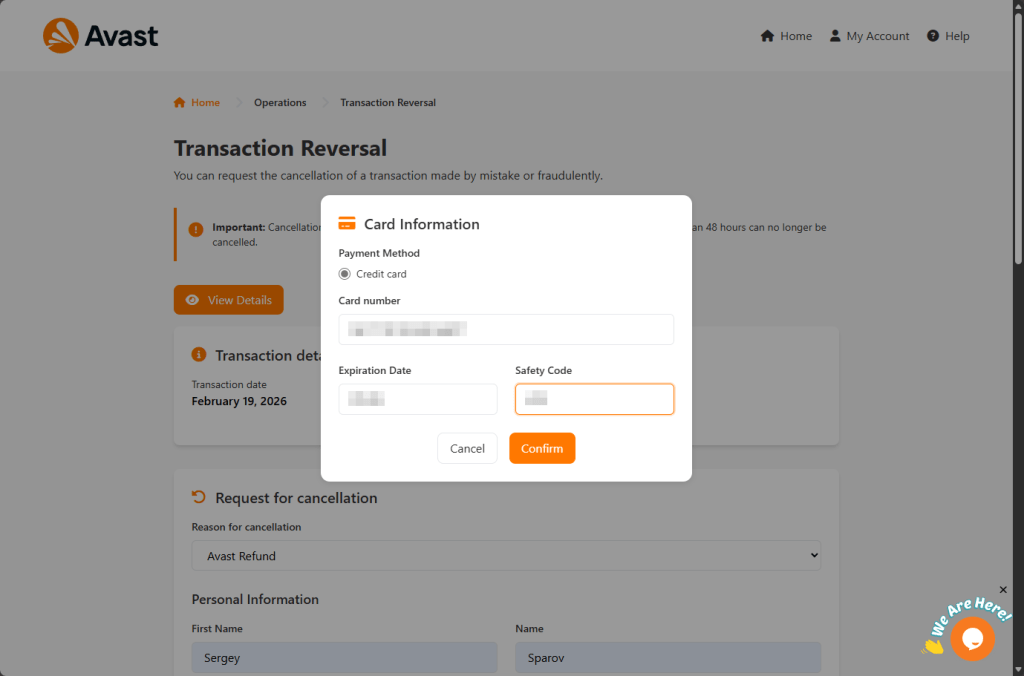

Sobald das Formular abgeschickt ist, erscheint ein modales Dialogfeld mit dem Titel „Karteninformationen“. Auf dieser Seite werden die Kreditkartennummer, das Ablaufdatum und der CVV-Sicherheitscode des Opfers abgefragt, angeblich damit die Rückerstattung über die ursprüngliche Zahlungsmethode erfolgen kann.

Dies ist der Moment, auf den die Operation hingearbeitet hat.

Die Seite implementiert sogar die Luhn-Algorithmus-Validierung (die mathematische Überprüfung, die Banken zur Verifizierung von Kartennummern verwenden), sodass Testnummern oder versehentliche Tippfehler vor der Übermittlung abgelehnt werden. Es werden nur strukturell gültige Kartennummern akzeptiert.

Wenn die Schaltfläche „Bestätigen“ angeklickt wird, sendet der Browser eine POST-Anfrage an send.php, eine Backend-Datei, die die gesamte Nutzlast als JSON-Objekt empfängt. Diese Nutzlast enthält alle Felder, die das Opfer ausgefüllt hat: Name, Adresse, Kontaktdaten, Kartennummer, Ablaufdatum und CVV.

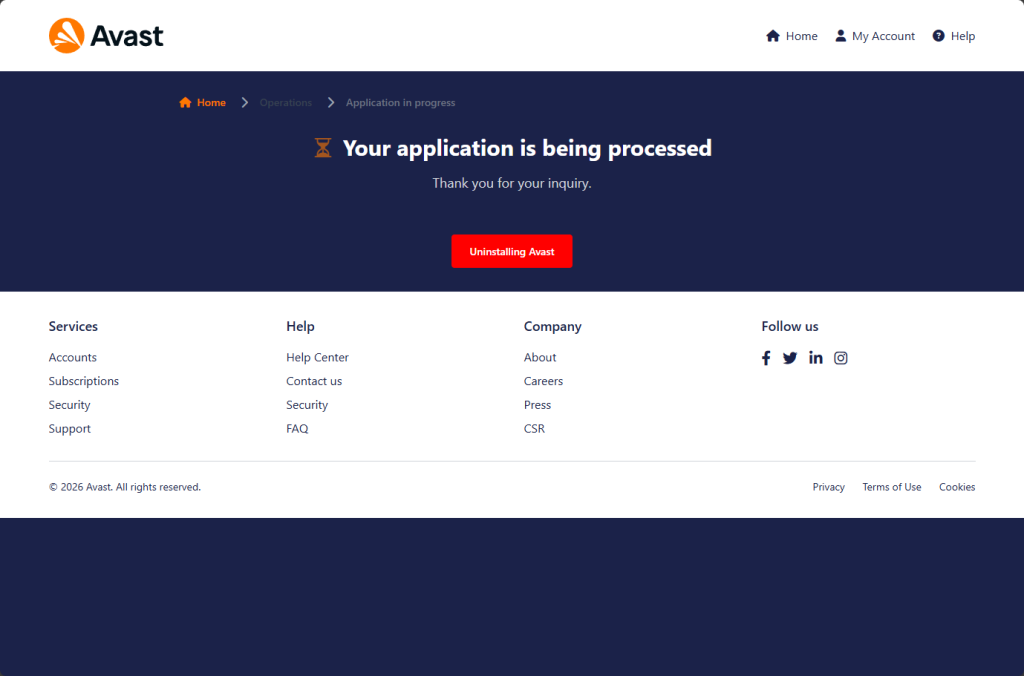

Nachdem die Daten versendet wurden, wird das Opfer auf eine Bestätigungsseite weitergeleitet, auf der Folgendes steht:

„Ihre Bewerbung wird bearbeitet – Vielen Dank für Ihre Anfrage.“

Unter dieser beruhigenden Meldung befindet sich eine Schaltfläche mit der Aufschrift „Avast deinstallieren“. Ein letzter Social-Engineering-Anstoß, der das Opfer dazu verleitet, genau die Sicherheitssoftware zu entfernen, die es sonst auf das Geschehene aufmerksam machen würde.

Warum gibt es einen Live-Chat auf einer Phishing-Seite?

Was diese Kampagne von vielen Phishing-Seiten unterscheidet, ist das Vorhandensein eines Echtzeit-Live-Chat-Widgets, das in der unteren rechten Ecke des Bildschirms eingebettet ist. Das Widget wird von Tawk.to, einer legitimen Kundensupport-Plattform, bereitgestellt und trägt die Konto-ID 689773de2f0f7c192611b3bf mit dem Widget-Code 1j27pp82q.

Das bedeutet, dass jemand (mit ziemlicher Sicherheit die Betreiber der Phishing-Website) sehen kann, wenn ein Besucher auf der Seite ist, und ihn in ein Live-Gespräch verwickeln kann.

Der taktische Wert ist erheblich. Ein verwirrter Besucher, der die zeitliche Diskrepanz („72 Stunden“ gegenüber „48 Stunden“) bemerkt oder vor der Eingabe seiner Kartendaten zögert, kann durch einen „Support-Mitarbeiter“ in Echtzeit beruhigt und zum Weitermachen bewegt werden.

Es verwandelt eine statische Phishing-Seite in eine interaktive Betrugsmasche.

Für wen ist diese Seite gedacht?

Was diese Seite so außergewöhnlich effektiv macht, ist, dass sie nicht auf einen bestimmten Personentyp ausgerichtet sein muss. Sie ist so aufgebaut, dass sie mit demselben Formular vier völlig unterschiedliche Arten von Besuchern anspricht, die jeweils unterschiedliche Gründe haben, sich darauf einzulassen.

- Der Avast-Kunde: Jemand , der eine Lizenz gekauft hat, keine Verlängerung wünscht und diese Seite als legitimen Weg betrachtet, um die Abbuchung anzufechten. Durch seine bestehende Beziehung zur Marke kommt ihm die Benutzeroberfläche vertraut vor.

- Der vergessene Abonnent: Er hat ein Avast-Konto, kann sich aber nicht daran erinnern, sich angemeldet zu haben. Vielleicht ist das schon Jahre her oder es war im Paket mit einem anderen Produkt enthalten. Er sieht den Betrag von 499,99 € und kommt zu dem Schluss, dass ihm zu Unrecht etwas berechnet wird, ohne daran zu denken, sich in ein Konto einzuloggen, an das er sich kaum noch erinnert.

- Der alarmierte Nicht-Kunde: Er hat Avast noch nie verwendet. Er sieht die Abbuchung und geht davon aus, dass seine Kartendaten gestohlen und ohne sein Wissen verwendet wurden. Er ist bereits davon überzeugt, dass ein Verbrechen gegen ihn begangen wurde, ist in Eile und bereit, jedem offiziell wirkenden Verfahren zu vertrauen, das ihm eine Lösung anbietet. Dies ist das gefährlichste Profil, da die 72-Stunden-Frist für ihn nicht nur ein Detail ist, sondern sich wie eine Frist anfühlt.

- Der Opportunist: Jemand, der weiß, dass er nicht belastet wurde, aber glaubt, 499,99 € gefunden zu haben, die nur darauf warten, abgeholt zu werden. Er versucht, Geld einzutreiben, das ihm nie gehörte, und verliert dabei nur seine eigenen Kartendaten.

Die Seite muss nie zwischen diesen Besuchern unterscheiden. Sie stellt keine Fragen, die Aufschluss darüber geben würden, zu welchem Profil eine Person gehört. Keine Kontoanmeldung, kein Lizenzschlüssel, kein Kaufnachweis. Nur eine Gebühr, ein Formular und ein Kartenfeld.

Wie man erkennt, ob eine Rückerstattungsseite ein Betrug ist

Rückerstattungsbetrug wie dieser ist nicht auf Avast beschränkt. Jede Marke kann nachgeahmt werden. Hier sind die Warnzeichen, auf die Sie achten sollten:

- Eine Ihnen unbekannte Abbuchung, die „heute“ erscheint: Betrüger fügen oft automatisch das aktuelle Datum ein, um die Transaktion dringend und echt erscheinen zu lassen.

- Dringende windows: Nachrichten, die behaupten, dass Sie nur begrenzt Zeit zum Handeln haben, sollen Sie unter Druck setzen, damit Sie sich beeilen.

- Anfragen nach vollständigen Kreditkartendaten zur „Bearbeitung“ einer Rückerstattung: Bei legitimen Rückerstattungen müssen Sie Ihre vollständige Kartennummer und CVV nicht erneut auf einer beliebigen Seite eingeben.

- Keine Anmeldung, kein Lizenzschlüssel und kein Kaufnachweis erforderlich: Echte Unternehmen überprüfen Ihr Konto. Betrügerische Seiten überspringen die Überprüfung und gehen direkt zu den Zahlungsdetails über.

- Live-Chat, der Sie dazu drängt, den Vorgang abzuschließen: Die Echtzeit-Bestätigung durch einen „Support-Mitarbeiter“ kann Teil des Betrugs sein und ist kein Beweis dafür, dass die Website seriös ist.

- Anweisungen zum Deinstallieren Ihrer Sicherheitssoftware: Bei keinem seriösen Rückerstattungsverfahren werden Sie jemals aufgefordert, Ihren Schutz zu entfernen.

- Ähnliche Domains: Leicht veränderte Website-Namen sind ein deutliches Warnsignal. Geben Sie die offizielle Website des Unternehmens immer direkt in Ihren Browser ein, anstatt auf Links zu klicken.

Wenn Sie auch nur eines dieser Anzeichen bemerken, sollten Sie sofort aufhören. Geben Sie keine persönlichen oder finanziellen Daten auf einer Seite ein, die Sie über eine unaufgeforderte Nachricht oder einen verdächtigen Link erreicht haben.

Was tun, wenn Sie Ihre Daten eingegeben haben?

Wenn Sie Ihre Kartendaten eingegeben haben:

- Wenden Sie sich umgehend an Ihre Bank oder Ihren Kartenaussteller und lassen Sie die Karte sperren.

- Beanstanden Sie alle nicht autorisierten Belastungen

- Warten Sie nicht, bis Betrug auftritt – gestohlene Kartendaten werden oft schnell verwendet.

- Ändern Sie die Passwörter für Konten, die mit der von Ihnen angegebenen E-Mail-Adresse verknüpft sind.

- Führen Sie einen vollständigen Scan mit einem seriösen Sicherheitsprodukt durch.

Weitere Möglichkeiten, um sicher zu bleiben:

- Halten Sie Ihr Gerät und Ihre Software auf dem neuesten Stand.

- Verwenden Sie einen aktiven Malware-Schutz mit aktiviertem Webschutz.

- Wenn Sie sich nicht sicher sind, ob es sich um einen Betrug handelt, können Malwarebytes verdächtige Nachrichten zur Überprüfung an Scam Guard senden.

Stimmt da etwas nicht? Überprüfen Sie es, bevor Sie klicken.

Mit Malwarebytes Guardkönnen Sie verdächtige Links, Texte und Screenshots sofort überprüfen.

Erhältlich mitMalwarebytes Premium für alle Ihre Geräte sowie in derMalwarebytes für iOS Android.