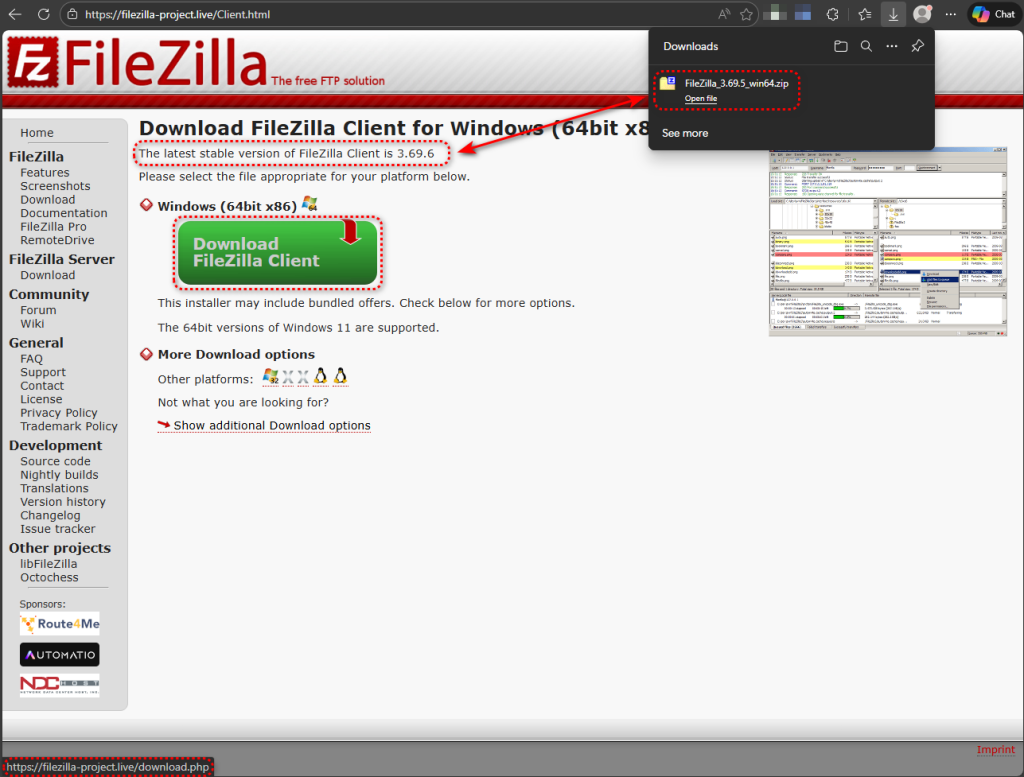

Eine mit einem Trojaner infizierte Kopie des Open-Source-FTP-Clients FileZilla 3.69.5 ist im Internet im Umlauf. Das Archiv enthält die legitime FileZilla-Anwendung, jedoch mit einer einzigen bösartigen DLL, die dem Ordner hinzugefügt wurde. Wenn jemand diese manipulierte Version herunterlädt, extrahiert und FileZilla startet, Windows zuerst die bösartige Bibliothek. Von diesem Moment an läuft die Malware innerhalb einer scheinbar normalen FileZilla-Sitzung.

Da die infizierte Kopie wie die echte Software aussieht und sich auch so verhält, bemerken die Opfer möglicherweise gar nicht, dass etwas nicht stimmt. In der Zwischenzeit kann die Malware auf gespeicherte FTP-Anmeldedaten zugreifen, Kontakt zu ihrem Command-and-Control-Server aufnehmen und möglicherweise auf dem System aktiv bleiben. Das Risiko beschränkt sich nicht nur auf den lokalen Computer. Gestohlene Anmeldedaten könnten die Webserver oder Hosting-Konten gefährden, mit denen der Benutzer verbunden ist.

Dieser Angriff nutzt keine Schwachstelle in FileZilla selbst aus. Er setzt voraus, dass jemand die modifizierte Kopie von einer inoffiziellen Website herunterlädt und ausführt. Der Verbreitungsmechanismus basiert auf einfachen Täuschungsmanövern wie ähnlichen Domains oder Suchvergiftung und nicht auf automatischer Selbstverbreitung.

Ein wachsender Trend zu vertrauenswürdiger Software, vergifteten Paketen

Der Missbrauch vertrauenswürdiger Open-Source-Dienstprogramme scheint zuzunehmen. Im vergangenen Monat berichteten wir über gefälschte 7-Zip-Downloads, die Heim-PCs in Proxy-Knoten verwandelten. Sicherheitsforscher haben außerdem berichtet, dass eine kompromittierte Notepad++-Update-Infrastruktur mehrere Monate lang über DLL-Sideloading eine benutzerdefinierte Hintertür bereitgestellt hat.

Nun wurde FileZilla zur Liste der auf diese Weise imitierten Software hinzugefügt. Eine ähnliche Domain, filezilla-project[.]live, hostet das bösartige Archiv.

Die Methode ist einfach: Man nehme eine legitime portable Kopie von FileZilla 3.69.5, lege eine einzige bösartige DLL in den Ordner, komprimiere ihn erneut und verteile das Archiv. Die Infektion basiert auf einem gut bekannten Windows namens „DLL-Suchreihenfolge-Hijacking”, bei dem eine Anwendung eine Bibliothek aus ihrem eigenen Verzeichnis lädt, bevor sie den Windows überprüft.

Eine Datei, ein Zeitstempel, ein Werbegeschenk

Das Archiv enthält 918 Einträge. Davon tragen 917 das Datum der letzten Änderung vom 12.11.2025, was mit einer offiziellen portablen Version von FileZilla 3.69.5 übereinstimmt. Ein Eintrag sticht hervor: version.dll, datiert vom 03.02.2026, fast drei Monate jünger als alle anderen Dokumente im Archiv.

Eine saubere portable Distribution von FileZilla enthält kein version.dllDie legitimen DLLs im Paket sind allesamt FileZilla-spezifische Bibliotheken wie beispielsweise libfilezilla-50.dll und libfzclient-private-3-69-5.dllWindows Windows-Version-API-Bibliothek—version.dll—ist eine System-DLL, die sich in C:\Windows\System32 und hat keinen Grund, sich in einem FileZilla-Ordner zu befinden. Seine Anwesenheit ist der gesamte Angriff.

Auf frischer Tat ertappt: Was uns der Prozessmonitor gezeigt hat

Wir haben das Sideloading auf einem Live-System mit Process Monitor bestätigt. Als filezilla.exe startet, muss es eine Reihe von DLLs laden. Für jede einzelne Windows zunächst das Verzeichnis der Anwendung selbst und greift dann auf den Systemordner zurück.

Für Systembibliotheken wie IPHLPAPI.DLL und POWRPROF.dllDas Anwendungsverzeichnis gibt NAME NOT FOUND Windows , sodass Windows die legitimen Kopien aus C:\Windows\System32. Dies ist ein normales Verhalten. Aber für version.dllDie mit einem Trojaner infizierte Kopie befindet sich im FileZilla-Ordner. Windows sie dort, ordnet sie dem Speicher zu und erreicht System32 nie. Der Schadcode wird nun innerhalb von filezilla.exeeigenen Prozess.

Siebzehn Millisekunden nach dem Laden sucht die schädliche DLL nach version_original.dll im selben Verzeichnis und erhält die Meldung „NAME NOT FOUND“. Dies ist ein eindeutiges Anzeichen für DLL-Proxying, eine Technik, bei der die schädliche DLL so konzipiert ist, dass sie legitime Funktionsaufrufe an eine umbenannte Kopie der ursprünglichen Bibliothek weiterleitet, sodass die Host-Anwendung weiterhin normal funktioniert. In diesem Fall war das umbenannte Original nicht im Archiv enthalten, was zur Instabilität der Anwendung beitragen kann.

FileZilla ruft LoadLibrary nur mit dem DLL-Dateinamen und nicht mit dem vollständigen Pfad auf, sodass Windows zuerst das Verzeichnis der Anwendung selbst Windows – genau das Verhalten, das Angreifer benötigen, um eine bösartige DLL zu platzieren. Dies ist ein gängiges Designverhalten.

Entwickelt, um Analyseumgebungen zu erkennen

Die DLL enthält mehrere Prüfungen, mit denen virtuelle Maschinen und Sandboxes vor der Ausführung ihrer Nutzlast erkannt werden sollen. Die Verhaltensanalyse zeigt BIOS-Versionsprüfungen, Abfragen des Systemherstellers, VirtualBox-Registrierungsschlüssel-Prüfungen, Festplattenlaufwerksaufzählungen und Speicherzuweisungen unter Verwendung von Write-Watch, einer Technik, mit der Speicherscans durch Analyse-Tools erkannt werden können. Ausweichende Sleep-Loops runden das Anti-Analyse-Toolkit ab.

Diese Überprüfungen sind eher selektiv als absolut. In Sandbox-Umgebungen, die realen Benutzersystemen sehr ähnlich waren, konnte der Loader seine C2-Domäne erfolgreich auflösen und versuchte Callbacks. In offensichtlich virtualisierten Umgebungen blieb er inaktiv und erzeugte keine Netzwerkaktivität außer routinemäßigen Windows . Auf unserem eigenen Testsystem wurde FileZilla fast unmittelbar nach dem Start beendet, was damit übereinstimmt, dass die DLL die Umgebung erkannte und den Host-Prozess beendete, bevor sie die Netzwerkphase erreichte.

DNS-over-HTTPS: Nach Hause telefonieren, wo niemand zuhört

Wenn der Loader feststellt, dass die Umgebung sicher ist, verwendet er kein herkömmliches DNS, um seine Command-and-Control-Domain aufzulösen. Stattdessen sendet er eine HTTPS-Anfrage an den öffentlichen Resolver von Cloudflare:

https://1.1.1.1/dns-query?name=welcome.supp0v3[.]com&type=A

Diese Technik, DNS-over-HTTPS oder DoH, umgeht die DNS-Überwachung von Unternehmen, DNS-basierte Sperrlisten und Sicherheitsanwendungen, die den Datenverkehr auf Port 53 überprüfen. Es handelt sich um denselben Umgehungsansatz, der auch bei der gefälschten 7-Zip-Proxyware-Kampagne im letzten Monat verwendet wurde.

Sobald die Domain aufgelöst ist, ruft der Loader seinen Staging-Server zurück. Die Speicheranalyse des Loader-Prozesses deckte die vollständige Konfiguration auf, die zur Laufzeit eingebettet war:

{

"tag":"tbs",

"referrer":"dll",

"callback":"https://welcome.supp0v3.com/d/callback?utm_tag=tbs2&utm_source=dll"

}

Die Kampagnenverfolgung im UTM-Stil deutet auf einen strukturierten Betrieb mit mehreren Verbreitungsvektoren hin. Der tbs2-Tag und die DLL-Quellkennung unterscheiden diese DLL-Sideloading-Verbreitung wahrscheinlich von anderen Verbreitungsmethoden innerhalb desselben Betriebs.

Ein zweiter C2-Kanal an einem nicht standardmäßigen Port

Über den DoH-Callback hinaus kontaktiert die Malware auch die Adresse 95.216.51.236 auf dem TCP-Port 31415 – einem nicht standardmäßigen Port auf der von Hetzner gehosteten Infrastruktur. Die Netzwerkaufzeichnung zeigt zehn Verbindungsversuche über zwei Sitzungen hinweg, was auf einen persistenten Wiederholungsmechanismus hindeutet, der dazu dient, den Kontakt zum Betreiber aufrechtzuerhalten. Die Verwendung eines hohen, nicht standardmäßigen Ports ist eine gängige Technik, um C2-Datenverkehr an Firewalls vorbeizuleiten, die nur bekannte Service-Ports überprüfen.

Was die Verhaltensanalyse aufgezeigt hat

Die automatisierte Verhaltensanalyse des Archivs hat mehrere zusätzliche Funktionen aufgezeigt, die über das hinausgehen, was wir direkt beobachtet haben. Verhaltensregeln haben das Sammeln von Anmeldedaten aus lokaler FTP-Client-Software gemeldet. Da die Malware von FileZilla sideloaded wird, könnten einige dieser Erkennungen den legitimen Zugriff von FileZilla auf seinen Anmeldedaten-Speicher widerspiegeln, obwohl die Kombination mit der C2-Callback-Infrastruktur eine harmlose Erklärung unwahrscheinlich macht.

Weitere Verhaltensindikatoren waren:

• Erstellen von suspendierten Prozessen und Schreiben in den Speicher anderer Prozesse

• Laufzeit-Kompilierung von .NET über csc.exe

• Änderungen an der Registrierung im Einklang mit der Persistenz von Autorun

• Mehrere API-Aufrufe zur Dateiverschlüsselung

Zusammengenommen deuten diese Verhaltensweisen auf ein multifunktionales Implantat hin, das in der Lage ist, Anmeldedaten zu stehlen, Prozesse zu injizieren, sich dauerhaft zu etablieren und möglicherweise Daten zu verschlüsseln.

Was tun, wenn Sie möglicherweise betroffen sind?

Seien Sie vorsichtig, woher Sie Software herunterladen. DLL-Sideloading ist nichts Neues, und diese Kampagne zeigt, wie das Hinzufügen einer einzigen schädlichen Datei zu einem ansonsten legitimen Archiv ein System gefährden kann. Wir haben kürzlich ähnliche Taktiken beobachtet, bei denen gefälschte 7-Zip-Downloads und andere kompromittierte Vertriebskanäle zum Einsatz kamen. Behandeln Sie Software, die Sie außerhalb der offiziellen Projektdomänen herunterladen, mit derselben Vorsicht wie unerwartete E-Mail-Anhänge.

- Überprüfen Sie, ob

version.dllin einem beliebigen FileZilla Portable-Verzeichnis auf Ihrem System. Eine legitime FileZilla-Distribution enthält diese Datei nicht. Wenn sie vorhanden ist, betrachten Sie das System als kompromittiert. - Laden Sie FileZilla nur von der offiziellen Projektdomain unter filezilla-project.org herunter und überprüfen Sie den Download-Hash anhand des auf der Website veröffentlichten Werts.

- Überwachen Sie den DNS-over-HTTPS-Datenverkehr von Nicht-Browser-Prozessen. Ausgehende HTTPS-Verbindungen zu bekannten DoH-Resolvern wie

1.1.1.1oder8.8.8.8von Anwendungen, die keine Webanfragen stellen dürfen, sollten untersucht werden. - Blockieren Sie die im Abschnitt „IOC“ unten aufgeführten Domänen und IP-Adressen an Ihrem Netzwerkperimeter.

- Überprüfen Sie ZIP-Archive vor dem Entpacken und Ausführen von Anwendungen auf Anomalien im Zeitstempel. Eine einzelne Datei mit einem anderen Änderungsdatum als der Rest des Archivs ist ein einfaches, aber wirksames Warnsignal.

Malwarebytes und blockiert bekannte Varianten dieser Bedrohung.

Indikatoren für Kompromisse (IOCs)

Datei-Hashes (SHA-256)

665cca285680df321b63ad5106b167db9169afe30c17d349d80682837edcc755— Trojanisiertes FileZilla-Archiv (FileZilla_3.69.5_win64.zip)e4c6f8ee8c946c6bd7873274e6ed9e41dec97e05890fa99c73f4309b60fd3da4— trojanisiertversion.dllim Archiv enthalten

Domänen

filezilla-project[.]livewelcome.supp0v3[.]com— C2-Rückruf und Staging

Netzwerkindikatoren

95.216.51[.]236:31415— C2-Server

Wir berichten nicht nur über Bedrohungen - wir beseitigen sie

Cybersecurity-Risiken sollten nie über eine Schlagzeile hinausgehen. Laden Sie noch heute Malwarebytes herunter, um Bedrohungen von Ihren Geräten fernzuhalten.