Im Rahmen unserer Bedrohungssuche stießen wir auf eine Kampagne, die denselben Malware-Loader wie in unserer früheren Untersuchung nutzte, um eine andere Bedrohung zu verbreiten: Needle Stealer, eine Malware zum Datendiebstahl, die darauf ausgelegt ist, unbemerkt sensible Informationen von infizierten Geräten zu sammeln, darunter Browserdaten, Anmeldesitzungen und Kryptowährungs-Wallets.

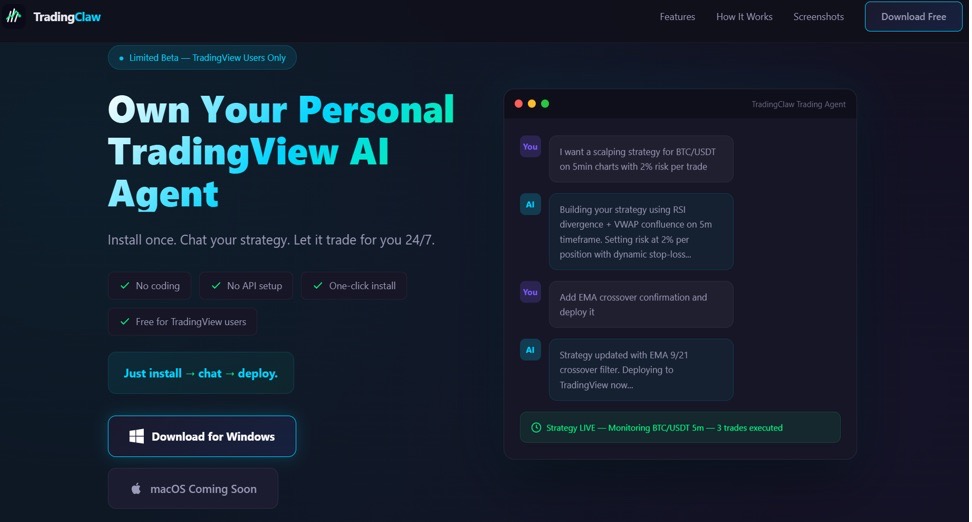

In diesem Fall nutzten die Angreifer eine Website, auf der für ein Tool namens TradingClaw (tradingclaw[.]pro), der sich als KI-gestützter Assistent für TradingView bezeichnet.

TradingView ist eine seriöse Plattform, die von Tradern zur Analyse der Finanzmärkte genutzt wird, doch diese gefälschte TradingClaw-Website gehört weder zu TradingView noch steht sie in irgendeiner Verbindung zu dem seriösen Start-up tradingclaw.chat. Stattdessen wird es hier als Köder benutzt, um Menschen dazu zu verleiten, Malware herunterzuladen.

Was ist Needle Stealer?

Needle ist ein modularer Infostealer, der in Golang geschrieben wurde. Einfach ausgedrückt bedeutet das, dass er aus einzelnen Modulen besteht, sodass Angreifer Funktionen je nach dem, was sie stehlen möchten, aktivieren oder deaktivieren können.

Laut der Systemsteuerung umfasst Needle:

- Needle Core: Die Hauptkomponente mit Funktionen wie „Form Grabber“ (Erfassung von Daten, die Sie auf Websites eingeben) und „Clipboard Hijacking“

- Erweiterungsmodul: Steuert Browser, leitet Datenverkehr um, fügt Skripte ein und ersetzt Downloads

- Desktop-Wallet-Spoofer: Greift Kryptowährungs-Wallet-Apps wie Ledger, Trezor und Exodus an

- Browser-Wallet-Spoofer: Greift browserbasierte Wallets wie MetaMask und Coinbase an, unter anderem mit dem Ziel, Seed-Phrasen zu entwenden

Das Panel zeigt außerdem eine Funktion mit der Aufschrift „Coming soon“, mit der gefälschte Seiten im Stil von Google oder Cloudflare erstellt werden können, was darauf hindeutet, dass die Angreifer planen, auf ausgefeiltere Phishing-Techniken auszuweiten.

Analyse der TradingClaw-Kampagne

Im Rahmen dieser Kampagne wird die Malware über eine gefälschte Website verbreitet, auf der TradingClaw als KI-Handelstool beworben wird.

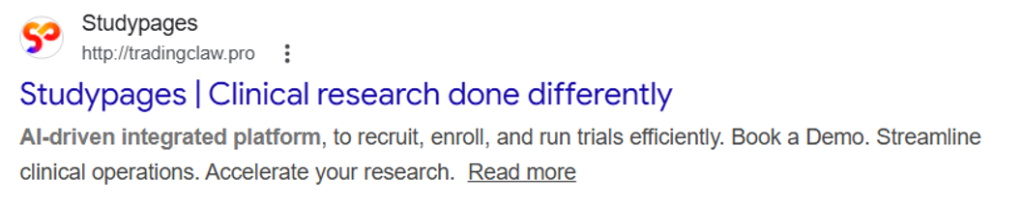

Die Website selbst verhält sich selektiv. In einigen Fällen wird den Besuchern die gefälschte TradingClaw-Seite angezeigt, während sie in anderen Fällen auf eine andere Website weitergeleitet werden (studypages[.]com). Diese Art der Filterung wird häufig von Angreifern genutzt, um nicht entdeckt zu werden und die schädlichen Inhalte nur den beabsichtigten Zielen anzuzeigen. Suchmaschinen sehen beispielsweise die Studypages-Version:

Wenn ein Benutzer fortfährt, wird er aufgefordert, eine ZIP-Datei herunterzuladen. Diese Datei enthält die erste Stufe der Infektionskette.

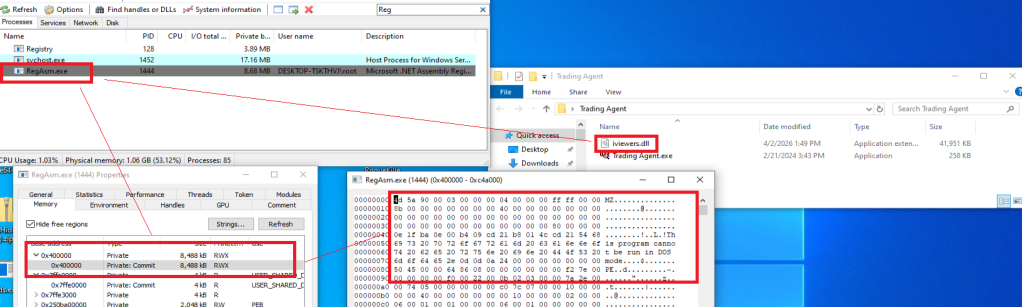

Wie schon bei der vorherigen Kampagne basiert der Angriff auf einer Technik namens „DLL-Hijacking“. Einfach ausgedrückt bedeutet dies, dass sich die Malware als legitime Datei tarnt, die von einem vertrauenswürdigen Programm automatisch geladen wird. Wenn das Programm ausgeführt wird, führt es stattdessen unwissentlich den Schadcode aus.

In diesem Fall der DLL-Loader (mit dem Namen iviewers.dll) wird zuerst ausgeführt. Anschließend lädt sie eine DLL der zweiten Stufe, die schließlich den Needle Stealer in einen legitimen Windows einschleust (RegAsm.exe) unter Verwendung einer als „Process Hollowing“ bezeichneten Technik.

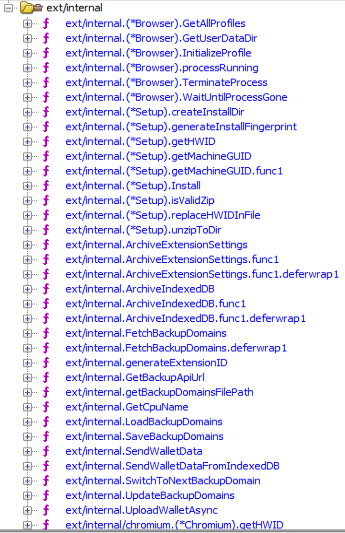

Der Stealer wurde in Golang entwickelt, und die meisten Funktionen sind im Paket „ext“ implementiert.

Was die Malware tut

Nach der Installation bietet das Needle-Kernmodul folgende Funktionen:

- Machen Sie Screenshots vom infizierten System

- Browserdaten stehlen, darunter den Verlauf, Cookies und gespeicherte Informationen

- Daten aus Apps wie Telegram und FTP-Clients extrahieren

- Dateien wie .txt-Dokumente und Wallet-Daten sammeln

- Daten von Kryptowährungs-Wallets stehlen

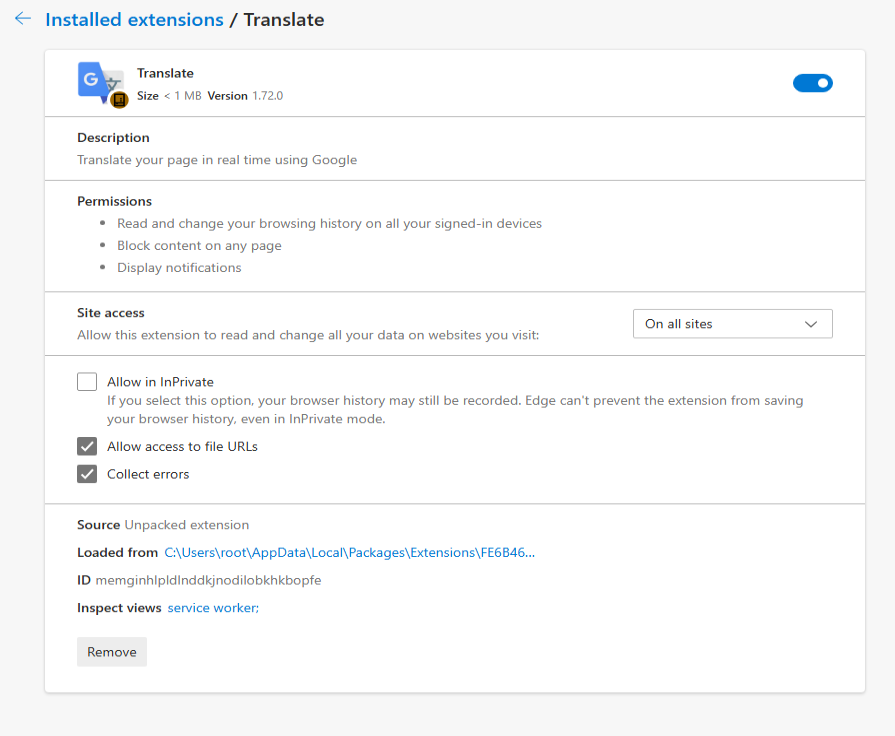

Eine der besonders besorgniserregenden Funktionen ist die Möglichkeit, schädliche Browser-Erweiterungen zu installieren.

Schädliche Browser-Erweiterungen

Der Stealer unterstützt zudem die Verbreitung bösartiger Browser-Erweiterungen und bietet Angreifern damit eine wirkungsvolle Möglichkeit, die Kontrolle über den Browser des Opfers zu erlangen.

Wir haben mehrere Varianten dieser Erweiterungen identifiziert, die sich jeweils in ihrer Dateistruktur und ihren Komponenten geringfügig unterscheiden. Im Hintergrund nutzt die Malware integrierte Golang-Funktionen, um ein verstecktes ZIP-Archiv zu entpacken (das häufig den Namen base.zip oder meta.zip) das die Erweiterungsdateien sowie eine Konfigurationsdatei enthält (cfg.json).

Teilweise cfg.json Konfigurationsdatei:

{

"extension_host": {},

"api_key": "…

"server_url": "https://C2/api/v2",

"self_destruct": true,

"base_extension": true,

"ext_manifest": {

"account_extension_type": 0,

"active_permissions": {

"api": [

"history",

"notifications",

"storage",

"tabs",

"webNavigation",

"declarativeNetRequest",

"scripting",

"declarativeNetRequestWithHostAccess",

"sidePanel"

],

"explicit_host": [

"<all_urls>"

],

"manifest_permissions": [],

"scriptable_host": [

"<all_urls>"

]

},

"commands": {

"_execute_action": {

"was_assigned": true

}

},

…Diese Konfigurationsdatei ist von entscheidender Bedeutung. Sie teilt der Malware mit, wohin gestohlene Daten gesendet werden sollen (an den Command-and-Control-Server), welche schädliche Erweiterung installiert werden soll und welche Funktionen aktiviert werden sollen.

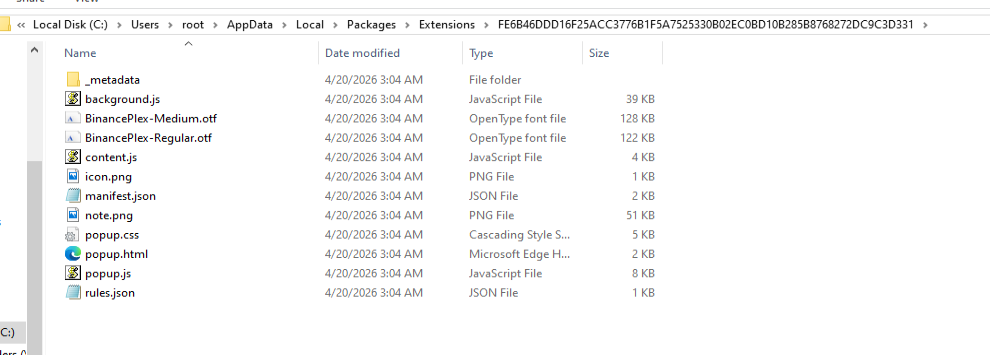

Die „Stealer“-Erweiterung wird in einem zufälligen Ordner im Suchweg abgelegt %LOCALAPPDATA%\Packages\Extensions. Der Ordner enthält drei Hauptdateien popup.js, content.jsund background.js.

Die untersuchten Erweiterungen tragen Namen, die mit Google in Verbindung stehen.

Was die schädlichen Erweiterungen anrichten können

Die Erweiterung verschafft Angreifern nahezu vollständige Kontrolle über den Browser und bietet Funktionen, die weit über die Möglichkeiten typischer Malware hinausgehen.

Es kann:

- Stelle über einen integrierten API-Schlüssel eine Verbindung zu einem Remote-Server her und rufe regelmäßig Anweisungen ab. Das System kann außerdem auf Backup-Domains umschalten, falls der Hauptserver ausfällt.

- Erstellen Sie eine eindeutige ID, um den infizierten Nutzer über einen längeren Zeitraum hinweg zu verfolgen.

- Den gesamten Browserverlauf erfassen und es an einen Remote-Server senden (

/upload). - Beobachten Sie Ihre Aktivitäten in Echtzeit, einschließlich der von Ihnen besuchten Websites, und wenden Sie von Angreifern gesteuerte Weiterleitungsregeln an. Dadurch kann der Angreifer Sie unbemerkt auf andere Websites umleiten oder die Darstellung einer Seite verändern, beispielsweise durch Einfügen oder Ausblenden von Inhalten.

- Downloads abfangen, legitime Dateien löschen und durch schädliche Dateien von Servern ersetzen, die von Angreifern kontrolliert werden.

- Skripte direkt in Webseiten einfügen, wodurch weiterer Datendiebstahl oder Manipulationen ermöglicht werden.

- Zeige gefälschte Browser-Benachrichtigungen mit vom Angreifer bestimmten Texten und Bildern an.

Wie es mit Angreifern kommuniziert

Der Stealer und seine Erweiterung kommunizieren über verschiedene API-Endpunkte mit Command-and-Control-Servern (C2). Dabei handelt es sich im Wesentlichen um unterschiedliche „Kanäle“, die für bestimmte Aufgaben genutzt werden:

/backup-domains/active—greift auf Backup-Server zurück, um die Verbindung aufrechtzuerhalten, falls der Hauptserver blockiert ist/upload—sendet gestohlene Daten an die Angreifer zurück/extension—erhält Anweisungen für Weiterleitungen, Downloads und Benachrichtigungen/scripts—lädt Schadcode herunter, um ihn in Webseiten einzuschleusen

Wie man sicher bleibt

Betrüger nutzen zunehmend Tools rund um das Thema KI, um gefälschte Websites glaubwürdig erscheinen zu lassen. In diesem Fall wurde ein angeblicher „KI-Handelsassistent“ eingesetzt, um Menschen dazu zu verleiten, Malware zu installieren.

So verringern Sie Ihr Risiko:

- Laden Sie Software nur von offiziellen Websites herunter. Wenn ein Programm angibt, mit einer bekannten Plattform kompatibel zu sein, überprüfen Sie dies auf der offiziellen Website der Plattform, um sicherzustellen, dass es echt ist.

- Überprüfen Sie vor dem Ausführen der Datei, wer sie erstellt hat. Achten Sie auf den Namen des Herausgebers und vermeiden Sie alles, was Ihnen unbekannt oder unstimmig erscheint.

- Überprüfen Sie regelmäßig Ihre Browser-Erweiterungen. Entfernen Sie alles, was Sie nicht kennen, insbesondere Erweiterungen, die Sie nicht bewusst installiert haben.

Was tun, wenn Sie glauben, betroffen zu sein?

Falls Sie glauben, dass Sie diesen Infostealer heruntergeladen haben:

- Überprüfen Sie die EDR- und Firewall-Protokolle auf Kommunikation mit den im Abschnitt „IOCs“ aufgeführten C2-Servern.

- Melden Sie sich von einem anderen, sauberen Gerät aus von allen aktiven Sitzungen Ihrer wichtigen Konten ab: Google, Microsoft 365, alle Online-Banking-Portale, GitHub, Discord, Telegram, Steam und Ihre Krypto-Börse. Ändern Sie alle Passwörter und aktivieren Sie die Zwei-Faktor-Authentifizierung für alle Konten, auf die Sie von diesem Gerät aus zugegriffen haben.

- Überprüfe den Ordner

%LOCALAPPDATA%\Packages\Extensionsund verdächtige Browser-Erweiterungen. - Falls Sie Kryptowährungs-Wallets auf dem Gerät haben, sollten Sie das Guthaben umgehend auf ein sicheres Gerät übertragen. Das ist es, womit diese Betreiber als Erstes Geld verdienen.

- Führen Sie einen vollständigen Scan mit Malwarebytes durch.

Indikatoren für Kompromisse (IOCs)

HASH

95dcac62fc15e99d112d812f7687292e34de0e8e0a39e4f12082f726fa1b50ed

0d10a6472facabf7d7a8cfd2492fc990b890754c3d90888ef9fe5b2d2cca41c0

Domänen

Tradingclaw[.]pro: gefälschte Website

Chrocustumapp[.]com: im Zusammenhang mit einer schädlichen Erweiterung

Chrocustomreversal[.]com: im Zusammenhang mit einer schädlichen Erweiterung

google-services[.]cc: im Zusammenhang mit CountLoader/DeepLoad

Coretest[.]digital: C2-Platte

Reisen[.]work: C2-Platte

IPs

178[.]16[.]55[.]234: C2-Platte

185[.]11[.]61[.]149: C2-Platte

37[.]221[.]66[.]27: C2-Platte

2[.]56[.]179[.]16: C2-Platte

178[.]16[.]54[.]109: C2-Platte

37[.]221[.]66[.]27: C2-Platte

209[.]17[.]118[.]17: C2-Platte

162[.]216[.]5[.]130: C2-Platte

Forschungsbericht vom 28. April 2026

Aktualisiert, um die Malware-Familie anzugeben: CountLoader/DeepLoad.

Wir berichten nicht nur über Bedrohungen - wir beseitigen sie

Cybersecurity-Risiken sollten nie über eine Schlagzeile hinausgehen. Laden Sie noch heute Malwarebytes herunter, um Bedrohungen von Ihren Geräten fernzuhalten.