Eine gefälschte Website, die sich als das Antivirenprogramm Avast ausgibt, verleitet Nutzer dazu, ihre eigenen Computer zu infizieren.

Die Website wirkt seriös, führt einen scheinbaren Virenscan durch und behauptet, Ihr System sei voller Bedrohungen. Doch die Ergebnisse sind gefälscht: Wenn Sie aufgefordert werden, das Problem zu „beheben“, handelt es sich bei dem angebotenen Download in Wirklichkeit um „Venom Stealer“– eine Art von Malware, die darauf ausgelegt ist, Passwörter, Sitzungs-Cookies und Daten von Kryptowährungs-Wallets zu stehlen.

Dies ist ein klassischer „Panik-und-Lösung“-Betrug: Zuerst wird Panik geschürt, dann wird eine Lösung angeboten. In diesem Fall nutzt die „Lösung“ die vertrauenswürdige Marke Avast aus, um den Angriff durchzuführen.

Ein Scan, der genau das findet, was der Angreifer Ihnen zeigen will

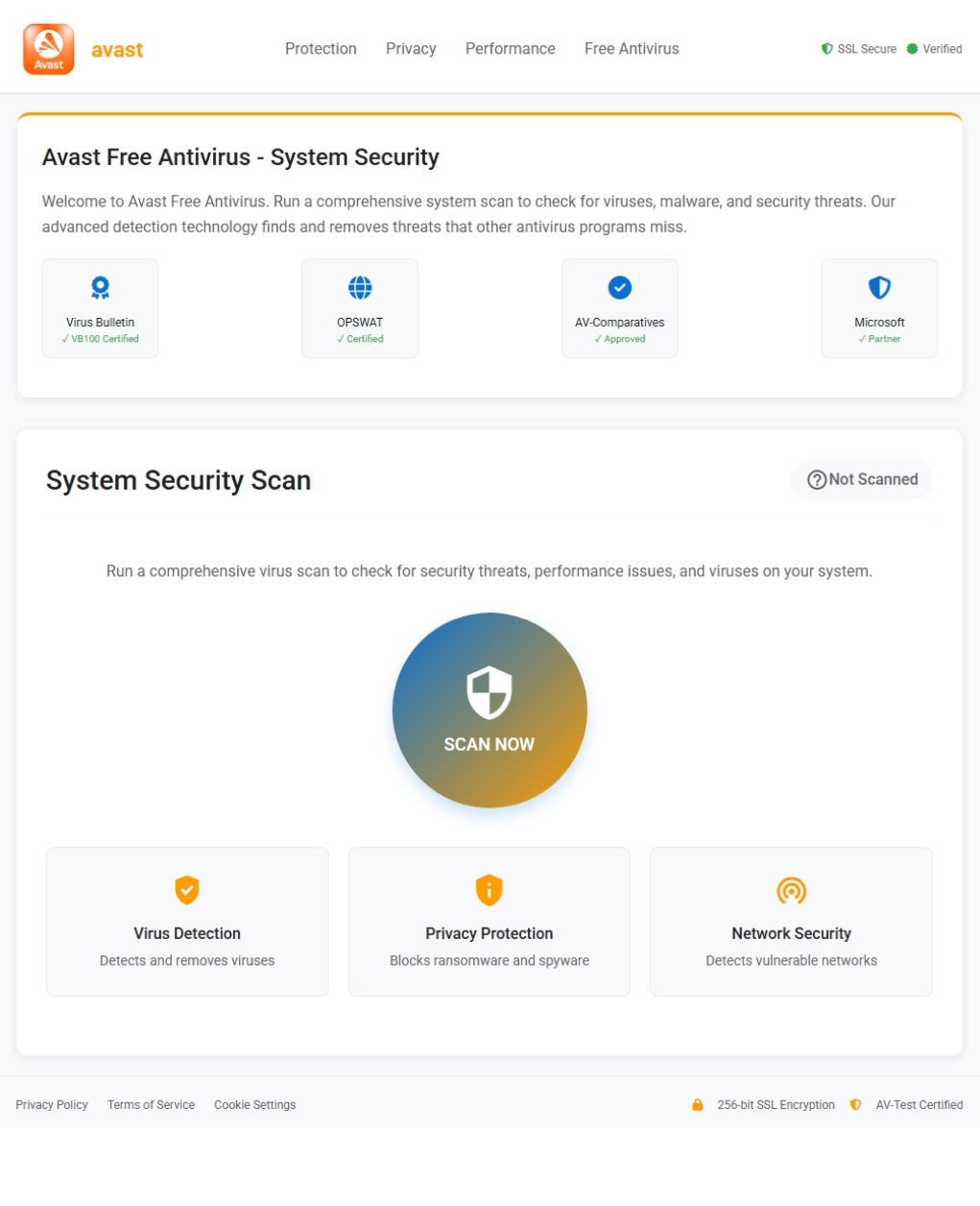

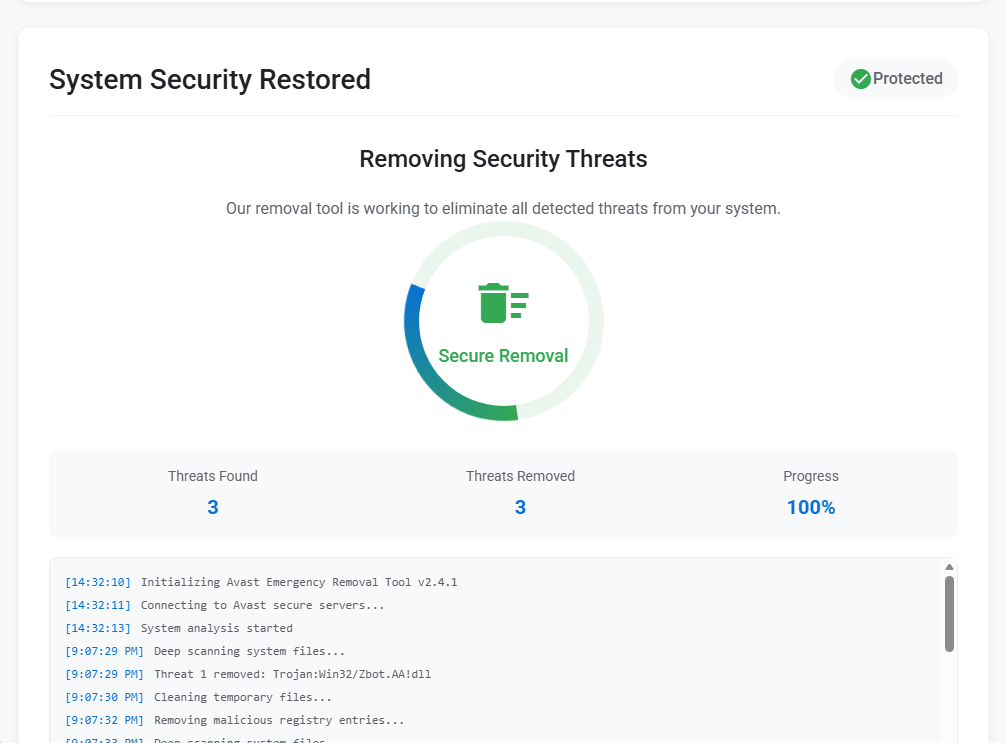

Die Phishing-Seite ist eine Nachbildung der Marke Avast, komplett mit Navigationsleiste, Logo und vertrauenserweckenden Zertifizierungssiegeln. Besucher werden dazu aufgefordert, einen scheinbar umfassenden Virenscan durchzuführen. Sobald sie darauf klicken, zeigt die Seite eine kurze Animation an, bevor sie ihr vorab festgelegtes Ergebnis präsentiert: drei Bedrohungen gefunden, drei Bedrohungen entfernt, System geschützt. Ein scrollender Konsolenprotokollauszug nennt eine bestimmte Erkennung—Trojan:Win32/Zbot.AA!dll—um der Darbietung einen Hauch von Konkretheit zu verleihen. Das Opfer wird dann aufgefordert, das Heilmittel herunterzuladen: eine Datei namens Avast_system_cleaner.exe.

Das ist die Schadsoftware. Und statt irgendetwas zu bereinigen, fängt sie sofort an, Daten zu stehlen.

Ein Chrome , der nicht Chrome ist

Wenn das Opfer startet Avast_system_cleaner.exeDie Binärdatei – eine Windows mit einer Größe von etwa 2 MB – kopiert sich selbst an einen Speicherort, der so gewählt ist, dass sie sich unauffällig unter legitime Software mischen kann: C:\Program Files\Google\Chrome\Application\v20svc.exe. Die abgelegte Datei ist Byte für Byte identisch mit der übergeordneten Datei und weist denselben MD5-Hash auf (0a32d6abea15f3bfe2a74763ba6c4ef5). Anschließend startet es die Kopie mit dem Befehlszeilenparameter --v20c, ein bedeutungsloses Argument, dessen einziger Zweck darin besteht, der Malware zu signalisieren, dass sie in ihrer Rolle als zweite Stufe ausgeführt wird.

Die Tarnung ist beabsichtigt. Ein Prozess namens „v20svc.exe“, der sich im Anwendungsverzeichnis Chromebefindet, sieht auf den ersten Blick wie eine legitime Browser-Dienstkomponente aus. Wer seinen Task-Manager überfliegt, würde wahrscheinlich ohne weiter darüber nachzudenken daran vorbeiscrollen. Dies ist ein Paradebeispiel für Tarnung: Eine schädliche Binärdatei so zu benennen, dass sie den Konventionen vertrauenswürdiger Software entspricht, damit sie einer flüchtigen Überprüfung entgeht.

Ein in die Binärdatei eingebettetes Debug-Artefakt bestätigt ihre Herkunft: Der PDB-Pfad lautet crypter_stub.pdb, was darauf hindeutet, dass die ausführbare Datei mit einem Crypter gepackt wurde – einem Tool, das den Code einer Schadladung verschlüsselt, sodass Antiviren-Engines ihn nicht allein anhand seiner Signatur erkennen können. Zum Zeitpunkt der Analyse meldeten nur 27 % der Engines auf VirusTotal das Beispiel als bedrohlich, was bedeutet, dass etwa drei von vier kommerziellen Antivirenprodukten es völlig übersehen haben.

Die YARA-Regeln ordneten die Probe der Malware-Familie „Venom Stealer“ zu, einem bekannten Ableger des Quasar-RAT-Frameworks, das seit mindestens 2020 in Untergrundforen verkauft wird. Venom Stealer wurde speziell für den Datendiebstahl entwickelt: Browser-Anmeldedaten, Sitzungs-Cookies, Kryptowährungs-Wallets und in Browsern gespeicherte Kreditkartendaten.

Jedes Cookie, jede Brieftasche, jedes gespeicherte Passwort

Sobald die Malware ausgeführt wird, arbeitet sie eine Liste mit besonders wertvollen Zielen auf dem Computer des Opfers ab.

Es beginnt mit den Browsern. Die Verhaltensanalyse bestätigt, dass die Malware gespeicherte Anmeldedaten und Sitzungscookies sammelt. In der Analyseumgebung wurde beobachtet, dass direkt auf die Cookie-Datenbank von Firefox zugegriffen wurde unter C:\Users\<USER>\AppData\Roaming\Mozilla\Firefox\Profiles\<profile>\cookies.sqlite-shm. Der Prozessspeicher enthielt zudem vollständige JSON-Strukturen mit gestohlenen Cookie-Daten aus Microsoft Edge Google Chrome, darunter aktive Sitzungen für Netflix, YouTube, Reddit, Facebook, LinkedIn, AliExpress, Outlook, Adobe und Google. Gestohlene Sitzungs-Cookies ermöglichen es dem Angreifer, authentifizierte Browsersitzungen zu kapern, ohne das Passwort des Opfers zu benötigen – einschließlich Sitzungen, die durch Zwei-Faktor-Authentifizierung geschützt sind.

Die Malware zielt zudem auf Kryptowährungs-Wallets ab. Verhaltenssignaturen bestätigen, dass sie nach lokal gespeicherten Wallet-Daten sucht und versucht, diese zu stehlen, und es ist dokumentiert, dass Venom Stealer gezielt auf Desktop-Wallet-Anwendungen abzielt. Für alle, die Krypto-Vermögenswerte in einer Hot Wallet aufbewahren, hat dies unmittelbare Konsequenzen.

Neben den Anmeldedaten erstellt der Stealer einen Screenshot des Desktops des Opfers, der vorübergehend gespeichert wird als C:\Users\<USER>\AppData\Local\Temp\screenshot_5sIczFxY95t2IQ5u.jpgund schreibt eine Sitzungsprotokolldatei in C:\Users\<USER>\AppData\Roaming\Microsoft\fd1cd7a3\sess. Außerdem wird eine kleine Markierungsdatei unter C:\Users\Public\NTUSER.dat—ein Pfad, der gewählt wurde, um eine echte Windows nachzuahmen und keinen Verdacht zu erregen.

Als Analysedaten getarnt, über einfaches HTTP übertragen

Alle gestohlenen Daten werden an eine einzige Command-and-Control-Domain weitergeleitet: app-metrics-cdn[.]com, das beschloss, 104.21.14.89 (eine Cloudflare-Adresse) während der Analyse. Der Domainname ist so gestaltet, dass er wie ein harmloser Analyse- oder Content-Delivery-Dienst aussieht – also wie der Art von Datenverkehr, der in einem Proxy-Protokoll eines Unternehmens keine Alarmglocken läuten lässt.

Die Datenentwendung erfolgt in vier strukturierten Schritten über unverschlüsseltes HTTP. Zunächst wird ein Multipart-Formular-POST an /api/upload übermittelt die gesammelten Dateien – Screenshots, Wallet-Daten, Cookie-Datenbanken – mit einer Gesamtgröße von etwa 140 KB. Ein zweiter POST an /api/upload-json sendet eine strukturierte JSON-Nutzlast von etwa 29 KB, die geparste Anmeldedaten und Cookies enthält. Ein Bestätigungs-POST an /api/upload-complete signalisiert, dass der Diebstahl abgeschlossen ist. Die Malware wechselt daraufhin in eine Heartbeat-Schleife und meldet sich in regelmäßigen Abständen bei /api/listener/heartbeat um die Verbindung zur Infrastruktur des Betreibers aufrechtzuerhalten.

Dieser gesamte Datenverkehr verwendet eine generische User-Agent-Zeichenkette vom Typ „Mozilla/5.0“ – ein weiterer Versuch, sich unter gewöhnlichen Web-Surfaktivitäten zu tarnen.

Systemaufrufe, Sleep-Schleifen und Debugger-Prüfungen

Venom Stealer stiehlt nicht einfach nur Daten und verschwindet dann. Es unternimmt erhebliche Anstrengungen, um nicht entdeckt zu werden. Die auffälligste Ausweichtechnik ist die Verwendung direkter und indirekter Systemaufrufe – eine Methode, bei der die Malware Windows direkt aufruft, anstatt über den Standardweg zu gehen ntdll.dll Bibliothek. Da die meisten Tools zur Endpunktüberwachung Aufrufe dieser Bibliothek abfangen, werden sie durch diese Technik effektiv ausgeblendet. Dieses Verhalten wurde sowohl im übergeordneten als auch im abgetrennten untergeordneten Prozess festgestellt.

Die Malware prüft zudem, ob sie gerade debuggt wird, fragt Informationen zum CPU-Hersteller und -Modell ab, liest die Seriennummer des Systemlaufwerks aus, erstellt im Speicher Schutzseiten, die Debugger zum Absturz bringen können, wenn diese versuchen, den Code schrittweise durchzugehen, und listet laufende Prozesse auf. Dies sind gängige Techniken zur Erkennung von virtuellen Maschinen und Analyseumgebungen. Um automatisierte Analysen zusätzlich zu behindern, integriert sie Sleep-Befehle, die länger als drei Minuten dauern.

Das ist nichts Neues

Sich als Sicherheitssoftware auszugeben, um Malware zu verbreiten, ist einer der ältesten Tricks überhaupt. Ein Nutzer, der glaubt, sein System sei infiziert, ist darauf programmiert, sofort zu handeln, und eine Seite, die wie die eines vertrauenswürdigen Antiviren-Anbieters aussieht, ist genau die Art von Autorität, auf die er sich verlässt. Indem der Angreifer einen gefälschten Scan inszeniert, der Bedrohungen „entdeckt“, und anschließend eine Lösung anbietet, nutzt er in einem einzigen Schritt sowohl die Angst als auch das Vertrauen des Nutzers aus.

Dies ist kein Einzelfall. Im Mai 2025 dokumentierte DomainTools eine weitere Kampagne, bei der Angreifer eine überzeugende Nachbildung der Bitdefender-Website erstellten und diese nutzten, um neben dem StormKitty-Stealer auch die Venom-RAT zu verbreiten. Das Vorgehen ist nahezu identisch: Man gibt sich als Sicherheitsmarke aus, erzeugt ein Gefühl der Dringlichkeit und verbreitet einen Trojaner, der als Schutz getarnt ist. Dies lässt darauf schließen, dass es sich um eine wiederverwendbare Vorlage handelt und nicht um ein einmaliges Experiment.

Was tun, wenn Sie möglicherweise betroffen sind?

Laden Sie Sicherheitssoftware nur von den offiziellen Websites der Anbieter herunter. Die offizielle Website von Avast lautet avast.com. Vertrauen Sie keinen Suchmaschinenergebnissen, Werbeanzeigen oder Links in unaufgeforderten E-Mails.

Falls Sie eine solche Website besucht oder die Datei heruntergeladen haben, handeln Sie umgehend:

- Überprüfen Sie, ob Ihr System infiziert ist. Suchen Sie nach der Datei

v20svc.exeinC:\Program Files\Google\Chrome\Application\. Falls diese Datei vorhanden ist, wurde Ihr System wahrscheinlich von dieser Malware befallen. - Führen Sie sofort einen vollständigen Systemscan durch. Verwenden Sie ein vertrauenswürdiges, aktuelles Anti-Malware-Tool (wie z. B. Malwarebytes), um die Infektion zu erkennen und zu entfernen. Wenn der Scan Bedrohungen findet, befolgen Sie die Empfehlungen des Tools, um diese unter Quarantäne zu stellen oder zu löschen.

- Ändern Sie Ihr Passwort sofort. Beginnen Sie mit E-Mail, Online-Banking und allen wichtigen Konten. Gehen Sie davon aus, dass alle in Ihrem Browser gespeicherten Daten offengelegt wurden.

- Melden Sie sich von allen aktiven Sitzungen ab. Melden Sie sich von Diensten wie Google, Microsoft, Facebook und Netflix ab. Durch gestohlene Sitzungs-Cookies kann ein Angreifer die Zwei-Faktor-Authentifizierung vollständig umgehen.

- Schützen Sie Ihre Kryptowährungsguthaben. Wenn Sie eine Desktop-Kryptowährungs-Wallet verwenden, übertragen Sie Ihre Guthaben so schnell wie möglich in eine neue Wallet, die auf einem sauberen Gerät erstellt wurde.

Indikatoren für Kompromisse (IOCs)

Datei-Hashes

- SHA-256:

ecbeaa13921dbad8028d29534c3878503f45a82a09cf27857fa4335bd1c9286d

Domänen

app-metrics-cdn[.]com

Netzwerkindikatoren

104.21.14.89

C2-URLs

http://app-metrics-cdn[.]com/api/uploadhttp://app-metrics-cdn[.]com/api/upload-jsonhttp://app-metrics-cdn[.]com/api/upload-completehttp://app-metrics-cdn[.]com/api/listener/heartbeat

Wir berichten nicht nur über Bedrohungen - wir beseitigen sie

Cybersecurity-Risiken sollten nie über eine Schlagzeile hinausgehen. Laden Sie noch heute Malwarebytes herunter, um Bedrohungen von Ihren Geräten fernzuhalten.