Eine überzeugende Phishing-Kampagne zielt auf YouTube ab, und wenn sie erfolgreich ist, stehlen die Angreifer nicht nur Ihre Google-Anmeldedaten. Sie können Ihr gesamtes Google-Konto übernehmen, einschließlich Gmail, Ihrer Dateien und Zahlungsdaten, und anschließend Ihren YouTube kapern, um über Ihre Follower Betrugsaktionen durchzuführen.

Der Köder ist eine gefälschte Benachrichtigung über eine Urheberrechtsverletzung, die so überzeugend ist, dass selbst sicherheitsbewusste Nutzer darauf hereinfallen könnten. Die Angriffsseite ruft Ihre echten Kanaldaten ab, wie beispielsweise Ihr Profilbild, die Anzahl Ihrer Abonnenten und Ihr neuestes Video, um eine personalisierte Seite zu erstellen, die Ihnen Angst einjagen soll. Sie leitet Sie auf eine Anmeldeseite weiter, die darauf ausgelegt ist, Ihre Google-Kontodaten zu stehlen.

Die Operation funktioniert wie ein Franchise-System: Mehrere Angreifer nutzen dieselbe Plattform und führen jeweils eigene Kampagnen gegen verschiedene Content-Ersteller durch.

Warum dein YouTube mehr wert ist, als du denkst

Für Vollzeit-Creators ist ein YouTube nicht nur ein Hobby, sondern ein Geschäft. Er generiert Einnahmen durch Werbung, Sponsoring und Merchandise-Artikel. Und all das läuft über ein einziges Google-Konto, mit dem Sie auch Ihr Gmail-Konto, Google Drive und Ihre Zahlungsdaten verwalten.

Genau das macht Content-Ersteller zu so attraktiven Zielen. Angreifer, die einen Kanal kapern, benennen ihn oft innerhalb weniger Minuten um – in der Regel, um sich als Kryptowährungsunternehmen auszugeben – und nutzen die vorhandene Follower-Basis, um Betrugsaktionen per Livestream zu verbreiten. Der ursprüngliche Ersteller wird ausgesperrt und muss mit ansehen, wie seine jahrelange Arbeit dazu missbraucht wird, seine eigenen Abonnenten zu betrügen.

Eine Urheberrechtsverwarnung ist der perfekte Köder, denn sie spielt genau das aus, was Kreative am meisten fürchten: ihren Kanal von heute auf morgen zu verlieren.

„Überprüfen Sie sofort Ihren YouTube-Urheberrechtsstatus“

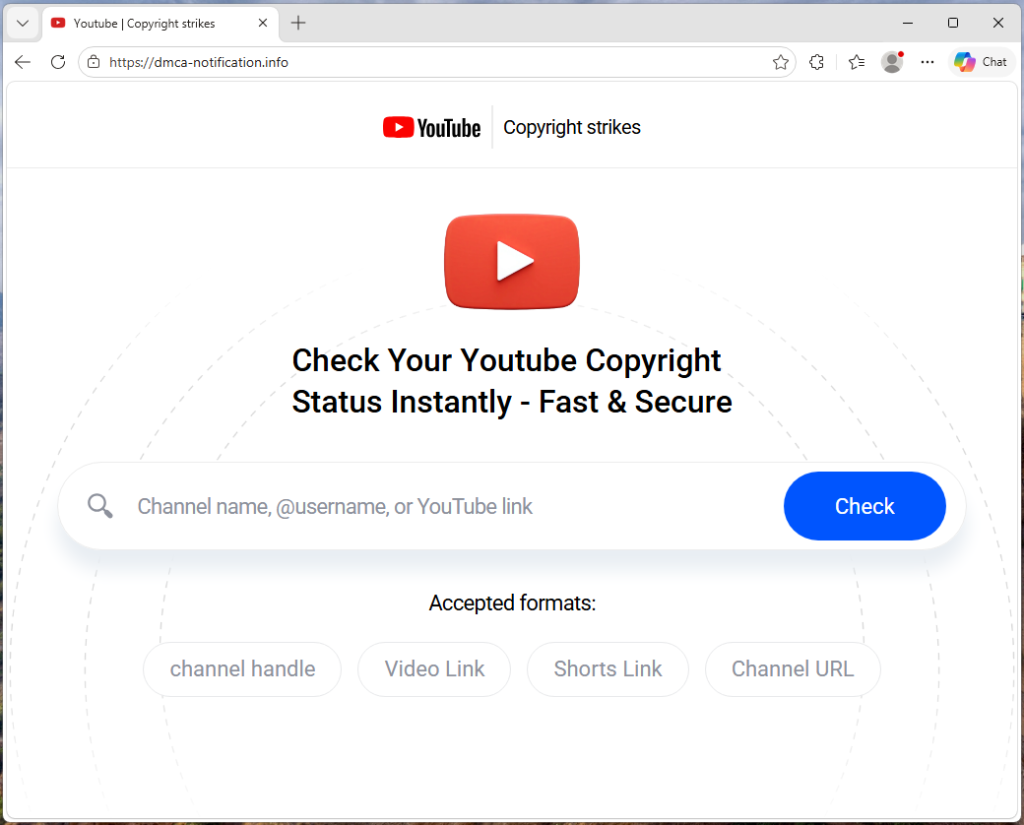

Die Kampagne läuft auf einer Website namens dmca-notification[.]info. Der Browser-Tab trägt die Überschrift „YouTube | Urheberrechtsverletzungen“, und die Seite selbst wirkt übersichtlich und professionell, komplett mit YouTube , Suchleiste und hilfreichen Anweisungen.

Sie werden aufgefordert, Ihren Kanalnamen, Ihren @Namen oder einen Videolink einzugeben, um Ihren Urheberrechtsstatus zu überprüfen. Nichts daran wirkt auf den ersten Blick verdächtig.

Jeder Phishing-Link enthält den Kanalnamen des Ziels direkt in der URL, sodass die Seite bereits weiß, wer Sie sind, bevor Sie etwas eingeben.

Der Quellcode enthält ein Tracking-Flag namens suppressTelegramVisit, wodurch sich die Art und Weise ändert, wie Besuche protokolliert werden, je nachdem, ob ein Affiliate-Parameter vorhanden ist. Dies lässt vermuten, dass die Betreiber den Traffic über Telegram koordinieren, obwohl das Kit über jede beliebige Plattform verbreitet werden könnte.

Deine eigenen Videos, die gegen dich verwendet werden

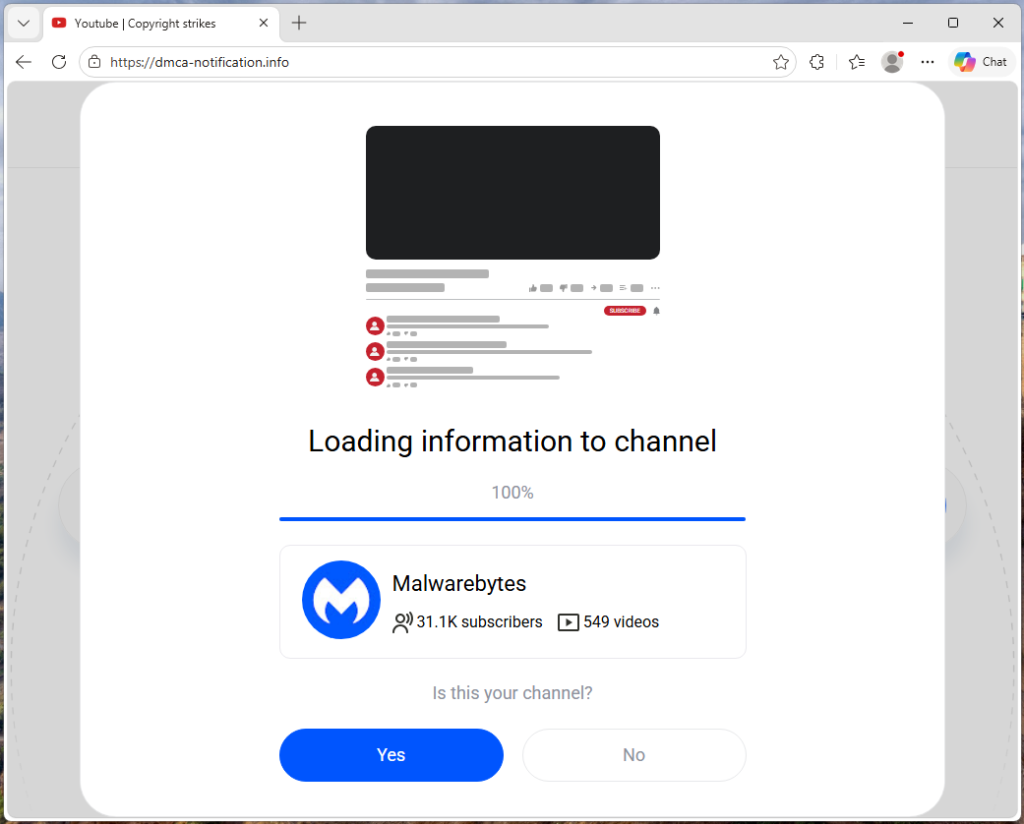

Sobald die Seite deinen Kanalnamen hat, ruft sie echte Daten von YouTube ab: dein Profilbild, die Anzahl deiner Abonnenten, die Anzahl deiner Videos und deinen neuesten Upload (einschließlich Titel, Vorschaubild und Anzahl der Aufrufe). Diese Informationen werden dann verwendet, um eine gefälschte Urheberrechtsbeschwerde zu erstellen.

Sie sehen Ihr eigenes Logo neben der Behauptung, dass ein bestimmter Ausschnitt Ihres neuesten Videos wegen einer Urheberrechtsverletzung gemeldet wurde. Die Zeitstempel werden für jeden Betroffenen dynamisch auf der Grundlage der Videolänge generiert, wodurch jede Mitteilung einzigartig und echt wirkt. Das ist vergleichbar mit dem Erhalt einer gefälschten rechtlichen Mitteilung, die Ihre echte Privatadresse enthält. Durch die persönlichen Angaben fällt es schwerer, die Mitteilung als Spam abzutun.

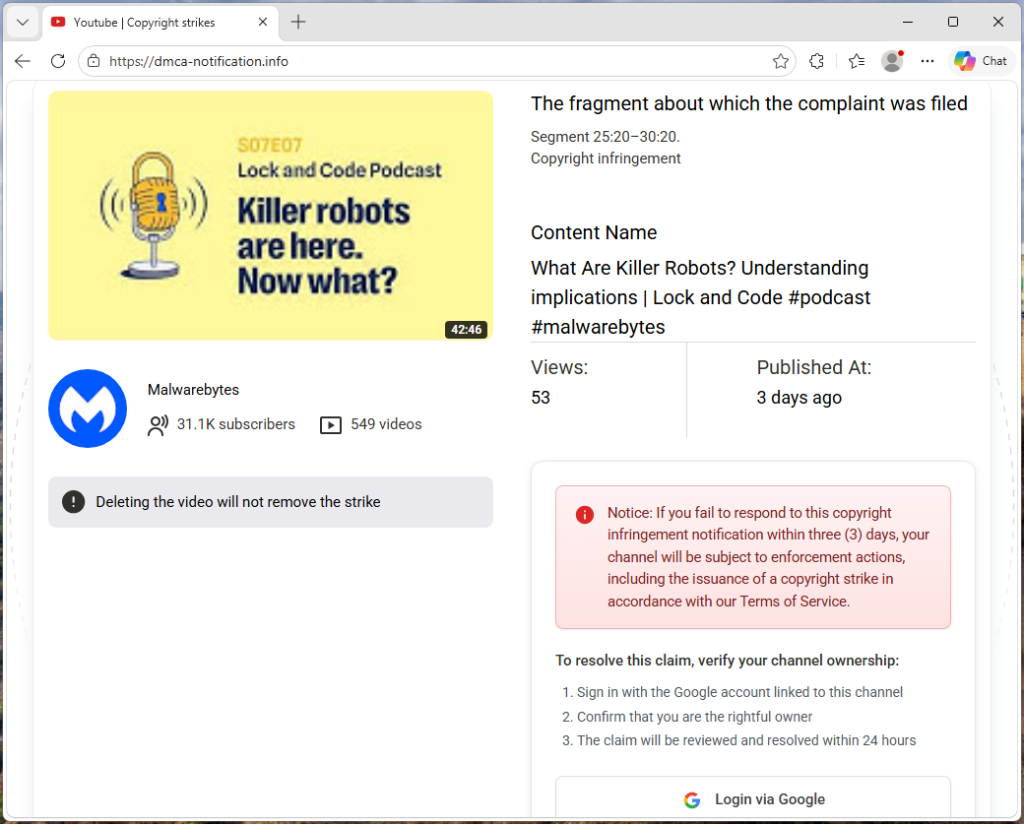

„Reagieren Sie innerhalb von drei Tagen, sonst drohen Zwangsmaßnahmen“

Die Seite übt starken Druck aus. Eine Warnung weist darauf hin, dass das Löschen des Videos den Verstoß nicht aufhebt. Ein roter Hinweis droht damit, dass deinem Kanal Sanktionen drohen, wenn du nicht innerhalb von drei Tagen reagierst. Die vorgeschlagene Lösung ist einfach: Melde dich bei Google an, um zu bestätigen, dass du der Kanalinhaber bist, und die Beanstandung wird innerhalb von 24 Stunden geklärt.

Jedes Element auf der Seite ist so gestaltet, dass es dich dazu verleitet, auf die Schaltfläche „Mit Google anmelden“ zu klicken, bevor du überhaupt darüber nachdenken kannst.

Die Anmeldeseite, die dein Konto stiehlt

Wenn Sie auf diese Schaltfläche klicken, kontaktiert die Website ihren eigenen Backend-Server, um die Adresse einer externen Phishing-Seite abzurufen, die der Angreifer jederzeit durch eine neue Domain ersetzen kann.

Im beobachteten Datenverkehr wird die Anfrage an /api/get-active-domain die Domain zurückgegeben blacklivesmattergood4[.]com, das dann in einem Vollbild-Overlay über der Seite mit dem Copyright-Hinweis geladen wurde.

Was nun folgt, ist ein klassischer „Browser-in-the-Browser“-Angriff: ein gefälschtes Chrome , das vollständig in HTML und CSS dargestellt wird. Es enthält eine Titelleiste mit der Aufschrift „Anmelden – Google-Konten – Chrome“, ein Vorhängeschloss-Symbol und eine URL, die wie folgt aussieht: accounts.google.com. Nichts davon ist echt. Es handelt sich lediglich um Grafiken. Die einzige echte Adressleiste ist die oben in deinem Browser, die nach wie vor dmca-notification[.]info.

Hinter dem gefälschten Fenster verbirgt sich eine überzeugende Nachbildung der Google-Anmeldeseite. Sie sieht genauso aus wie das Original, doch jeder Tastenanschlag wird an den Angreifer weitergeleitet.

Die Analyse des Datenverkehrs ergab zudem Versuche, weitere Domains zu kontaktieren—dopozj[.]net, ec40pr[.]netund xddlov[.]net—die zum Zeitpunkt der Erfassung 502-Fehler zurückgaben. Dabei könnte es sich um Server der Backup-Infrastruktur oder um Server zur Weiterleitung von Anmeldedaten handeln, die offline waren.

Der Ansatz mit wechselnden Domains macht diese Kampagne widerstandsfähig. Die Phishing-Domain wird in Echtzeit ohne Zwischenspeicherung abgerufen, sodass Angreifer ihre Infrastruktur schnell wechseln können. Wird eine Domain gesperrt, wird das nächste Opfer auf eine neue weitergeleitet.

Sobald die Anmeldedaten eingegeben wurden, schließt sich das Overlay, und das Opfer wird ohne Bestätigung oder Fehlermeldung auf die Seite mit dem Copyright-Hinweis zurückgeleitet. Dies gibt dem Angreifer Zeit, die gestohlenen Anmeldedaten zu nutzen, bevor das Opfer bemerkt, dass etwas passiert ist.

Große Sender kommen (absichtlich) ungeschoren davon

Ein interessantes Detail: Das Tool prüft, ob der Zielkanal mehr als drei Millionen Abonnenten hat. Ist dies der Fall, wird der gesamte Phishing-Ablauf übersprungen. Anstelle der Urheberrechtswarnung und der Anmeldeschaltfläche zeigt die Seite eine harmlose Meldung an: „Ihr Kanal ist in Ordnung. Es sind keine weiteren Maßnahmen erforderlich.“

Dies ist mit ziemlicher Sicherheit eine Ausweichtaktik. Sehr große Kanäle verfügen eher über eigene Sicherheitsteams, Kontakte zu den Mitarbeitern YouTubeim Bereich Vertrauen und Sicherheit oder die nötige Sichtbarkeit, um eine rasche Löschung zu bewirken, wenn sie den Betrug öffentlich melden. Indem das Tool diese Kanäle automatisch ausnimmt, verringert es das Risiko, genau die Aufmerksamkeit derjenigen auf sich zu ziehen, die am ehesten in der Lage sind, die Aktion zu unterbinden.

Nicht nur ein Betrüger

Der Quellcode zeigt, dass es sich hierbei nicht um eine einzelne Phishing-Seite handelt, die von einer einzigen Person betrieben wird. Das Kit enthält ein Partner-Tracking-System, bei dem jeder Angreifer eine eigene ID erhält, die in die von ihm versendeten Phishing-Links eingebettet wird. Ein zentrales Backend verfolgt, welcher Betreiber welches Opfer zugeführt hat und wie weit jedes Ziel im Trichter vorangekommen ist. Unsere Traffic-Erfassung bestätigt dies: Der Phishing-Link enthielt eine Referral-ID (ref=huyznaetdmca), das Standard-Affiliate-Tag, das offenbar eine Transkription eines russischen Ausdrucks ist. Markennamen wie Google und YouTube im Quellcode ebenfalls mit kyrillischen Zeichen geschrieben, die diesen ähneln, um automatisierte Sicherheitsscanner zu umgehen.

Kurz gesagt handelt es sich hierbei um „Phishing-as-a-Service“: eine gemeinsame Plattform, über die mehrere Angreifer groß angelegte Kampagnen gegen YouTube durchführen können.

Wie Sie sich schützen können

Diese Kampagne macht deutlich, dass Phishing längst nicht mehr nur aus E-Mails mit Rechtschreibfehlern von einem nigerianischen Prinzen besteht. Die heutigen Phishing-Kits sind professionell entwickelte Plattformen mit wechselnder Infrastruktur, Personalisierung in Echtzeit und einem Vertriebsmodell nach Franchise-Art.

Für YouTube gilt eine einfache Regel: Urheberrechtsverletzungen werden nur in YouTube angezeigt.

Wenn Sie an anderer Stelle eine Warnung erhalten, sollten Sie diese als verdächtig einstufen.

- Seien Sie vorsichtig, wenn Druck ausgeübt wird. Bei echten Urheberrechtsverfahren wird man nicht zu voreiligen Handlungen gedrängt.

- Gehen Sie direkt auf studio.youtube.com oder nutzen Sie vertrauenswürdige Kanäle, um Ihren Status zu überprüfen

- Melden Sie sich niemals über einen Link in einer E-Mail oder Nachricht an

Erkenne ein gefälschtes Browserfenster

- Versuchen Sie, es zu verschieben: Ein echtes Fenster lässt sich frei bewegen. Ein gefälschtes Fenster bleibt auf der Seite stehen.

- Minimieren Sie Ihren Browser: Ein echtes Pop-up-Fenster bleibt geöffnet. Ein gefälschtes verschwindet.

- Überprüfe die URL: Wenn du nicht mit ihr interagieren kannst, handelt es sich lediglich um ein Bild

Auch wenn alles korrekt aussieht, sollten Sie vor der Eingabe Ihres Benutzernamens und Passworts immer die Adressleiste überprüfen.

Wenn Sie Ihre Daten bereits eingegeben haben, handeln Sie schnell:

- Ändern Sie Ihr Google-Passwort umgehend

- Widerrufen Sie aktive Sitzungen in den Sicherheitseinstellungen Ihres Kontos

- Überprüfen Sie Ihren YouTube auf unbefugte Änderungen

Indikatoren für Kompromisse (IOCs)

Domain

dmca-notification[.]info(Haupt-Phishing-Seite)blacklivesmattergood4[.]com(Domäne zum Sammeln von Anmeldedaten – zum Zeitpunkt der Erfassung aktiv)dopozj[.]net(zugehörige Infrastruktur – 502 zum Zeitpunkt der Erfassung)ec40pr[.]net(zugehörige Infrastruktur – 502 zum Zeitpunkt der Erfassung)xddlov[.]net(zugehörige Infrastruktur – 502 zum Zeitpunkt der Erfassung)

Stimmt da etwas nicht? Überprüfen Sie es, bevor Sie klicken.

Mit Malwarebytes Guardkönnen Sie verdächtige Links, Texte und Screenshots sofort überprüfen.

Erhältlich mitMalwarebytes Premium für alle Ihre Geräte sowie in derMalwarebytes für iOS Android.